بڑے لینگویج ماڈلز (LLMs) کے ارد گرد تیار کردہ مصنوعی ذہانت (AI) ایپلی کیشنز نے کاروبار کے لیے معاشی قدر پیدا کرنے اور تیز کرنے کی صلاحیت کا مظاہرہ کیا ہے۔ درخواستوں کی مثالیں شامل ہیں۔ بات چیت کی تلاش، کسٹمر سپورٹ ایجنٹ کی مدد, کسٹمر سپورٹ کے تجزیات, سیلف سروس ورچوئل اسسٹنٹس، چیٹ بٹس, امیر میڈیا نسل, مواد میں اعتدال, محفوظ، اعلی کارکردگی والے سافٹ ویئر کی ترقی کو تیز کرنے کے لیے ساتھیوں کو کوڈنگ کرنا, ملٹی موڈل مواد کے ذرائع سے گہری بصیرت, آپ کی تنظیم کی حفاظتی تحقیقات اور تخفیف میں تیزی، اور بہت کچھ. بہت سے صارفین حفاظت، رازداری اور تعمیل کا انتظام کرنے کے بارے میں رہنمائی تلاش کر رہے ہیں کیونکہ وہ تخلیقی AI ایپلی کیشنز تیار کرتے ہیں۔ ڈیزائن اور فن تعمیر کے مراحل کے دوران LLM کی کمزوریوں، خطرات اور خطرات کو سمجھنا اور ان سے نمٹنے سے ٹیموں کو زیادہ سے زیادہ اقتصادی اور پیداواری فوائد پر توجہ مرکوز کرنے میں مدد ملتی ہے جو AI پیدا کر سکتے ہیں۔ خطرات سے آگاہ ہونے سے شفافیت اور جنریٹیو AI ایپلی کیشنز میں اعتماد کو فروغ ملتا ہے، مشاہدے میں اضافہ کی حوصلہ افزائی ہوتی ہے، تعمیل کی ضروریات کو پورا کرنے میں مدد ملتی ہے، اور لیڈروں کو باخبر فیصلہ سازی میں سہولت ملتی ہے۔

اس پوسٹ کا مقصد AI اور مشین لرننگ (ML) انجینئرز، ڈیٹا سائنسدانوں، سولیوشن آرکیٹیکٹس، سیکیورٹی ٹیموں، اور دیگر اسٹیک ہولڈرز کو بااختیار بنانا ہے تاکہ سیکیورٹی کے بہترین طریقوں کو لاگو کرنے کے لیے ایک مشترکہ ذہنی ماڈل اور فریم ورک ہو، جس سے AI/ML ٹیموں کو حرکت میں آ سکے۔ تیز رفتار کے لئے سیکورٹی آف ٹریڈنگ کے بغیر. خاص طور پر، یہ پوسٹ AI/ML اور ڈیٹا سائنسدانوں کی مدد کرنے کی کوشش کرتی ہے جن کو سیکیورٹی کے اصولوں کا سابقہ تجربہ نہ ہوا ہو، LLMs کا استعمال کرتے ہوئے جنریٹیو AI ایپلی کیشنز تیار کرنے کے تناظر میں بنیادی سیکیورٹی اور رازداری کے بہترین طریقوں کی سمجھ حاصل کریں۔ ہم مشترکہ سیکورٹی خدشات پر بھی بات کرتے ہیں جو AI پر اعتماد کو کمزور کر سکتے ہیں، جیسا کہ اس نے شناخت کیا ہے۔ LLM ایپلی کیشنز کے لیے ورلڈ وائیڈ ایپلیکیشن سیکیورٹی پروجیکٹ (OWASP) ٹاپ 10 کھولیں۔، اور ایسے طریقے دکھائیں جو آپ جنریٹیو AI کے ساتھ اختراع کرتے ہوئے اپنی حفاظتی کرنسی اور اعتماد کو بڑھانے کے لیے AWS استعمال کر سکتے ہیں۔

یہ پوسٹ LLMs کا استعمال کرتے ہوئے جنریٹیو AI ایپلی کیشنز تیار کرتے ہوئے خطرے کے انتظام کی حکمت عملیوں کے معمار کے لیے تین رہنما اقدامات فراہم کرتی ہے۔ ہم سب سے پہلے ان کمزوریوں، خطرات اور خطرات کا جائزہ لیتے ہیں جو LLM حل کے نفاذ، تعیناتی، اور استعمال سے پیدا ہوتے ہیں، اور اس بارے میں رہنمائی فراہم کرتے ہیں کہ سیکیورٹی کو ذہن میں رکھتے ہوئے اختراعات کیسے شروع کی جائیں۔ پھر ہم اس بات پر بحث کرتے ہیں کہ کس طرح ایک محفوظ بنیاد پر تعمیر کرنا جنریٹیو AI کے لیے ضروری ہے۔ آخر میں، ہم ان کو ایک مثال LLM ورک بوجھ کے ساتھ جوڑتے ہیں تاکہ اعتماد کی حدود میں دفاعی گہرائی سے حفاظت کے ساتھ آرکیٹیکٹنگ کی طرف نقطہ نظر کو بیان کیا جا سکے۔

اس پوسٹ کے آخر تک, AI/ML انجینئرز، ڈیٹا سائنسدان، اور حفاظتی ذہن رکھنے والے تکنیکی ماہرین اپنی تخلیقی AI ایپلی کیشنز کے لیے پرتوں والے دفاع کو معمار کرنے کے لیے حکمت عملیوں کی نشاندہی کرنے کے قابل ہوں گے، یہ سمجھیں گے کہ LLMs کے حفاظتی خدشات کے لیے OWASP Top 10 کو کچھ متعلقہ کنٹرولز کے لیے نقشہ کیسے بنایا جائے، اور اس کے لیے بنیادی معلومات کی تعمیر کریں۔ ان کی ایپلی کیشنز کے لیے مندرجہ ذیل سرفہرست AWS کسٹمر سوال تھیمز کا جواب دینا:

- میری ایپلی کیشنز میں LLMs پر مبنی جنریٹیو AI استعمال کرنے سے سیکیورٹی اور رازداری کے کچھ عمومی خطرات کیا ہیں جن پر میں اس رہنمائی سے سب سے زیادہ اثر انداز ہو سکتا ہوں؟

- AWS پر جنریٹیو AI LLM ایپلی کیشنز کے لیے ڈیولپمنٹ لائف سائیکل میں سیکیورٹی اور پرائیویسی کنٹرولز کو نافذ کرنے کے کچھ طریقے کیا ہیں؟

- میں کن آپریشنل اور تکنیکی بہترین طریقوں کو ضم کر سکتا ہوں کہ کس طرح میری تنظیم LLMs کا استعمال کرتے ہوئے خطرے کا انتظام کرنے اور جنریٹیو AI ایپلی کیشنز میں اعتماد بڑھانے کے لیے جنریٹو AI LLM ایپلیکیشنز بناتی ہے؟

جنریٹیو AI تیار کرتے ہوئے سیکیورٹی کے نتائج کو بہتر بنائیں

LLMs کا استعمال کرتے ہوئے تخلیقی AI کے ساتھ اختراع کے لیے تنظیمی لچک پیدا کرنے، ایک محفوظ بنیاد پر استوار کرنے، اور گہرائی سے حفاظتی نقطہ نظر کے دفاع کے ساتھ سیکیورٹی کو مربوط کرنے کے لیے سیکیورٹی کو ذہن میں رکھتے ہوئے شروع کرنے کی ضرورت ہے۔ سیکورٹی ہے a مشترکہ ذمہ داری AWS اور AWS صارفین کے درمیان۔ AWS مشترکہ ذمہ داری ماڈل کے تمام اصول جنریٹیو AI سلوشنز پر لاگو ہوتے ہیں۔ AWS مشترکہ ذمہ داری ماڈل کے بارے میں اپنی سمجھ کو تازہ کریں کیونکہ جب آپ LLM حل بناتے ہیں تو یہ انفراسٹرکچر، خدمات اور ڈیٹا پر لاگو ہوتا ہے۔

تنظیمی لچک پیدا کرنے کے لیے سیکیورٹی کو ذہن میں رکھ کر شروع کریں۔

آپ کی حفاظت اور تعمیل کے مقاصد کو پورا کرنے والی تخلیقی AI ایپلی کیشنز کو تیار کرنے کے لیے تنظیمی لچک پیدا کرنے کے لیے سیکیورٹی کو ذہن میں رکھتے ہوئے شروع کریں۔ تنظیمی لچک اپنی طرف کھینچتی ہے اور اس میں توسیع کرتی ہے۔ AWS Well-architected Framework میں لچک کی تعریف کسی تنظیم کی رکاوٹوں سے بازیاب ہونے کی صلاحیت کو شامل کرنا اور اس کے لیے تیاری کرنا۔ LLMs کے ساتھ جنریٹو AI تیار کرنے کے لیے مجموعی تیاری اور کسی بھی ممکنہ اثرات کے لیے اپنی تنظیمی لچک کا اندازہ لگاتے وقت اپنی حفاظتی کرنسی، گورننس، اور آپریشنل فضیلت پر غور کریں۔ جیسا کہ آپ کی تنظیم ابھرتی ہوئی ٹیکنالوجیز جیسے کہ جنریٹو AI اور LLMs کے استعمال کو آگے بڑھا رہی ہے، مجموعی طور پر تنظیمی لچک کو ایک تہہ دار دفاعی حکمت عملی کا سنگ بنیاد سمجھا جانا چاہیے تاکہ اثاثوں اور کاروبار کی لائنوں کو غیر ارادی نتائج سے بچایا جا سکے۔

LLM ایپلی کیشنز کے لیے تنظیمی لچک کافی اہمیت رکھتی ہے۔

اگرچہ تمام رسک مینجمنٹ پروگرام لچک سے فائدہ اٹھا سکتے ہیں، لیکن تخلیقی AI کے لیے تنظیمی لچک بہت اہم ہے۔ LLM ایپلیکیشنز کے لیے OWASP کی طرف سے شناخت کیے گئے سرفہرست 10 خطرات میں سے پانچ آرکیٹیکچرل اور آپریشنل کنٹرولز کی وضاحت کرنے اور خطرے کو منظم کرنے کے لیے انہیں تنظیمی پیمانے پر نافذ کرنے پر انحصار کرتے ہیں۔ یہ پانچ خطرات غیر محفوظ آؤٹ پٹ ہینڈلنگ، سپلائی چین کی کمزوریاں، حساس معلومات کا افشاء، ضرورت سے زیادہ ایجنسی، اور ضرورت سے زیادہ انحصار ہیں۔ AI، ML، اور جنریٹیو AI سیکورٹی کو پروڈکٹ کے پورے لائف سائیکل میں بنیادی کاروباری ضرورت اور اولین ترجیح پر غور کرنے کے لیے اپنی ٹیموں کو سماجی بنا کر تنظیمی لچک کو بڑھانا شروع کریں، خیال کے آغاز سے لے کر تحقیق تک، ایپلیکیشن کی ترقی، تعیناتی، اور استعمال کریں آگاہی کے علاوہ، آپ کی ٹیموں کو گورننس، یقین دہانی، اور تعمیل کی توثیق کے طریقوں میں تخلیقی AI کا محاسبہ کرنے کے لیے کارروائی کرنی چاہیے۔

تخلیقی AI کے ارد گرد تنظیمی لچک پیدا کریں۔

تنظیمیں اپنی تنظیموں میں AI/ML اور جنریٹیو AI سیکیورٹی کے لیے اپنی صلاحیت اور صلاحیتوں کو بڑھانے کے طریقے اپنانا شروع کر سکتی ہیں۔ آپ کو اپنی موجودہ سیکورٹی، یقین دہانی، تعمیل، اور ترقیاتی پروگراموں کو جنریٹیو AI کے حساب سے بڑھا کر شروع کرنا چاہیے۔

تنظیمی AI، ML، اور جنریٹیو AI سیکیورٹی کے لیے دلچسپی کے پانچ اہم شعبے درج ذیل ہیں:

- AI/ML سیکیورٹی لینڈ اسکیپ کو سمجھیں۔

- حفاظتی حکمت عملیوں میں متنوع نقطہ نظر کو شامل کریں۔

- تحقیق اور ترقیاتی سرگرمیوں کو محفوظ بنانے کے لیے فعال طور پر کارروائی کریں۔

- تنظیمی نتائج کے ساتھ ترغیبات کو ہم آہنگ کریں۔

- AI/ML اور جنریٹو AI میں حقیقت پسندانہ حفاظتی منظرناموں کے لیے تیاری کریں۔

اپنے تخلیقی AI لائف سائیکل کے دوران ایک خطرہ ماڈل تیار کریں۔

تخلیقی AI کے ساتھ تعمیر کرنے والی تنظیموں کو خطرے کے انتظام پر توجہ دینی چاہیے، خطرے کے خاتمے پر نہیں، اور اس میں شامل ہونا چاہیے۔ دھمکی ماڈلنگ اندر اور کاروبار کے تسلسل کی منصوبہ بندی تخلیقی AI کام کے بوجھ کی منصوبہ بندی، ترقی، اور آپریشن۔ روایتی حفاظتی خطرات کے ساتھ ساتھ جنریٹیو AI مخصوص خطرات کا استعمال کرتے ہوئے ہر ایپلیکیشن کے لیے ایک تھریٹ ماڈل تیار کرکے جنریٹو AI کے پیداواری استعمال سے پیچھے ہٹ کر کام کریں۔ کچھ خطرات آپ کے کاروبار کے لیے قابل قبول ہو سکتے ہیں، اور دھمکی کی ماڈلنگ کی مشق آپ کی کمپنی کی شناخت میں مدد کر سکتی ہے کہ آپ کی قابل قبول خطرے کی بھوک کیا ہے۔ مثال کے طور پر، آپ کے کاروبار کو جنریٹیو AI ایپلیکیشن پر 99.999% اپ ٹائم کی ضرورت نہیں ہو سکتی ہے، لہذا ریکوری سے منسلک اضافی ریکوری ٹائم AWS بیک اپ ساتھ ایمیزون S3 گلیشیر ایک قابل قبول خطرہ ہو سکتا ہے. اس کے برعکس، آپ کے ماڈل میں ڈیٹا انتہائی حساس اور انتہائی منظم ہو سکتا ہے، اس لیے اس سے انحراف AWS کلیدی انتظام کی خدمت (AWS KMS) کسٹمر کے زیر انتظام کلید (CMK) کی گردش اور استعمال AWS نیٹ ورک فائر وال ڈیٹا کے اخراج سے بچانے کے لیے داخلے اور خارجی ٹریفک کے لیے ٹرانسپورٹ لیئر سیکیورٹی (TLS) کو نافذ کرنے میں مدد کرنا ایک ناقابل قبول خطرہ ہو سکتا ہے۔

صحیح فاؤنڈیشنل اور ایپلیکیشن لیول کنٹرولز کی شناخت کے لیے پروڈکشن سیٹنگ میں جنریٹو AI ایپلیکیشن استعمال کرنے کے خطرات (موروثی بمقابلہ بقایا) کا اندازہ کریں۔ پروڈکشن سیکیورٹی ایونٹس اور سروس میں رکاوٹوں جیسے کہ فوری انجیکشن، ٹریننگ ڈیٹا پوائزننگ، سروس کے ماڈل سے انکار، اور ماڈل کی چوری سے رول بیک اور ریکوری کا منصوبہ بنائیں، اور ان تخفیف کی وضاحت کریں جو آپ درخواست کی ضروریات کی وضاحت کرتے ہوئے استعمال کریں گے۔ ان خطرات اور کنٹرولز کے بارے میں سیکھنا جن کو لاگو کرنے کی ضرورت ہے ایک تخلیقی AI ایپلیکیشن بنانے کے لیے عمل درآمد کے بہترین انداز کی وضاحت کرنے میں مدد کرے گی، اور اسٹیک ہولڈرز اور فیصلہ سازوں کو خطرے کے بارے میں باخبر کاروباری فیصلے کرنے کے لیے معلومات فراہم کرے گی۔ اگر آپ مجموعی AI اور ML ورک فلو سے ناواقف ہیں، تو جائزہ لے کر شروع کریں۔ آپ کے مشین لرننگ ورک بوجھ کی سیکیورٹی کو بہتر بنانے کے 7 طریقے روایتی AI/ML سسٹمز کے لیے درکار سیکیورٹی کنٹرولز سے واقفیت بڑھانے کے لیے۔

کسی بھی ایم ایل ایپلی کیشن کی تعمیر کی طرح، ایک تخلیقی AI ایپلیکیشن بنانے میں تحقیق اور ترقی کے لائف سائیکل مراحل کے ایک سیٹ سے گزرنا شامل ہے۔ آپ کا جائزہ لینا چاہیں گے۔ AWS جنریٹیو AI سیکیورٹی اسکوپنگ میٹرکس اہم حفاظتی مضامین کو سمجھنے کے لیے ایک ذہنی ماڈل بنانے میں مدد کرنے کے لیے جن پر آپ کو غور کرنا چاہیے اس پر منحصر ہے کہ آپ کون سا جنریٹو AI حل منتخب کرتے ہیں۔

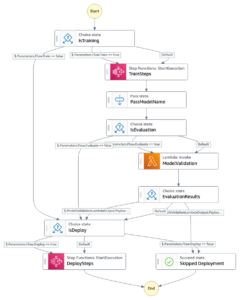

LLMs کا استعمال کرتے ہوئے جنریٹو AI ایپلی کیشنز کو عام طور پر درج ذیل مراحل سے تیار اور چلایا جاتا ہے:

- درخواست کی ضروریات - استعمال کے معاملے میں کاروباری مقاصد، ضروریات اور کامیابی کے معیار کی شناخت کریں۔

- ماڈل انتخاب - ایک فاؤنڈیشن ماڈل منتخب کریں جو استعمال کے کیس کی ضروریات کے مطابق ہو۔

- ماڈل موافقت اور ٹھیک ٹیوننگ - ڈیٹا تیار کریں، انجینئر کے اشارے، اور ماڈل کو ٹھیک بنائیں

- ماڈل کی تشخیص - استعمال کے مخصوص میٹرکس کے ساتھ فاؤنڈیشن ماڈلز کا اندازہ کریں اور بہترین کارکردگی کا مظاہرہ کرنے والا ماڈل منتخب کریں۔

- تعیناتی اور انضمام - منتخب کردہ فاؤنڈیشن ماڈل کو اپنے بہترین انفراسٹرکچر پر لگائیں اور اپنی تخلیقی AI ایپلیکیشن کے ساتھ ضم کریں۔

- درخواست کی نگرانی - جڑ کا تجزیہ کرنے کے لیے ایپلیکیشن اور ماڈل کی کارکردگی کی نگرانی کریں۔

اس بات کو یقینی بنائیں کہ ٹیمیں پہلے دن آپ کے سافٹ ویئر ڈویلپمنٹ لائف سائیکل کے ڈیزائن اور فن تعمیر کے مراحل کے حصے کے طور پر سیکیورٹی کی اہم نوعیت کو سمجھیں۔ اس کا مطلب ہے کہ آپ کے اسٹیک اور لائف سائیکل کی ہر پرت پر سیکیورٹی پر تبادلہ خیال کرنا، اور کاروباری مقاصد کو حاصل کرنے کے قابل بنانے والے کے طور پر سیکیورٹی اور رازداری کی پوزیشننگ کرنا۔ اپنی LLM ایپلیکیشن شروع کرنے سے پہلے آرکیٹیکٹ خطرات کے لیے کنٹرول کرتا ہے، اور اس بات پر غور کرتا ہے کہ آیا آپ جو ڈیٹا اور معلومات ماڈل موافقت اور فائن ٹیوننگ وارنٹس کے لیے استعمال کریں گے وہ تحقیق، ترقی، اور تربیتی ماحول میں عمل درآمد کو کنٹرول کرتا ہے۔ کوالٹی ایشورنس ٹیسٹ کے حصے کے طور پر، مستقل بنیادوں پر اپنے دفاع اور حفاظتی کرنسی کو جانچنے کے لیے مصنوعی حفاظتی خطرات (جیسے کہ تربیتی ڈیٹا کو زہر دینے کی کوشش، یا بدنیتی پر مبنی انجینئرنگ کے ذریعے حساس ڈیٹا نکالنے کی کوشش) متعارف کروائیں۔

مزید برآں، اسٹیک ہولڈرز کو پروڈکشن AI، ML، اور جنریٹیو AI ورک لوڈز کے لیے ایک مستقل نظرثانی کیڈنس قائم کرنا چاہیے اور انسانی اور مشین کے کنٹرول اور لانچ سے پہلے غلطی کو سمجھنے کے لیے تنظیمی ترجیح قائم کرنی چاہیے۔ اس بات کی توثیق اور یقین دہانی کہ تعینات کردہ LLM ایپلی کیشنز میں ان تجارتی معاہدوں کا احترام کیا جاتا ہے خطرے میں کمی کی کامیابی کے امکانات کو بڑھا دے گا۔

محفوظ کلاؤڈ فاؤنڈیشنز پر تخلیقی AI ایپلی کیشنز بنائیں

AWS میں، سیکورٹی ہماری اولین ترجیح ہے۔ AWS کو سب سے محفوظ عالمی کلاؤڈ انفراسٹرکچر بنانے کے لیے بنایا گیا ہے جس پر ایپلیکیشنز اور ورک بوجھ کو بنانا، منتقل کرنا اور ان کا نظم کرنا ہے۔ اس کی حمایت ہمارے 300 سے زیادہ کلاؤڈ سیکیورٹی ٹولز کے گہرے سیٹ اور ہمارے لاکھوں صارفین کے اعتماد سے حاصل ہے، بشمول حکومت، صحت کی دیکھ بھال اور مالیاتی خدمات جیسی سیکیورٹی کے حوالے سے انتہائی حساس تنظیمیں۔ AWS پر LLMs کا استعمال کرتے ہوئے جنریٹیو AI ایپلی کیشنز بناتے وقت، آپ کو اس سے سیکیورٹی فوائد حاصل ہوتے ہیں۔ محفوظ، قابل اعتماد، اور لچکدار AWS کلاؤڈ کمپیوٹنگ ماحول.

سیکیورٹی، رازداری اور تعمیل کے لیے AWS عالمی انفراسٹرکچر استعمال کریں۔

جب آپ AWS پر ڈیٹا پر مبنی ایپلی کیشنز تیار کرتے ہیں، تو آپ AWS گلوبل ریجن کے بنیادی ڈھانچے سے فائدہ اٹھا سکتے ہیں، جو آپ کی بنیادی حفاظت اور تعمیل کی ضروریات کو پورا کرنے کے لیے صلاحیتیں فراہم کرنے کے لیے تیار کیا گیا ہے۔ اس کو ہماری طرف سے تقویت ملی ہے۔ AWS ڈیجیٹل خودمختاری کا عہد، آپ کو کلاؤڈ میں دستیاب خودمختاری کنٹرولز اور خصوصیات کا جدید ترین سیٹ پیش کرنے کا ہمارا عزم۔ ہم آپ کو آپ سے ملنے کی اجازت دینے کے لیے اپنی صلاحیتوں کو بڑھانے کے لیے پرعزم ہیں۔ ڈیجیٹل خودمختاری AWS کلاؤڈ کی کارکردگی، جدت، سیکورٹی، یا پیمانے پر سمجھوتہ کیے بغیر ضروریات۔ سیکیورٹی اور رازداری کے بہترین طریقوں کے نفاذ کو آسان بنانے کے لیے، حوالہ ڈیزائن اور بنیادی ڈھانچے کو کوڈ کے وسائل کے طور پر استعمال کرنے پر غور کریں جیسے کہ AWS سیکورٹی ریفرنس آرکیٹیکچر (AWS SRA) اور AWS پرائیویسی ریفرنس آرکیٹیکچر (AWS PRA). کے بارے میں مزید پڑھیں آرکیٹیکٹنگ رازداری کے حل, ڈیزائن کی طرف سے خودمختاری، اور AWS پر تعمیل اور خدمات جیسے کہ استعمال کریں۔ AWS ترتیب, AWS آرٹفیکٹ، اور AWS آڈٹ مینیجر آپ کی رازداری، تعمیل، آڈٹ، اور مشاہداتی ضروریات کی حمایت کرنے کے لیے۔

AWS Well-architected اور Cloud Adoption Frameworks کا استعمال کرتے ہوئے اپنی حفاظتی کرنسی کو سمجھیں۔

AWS بہترین پریکٹس گائیڈنس پیش کرتا ہے جو سالوں کے تجربے سے تیار کیا گیا ہے جو صارفین کے ساتھ ان کے کلاؤڈ ماحول کی تعمیر میں مدد کرتا ہے۔ AWS اچھی طرح سے آرکیٹیکٹڈ فریم ورک۔ اور کلاؤڈ ٹیکنالوجیز کے ساتھ کاروباری قدر کا ادراک کرنے کے لیے AWS Cloud Adoption Framework (AWS CAF). اچھی طرح سے تعمیر شدہ فریم ورک کا جائزہ لے کر اپنے AI، ML، اور جنریٹیو AI کام کے بوجھ کی حفاظتی پوزیشن کو سمجھیں۔ جائزے جیسے ٹولز کا استعمال کرتے ہوئے کیے جا سکتے ہیں۔ AWS اچھی طرح سے تعمیر شدہ ٹول، یا آپ کی AWS ٹیم کی مدد سے AWS انٹرپرائز سپورٹ. AWS اچھی طرح سے تعمیر شدہ ٹول خود بخود بصیرت کو مربوط کرتا ہے۔ سے AWS قابل اعتماد مشیر اس بات کا جائزہ لینے کے لیے کہ کون سے بہترین طریقہ کار موجود ہیں اور فعالیت اور لاگت کی اصلاح کو بہتر بنانے کے لیے کون سے مواقع موجود ہیں۔ AWS Well-architected Tool مخصوص بہترین طریقوں کے ساتھ حسب ضرورت لینز بھی پیش کرتا ہے جیسے مشین لرننگ لینس تاکہ آپ اپنے فن تعمیر کو بہترین طریقوں کے خلاف باقاعدگی سے پیمائش کریں اور بہتری کے لیے شعبوں کی نشاندہی کریں۔ یہ سمجھ کر کہ کس طرح AWS کے صارفین تنظیمی صلاحیتوں کو فروغ دینے کے لیے حکمت عملی اپناتے ہیں، قدر کے ادراک اور کلاؤڈ میچورٹی کے راستے پر اپنے سفر کو چیک کریں۔ مصنوعی ذہانت، مشین لرننگ، اور جنریٹو AI کے لیے AWS کلاؤڈ اپنانے کا فریم ورک. آپ کو ایک میں حصہ لے کر اپنی کلاؤڈ کی تیاری کو سمجھنے میں بھی فائدہ مل سکتا ہے۔ AWS کلاؤڈ ریڈی نیس اسسمنٹ. AWS مصروفیت کے لیے اضافی مواقع فراہم کرتا ہے — اپنی AWS اکاؤنٹ ٹیم سے مزید معلومات کے لیے پوچھیں کہ اس کے ساتھ کیسے شروعات کی جائے۔ جنریٹو اے آئی انوویشن سینٹر.

بہترین طریقوں کی رہنمائی، تربیت اور سرٹیفیکیشن کے ساتھ اپنی سیکیورٹی اور AI/ML سیکھنے کو تیز کریں۔

AWS سے سفارشات بھی درست کرتا ہے۔ سیکیورٹی، شناخت اور تعمیل کے لیے بہترین طرز عمل اور AWS سیکیورٹی دستاویزات اپنی تربیت، ترقی، جانچ، اور آپریشنل ماحول کو محفوظ بنانے کے طریقوں کی نشاندہی کرنے میں آپ کی مدد کرنے کے لیے۔ اگر آپ ابھی شروعات کر رہے ہیں، تو سیکیورٹی ٹریننگ اور سرٹیفیکیشن کے بارے میں مزید گہرائی میں جائیں، شروع کرنے پر غور کریں۔ AWS سیکیورٹی کے بنیادی اصول اور AWS سیکیورٹی لرننگ پلان. آپ یہ بھی استعمال کرسکتے ہیں AWS سیکیورٹی میچورٹی ماڈل AWS پر پختگی کے مختلف مراحل میں بہترین سرگرمیوں کو تلاش کرنے اور ترجیح دینے میں آپ کی رہنمائی میں مدد کرنے کے لیے، فوری جیت کے ساتھ، بنیادی، موثر، اور اصلاحی مراحل کے ذریعے۔ آپ اور آپ کی ٹیموں کو AWS پر سیکیورٹی کی بنیادی سمجھ آنے کے بعد، ہم جائزہ لینے کی سختی سے سفارش کرتے ہیں۔ خطرے کی ماڈلنگ تک کیسے پہنچیں۔ اور پھر اپنی ٹیموں کے ساتھ دھمکی آمیز ماڈلنگ کی مشق کی قیادت کرتے ہوئے بلڈرز ورکشاپ کے لیے تھریٹ ماڈلنگ تربیتی پروگرام. اور بھی بہت ہیں۔ AWS سیکیورٹی کی تربیت اور سرٹیفیکیشن کے وسائل دستیاب ہے.

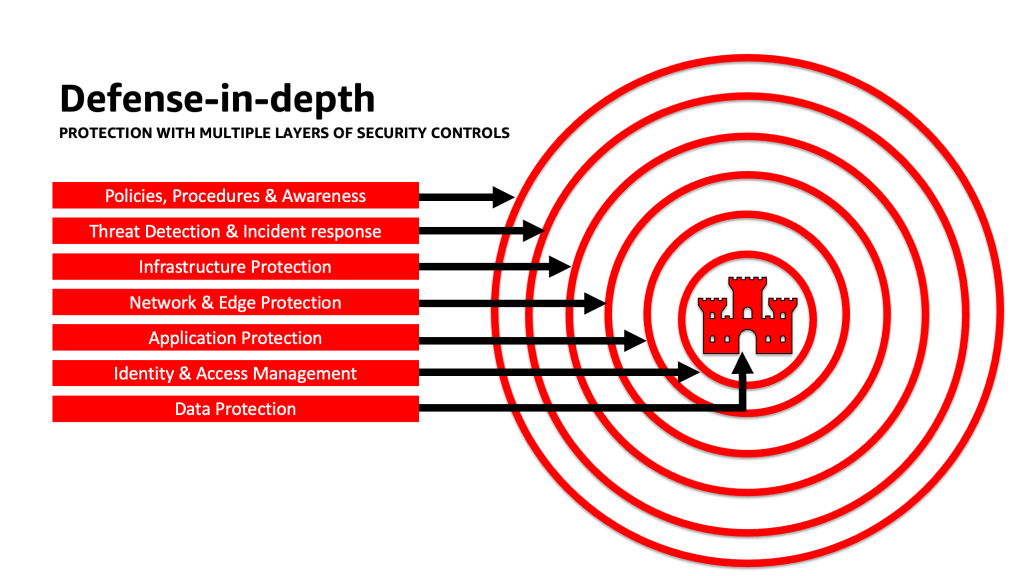

LLM ایپلی کیشنز کو محفوظ بنانے کے لیے دفاعی انداز میں گہرائی کا استعمال کریں۔

اپنے تخلیقی AI کام کے بوجھ، ڈیٹا، اور معلومات پر دفاعی گہرائی سے حفاظتی نقطہ نظر کا اطلاق آپ کے کاروباری مقاصد کو حاصل کرنے کے لیے بہترین حالات پیدا کرنے میں مدد کر سکتا ہے۔ دفاع میں گہرائی کے ساتھ سیکیورٹی کے بہترین طریقے بہت سے عام خطرات کو کم کرتے ہیں جن کا سامنا کسی بھی کام کے بوجھ کو ہوتا ہے، آپ اور آپ کی ٹیموں کو آپ کی تخلیقی AI اختراع کو تیز کرنے میں مدد کرتے ہیں۔ آپ کے AWS اکاؤنٹس، کام کے بوجھ، ڈیٹا اور اثاثوں کی حفاظت کے لیے ایک دفاعی گہرائی والی حفاظتی حکمت عملی متعدد بے کار دفاعوں کا استعمال کرتی ہے۔ اس سے اس بات کو یقینی بنانے میں مدد ملتی ہے کہ اگر کسی ایک سیکیورٹی کنٹرول سے سمجھوتہ کیا جاتا ہے یا ناکام ہوجاتا ہے، تو خطرات کو الگ تھلگ کرنے اور حفاظتی واقعات کو روکنے، ان کا پتہ لگانے، جواب دینے اور ان سے بازیابی میں مدد کے لیے اضافی پرتیں موجود ہیں۔ آپ اپنے جنریٹیو AI کام کے بوجھ کی حفاظت اور لچک کو بہتر بنانے کے لیے ہر پرت پر AWS سروسز اور حل سمیت حکمت عملیوں کا مجموعہ استعمال کر سکتے ہیں۔

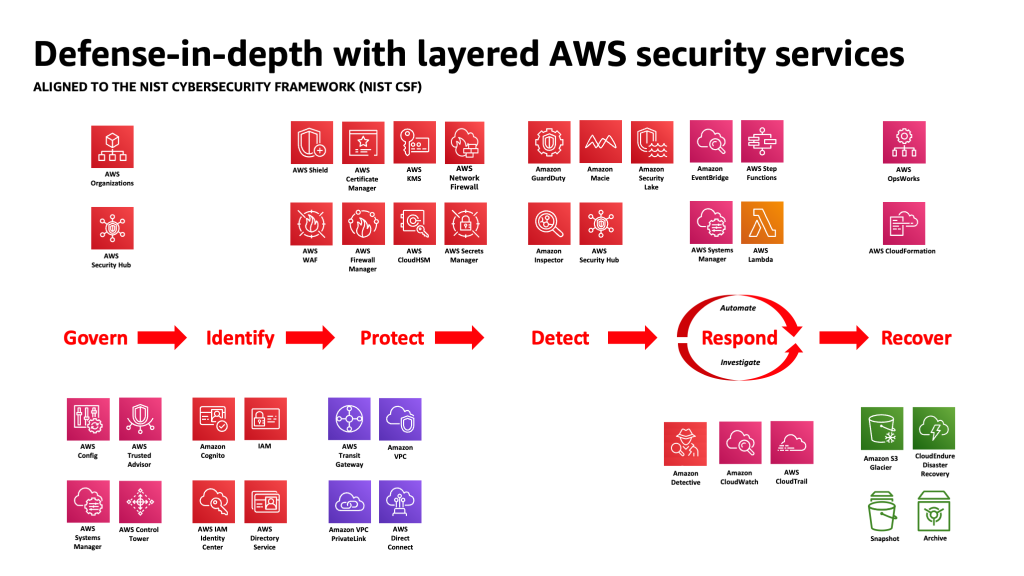

بہت سے AWS گاہک صنعت کے معیاری فریم ورک کے مطابق ہیں، جیسے NIST سائبرسیکیوریٹی فریم ورک. یہ فریم ورک اس بات کو یقینی بنانے میں مدد کرتا ہے کہ آپ کے حفاظتی دفاع کو شناخت، حفاظت، پتہ لگانے، جواب دینے، بازیافت کرنے، اور حال ہی میں شامل کردہ، حکومت کے ستونوں پر تحفظ حاصل ہے۔ اس کے بعد یہ فریم ورک آسانی سے AWS سیکیورٹی سروسز اور انٹیگریٹڈ تھرڈ پارٹیز کے ساتھ نقشہ بنا سکتا ہے تاکہ آپ کی تنظیم کے سامنے آنے والے کسی بھی سیکیورٹی ایونٹ کے لیے مناسب کوریج اور پالیسیوں کی توثیق کرنے میں آپ کی مدد کی جا سکے۔

گہرائی میں دفاع: اپنے ماحول کو محفوظ بنائیں، پھر بہتر AI/ML مخصوص سیکیورٹی اور رازداری کی صلاحیتیں شامل کریں۔

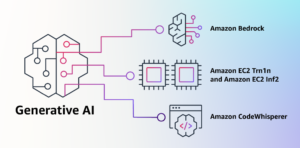

ایک دفاعی حکمت عملی کا آغاز آپ کے اکاؤنٹس اور تنظیم کو پہلے حفاظت سے کرنا چاہیے، اور پھر اضافی بلٹ ان سیکیورٹی اور پرائیویسی کی بہتر خصوصیات جیسے کہ ایمیزون بیڈرک اور ایمیزون سیج میکر. Amazon کے پاس سیکیورٹی، شناخت، اور تعمیل پورٹ فولیو میں 30 سے زیادہ خدمات ہیں۔ جو AWS AI/ML سروسز کے ساتھ مربوط ہیں، اور آپ کے کام کے بوجھ، اکاؤنٹس، تنظیم کو محفوظ بنانے میں مدد کے لیے ایک ساتھ استعمال کیے جا سکتے ہیں۔ LLM کے لیے OWASP Top 10 کے خلاف صحیح طریقے سے دفاع کرنے کے لیے، انہیں AWS AI/ML سروسز کے ساتھ مل کر استعمال کیا جانا چاہیے۔

جیسی خدمات کا استعمال کرتے ہوئے، کم سے کم استحقاق کی پالیسی کو لاگو کرکے شروع کریں۔ IAM رسائی تجزیہ کار کرنے کے لئے قلیل مدتی اسناد کا استعمال کرتے ہوئے رسائی کو محدود کرنے کے لیے ضرورت سے زیادہ اجازت دینے والے اکاؤنٹس، کردار اور وسائل تلاش کریں. اس کے بعد، اس بات کو یقینی بنائیں کہ باقی تمام ڈیٹا AWS KMS کے ساتھ انکرپٹ کیا گیا ہے، بشمول CMKs کے استعمال پر غور کرنا، اور تمام ڈیٹا اور ماڈلز کو ورژن بنایا گیا ہے اور اس کا استعمال کرتے ہوئے بیک اپ لیا گیا ہے۔ ایمیزون سادہ اسٹوریج سروس (ایمیزون S3) ورژن بنانا اور اس کے ساتھ آبجیکٹ لیول کی تغیر پذیری کا اطلاق کرنا ایمیزون S3 آبجیکٹ لاک. استعمال کرتے ہوئے خدمات کے درمیان ٹرانزٹ میں تمام ڈیٹا کی حفاظت کریں۔ AWS سرٹیفکیٹ مینیجر اور / یا AWS پرائیویٹ CA، اور اسے استعمال کرتے ہوئے VPCs کے اندر رکھیں AWS پرائیویٹ لنک. VPCs کا استعمال کرتے ہوئے ہیرا پھیری اور اخراج سے بچانے میں مدد کے لیے سخت ڈیٹا کے اندراج اور اخراج کے اصولوں کی وضاحت کریں۔ AWS نیٹ ورک فائر وال پالیسیاں داخل کرنے پر غور کریں۔ AWS ویب ایپلیکیشن فائر وال (AWS WAF) کے سامنے ویب ایپلیکیشنز اور APIs کی حفاظت کریں۔ سے بدنیتی پر مبنی بوٹس, ایس کیو ایل انجیکشن حملے، کراس سائٹ اسکرپٹنگ (XSS)، اور اکاؤنٹ ٹیک اوور کے ساتھ فراڈ کنٹرول. کے ساتھ لاگ ان کرنا AWS CloudTrail, ایمیزون ورچوئل پرائیویٹ کلاؤڈ (ایمیزون وی پی سی) فلو لاگز، اور ایمیزون لچکدار کبیرنیٹس سروس (ایمیزون ای کے ایس) آڈٹ لاگز خدمات کو دستیاب ہر لین دین کا فرانزک جائزہ فراہم کرنے میں مدد کریں گے جیسے ایمیزون جاسوس. آپ استعمال کر سکتے ہیں ایمیزون انسپکٹر کے لیے خطرے کی دریافت اور انتظام کو خودکار بنانا ایمیزون لچکدار کمپیوٹ کلاؤڈ (ایمیزون EC2) مثالیں، کنٹینرز، او ڈبلیو ایس لامبڈا۔ افعال، اور اپنے کام کے بوجھ کی نیٹ ورک تک رسائی کی شناخت کریں۔. استعمال کرتے ہوئے اپنے ڈیٹا اور ماڈلز کو مشکوک سرگرمی سے بچائیں۔ ایمیزون گارڈ ڈیوٹیکے ایم ایل سے چلنے والے تھریٹ ماڈلز اور انٹیلی جنس فیڈز، اور EKS پروٹیکشن، ECS پروٹیکشن، S3 پروٹیکشن، RDS پروٹیکشن، مال ویئر پروٹیکشن، لیمبڈا پروٹیکشن، اور مزید کے لیے اس کی اضافی خصوصیات کو فعال کرنا۔ آپ جیسی خدمات استعمال کر سکتے ہیں۔ AWS سیکیورٹی حب سیکیورٹی کے بہترین طریقوں سے انحراف کا پتہ لگانے اور تفتیش کو تیز کرنے اور پلے بکس کے ساتھ سیکیورٹی کے نتائج کے خودکار تدارک کے لیے اپنے سیکیورٹی چیک کو مرکزی اور خودکار بنانا۔ آپ ایک کو لاگو کرنے پر بھی غور کر سکتے ہیں۔ صفر اعتماد AWS پر فن تعمیر جس میں انسانی صارفین یا مشین سے مشین کے عمل فی درخواست کی بنیاد پر رسائی حاصل کر سکتے ہیں اس کے لیے عمدہ تصدیق اور اجازت کے کنٹرول کو مزید بڑھانے کے لیے۔ استعمال کرنے پر بھی غور کریں۔ ایمیزون سیکیورٹی جھیل AWS ماحولیات، SaaS فراہم کنندگان، احاطے پر، اور کلاؤڈ ذرائع سے سیکیورٹی ڈیٹا کو آپ کے اکاؤنٹ میں ذخیرہ شدہ مقصد سے تیار کردہ ڈیٹا لیک میں خودکار طور پر مرکزی بنانا۔ سیکیورٹی لیک کے ساتھ، آپ اپنی پوری تنظیم میں اپنے سیکیورٹی ڈیٹا کی مزید مکمل سمجھ حاصل کر سکتے ہیں۔

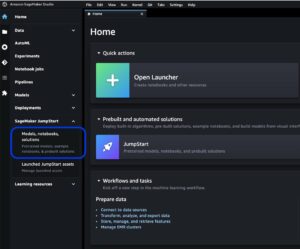

آپ کے تخلیقی AI کام کے بوجھ کے ماحول کو محفوظ کرنے کے بعد، آپ AI/ML- مخصوص خصوصیات میں تہہ کر سکتے ہیں، جیسے ایمیزون سیج میکر ڈیٹا رینگلر ڈیٹا کی تیاری کے دوران ممکنہ تعصب کی نشاندہی کرنا اور ایمیزون سیج میکر واضح کریں۔ ایم ایل ڈیٹا اور ماڈلز میں تعصب کا پتہ لگانے کے لیے۔ آپ بھی استعمال کر سکتے ہیں۔ ایمیزون سیج میکر ماڈل مانیٹر پروڈکشن میں SageMaker ML ماڈلز کے معیار کا جائزہ لینے کے لیے، اور جب ڈیٹا کے معیار، ماڈل کے معیار، اور خصوصیت کے انتساب میں اضافہ ہو تو آپ کو مطلع کریں۔ AWS سیکیورٹی سروسز کے ساتھ مل کر کام کرنے والی یہ AWS AI/ML سروسز (بشمول Amazon Bedrock کے ساتھ کام کرنے والے SageMaker) آپ کو قدرتی تعصب کے ممکنہ ذرائع کی نشاندہی کرنے اور ڈیٹا کو نقصان پہنچانے سے بچانے میں مدد کر سکتی ہیں۔ LLM کمزوریوں کے لیے OWASP ٹاپ 10 میں سے ہر ایک کے لیے اس عمل کو دہرائیں تاکہ یہ یقینی بنایا جا سکے کہ آپ اپنے ڈیٹا اور کام کے بوجھ کی حفاظت کے لیے دفاع کو گہرائی میں لاگو کرنے کے لیے AWS سروسز کی قدر کو زیادہ سے زیادہ کر رہے ہیں۔

جیسا کہ AWS انٹرپرائز اسٹریٹجسٹ کلارک راجرز نے اپنے بلاگ پوسٹ میں لکھا "CISO انسائٹ: ہر AWS سروس ایک سیکورٹی سروس ہے", "میں بحث کروں گا کہ AWS کلاؤڈ کے اندر عملی طور پر ہر سروس یا تو خود سیکورٹی کے نتائج کو قابل بناتی ہے، یا سیکورٹی، رسک، یا تعمیل کے مقصد کو حاصل کرنے کے لیے صارفین (اکیلے یا ایک یا زیادہ خدمات کے ساتھ) استعمال کر سکتے ہیں۔" اور "کسٹمر چیف انفارمیشن سیکیورٹی آفیسرز (CISOs) (یا ان کی متعلقہ ٹیمیں) اس بات کو یقینی بنانے کے لیے وقت نکالنا چاہیں گے کہ وہ تمام AWS سروسز سے بخوبی واقف ہیں کیونکہ وہاں کوئی سیکیورٹی، خطرہ، یا تعمیل کا مقصد ہو سکتا ہے جسے پورا کیا جا سکتا ہے، یہاں تک کہ اگر کوئی سروس 'سیکیورٹی، شناخت، اور تعمیل' کے زمرے میں نہیں آتی ہے۔

LLM ایپلی کیشنز میں اعتماد کی حدود پر پرت کا دفاع

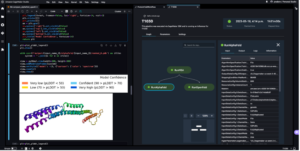

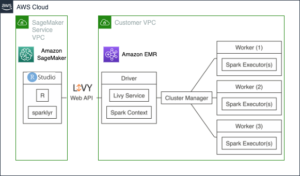

جنریٹیو AI پر مبنی سسٹمز اور ایپلیکیشنز تیار کرتے وقت، آپ کو ان ہی خدشات پر غور کرنا چاہیے جیسا کہ کسی بھی دوسرے ML ایپلیکیشن کے ساتھ، جیسا کہ MITER ATLAS مشین لرننگ تھریٹ میٹرکس، جیسے سافٹ ویئر اور ڈیٹا کے اجزاء کی اصلیت کے بارے میں ذہن میں رہنا (جیسے اوپن سورس سافٹ ویئر آڈٹ کرنا، سافٹ ویئر بل آف میٹریل (SBOMs) کا جائزہ لینا، اور ڈیٹا ورک فلو اور API انضمام کا تجزیہ کرنا) اور LLM سپلائی چین کے خطرات کے خلاف ضروری تحفظات کو نافذ کرنا۔ صنعت کے فریم ورک سے بصیرتیں شامل کریں، اور خطرے کی انٹیلی جنس اور خطرے سے متعلق معلومات کے متعدد ذرائع کو استعمال کرنے کے طریقوں سے آگاہ رہیں تاکہ آپ کے حفاظتی دفاع کو AI، ML، اور جنریٹیو AI سیکیورٹی خطرات کے حساب سے ایڈجسٹ کیا جا سکے جو روایتی فریم ورک میں ابھرتے ہیں اور شامل نہیں ہیں۔ صنعت، دفاع، حکومتی، بین الاقوامی، اور تعلیمی ذرائع سے AI سے متعلق مخصوص خطرات کے بارے میں ساتھی کی معلومات حاصل کریں، کیونکہ اس جگہ میں باقاعدگی سے نئے خطرات ابھرتے اور تیار ہوتے ہیں اور ساتھی فریم ورک اور گائیڈز کو کثرت سے اپ ڈیٹ کیا جاتا ہے۔ مثال کے طور پر، Retrieval Augmented Generation (RAG) ماڈل کا استعمال کرتے وقت، اگر ماڈل میں مطلوبہ ڈیٹا شامل نہیں ہے، تو یہ انفرنسنگ اور فائن ٹیوننگ کے دوران استعمال کرنے کے لیے کسی بیرونی ڈیٹا سورس سے درخواست کر سکتا ہے۔ وہ ذریعہ جس سے یہ استفسار کرتا ہے وہ آپ کے قابو سے باہر ہو سکتا ہے، اور آپ کی سپلائی چین میں سمجھوتہ کرنے کا ممکنہ ذریعہ ہو سکتا ہے۔ اعتماد، تصدیق، اجازت، رسائی، سلامتی، رازداری، اور ڈیٹا کی درستگی قائم کرنے کے لیے بیرونی ذرائع کی طرف دفاعی گہرائی تک رسائی کی جانی چاہیے۔ گہرائی میں غوطہ لگانے کے لیے پڑھیں "Amazon SageMaker JumpStart کا استعمال کرتے ہوئے Generative AI اور RAG کے ساتھ ایک محفوظ انٹرپرائز ایپلی کیشن بنائیں"

اپنی LLM ایپلی کیشنز میں خطرے کا تجزیہ اور تخفیف کریں۔

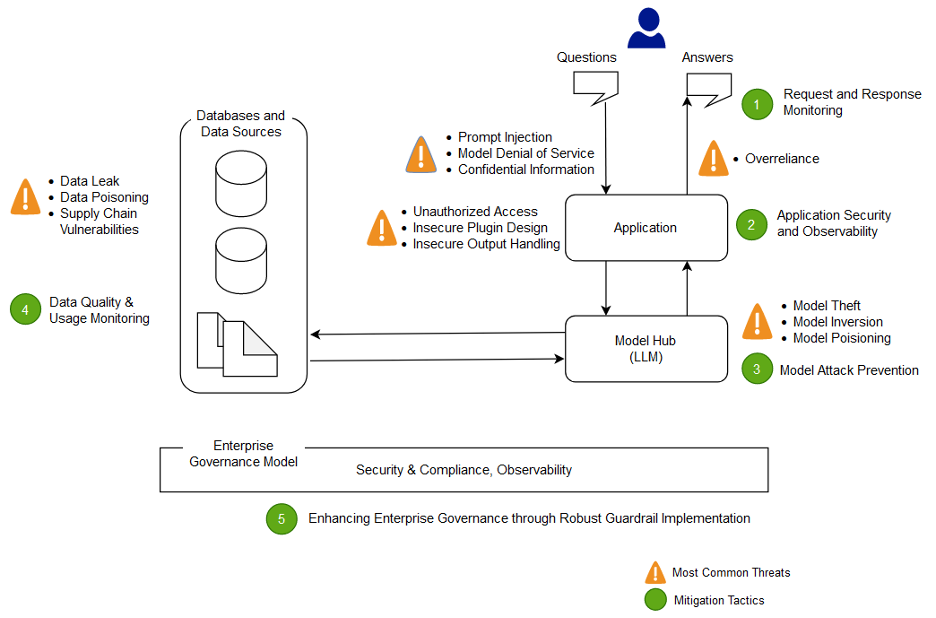

اس سیکشن میں، ہم اعتماد کی حدود اور تعاملات، یا اسی طرح کے مناسب کنٹرول کے دائرہ کار اور رسک پروفائل کے ساتھ کام کے بوجھ کے الگ الگ شعبوں پر مبنی خطرے کی تخفیف کی کچھ تکنیکوں کا تجزیہ اور تبادلہ خیال کرتے ہیں۔ چیٹ بوٹ ایپلیکیشن کے اس نمونے کے فن تعمیر میں، پانچ اعتماد کی حدود ہیں جہاں کنٹرولز کا مظاہرہ کیا جاتا ہے، اس کی بنیاد پر کہ AWS صارفین عام طور پر اپنی LLM ایپلیکیشنز کیسے بناتے ہیں۔ آپ کی LLM درخواست میں زیادہ یا کم قابل اعتماد اعتماد کی حدیں ہوسکتی ہیں۔ مندرجہ ذیل نمونے کے فن تعمیر میں، ان اعتماد کی حدود کو اس طرح بیان کیا گیا ہے:

- یوزر انٹرفیس کے تعاملات (درخواست اور جواب)

- درخواست کے تعاملات

- ماڈل تعاملات

- ڈیٹا کے تعاملات

- تنظیمی تعامل اور استعمال

یوزر انٹرفیس کے تعاملات: درخواست اور جواب کی نگرانی تیار کریں۔

جنریٹو AI ایپلی کیشن کے ان پٹ اور آؤٹ پٹس سے خطرے سے نمٹنے کے لیے حکمت عملی کا جائزہ لے کر جنریٹو AI سے متعلق سائبر واقعات کا بروقت پتہ لگائیں اور ان کا جواب دیں۔ مثال کے طور پر، آپ کے ڈومین یا تنظیم سے باہر حساس معلومات کے افشاء کا پتہ لگانے کے لیے رویے اور ڈیٹا کے اخراج کے لیے اضافی نگرانی کی ضرورت ہو سکتی ہے، اس صورت میں کہ یہ LLM ایپلیکیشن میں استعمال کی گئی ہو۔

جب ڈیٹا کی حفاظت کی بات آتی ہے تو جنریٹو AI ایپلی کیشنز کو معیاری سیکیورٹی کے بہترین طریقوں کو برقرار رکھنا چاہیے۔ قائم کرنا a محفوظ ڈیٹا کا دائرہ اور محفوظ حساس ڈیٹا اسٹورز. آرام اور ٹرانزٹ میں LLM ایپلیکیشنز کے لیے استعمال شدہ ڈیٹا اور معلومات کو خفیہ کریں۔ اپنے ماڈل کو ڈیٹا پوائزننگ کی تربیت سے بچانے کے لیے استعمال ہونے والے ڈیٹا کو یہ سمجھ کر اور کنٹرول کریں کہ کون سے صارفین، پروسیسز اور کرداروں کو ڈیٹا اسٹورز میں تعاون کرنے کی اجازت ہے، ساتھ ہی ساتھ ایپلی کیشن میں ڈیٹا کیسے بہہ رہا ہے، تعصب کے انحراف کی نگرانی، اور ورژننگ اور استعمال کرنا۔ سٹوریج سروسز جیسے ایمیزون ایس 3 میں ناقابل تغیر اسٹوریج۔ مشتبہ ان پٹ اور ڈیٹا کے اخراج کے امکانات سے بچانے کے لیے AWS نیٹ ورک فائر وال اور AWS VPCs جیسی سروسز کا استعمال کرتے ہوئے سخت ڈیٹا انگریس اور ایگریس کنٹرول قائم کریں۔

تربیت، دوبارہ تربیت، یا ٹھیک ٹیوننگ کے عمل کے دوران، آپ کو استعمال ہونے والے کسی بھی حساس ڈیٹا سے آگاہ ہونا چاہیے۔ ان میں سے کسی ایک عمل کے دوران ڈیٹا استعمال ہونے کے بعد، آپ کو ایسے منظر نامے کے لیے منصوبہ بندی کرنی چاہیے جہاں آپ کے ماڈل کا کوئی بھی صارف اچانک انجیکشن تکنیک کو استعمال کرتے ہوئے ڈیٹا یا معلومات کو واپس نکالنے کے قابل ہو جائے۔ اپنے ماڈلز اور انفرنسنگ میں حساس ڈیٹا کے استعمال کے خطرات اور فوائد کو سمجھیں۔ عمدہ رسائی کی اجازتوں کے قیام اور انتظام کے لیے مضبوط تصدیق اور اجازت کے طریقہ کار کو نافذ کریں، جو انکشاف کو روکنے کے لیے LLM درخواست کی منطق پر انحصار نہیں کرتے ہیں۔ جنریٹیو AI ایپلیکیشن میں صارف کے زیر کنٹرول ان پٹ کو کچھ شرائط کے تحت دکھایا گیا ہے تاکہ ماڈل یا ان پٹ کے کسی بھی غیر صارف کے زیر کنٹرول حصوں سے معلومات نکالنے کے لیے ویکٹر فراہم کیا جا سکے۔ یہ فوری انجیکشن کے ذریعے ہو سکتا ہے، جہاں صارف ان پٹ فراہم کرتا ہے جس کی وجہ سے ماڈل کا آؤٹ پٹ LLM ایپلیکیشن کے متوقع گارڈریلز سے ہٹ جاتا ہے، بشمول ان ڈیٹاسیٹس کو سراغ فراہم کرنا جن پر ماڈل کو اصل میں تربیت دی گئی تھی۔

ان پٹ فراہم کرنے اور ماڈل سے آؤٹ پٹ وصول کرنے والے صارفین کے لیے صارف کی سطح تک رسائی کے کوٹے کو نافذ کریں۔ آپ کو ان طریقوں پر غور کرنا چاہئے جو ان حالات میں گمنام رسائی کی اجازت نہیں دیتے ہیں جہاں ماڈل ٹریننگ ڈیٹا اور معلومات حساس ہوں، یا جہاں کسی مخالف ٹریننگ سے خطرہ ہو ان کے ان پٹ اور آپ کے منسلک ماڈل آؤٹ پٹ کی بنیاد پر آپ کے ماڈل کا فیکس۔ عام طور پر، اگر کسی ماڈل کے ان پٹ کا حصہ صوابدیدی صارف کی طرف سے فراہم کردہ متن پر مشتمل ہو، تو آؤٹ پٹ کو فوری انجیکشن کے لیے حساس سمجھیں، اور اس کے مطابق آؤٹ پٹ کے استعمال کو یقینی بنائیں جس میں غیر محفوظ آؤٹ پٹ ہینڈلنگ کو کم کرنے کے لیے نافذ کردہ تکنیکی اور تنظیمی انسدادی اقدامات شامل ہوں، ضرورت سے زیادہ ایجنسی۔ ، اور حد سے زیادہ انحصار۔ AWS WAF کا استعمال کرتے ہوئے نقصان دہ ان پٹ کے لیے فلٹرنگ سے متعلق پہلے کی مثال میں، اشارے کے اس طرح کے ممکنہ غلط استعمال کے لیے اپنی درخواست کے سامنے ایک فلٹر بنانے پر غور کریں، اور اپنے ماڈل اور ڈیٹا کے بڑھنے کے ساتھ ہی ان کو سنبھالنے اور تیار کرنے کے لیے ایک پالیسی تیار کریں۔ صارف کو واپس کرنے سے پہلے آؤٹ پٹ کے فلٹر شدہ جائزے پر بھی غور کریں تاکہ یہ یقینی بنایا جا سکے کہ یہ معیار، درستگی، یا مواد کے اعتدال کے معیارات پر پورا اترتا ہے۔ مشکوک ٹریفک پیٹرن کو کم کرنے کے لیے آپ اپنے ماڈلز کے سامنے ان پٹ اور آؤٹ پٹس پر کنٹرول کی ایک اضافی پرت کے ساتھ اپنی تنظیم کی ضروریات کے لیے اسے مزید حسب ضرورت بنانا چاہتے ہیں۔

ایپلیکیشن کے تعاملات: ایپلیکیشن سیکیورٹی اور مشاہدہ

اپنی LLM ایپلیکیشن کا اس بات پر توجہ کے ساتھ جائزہ لیں کہ صارف آپ کے ماڈل کو معیاری اجازت کو نظرانداز کرنے کے لیے کس طرح استعمال کر سکتا ہے تاکہ کسی ڈاؤن اسٹریم ٹول یا ٹول چین کے پاس رسائی یا استعمال کی اجازت نہ ہو۔ اس پرت پر ایک اور تشویش میں شامل ہے کہ ایک ماڈل کو حملہ کے طریقہ کار کے طور پر استعمال کرتے ہوئے غیر محدود تکنیکی یا تنظیمی LLM خطرات کا استعمال کرتے ہوئے بیرونی ڈیٹا اسٹورز تک رسائی حاصل کرنا ہے۔ مثال کے طور پر، اگر آپ کے ماڈل کو مخصوص ڈیٹا اسٹورز تک رسائی حاصل کرنے کی تربیت دی گئی ہے جس میں حساس ڈیٹا ہو سکتا ہے، تو آپ کو یہ یقینی بنانا چاہیے کہ آپ کے ماڈل اور ڈیٹا اسٹورز کے درمیان اجازت کی مناسب جانچ پڑتال ہو۔ صارفین کے بارے میں ناقابل تغیر صفات کا استعمال کریں جو اجازت کی جانچ پڑتال کرتے وقت ماڈل سے نہیں آتی ہیں۔ غیرمحفوظ آؤٹ پٹ ہینڈلنگ، غیر محفوظ پلگ ان ڈیزائن، اور ضرورت سے زیادہ ایجنسی ایسے حالات پیدا کر سکتی ہے جہاں ایک دھمکی آمیز اداکار اجازت دینے کے نظام کو مؤثر مراعات میں اضافہ کرنے کے لیے ایک ماڈل کا استعمال کر سکتا ہے، جس کے نتیجے میں ایک بہاو والے جزو کو یقین ہے کہ صارف ڈیٹا کو بازیافت کرنے یا مخصوص لینے کا مجاز ہے۔ عمل.

کسی بھی تخلیقی AI پلگ ان یا ٹول کو لاگو کرتے وقت، یہ ضروری ہے کہ رسائی کی سطح کو جانچنا اور سمجھنا، اور ساتھ ہی کنفیگر کیے گئے رسائی کنٹرولز کی جانچ کرنا بھی ضروری ہے۔ غیرمحفوظ پیدا کرنے والے AI پلگ ان کا استعمال آپ کے سسٹم کو سپلائی چین کی کمزوریوں اور خطرات کے لیے حساس بنا سکتا ہے، جو ممکنہ طور پر ریموٹ کوڈ چلانے سمیت بدنیتی پر مبنی کارروائیوں کا باعث بن سکتا ہے۔

ماڈل تعاملات: ماڈل حملے کی روک تھام

آپ کو کسی بھی ماڈل، پلگ ان، ٹولز، یا ڈیٹا کی اصلیت سے آگاہ ہونا چاہیے جو آپ استعمال کرتے ہیں، تاکہ سپلائی چین کی کمزوریوں کا اندازہ لگایا جا سکے اور ان کو کم کیا جا سکے۔ مثال کے طور پر، کچھ عام ماڈل فارمیٹس خود ماڈلز میں صوابدیدی چلانے کے قابل کوڈ کو سرایت کرنے کی اجازت دیتے ہیں۔ اپنی تنظیموں کے حفاظتی اہداف سے متعلقہ پیکج آئینے، اسکیننگ، اور اضافی معائنہ کا استعمال کریں۔

آپ جن ڈیٹاسیٹس کو تربیت دیتے ہیں اور اپنے ماڈلز کو ٹھیک بناتے ہیں ان کا بھی جائزہ لیا جانا چاہیے۔ اگر آپ صارف کے تاثرات (یا دوسرے صارف کے قابل کنٹرول معلومات) کی بنیاد پر کسی ماڈل کو خود بخود ٹھیک بناتے ہیں، تو آپ کو اس بات پر غور کرنا چاہیے کہ کیا کوئی نقصان دہ دھمکی آمیز اداکار اپنے ردعمل میں ہیرا پھیری کی بنیاد پر ماڈل کو من مانی طور پر تبدیل کر سکتا ہے اور تربیتی ڈیٹا پوائزننگ حاصل کر سکتا ہے۔

ڈیٹا کے تعاملات: ڈیٹا کے معیار اور استعمال کی نگرانی کریں۔

جنریٹو اے آئی ماڈلز جیسے ایل ایل ایم عام طور پر اچھی طرح کام کرتے ہیں کیونکہ ان کو ڈیٹا کی ایک بڑی مقدار پر تربیت دی گئی ہے۔ اگرچہ یہ ڈیٹا LLMs کو پیچیدہ کاموں کو مکمل کرنے میں مدد کرتا ہے، لیکن یہ آپ کے سسٹم کو تربیتی ڈیٹا پوائزننگ کے خطرے سے بھی دوچار کر سکتا ہے، جو اس وقت ہوتا ہے جب تربیتی ڈیٹاسیٹ کے اندر نامناسب ڈیٹا شامل یا چھوڑ دیا جاتا ہے جو ماڈل کے رویے کو تبدیل کر سکتا ہے۔ اس خطرے کو کم کرنے کے لیے، آپ کو اپنی سپلائی چین کو دیکھنا چاہیے اور اپنے سسٹم کے لیے ڈیٹا کے جائزے کے عمل کو سمجھنا چاہیے اس سے پہلے کہ اسے آپ کے ماڈل میں استعمال کیا جائے۔ اگرچہ ٹریننگ پائپ لائن ڈیٹا پوائزننگ کے لیے ایک اہم ذریعہ ہے، آپ کو یہ بھی دیکھنا چاہیے کہ آپ کے ماڈل کو ڈیٹا کیسے ملتا ہے، جیسے کہ RAG ماڈل یا ڈیٹا لیک میں، اور اگر اس ڈیٹا کا ماخذ قابل بھروسہ اور محفوظ ہے۔ Amazon EC2، Amazon EKS، Amazon S3، میں مشکوک سرگرمی کی مسلسل نگرانی میں مدد کے لیے AWS سیکیورٹی سروسز جیسے AWS Security Hub، Amazon GuardDuty، اور Amazon Inspector کا استعمال کریں۔ ایمیزون متعلقہ ڈیٹا بیس سروس (Amazon RDS)، اور نیٹ ورک تک رسائی جو ابھرتے ہوئے خطرات کے اشارے ہو سکتی ہے، اور حفاظتی تحقیقات کو دیکھنے کے لیے جاسوس کا استعمال کریں۔ جیسے خدمات کے استعمال پر بھی غور کریں۔ ایمیزون سیکیورٹی جھیل AWS ماحولیات، SaaS فراہم کنندگان، احاطے پر، اور کلاؤڈ ذرائع سے جو آپ کے AI/ML ورک بوجھ میں حصہ ڈالتے ہیں، سے سیکیورٹی ڈیٹا کو خود بخود مرکزی بنانے کے لیے ایک مقصد سے تیار کردہ ڈیٹا لیک بنا کر سیکیورٹی تحقیقات کو تیز کرنا۔

تنظیمی تعاملات: جنریٹیو AI کے لیے انٹرپرائز گورننس کے محافظوں کو لاگو کریں

اپنے کاروبار کے لیے جنریٹیو AI کے استعمال سے وابستہ خطرات کی نشاندہی کریں۔ آپ کو اپنی تنظیم کی خطرے کی درجہ بندی کو تیار کرنا چاہیے اور جنریٹیو AI سلوشنز کو تعینات کرتے وقت باخبر فیصلے کرنے کے لیے خطرے کی تشخیص کرنا چاہیے۔ ترقی کرنا a کاروباری تسلسل کا منصوبہ (BCP) جس میں AI، ML، اور جنریٹو AI ورک لوڈز شامل ہیں اور آپ کے SLAs کو پورا کرنے کے لیے متاثرہ یا آف لائن LLM ایپلیکیشن کی کھوئی ہوئی فعالیت کو تبدیل کرنے کے لیے اسے فوری طور پر نافذ کیا جا سکتا ہے۔

عمل اور وسائل کے خلاء، ناکارہیوں، اور عدم مطابقتوں کی نشاندہی کریں، اور اپنے کاروبار میں بیداری اور ملکیت کو بہتر بنائیں۔ خطرہ ماڈل ممکنہ حفاظتی خطرات کی شناخت اور ان کو کم کرنے کے لیے تمام جنریٹو AI ورک بوجھ جو کاروبار کو متاثر کرنے والے نتائج کا باعث بن سکتے ہیں، بشمول ڈیٹا تک غیر مجاز رسائی، سروس سے انکار، اور وسائل کا غلط استعمال۔ نئے سے فائدہ اٹھائیں۔ AWS تھریٹ کمپوزر ماڈلنگ ٹول تھریٹ ماڈلنگ کرتے وقت وقت کی قدر کو کم کرنے میں مدد کرنے کے لیے۔ بعد میں اپنی ترقی کے چکروں میں، متعارف کرانے پر غور کریں۔ سیکورٹی افراتفری انجینئرنگ فالٹ انجیکشن کے تجربات حقیقی دنیا کے حالات پیدا کرنے کے لیے یہ سمجھنے کے لیے کہ آپ کا سسٹم نامعلوم افراد پر کیا رد عمل ظاہر کرے گا اور سسٹم کی لچک اور حفاظت میں اعتماد پیدا کرے گا۔

حفاظتی حکمت عملیوں اور رسک مینجمنٹ میکانزم کو تیار کرنے میں متنوع نقطہ نظر کو شامل کریں تاکہ AI/ML کی پابندی اور کوریج کو یقینی بنایا جا سکے اور تمام ملازمت کے کرداروں اور افعال میں جنریٹو سیکورٹی۔ ضروریات کے مطابق کسی بھی تخلیقی AI ایپلیکیشن کے آغاز اور تحقیق سے لے کر ایک حفاظتی ذہنیت کو میز پر لائیں۔ اگر آپ کو AWS سے اضافی مدد کی ضرورت ہے، تو اپنے AWS اکاؤنٹ مینیجر سے اس بات کو یقینی بنانے کے لیے کہیں کہ AWS Solutions Architects سے AWS Security اور AI/ML کی مدد کے لیے یکساں تعاون کی درخواست کریں۔

اس بات کو یقینی بنائیں کہ آپ کا سیکیورٹی ادارہ معمول کے مطابق AI اسٹیک ہولڈرز جیسے کہ پروڈکٹ مینیجرز، سافٹ ویئر ڈویلپرز، ڈیٹا سائنسدانوں اور ایگزیکٹو قیادت کے درمیان خطرے سے متعلق آگاہی اور رسک مینجمنٹ کی تفہیم دونوں کے ارد گرد مواصلت کو فروغ دینے کے لیے اقدامات کرتا ہے، جس سے خطرے کی انٹیلی جنس اور کنٹرول رہنمائی کو ٹیموں تک پہنچنے کی اجازت دی جا سکتی ہے۔ متاثر ہونا. سیکیورٹی تنظیمیں مباحثوں میں حصہ لے کر اور تخلیقی AI اسٹیک ہولڈرز کے لیے نئے آئیڈیاز اور معلومات لا کر ذمہ دارانہ انکشاف اور تکراری بہتری کے کلچر کی حمایت کر سکتی ہیں جو ان کے کاروباری مقاصد سے متعلق ہیں۔ متعلق مزید پڑھئے ذمہ دار AI سے ہماری وابستگی اور اضافی ذمہ دار AI وسائل ہمارے گاہکوں کی مدد کرنے کے لئے.

اپنی تنظیم کے موجودہ حفاظتی عمل میں وقت کی قدر کو غیر مسدود کرکے جنریٹیو AI کے لیے بہتر تنظیمی کرنسی کو فعال کرنے میں فائدہ حاصل کریں۔ فعال طور پر اس بات کا جائزہ لیں کہ آپ کی تنظیم کو ایسے عمل کی ضرورت کہاں پڑ سکتی ہے جو AI سیکیورٹی کے جنریٹیو سیاق و سباق کے پیش نظر بہت زیادہ بوجھل ہیں اور ان کو بہتر کریں تاکہ ڈویلپرز اور سائنسدانوں کو صحیح کنٹرول کے ساتھ لانچ کرنے کا واضح راستہ فراہم کیا جا سکے۔

اس بات کا اندازہ لگائیں کہ جہاں ترغیبات کو سیدھ میں لانے کے مواقع مل سکتے ہیں، ڈیریزک، اور مطلوبہ نتائج پر واضح نظر فراہم کریں۔ اپ ڈیٹ AI/ML اور جنریٹیو AI ایپلیکیشن ڈویلپمنٹ کی ابھرتی ہوئی ضروریات کو پورا کرنے کے لیے رہنمائی اور دفاع کو کنٹرول کرتا ہے تاکہ کنفیوژن اور غیر یقینی صورتحال کو کم کیا جا سکے جس سے ترقیاتی وقت خرچ ہو سکتا ہے، خطرے میں اضافہ ہو سکتا ہے اور اثر بڑھ سکتا ہے۔

اس بات کو یقینی بنائیں کہ اسٹیک ہولڈرز جو سیکورٹی کے ماہرین نہیں ہیں دونوں کو یہ سمجھنے کے قابل ہیں کہ تنظیمی نظم و نسق، پالیسیاں اور رسک مینجمنٹ کے اقدامات ان کے کام کے بوجھ پر کیسے لاگو ہوتے ہیں، ساتھ ہی ساتھ رسک مینجمنٹ میکانزم بھی لاگو کرتے ہیں۔ اپنی تنظیم کو حقیقت پسندانہ واقعات اور منظرناموں کا جواب دینے کے لیے تیار کریں جو تخلیقی AI ایپلی کیشنز کے ساتھ پیش آ سکتے ہیں، اور اس بات کو یقینی بنائیں کہ تخلیقی AI بنانے والے کے کردار اور رسپانس ٹیمیں کسی بھی مشکوک سرگرمی کی تشویش کی صورت میں بڑھنے کے راستوں اور اقدامات سے آگاہ ہوں۔

نتیجہ

کسی بھی نئی اور ابھرتی ہوئی ٹکنالوجی کے ساتھ کامیابی کے ساتھ اختراع کو تجارتی بنانے کے لیے پہلے حفاظتی ذہنیت کے ساتھ شروع کرنے، ایک محفوظ بنیادی ڈھانچے کی بنیاد پر تعمیر کرنے، اور اس بارے میں سوچنے کی ضرورت ہوتی ہے کہ ٹیکنالوجی کے اسٹیک کے ہر سطح پر دفاعی گہرائی سے حفاظت کے ساتھ ابتدائی طور پر سیکیورٹی کو کس طرح مربوط کیا جائے۔ نقطہ نظر اس میں آپ کے ٹکنالوجی اسٹیک کی متعدد پرتوں پر تعاملات، اور آپ کی ڈیجیٹل سپلائی چین کے اندر انضمام پوائنٹس شامل ہیں، تاکہ تنظیمی لچک کو یقینی بنایا جا سکے۔ اگرچہ جنریٹو AI کچھ نئے سیکیورٹی اور رازداری کے چیلنجز کو متعارف کرایا ہے، اگر آپ بنیادی سیکیورٹی کے بہترین طریقوں پر عمل کرتے ہیں جیسے تہہ دار سیکیورٹی سروسز کے ساتھ دفاع میں گہرائی کا استعمال کرتے ہوئے، آپ اپنی تنظیم کو بہت سے عام مسائل اور ابھرتے ہوئے خطرات سے بچانے میں مدد کرسکتے ہیں۔ آپ کو اپنے جنریٹیو AI کام کے بوجھ اور بڑی تنظیم میں تہہ دار AWS سیکیورٹی سروسز کو لاگو کرنا چاہیے، اور اپنے کلاؤڈ ماحول کو محفوظ بنانے کے لیے اپنی ڈیجیٹل سپلائی چینز میں انٹیگریشن پوائنٹس پر توجہ مرکوز کرنی چاہیے۔ اس کے بعد آپ AWS AI/ML سروسز جیسے Amazon SageMaker اور Amazon Bedrock میں بہتر سیکیورٹی اور رازداری کی صلاحیتوں کو استعمال کر سکتے ہیں تاکہ آپ کی جنریٹو AI ایپلی کیشنز میں بہتر سیکیورٹی اور پرائیویسی کنٹرولز کی مزید پرتیں شامل کی جا سکیں۔ شروع سے سیکیورٹی کو سرایت کرنے سے تعمیل کو آسان بناتے ہوئے جنریٹو AI کے ساتھ اختراع کرنا تیز، آسان اور زیادہ سرمایہ کاری مؤثر ہو جائے گا۔ اس سے آپ کو آپ کے ملازمین، صارفین، شراکت داروں، ریگولیٹرز، اور دیگر متعلقہ اسٹیک ہولڈرز کے لیے آپ کی تخلیقی AI ایپلیکیشنز پر کنٹرول، اعتماد، اور مشاہدے کو بڑھانے میں مدد ملے گی۔

اضافی حوالہ جات

- AI/ML مخصوص رسک مینجمنٹ اور سیکیورٹی کے لیے انڈسٹری کے معیاری فریم ورک:

مصنفین کے بارے میں

کرسٹوفر را ایک پرنسپل ورلڈ وائیڈ سیکیورٹی GTM ماہر ہے جو AWS سیکیورٹی سروسز کو تیز کرنے اور اسکیل کرنے والے اسٹریٹجک اقدامات کو تیار کرنے اور ان پر عمل کرنے پر توجہ مرکوز کرتا ہے۔ وہ سائبرسیکیوریٹی اور ابھرتی ہوئی ٹکنالوجیوں کو ملانے کے بارے میں پرجوش ہے، میڈیا، تفریح، اور ٹیلی کام صارفین کو سیکیورٹی حل فراہم کرنے والے عالمی اسٹریٹجک قائدانہ کرداروں میں 20+ سال کے تجربے کے ساتھ۔ وہ پڑھنے، سفر کرنے، کھانے اور شراب کے ذریعے ری چارج کرتا ہے، نئی موسیقی دریافت کرتا ہے، اور ابتدائی مرحلے کے آغاز کا مشورہ دیتا ہے۔

کرسٹوفر را ایک پرنسپل ورلڈ وائیڈ سیکیورٹی GTM ماہر ہے جو AWS سیکیورٹی سروسز کو تیز کرنے اور اسکیل کرنے والے اسٹریٹجک اقدامات کو تیار کرنے اور ان پر عمل کرنے پر توجہ مرکوز کرتا ہے۔ وہ سائبرسیکیوریٹی اور ابھرتی ہوئی ٹکنالوجیوں کو ملانے کے بارے میں پرجوش ہے، میڈیا، تفریح، اور ٹیلی کام صارفین کو سیکیورٹی حل فراہم کرنے والے عالمی اسٹریٹجک قائدانہ کرداروں میں 20+ سال کے تجربے کے ساتھ۔ وہ پڑھنے، سفر کرنے، کھانے اور شراب کے ذریعے ری چارج کرتا ہے، نئی موسیقی دریافت کرتا ہے، اور ابتدائی مرحلے کے آغاز کا مشورہ دیتا ہے۔

ایلیاہ سرما ایمیزون سیکیورٹی میں ایک سینئر سیکیورٹی انجینئر ہے، جس نے سائبر سیکیورٹی انجینئرنگ میں BS کی ڈگری حاصل کی ہے اور ہیری پوٹر سے محبت میں مبتلا ہے۔ ایلیاہ AI سسٹمز میں موجود کمزوریوں کی نشاندہی کرنے اور ان سے نمٹنے میں مہارت رکھتا ہے، تکنیکی مہارت کو جادوگرنی کے ساتھ ملاتا ہے۔ ایلیاہ AI ماحولیاتی نظام کے لیے موزوں حفاظتی پروٹوکول ڈیزائن کرتا ہے، جس سے ڈیجیٹل دفاع میں جادوئی مزاج پیدا ہوتا ہے۔ سالمیت پر مبنی، ایلیا کا عوامی اور تجارتی دونوں شعبوں کی تنظیموں میں حفاظتی پس منظر ہے جو اعتماد کے تحفظ پر مرکوز ہے۔

ایلیاہ سرما ایمیزون سیکیورٹی میں ایک سینئر سیکیورٹی انجینئر ہے، جس نے سائبر سیکیورٹی انجینئرنگ میں BS کی ڈگری حاصل کی ہے اور ہیری پوٹر سے محبت میں مبتلا ہے۔ ایلیاہ AI سسٹمز میں موجود کمزوریوں کی نشاندہی کرنے اور ان سے نمٹنے میں مہارت رکھتا ہے، تکنیکی مہارت کو جادوگرنی کے ساتھ ملاتا ہے۔ ایلیاہ AI ماحولیاتی نظام کے لیے موزوں حفاظتی پروٹوکول ڈیزائن کرتا ہے، جس سے ڈیجیٹل دفاع میں جادوئی مزاج پیدا ہوتا ہے۔ سالمیت پر مبنی، ایلیا کا عوامی اور تجارتی دونوں شعبوں کی تنظیموں میں حفاظتی پس منظر ہے جو اعتماد کے تحفظ پر مرکوز ہے۔

رام وٹل AWS میں پرنسپل ایم ایل سلوشنز آرکیٹیکٹ ہیں۔ اس کے پاس آرکیٹیکٹنگ اور بلڈنگ ڈسٹری بیوٹڈ، ہائبرڈ اور کلاؤڈ ایپلی کیشنز کا 3 دہائیوں سے زیادہ کا تجربہ ہے۔ وہ محفوظ اور قابل توسیع AI/ML اور بڑے ڈیٹا سلوشنز بنانے کے بارے میں پرجوش ہے تاکہ انٹرپرائز صارفین کو ان کے کلاؤڈ اپنانے اور ان کے کاروباری نتائج کو بہتر بنانے کے لیے اصلاح کے سفر میں مدد فراہم کی جا سکے۔ اپنے فارغ وقت میں، وہ اپنی موٹرسائیکل چلاتا ہے اور اپنے 3 سالہ شیپڈوڈل کے ساتھ چلتا ہے!

رام وٹل AWS میں پرنسپل ایم ایل سلوشنز آرکیٹیکٹ ہیں۔ اس کے پاس آرکیٹیکٹنگ اور بلڈنگ ڈسٹری بیوٹڈ، ہائبرڈ اور کلاؤڈ ایپلی کیشنز کا 3 دہائیوں سے زیادہ کا تجربہ ہے۔ وہ محفوظ اور قابل توسیع AI/ML اور بڑے ڈیٹا سلوشنز بنانے کے بارے میں پرجوش ہے تاکہ انٹرپرائز صارفین کو ان کے کلاؤڈ اپنانے اور ان کے کاروباری نتائج کو بہتر بنانے کے لیے اصلاح کے سفر میں مدد فراہم کی جا سکے۔ اپنے فارغ وقت میں، وہ اپنی موٹرسائیکل چلاتا ہے اور اپنے 3 سالہ شیپڈوڈل کے ساتھ چلتا ہے!

نونیٹ۔ ٹوٹیجا ایمیزون ویب سروسز میں ڈیٹا اسپیشلسٹ ہے۔ AWS میں شامل ہونے سے پہلے، نونیت نے ان تنظیموں کے لیے ایک سہولت کار کے طور پر کام کیا جو اپنے ڈیٹا آرکیٹیکچرز کو جدید بنانے اور جامع AI/ML سلوشنز کو نافذ کرنے کی کوشش کر رہی تھیں۔ اس نے تھاپر یونیورسٹی سے انجینئرنگ کی ڈگری کے ساتھ ساتھ ٹیکساس اے اینڈ ایم یونیورسٹی سے شماریات میں ماسٹر ڈگری حاصل کی ہے۔

نونیٹ۔ ٹوٹیجا ایمیزون ویب سروسز میں ڈیٹا اسپیشلسٹ ہے۔ AWS میں شامل ہونے سے پہلے، نونیت نے ان تنظیموں کے لیے ایک سہولت کار کے طور پر کام کیا جو اپنے ڈیٹا آرکیٹیکچرز کو جدید بنانے اور جامع AI/ML سلوشنز کو نافذ کرنے کی کوشش کر رہی تھیں۔ اس نے تھاپر یونیورسٹی سے انجینئرنگ کی ڈگری کے ساتھ ساتھ ٹیکساس اے اینڈ ایم یونیورسٹی سے شماریات میں ماسٹر ڈگری حاصل کی ہے۔

ایملی سوورڈ AWS پروفیشنل سروسز کے ساتھ ڈیٹا سائنٹسٹ ہے۔ اس نے قدرتی زبان پروسیسنگ (NLP) پر زور دینے کے ساتھ اسکاٹ لینڈ، برطانیہ میں یونیورسٹی آف ایڈنبرا سے مصنوعی ذہانت میں امتیاز کے ساتھ ماسٹر آف سائنس کی ڈگری حاصل کی ہے۔ ایملی نے قابل اطلاق سائنسی اور انجینئرنگ کرداروں میں خدمات انجام دی ہیں جن پر توجہ مرکوز کی گئی AI سے چلنے والی مصنوعات کی تحقیق اور ترقی، آپریشنل عمدگی، اور عوامی اور نجی شعبے میں تنظیموں پر چلنے والے AI کام کے بوجھ کے لیے گورننس۔ وہ AWS سینئر اسپیکر کے طور پر اور حال ہی میں AWS Well-Architected in the Machine Learning Lens کے مصنف کے طور پر صارفین کی رہنمائی میں اپنا حصہ ڈالتی ہے۔

ایملی سوورڈ AWS پروفیشنل سروسز کے ساتھ ڈیٹا سائنٹسٹ ہے۔ اس نے قدرتی زبان پروسیسنگ (NLP) پر زور دینے کے ساتھ اسکاٹ لینڈ، برطانیہ میں یونیورسٹی آف ایڈنبرا سے مصنوعی ذہانت میں امتیاز کے ساتھ ماسٹر آف سائنس کی ڈگری حاصل کی ہے۔ ایملی نے قابل اطلاق سائنسی اور انجینئرنگ کرداروں میں خدمات انجام دی ہیں جن پر توجہ مرکوز کی گئی AI سے چلنے والی مصنوعات کی تحقیق اور ترقی، آپریشنل عمدگی، اور عوامی اور نجی شعبے میں تنظیموں پر چلنے والے AI کام کے بوجھ کے لیے گورننس۔ وہ AWS سینئر اسپیکر کے طور پر اور حال ہی میں AWS Well-Architected in the Machine Learning Lens کے مصنف کے طور پر صارفین کی رہنمائی میں اپنا حصہ ڈالتی ہے۔

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://aws.amazon.com/blogs/machine-learning/architect-defense-in-depth-security-for-generative-ai-applications-using-the-owasp-top-10-for-llms/

- : ہے

- : ہے

- : نہیں

- :کہاں

- $UP

- 1

- 10

- 100

- 125

- 150

- 30

- 300

- a

- کی صلاحیت

- قابلیت

- ہمارے بارے میں

- تعلیمی

- رفتار کو تیز تر

- قابل قبول

- تک رسائی حاصل

- ڈیٹا تک رسائی۔

- تک رسائی حاصل

- اس کے مطابق

- اکاؤنٹ

- اکاؤنٹس

- درستگی

- حاصل

- حصول

- کے پار

- عمل

- اعمال

- سرگرمیوں

- سرگرمی

- موافقت

- شامل کریں

- شامل کیا

- اس کے علاوہ

- ایڈیشنل

- پتہ

- خطاب کرتے ہوئے

- عمل پیرا

- ایڈجسٹ

- اپنانے

- اپنانے

- منہ بولابیٹا بنانے

- اعلی درجے کی

- ترقی

- فائدہ

- مشورہ دینے

- کے بعد

- کے خلاف

- ایجنسی

- ایجنٹ

- AI

- اے آئی ماڈلز

- اے آئی سسٹمز

- AI / ML

- سیدھ کریں

- منسلک

- سیدھ میں لائیں

- تمام

- کی اجازت

- کی اجازت

- اجازت دے رہا ہے

- اکیلے

- بھی

- اگرچہ

- ایمیزون

- ایمیزون EC2

- ایمیزون آر ڈی ایس

- ایمیزون سیج میکر

- ایمیزون ویب سروسز

- کے درمیان

- رقم

- an

- تجزیے

- تجزیہ

- اور

- اور بنیادی ڈھانچہ

- گمنام

- ایک اور

- جواب

- کوئی بھی

- اے پی آئی

- بھوک

- قابل اطلاق

- درخواست

- درخواست کی ترقی

- درخواست سیکورٹی

- ایپلی کیشنز

- اطلاقی

- لاگو ہوتا ہے

- کا اطلاق کریں

- درخواست دینا

- نقطہ نظر

- نقطہ نظر

- مناسب

- آرکیٹیکٹس

- ارکیٹیکچرل

- فن تعمیر

- کیا

- علاقوں

- بحث

- اٹھتا

- ارد گرد

- مصنوعی

- مصنوعی ذہانت

- مصنوعی انٹیلی جنس (AI)

- AS

- پوچھنا

- اندازہ

- جائزوں

- اثاثے

- اسسٹنس

- اسسٹنٹ

- منسلک

- یقین دہانی

- At

- کوہ

- حملہ

- حملے

- کوشش کرنا

- توجہ

- اوصاف

- آڈٹ

- اضافہ

- کی توثیق

- مصنف

- اجازت

- مجاز

- خود کار طریقے سے

- خود کار طریقے سے

- دستیاب

- آگاہ

- کے بارے میں شعور

- AWS

- AWS کسٹمر

- AWS پروفیشنل سروسز

- واپس

- حمایت کی

- پس منظر

- کی بنیاد پر

- بنیادی

- بنیاد

- BE

- کیونکہ

- ہو جاتا ہے

- رہا

- اس سے پہلے

- شروع کریں

- رویے

- کیا جا رہا ہے

- مومن

- فائدہ

- فوائد

- BEST

- بہترین طریقوں

- بہتر

- کے درمیان

- تعصب

- بگ

- بگ ڈیٹا

- بل

- ملاوٹ

- بلاگ

- دونوں

- حدود

- لانے

- آ رہا ہے

- تعمیر

- بلڈر

- بلڈرز

- عمارت

- بناتا ہے

- تعمیر

- تعمیر میں

- کاروبار

- کاروبار

- by

- بائی پاس

- Cadence سے

- کر سکتے ہیں

- حاصل کر سکتے ہیں

- صلاحیتوں

- اہلیت

- کیس

- قسم

- کیونکہ

- وجوہات

- مرکزی بنانا

- کچھ

- سرٹیفکیٹ

- تصدیق

- چین

- زنجیروں

- چیلنجوں

- تبدیل

- افراتفری

- چیٹ بٹ

- چیک

- چیف

- واضح

- بادل

- بادل اپنانا

- بادل ایپلی کیشنز

- کلاؤڈ کمپیوٹنگ

- کلاؤڈ بنیادی ڈھانچے

- کلاؤڈ سیکورٹی

- کوڈ

- مجموعہ

- کس طرح

- آتا ہے

- تجارتی

- تجارتی بنانا

- وابستگی

- انجام دیا

- کامن

- عام طور پر

- مواصلات

- ساتھی

- ساتھی

- کمپنی کے

- مکمل

- پیچیدہ

- تعمیل

- جزو

- تحریر

- سمجھو

- وسیع

- سمجھوتہ

- سمجھوتہ کیا

- سمجھوتہ

- کمپیوٹنگ

- کمپیوٹنگ

- اندیشہ

- متعلقہ

- اندراج

- حالات

- سلوک

- آپکا اعتماد

- تشکیل شدہ

- الجھن

- مجموعہ

- رابطہ قائم کریں

- نتائج

- غور کریں

- سمجھا

- پر غور

- متواتر

- مشتمل

- پر مشتمل ہے

- کنٹینر

- مواد

- مواد میں اعتدال

- سیاق و سباق

- تسلسل

- مسلسل

- شراکت

- معاون

- کنٹرول

- کنٹرولنگ

- کنٹرول

- اس کے برعکس

- کور

- سنگ بنیاد

- درست

- اسی کے مطابق

- قیمت

- سرمایہ کاری مؤثر

- سکتا ہے

- کوریج

- تخلیق

- تخلیق

- اہم

- ثقافت

- کیورٹس

- گاہک

- گاہکوں

- اپنی مرضی کے مطابق

- اپنی مرضی کے مطابق

- سائبر

- سائبر سیکورٹی

- سائبر سیکیورٹی

- سائیکل

- اعداد و شمار

- ڈیٹا لیک

- ڈیٹا کی تیاری

- ڈیٹا کی معیار

- ڈیٹا سائنسدان

- ڈیٹا ٹمپرنگ

- ڈیٹا بیس

- ڈیٹاسیٹس

- دن

- دہائیوں

- فیصلہ کرنا

- فیصلہ کرنے والے

- فیصلے

- گہری

- گہرے

- دفاع

- دفاعی

- وضاحت

- کی وضاحت

- وضاحت

- ڈگری

- ترسیل

- ڈیلے

- demonstrated,en

- سروس کا انکار

- منحصر ہے

- تعیناتی

- تعینات

- تعینات

- تعیناتی

- گہرائی

- بیان

- ڈیزائن

- ڈیزائن

- مطلوبہ

- کا پتہ لگانے کے

- ترقی

- ترقی یافتہ

- ڈویلپرز

- ترقی

- ترقی

- انحراف

- انحراف

- مختلف

- ڈیجیٹل

- مضامین

- انکشاف

- دریافت

- دریافت

- بات چیت

- بات چیت

- بات چیت

- رکاوٹیں

- مختلف

- امتیاز

- تقسیم کئے

- ڈوبکی

- متنوع

- متنوع نقطہ نظر

- نہیں کرتا

- ڈومین

- نہیں

- مدد دیتی ہے

- کارفرما

- کے دوران

- ہر ایک

- اس سے قبل

- ابتدائی

- ابتدائی مرحلے

- آسان

- آسانی سے

- اقتصادی

- معاشی قدر

- ماحولیاتی نظام۔

- ایڈنبرا

- موثر

- ہنر

- یا تو

- سرایت کرنا

- ابھر کر سامنے آئے

- کرنڈ

- ابھرتی ہوئی ٹیکنالوجیز

- ایمرجنسی ٹیکنالوجی

- زور

- ملازمین

- بااختیار

- کو چالو کرنے کے

- کے قابل بناتا ہے

- کو فعال کرنا

- حوصلہ افزائی

- خفیہ کردہ

- آخر

- نافذ کریں

- نافذ کرنا

- انجینئر

- انجنیئرنگ

- انجینئرز

- بہتر

- کو یقینی بنانے کے

- انٹرپرائز

- انٹرپرائز گاہکوں

- تفریح

- پوری

- ماحولیات

- ماحول

- برابر

- خرابی

- اضافہ

- ضروری

- قائم کرو

- قیام

- Ether (ETH)

- اندازہ

- کا جائزہ لینے

- تشخیص

- بھی

- واقعہ

- واقعات

- ہر کوئی

- تیار

- تیار ہوتا ہے

- جانچ پڑتال

- مثال کے طور پر

- مثال کے طور پر

- ایکسیلنس

- زیادہ

- پھانسی

- ایگزیکٹو

- ورزش

- exfiltration

- وجود

- موجودہ

- توسیع

- توقع

- تجربہ

- تجربات

- مہارت

- ماہرین

- نمائش

- توسیع

- توسیع

- توسیع

- توسیع

- بیرونی

- اضافی

- نکالنے

- ڈیٹا نکالیں

- انتہائی

- چہرے

- سہولت

- سہولت

- ناکام رہتا ہے

- گر

- واقفیت

- فاسٹ

- تیز تر

- نمایاں کریں

- خصوصیات

- آراء

- کم

- فلٹر

- فلٹرنگ

- مالی

- مالیاتی خدمات

- مل

- تلاش

- نتائج

- فائروال

- پہلا

- پانچ

- روانی

- لچکدار

- بہاؤ

- بہنا

- توجہ مرکوز

- توجہ مرکوز

- پر عمل کریں

- کے بعد

- کھانا

- کے لئے

- فرانزک

- رضاعی

- پرجوش

- فاؤنڈیشن

- بنیادی

- فریم ورک

- فریم ورک

- اکثر

- سے

- سامنے

- فعالیت

- افعال

- بنیادی

- مزید

- حاصل کرنا

- فرق

- جنرل

- عام طور پر

- نسل

- پیداواری

- پیداواری AI۔

- حاصل

- حاصل کرنے

- دی

- گلوبل

- مقصد

- اہداف

- جا

- حکومت

- گورننس

- حکومت

- سرکاری

- عطا کی

- بڑھتا ہے

- رہنمائی

- رہنمائی

- ہدایت دی

- ہدایات

- تھا

- ہینڈل

- ہینڈلنگ

- ہے

- he

- صحت کی دیکھ بھال

- مدد

- مدد

- مدد کرتا ہے

- اعلی کارکردگی

- انتہائی

- ان

- انعقاد

- کی ڈگری حاصل کی

- کس طرح

- کیسے

- HTML

- HTTP

- HTTPS

- حب

- انسانی

- ہائبرڈ

- i

- خیال

- خیالات

- کی نشاندہی

- شناخت

- کی نشاندہی

- شناختی

- if

- بدلاؤ

- غیر معقول

- اثر

- متاثر

- اثرات

- ضروری ہے

- پر عملدرآمد

- نفاذ

- عملدرآمد

- پر عمل درآمد

- کو بہتر بنانے کے

- بہتری

- in

- مراعات

- آغاز

- واقعات

- شامل

- شامل

- شامل ہیں

- سمیت

- متضاد

- اضافہ

- اضافہ

- اضافہ

- انڈیکیٹر

- صنعت

- ناکارہیاں

- معلومات

- انفارمیشن سیکورٹی

- مطلع

- انفراسٹرکچر

- انفیوژن

- ذاتی، پیدائشی

- اقدامات

- اختراعات

- بدعت

- جدت طرازی

- ان پٹ

- آدانوں

- غیر محفوظ

- کے اندر

- بصیرت

- بصیرت

- واقعات

- ضم

- ضم

- انٹیگریٹٹس

- انضمام

- انضمام

- سالمیت

- انٹیلی جنس

- بات چیت

- دلچسپی

- انٹرفیس

- بین الاقوامی سطح پر

- چوراہا

- میں

- متعارف کرانے

- متعارف کرواتا ہے

- متعارف کرانے

- تحقیقات

- تحقیقات

- شامل ہے

- مسائل

- IT

- میں

- خود

- ایوب

- شمولیت

- سفر

- فوٹو

- صرف

- رکھیں

- کلیدی

- کلیدی علاقے

- بادشاہت

- علم

- Kubernetes

- جھیل

- زبان

- بڑے

- بڑے

- آخر میں

- بعد

- شروع

- پرت

- پرتوں

- تہوں

- قیادت

- رہنماؤں

- قیادت

- معروف

- جانیں

- سیکھنے

- کم سے کم

- لینس

- لینس

- سطح

- زندگی کا دورانیہ

- کی طرح

- امکان

- لائن

- لائنوں

- لاگ ان

- منطق

- دیکھو

- تلاش

- کھو

- محبت

- مشین

- مشین لرننگ

- بنا

- بدقسمتی سے

- میلویئر

- انتظام

- میں کامیاب

- انتظام

- مینیجر

- مینیجر

- مینیجنگ

- جوڑ توڑ

- ہیرا پھیری

- انداز

- بہت سے

- نقشہ

- ماسٹر

- ماسٹر کی

- مواد

- معاملات

- پختگی

- زیادہ سے زیادہ

- مئی..

- کا مطلب ہے کہ

- پیمائش

- میکانزم

- نظام

- میڈیا

- سے ملو

- ملتا ہے

- ذہنی

- ذکر کیا

- کے ساتھ

- پیمائش کا معیار

- شاید

- منتقلی

- لاکھوں

- برا

- دماغ

- غلط استعمال کے

- تخفیف کریں

- تخفیف

- ML

- ماڈل

- ماڈلنگ

- ماڈل

- اعتدال پسند

- جدید خطوط پر استوار

- کی نگرانی

- نگرانی

- زیادہ

- سب سے زیادہ

- موٹر سائیکل

- منتقل

- بہت

- ایک سے زیادہ

- موسیقی

- ضروری

- my

- قدرتی

- قدرتی زبان

- قدرتی زبان عملیات

- فطرت، قدرت

- ضروری

- ضرورت ہے

- ضرورت

- ضروریات

- نیٹ ورک

- نیٹ ورک تک رسائی

- نئی

- اگلے

- نیسٹ

- ویزا

- اعتراض

- مقصد

- مقاصد

- واقع

- of

- بند

- کی پیشکش

- تجویز

- افسران

- آف لائن

- on

- ایک

- کھول

- اوپن سورس

- چل رہا ہے

- آپریشنل

- آپریشنز

- مواقع

- اصلاح کے

- اصلاح

- or

- حکم

- تنظیم

- تنظیمی

- تنظیمیں

- نکالنے

- اصل میں

- ماخذات

- دیگر

- ہمارے

- باہر

- نتائج

- نتائج

- پیداوار

- نتائج

- باہر

- پر

- مجموعی طور پر

- زیادہ تر

- ملکیت

- پیکج

- حصہ

- حصہ لینے

- جماعتوں

- شراکت داروں کے

- حصے

- جذباتی

- راستہ

- راستے

- پیٹرن

- کارکردگی

- کارکردگی

- کارکردگی کا مظاہرہ

- اجازتیں

- نقطہ نظر

- مراحل

- ستون

- پائپ لائن

- مقام

- منصوبہ

- منصوبہ بندی

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- رابطہ بحال کرو

- پلگ ان

- پوائنٹس

- زہر

- پالیسیاں

- پالیسی

- پوزیشننگ

- پوسٹ

- ممکنہ

- ممکنہ طور پر

- پریکٹس

- طریقوں

- تیاری

- تیار

- کی روک تھام

- پچھلا

- وزیر اعظم

- پرنسپل

- اصولوں پر

- پہلے

- ترجیح

- ترجیح

- کی رازداری

- نجی

- نجی شعبے

- استحقاق

- استحقاق

- عمل

- عمل

- پروسیسنگ

- مصنوعات

- پیداوار

- پیداوری

- پیشہ ورانہ

- پروفائل

- پروگرام

- پروگرام

- منصوبے

- اشارہ کرتا ہے

- مناسب

- مناسب طریقے سے

- حفاظت

- محفوظ

- حفاظت

- تحفظ

- پروٹوکول

- فراہم

- فراہم کرنے والے

- فراہم کرتا ہے

- فراہم کرنے

- عوامی

- ڈال

- معیار

- سوالات

- سوال

- فوری

- جلدی سے

- چیتھڑا

- تک پہنچنے

- جواب دیں

- پڑھیں

- تیاری

- پڑھنا

- حقیقی دنیا

- حقیقت

- احساس

- احساس

- وصول کرنا

- حال ہی میں

- سفارش

- سفارشات

- بازیافت

- وصولی

- کو کم

- حوالہ

- بہتر

- خطے

- باقاعدہ

- باقاعدگی سے

- باضابطہ

- ریگولیٹرز

- متعلقہ

- متعلقہ

- قابل اعتماد

- انحصار کرو

- تدارک

- ریموٹ

- دوبارہ

- کی جگہ

- درخواست

- درخواست

- کی ضرورت

- ضرورت

- ضروریات

- کی ضرورت ہے

- تحقیق

- تحقیق اور ترقی

- لچک

- وسائل

- وسائل

- قابل احترام

- متعلقہ

- جواب

- جواب

- جوابات

- ذمہ داری

- ذمہ دار

- باقی

- محدود

- دوبارہ پڑھنا

- بازیافت

- کا جائزہ لینے کے

- -جائزہ لیا

- جائزہ لیں

- جائزہ

- سواری

- ٹھیک ہے

- رسک

- خطرہ بھوک

- رسک مینجمنٹ

- خطرے کی تخفیف

- خطرات

- مضبوط

- ڈاکو

- کردار

- جڑ

- معمول سے

- قوانین

- چل رہا ہے

- s

- ساس

- sagemaker

- اسی

- توسیع پذیر

- پیمانے

- سکیننگ

- منظر نامے

- منظرنامے

- سائنس

- سائنسی

- سائنسدان

- سائنسدانوں

- گنجائش

- اسکاپنگ

- اسکاٹ لینڈ

- تلاش کریں

- سیکشن

- شعبے

- محفوظ بنانے

- محفوظ

- محفوظ

- سیکورٹی

- سیکورٹی فوائد

- سیکیورٹی کے واقعات

- سیکورٹی خطرات

- سیکیورٹی کے خطرات

- حفاظتی اوزار

- طلب کرو

- کی تلاش

- ڈھونڈتا ہے

- منتخب

- منتخب

- سینئر

- حساس

- خدمت کی

- سروس

- سروسز

- مقرر

- قائم کرنے

- مشترکہ

- وہ

- ہونا چاہئے

- دکھائیں

- نگاہ

- اسی طرح

- سادہ

- آسان بنانے

- آسان بنانا

- So

- سماجی

- سافٹ ویئر کی

- سافٹ ویئر بل

- سافٹ ویئر ڈویلپرز

- سوفٹ ویئر کی نشوونما

- حل

- حل

- کچھ

- ماخذ

- ذرائع

- خود مختاری

- خلا

- اسپیکر

- ماہر

- مخصوص

- خاص طور پر

- تیزی

- ڈھیر لگانا

- مراحل

- اسٹیک ہولڈرز

- معیار

- معیار

- شروع کریں

- شروع

- شروع

- سترٹو

- کے اعداد و شمار

- مراحل

- ابھی تک

- ذخیرہ

- ذخیرہ

- پردہ

- حکمت عملی

- حکمت عملیوں

- اسٹریٹجسٹ

- حکمت عملی

- سخت

- سختی

- کافی

- کامیابی

- کامیابی کے ساتھ

- اس طرح

- فراہمی

- فراہمی کا سلسلہ

- سپلائی چین

- حمایت

- امدادی

- اس بات کا یقین

- مناسب

- مشکوک

- مصنوعی

- کے نظام

- سسٹمز

- ٹیبل

- موزوں

- لے لو

- لیتا ہے

- Tandem

- کاموں

- تشہیر

- ٹیم

- ٹیموں

- ٹیکنیکل

- تکنیک

- ٹیکنالوجی

- تکنیکی ماہرین

- ٹیکنالوجی

- ٹیلی کام

- ٹیسٹ

- ٹیسٹنگ

- ٹیسٹ

- ٹیکساس

- متن

- کہ

- ۔

- ماخذ

- چوری

- ان

- ان

- موضوعات

- خود

- تو

- وہاں.

- یہ

- وہ

- سوچنا

- تھرڈ

- تیسرے فریقوں

- اس

- ان

- خطرہ

- خطرہ انٹیلی جنس

- خطرات

- تین

- کے ذریعے

- بھر میں

- وقت

- بروقت

- TLS

- کرنے کے لئے

- مل کر

- کے آلے

- اوزار

- سب سے اوپر

- اوپر 10

- چھو

- کی طرف

- ٹریڈنگ

- روایتی

- ٹریفک

- ٹرین

- تربیت یافتہ

- ٹریننگ

- ٹرانزیکشن

- ٹرانزٹ

- شفافیت

- نقل و حمل

- سفر

- بھروسہ رکھو

- قابل اعتماد

- عام طور پر

- غیر مجاز

- غیر یقینی صورتحال

- کے تحت

- کمزور

- سمجھ

- افہام و تفہیم

- ناجائز

- متحدہ

- متحدہ سلطنت یونائیٹڈ کنگڈم

- یونیورسٹی

- غیر محدود

- اپ ڈیٹ کریں

- اپ ڈیٹ

- اونچا

- اپ ٹائم

- استعمال کی شرائط

- استعمال کیس

- استعمال کیا جاتا ہے

- رکن کا

- صارفین

- استعمال

- کا استعمال کرتے ہوئے

- استعمال

- استعمال کیا

- استعمال کرنا۔

- تصدیق کریں۔

- توثیق کرنا

- توثیق

- قیمت

- مہارت حاصل

- کی طرف سے

- مجازی

- بنیادی طور پر

- تصور کرنا

- vs

- نقصان دہ

- خطرے کا سامنا

- چلتا

- چاہتے ہیں

- وارنٹ

- تھا

- طریقوں

- we

- ویب

- ویب ایپلی کیشن

- ویب ایپلی کیشنز

- ویب خدمات

- اچھا ہے

- کیا

- جب

- چاہے

- جس

- جبکہ

- ڈبلیو

- پوری

- گے

- شراب

- جیت

- ساتھ

- کے اندر

- بغیر

- کام

- کام کیا

- کام کا بہاؤ

- کام کے بہاؤ

- کام کر

- دنیا بھر

- گا

- لکھا ہے

- XSS

- سال

- آپ

- اور

- زیفیرنیٹ