ایک نئی SSH کمزوری ہے، ٹیراپین (پی ڈی ایف کاغذ)، اور اس میں گندی ہونے کی صلاحیت ہے - لیکن صرف ایک انتہائی محدود حالات میں۔ مسئلہ کو سمجھنے کے لیے، ہمیں یہ سمجھنا ہوگا کہ SSH کو کیا کرنے کے لیے ڈیزائن کیا گیا ہے۔ یہ ریموٹ کمپیوٹر پر کمانڈ لائن شیل حاصل کرنے کے لیے ٹیل نیٹ کو بطور ٹول بدل دیتا ہے۔ ٹیل نیٹ وہ تمام متن واضح طور پر بھیجتا ہے، لیکن SSH یہ سب کچھ عوامی کلید کی خفیہ کردہ سرنگ کے اندر لپیٹ دیتا ہے۔ یہ ایک غیر دوستانہ نیٹ ورک کو محفوظ طریقے سے بات چیت کرنے کے لیے ڈیزائن کیا گیا تھا، یہی وجہ ہے کہ SSH کلائنٹس نئی کلیدوں کو قبول کرنے، اور کلید کے تبدیل ہونے پر الرٹ کرنے کے بارے میں بہت واضح ہیں۔

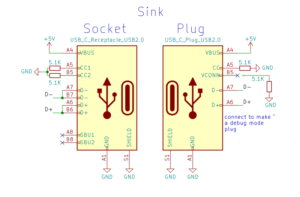

SSH مین-اِن-دی-مڈل (MitM) شینیگنس کا پتہ لگانے کے لیے ایک ترتیب کاؤنٹر کا استعمال کرتا ہے جیسے پیکٹ کو حذف کرنا، دوبارہ چلایا جانا، یا دوبارہ ترتیب دینا۔ یہ ترتیب درحقیقت پیکٹ میں شامل نہیں ہے، لیکن اسے کئی خفیہ کاری طریقوں کے میسج آتھنٹیکیشن چیک (MAC) کے حصے کے طور پر استعمال کیا جاتا ہے۔ اس کا مطلب ہے کہ اگر ایک پیکٹ کو انکرپٹڈ ٹنل سے ہٹا دیا جاتا ہے، تو MAC باقی پیکٹوں پر ناکام ہو جاتا ہے، جس سے مکمل کنکشن ری سیٹ ہو جاتا ہے۔ یہ سلسلہ دراصل صفر سے شروع ہوتا ہے، ورژن بینرز کے تبادلے کے بعد پہلا غیر خفیہ کردہ پیکٹ بھیجا جاتا ہے۔ نظریہ میں، اس کا مطلب یہ ہے کہ ایک حملہ آور پری انکرپشن مرحلے میں پیکٹوں کے ساتھ ہلچل مچا کر پورے کنکشن کو بھی باطل کر دے گا۔ بس ایک مسئلہ ہے۔

Terrapin محققین کی اختراع یہ ہے کہ کنکشن تک MitM کی رسائی کے ساتھ حملہ آور پری انکرپشن مرحلے میں بہت سارے بے نظیر پیغامات داخل کر سکتا ہے، اور پھر خفیہ کردہ مرحلے میں خاموشی سے پیغامات کی پہلی تعداد کو چھوڑ سکتا ہے۔ کے درمیان کسی بھی پیغام کے لیے صرف تھوڑا سا TCP ترتیب دوبارہ لکھنا، اور نہ ہی سرور اور نہ ہی کلائنٹ دھوکے کا پتہ لگا سکتے ہیں۔ یہ واقعی ایک دلچسپ چال ہے - لیکن ہم اس کے ساتھ کیا کر سکتے ہیں؟

زیادہ تر SSH نفاذ کے لیے، زیادہ نہیں۔ دی OpenSSH کی 9.6 ریلیز بگ کو ایڈریس کرتا ہے، اسے خفیہ طور پر ناول قرار دیتا ہے، لیکن یہ نوٹ کرتے ہوئے کہ اصل اثر 9.5 کو ریلیز کرنے کے لیے شامل کیے گئے وقت کی مبہم خصوصیات کو غیر فعال کرنے تک محدود ہے۔

سیشن کی رازداری یا سیشن کی سالمیت پر کوئی دوسرا قابل فہم اثر نہیں ہے۔

تاہم، کم از کم ایک دوسرے SSH سرور، AsyncSSH کے لیے، وہاں موجود ہے۔ کچھ زیادہ داؤ پر لگا ہوا ہے۔. یہ Python لائبریری SSH سرور اور کلائنٹ دونوں ہے، اور ہر ایک میں Terrapin کا خطرہ ہے۔ AsyncSSH کلائنٹ کے لیے، کمزوری انکرپٹڈ میں منتقلی سے پہلے توسیع کی معلومات کے پیغامات کے انجیکشن کی اجازت دیتی ہے۔ دی گئی مثال یہ ہے کہ کلائنٹ کی توثیق کے الگورتھم کو کم کیا جا سکتا ہے، جو خاص طور پر مفید نہیں لگتا ہے۔

زیادہ قابل ذکر خطرہ اس وقت ہوتا ہے جب کسی بھی SSH کلائنٹ کو AsynchSSH سرور سے منسلک کرنے کے لیے استعمال کیا جاتا ہے۔ اگر حملہ آور کا اس سرور پر اکاؤنٹ بھی ہے، تو شکار کا کنکشن حملہ آور کے زیر کنٹرول شیل میں روٹ کیا جا سکتا ہے۔ اگرچہ یہ براہ راست SSH انکرپشن کو نہیں توڑتا، لیکن اس کا بنیادی طور پر وہی اثر ہوتا ہے۔ یہ آسمان سے گرنے والی کمزوری نہیں ہے، کیونکہ استحصال کے لیے حالات کا لازمی مجموعہ بہت تنگ ہے۔ یہ یقینی طور پر ایک منفرد اور نیا طریقہ ہے، اور ہم اس تکنیک پر تعمیر کرنے والے دوسرے محققین سے مزید نتائج کی توقع کرتے ہیں۔

AlphV ضبط کر لیا گیا ہے — اور غیر ضبط کر لیا گیا ہے۔

ایک مزاحیہ کہانی میں، ایف بی آئی نے AlphV کے ساتھ ٹیگ کھیلا ہے۔ onion ransomware سائٹ پر۔ ایک TOR پیاز سروس ایک پبلک پرائیویٹ کلید کا استعمال کرتی ہے، جہاں عوامی کلید .onion ایڈریس ہے، اور نجی کلید تمام روٹنگ جادو کو کنٹرول کرتی ہے جو صارف کو سروس سے جوڑتا ہے۔ ایف بی آئی نے بظاہر فزیکل سرور کو پکڑ لیا، اور .onion ایڈریس کو ٹیک ڈاؤن صفحہ پر ری ڈائریکٹ کرنے کے لیے اس کیپچر شدہ نجی کلید کا استعمال کیا۔

بظاہر AlphV ایڈمنز نے اس پرائیویٹ کلید کا کنٹرول بھی برقرار رکھا ہے، جیسا کہ FBI کے نوٹس کی جگہ ایک گستاخانہ پیغام آتا رہا۔ "غیر ضبط شدہ" ورژن میں، ایک کالی بلی ایک نیا پیاز کا پتہ پیش کرتی ہے۔ اوہ، اور معمولی کے بدلے میں، AlphV نے ہسپتالوں اور دیگر اہم انفراسٹرکچر کو نشانہ بنانے کے خلاف اپنی پابندی ختم کر دی ہے۔ ایک کٹ آؤٹ جو باقی ہے وہ ہے آزاد ریاستوں کی دولت مشترکہ کو نشانہ بنانے میں ان کی ہچکچاہٹ، یعنی پرانے سوویت یونین۔

آٹو اسپل

یہ ابتدائی طور پر بہت برا لگتا ہے۔ Android ایپس کو پاس ورڈ مینیجر کی اسناد تک رسائی حاصل ہوتی ہے۔. لیکن تھوڑا سا گہرا نظر ہماری پریشانی کو کم کر سکتا ہے۔ تو سب سے پہلے، یاد رکھیں کہ اینڈرائیڈ ایپس کا عام کاموں کے لیے مقامی منظر ہوتا ہے، اور ویب مواد دکھانے کے لیے ویب ویو بھی ہوتا ہے۔ یہاں مسئلہ یہ ہے کہ جب پاس ورڈ مینیجر اس ویب ویو میں کسی ویب سائٹ میں خود بخود بھر جاتا ہے، تو مواد واپس مقامی ایپ کے انٹرفیس میں لیک ہو جاتا ہے۔

پھر خطرے کا نمونہ یہ ہے کہ ایک ناقابل اعتماد ایپ تصدیق کے بہاؤ کے ساتھ "لاگ ان" کے لیے ایک ویب سائٹ لانچ کرتی ہے۔ آپ کا پاس ورڈ مینیجر Facebook/Google/Microsoft سائٹ کا پتہ لگاتا ہے، اور آٹو فل اسناد کی پیشکش کرتا ہے۔ اور خود بخود بھرنے پر، ایپ نے خود ہی انہیں پکڑ لیا ہے۔ گوگل اور پاس ورڈ مینیجر کمپنیوں کو اس بات پر متفق ہونے میں تھوڑا وقت لگ رہا ہے کہ یہ مسئلہ کس کا ہے، اور اگر درست کرنا ضروری ہے۔ مزید تفصیلات کے لیے، پی ڈی ایف دستیاب ہے۔.

بٹس اور بائٹس

ہیش تصادم عام طور پر ایک بری چیز ہے۔ اگر ہیشنگ الگورتھم میں تصادم کا کوئی ممکنہ امکان ہے، تو یہ کسی بھی سنجیدہ کام کے لیے اسے ریٹائر کرنے کا وقت ہے۔ لیکن کیا ہوگا اگر ہمیں صرف پہلے 7 بائٹس کو ٹکرانے کی ضرورت ہو؟ گٹ کے ساتھ استعمال میں، مثال کے طور پر، SHA-256 کو اکثر استعمال کے لیے پہلے 7 بائٹس تک کاٹ دیا جاتا ہے۔ ان سے ٹکرانا کتنا مشکل ہے؟ اور آخری 7 بائٹس کو شامل کرنے کے بارے میں کیا خیال ہے؟ [ڈیوڈ بکانن] نے ہمارے لیے نمبر چلائے، اور آئیے صرف یہ کہتے ہیں کہ آپ کو واقعی میں کرپٹوگرافک مضبوطی کے لیے 256 بٹ ہیش کے تمام بائٹس کو چیک کرنے کی ضرورت ہے۔ کارکردگی کے لیے کچھ چالوں کے ساتھ، SHA128 ہیش کے 256 بٹس کی قیمت صرف $93,000 ہے اور اس میں تقریباً ایک مہینہ لگے گا۔

یہاں ایک نیا/پرانا خیال ہے: ایک ای میل بھیجیں، ایک شامل کریں۔ . ، اور مکمل ہیڈر کے ساتھ دوسرا ای میل۔ وصول کرنے والا میل سرور کیا کرے گا؟ کچھ معاملات میں، اس عجیب ای میل کو ایک پیغام کے طور پر دیکھا جاتا ہے، اور کچھ صورتوں میں، یہ دو ہے۔ دوسرے الفاظ میں، آپ کو SMTP اسمگلنگ ملتی ہے۔. یہ واقعی ایک مسئلہ ہے، کیونکہ یہ ایک ای میل میزبان کو آپ کی من مانی ای میلز کو قابل اعتماد پیغامات کے طور پر بھیجنے کی چال کرتا ہے۔ bill.gates(at)microsoft.com کے بطور پیغام بھیجنا چاہتے ہیں، اور DKIM چیک آؤٹ کرنا چاہتے ہیں؟ آفس 365 سرورز کے ذریعے پیغام اسمگل کریں! دوسری طرف، یہ پہلے ہی کمزور خدمات کے ایک گروپ کے سامنے ظاہر کر دیا گیا ہے، لہذا آپ نے شاید اپنا موقع کھو دیا ہے۔

اور تھوڑی سی تفریح کے لیے، مائیکروسافٹ کا فشنگ سمیلیٹر اصلی فش پکڑتا ہے۔! یعنی، مائیکروسافٹ کے پاس اب ایک اٹیک سمیلیٹر ٹول ہے جو آپ کو جعلی فشنگ ای میلز بھیجنے میں مدد دے سکتا ہے، تاکہ صارفین کو اس لنک پر کلک نہ کرنے کی تربیت دی جا سکے۔ [وائشا برنارڈ] ٹول کو ایک ٹیسٹ رن دے رہی تھی، اور محسوس ہوا کہ بوگس لنکس میں سے ایک غیر موجود سنگم صفحہ پر ہے، اور اسے غیر رجسٹرڈ ڈومین سے بھیجا جا رہا ہے۔ دونوں کو رجسٹر کریں، اور اس فشنگ سمیلیٹر کے اصلی دانت ہیں۔ بظاہر [وائشا] نے ایک سے زیادہ بگ باؤنٹیز حاصل کیں اور آخر کار پورا مسئلہ حل کر لیا، جس سے یہ ظاہر ہوتا ہے کہ یہ متجسس ہونے کی ادائیگی کرتا ہے۔

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://hackaday.com/2023/12/22/this-week-in-security-terrapin-seized-unseized-and-autospill/

- : ہے

- : ہے

- : نہیں

- :کہاں

- 000

- 7

- 9

- a

- ہمارے بارے میں

- قبول کرنا

- تک رسائی حاصل

- اکاؤنٹ

- اصل

- اصل میں

- شامل کیا

- انہوں نے مزید کہا

- پتہ

- پتے

- کے بعد

- کے خلاف

- ارف

- یلگورتم

- تمام

- کی اجازت دیتا ہے

- پہلے ہی

- بھی

- an

- اور

- لوڈ، اتارنا Android

- اندازہ

- کوئی بھی

- اپلی کیشن

- نقطہ نظر

- ایپس

- کیا

- AS

- At

- حملہ

- کی توثیق

- واپس

- برا

- بینر

- BE

- رہا

- کیا جا رہا ہے

- کے درمیان

- بل

- بٹ

- سیاہ

- دونوں

- فضلات

- توڑ

- بگ کی اطلاع دیں

- بگ بونٹس

- عمارت

- گچرچھا

- لیکن

- بلا

- کر سکتے ہیں

- پر قبضہ کر لیا

- مقدمات

- CAT

- موقع

- تبدیل کر دیا گیا

- چیک کریں

- حالات

- حالات

- واضح

- کلک کریں

- کلائنٹ

- کلائنٹس

- CO

- ٹکراؤ

- تھانوی

- COM

- مشترکہ

- کمپنیاں

- مکمل

- کمپیوٹر

- سنگم

- رابطہ قائم کریں

- کنکشن

- جڑتا

- مواد

- مندرجات

- کنٹرول

- کنٹرول

- اخراجات

- مقابلہ

- اسناد

- اہم

- تنقیدی انفراسٹرکچر

- cryptographic

- خفیہ نگاری سے

- شوقین

- DA

- ڈیوڈ

- دھوکہ / فشنگ

- گہرے

- ضرور

- ڈیزائن

- تفصیلات

- کا پتہ لگانے کے

- براہ راست

- تکلیف

- do

- کرتا

- نہیں کرتا

- ڈومین

- ڈاؤن ڈاونگریڈ

- چھوڑ

- ہر ایک

- حاصل

- اثر

- کارکردگی

- ای میل

- ای میل

- خفیہ کردہ

- خفیہ کاری

- پوری

- بنیادی طور پر

- بالکل

- مثال کے طور پر

- تبادلہ

- استحصال

- مدت ملازمت میں توسیع

- انتہائی

- آنکھ

- ناکام رہتا ہے

- جعلی

- ایف بی آئی

- ممکن

- خصوصیات

- آخر

- نتائج

- پہلا

- مقرر

- مقررہ

- بہاؤ

- کے لئے

- سے

- مکمل

- مزہ

- عام طور پر

- حاصل

- جاؤ

- دی

- دے

- جاتا ہے

- گوگل

- ملا

- ہاتھ

- ہارڈ

- ہیش

- ہیشنگ

- ہے

- ہیڈر

- مدد

- یہاں

- مزاحیہ

- ہسپتالوں

- میزبان

- کس طرح

- HTML

- HTTPS

- خیال

- if

- اثر

- عمل درآمد

- in

- دیگر میں

- شامل

- شامل

- آزاد

- معلومات

- انفراسٹرکچر

- ابتدائی طور پر

- جدت طرازی

- کے اندر

- مثال کے طور پر

- سالمیت

- دلچسپ

- انٹرفیس

- میں

- IT

- خود

- فوٹو

- صرف

- صرف ایک

- رکھی

- کلیدی

- چابیاں

- آخری

- آغاز

- کم سے کم

- لائبریری

- کی طرح

- لمیٹڈ

- لائن

- LINK

- لنکس

- تھوڑا

- دیکھو

- کھو

- میک

- ماجک

- مینیجر

- کا مطلب ہے کہ

- پیغام

- پیغامات

- مائیکروسافٹ

- شاید

- MITM

- ماڈل

- طریقوں

- مہینہ

- زیادہ

- سب سے زیادہ

- بہت

- ایک سے زیادہ

- مقامی

- ضروری

- ضرورت ہے

- ضرورت

- نہ ہی

- نیٹ ورک

- نئی

- نہیں

- اور نہ ہی

- عام

- قابل ذکر

- نوٹس..

- اشارہ

- ناول

- اب

- تعداد

- تعداد

- of

- بند

- تجویز

- اکثر

- oh

- پرانا

- on

- ایک

- صرف

- آپریشنز

- or

- دیگر

- ہمارے

- باہر

- پر

- کے پیکٹ

- صفحہ

- حصہ

- خاص طور پر

- پاس ورڈ

- پاس ورڈ مینیجر

- ملک کو

- مرحلہ

- فشنگ

- جسمانی

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- کھیلا

- ممکنہ

- تحفہ

- خوبصورت

- پہلے

- نجی

- ذاتی کلید

- شاید

- مسئلہ

- عوامی

- عوامی کلید

- ازگر

- ransomware کے

- بلکہ

- اصلی

- احساس ہوا

- واقعی

- وصول کرنا

- ری ڈائریکٹ

- رجسٹر

- جاری

- ہچکچاہٹ

- باقی

- یاد

- ریموٹ

- ہٹا دیا گیا

- محققین

- باقی

- پابندی

- برقرار رکھا

- سزا

- پھر سے لکھنا

- مضبوطی

- روٹنگ

- رن

- محفوظ طریقے سے

- کہانی

- خاطر

- اسی

- کا کہنا ہے کہ

- دوسری

- سیکورٹی

- لگتا ہے

- دیکھا

- پر قبضہ کر لیا

- بھیجنے

- بھیجنا

- بھیجا

- تسلسل

- سنگین

- سرور

- سروس

- سروسز

- اجلاس

- مقرر

- کئی

- SHA256

- شیل

- دکھائیں

- ظاہر

- سمیلیٹر

- ایک

- سائٹ

- So

- کچھ

- سوویت

- شروع ہوتا ہے

- امریکہ

- TAG

- لے لو

- لینے

- ہدف

- ھدف بندی

- تکنیک

- ٹیسٹ

- آزمائشی تجربہ

- متن

- کہ

- ۔

- ان

- ان

- تو

- نظریہ

- بات

- اس

- اس ہفتے

- ان

- خطرہ

- کے ذریعے

- وقت

- وقت

- کرنے کے لئے

- بھی

- کے آلے

- ٹار

- ٹرین

- منتقلی

- ٹرگر

- قابل اعتماد

- سرنگ

- دو

- سمجھ

- غیر دوستانہ

- یونین

- منفرد

- غیر رجسٹرڈ

- صلی اللہ علیہ وسلم

- استعمالی

- استعمال کی شرائط

- استعمال کیا جاتا ہے

- رکن کا

- صارفین

- استعمال

- ورژن

- بہت

- لنک

- خطرے کا سامنا

- قابل اطلاق

- چاہتے ہیں

- تھا

- we

- ویب

- ویب سائٹ

- ہفتے

- اچھا ہے

- کیا

- جب

- جس

- جبکہ

- پوری

- کیوں

- گے

- ساتھ

- الفاظ

- کام

- گا

- آپ

- اور

- زیفیرنیٹ

- صفر