У першій частині У цій серії з трьох частин ми представили рішення, яке демонструє, як можна автоматизувати масштабне виявлення підробки документів і шахрайства за допомогою AI AWS і служб машинного навчання (ML) для сценарію використання іпотечного андеррайтингу.

У цій публікації ми представляємо підхід до розробки моделі комп’ютерного зору на основі глибокого навчання для виявлення та виділення підроблених зображень під час іпотечного андеррайтингу. Ми надаємо вказівки щодо створення, навчання та розгортання мереж глибокого навчання на Amazon SageMaker.

У частині 3 ми демонструємо, як реалізувати рішення на Детектор шахрайства Amazon.

Огляд рішення

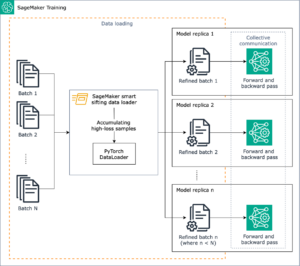

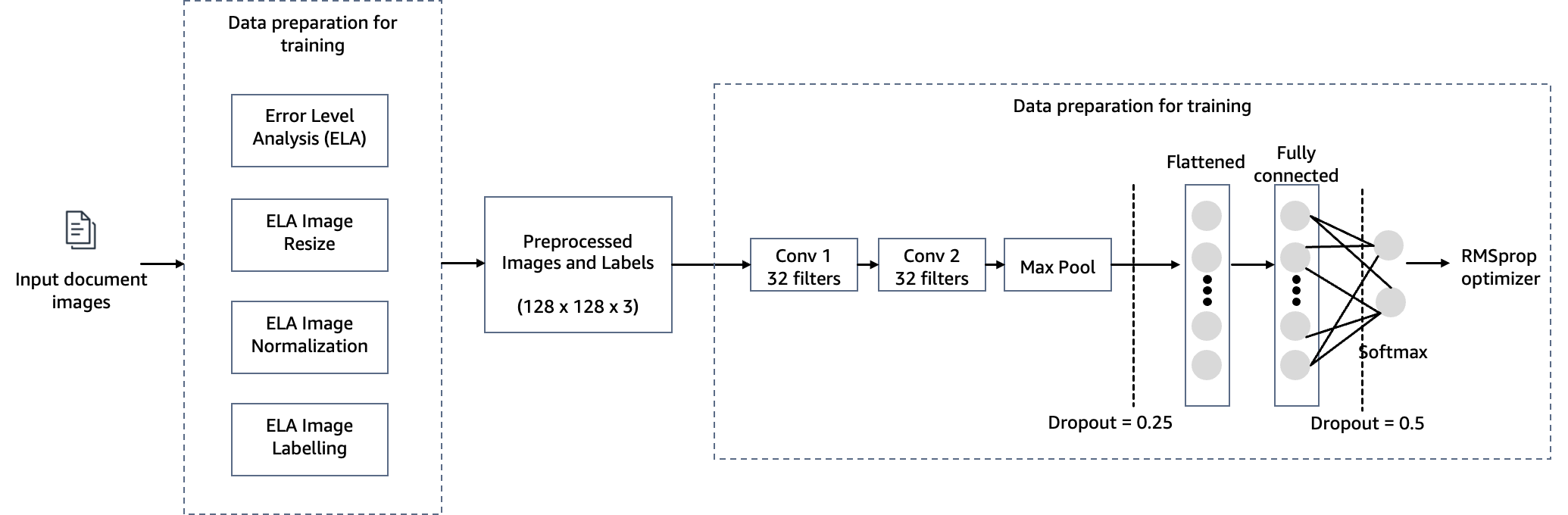

Щоб досягти мети виявлення фальсифікації документів під час іпотечного страхування, ми використовуємо модель комп’ютерного бачення, розміщену на SageMaker, для нашого рішення для виявлення підробок зображень. Ця модель отримує тестове зображення як вхідні дані та генерує прогноз ймовірності підробки як вихідні дані. Архітектура мережі така, як зображено на наступній діаграмі.

Підробка зображення в основному включає чотири методи: зрощування, копіювання-переміщення, видалення та покращення. Залежно від особливостей підробки в якості основи для виявлення та локалізації можуть бути використані різні сліди. Ці підказки включають артефакти стиснення JPEG, невідповідності країв, шаблони шуму, узгодженість кольорів, візуальну подібність, узгодженість EXIF і модель камери.

Враховуючи широку сферу виявлення підроблених зображень, ми використовуємо алгоритм аналізу рівня помилок (ELA) як ілюстративний метод виявлення підробок. Ми вибрали техніку ELA для цієї публікації з таких причин:

- Його швидше впровадити, і можна легко виявити підробку зображень.

- Він працює шляхом аналізу рівнів стиснення різних частин зображення. Це дозволяє виявляти невідповідності, які можуть свідчити про втручання, наприклад, якщо одну область було скопійовано та вставлено з іншого зображення, яке було збережено з іншим рівнем стиснення.

- Це добре для виявлення більш тонких або непомітних втручань, які важко помітити неозброєним оком. Навіть невеликі зміни в зображенні можуть викликати помітні аномалії стиснення.

- Він не покладається на вихідне незмінене зображення для порівняння. ELA може ідентифікувати ознаки втручання лише на самому досліджуваному зображенні. Інші методи часто вимагають незмінений оригінал для порівняння.

- Це легкий метод, який покладається лише на аналіз артефактів стиснення в даних цифрового зображення. Це не залежить від спеціалізованого апаратного забезпечення чи судово-медичної експертизи. Це робить ELA доступним як інструмент аналізу першого проходу.

- На вихідному ELA-зображенні можна чітко виділити різницю в рівнях стиснення, роблячи пошкоджені ділянки видимими. Це дозволяє навіть нефахівцю розпізнати ознаки можливої маніпуляції.

- Він працює з багатьма типами зображень (наприклад, JPEG, PNG і GIF) і потребує лише самого зображення для аналізу. Інші криміналістичні методи можуть бути більш обмеженими щодо форматів або вимог до оригінальних зображень.

Однак у сценаріях реального світу, де ви можете мати комбінацію вхідних документів (JPEG, PNG, GIF, TIFF, PDF), ми рекомендуємо використовувати ELA разом із різними іншими методами, такими як виявлення невідповідностей у краях, шаблони шуму, рівномірність кольору, Послідовність даних EXIF, ідентифікація моделі камери та однорідність шрифту. Ми прагнемо оновити код цієї публікації за допомогою додаткових методів виявлення підробок.

Основна передумова ELA передбачає, що вхідні зображення мають формат JPEG, відомий своїм стисненням із втратами. Тим не менш, цей метод все ще може бути ефективним, навіть якщо вхідні зображення спочатку були у форматі без втрат (наприклад, PNG, GIF або BMP) і пізніше перетворені на JPEG під час процесу зміни. Коли ELA застосовується до оригінальних форматів без втрат, це зазвичай вказує на постійну якість зображення без будь-якого погіршення, що ускладнює визначення змінених ділянок. Для зображень JPEG очікувана норма полягає в тому, щоб усе зображення демонструвало однакові рівні стиснення. Однак, якщо в певній частині зображення відображається помітно інший рівень помилки, це часто означає, що була зроблена цифрова зміна.

ELA підкреслює відмінності у ступені стиснення JPEG. Області з однорідним забарвленням, ймовірно, матимуть нижчий результат ELA (наприклад, темніший колір порівняно з висококонтрастними краями). Щоб визначити втручання або модифікацію, слід звернути увагу на наступне:

- Подібні краї повинні мати однакову яскравість у результаті ELA. Усі висококонтрастні краї мають виглядати схожими один на одного, а всі низькоконтрастні краї мають бути схожими. На оригінальній фотографії низькоконтрастні краї мають бути майже такими ж яскравими, як висококонтрастні.

- Подібні текстури повинні мати однакове забарвлення під ELA. Ділянки з більш детальною поверхнею, як-от баскетбольний м’яч великим планом, матимуть вищий результат ELA, ніж гладка поверхня.

- Незалежно від фактичного кольору поверхні, всі плоскі поверхні повинні мати приблизно однаковий колір під ELA.

Зображення JPEG використовують систему стиснення з втратами. Кожне повторне кодування (повторне збереження) зображення збільшує втрату якості зображення. Зокрема, алгоритм JPEG працює на сітці 8×8 пікселів. Кожен квадрат 8×8 стискається незалежно. Якщо зображення повністю незмінене, тоді всі квадрати 8×8 повинні мати однакові потенційні помилки. Якщо зображення не змінено та збережено повторно, кожен квадрат має погіршуватися приблизно з однаковою швидкістю.

ELA зберігає зображення з певним рівнем якості JPEG. Це повторне збереження створює відому кількість помилок у всьому зображенні. Потім повторно збережене зображення порівнюється з вихідним зображенням. Якщо зображення змінено, то кожен квадрат 8×8, якого торкнулася модифікація, має мати вищий потенціал помилки, ніж решта зображення.

Результати ELA безпосередньо залежать від якості зображення. Можливо, ви захочете знати, чи було щось додано, але якщо зображення копіюється кілька разів, тоді ELA може дозволити виявити лише повторне збереження. Спробуйте знайти найкращу якісну версію картинки.

Завдяки навчанню та практиці ELA також може навчитися визначати масштабування зображення, якість, кадрування та повторне збереження трансформацій. Наприклад, якщо зображення, відмінне від JPEG, містить видимі лінії сітки (шириною 1 піксель у квадратах 8 × 8), це означає, що зображення спочатку було у форматі JPEG, а потім було перетворено у формат не JPEG (наприклад, PNG). Якщо в деяких областях зображення відсутні лінії сітки або лінії сітки зсуваються, це вказує на зрощення або намальовану частину зображення, відмінного від JPEG.

У наступних розділах ми демонструємо кроки для налаштування, навчання та розгортання моделі комп’ютерного зору.

Передумови

Щоб продовжити цю публікацію, виконайте наведені нижче умови.

- Мати обліковий запис AWS.

- Створювати Студія Amazon SageMaker. Ви можете швидко запустити SageMaker Studio, використовуючи стандартні налаштування, що полегшує швидкий запуск. Для отримання додаткової інформації див Amazon SageMaker спрощує налаштування Amazon SageMaker Studio для окремих користувачів.

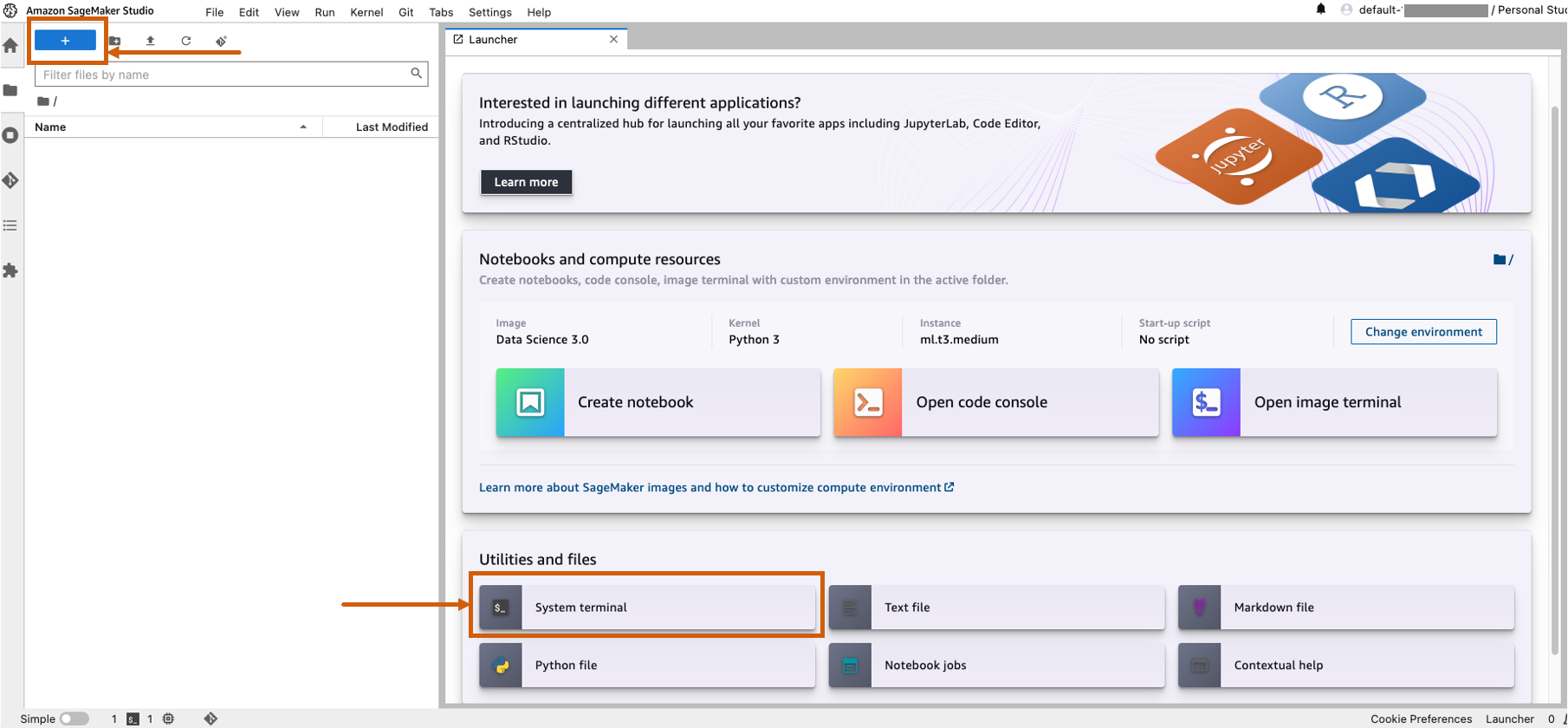

- Відкрийте SageMaker Studio та запустіть системний термінал.

- Виконайте таку команду в терміналі:

git clone https://github.com/aws-samples/document-tampering-detection.git - Загальна вартість запуску SageMaker Studio для одного користувача та конфігурації середовища ноутбука становить 7.314 доларів США за годину.

Оформіть модель навчального зошита

Щоб налаштувати навчальний блокнот, виконайте такі кроки:

- Відкрийте

tampering_detection_training.ipynbфайл із каталогу виявлення фальсифікації документів. - Налаштуйте середовище ноутбука за допомогою зображення TensorFlow 2.6 Python 3.8 CPU or GPU Optimized.

Ви можете зіткнутися з проблемою недостатньої доступності або перевищити ліміт квоти для екземплярів графічного процесора у вашому обліковому записі AWS, вибираючи екземпляри, оптимізовані для GPU. Щоб збільшити квоту, відвідайте консоль Service Quotas і збільште ліміт обслуговування для конкретного типу екземпляра, який вам потрібен. У таких випадках ви також можете використовувати оптимізоване для ЦП середовище ноутбука. - для Ядровиберіть Python3.

- для Тип екземпляравиберіть ml.m5d.24xвеликий або будь-який інший великий екземпляр.

Ми вибрали більший тип екземпляра, щоб скоротити час навчання моделі. У середовищі ноутбука ml.m5d.24xlarge вартість години становить 7.258 доларів США за годину.

Запустіть навчальний зошит

Пробігти кожну клітинку в зошиті tampering_detection_training.ipynb в порядку. Ми обговоримо деякі комірки більш детально в наступних розділах.

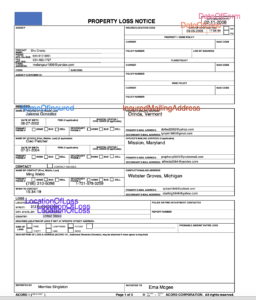

Підготуйте набір даних зі списком оригінальних і підроблених зображень

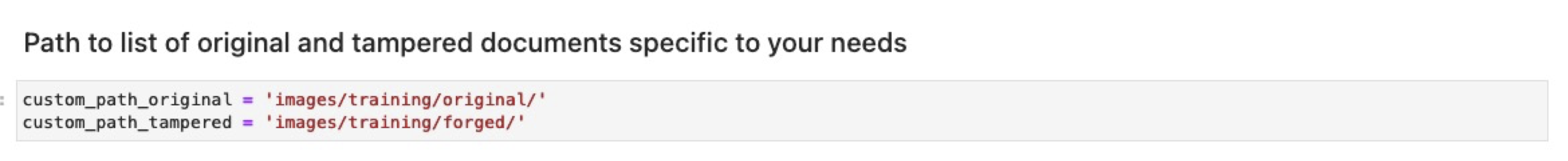

Перш ніж запускати наступну комірку в блокноті, підготуйте набір даних оригінальних і підроблених документів відповідно до конкретних бізнес-вимог. Для цієї публікації ми використовуємо зразок набору даних про підроблені платіжні квитанції та банківські виписки. Набір даних доступний у каталозі зображень GitHub сховище.

Блокнот зчитує оригінальні та підроблені зображення з images/training каталог.

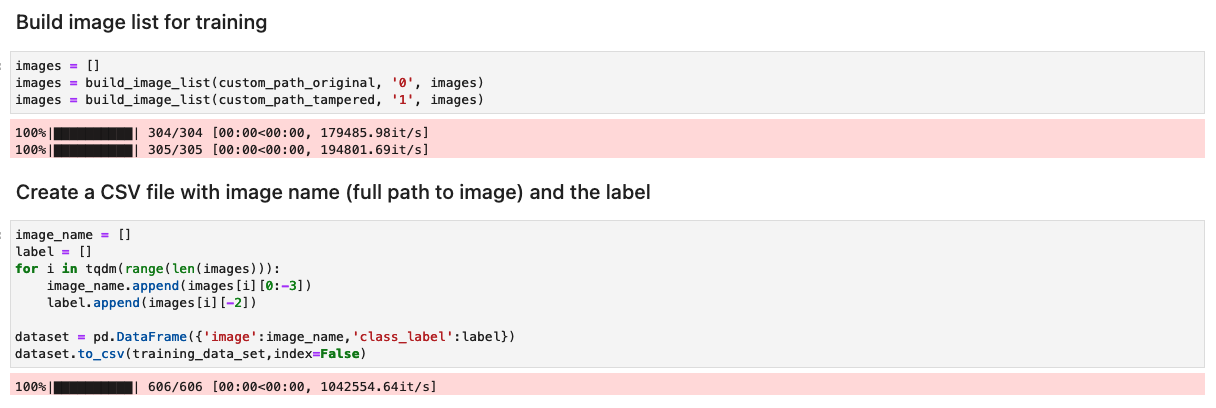

Набір даних для навчання створюється за допомогою файлу CSV із двома стовпцями: шлях до файлу зображення та мітка для зображення (0 для оригінального зображення та 1 для підробленого зображення).

Обробіть набір даних, створивши результати ELA для кожного навчального зображення

На цьому кроці ми генеруємо результат ELA (з якістю 90%) вхідного навчального зображення. Функція convert_to_ela_image приймає два параметри: шлях, який є шляхом до файлу зображення, і якість, що представляє параметр якості для стиснення JPEG. Функція виконує такі дії:

- Перетворіть зображення у формат RGB і повторно збережіть зображення як файл JPEG із зазначеною якістю під назвою tempresaved.jpg.

- Обчисліть різницю між оригінальним зображенням і повторно збереженим зображенням JPEG (ELA), щоб визначити максимальну різницю в значеннях пікселів між вихідним і повторно збереженим зображеннями.

- Обчисліть коефіцієнт масштабування на основі максимальної різниці, щоб налаштувати яскравість зображення ELA.

- Збільште яскравість зображення ELA за допомогою обчисленого масштабного коефіцієнта.

- Змініть розмір результату ELA до 128x128x3, де 3 означає кількість каналів, щоб зменшити розмір вхідних даних для навчання.

- Повернути зображення ELA.

У таких форматах зображень із втратою даних, як JPEG, початковий процес збереження призводить до значної втрати кольору. Однак, коли зображення завантажується та згодом повторно кодується в тому самому форматі з втратами, зазвичай спостерігаються менші додаткові деградації кольору. Результати ELA підкреслюють області зображення, які найбільш сприйнятливі до погіршення кольору після повторного збереження. Як правило, зміни помітні в регіонах, які мають більший потенціал для погіршення порівняно з рештою зображення.

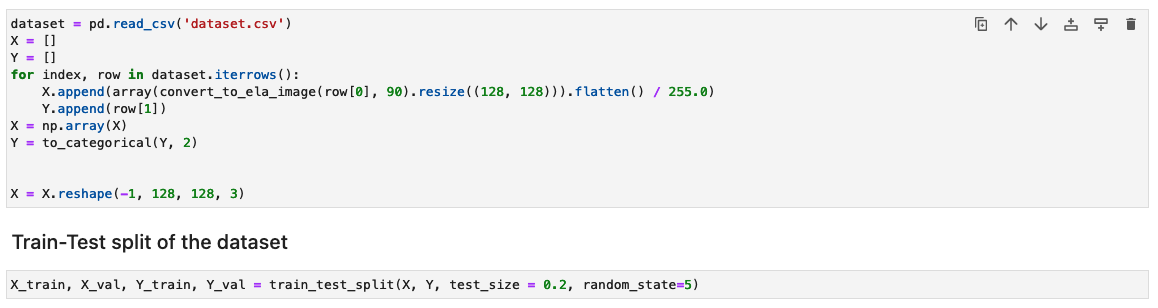

Далі зображення обробляються в масив NumPy для навчання. Потім ми випадковим чином розділяємо вхідний набір даних на дані навчання та тестування або перевірки (80/20). Ви можете ігнорувати будь-які попередження під час запуску цих комірок.

Залежно від розміру набору даних виконання цих комірок може зайняти деякий час. Для зразка набору даних, який ми надали в цьому сховищі, це може зайняти 5–10 хвилин.

Налаштуйте модель CNN

На цьому кроці ми створюємо мінімальну версію мережі VGG з малими згортковими фільтрами. VGG-16 складається з 13 згорткових шарів і трьох повністю зв'язаних шарів. Наступний знімок екрана ілюструє архітектуру нашої моделі згорткової нейронної мережі (CNN).

Зверніть увагу на такі конфігурації:

- вхід – Модель приймає зображення розміром 128x128x3.

- Згорткові шари – Згорткові шари використовують мінімальне сприйнятливе поле (3 × 3), найменший можливий розмір, який усе ще захоплює вгору/вниз і вліво/вправо. Далі слідує функція активації випрямленої лінійної одиниці (ReLU), яка скорочує час навчання. Це лінійна функція, яка виведе вхідні дані, якщо вони позитивні; інакше вихід дорівнює нулю. Крок згортки фіксується за замовчуванням (1 піксель), щоб зберегти просторову роздільну здатність після згортки (крок — це кількість піксельних зрушень над вхідною матрицею).

- Повністю з’єднані шари – Мережа має два повністю пов’язані рівні. Перший щільний шар використовує активацію ReLU, а другий використовує softmax, щоб класифікувати зображення як оригінальне або змінене.

Ви можете ігнорувати будь-які попередження під час запуску цих комірок.

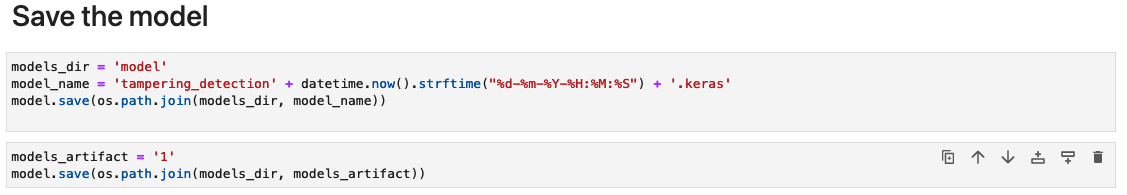

Збережіть артефакти моделі

Збережіть навчену модель з унікальним ім’ям файлу, наприклад, на основі поточної дати й часу, у каталозі під назвою model.

Модель зберігається у форматі Keras з розширенням .keras. Ми також зберігаємо артефакти моделі як каталог із назвою 1, що містить серіалізовані підписи та стан, необхідний для їх запуску, включаючи значення змінних і словники для розгортання в середовищі виконання SageMaker (про що ми обговоримо далі в цій публікації).

Вимірювання продуктивності моделі

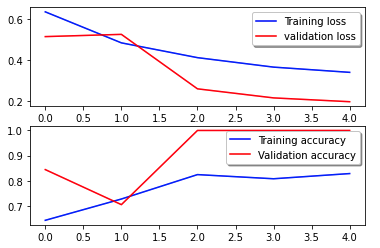

Наступна крива втрат показує прогресування втрат моделі протягом епох навчання (ітерацій).

Функція втрат вимірює, наскільки прогнози моделі відповідають фактичним цілям. Нижчі значення вказують на краще узгодження між прогнозами та справжніми значеннями. Зменшення втрат за епохи означає, що модель покращується. Крива точності ілюструє точність моделі протягом епох навчання. Точність – це відношення правильних прогнозів до загальної кількості прогнозів. Вища точність означає кращу модель. Як правило, точність підвищується під час навчання, оскільки модель вивчає закономірності та покращує свою передбачувану здатність. Це допоможе вам визначити, чи є модель переобладнаною (добре працює з навчальними даними, але погано з невидимими даними) чи недостатньо підігнаною (недостатньо навчається з навчальних даних).

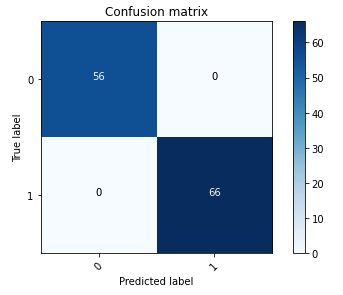

Наступна матриця плутанини візуально представляє, наскільки добре модель точно розрізняє позитивні (підроблене зображення, представлене як значення 1) і негативні (непідроблене зображення, представлене як значення 0) класи.

Після навчання моделі нашим наступним кроком є розгортання моделі комп’ютерного зору як API. Цей API буде інтегровано в бізнес-додатки як компонент робочого процесу андеррайтингу. Для цього ми використовуємо Amazon SageMaker Inference, повністю керований сервіс. Ця послуга бездоганно інтегрується з інструментами MLOps, забезпечуючи розгортання масштабованої моделі, економічно ефективний висновок, розширене керування моделлю у виробництві та зниження операційної складності. У цій публікації ми розгортаємо модель як кінцеву точку висновку в реальному часі. Однак важливо зазначити, що залежно від робочого процесу ваших бізнес-додатків розгортання моделі також можна налаштувати як пакетну обробку, асинхронну обробку або за допомогою архітектури розгортання без сервера.

Налаштуйте блокнот для розгортання моделі

Виконайте такі кроки, щоб налаштувати блокнот для розгортання моделі:

- Відкрийте

tampering_detection_model_deploy.ipynbфайл із каталогу виявлення фальсифікації документа. - Налаштуйте середовище блокнота за допомогою зображення Data Science 3.0.

- для Ядровиберіть Python3.

- для Тип екземпляравиберіть ml.t3.середній.

У середовищі ноутбука ml.t3.medium вартість години становить 0.056 доларів США.

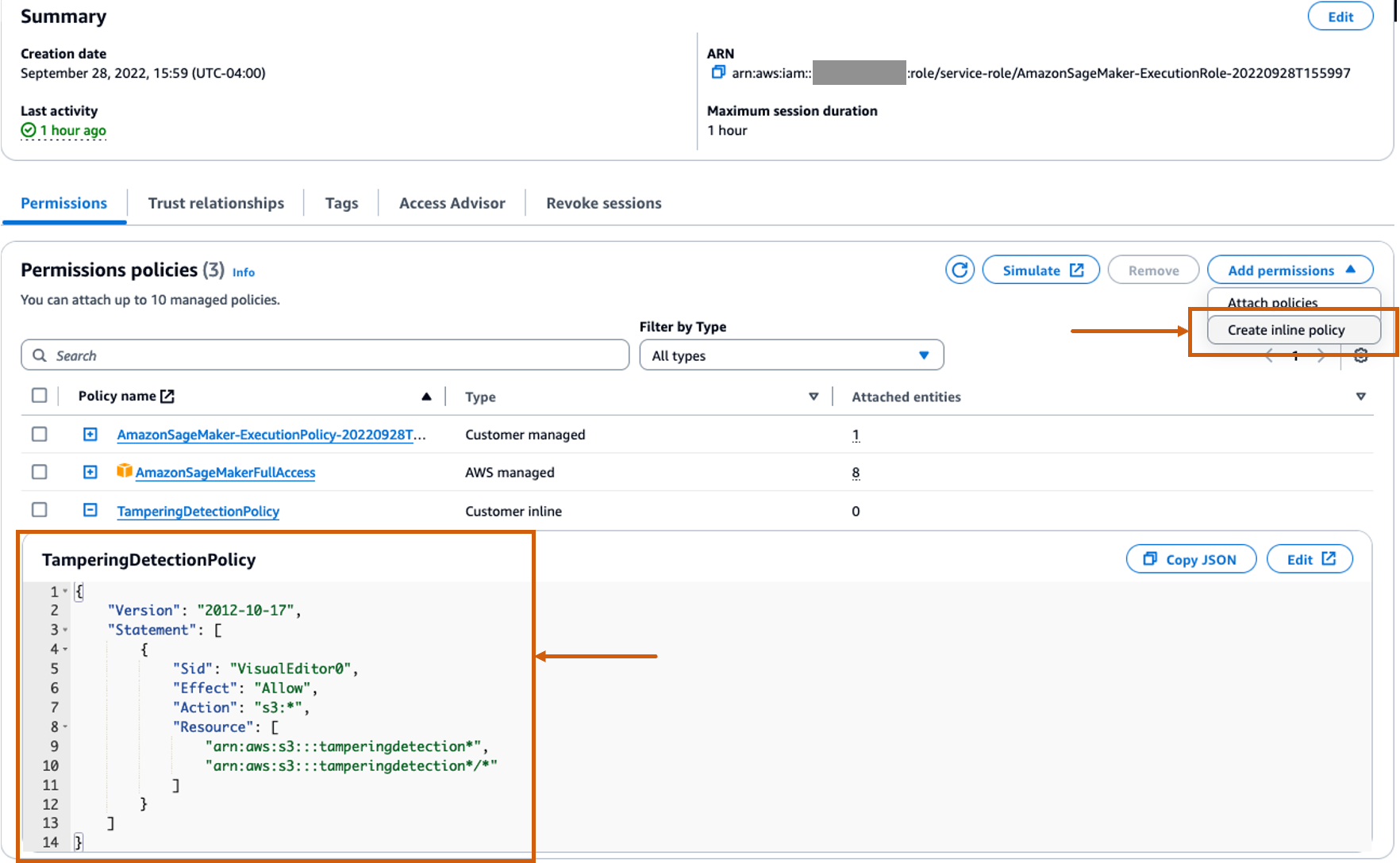

Створіть спеціальну вбудовану політику для ролі SageMaker, щоб дозволити всі дії Amazon S3

Команда Управління ідентифікацією та доступом AWS (IAM) для SageMaker буде у форматі AmazonSageMaker- ExecutionRole-<random numbers>. Переконайтеся, що ви використовуєте правильну роль. Ім’я ролі можна знайти під інформацією про користувача в конфігураціях домену SageMaker.

Оновіть роль IAM, щоб включити вбудовану політику, щоб дозволити всім Служба простого зберігання Amazon (Amazon S3). Це знадобиться для автоматизації створення та видалення сегментів S3, які зберігатимуть артефакти моделі. Ви можете обмежити доступ до певних сегментів S3. Зауважте, що ми використали символ підстановки для назви сегмента S3 у політиці IAM (tamperingdetection*).

Запустіть блокнот розгортання

Пробігти кожну клітинку в зошиті tampering_detection_model_deploy.ipynb в порядку. Ми обговоримо деякі комірки більш детально в наступних розділах.

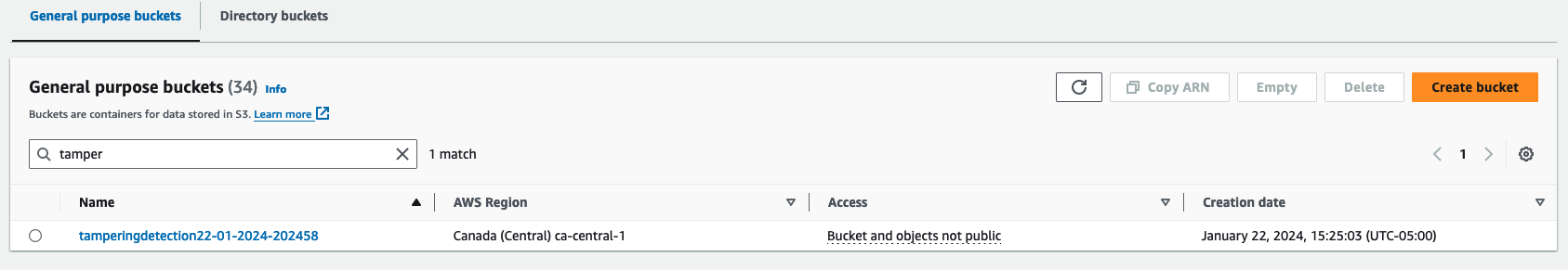

Створіть відро S3

Запустіть клітинку, щоб створити сегмент S3. Відро буде названо tamperingdetection<current date time> і в тому самому регіоні AWS, що й ваше середовище SageMaker Studio.

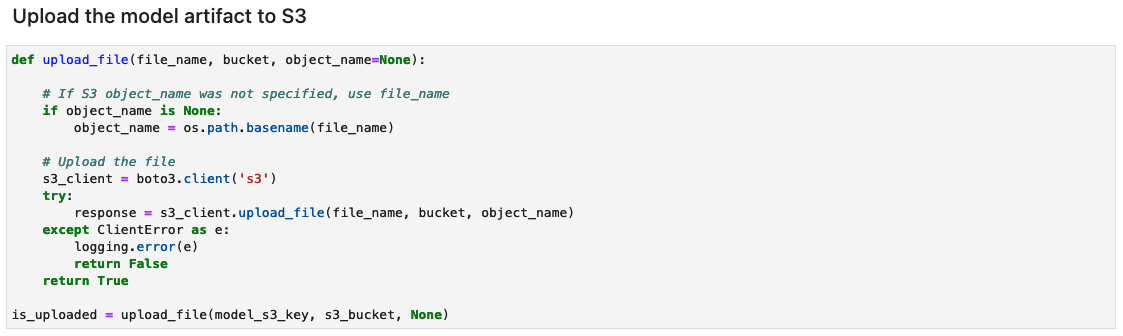

Створіть архів артефактів моделі та завантажте його на Amazon S3

Створіть файл tar.gz з артефактів моделі. Ми зберегли артефакти моделі як каталог із назвою 1, що містить серіалізовані підписи та стан, необхідний для їх запуску, включаючи значення змінних і словники для розгортання в середовищі виконання SageMaker. Ви також можете включити спеціальний файл висновків під назвою inference.py у папці коду в артефакті моделі. Спеціальний висновок можна використовувати для попередньої та постобробки вхідного зображення.

![]()

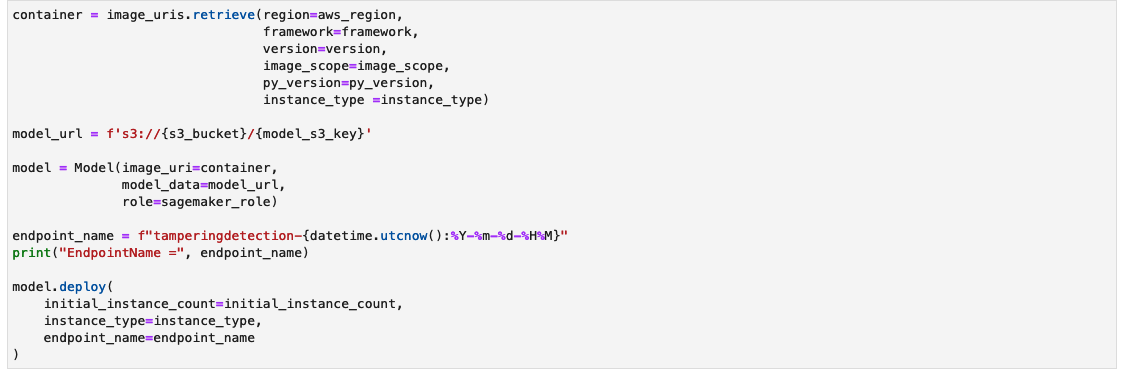

Створіть кінцеву точку висновку SageMaker

Створення клітинки для створення кінцевої точки висновку SageMaker може зайняти кілька хвилин.

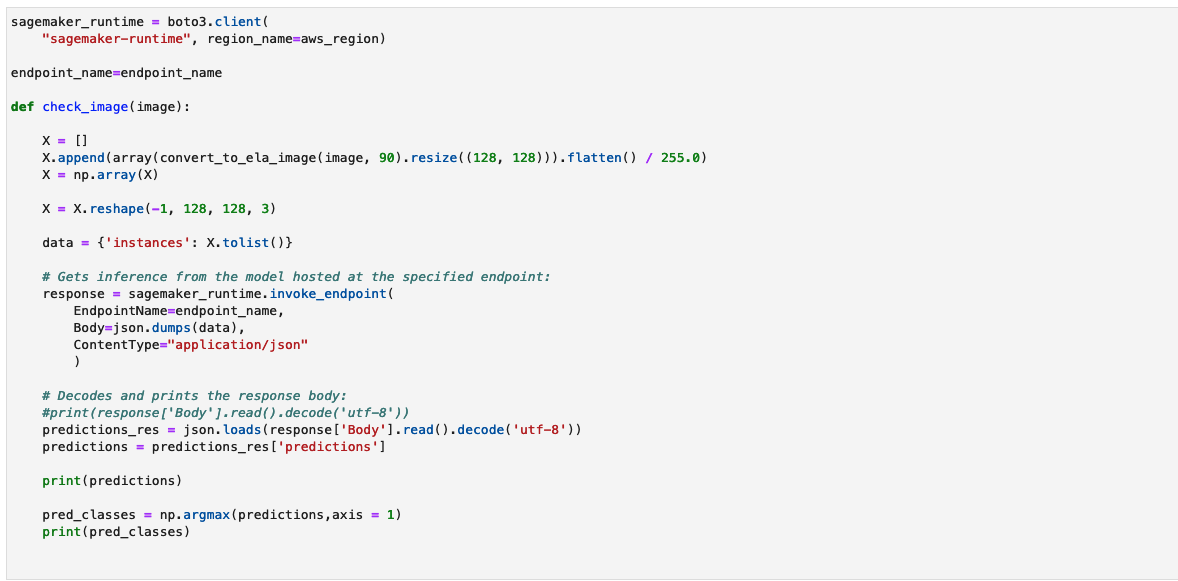

Перевірте кінцеву точку висновку

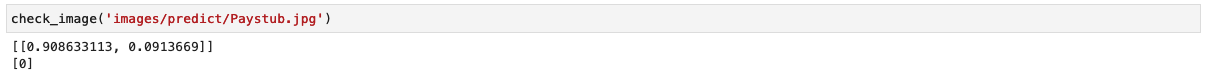

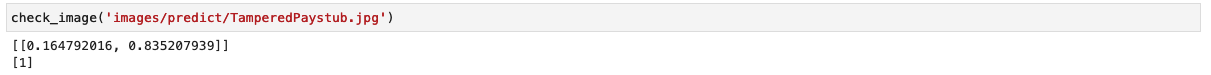

Функція check_image попередньо обробляє зображення як зображення ELA, надсилає його до кінцевої точки SageMaker для висновку, отримує та обробляє прогнози моделі та друкує результати. Модель використовує масив NumPy вхідного зображення як зображення ELA, щоб забезпечити прогнози. Прогнози виводяться як 0, що означає непідроблене зображення, і 1, що означає підроблене зображення.

Давайте викличемо модель із непідробленим зображенням платіжної картки та перевіримо результат.

Модель виводить класифікацію як 0, що представляє непідроблене зображення.

Тепер давайте викличемо модель із підробленим зображенням платіжної картки та перевіримо результат.

Модель виводить класифікацію як 1, що означає підроблене зображення.

Недоліки

Незважаючи на те, що ELA є чудовим інструментом для виявлення змін, існує ряд обмежень, наприклад:

- Зміна одного пікселя або незначне коригування кольору може не призвести до помітних змін в ELA, оскільки JPEG працює в сітці.

- ELA лише визначає, які регіони мають різні рівні стиснення. Якщо зображення нижчої якості об’єднується у зображення вищої якості, зображення нижчої якості може виглядати як темніша область.

- Масштабування, перефарбування або додавання шуму до зображення змінюватиме все зображення, створюючи потенційно вищий рівень помилки.

- Якщо зображення повторно зберігається кілька разів, то воно може бути повністю з мінімальним рівнем помилки, де повторне збереження не змінює зображення. У цьому випадку ELA поверне чорне зображення, і за допомогою цього алгоритму неможливо визначити жодні зміни.

- У Photoshop простий акт збереження зображення може автоматично збільшити різкість текстур і країв, створюючи потенційно вищий рівень помилок. Цей артефакт не ідентифікує навмисну модифікацію; це означає, що використовувався продукт Adobe. Технічно ELA виглядає як модифікація, оскільки Adobe автоматично виконала модифікацію, але ця зміна не обов’язково була навмисною користувачем.

Ми рекомендуємо використовувати ELA разом з іншими методами, які раніше обговорювалися в блозі, щоб виявити більший діапазон випадків маніпулювання зображеннями. ELA також може служити незалежним інструментом для візуального дослідження розбіжностей зображення, особливо коли навчання моделі на основі CNN стає складним завданням.

Прибирати

Щоб видалити ресурси, створені в рамках цього рішення, виконайте такі дії:

- Виконайте клітинки зошита під Прибирати розділ. Це видалить наступне:

- Кінцева точка висновку SageMaker – Ім’я кінцевої точки висновку буде

tamperingdetection-<datetime>. - Об’єкти в сегменті S3 і в самому сегменті S3 – Назва відра буде

tamperingdetection<datetime>.

- Кінцева точка висновку SageMaker – Ім’я кінцевої точки висновку буде

- Вимикати ресурси блокнота SageMaker Studio.

Висновок

У цій публікації ми представили наскрізне рішення для виявлення підробки документів і шахрайства за допомогою глибокого навчання та SageMaker. Ми використовували ELA для попередньої обробки зображень і виявлення розбіжностей у рівнях стиснення, які можуть вказувати на маніпуляції. Потім ми навчили модель CNN на цьому обробленому наборі даних класифікувати зображення як оригінальні чи підроблені.

Модель може досягти високої продуктивності з точністю понад 95% за допомогою набору даних (підроблених і оригінальних), що відповідає вимогам вашого бізнесу. Це вказує на те, що він може надійно виявляти підроблені документи, такі як платіжні квитанції та банківські виписки. Навчена модель розгортається в кінцевій точці SageMaker, щоб увімкнути висновок із низькою затримкою в масштабі. Завдяки інтеграції цього рішення в іпотечні робочі процеси установи можуть автоматично позначати підозрілі документи для подальшого розслідування шахрайства.

Незважаючи на свою потужність, ELA має деякі обмеження у визначенні певних типів більш тонких маніпуляцій. У якості наступного кроку модель можна вдосконалити шляхом включення додаткових криміналістичних методів у навчання та використання більших і різноманітніших наборів даних. Загалом це рішення демонструє, як ви можете використовувати глибоке навчання та служби AWS для створення ефективних рішень, які підвищують ефективність, зменшують ризики та запобігають шахрайству.

У частині 3 ми демонструємо, як застосувати рішення на Amazon Fraud Detector.

Про авторів

Ануп Равіндранат є старшим архітектором рішень в Amazon Web Services (AWS), що базується в Торонто, Канада, і працює з організаціями, що надають фінансові послуги. Він допомагає клієнтам трансформувати свій бізнес і впроваджувати інновації в хмарі.

Ануп Равіндранат є старшим архітектором рішень в Amazon Web Services (AWS), що базується в Торонто, Канада, і працює з організаціями, що надають фінансові послуги. Він допомагає клієнтам трансформувати свій бізнес і впроваджувати інновації в хмарі.

Вінні Сайні є старшим архітектором рішень в Amazon Web Services (AWS) у Торонто, Канада. Вона допомагала клієнтам відділу фінансових послуг трансформуватися в хмару, використовуючи рішення на основі штучного інтелекту та машинного навчання, які базуються на міцних фундаментальних стовпах архітектурної досконалості.

Вінні Сайні є старшим архітектором рішень в Amazon Web Services (AWS) у Торонто, Канада. Вона допомагала клієнтам відділу фінансових послуг трансформуватися в хмару, використовуючи рішення на основі штучного інтелекту та машинного навчання, які базуються на міцних фундаментальних стовпах архітектурної досконалості.

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- PlatoHealth. Розвідка про біотехнології та клінічні випробування. Доступ тут.

- джерело: https://aws.amazon.com/blogs/machine-learning/train-and-host-a-computer-vision-model-for-tampering-detection-on-amazon-sagemaker-part-2/

- : має

- :є

- : ні

- :де

- $UP

- 056

- 1

- 100

- 13

- 195

- 258

- 408

- 75

- 8

- 95%

- a

- здатність

- МЕНЮ

- доступ

- доступною

- рахунки

- точність

- точно

- Achieve

- через

- Діяти

- дії

- Активація

- фактичний

- доданий

- додати

- Додатковий

- Додає

- регулювати

- Регулювання

- саман

- після

- проти

- AI

- мета

- алгоритм

- вирівнювання

- ВСІ

- дозволяти

- дозволяє

- майже

- по

- пліч-о-пліч

- Також

- змінений

- Amazon

- Детектор шахрайства Amazon

- Amazon SageMaker

- Студія Amazon SageMaker

- Amazon Web Services

- Веб-служби Amazon (AWS)

- кількість

- an

- аналіз

- аналізувати

- Аналізуючи

- та

- Інший

- будь-який

- API

- з'являтися

- з'являється

- застосування

- прикладної

- підхід

- приблизно

- архітектурний

- архітектура

- архів

- ЕСТЬ

- ПЛОЩА

- області

- масив

- AS

- передбачає

- At

- автоматизувати

- автоматично

- наявність

- доступний

- AWS

- Банк

- заснований

- баскетбол

- BE

- оскільки

- стає

- було

- КРАЩЕ

- Краще

- між

- Black

- Блог

- підвищення

- Яскраво

- будувати

- Створюємо

- бізнес

- Бізнес-додатки

- підприємства

- але

- by

- розрахований

- званий

- кімната

- CAN

- Канада

- захвати

- випадок

- випадків

- Залучайте

- осередок

- Клітини

- певний

- складні

- зміна

- Зміни

- канали

- характеристика

- перевірка

- Вибирати

- класів

- класифікація

- Класифікувати

- очевидно

- хмара

- CNN

- код

- color

- Колони

- поєднання

- порівняти

- порівняний

- порівняння

- повний

- повністю

- складність

- компонент

- комп'ютер

- Комп'ютерне бачення

- конфігурування

- замішання

- зв'язок

- підключений

- значний

- послідовний

- складається

- Консоль

- будувати

- містить

- конвертувати

- перероблений

- згорткова нейронна мережа

- виправити

- Коштувати

- може

- центральний процесор

- створювати

- створений

- створення

- створення

- Поточний

- крива

- виготовлений на замовлення

- Клієнти

- темніше

- дані

- наука про дані

- набори даних

- Дата

- зменшується

- глибокий

- глибоке навчання

- дефолт

- демонструвати

- демонструє

- позначає

- щільний

- залежати

- залежний

- Залежно

- розгортання

- розгорнути

- розгортання

- розгортання

- деталь

- деталі

- виявляти

- Виявлення

- Визначати

- розвивати

- схема

- різниця

- Відмінності

- різний

- цифровий

- безпосередньо

- обговорювати

- обговорювалися

- дисплеїв

- розрізняє

- Різне

- do

- документ

- документація

- Ні

- домен

- звертається

- керований

- під час

- кожен

- легко

- край

- Ефективний

- ефективність

- підкреслити

- наймаючи

- включіть

- дозволяє

- кінець в кінець

- Кінцева точка

- підвищена

- Посилення

- досить

- Весь

- повністю

- Навколишнє середовище

- епохи

- помилка

- помилки

- особливо

- Ефір (ETH)

- Навіть

- Кожен

- Вивчення

- приклад

- Перевага

- відмінно

- проявляти

- Виставкові

- експансивний

- очікуваний

- експертиза

- розширення

- очей

- сприяння

- фактор

- кілька

- поле

- філе

- Фільтри

- фінансовий

- фінансові послуги

- знайти

- Перший

- фіксованою

- плоский

- стежити

- потім

- після

- для

- Криміналістика

- судово-медичної експертизи

- кований

- формат

- знайдений

- фонд

- Основоположний

- чотири

- шахрайство

- від

- повністю

- функція

- далі

- в цілому

- породжувати

- генерує

- породжує

- GIF

- Git

- добре

- GPU

- великий

- сітка

- керівництво

- було

- Обробка

- Жорсткий

- апаратні засоби

- Мати

- має

- he

- допомога

- допомогу

- допомагає

- вище

- Виділіть

- основний момент

- хіт

- господар

- відбувся

- годину

- Як

- How To

- Однак

- HTML

- HTTP

- HTTPS

- IAM

- ідентифікований

- ідентифікує

- ідентифікувати

- ідентифікує

- Особистість

- IEEE

- if

- ігнорувати

- ілюструє

- зображення

- зображень

- вражаючий

- здійснювати

- важливо

- поліпшується

- поліпшення

- in

- включати

- У тому числі

- невідповідності

- включення

- Augmenter

- Збільшує

- незалежний

- самостійно

- вказувати

- вказує

- індивідуальний

- інформація

- початковий

- ініціювати

- оновлювати

- вхід

- екземпляр

- випадки

- установи

- інтегрований

- Інтеграція

- Інтеграція

- Навмисне

- в

- вводити

- Вводить

- дослідження

- включає в себе

- питання

- IT

- ітерації

- ЙОГО

- сам

- JPG

- тримати

- керас

- Знати

- відомий

- етикетка

- відсутність

- великий

- більше

- пізніше

- запуск

- шар

- шарів

- Веде за собою

- УЧИТЬСЯ

- вивчення

- менше

- рівень

- рівні

- легкий

- як

- ймовірність

- Ймовірно

- МЕЖА

- недоліки

- лінійний

- ліній

- список

- Локалізація

- подивитися

- від

- знизити

- машина

- навчання за допомогою машини

- made

- головним чином

- зробити

- РОБОТИ

- Робить

- вдалося

- управління

- Маніпуляція

- багато

- матч

- Матриця

- максимальний

- Може..

- засоби

- заходи

- середа

- Зустрічатися

- метод

- методика

- мінімальний

- мінімальний

- незначний

- протокол

- ML

- MLOps

- модель

- Поправки

- модифікований

- змінювати

- більше

- Іпотека

- найбільш

- множинний

- ім'я

- Названий

- обов'язково

- Необхідність

- необхідний

- негативний

- мережу

- мереж

- Нейронний

- нейронної мережі

- проте

- наступний

- немає

- шум

- увагу

- ноутбук

- номер

- нумпі

- мета

- Очевидний

- of

- часто

- on

- ONE

- тільки

- працює

- оперативний

- оптимізований

- or

- порядок

- організації

- оригінал

- спочатку

- Інше

- інакше

- наші

- Результати

- вихід

- виходи

- над

- загальний

- параметр

- параметри

- частина

- приватність

- частини

- шлях

- моделі

- для

- продуктивність

- виконується

- виконанні

- виступає

- фото

- фотошоп

- картина

- стовпи

- піксель

- plato

- Інформація про дані Платона

- PlatoData

- ділянку

- політика

- частина

- позитивний

- це можливо

- пошта

- потенціал

- потенціали

- потужний

- практика

- прогноз

- Прогнози

- інтелектуального

- Готувати

- передумови

- представити

- представлений

- збереглися

- запобігати

- раніше

- друк

- процес

- оброблена

- процеси

- обробка

- Product

- Production

- прогресія

- забезпечувати

- за умови

- Python

- якість

- На питання

- швидше

- випадковий

- діапазон

- швидко

- ставка

- співвідношення

- Реальний світ

- реального часу

- царство

- Причини

- отримує

- визнавати

- рекомендувати

- випрямлений

- зменшити

- Знижений

- знижує

- послатися

- регіон

- райони

- відновлення

- покладатися

- видалення

- видаляти

- надання

- Сховище

- представлений

- представляє

- представляє

- вимагати

- вимагається

- Вимога

- Вимагається

- дозвіл

- ресурси

- REST

- обмежений

- результат

- результати

- повертати

- RGB

- Risk

- Роль

- прогін

- біг

- мудрець

- Висновок SageMaker

- то ж

- Зразок набору даних

- зберегти

- зберігаються

- економія

- масштабовані

- шкала

- Масштабування

- сценарії

- наука

- безшовні

- плавно

- другий

- розділ

- розділам

- обраний

- вибирає

- посилає

- старший

- Серія

- служити

- Без сервера

- обслуговування

- Послуги

- комплект

- установка

- вона

- зсув

- Зміни

- Повинен

- Шоу

- Signatures

- означає

- Ознаки

- аналогічний

- простий

- спрощує

- один

- Розмір

- невеликий

- згладити

- рішення

- Рішення

- деякі

- що в сім'ї щось

- просторовий

- спеціалізований

- конкретний

- конкретно

- зазначений

- розкол

- Spot

- площа

- квадрати

- почалася

- стан

- заяви

- Крок

- заходи

- Як і раніше

- зберігання

- зберігати

- крок

- сильний

- студія

- Згодом

- такі

- Запропонує

- Переконайтеся

- поверхню

- схильний

- підозрілі

- швидко

- система

- з урахуванням

- Приймати

- приймає

- цілі

- технічно

- техніка

- методи

- тензорний потік

- термінал

- тест

- Тестування

- ніж

- Що

- Команда

- Держава

- їх

- Їх

- потім

- Там.

- Ці

- речі

- це

- три

- через

- час

- times

- до

- інструмент

- інструменти

- Торонто

- Усього:

- торкнувся

- поїзд

- навчений

- Навчання

- Перетворення

- перетворень

- правда

- намагатися

- два

- тип

- Типи

- типово

- при

- що лежить в основі

- андеррайтинг

- створеного

- блок

- Оновити

- на

- USD

- використання

- використання випадку

- використовуваний

- користувач

- використовує

- використання

- перевірка достовірності

- значення

- Цінності

- змінна

- різний

- версія

- видимий

- бачення

- візит

- візуальний

- візуально

- хотіти

- було

- we

- Web

- веб-сервіси

- ДОБРЕ

- були

- Що

- коли

- який

- широкий

- волі

- з

- в

- без

- робочий

- Робочі процеси

- робочий

- працює

- ви

- вашу

- зефірнет

- нуль