ОДИН ТИЖДЕНЬ, ДВА BWAINS

Apple патчі два нульові дні, один вдруге. Як виникла 30-річна криптосистема тріщини. Усі ваші секрети належать Zenbleed. Згадуємо ту хитру рекламу ПК/Mac.

Нижче немає аудіоплеєра? Слухай безпосередньо на Soundcloud.

З Дугом Амотом і Полом Дакліном. Вступна та кінцева музика Едіт Мадж.

Ви можете послухати нас на Soundcloud, Apple Podcasts, Підкасти Google, Spotify і скрізь, де можна знайти хороші подкасти. Або просто скиньте URL-адреса нашого каналу RSS у ваш улюблений подкечер.

ПРОЧИТАЙТЕ СКРИПТ

ДУГЛАС. Патчі Apple, безпека проти продуктивності та злом поліцейських радіо.

Все це та багато іншого в подкасті Naked Security.

[МУЗИЧНИЙ МОДЕМ]

Ласкаво просимо в подкаст, усі.

Я Дуг Аамот; він Пол Даклін.

Павле, як справи, друже?

КАЧКА. Це липень, Дугласе!

ДУГЛАС. Що ж, поговоримо про липень у нас Цей тиждень з історії технологій сегмент.

28 липня 1993 року ми отримали версію 1.0 Мова програмування Lua.

І навіть якщо ви ніколи не чули про «Маленьку мову, яка могла», ви, напевно, отримали від неї користь.

Lua використовується в таких програмах, як Roblox, World of Warcraft, Angry Birds, веб-додатках від Venmo та Adobe, не кажучи вже про Wireshark, Nmap, Neovim та мільйонах більш розповсюджених програм зі сценаріями.

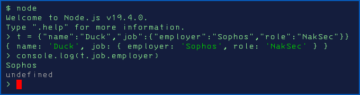

Поле, якщо я не помиляюся, ви використовуєте Lua в деяких статтях про Naked Security.

КАЧКА. Я великий фанат Lua, Дугласе.

Я досить часто використовую його для власного сценарію.

Це те, що я люблю називати «мізерною, підлою бойовою машиною».

Він має кілька чудових характеристик: його дуже легко вивчити; це дуже легка мова для читання; і все ж ви навіть можете писати програми у функціональному стилі.

(Говорячи технічно, функції є першокласними об’єктами в мові, тому ви можете робити всілякі акуратні речі, які ви не можете зробити з більш традиційними мовами, такими як C.)

І я часто використовую його для того, що інакше було б псевдокодом у статтях про Naked Security.

Оскільки (A) ви можете скопіювати та вставити код і спробувати його на собі, якщо хочете, і (B) він насправді напрочуд читабельний навіть для людей, які не знайомі з програмуванням.

Слово Lua португальською означає «місяць».

ДУГЛАС. Lovely!

Гаразд, зупинимося на темі коду.

Ми вже кілька разів говорили про другий патч Rapid Response від Apple.

Було, не було, що з ним сталося?

Тепер цей патч є частиною a повне оновлення, і той, який фактично виправив другий нульовий день, Пол.

КАЧКА. Так.

Якщо ви це пам'ятаєте Швидкий відгук, як ти сказав...

…було оновлення з версією (a), як вони позначають перший, то з цим виникла проблема (перегляд деяких веб-сайтів, які не аналізували рядки User-Agent належним чином).

І тому Apple сказала: «О, не хвилюйтеся, ми випустимо версію (b) через трохи».

А далі ми побачили версію (c).

Ви маєте рацію, ідея цих швидкого реагування полягає в тому, що вони врешті-решт потрапляють у повні оновлення, де ви отримуєте повний номер нової версії.

Отже, навіть якщо ви боїтеся швидкого реагування, ви отримаєте ці виправлення пізніше, якщо не раніше.

І «нульовий день» у WebKit (це була річ, виправлена Rapid-Response) тепер супроводжується виправленням «нульового дня» для діри на рівні ядра.

І є деякі (як це сказати?) «цікаві співвипадки», коли ви порівняти його з останнім великим оновленням безпеки Apple у червні 2023 року.

А саме те, що нульовий день, виправлений у частині швидкого реагування, був у WebKit і був приписаний «анонімному досліднику».

А нульовий день, який зараз виправлено в ядрі, приписали російському антивірусному підрозділу Касперського, який, як відомо, повідомив, що знайшов купу нульових днів на iPhone своїх керівників, імовірно, використовуваних для імплантації шпигунського програмного забезпечення.

Отже, розумні гроші кажуть, хоча Apple прямо не згадує про це у своїх бюлетенях безпеки, що це ще одне виправлення, пов’язане з так званим Троян триангуляції.

Іншими словами, шпигунське програмне забезпечення, яке використовувалося принаймні в деяких цілеспрямованих атаках.

Це робить Rapid Response ще більш зрозумілим (щодо того, чому Apple хотіла його швидко запровадити), оскільки це запобігає використанню браузера для обману вашого телефону.

І це робить це оновлення надзвичайно важливим, оскільки це означає, що воно закриває діру за дірою, якою, як ми гадаємо, скористаються шахраї після зламу вашого браузера.

Вони були б прив’язані до цієї другої вразливості, яка давала їм, по суті, повний контроль.

ДУГЛАС. Гаразд, ми переходимо від двох тижнів до 30 років тому…

…і це таке цікава історія.

Це застереження про те, що не намагайтеся зберігати криптографічні секрети, приховані за угодами про нерозголошення. [NDA]

У комплекті з новим BWAIN, Paul.

У нас новий BWAIN!

Злом поліцейських радіоприймачів: 30-річна давність у криптовалюті в центрі уваги

КАЧКА. «Помилка з вражаючою назвою».

Якщо для правильної роботи алгоритму необхідно зберегти його в секреті...

…потрібно лише одній людині взяти хабар, або зробити помилку, або перепроектувати ваш продукт, щоб усе розвалилося.

І це те, що ця радіосистема TETRA зробила.

Він спирався на нестандартні, пропрієтарні, комерційно таємні алгоритми шифрування, в результаті чого вони ніколи не отримували особливої уваги протягом багатьох років.

TETRA є Наземне магістральне радіо.

Це щось на кшталт мобільного зв’язку, але з деякими суттєвими перевагами для таких людей, як правоохоронні органи та служби швидкого реагування, а саме те, що він має довший діапазон, тому вам потрібно набагато менше базових станцій.

І він був розроблений із самого початку для зв’язку «один-до-одного» та «один-до-багатьох», що ідеально підходить, коли ви намагаєтеся скоординувати групу людей для реагування на надзвичайну ситуацію.

На жаль, виявилося, що він має деякі недоліки, які були виявлені лише у 2021 році групою голландських дослідників.

І вони терпляче чекали майже два роки, щоб зробити своє відповідальне розкриття, щоб оприлюднити свої подробиці про помилки, що вони будуть робити на купі конференцій, починаючи з Black Hat 2023.

Ви можете зрозуміти, чому вони хочуть зробити про це великий фурор зараз, тому що вони користувалися цією інформацією, працювали з постачальниками, щоб підготувати виправлення, з кінця 2021 року.

Насправді всі CVE, номери помилок, які вони отримали, — це CVE-2022-xxxx, що лише вказує на те, скільки інерції є в системі, яку їм довелося подолати, щоб виправити ці діри.

ДУГЛАС. А наш BWAIN — це TETRA:BURST, що захоплює.

Давайте поговоримо про деякі з цих дірок.

КАЧКА. Загалом існує п’ять CVE, але є дві основні проблеми, які я б вважав «моментами для навчання».

Перший, який називається CVE-2022-24401, стосується складної проблеми ключової угоди.

Як ваша базова станція та чиясь трубка узгоджують ключ, який вони збираються використовувати для цієї конкретної розмови, щоб він надійно відрізнявся від будь-якого іншого ключа?

TETRA зробила це, покладаючись на поточний час, який, очевидно, рухається лише вперед. (Наскільки нам відомо.)

Проблема в тому, що не було автентифікації даних або етапу перевірки.

Коли слухавка підключається до базової станції та отримує мітку часу, вона не має можливості перевірити: «Чи справжня це мітка часу від базової станції, якій я довіряю?»

На мітці часу не було цифрового підпису, що означало, що ви могли встановити шахрайську базову станцію та обманом змусити їх поговорити з вами за допомогою *вашої* позначки часу.

Іншими словами, ключ шифрування розмови від когось іншого, *яку ви вже перехопили та записали вчора*...

…сьогодні ви могли б невинно поговорити з кимось не тому, що ви хотіли розмови, а тому, що хотіли відновити потік ключів.

Тоді ви можете використати цей ключовий потік, *оскільки це той самий, що використовувався вчора*, для розмови, яку ви перехопили.

І, звісно, ще одна річ, яку ви можете зробити: якщо ви хочете мати можливість перехопити щось наступного вівторка, ви можете обманом змусити когось поговорити з вами *сьогодні*, використовуючи підроблену позначку часу для наступного тижня.

Потім, коли ви перехопите цю розмову в майбутньому, ви зможете розшифрувати її, оскільки ви отримали ключ від сьогоднішньої розмови.

ДУГЛАС. Гаразд, це перша помилка.

І мораль історії така: Не покладайтеся на дані, які ви не можете перевірити.

У другій помилці мораль історії така: Не створюйте бекдорів або інших навмисних слабких місць.

Це велике ні-ні, Поле!

КАЧКА. Це дійсно так.

Це CVE 2022-24402.

Я бачив у засобах масової інформації, що були деякі аргументи щодо того, чи справді це вважається бекдором, оскільки це було введено навмисно, і всі, хто підписав NDA, знали, що це було там (або повинні були усвідомити).

Але давайте назвемо це бекдором, оскільки це навмисно запрограмований механізм, за допомогою якого оператори деяких типів пристроїв (на щастя, не тих, які зазвичай продаються правоохоронним органам чи службам швидкого реагування, а тих, що продаються комерційним організаціям)…

…є спеціальний режим, у якому замість використання 80-бітних ключів шифрування є чарівна кнопка, яку можна натиснути, яка говорить: «Гей, хлопці, використовуйте лише 32 біти замість 80».

І коли ви думаєте, що ми позбулися DES, то стандарт шифрування даних, на рубежі тисячоліть, оскільки він мав лише 56-бітні ключі, ви можете собі уявити, *сьогодні у 2023 році*, наскільки насправді слабким є 32-бітний ключ шифрування.

Витрати часу та матеріалів на виконання атаки грубою силою, ймовірно, незначні.

Ви можете собі уявити, маючи пару напівпристойних ноутбуків, що ви можете зробити це за півдня для будь-якої розмови, яку хочете розшифрувати.

ДУГЛАС. Добре, дуже добре.

І останнє, але не менш важливе, ми маємо…

…якщо ви пам’ятаєте Heartbleed у 2014 році, не панікуйте, але є нова річ під назвою Zenbleed

Zenbleed: як пошук продуктивності ЦП може поставити під загрозу ваші паролі

КАЧКА. Так, це BWAIN номер два тижня. [СМІЄТЬСЯ]

ДУГЛАС. Так, це ще один BWAIN! [СМІХ]

КАЧКА. Я збирався написати це, тому що у нього мила назва Zenbleed (назва «Zen» походить від того факту, що помилка стосується серії процесорів Zen 2 від AMD, наскільки мені відомо), і тому, що цю помилку знайшов легендарний мисливець за помилками з Google Project Zero, Тевіс Орманді, який звертає свою увагу на те, що відбувається всередині самих процесорів.

«Кровотечі» атаки… Я просто опишу їх словами, які я написав у статті:

Суфікс «-bleed» використовується для вразливостей, які витікають у випадковий спосіб, який ні зловмисник, ні жертва не можуть контролювати.

Таким чином, bleed атака – це така атака, коли ви не можете ткнути в’язальною спицею в комп’ютер через Інтернет і сказати: «Ага! Тепер я хочу, щоб ви знайшли цю конкретну базу даних під назвою sales.sql і завантажте його мені».

І ви не можете встромити спицю в інший отвір і сказати: «Я хочу, щоб ви спостерігали за зсувом пам’яті 12, доки не з’явиться номер кредитної картки, а потім зберегли його на диску на потім».

Ви просто отримуєте псевдовипадкові дані, які просочуються з чужих програм.

Ви отримуєте довільні речі, які ви не повинні бачити, які ви можете збирати за бажанням протягом хвилин, годин, днів, навіть тижнів, якщо хочете.

Тоді ви зможете працювати з великими даними над цими вкраденими речами та подивитися, що ви з цього отримаєте.

Ось що знайшов тут Тевіс Орманді.

В основному це проблема векторної обробки, коли процесори Intel і AMD працюють не в звичайному 64-розрядному режимі (де вони можуть, скажімо, додати два 64-розрядних цілих числа за один раз), а де вони можуть працювати на 256 -бітові фрагменти даних за раз.

І це корисно для таких речей, як злом паролів, криптомайнінг, обробка зображень тощо.

Це цілий окремий набір інструкцій всередині процесора; цілий окремий набір внутрішніх реєстрів; цілий набір фантастичних і справді потужних обчислень, які ви можете зробити з цими надвеликими числами для надвисоких результатів продуктивності.

Який шанс, що в них немає помилок?

І це те, що шукав Тевіс Орманді.

Він виявив, що дуже спеціальна інструкція, яка в основному використовується, щоб уникнути зниження продуктивності...

…у вас є ця магічна інструкція під назвою VZEROUPPER який повідомляє центральному процесору: «Оскільки я використовував ці чудові 256-бітні регістри, але вони мене більше не цікавлять, вам не потрібно турбуватися про збереження їхнього стану на потім».

Вгадай що?

Ця чарівна інструкція, яка встановлює перші 128 біт усіх 256-бітних векторних регістрів на нуль одночасно, усі за допомогою однієї інструкції (ви бачите, що тут дуже складно)…

...загалом, іноді відбувається витік даних з деяких інших процесів або потоків, які нещодавно запускалися.

Якщо ви зловживаєте цією інструкцією належним чином, і Тевіс Орманді знайшов, як це зробити, ви створюєте власні магічні векторні інструкції та використовуєте цю супер-круту VZEROUPPER інструкції особливим чином, і відбувається те, що векторні регістри у вашій програмі час від часу починають відображатися зі значеннями даних, яких вони не повинні мати.

І ці значення даних не є випадковими.

Насправді це 16-байтові (128-бітні) фрагменти даних *які надійшли з чужого процесу*.

Ви не знаєте чиї.

Ви просто знаєте, що ці шахрайські дані час від часу виглядають примарно.

На жаль, Тавізо виявив, що, неправильно використовуючи цю інструкцію правильно/неправильно, він міг фактично витягувати 30 Кбайт шахрайських, примарних даних із процесів інших людей за секунду на ядро ЦП.

І хоча це звучить як дуже повільна швидкість передачі даних (кому в наші дні хотілося б 30 КБ за секунду під час підключення до Інтернету? – ніхто)…

…що стосується отримання випадкових 16-байтних фрагментів даних із чужих програм, це фактично виходить із приблизно 3 ГБ на день на ядро.

Будуть фрагменти веб-сторінок інших людей; будуть імена користувачів; можуть бути бази даних паролів; можуть бути маркери автентифікації.

Все, що вам потрібно зробити, це переглянути цей великий запас копиць сіна та знайти будь-які голки, які виглядають цікаво.

І справді погана частина цього полягає в тому, що *це не просто інші процеси, що працюють на тому ж рівні привілеїв, що й ви*.

Отже, якщо ви ввійшли як «Doug», ця помилка не просто шпигує за іншими процесами, запущеними під обліковим записом операційної системи «Doug».

Як зазначає сам Тавізо:

Основні операції, як

strlen, memcpy та strcmp...

(Це стандартні функції, які використовують усі програми для визначення довжини текстових рядків, для копіювання пам’яті та для порівняння двох елементів тексту.)

Ці основні операції використовуватимуть векторні регістри, тому ми можемо ефективно використовувати цю техніку, щоб стежити за тими операціями, які відбуваються будь-де в системі!

І тут же дозволив собі, зрозуміло, знак оклику.

Немає значення, чи відбуваються вони в інших віртуальних машинах, пісочницях, контейнерах, процесах тощо.

Я думаю, що він також використав другий знак оклику.

Іншими словами, *будь-який процес*, чи то операційна система, чи то інший користувач у тій самій віртуальній машині, що й ви, чи це програма, яка керує віртуальною машиною, чи це пісочниця, яка має здійснювати суперприватну обробку паролів.

Ви просто отримуєте цей постійний канал із 16-байтних фрагментів даних, що надходять від інших людей, і все, що вам потрібно зробити, це сидіти, дивитися та чекати.

ДУГЛАС. Отже, якщо не чекати, поки постачальник материнської плати виправить...

Якщо ви користуєтеся Mac, вам не потрібно турбуватися про це, тому що є Mac на базі ARM і Intel, але немає AMD Mac, але як щодо користувачів Windows з процесорами AMD і, можливо, деяких користувачів Linux?

КАЧКА. Ваш дистрибутив Linux може мати оновлення мікрокоду мікропрограми, яке буде застосовано автоматично.

І є по суті незадокументована (або в кращому випадку дуже погано задокументована) функція AMD, спеціальна команда, яку ви можете надати чіпу через так звані MSR, або регістри конкретної моделі.

Вони схожі на інструменти налаштування конфігурації для кожного конкретного раунду мікросхем.

Ви можете зробити налаштування, яке, очевидно, захищає ваш чіп від цієї помилки, тож ви можете застосувати це.

Існують команди для цього для Linux і BSD, але мені, на жаль, невідомо про подібні команди для Windows.

Змінювати регістри центрального процесора [MSR] для конкретної моделі можна в Windows, але загалом вам потрібен драйвер ядра.

А це зазвичай означає отримати його від невідомої третьої сторони, скомпілювати самостійно, встановити, вимкнути підпис драйвера…

…тому робіть це, лише якщо вам це конче потрібно, і ви точно знаєте, що робите.

Якщо ви справді відчайдушно розбираєтесь у Windows і у вас є процесор AMD Zen 2, я думаю… (Я не пробував його, тому що у мене під рукою немає відповідного комп’ютера для моїх експериментів.)

ДУГЛАС. Ви повинні витратити один. [СМІЄТЬСЯ]

Це пов'язано з роботою!

КАЧКА. Можливо, ви могли б, якщо ви завантажите та встановите WinDbg [вимовляється як “мішок вітру”], налагоджувач Microsoft…

…що дозволяє вам увімкнути локальне налагодження ядра, підключитися до власного ядра та возитися з регістрами, що стосуються конкретної моделі [DRAMATIC VOICE] *на власний страх і ризик*.

І, звичайно, якщо ви використовуєте OpenBSD, наскільки я чув, старий добрий Тео [де Раадт] сказав: «Знаєте що, є пом’якшення; це вмикає цей спеціальний біт, який зупиняє роботу помилки. Ми збираємося зробити це за замовчуванням у OpenBSD, тому що ми намагаємося віддати перевагу безпеці навіть ціною продуктивності».

Але для всіх інших вам доведеться або почекати, поки це виправлять, або зробити невеликий мікрозлом, все самостійно!

ДУГЛАС. Добре, дуже добре.

Ми будемо стежити за цим, запам’ятайте мої слова.

І коли сонце починає сідати на нашому сьогоднішньому шоу, давайте послухаємо одного з наших читачів у Facebook.

Це стосується історії Apple, про яку говорили на початку шоу.

Ентоні пише:

Я пам’ятаю, у минулі часи користувачі Apple кричали над натовпом ПК про те, що архітектура Apple є водонепроникною і не потребує виправлення безпеки.

Поле, це викликає цікаве запитання, тому що я думаю, що ми переглядаємо це принаймні щорічно.

Що ми скажемо людям, які кажуть, що Apple настільки безпечна, що їм не потрібне жодне програмне забезпечення безпеки, або їм не потрібно турбуватися про злом, чи зловмисне програмне забезпечення, чи щось подібне?

КАЧКА. Зазвичай ми дружньо посміхаємося й кажемо: «Гей, хтось пам’ятає цю рекламу?» Я ПК/Я Mac. Я ПК/Я Mac. Як це вийшло?» [СМІХ]

ДУГЛАС. Добре сказано!

І дуже дякую тобі, Ентоні, що написав це.

Якщо у вас є цікава історія, коментар або запитання, яке ви хотіли б надіслати, ми будемо раді прочитати це в подкасті.

Ви можете надіслати нам електронний лист на tips@sophos.com, прокоментувати будь-яку з наших статей або зв’язатися з нами в соціальних мережах: @nakedSecurity.

Це наше шоу на сьогодні; дуже дякую, що вислухали.

Для Пола Дакліна я Дуг Аамот, нагадую вам до наступного разу, щоб…

ОБИМ. Будьте в безпеці!

[МУЗИЧНИЙ МОДЕМ]

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. Автомобільні / електромобілі, вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- BlockOffsets. Модернізація екологічної компенсаційної власності. Доступ тут.

- джерело: https://nakedsecurity.sophos.com/2023/07/27/s3-ep145-bugs-with-impressive-names/

- : має

- :є

- : ні

- :де

- $UP

- 1

- 12

- 2014

- 2021

- 2023

- 30

- 32

- 80

- a

- Здатний

- МЕНЮ

- про це

- абсолютно

- зловживання

- супроводжується

- рахунки

- через

- насправді

- додавати

- саман

- оголошення

- Переваги

- після

- проти

- назад

- Угода

- угоди

- алгоритм

- алгоритми

- ВСІ

- дозволено

- дозволяє

- вже

- Добре

- хоча

- am

- AMD

- an

- та

- Щорічно

- анонімний

- Інший

- Ентоні

- будь-який

- будь

- де-небудь

- крім

- Apple

- Застосовувати

- додатка

- архітектура

- ЕСТЬ

- навколо

- стаття

- статті

- AS

- At

- атака

- нападки

- увагу

- аудіо

- Authentication

- автор

- автоматично

- уникнути

- знати

- b

- назад

- закулісний

- бекдори

- поганий

- база

- основний

- В основному

- BE

- оскільки

- було

- за

- буття

- нижче

- КРАЩЕ

- Великий

- Птахи

- Біт

- Black

- Black Hat

- Brazil

- приніс

- браузер

- Перегляд

- Помилка

- помилки

- будувати

- гроно

- але

- button

- by

- call

- званий

- прийшов

- CAN

- карта

- Попереджувальний

- певний

- шанс

- характеристика

- контроль

- чіп

- Чіпси

- очевидно

- закриття

- код

- збирати

- COM

- Приходити

- приходить

- майбутній

- коментар

- комерційний

- зв'язку

- порівняння

- повний

- складність

- компрометуючі

- комп'ютер

- конференції

- З'єднуватися

- зв'язку

- з'єднує

- Контейнери

- контроль

- управління

- Розмова

- копіювання

- Core

- Коштувати

- може

- Пара

- курс

- центральний процесор

- кредит

- кредитна картка

- Круки

- натовп

- крипто

- криптографічні

- Криптовалюта

- Поточний

- cve

- дані

- Database

- базами даних

- день

- Днів

- Пропозиції

- Розшифрувати

- дефолт

- описувати

- призначений

- деталі

- пристрій

- DID

- різний

- цифровий

- напрям

- розкриття

- відкритий

- do

- документований

- робить

- Ні

- справи

- зроблений

- Не знаю

- скачати

- драматично

- водій

- Падіння

- нідерландська

- кожен

- легко

- фактично

- або

- ще

- В іншому

- аварійний

- включіть

- шифрування

- примус

- по суті

- Навіть

- врешті-решт

- все

- захоплюючий

- Експерименти

- обширний

- широко

- витяг

- очей

- факт

- підроблений

- Падати

- знайомий

- хвацько

- вентилятор

- далеко

- особливість

- менше

- боротьба

- розібрався

- знайти

- виявлення

- Перший

- п'ять

- виправляти

- фіксованою

- недоліки

- для

- На щастя

- Вперед

- знайдений

- Безкоштовна

- дружній

- від

- Повний

- функціональний

- Функції

- майбутнє

- в цілому

- отримати

- отримання

- Давати

- Go

- буде

- добре

- оскал

- злом

- було

- рука

- сталося

- Відбувається

- відбувається

- hat

- Мати

- має

- he

- чути

- почутий

- серцевий

- тут

- прихований

- його

- хіт

- Hole

- Отвори

- ГОДИННИК

- Як

- How To

- HTTP

- HTTPS

- i

- Я БУДУ

- ідея

- ідеальний

- if

- зображення

- картина

- вражаючий

- in

- В інших

- вказує

- інерція

- інформація

- всередині

- встановлювати

- установка

- замість

- інструкції

- Intel

- зацікавлений

- цікавий

- внутрішній

- інтернет

- internet connection

- в

- питання

- питання

- IT

- пунктів

- ЙОГО

- липень

- червень

- просто

- Kaspersky

- тримати

- зберігання

- ключ

- ключі

- Знати

- відомий

- мова

- мови

- ноутбуки

- в значній мірі

- останній

- Пізно

- пізніше

- закон

- правозастосування

- витік

- Витоку

- УЧИТЬСЯ

- найменш

- Легендарний

- довжина

- рівень

- як

- Linux

- Прослуховування

- трохи

- місцевий

- увійшли

- довше

- подивитися

- шукати

- серія

- любов

- макінтош

- Машинки для перманенту

- магія

- головний

- основний

- зробити

- РОБОТИ

- Робить

- шкідливих програм

- позначити

- Матерія

- макс-ширина

- Може..

- може бути

- me

- значити

- засоби

- означав

- механізм

- Медіа

- пам'ять

- Microsoft

- може бути

- Тисячоліття

- однодумцем

- протокол

- помилка

- пом'якшення

- Mobile

- режим

- гроші

- моральний

- більше

- рухається

- багато

- музика

- музичний

- my

- Гола безпека

- Голий подкаст безпеки

- ім'я

- а саме

- майже

- нерозбавлений

- необхідно

- Необхідність

- необхідний

- ні

- ніколи

- Нові

- наступний

- наступного тижня

- приємно

- немає

- ні

- нормальний

- зараз

- номер

- номера

- об'єкти

- of

- від

- зсув

- часто

- Старий

- on

- ONE

- ті,

- тільки

- операційний

- операційна система

- операції

- Оператори

- or

- організації

- Інше

- інакше

- наші

- з

- над

- Подолати

- власний

- сторінок

- Паніка

- частина

- приватність

- партія

- Пароль

- Паролі

- пластир

- Патчі

- Виправлення

- терпляче

- Пол

- PC

- Люди

- народний

- для

- продуктивність

- людина

- телефон

- місце

- plato

- Інформація про дані Платона

- PlatoData

- Play

- гравець

- Подкаст

- подкасти

- точка

- точок

- Пхати

- Police

- португальська

- Пости

- потужний

- press

- привілей

- ймовірно

- Проблема

- процеси

- обробка

- процесор

- процесори

- Product

- програма

- Програмування

- програми

- проект

- виражений

- правильно

- власником

- мета

- put

- пошук

- питання

- швидко

- радіо

- випадковий

- діапазон

- швидко

- ставка

- Читати

- читачі

- готовий

- реальний

- насправді

- останній

- нещодавно

- записаний

- Відновлювати

- зниження

- регістри

- пов'язаний

- покладатися

- покладаючись

- запам'ятати

- пам'ятаючи

- Повідомляється

- Дослідники

- Реагувати

- відповідь

- відповіді

- відповідальний

- результат

- результати

- позбавитися

- право

- Ріо-де-Жанейро

- Roblox

- круглий

- Новини

- прогін

- біг

- російський

- Зазначений

- то ж

- sandbox

- пісочниці

- зберегти

- економія

- бачив

- say

- приказка

- говорить

- огляд

- другий

- секрет

- безпечний

- безпеку

- Програмне забезпечення безпеки

- побачити

- бачив

- сегмент

- окремий

- Серія

- комплект

- набори

- установка

- кілька

- судів

- Короткий

- Повинен

- Показувати

- показ

- підписаний

- значний

- підписання

- аналогічний

- з

- сидіти

- Сидячий

- сповільнювати

- розумний

- So

- так далеко

- соціальна

- Софтвер

- проданий

- деякі

- Хтось

- що в сім'ї щось

- Soundcloud

- розмова

- спеціальний

- конкретний

- Spotify

- шпигунських програм

- Стажування

- standard

- старт

- Починаючи

- стан

- станція

- Станції

- залишатися

- стійкий

- палиця

- вкрали

- Зупиняє

- Історія

- стиль

- тема

- представляти

- такі

- підходящий

- Sun

- поставка

- передбачуваний

- система

- Приймати

- приймає

- розповідь

- балаканина

- говорити

- цільове

- технології

- технічно

- розповідає

- дякувати

- Дякую

- Що

- Команда

- Майбутнє

- їх

- Їх

- самі

- потім

- Там.

- Ці

- вони

- річ

- речі

- думати

- третій

- це

- ті

- хоча?

- через

- час

- times

- відмітка часу

- до

- сьогодні

- разом

- Жетони

- інструменти

- топ

- Усього:

- традиційний

- намагався

- Довіряйте

- намагатися

- Вівторок

- ПЕРЕГЛЯД

- Опинився

- Поворот

- два

- Типи

- типово

- при

- розуміти

- зрозуміло

- Зрозуміло

- на жаль

- невідомий

- до

- Оновити

- модернізація

- оновлення

- URL

- us

- використання

- використовуваний

- користувач

- користувачі

- використання

- зазвичай

- Цінності

- продавець

- постачальники

- Venmo

- перевірка

- перевірити

- версія

- Проти

- дуже

- через

- Жертва

- Віртуальний

- Голос

- Уразливості

- вразливість

- чекати

- Очікування

- хотіти

- хотів

- Warcraft

- було

- годинник

- Водонепроникний

- шлях..

- we

- Web

- веб-комплект

- веб-сайти

- week

- тижня

- ДОБРЕ

- пішов

- були

- Що

- будь

- коли

- Чи

- який

- ВООЗ

- всі

- чий

- чому

- широко поширений

- волі

- windows

- Користувачі Windows

- з

- слово

- слова

- Work

- робочий

- працює

- світ

- турбуватися

- б

- запис

- лист

- років

- так

- ще

- ви

- вашу

- себе

- Дзен

- зефірнет

- нуль