2FA, ЗЛАМ ТА ВИПРАВЛЕННЯ

Нижче немає аудіоплеєра? Слухай безпосередньо на Soundcloud.

З Дугом Амотом і Полом Дакліном. Вступна та кінцева музика Едіт Мадж.

Ви можете послухати нас на Soundcloud, Apple Podcasts, Підкасти Google, Spotify, брошюровщик і скрізь, де можна знайти хороші подкасти. Або просто скиньте URL-адреса нашого каналу RSS у ваш улюблений подкечер.

ПРОЧИТАЙТЕ СКРИПТ

ДУГ. Віддалене виконання коду, віддалене виконання коду та коди 2FA у хмарі.

Все це та багато іншого в подкасті Naked Security.

[МУЗИЧНИЙ МОДЕМ]

Ласкаво просимо в подкаст, усі.

Я Дуг Аамот; він Пол Даклін.

[ІРОНІЧНО] Пол, щасливий День віддаленого виконання коду тобі, мій друже.

КАЧКА. День, тиждень, місяць, рік, здається, Дуг.

У всякому разі, цього тижня досить велика кількість історій RCE.

ДУГ. Звичайно…

Але перш ніж приступити до цього, давайте заглибимося в наші Історія техніки сегмент.

Цього тижня, 26 квітня 1998 року, комп’ютерний світ був спустошений Вірус CIH, також відомий як SpaceFiller.

Що SpaceFiller назва, мабуть, найбільш влучна.

Замість того, щоб писати додатковий код у кінець файлу, який є ознакою вірулентної активності, цей вірус, розмір якого становив близько 1 КБ, натомість заповнив прогалини в існуючому коді.

Вірус був виконуваним файлом Windows, який заповнював перший мегабайт місця на жорсткому диску нулями, фактично знищуючи таблицю розділів.

Потім друге корисне навантаження спробує записати в BIOS, щоб знищити його.

Виглядає зловмисно, Поле!

Сьогодні 20 років тому! Чого ми можемо навчитися з вірусу CIH…

КАЧКА. Це, звичайно, так.

І найцікавіше те, що 26 квітня було єдиним днем, коли він насправді *не був* вірусом – решту року він поширювався.

І, справді, не тільки, як ви кажете, він намагався стерти перший шматок вашого жорсткого диска...

…ви могли б або можливо відновити, але це взяло вашу таблицю розділів і, як правило, великий шматок вашої таблиці розміщення файлів, тож, звичайно, ваш комп’ютер не міг завантажитися без серйозної допомоги.

Але якщо йому вдалося перезаписати ваш BIOS, він навмисно записав сміття прямо біля початку мікропрограми, щоб, коли ви наступного разу ввімкнули комп’ютер, друга інструкція машинного коду, яку він намагався виконати під час увімкнення, спричинила б його повісити.

Тож ви взагалі не могли завантажити комп’ютер, щоб відновити мікропрограму чи перепрошити його.

І це був приблизно початок ери, коли чіпи BIOS перестали бути в роз’ємах, де їх можна було вийняти з материнської плати, якщо ви знали, що ви робите, перепрошити їх і повернути назад.

Вони були припаяні до материнської плати.

Якщо хочете, «Всередині немає деталей, які обслуговуються користувачем».

Тож чимало нещасливих душ, які постраждали, не лише знищили дані, а комп’ютер фізично не завантажувався, але вони не могли це виправити, і їм довелося купувати нову материнську плату, Дуг.

ДУГ. І наскільки розвиненим був цей тип вірусу?

Здається, це багато речей, які, можливо, люди раніше не бачили, або це було справді екстремально.

КАЧКА. Ідея заповнення простору не нова...

…тому що люди навчилися запам’ятовувати розміри певних ключових системних файлів.

Отже, якщо ви були користувачем DOS, ви могли б запам'ятати розмір COMMAND.COM, про всяк випадок збільшився.

Або ви можете запам’ятати розмір, скажімо, NOTEPAD.EXE, а потім ви могли час від часу оглядатися на це і казати: «Все не змінилося; це має бути добре».

Оскільки, очевидно, як людський антивірусний сканер, ви не копалися у файлі, ви просто глянули на нього.

Тож цей трюк був досить відомий.

Чого ми раніше не бачили, так це цієї навмисної, прорахованої спроби не просто стерти вміст вашого жорсткого диска (що, як не дивно, і на жаль, було дуже поширеним у ті часи як побічний ефект), а фактично заблокувати весь ваш комп’ютер. , і зробити сам комп’ютер непридатним для використання.

Невиправний.

І змусити вас піти в будівельний цех і замінити один із компонентів.

ДУГ. Не смішно.

Зовсім не весело!

Отже, давайте поговоримо про щось трохи веселіше.

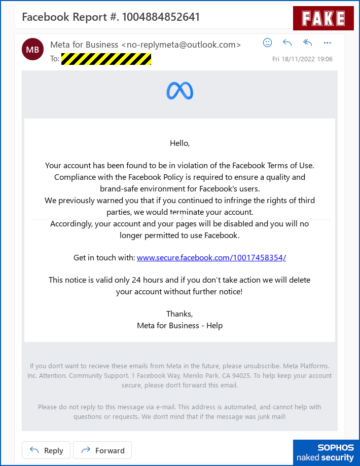

Я хочу створити резервну копію свого Google Authenticator Кодові послідовності 2FA до Google Cloud…

…і мені нема про що хвилюватися, оскільки вони зашифровані під час передачі, правда, Пол?

КАЧКА. Це захоплююча історія, тому що Google Authenticator дуже широко використовується.

Єдина особливість, якої ніколи не було, — це можливість створювати резервні копії ваших облікових записів 2FA та їх так званих початкових кодів (речей, які допомагають вам генерувати шестизначні коди) у хмарі, щоб у разі втрати телефону або купівлі нового телефон, ви можете синхронізувати їх назад із новим пристроєм без необхідності йти та налаштовувати все заново.

І Google нещодавно оголосив: «Ми нарешті надамо цю функцію».

Я побачив одну історію в Інтернеті, де був заголовок Google Authenticator додає важливу, довгоочікувану функцію через 13 років.

Тож усі були в страшенному захваті від цього!

[СМІХ]

І це досить зручно.

Те, що люди роблять, це…

… знаєте, ті QR-коди, які з’являються, які дозволяють створити початковий елемент для облікового запису?

ДУГ. [СМІЄТЬСЯ] Звичайно, я весь час фотографую свої фотографії.

КАЧКА. [СТОГНЕ] Так-так, ти наводиш на нього свою камеру, вона сканує його, а потім ти думаєш: «А що, якщо він мені знадобиться знову?» Перш ніж покинути цей екран, я зроблю це фото, а потім зроблю резервну копію».

Ну не роби цього!

Тому що це означає, що десь серед ваших електронних листів, серед ваших фотографій, у вашому хмарному обліковому записі, по суті, є незашифрована копія цього початкового коду.

І це абсолютний ключ до вашого облікового запису.

Тож це було б схоже на те, щоб написати свій пароль на аркуші паперу та сфотографувати його – напевно, не дуже гарна ідея.

Тож те, що Google нарешті вбудував цю функцію (сподіваємося, надійно) у свою програму Authenticator, багато хто сприйняв як тріумф.

[ДРАМАТИЧНА ПАУЗА]

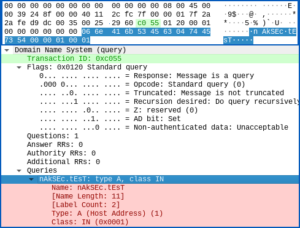

Введіть @mysk_co (наш хороший друг Томмі Міск, про якого ми вже кілька разів говорили в подкасті).

Вони подумали: «Звичайно, є якесь шифрування, яке є унікальним для вас, як-от парольна фраза… але коли я виконував синхронізацію, програма не запитувала мене про пароль; він не пропонував мені вибрати його, як це робить браузер Chrome, коли ви синхронізуєте такі речі, як паролі та дані облікового запису».

І ось, @mysk_co виявив, що коли вони взяли TLS-трафік програми та розшифрували його, як це сталося, коли він надійшов до Google…

…всередині було насіння!

Для мене дивно, що Google не вбудував таку функцію: «Чи хочете ви зашифрувати це паролем на свій вибір, щоб навіть ми не могли отримати ваші початкові дані?»

Тому що, інакше, якщо ці початкові дані витікають або викрадуть, або якщо їх конфіскують згідно з законним ордером на обшук, той, хто отримає дані з вашої хмари, зможе мати початкові початкові дані для всіх ваших облікових записів.

І зазвичай це не так.

Вам не потрібно бути негідником, щоб хотіти тримати в таємниці такі речі, як ваші паролі та 2FA-засіб, від усіх і будь-кого.

Тож їхня порада, порада @mysk_co (я б підтримав це) така: «Не використовуйте цю функцію, доки Google не прийде на вечірку з кодовою фразою, яку ви можете додати, якщо хочете».

Це означає, що ви шифруєте дані *до* того, як їх буде зашифровано для підключення HTTPS для надсилання в Google.

А це означає, що Google не може прочитати ваші вихідні коди, навіть якщо захоче.

ДУГ. Гаразд, мені найулюбленіше сказати в цьому подкасті: ми стежитимемо за цим.

Наша наступна історія про компанію PaperCut.

Йдеться також про а віддалене виконання коду.

Але насправді це скоріше підказка для цієї компанії за таку прозорість.

Багато чого відбувається в цій історії. Пол… давайте покопаємось і побачимо, що ми зможемо знайти.

Уразливості безпеки PaperCut піддаються активній атаці – постачальник закликає клієнтів виправити

КАЧКА. Дозволь мені зробити a mea culpa до компанії PaperCut-the-company.

Коли я побачив слова PaperCut, а потім побачив, як люди говорять: «Оооо, вразливість; віддалене виконання коду; напади; кібердрама»…

ДУГ. [СМІЄТЬСЯ] Я знаю, куди це веде!

КАЧКА. … Я думав, що PaperCut — це BWAIN, помилка з вражаючою назвою.

Я подумав: “Це класне ім’я; Б’юсь об заклад, що це пов’язано з принтерами, і це буде як Heartbleed, або LogJam, або ShellShock, або PrintNightmare – це PaperCut!»

Насправді це просто назва компанії.

Я думаю, що ідея полягає в тому, щоб допомогти вам скоротити відходи, непотрібні витрати та неекологічність використання паперу, забезпечуючи адміністрування принтера у вашій мережі.

«Зменшення» означає, що ви скорочуєте свої витрати.

На жаль, у цьому випадку це означало, що зловмисники могли врізати собі шлях до мережі, оскільки нещодавно в інструментах адміністратора на їхньому сервері було виявлено пару вразливостей.

І одна з цих помилок (якщо ви хочете її відстежити, це CVE-2023-27350) дозволяє віддалено виконувати код:

Ця вразливість потенційно дозволяє неавтентифікованому зловмиснику отримати віддалене виконання коду на сервері програм Papercut. Це можна зробити дистанційно і без необхідності авторизуватися.

По суті, скажіть йому команду, яку ви хочете виконати, і він виконає її за вас.

Хороші новини: вони виправили обидва ці помилки, включаючи цю наднебезпечну.

Помилка віддаленого виконання коду… вони виправили наприкінці березня 2023 року.

Звичайно, не всі застосовували патчі.

І ось, приблизно в середині квітня 2023 року вони отримали повідомлення про те, що хтось це слідкує.

Я припускаю, що шахраї подивилися на патчі, зрозуміли, що змінилося, і подумали: «Ооо, це простіше використовувати, ніж ми думали, давайте скористаємося цим! Який зручний шлях!»

І почалися атаки.

Я вважаю, що найперший, який вони знайшли, був 14 квітня 2023 року.

Тому компанія вийшла з усіх сил і навіть розмістила банер у верхній частині свого веб-сайту з написом: «Термінове повідомлення для наших клієнтів: будь ласка, застосуйте патч».

Шахраї вже насадилися, та й не йде.

І за словами дослідників загроз із команди Sophos X-Ops, ми вже маємо докази того, що різні банди шахраїв використовують його.

Тож я вважаю, що ми знаємо про одну атаку, яка, схоже, була здійснена командою програми-вимагача Clop; ще один, який, на мою думку, пов’язаний з бандою програм-вимагачів LockBit; і третя атака, коли шахраї зловживали експлойтом для криптовикрадення – вони спалювали вашу електроенергію, але забирали криптовалюти.

І що ще гірше, я отримав сповіщення від одного з наших дослідників загроз лише сьогодні вранці [2023-04-26] про те, що хтось, хай благословить їх, вирішив, що «для оборонних цілей і для академічних досліджень» дуже важливо, щоб усі ми мали доступ до 97-рядкового сценарію Python…

…що дозволяє використовувати це як завгодно, [ІРОНІЧНО] просто щоб ви могли зрозуміти, як це працює.

ДУГ. [СТОГН] Ааааааа.

КАЧКА. Отже, якщо ви не виправили…

ДУГ. Будь ласка поспішайте!

Звучить погано!

КАЧКА. «Будь ласка, поспішіть»… Я думаю, що це найспокійніший спосіб висловитися, Дуг.

ДУГ. Ми залишимося на поїзді дистанційного виконання коду, а наступною зупинкою буде Chromium Junction.

A подвійний нульовий день, один із зображеннями, а інший із JavaScript, Пол.

Подвійний нульовий день у Chrome і Edge – перевірте свої версії зараз!

КАЧКА. Дійсно, Дуг.

Я прочитаю це, якщо ви захочете їх відстежити.

У нас є CVE-2023-2033, і це, на жаргоні, Плутанина типів у V8 у Google Chrome.

І ми маємо CVE-2023-2136, Цілочисельне переповнення в Skia в Google Chrome.

Щоб пояснити, V8 — це назва «движка» JavaScript з відкритим кодом, якщо хочете, в основі браузера Chromium, а Skia — це бібліотека обробки графіки, яка використовується проектом Chromium для відтворення HTML і графічного вмісту.

Ви можете собі уявити, що проблема з ініціюючими помилками у частині візуалізації графіки або частині обробки JavaScript вашого браузера…

…це саме ті частини, які призначені для споживання, обробки та представлення матеріалів, які *надходять віддалено з ненадійних веб-сайтів*, навіть коли ви просто дивитесь на них.

І тому, якщо веб-переглядач готує це для вас, ви можете виявити не одну, а обидві ці помилки.

Я розумію, що один із них, JavaScript, по суті, забезпечує віддалене виконання коду, де ви можете змусити браузер запускати код, який він не повинен виконувати.

А інший дозволяє те, що загалом відомо як втеча з пісочниці.

Отже, ви запускаєте свій код, а потім ви виходите за межі обмежень, які повинні обмежувати запуск коду всередині браузера.

Хоча ці помилки були виявлені окремо та виправлені окремо 14 квітня 2023 року та 18 квітня 2023 року відповідно, ви не можете не замислитися (оскільки це нульові дні), чи насправді вони використовувалися кимось разом.

Тому що ви можете собі уявити: один дозволяє проникнути *в* браузер, а інший дозволяє вийти *з* браузера.

Отже, ви перебуваєте в тій самій ситуації, що й коли ми нещодавно говорили про це Яблучні нульові дні, де один був у WebKit, програмі візуалізації веб-переглядача, тож це означало, що ваш браузер може бути заблоковано, коли ви переглядаєте сторінку…

…а інший був у ядрі, де код у браузері міг раптово вискочити з браузера та поховатися прямо в основній контрольній частині системи.

Тепер ми не знаємо, чи використовувалися вони разом у випадках помилок Chrome і Edge, але це, безумовно, означає, що дуже, дуже варто перевірити, чи справді ваші автоматичні оновлення пройшли!

ДУГ. Так, я хотів би зауважити, що я перевірив свій Microsoft Edge, і він оновився автоматично.

Але може бути так, що перемикач оновлення вимкнено за замовчуванням – якщо у вас є обмеження на з’єднання, тобто якщо ваш провайдер має обмеження, або якщо ви використовуєте мобільну мережу – таким чином ви не отримуватимете оновлення автоматично, якщо ви заздалегідь увімкніть це.

І перемикач не почне діяти, доки ви не перезапустите браузер.

Отже, якщо ви один із тих людей, які просто постійно тримають свій браузер відкритим і ніколи його не вимикають і не перезапускають, тоді…

…так, варто перевірити!

Ці браузери добре справляються з автоматичними оновленнями, але це не дано.

КАЧКА. Це дуже гарна думка, Дуг.

Я не думав про це.

Якщо у вас увімкнено обмежені з’єднання, можливо, ви все-таки не отримаєте оновлення.

ДУГ. Гаразд, CVE від Google трохи розпливчасті, як часто від будь-якої компанії.

Отже, Філ (один із наших читачів) запитав… він каже, що частина CVE говорить про те, що щось може прийти «через створену сторінку HTML».

Він каже, що це все ще надто розпливчасто.

Так, частково він каже:

Я думаю, я повинен припустити, оскільки у V8 криється слабкість, JavaScript-plus-HTML, а не просто якийсь пошкоджений HTML сам по собі, може отримати вказівник інструкцій ЦП? Правильно чи неправильно?

А потім він каже, що CVE є «Мені поки що марно отримати підказку про це».

Тож Філ трохи збентежений, як, мабуть, і багато хто з нас тут.

Павло?

КАЧКА. Так, я думаю, що це чудове запитання.

У цьому випадку я розумію, чому Google не хоче говорити занадто багато про помилки.

Вони в дикій природі; вони нульові дні; про них уже знають шахраї; давайте спробуємо деякий час залишити це під капелюхом.

Я припускаю, що причина, по якій вони щойно сказали «створену HTML-сторінку», полягала не в тому, щоб припустити, що сам по собі HTML (простий HTML-код «кутова дужка/тег/кутова дужка», якщо хочете) може викликати помилку.

Я думаю, що Google намагається попередити вас про те, що простий перегляд – перегляд «тільки для читання» – може призвести до проблем.

Ідея подібної помилки, оскільки це віддалене виконання коду, полягає в тому: ви дивитесь; браузер намагається представити щось у свій контрольований спосіб; це має бути на 100% безпечним.

Але в цьому випадку це може бути на 100% *небезпечно*.

І я думаю, що це те, що вони намагаються сказати.

І, на жаль, ця ідея про те, що «CVE є «некорисними для мене», я вважаю, що це часто так і є.

ДУГ. [СМІЄТЬСЯ] Ти не один, Філе!

КАЧКА. Це всього лише кілька речень балачок і жаргону про кібербезпеку.

Я маю на увазі, що інколи з CVE ви заходите на сторінку, і там просто написано: «Цей ідентифікатор помилки зарезервовано, а деталі будуть згодом», що майже гірше, ніж марно. [СМІХ]

Отже, що це насправді намагається сказати вам, у жаргоністичній формі, це те, що *просто дивлячись*, просто переглядаючи веб-сторінку, яка має бути безпечною (ви не вибрали нічого завантажити; ви не вибрали виконати будь-що; ви не авторизували веб-переглядач для збереження файлу)… лише процесу підготовки сторінки до того, як ви побачите, що це може бути достатньо, щоб поставити вас у небезпеку.

Я думаю, це те, що вони мають на увазі під «створеним HTML-вмістом».

ДУГ. Гаразд, велике спасибі, Пол, що прояснив це.

І дуже дякую, Філе, що надіслав це.

Якщо у вас є цікава історія, коментар або запитання, яке ви хотіли б надіслати, ми будемо раді прочитати це в подкасті.

Ви можете надіслати нам електронний лист на tips@sophos.com, ви можете прокоментувати будь-яку з наших статей або зв’язатися з нами в соціальних мережах: @nakedsecurity.

Це наше шоу на сьогодні; дуже дякую, що вислухали.

Для Пола Дакліна я Дуг Аамот, нагадую вам до наступного разу…

ОБИМ. Будьте в безпеці!

[МУЗИЧНИЙ МОДЕМ]

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoAiStream. Web3 Data Intelligence. Розширення знань. Доступ тут.

- Карбування майбутнього з Адріенн Ешлі. Доступ тут.

- джерело: https://nakedsecurity.sophos.com/2023/04/27/s3-ep132-proof-of-concept-lets-anyone-hack-at-will/

- : має

- :є

- : ні

- :де

- $UP

- 100% гарантією безпеки

- 13

- 14

- 1998

- 2023

- 26

- 2FA

- a

- здатність

- Здатний

- МЕНЮ

- абсолют

- академічний

- доступ

- За

- рахунки

- Рахунки

- активний

- діяльність

- насправді

- додавати

- Додає

- адмін

- адміністрація

- просунутий

- рада

- після

- проти

- назад

- ВСІ

- розподіл

- дозволяє

- тільки

- вже

- Добре

- Також

- am

- серед

- an

- та

- оголошений

- Інший

- будь-який

- будь

- де-небудь

- додаток

- Apple

- додаток

- прикладної

- Застосовувати

- квітня

- APT

- ЕСТЬ

- статті

- AS

- At

- атака

- нападки

- Спроби

- аудіо

- автор

- автоматичний

- автоматично

- назад

- резервна копія

- банер

- В основному

- BE

- оскільки

- було

- перед тим

- початок

- буття

- Вірити

- нижче

- Парі

- Великий

- Біт

- обидва

- Перерва

- браузер

- браузери

- Перегляд

- Помилка

- помилки

- будувати

- горіти

- але

- купити

- by

- розрахований

- званий

- кімната

- CAN

- Може отримати

- кришка

- випадок

- випадків

- Викликати

- певний

- звичайно

- перевірка

- перевірено

- контроль

- Чіпси

- вибір

- вибраний

- Chrome

- браузер Chrome

- хром

- Очищення

- хмара

- кластер

- код

- COM

- поєднання

- Приходити

- приходить

- коментар

- загальний

- компанія

- Компоненти

- комп'ютер

- обчислення

- спутаний

- замішання

- зв'язку

- Зв'язки

- постійно

- споживати

- зміст

- зміст

- контроль

- контроль

- Зручний

- Прохолодно

- Core

- пошкоджені

- може

- Пара

- курс

- обкладинка

- центральний процесор

- критичний

- Круки

- Cryptojacking

- Клієнти

- Вирізати

- різання

- cve

- Кібербезпека

- дані

- день

- Днів

- вирішене

- дефолт

- оборонний

- призначений

- знищити

- деталі

- пристрій

- DID

- різний

- DIG

- відкритий

- do

- робить

- Ні

- справи

- зроблений

- Не знаю

- DOS

- вниз

- скачати

- драматично

- Падіння

- легше

- край

- ефект

- фактично

- або

- електрика

- повідомлення електронної пошти

- зашифрованих

- шифрування

- кінець

- досить

- Епоха

- бігти

- по суті

- встановити

- Навіть

- Кожен

- все

- все

- докази

- збуджений

- виконувати

- виконання

- існуючий

- витрати

- Пояснювати

- Експлуатувати

- додатково

- екстремальний

- очей

- захоплюючий

- особливість

- кілька

- розібрався

- філе

- Файли

- заповнювати

- заповнений

- в кінці кінців

- знайти

- Перший

- виправляти

- стежити

- для

- Примусово

- знайдений

- друг

- від

- веселощі

- Банда

- в цілому

- породжувати

- отримати

- отримання

- даний

- дає

- Go

- йде

- буде

- добре

- хороша робота

- Google Chrome

- Google,

- графіка

- великий

- зламати

- злом

- було

- Обробка

- мобільний

- Вішати

- траплятися

- щасливий

- Жорсткий

- апаратні засоби

- hat

- Мати

- має

- he

- headline

- серцевий

- допомога

- тут

- хіт

- тримати

- надія

- Як

- HTML

- HTTPS

- людина

- i

- ідея

- ідентифікатор

- if

- зображень

- картина

- важливо

- вражаючий

- in

- У тому числі

- збільшений

- замість

- цікавий

- в

- ISP

- IT

- ЙОГО

- сам

- жаргон

- JavaScript

- робота

- стрибати

- просто

- тримати

- ключ

- Дитина

- Знати

- відомий

- останній

- пізніше

- Стрибок

- УЧИТЬСЯ

- вчений

- Залишати

- дозволяє

- бібліотека

- лежить

- як

- Прослуховування

- трохи

- журнал

- довгоочікуваний

- подивитися

- подивився

- шукати

- ВИГЛЯДИ

- втрачати

- серія

- любов

- машина

- made

- головний

- зробити

- вдалося

- багато

- березня

- значити

- засоби

- повідомлення

- Microsoft

- Microsoft Край

- Середній

- може бути

- Mobile

- місяць

- більше

- ранок

- найбільш

- багато

- музика

- музичний

- Гола безпека

- Голий подкаст безпеки

- ім'я

- Близько

- Необхідність

- мережу

- проте

- Нові

- новини

- наступний

- нормально

- нічого

- сповіщення

- зараз

- of

- від

- пропонувати

- часто

- on

- ONE

- онлайн

- тільки

- відкрити

- з відкритим вихідним кодом

- or

- порядок

- Інше

- інакше

- наші

- з

- поза

- над

- сторінка

- Папір

- частина

- частини

- партія

- Пароль

- Паролі

- пластир

- Патчі

- Пол

- Люди

- ФІЛ

- телефон

- фотографії

- Фізично

- фотографії

- частина

- місце

- plato

- Інформація про дані Платона

- PlatoData

- Play

- гравець

- будь ласка

- Подкаст

- подкасти

- точка

- можливо

- Пости

- потенційно

- підготовка

- представити

- ймовірно

- Проблема

- процес

- обробка

- програма

- проект

- забезпечувати

- забезпечення

- цілей

- put

- Поклавши

- Python

- qr-коди

- питання

- вимагачів

- Читати

- читачі

- насправді

- причина

- нещодавно

- Відновлювати

- віддалений

- надання

- замінювати

- Звіти

- Дослідники

- захищені

- відповідно

- REST

- Новини

- прогін

- біг

- сейф

- Зазначений

- то ж

- sandbox

- зберегти

- приказка

- говорить

- Екран

- Пошук

- другий

- секрет

- безпечно

- безпеку

- побачити

- насіння

- Насіння

- Здається,

- бачив

- сегмент

- вилучено

- послати

- відправка

- серйозний

- комплект

- установка

- кілька

- Магазин

- Повинен

- Показувати

- Заткнись

- просто

- з

- ситуація

- Розмір

- розміри

- хватка

- So

- так далеко

- соціальна

- деякі

- що в сім'ї щось

- десь

- Soundcloud

- Простір

- Spotify

- поширення

- шпигунських програм

- старт

- почалася

- Починаючи

- залишатися

- Як і раніше

- вкрали

- Стоп

- зупинений

- історії

- Історія

- представляти

- такі

- передбачуваний

- дивно

- система

- таблиця

- Приймати

- взяття

- балаканина

- говорити

- команда

- сказати

- ніж

- Дякую

- Що

- Команда

- світ

- їх

- Їх

- потім

- Там.

- Ці

- вони

- річ

- речі

- думати

- третій

- це

- На цьому тижні

- ті

- думка

- загроза

- час

- times

- TLS

- до

- сьогодні

- разом

- занадто

- інструменти

- топ

- трек

- трафік

- поїзд

- транзит

- прозорий

- намагався

- викликати

- біда

- Опинився

- тип

- типово

- при

- розуміти

- розуміння

- на жаль

- створеного

- Оновити

- оновлений

- Updates

- позиви

- URL

- us

- Використання

- використання

- використовуваний

- користувач

- використання

- продавець

- дуже

- перегляд

- вірус

- Уразливості

- вразливість

- хотіти

- Ордер

- було

- Відходи

- шлях..

- we

- слабкість

- Web

- веб-комплект

- веб-сайт

- week

- ДОБРЕ

- були

- Що

- коли

- Чи

- який

- в той час як

- ВООЗ

- хто б не

- чому

- широко

- Wild

- волі

- windows

- витирання

- з

- без

- слова

- Work

- працює

- світ

- гірше

- вартість

- б

- запис

- лист

- Неправильно

- рік

- років

- ще

- ви

- вашу

- зефірнет

- нуль

![S3 Ep124: Коли так звані додатки безпеки стають шахраями [Аудіо + текст]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep124-when-so-called-security-apps-go-rogue-audio-text-300x157.png)