За словами команди дослідників, які стоять за проектом, громадські зусилля зі створення способу прогнозування використання вразливостей оголосили про нову модель машинного навчання, яка покращує свої можливості прогнозування на 82%, що є значним прискоренням. Організації можуть отримати доступ до моделі, який вийде в ефір 7 березня, за допомогою API, щоб у будь-який момент часу виявити недоліки програмного забезпечення з найвищою оцінкою.

Третя версія системи прогнозування експлойтів (EPSS) використовує понад 1,400 функцій, як-от вік уразливості, чи можна її віддалено використовувати та чи зачеплено конкретного постачальника, щоб успішно передбачити, які проблеми програмного забезпечення будуть використані в наступні 30 днів. Команди безпеки, які віддають перевагу виправленню вразливостей на основі системи підрахунку балів, можуть зменшити навантаження на усунення до восьмої частини зусиль, використовуючи останню версію загальної системи підрахунку вразливостей (CVSS), відповідно до папір на версії 3 EPSS, опублікованій на arXiv минулого тижня.

EPSS можна використовувати як інструмент для зменшення робочого навантаження на команди безпеки, одночасно дозволяючи компаніям виправляти вразливості, які становлять найбільший ризик, говорить Джей Джейкобс, головний науковий співробітник Інституту Cyentia та перший автор статті.

«Компанії можуть подивитися на верхню частину списку балів і почати працювати вниз — враховуючи … важливість активів, критичність, місцезнаходження, компенсаційні засоби контролю — і виправляти те, що вони можуть», — говорить він. «Якщо він дійсно високий, можливо, вони хочуть підняти його до критичного — давайте виправимо це протягом наступних п’яти днів».

EPSS розроблено для вирішення двох проблем, з якими щодня стикаються служби безпеки: не відставати від щороку зростає кількість виявлених уразливостей програмного забезпечення, і визначальний які вразливості становлять найбільший ризик. Наприклад, у 2022 році в базу даних Common Vulnerabilities and Exposure (CVE), яку підтримує MITRE, було зареєстровано понад 25,000 XNUMX уразливостей, згідно з Національною базою даних про вразливість.

Робота над EPSS почалася в Cyentia, але зараз сформована група з приблизно 170 практиків безпеки Група спеціальних інтересів (SIG) у рамках Форуму груп реагування на інциденти та безпеки (FIRST), щоб продовжити розробку моделі. Інший дослідницькі групи розробили альтернативу моделі машинного навчання, такі як очікувана можливість використання.

Попередні вимірювання ризику, пов’язаного з певною вразливістю — як правило, Загальна система оцінки вразливості (CVSS) — не працюють належним чином, каже Саша Романоскі, старший дослідник політики в корпорації RAND, дослідницькому центрі з питань державної політики та співголові. спеціальної групи інтересів EPSS.

«Хоча CVSS корисний для фіксації впливу [або] серйозності вразливості, він не є корисним показником загрози — нам, як галузі, принципово бракувало таких можливостей, і це прогалина, яку EPSS прагне заповнити», — говорить він. . «Хороша новина полягає в тому, що в міру того, як ми інтегруємо більше даних про експлойт від більшої кількості постачальників, наші показники ставатимуть все кращими».

Підключення різних даних

Система прогнозування експлойтів об’єднує різноманітні дані від третіх сторін, включаючи інформацію від розробників програмного забезпечення, код із баз даних експлойтів і події експлойтів, надані охоронними фірмами. Поєднуючи всі ці події через загальний ідентифікатор для кожної вразливості — CVE — модель машинного навчання може дізнатися про фактори, які можуть вказати, чи буде використано недолік. Наприклад, чи дозволяє вразливість виконувати код, чи були опубліковані інструкції щодо використання вразливості в будь-якій із трьох основних баз даних експлойтів і скільки посилань згадується в CVE – все це фактори, за якими можна передбачити, чи вразливість буде експлуатуватися.

Модель EPSS з часом ускладнювалася. Перша ітерація мала лише 16 змінних і зменшила витрати на 44% порівняно з 58%, якщо вразливості оцінювали за допомогою загальної системи оцінки вразливостей (CVSS) і вважали критичними (7 або вище за 10-бальною шкалою). Версія 2 EPSS значно розширила кількість змінних до понад 1,100. Остання версія додала ще близько 300.

Модель прогнозування передбачає компроміси — наприклад, між кількістю вразливостей, які можна використовувати, і рівнем помилкових спрацьовувань, — але в цілому вона досить ефективна, каже Романоскі з Ренда.

«Хоча жодне рішення не може точно сказати вам, яка вразливість буде використана наступною, я хотів би думати, що EPSS — це крок у правильному напрямку», — каже він.

Значне покращення

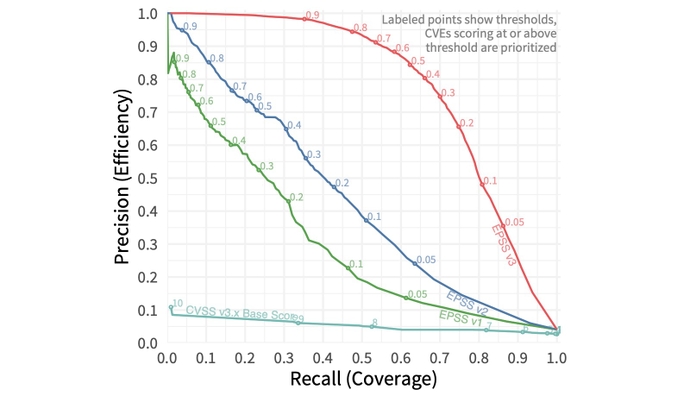

Загалом, додавши функції та вдосконаливши модель машинного навчання, дослідники підвищили продуктивність системи підрахунку балів на 82%, що вимірюється точністю графіка площі під кривою (AUC) у порівнянні з запам’ятовуванням — також відомо як охоплення в порівнянні з ефективністю. Модель наразі має AUC 0.779, що на 82% краще, ніж друга версія EPSS, яка мала AUC 0.429. AUC 1.0 буде ідеальною моделлю прогнозування.

Використовуючи останню версію EPSS, компанія, яка хотіла б виявити понад 82% використовуваних уразливостей, мала б пом’якшити лише близько 7.3% усіх уразливостей, яким присвоєно ідентифікатор загальних уразливостей і вразливостей (CVE), що набагато менше, ніж 58% CVEs, які потрібно буде виправити за допомогою CVSS.

Модель доступна через API на сайті FIRST, що дозволяє компаніям у будь-який момент часу отримувати оцінку певної вразливості або виявляти недоліки програмного забезпечення з найбільшою оцінкою. Проте компаніям знадобиться більше інформації, щоб визначити найкращий пріоритет для своїх зусиль з відновлення, каже Джейкобс із Cyentia.

«Дані безкоштовні, тож ви можете отримати оцінки EPSS і щоденно брати їх, але проблема полягає в тому, щоб застосувати це на практиці», — каже він. «Придатність до експлуатації — це лише один фактор із усього, що вам потрібно враховувати, а інші речі ми не можемо виміряти».

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- Платоблокчейн. Web3 Metaverse Intelligence. Розширені знання. Доступ тут.

- джерело: https://www.darkreading.com/emerging-tech/machine-learning-improves-prediction-of-exploited-vulnerabilities

- :є

- $UP

- 000

- 1

- 100

- 2022

- 7

- a

- Здатний

- МЕНЮ

- доступ

- За

- Рахунки

- доданий

- адреса

- AL

- ВСІ

- Дозволити

- дозволяє

- альтернатива

- та

- оголошений

- API

- ЕСТЬ

- ПЛОЩА

- AS

- активи

- призначений

- At

- автор

- доступний

- заснований

- основа

- BE

- за

- КРАЩЕ

- Краще

- між

- підвищення

- by

- CAN

- можливості

- захопивши

- Залучайте

- виклик

- Графік

- головний

- співголова

- код

- загальний

- Компанії

- компанія

- порівняний

- комплекс

- З'єднувальний

- з'єднує

- Вважати

- вважається

- продовжувати

- управління

- КОРПОРАЦІЯ

- може

- охоплення

- створювати

- критичний

- В даний час

- крива

- cve

- щодня

- дані

- вчений даних

- Database

- базами даних

- Днів

- призначений

- Визначати

- визначення

- розвивати

- розвиненою

- напрям

- розрізнені

- вниз

- кожен

- ефективність

- ефективний

- зусилля

- зусилля

- Восьмий

- дозволяє

- підвищення

- Ефір (ETH)

- оцінюється

- Події

- Кожен

- все

- приклад

- виконання

- розширений

- очікуваний

- Експлуатувати

- експлуатація

- експлуатований

- експонування

- Face

- фактори

- риси

- заповнювати

- фірми

- Перший

- виправляти

- недолік

- недоліки

- для

- сформований

- форум

- Безкоштовна

- від

- принципово

- розрив

- отримати

- Go

- добре

- захоплення

- значно

- Group

- вирощений

- Мати

- Високий

- вище

- найвищий

- Як

- How To

- HTTPS

- ідентифікатор

- ідентифікувати

- Impact

- значення

- поліпшений

- поліпшення

- поліпшується

- поліпшення

- in

- інцидент

- реагування на інциденти

- У тому числі

- вказувати

- промисловість

- інформація

- Інститут

- інструкції

- інтегрувати

- інтерес

- питання

- IT

- ітерація

- ЙОГО

- JPG

- зберігання

- відомий

- останній

- останній

- УЧИТЬСЯ

- вивчення

- як

- Лінія

- список

- жити

- розташування

- подивитися

- машина

- навчання за допомогою машини

- основний

- багато

- макс-ширина

- вимір

- заходи

- згаданий

- Пом'якшити

- модель

- Моделі

- момент

- більше

- найбільш

- National

- Необхідність

- Нові

- новини

- наступний

- nist

- номер

- of

- on

- ONE

- організації

- Інше

- загальний

- Папір

- частина

- приватність

- Сторони

- ідеальний

- продуктивність

- виступає

- plato

- Інформація про дані Платона

- PlatoData

- політика

- практика

- Точність

- передбачати

- прогнозування

- прогноз

- досить

- попередній

- пріоритетів

- Пріоритетність

- пріоритет

- проблеми

- проект

- громадськість

- опублікований

- put

- рядок

- ставка

- червоний

- зменшити

- Знижений

- посилання

- Повідомляється

- представляти

- представлений

- дослідник

- Дослідники

- відповідь

- Risk

- s

- говорить

- шкала

- вчений

- рахунок

- другий

- безпеку

- Шукає

- старший

- значний

- сайт

- So

- Софтвер

- рішення

- Source

- спеціальний

- конкретний

- старт

- почалася

- Крок

- представлений

- Успішно

- такі

- система

- бак

- команда

- команди

- Що

- Команда

- Площа

- їх

- Ці

- речі

- мозковим

- третій

- треті сторони

- загроза

- три

- через

- час

- до

- інструмент

- топ

- типово

- при

- різноманітність

- Ve

- продавець

- постачальники

- версія

- Проти

- через

- Уразливості

- вразливість

- хотів

- шлях..

- week

- ДОБРЕ

- Що

- Чи

- який

- в той час як

- волі

- з

- Work

- б

- зефірнет