Інтеграція штучного інтелекту (ШІ) започаткувала нову еру технологічного прогресу, пропонуючи широкий спектр переваг для різних галузей. Потенціал ШІ революціонізувати операції, покращити процес прийняття рішень і стимулювати інновації незаперечний. Переваги штучного інтелекту є численними та вагомими: від прогнозної аналітики, яка вдосконалює стратегії, до обробки природної мови, яка стимулює взаємодію з клієнтами та допомагає користувачам виконувати їхні щоденні завдання, до допоміжних інструментів, які покращують доступність, спілкування та незалежність для людей з обмеженими можливостями.

«Штучний інтелект здійснює революцію в освіті, доступності та продуктивності. Для підприємств, які мають справу з конфіденційною інформацією, життєво важливо підтримувати найсучасніший захист даних, щоб пожинати плоди», — говорить Стюарт Вінтер, виконавчий голова та співзасновник Lacero Platform Limited, Jamworks і Guardian.

Однак, оскільки служби штучного інтелекту знайшли свій дім у хмарних платформах, питання конфіденційності даних займає центральне місце. Хмарні сервіси штучного інтелекту вимагають передачі конфіденційної інформації на зовнішні сервери, що може викликати питання щодо власності на дані, юрисдикції та контролю. Глобальність хмарних провайдерів створює складну мережу проблем із відповідністю, оскільки закони про захист даних відрізняються в різних регіонах. Це може призвести до скомпрометованої безпеки даних, потенційних порушень і ерозії контролю над конфіденційною інформацією.

Головоломка отримання переваг штучного інтелекту при збереженні конфіденційності даних вимагає цілісної стратегії. Організації повинні проводити ретельну перевірку юридичних умов операційної юрисдикції постачальників хмарних послуг, забезпечуючи відповідність нормам захисту даних. Надійне шифрування, детальний контроль доступу та методи збереження конфіденційності стають обов’язковими для протидії ризикам несанкціонованого доступу та використання даних. Прозорі угоди з постачальниками хмарних технологій (що описують методи обробки даних і право власності) також можуть забезпечити шлях до більш безпечного та сумісного впровадження ШІ.

По суті, перспективи трансформаційного потенціалу ШІ співіснують із проблемою конфіденційності даних, особливо в хмарних середовищах. Встановлення правильного балансу вимагає підходу, який враховує нормативні нюанси при впровадженні суворих протоколів безпеки. Орієнтуючись на цій складній місцевості, організації можуть використовувати можливості ШІ, зберігаючи при цьому цілісність і конфіденційність своїх даних.

Jamworks забезпечує конфіденційність даних при використанні ШІ

Jamworks AI це потужний інструмент для створення нотаток і підвищення продуктивності, який записує, транскрибує, узагальнює та генерує значущі ідеї зі зустрічей, розмов і лекцій. Працюючи зі штучним інтелектом близько чотирьох років, команда Jamworks переконана, що ця технологія здатна змінити спосіб навчання та роботи, надаючи переваги людям з обмеженими можливостями та нейродивергентам (за умови, що технологія впроваджується безпечно та відповідально). .

Jamworks має два основні продукти: Jamworks для освіти та Jamworks для бізнесу. Jamworks for Education перетворює лекції на інтерактивні, захоплюючі та доступні навчальні матеріали, такі як ідеально відформатований набір нотаток, інтерактивна колода карток і персоналізований репетитор зі штучним інтелектом, який навчається на кожному занятті. Ці функції привабливі для всіх студентів, але вони важливі для тих, хто відчуває перешкоди в навчанні, такі як СДУГ, дислексія або порушення слуху. Автоматизоване конспектування дозволяє студентам зосередитися та «бути присутніми» під час занять, а інтерактивні навчальні матеріали та персоналізовані чат-боти заохочують студентів вивчати та досліджувати теми новими та захоплюючими способами. Важливо те, що викладач має змогу не тільки переглядати вихід ШІ, але й коригувати цей вихід і точно налаштовувати його. Це гарантує, що студенти можуть довіряти результатам, які перед ними.

Jamworks for Business записує особисті та онлайн-зустрічі, автоматично виділяє ключові розділи та генерує завдання, щоб гарантувати, що важлива інформація не буде втрачена. Крім того, користувачі можуть задавати запитання проти стенограм зустрічі, щоб оновити пам’ять і переглянути те, що обговорювалося, у простий та розмовний спосіб. Як і їхній освітній продукт, Jamworks for Business пропонує значні переваги для економії часу та продуктивності для всіх співробітників, але він може бути особливо корисним для членів команди з обмеженими можливостями або нейродивергентних членів команди, яким потрібні допоміжні технології. Jamworks for Business також корисний роботодавцям, які за законом зобов’язані надавати допоміжні технології.

Очевидно, що штучний інтелект має потенціал для покращення життя мільйонів людей, але організаціям, які мають справу з надзвичайно конфіденційними даними, можуть знадобитися конкретні гарантії безпеки їхніх даних. Вкрай важливо, щоб інформація залишалася конфіденційною та захищеною від кібератак, починаючи з обговорюваної під час дзвінка про прибутки та закінчуючи особистими даними про здоров’я.

Технології підвищення конфіденційності пропонують рішення

Конфіденційні обчислення постають як надійне рішення для вирішення проблем конфіденційності даних, які супроводжують впровадження хмарних AI Services або моделей AI, що використовують масштаби хмарних середовищ.

Завдяки використанню таких технологій, як апаратні анклави, конфіденційні дані залишаються зашифрованими та ізольованими під час обробки, ефективно запобігаючи несанкціонованому доступу навіть у хмарній інфраструктурі. Цей підхід підвищує конфіденційність даних, гарантуючи, що лише авторизовані сторони володіють необхідними ключами розшифровки (або вся програма працює в безпечному середовищі виконання), тому до неї взагалі неможливо отримати доступ.

Крім того, конфіденційні обчислення захищають цілісність даних, дозволяючи обчисленням відбуватися в захищених анклавах, захищаючи їх від можливого втручання. Завдяки цьому організації можуть впевнено використовувати штучний інтелект у хмарі, знаючи, що їхні цінні дані залишаються конфіденційними, недоторканими та захищеними від злому, що відкриває шлях для відповідального та безпечного використання передових технологій ШІ.

Як захистити дані з повними повноваженнями під час зберігання, передачі та використання

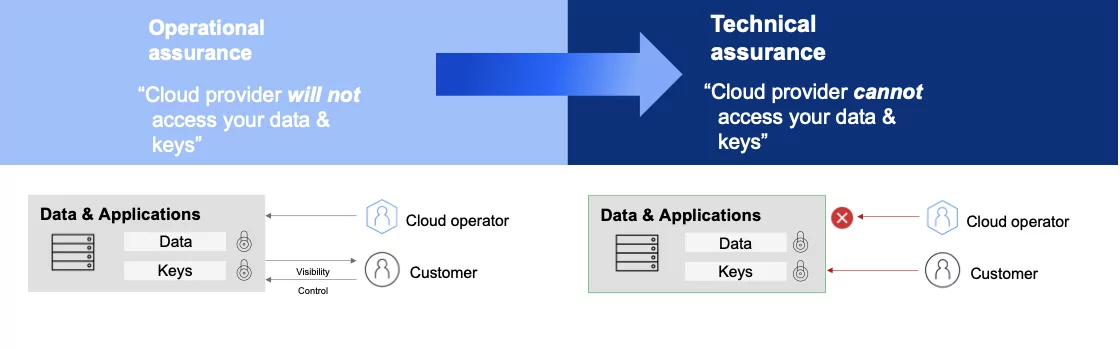

Захист конфіденційних даних вимагає цілісного підходу, включаючи обчислення, контейнери, бази даних і шифрування. Ключ полягає в контролі доступу до даних і забезпеченні способу безпечної обробки незашифрованих даних. Важливо мати технічну гарантію того, що лише ви маєте доступ до своїх даних і контролюєте їх, а також гарантувати, що ваші оператори хмарних служб не зможуть отримати доступ до даних або ключів. Захист цих станів даних за допомогою технічної гарантії є додатковим і не замінює інші існуючі засоби захисту.

Технічна гарантія забезпечує найвищий рівень конфіденційності та захисту

Оперативна гарантія означає, що ваш хмарний постачальник не матиме доступу до ваших даних на основі довіри, видимості та контролю. Технічна гарантія гарантує, що ваш хмарний постачальник не зможе отримати доступ до ваших даних на основі технічного підтвердження, шифрування даних і ізоляції під час виконання. Він також може захистити ваш конвеєр CI/CD від зловмисників.

Гіперзахист ваших конфіденційних даних і робочих навантажень у хмарі

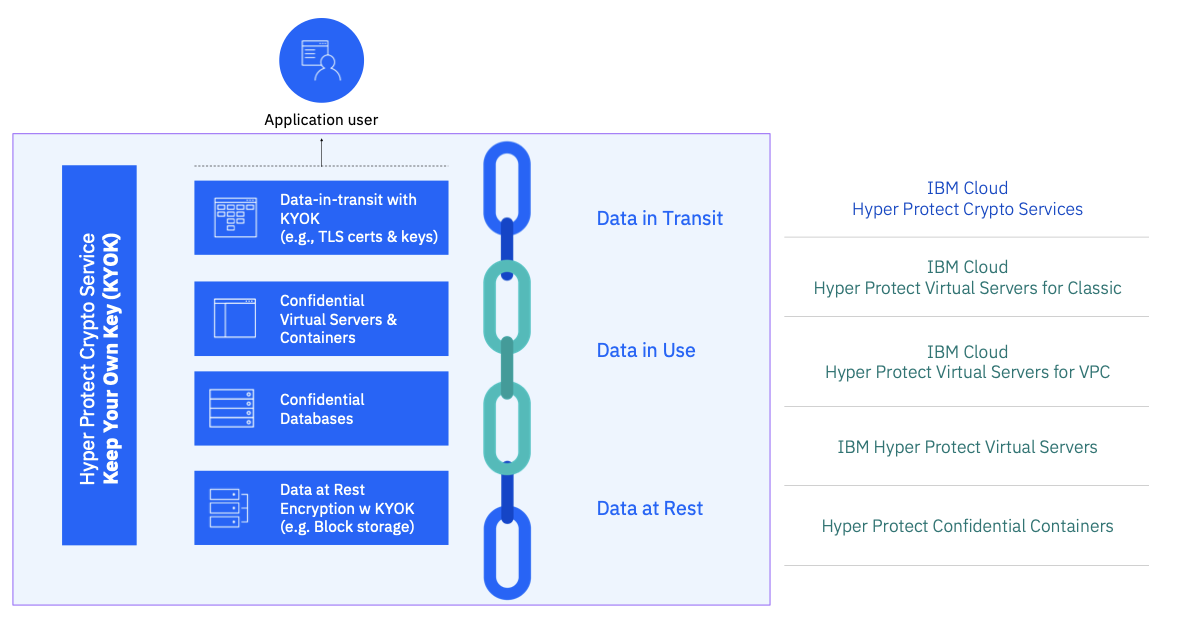

Можливості IBM включають провідні в галузі послуги безпеки для хмарних даних, цифрових активів і робочих навантажень. Вони створені на базі анклавів IBM® LinuxONE з високим рівнем безпеки, які пропонують вбудований захист даних у стані спокою та в польоті, а також захист даних, що використовуються. Послуги створені, щоб полегшити розробникам додатків створення додатків, які працюють з дуже конфіденційними даними, одночасно допомагаючи компаніям відповідати нормативним вимогам.

IBM Cloud Hyper Protect Services захищає дані на всіх етапах життєвого циклу даних

Ці сервіси дозволяють підприємствам мати повний контроль над своїми конфіденційними даними, робочими навантаженнями та ключами шифрування, одночасно користуючись перевагами новітніх хмарних технологій. Навіть адміністратори IBM Cloud не мають доступу. IBM Hyper Protect Crypto Services надає Keep Your Own Key, щоб дані в стані спокою та в дорозі могли бути зашифровані за допомогою ключів, якими керує виключно користувач хмари та керував ними ефективно та безпечно. IBM Cloud Hyper Protect Virtual Server для VPC дозволяє використовувати найсучасніші контейнерні технології, повністю ізолюючи середовище виконання для захисту від зловмисників, зокрема адміністратора інфраструктури як послуги (IaaS) або адміністратора Kubernetes. Це дає змогу розгортати штучний інтелект у контейнерах із технічною гарантією відсутності несанкціонованого доступу до конфіденційних даних, отриманих моделлю штучного інтелекту, або будь-якої шкідливої неправильної конфігурації моделі штучного інтелекту завдяки захисту середовища виконання від несанкціонованого втручання, що базується на апаратному забезпеченні, але надається як послуга.

Jamworks створює конфіденційний сервіс ШІ за допомогою IBM Hyper Protect Platform

В епоху прийняття рішень на основі даних впровадження штучного інтелекту має величезні перспективи для галузей, починаючи від охорони здоров’я та закінчуючи фінансами. Однак це впровадження було помітно повільніше в регульованих галузях, що керуються IP та конфіденційними даними. Головне занепокоєння зосереджено навколо конфіденційності та безпеки даних, які часто розглядаються як серйозна перешкода для інтеграції ШІ в ці сектори. Використовуючи конфіденційні обчислення, організації в регульованих галузях промисловості, керованих IP та чутливих до даних, можуть використовувати потужність штучного інтелекту, одночасно забезпечуючи надійний захист своїх даних.

Конфіденційний штучний інтелект, що підтримується конфіденційними обчисленнями, пропонує інноваційні рішення для захисту конфіденційності, запобігання витоку даних і підтримки відповідності нормативним вимогам. Конфіденційний штучний інтелект може мати кілька позитивних впливів на суспільство в цих секторах, включаючи покращення результатів лікування пацієнтів у сфері охорони здоров’я, покращений захист інтелектуальної власності для інноваційних галузей і підвищену безпеку фінансових послуг. Загалом конфіденційний штучний інтелект має потенціал стати трансформаційною силою, подолаючи розрив між конфіденційністю даних і впровадженням штучного інтелекту, а також задовольняючи унікальні потреби регульованих галузей промисловості, керованих ІВ та чутливих до даних, у спосіб, який позитивно впливає на суспільство.

Ось чому Jamworks for Business співпрацює з IBM Hyper Protect для створення конфіденційного ШІ. Співпраця спрямована на захист цілісності штучного інтелекту Jamworks (а також конфіденційності індивідуальних даних) за допомогою технологій підвищення конфіденційності, які надаються через IBM Hyper Protect Services для досягнення конфіденційності штучного інтелекту. Гіперзахист Jamworks AI дозволить співробітникам організацій, які піклуються про безпеку, отримати вигоду від останніх розробок генеративного AI. Конфіденційна інформація залишається конфіденційною для забезпечення конфіденційності даних, а штучний інтелект і послуги на основі штучного інтелекту підвищують ефективність і продуктивність для підтримки бізнес-лідерів і окремих осіб.

Дізнайтеся більше про повну конфіденційність і захист даних

Більше від Cloud

Інформаційні бюлетені IBM

Отримуйте наші інформаційні бюлетені та оновлення тем, які містять найновіші думки про лідерство та ідеї щодо нових тенденцій.

Підпишись зараз

Більше бюлетенів

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- PlatoHealth. Розвідка про біотехнології та клінічні випробування. Доступ тут.

- джерело: https://www.ibm.com/blog/how-jamworks-protects-confidentiality-while-integrating-ai-advantages/

- : має

- :є

- : ні

- :де

- $UP

- 1

- 11

- 17

- 19

- 20

- 2023

- 2024

- 22

- 23

- 28

- 29

- 30

- 300

- 350

- 39

- 40

- 400

- 49

- 8

- 84

- 9

- a

- здатність

- Здатний

- МЕНЮ

- прискорювати

- доступ

- доступний

- доступність

- доступною

- супроводжувати

- За

- Achieve

- досягнення

- через

- дію

- актори

- Додатково

- адресація

- СДВГ

- регулювати

- адмін

- Адміністратори

- прийняти

- Прийняття

- просунутий

- Переваги

- реклама

- проти

- вік

- угоди

- AI

- Прийняття ШІ

- Впровадження ШІ

- Моделі AI

- Послуги ШІ

- Можливість

- Цілі

- вирівнювання

- ВСІ

- Дозволити

- Також

- am

- amp

- an

- аналітика

- та

- будь-який

- додаток

- застосування

- підхід

- архітектура

- ЕСТЬ

- навколо

- стаття

- штучний

- штучний інтелект

- Штучний інтелект (AI)

- AS

- запитати

- зовнішній вигляд

- Активи

- допомагає

- гарантія

- At

- автор

- влада

- уповноважений

- Автоматизований

- автоматично

- геть

- назад

- поганий

- Balance

- бар'єр

- заснований

- BE

- ставати

- було

- користь

- Переваги

- користь

- між

- Мільярд

- Блог

- блоги

- синій

- підвищення

- порушення

- мостинг

- будувати

- Створюємо

- Будує

- побудований

- вбудований

- бізнес

- Бізнес-лідери

- власники бізнесу

- але

- button

- by

- call

- CAN

- не може

- можливості

- захоплення

- вуглець

- карта

- Cards

- випадків

- КПП

- каталог

- Категорія

- Центр

- центральна сцена

- Центри

- певний

- Крісло

- голова

- виклик

- проблеми

- chatbots

- перевірка

- вибір

- кола

- СНД

- клас

- класів

- близько

- хмара

- хмарних обчислень

- інфраструктура хмари

- Хмара рідна

- Співзасновник

- код

- співробітництво

- color

- COM

- комбінати

- Комунікація

- Компанії

- взаємодоповнюючі

- повний

- повністю

- комплекс

- складності

- дотримання

- поступливий

- Компрометація

- обчислення

- обчислення

- комп'ютер

- обчислення

- Занепокоєння

- Проводити

- конфіденційність

- впевнено

- Контейнер

- Контейнери

- продовжувати

- контроль

- контроль

- управління

- управління

- головоломка

- діалоговий

- розмови

- переконаний,

- Core

- КОРПОРАЦІЯ

- Counter

- створювати

- критичний

- критичний аспект

- крипто

- CSS

- виготовлений на замовлення

- клієнт

- Клієнти

- налаштувати

- кібератаки

- Кібербезпека

- щодня

- дані

- доступ до даних

- Порушення даних

- конфіденційність даних

- Конфіденційність та безпека даних

- захист даних

- безпеку даних

- зберігання даних

- керовані даними

- базами даних

- Дата

- угода

- справу

- Грудень

- Прийняття рішень

- рішення

- палуба

- дефолт

- Визначення

- доставляти

- поставляється

- надання

- постачає

- Попит

- запити

- Залежно

- розгортання

- розгортання

- description

- призначений

- розвивати

- Розробник

- розробників

- події

- відрізняються

- різний

- цифровий

- Цифрові активи

- старанність

- інвалідності

- катастрофа

- лиха

- обговорювалися

- Ні

- вниз

- управляти

- водіння

- два

- під час

- кожен

- Доходи

- надходження виклику

- легко

- Освіта

- освітній

- фактично

- ефективність

- продуктивно

- обійняти

- Обійми

- виникає

- з'являються

- співробітників

- роботодавців

- уповноважувати

- повноваження

- включіть

- включений

- дозволяє

- охоплює

- заохочувати

- зашифрованих

- шифрування

- залучення

- підвищувати

- підвищена

- Підсилює

- забезпечувати

- гарантує

- забезпечення

- Що натомість? Створіть віртуальну версію себе у

- підприємств

- Навколишнє середовище

- середовищах

- Епоха

- особливо

- сутність

- істотний

- Ефір (ETH)

- Навіть

- Події

- все

- захоплюючий

- виконання

- виконавчий

- існуючий

- вихід

- досвід

- дослідити

- зовнішній

- Face

- Об'єкт

- false

- риси

- фінансування

- фінансовий

- фінансові послуги

- знайти

- Перший

- політ

- Сфокусувати

- стежити

- Шрифти

- для

- Примусово

- чотири

- від

- перед

- палива

- Повний

- розрив

- генерує

- генеративний

- Генеративний ШІ

- generator

- отримати

- отримання

- Глобальний

- сітка

- опікун

- Обробка

- апаратні засоби

- шкідливий

- збруя

- Мати

- має

- Тема

- навушники

- здоров'я

- охорона здоров'я

- слух

- висота

- посилений

- допомога

- допомогу

- найвищий

- основний момент

- дуже

- тримає

- цілісний

- Головна

- Як

- How To

- Однак

- HTTPS

- гібрид

- гібридна хмара

- IBM

- IBM Cloud

- ICO

- ICON

- IDC

- зображення

- зображень

- величезний

- імунний

- Impact

- вражаючий

- Вплив

- порушення

- імператив

- реалізація

- реалізовані

- реалізації

- важливо

- важливо

- удосконалювати

- поліпшений

- in

- включати

- У тому числі

- Augmenter

- незалежність

- індекс

- осіб

- промисловості

- провідний в галузі

- неформальний

- інформація

- Інфраструктура

- інновація

- інноваційний

- розуміння

- випадки

- Інтеграція

- інтеграція

- цілісність

- Інтелект

- Взаємодії

- інтерактивний

- Міжнародне покриття

- Взаємодія

- в

- складний

- сутнісний

- Вводить

- IP

- ізольований

- ізоляція

- питання

- IT

- пунктів

- січня

- подорож

- JPG

- юрисдикція

- юрисдикції

- тримати

- ключ

- ключі

- Знати

- Знання

- Кубернетес

- мова

- портативний комп'ютер

- великий

- масштабний

- останній

- Минулого року

- останній

- Законодавство

- вести

- Лідери

- Керівництво

- УЧИТЬСЯ

- вивчення

- викладач

- лекції

- легальний

- юридично

- рівень

- використання

- Життєвий цикл

- як

- обмеженою

- LINK

- Місце проживання

- місцевий

- місце дії

- Довго

- втрачений

- підтримувати

- основний

- зробити

- РОБОТИ

- вдалося

- менеджер

- управління

- багато

- Матеріали

- макс-ширина

- Може..

- значущим

- засоби

- Зустрічатися

- засідання

- зустрічі

- члени

- пам'яті

- метал

- педантичний

- мільйони

- хвилин

- Mobile

- режим

- модель

- Моделі

- сучасний

- більше

- найбільш

- повинен

- рідний

- Природний

- Природна мова

- Обробка природних мов

- природа

- навігації

- навігація

- навігація

- необхідно

- Необхідність

- потреби

- Нові

- Інформаційні бюлетені

- немає

- нормальний

- особливо

- примітки

- нічого

- зараз

- нюанси

- численний

- цілей

- зобов'язаний

- перешкодами

- відбуваються

- of

- від

- пропонувати

- пропонує

- Пропозиції

- Office

- часто

- on

- онлайн

- онлайнові зустрічі

- тільки

- операційний

- операційна система

- оперативний

- операції

- Оператори

- оптимізований

- or

- порядок

- організація

- організації

- Інше

- наші

- з

- Недоліки

- Результати

- окреслення

- вихід

- над

- загальний

- власний

- Власники

- власність

- сторінка

- Пандемії

- частина

- особливо

- Сторони

- партнерінг

- шлях

- пацієнт

- Мощення

- Люди

- відмінно

- людина

- персонал

- Особисте здоров'я

- Персоналізовані

- PHP

- трубопровід

- місце

- план

- платформа

- Платформи

- plato

- Інформація про дані Платона

- PlatoData

- підключати

- плюс

- політика

- портативність

- позах

- положення

- позитивний

- позитивно

- володіти

- пошта

- потенціал

- влада

- потужний

- практики

- інтелектуального

- Прогностична аналітика

- Готувати

- підготовлений

- представити

- запобігати

- попередження

- попередній

- первинний

- недоторканність приватного життя

- Конфіденційність та безпека

- приватний

- процес

- обробка

- Product

- Production

- продуктивність

- Продукти

- прогрес

- обіцянку

- доказ

- власником

- захист

- захистити крипто

- захищений

- захищає

- захист

- захищає

- протоколи

- забезпечувати

- Постачальник

- провайдери

- забезпечує

- забезпечення

- забезпечення

- громадськість

- Публічна хмара

- питань

- підвищення

- ранжування

- читання

- Реальний світ

- пожинати

- жати

- останній

- облік

- відновлення

- називають

- удосконалювати

- райони

- регулюється

- правила

- регуляторні

- Відповідність нормативам

- звільнити

- залишається

- замінювати

- вимагати

- Вимога

- Вимагається

- відповідальний

- відповідально

- реагувати

- REST

- результат

- огляд

- Революція

- здійснити революцію

- Нагороди

- право

- ризики

- роботи

- міцний

- біг

- s

- захист

- гарантії

- продажів

- супутник

- шкала

- Екран

- scripts

- безшовні

- розділам

- Сектори

- безпечний

- безпечно

- безпеку

- бачив

- вибрати

- чутливий

- пошукова оптимізація

- Серія

- сервер

- сервери

- обслуговування

- Послуги

- комплект

- кілька

- закрити

- Вимикати

- значний

- істотно

- простий

- сайт

- Сидячий

- невеликий

- So

- суспільний

- суспільство

- Софтвер

- виключно

- solid

- рішення

- Рішення

- конкретний

- спектр

- відпрацьований

- Рекламні

- квадрати

- Стажування

- етапи

- старт

- стан

- впроваджений

- Штати

- заходи

- акції

- зберігання

- стратегії

- Стратегія

- строгий

- Студентам

- Вивчення

- підписуватися

- успішний

- такі

- підтримка

- Підтримуючий

- SVG

- система

- снасті

- приймає

- говорити

- Мета

- завдання

- команда

- Члени команди

- технічний

- методи

- технологічний

- Технології

- Технологія

- третинний

- Що

- Команда

- світ

- їх

- Їх

- тема

- Ці

- вони

- це

- ті

- думка

- думка лідерства

- загрози

- через

- Таким чином

- назва

- до

- інструмент

- інструменти

- топ

- тема

- теми

- навчений

- переклад

- Перетворення

- трансформаційний

- перетворювальний

- транзит

- прозорий

- Тенденції

- Довіряйте

- повороти

- два

- тип

- Типи

- несанкціонований

- незаперечний

- Unexpected

- створеного

- Updates

- відстоювання

- URL

- USD

- використання

- використовуваний

- користувач

- користувачі

- використання

- Цінний

- значення

- вид

- Віртуальний

- видимість

- життєво важливий

- W

- було

- шлях..

- способи

- we

- погода

- Web

- ДОБРЕ

- Що

- коли

- який

- в той час як

- ВООЗ

- чому

- волі

- Зима

- з

- в

- WordPress

- Work

- працював

- робочий

- світ

- письмовий

- рік

- років

- ще

- ви

- вашу

- зефірнет