Опубліковано: 5 Червня, 2023.

Хакери стверджували, що зламали облікові дані адміністратора i2VPN, отримавши доступ до головної панелі адміністратора з інформацією від сотень тисяч користувачів.

Команда кібербезпеки з Детективи безпеки як повідомляється, виявлено інцидент із i2VPN. У понеділок, 2 травня 29 року, хакери опублікували в Telegram те, що нібито є конфіденційною інформацією i2023VPN, включаючи адресу електронної пошти та пароль адміністратора.

i2VPN — це безкоштовна безкоштовна програма проксі-сервера VPN без реєстрації, яку можна завантажити в Google Play і App Store.

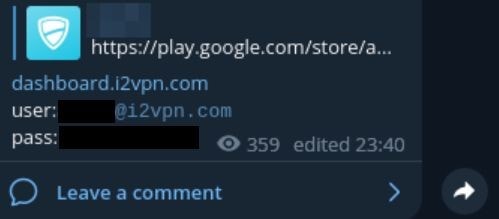

Знімок екрана повідомлення, яке розкриває URL-адресу інформаційної панелі служби VPN та облікові дані адміністратора

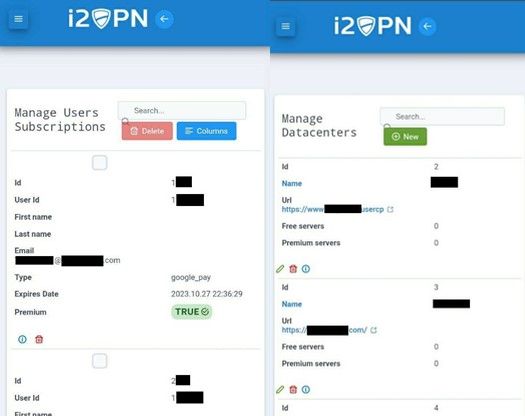

Хакери поділилися URL-адресою інформаційної панелі служби VPN, обліковими даними адміністратора (адресою електронної пошти та паролем) на арабомовному хакерському каналі разом із повідомленням «حالا هی برید vpn های ناامن رایگان نصب کنید», яке на основі веб-перекладу , читається як «Тепер установіть безкоштовну незахищену службу VPN». Вони також включили скріншоти того, що, здається, є серверною частиною інформаційної панелі, що показує центри обробки даних і панелі підписки користувачів і розкриває деяку інформацію про користувачів.

Скріншоти того, що нібито є інтерфейсом панелі адміністратора VPN

Хоча хакери безпосередньо не витоку даних користувачів, зламані облікові дані панелі адміністратора нібито дозволяють отримати доступ до значної кількості даних користувачів і центрів обробки даних.

Згідно зі статистикою Google Play, станом на травень 2023 року i2VPN було завантажено понад 500,000 XNUMX разів. Програма також доступна для пристроїв iOS, хоча точна кількість завантажень з App Store недоступна.

Цілком можливо — але остаточно невідомо — що кожне з приблизно 500,000 XNUMX завантажень із магазину Google Play (а також кожне завантаження iOS) корелює з окремим обліковим записом користувача, на якого потенційно вплинуло це ймовірне порушення. Іншими словами, передбачуваний витік даних потенційно може вплинути на щонайменше півмільйона осіб.

Інформація, представлена на скріншотах, включала:

- Ідентифікатори користувачів

- Імена облікових записів користувачів

- Зареєстровані електронні адреси

- Деталі, що стосуються преміум-підписок, зокрема способи оплати підписки та терміни дії

Хакери можуть використовувати наведену вище інформацію, щоб стежити за діями користувачів і вчиняти шахрайство.

Нижче наведено розбивку даних, виявлених під час порушення:

Потенційні впливи

Хакери потенційно можуть використовувати розкриті облікові дані адміністратора i2VPN для доступу до особистої інформації або знайти бекдор для моніторингу дій користувачів у веб-переглядачі.

Кібератаки також можуть використовувати розкриту інформацію облікового запису для спроб фішингу, використовуючи зареєстровані імена та адреси електронної пошти, щоб видати себе за інших осіб або спонукати їх розкрити конфіденційну особисту інформацію.

Що робити, якщо ви думаєте, що вас це вплинуло?

Якщо у вас є обліковий запис i2VPN або підписка, розгляньте наступні кроки для підвищення безпеки, особливо якщо ви помітили незвичайну активність щодо свого облікового запису.

- Подумайте, чи бажаєте ви продовжувати користуватися послугою з огляду на ці повідомлені проблеми.

- Перегляньте облікові записи, платформи та веб-сайти, до яких ви заходили під час підключення до служби VPN, і вживіть заходів для їх захисту, наприклад змініть облікові дані користувача.

- Спробуйте просканувати свій пристрій на наявність конфіденційних файлів або зв’язку та негайно перенести або видалити їх, щоб захистити від подальшого зламу.

Що таке витік інформації в Telegram і чому це має вас хвилювати?

Telegram — це платформа приватних повідомлень, яку хакери зазвичай використовують для таємного спілкування. Він використовує шифрування та забезпечує анонімність своїх користувачів. Це означає, що це чудова платформа для хакерів, які хочуть опублікувати повідомлення про витоки даних і зробити інформацію доступною для багатьох людей, навіть для найменш підкованих у техніці.

Дослідники з кібербезпеки SafetyDetectives переглядають Telegram і темну мережу, щоб знайти останні кібератаки та витоки даних. Хакери часто публікують інформацію на цих каналах до того, як про інцидент кібербезпеки стане відомо.

Повідомляючи про ці інциденти, ми можемо раніше інформувати потенційно постраждалих сторін, щоб вони могли швидко діяти, щоб захистити свої дані.

Деталі, представлені в цій статті, представляють потенційні ризики, а не підтверджені порушення. Ступінь і тривалість заявленого впливу та хто міг отримати доступ до даних залишаються невизначеними. Ми маємо намір поділитися цим не для того, щоб насторожити, а для того, щоб поінформувати наших читачів про потенційні вразливості в Інтернеті.

Для тих, хто, можливо, користується подібними послугами, дуже важливо бути уважним і пам’ятати про будь-які незвичні дії. Ми заохочуємо проактивний підхід до безпеки в Інтернеті, забезпечуючи захист особистої інформації, де це можливо. Завжди пам’ятайте: ваш цифровий добробут у ваших руках.

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoAiStream. Web3 Data Intelligence. Розширення знань. Доступ тут.

- Карбування майбутнього з Адріенн Ешлі. Доступ тут.

- Купуйте та продавайте акції компаній, які вийшли на IPO, за допомогою PREIPO®. Доступ тут.

- джерело: https://www.safetydetectives.com/news/i2vpn-exposed-telegram/

- : має

- :є

- : ні

- 000

- 1

- 2023

- 40

- 500

- a

- Здатний

- МЕНЮ

- вище

- доступ

- доступний

- доступ до

- рахунки

- Рахунки

- Діяти

- діяльності

- діяльність

- адреса

- адреси

- адмін

- впливати

- проти

- тривога

- Оповіщення

- нібито

- дозволяти

- Також

- завжди

- кількість

- an

- та

- анонімність

- будь-який

- додаток

- магазин додатків

- підхід

- ЕСТЬ

- стаття

- AS

- At

- Спроби

- доступний

- аватар

- закулісний

- Backend

- заснований

- BE

- було

- перед тим

- порушення

- порушення

- Пробій

- Перегляд

- але

- by

- CAN

- який

- Центри

- заміна

- Канал

- канали

- стверджував,

- commit

- зазвичай

- спілкуватися

- Комунікація

- компроміс

- Турбота

- Підтверджено

- підключений

- Вважати

- продовжувати

- може

- тріщини

- Повноваження

- вирішальне значення

- кібератаки

- Кібербезпека

- темно

- Dark Web

- приладова панель

- дані

- Порушення даних

- центрів обробки даних

- витік даних

- деталі

- пристрій

- прилади

- DID

- цифровий

- безпосередньо

- do

- скачати

- завантажень

- тривалість

- електронна пошта

- кожен

- Раніше

- виховувати

- заохочувати

- шифрування

- підвищувати

- забезпечення

- особливо

- оцінка

- Навіть

- термін дії

- піддаватися

- експонування

- Файли

- знайти

- після

- для

- шахрайство

- Безкоштовна

- від

- далі

- Go

- в Google Play

- Google Play Маркет

- великий

- Group

- хакер

- хакери

- Половина

- Руки

- Мати

- HTTPS

- Сотні

- if

- негайно

- вплив

- in

- В інших

- інцидент

- включені

- У тому числі

- індивідуальний

- осіб

- повідомити

- інформація

- встановлювати

- Намір

- в

- за участю

- iOS

- IT

- ЙОГО

- JPG

- відомий

- великий

- останній

- витік

- Витоку

- найменш

- світло

- головний

- зробити

- багато

- багато людей

- макс-ширина

- Може..

- засоби

- заходи

- середа

- повідомлення

- обмін повідомленнями

- методика

- може бути

- мільйона

- понеділок

- монітор

- Імена

- номер

- of

- Пропозиції

- часто

- on

- онлайн

- or

- Інше

- наші

- над

- панель

- Панелі

- Сторони

- Пароль

- оплата

- способи оплати

- Люди

- персонал

- phishing

- платформа

- Платформи

- plato

- Інформація про дані Платона

- PlatoData

- Play

- Play Маркет

- це можливо

- пошта

- розміщені

- потенціал

- потенційно

- Premium

- представлений

- приватний

- Проактивний

- захист

- Постачальник

- повноваження

- публічно

- швидко

- швидше

- читачі

- зареєстрований

- зв'язок

- залишатися

- запам'ятати

- видаляти

- Повідомляється

- Звітність

- представляти

- Дослідники

- виявлення

- рецензування

- ризики

- захист

- Безпека

- сканування

- скріншоти

- безпеку

- чутливий

- обслуговування

- Постачальник послуг

- Послуги

- загальні

- поділ

- Повинен

- значний

- аналогічний

- невеликий

- So

- деякі

- статистика

- залишатися

- заходи

- зберігати

- передплата

- підписки

- такі

- Приймати

- команда

- Telegram

- ніж

- Що

- Команда

- інформація

- їх

- Їх

- Ці

- вони

- думати

- це

- ті

- хоча?

- тисячі

- times

- до

- разом

- переклад

- Невизначений

- непокритий

- незвичайний

- URL

- використання

- користувач

- користувачі

- використовує

- використання

- VPN

- Уразливості

- хотіти

- було

- we

- Web

- webp

- веб-сайти

- ДОБРЕ

- Що

- Що таке

- коли

- Чи

- який

- в той час як

- ВООЗ

- чому

- з

- слова

- ви

- вашу

- зефірнет