Amazon EMR'si Amazon Simple Storage Service ile entegrasyonu duyurmaktan memnuniyet duyar (Amazon S3) Amazon S3 izin yönetimini basitleştiren ve geniş ölçekte ayrıntılı erişimi zorunlu kılmanıza olanak tanıyan Erişim İzinleri. Bu entegrasyonla, Apache Spark işleri için iş tabanlı Amazon S3 erişimini tüm Amazon EMR dağıtım seçeneklerinde ölçeklendirebilir ve daha iyi bir güvenlik duruşu için ayrıntılı Amazon S3 erişimini zorunlu kılabilirsiniz.

Bu yazıda Amazon S3 Erişim İzinlerinin nasıl kullanılacağına ilişkin birkaç farklı senaryoyu inceleyeceğiz. Amazon EMR ve Amazon S3 Erişim İzinleri entegrasyonunu incelemeye başlamadan önce S3 Erişim İzinlerini ayarlayıp yapılandıracağız. Daha sonra şunu kullanacağız: AWS CloudFormation Amazon Elastic Compute Cloud'da bir Amazon EMR oluşturmak için aşağıdaki şablon (Amazon EC2) Cluster, bir EMR Serverless uygulaması ve iki farklı iş rolü.

Kurulumun ardından Amazon EMR'yi S3 Erişim İzinleriyle nasıl kullanabileceğinize dair birkaç senaryo çalıştıracağız. Öncelikle CSV verilerini içe aktarmak ve Parquet'e dönüştürmek için Amazon EC2'de EMR üzerinde toplu iş çalıştıracağız. İkinci olarak, verileri analiz etmek için Amazon EMR Studio'yu etkileşimli bir EMR Serverless uygulamasıyla birlikte kullanacağız. Son olarak Amazon S3 Erişim İzinleri için hesaplar arası erişimin nasıl ayarlanacağını göstereceğiz. Birçok müşteri, verileri paylaşmak için kendi kuruluşları genelinde ve hatta kuruluşlarının dışında farklı hesaplar kullanır. Amazon S3 Erişim İzinleri, farklı öneklere göre filtreleme yaparken bile verilerinize hesaplar arası erişim izni vermenizi kolaylaştırır.

Bu yazının yanı sıra Amazon S3 Erişim İzinleri hakkında daha fazla bilgiyi şu adresten edinebilirsiniz: Amazon S3 Erişim İzinleriyle veri erişimini ölçeklendirme.

Önkoşullar

AWS CloudFormation yığınını başlatmadan önce aşağıdakilere sahip olduğunuzdan emin olun:

- AWS hizmetlerine erişim sağlayan bir AWS hesabı

- AWS Komut Satırı Arayüzünün en son sürümü (AWS CLI'si)

- AWS Kimlik ve Erişim Yönetimi (AWS IAM'si) AWS CLI'yi yapılandırmak için erişim anahtarına ve gizli anahtara ve AWS CloudFormation'da IAM rolü, IAM politikaları ve yığınlar oluşturma izinlerine sahip kullanıcı

- Hesaplar arası işlevselliği test etmek istiyorsanız ikinci bir AWS hesabı

Walkthrough

AWS CloudFormation ile kaynaklar oluşturun

Amazon S3 Erişim İzinlerini kullanabilmek için Amazon EMR 6.15.0 veya sonraki sürümlere sahip bir kümeye ihtiyacınız olacaktır. Daha fazla bilgi için Amazon S3 Erişim İzinlerinin kullanımına ilişkin belgelere bakın. Amazon EMR kümesi, Bir EKS kümesinde Amazon EMRVe bir Amazon EMR Sunucusuz uygulama. Bu gönderinin amacı doğrultusunda, kuruluşunuzda iki farklı türde veri erişimi kullanıcısının bulunduğunu varsayacağız: paketteki verilere okuma ve yazma erişimi olan analiz mühendisleri ve salt okuma erişimi olan iş analistleri. İki farklı AWS IAM rolü kullanacağız ancak isterseniz kendi kimlik sağlayıcınızı doğrudan IAM Identity Center'a da bağlayabilirsiniz.

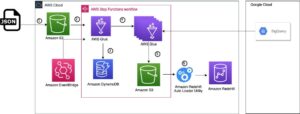

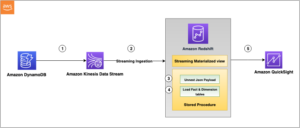

İşte bu ilk bölümün mimarisi. AWS CloudFormation yığını aşağıdaki AWS kaynaklarını oluşturur:

- EMR Studio, yönlendirme tabloları ve Ağ Adresi Çevirisi (NAT) ağ geçidiyle birlikte kullanılacak özel ve genel alt ağlara sahip bir Sanal Özel Bulut (VPC) yığını.

- Günlük dosyaları, Spark kodu ve Jupyter not defterleri gibi EMR yapıları için bir Amazon S3 paketi.

- S3 Erişim İzinleriyle kullanılacak örnek verileri içeren bir Amazon S3 klasörü.

- Kullanılacak şekilde yapılandırılmış bir Amazon EMR kümesi çalışma zamanı rolleri ve S3 Erişim İzinleri.

- S3 Erişim İzinlerini kullanacak şekilde yapılandırılmış bir Amazon EMR Sunucusuz uygulaması.

- Kullanıcıların EMR Serverless uygulamasıyla oturum açabileceği ve çalışma alanı not defterleri oluşturabileceği bir Amazon EMR Studio.

- EMR iş çalıştırmalarımız için kullanacağımız iki AWS IAM rolü: biri yazma erişimi olan Amazon EC2 için, diğeri ise okuma erişimi olan Sunucusuz için.

- S3 Erişim İzinleri tarafından paket verilerine erişmek için kullanılacak bir AWS IAM rolü (ör. S3 Erişim İzinleri ile bir konumu kaydederken kullanılacak Rol. S3 Erişim İzinleri bu rolü geçici kimlik bilgileri oluşturmak için kullanır).

Başlamak için aşağıdaki adımları uygulayın:

- Yığını Başlat'ı seçin:

- Varsayılanları kabul edin ve seçin Bu şablonun IAM kaynakları oluşturabileceğini kabul ediyorum.

AWS CloudFormation yığınının tamamlanması yaklaşık 10-15 dakika sürer. Yığın bittiğinde, aşağıdaki adımlar için gerekli bilgileri bulacağınız çıktılar sekmesine gidin.

Amazon S3 Erişim İzinleri kaynaklarını oluşturun

Öncelikle hesabımızda bir Amazon S3 Erişim İzinleri kaynağı oluşturacağız. Yalnızca veri kümesi AWS IAM rolümüz tarafından erişilebilen, AWS CloudFormation yığını tarafından oluşturulan veri grubumuza atıfta bulunan bir S3 Erişim İzinleri konumu olan bir S3 Erişim İzinleri örneği oluşturuyoruz ve okuyucu ve yazar rollerimize farklı düzeylerde erişim sağlıyoruz.

Gerekli S3 Erişim İzinleri kaynaklarını oluşturmak için yönetici kullanıcı olarak aşağıdaki AWS CLI komutlarını kullanın ve oklar arasındaki alanlardan herhangi birini CloudFormation yığınınızın çıktısıyla değiştirin.

Daha sonra yeni bir S3 Erişim İzinleri konumu oluşturuyoruz. Konum Nedir? Amazon S3 Erişim İzinleri, erişimi belirli bir S3 önekine ayarlanmış AWS IAM kimlik bilgileri sağlayarak çalışır. Bir S3 Erişim İzinleri konumu, bu geçici oturumların oluşturulacağı bir AWS IAM Rolüyle ilişkilendirilecektir.

Bizim durumumuzda, AWS IAM Rolünün kapsamını AWS CloudFormation yığınımızla oluşturulan klasöre dahil edeceğiz ve yığın tarafından oluşturulan veri kümesi rolüne erişim vereceğiz. Aşağıdaki kod parçacığıyla değiştirilecek değerleri bulmak için çıktılar sekmesine gidin:

Not AccessGrantsLocationId yanıttaki değer. Paketinize okuma ve yazma erişimini sınırlamak için gerekli S3 Erişim İzinlerini oluşturmayı anlatacağımız sonraki adımlarda buna ihtiyacımız olacak.

- Okuma/yazma kullanıcısı için şunu kullanın:

s3-control create-access-grant“output/*” önekine READWRITE erişimine izin vermek için: - Okuma kullanıcısı için şunu kullanın:

s3control create-access-grantaynı öneke yalnızca READ erişimine izin vermek için tekrar:

Demo Senaryosu 1: Parke verileri oluşturmak için EC2 Spark Job'da Amazon EMR

Artık Amazon EMR ortamlarımızı ayarladığımıza ve S3 Erişim İzinleri aracılığıyla rollerimize erişim izni verdiğimize göre, EMR kümemiz ve EMR Sunucusuz uygulamamız için iki AWS IAM rolünün yalnızca aşağıdakilere erişime izin veren bir IAM politikasına sahip olduğunu unutmamak önemlidir: EMR eserleri paketimiz. S3 veri grubumuza IAM erişimleri yok ve bunun yerine paket ve önek kapsamındaki kısa ömürlü kimlik bilgilerini almak için S3 Erişim İzinlerini kullanıyorlar. Özellikle rollere s3:GetDataAccess verilir ve s3:GetDataAccessGrantsInstanceForPrefix Bölgemizde oluşturulan belirli S3 Erişim İzinleri örneği aracılığıyla erişim talep etme izinleri. Bu, S3 erişiminizi yüksek kapsamlı ve ayrıntılı bir şekilde tek bir yerden kolayca yönetmenize olanak tanır ve güvenlik duruşunuzu geliştirir. S3 Erişim İzinlerini Amazon Elastic Kubernetes Service'teki EMR'deki iş rolleriyle birleştirerek (Amazon EKS'si) ve EMR Sunucusuz'un yanı sıra Amazon EMR adımları için çalışma zamanı rolleri EMR 6.7.0'dan başlayarak, bireysel işler veya sorgular için erişim kontrolünü kolayca yönetebilirsiniz. S3 Erişim İzinleri EMR 6.15.0 ve sonrasında mevcuttur. Bazı örnek verileri Parquet'e dönüştürmek için önce analitik mühendisimiz olarak EC2'de EMR üzerinde bir Spark işi çalıştıralım.

Bunun için şurada verilen örnek kodu kullanın: dönüştürücü.py. Dosyayı indirin ve kopyalayın EMR_ARTIFACTS_BUCKET AWS CloudFormation yığını tarafından oluşturulmuştur. İşimizi ReadWrite AWS IAM rolüyle teslim edeceğiz. EMR kümesi için, erişimin S3 Erişim İzinleri tarafından sağlanmaması durumunda S3 Erişim İzinlerini IAM rolüne geri dönecek şekilde yapılandırdığımızı unutmayın. DATA_WRITER_ROLE betiğimizi okuyabilmesi için bir IAM politikası aracılığıyla EMR yapıtları grubuna okuma erişimine sahiptir. Daha önce olduğu gibi, tüm değerleri şununla değiştirin: <> gelen semboller Çıkışlar CloudFormation yığınınızın sekmesi.

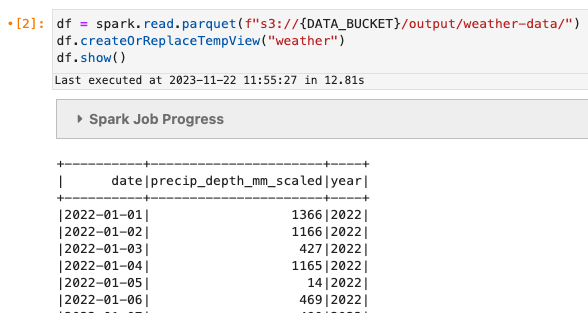

İş bittiğinde, bazı Parke verilerini görmeliyiz. s3://<DATA_BUCKET>/output/weather-data/. İşin durumunu şurada görebilirsiniz. Basamaklar sekmesinin sekmesi EMR konsolu.

Demo Senaryosu 2: Verileri analiz etmek için etkileşimli bir EMR Sunucusuz uygulamasına sahip EMR Studio

Şimdi devam edelim ve EMR Studio'da oturum açalım ve senaryo 1'deki verileri analiz etmek için Salt Okunur çalışma zamanı rolüyle EMR Sunucusuz uygulamanıza bağlanalım. Öncelikle Sunucusuz uygulamanızda etkileşimli uç noktayı etkinleştirmemiz gerekiyor.

- seçmek EMRStudioURL'si içinde Çıkışlar sekmesi AWS CloudFormation yığınınızın.

- seç Uygulamalar altında Serverless sol taraftaki bölüm.

- seçmek EMRBlog uygulama, ardından Action açılır menü ve Yapılandıre.

- genişletmek Etkileşimli uç nokta bölümünden emin olun ve Etkileşimli uç noktayı etkinleştir kontrol edilir.

- Aşağı kaydırın ve tıklayın Uygulamayı yapılandır değişikliklerinizi kaydetmek için.

- Uygulamalar sayfasına geri döndüğünüzde, EMRBlog uygulama, ardından Uygulamayı başlat düğmesine basın.

Daha sonra Studio'muzda yeni bir çalışma alanı oluşturun.

- Klinik Çalışma Alanları sol tarafta, ardından Çalışma alanı oluştur düğmesine basın.

- Bir Çalışma Alanı adı girin, kalan varsayılanları bırakın ve Çalışma Alanı Oluştur.

- Çalışma alanını oluşturduktan sonra birkaç saniye içinde yeni bir sekmede açılmalıdır.

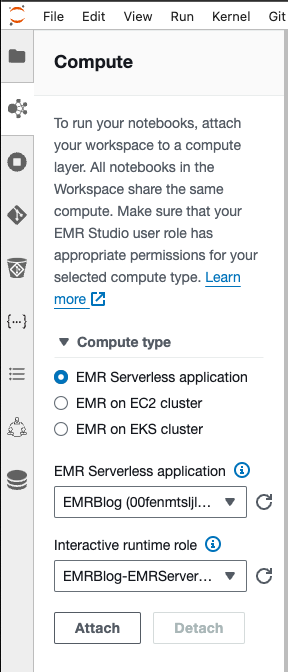

Şimdi Çalışma Alanınızı EMR Sunucusuz uygulamanıza bağlayın.

- seçmek EMR Hesaplama Aşağıdaki kodda gösterildiği gibi sol taraftaki düğmeye basın.

- Klinik EMR Sunucusuz hesaplama türü olarak.

- Seçin EMRBlog uygulama ve şununla başlayan çalışma zamanı rolü EMRBlog.

- Klinik iliştirmek. Pencere yenilenecek ve yeni bir pencere açabilirsiniz. PyKıvılcım not defterine gidin ve aşağıdaki adımları takip edin. Kodu kendiniz çalıştırmak için, AccessGrantsReadOnly.ipynb not defteri ve bunu kullanarak çalışma alanınıza yükleyin. Dosyaları yükle Dosya tarayıcısındaki düğmesine basın.

Verileri hızlıca okuyalım.

Basit bir sayım yapacağız(*):

Ayrıca çıkış konumuna veri yazmaya çalıştığımızda Amazon S3 hatası aldığımızı da görebilirsiniz.

AWS IAM politikaları aracılığıyla da benzer erişim verebilirsiniz; ancak Amazon S3 Erişim İzinleri, kuruluşunuzun IAM aracılığıyla erişimi yönetemediği, S3 Erişim İzinlerini IAM Identity Center sorumluları veya rolleriyle eşlemek istediği veya daha önce EMR kullandığı durumlar için yararlı olabilir. Dosya Sistemi (EMRFS) Rol Eşlemeleri. S3 Erişim İzinleri kimlik bilgileri de geçici olup verilerinize daha güvenli erişim sağlar. Ayrıca, aşağıda gösterildiği gibi hesaplar arası erişim, S3 Erişim İzinlerinin basitliğinden de yararlanır.

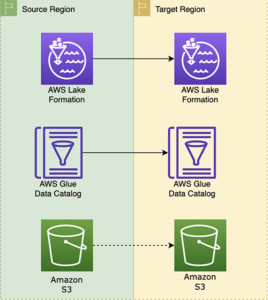

Demo Senaryo 3 – Hesaplar arası erişim

Diğer yaygın erişim modellerinden biri de hesaplardaki verilere erişimdir. Bu model, veri üreticilerinin ve tüketicilerinin farklı AWS hesaplarında merkezi olmadığı veri ağının ortaya çıkmasıyla giderek daha yaygın hale geldi.

Önceden, Spark işinizi yapılandırırken karmaşık hesaplar arası rol üstlenme eylemlerini ve özel kimlik bilgileri sağlayıcılarını ayarlamak için hesaplar arası erişim gerekiyordu. S3 Erişim İzinleri ile yalnızca aşağıdakileri yapmamız gerekir:

- İkinci bir veri tüketicisi hesabında bir Amazon EMR iş rolü ve kümesi oluşturun

- Veri üreticisi hesabı, yeni bir örnek kaynak politikasıyla veri tüketicisi hesabına erişim izni verir

- Veri üreticisi hesabı, veri tüketicisi işi rolü için bir erişim izni oluşturur

Ve bu kadar! Elinizde ikinci bir hesabınız varsa devam edin ve konuşlandırın bu AWS CloudFormation yığını yeni bir EMR Sunucusuz uygulama ve iş rolü oluşturmak için veri tüketicisi hesabında. Değilse, aşağıdakileri takip etmeniz yeterlidir. AWS CloudFormation yığınının oluşturulması bir dakikadan kısa sürede tamamlanır. Şimdi devam edelim ve veri üretici hesabımızdaki S3 Erişim İzinleri örneğine veri tüketicimize erişim izni verelim.

- değiştirmek

<DATA_PRODUCER_ACCOUNT_ID>ve<DATA_CONSUMER_ACCOUNT_ID>ilgili 12 haneli AWS hesap kimlikleriyle. - Komut ve politikada bölgeyi de değiştirmeniz gerekebilir.

- Ardından, veri tüketicisi hesabındaki EMR Sunucusuz iş rolümüze çıktı klasörüne OKUMA erişimi verin.

Artık bunu yaptığımıza göre, veri tüketicisi hesabındaki verileri veri üreticisi hesabındaki paketten okuyabiliriz. Sadece basit bir işlem yapacağız COUNT(*) Tekrar. Değiştir <APPLICATION_ID>, <DATA_CONSUMER_JOB_ROLE>, ve <DATA_CONSUMER_LOG_BUCKET> ikinci hesabınızda oluşturulan AWS CloudFormation yığınındaki Çıkışlar sekmesindeki değerlerle.

ve değiştir <DATA_PRODUCER_BUCKET> ilk hesabınızdaki paketle.

İşin tamamlanmış duruma ulaşmasını bekleyin ve ardından paketinizden stdout günlüğünü alıp yerine <APPLICATION_ID>, <JOB_RUN_ID> yukarıdaki işten ve <DATA_CONSUMER_LOG_BUCKET>.

Unix tabanlı bir makine kullanıyorsanız ve silah fermuarı yüklediyseniz, yönetici kullanıcınız olarak aşağıdaki komutu kullanabilirsiniz.

Bu komutun Amazon S3 Erişim İzinlerini değil, yalnızca AWS IAM Rol Politikalarını kullandığını unutmayın.

Aksi takdirde, kullanabilirsiniz iş-çalıştırmak için-gösterge tablosunu al Spark kullanıcı arayüzünün Yürütücüler sekmesindeki Sürücü stdout günlüklerini görüntülemek için komutunu çalıştırın ve elde edilen URL'yi tarayıcınızda açın.

Temizlemek

AWS hesaplarınızdaki örnek kaynaklar için gelecekte ortaya çıkabilecek maliyetleri önlemek amacıyla aşağıdaki adımları uyguladığınızdan emin olun:

- Gönderinin ilk bölümünde oluşturulan Amazon EMR Studio çalışma alanını manuel olarak silmelisiniz

- AWS CloudFormation yığınları tarafından oluşturulan Amazon S3 klasörlerini boşaltın

- Yukarıdaki adımlarda oluşturulan Amazon S3 Erişim İzinlerini, kaynak politikalarını ve S3 Erişim İzinleri konumunu sildiğinizden emin olun.

delete-access-grant,delete-access-grants-instance-resource-policy,delete-access-grants-location, vedelete-access-grants-instanceemreder. - Her hesapta oluşturulan AWS CloudFormation Stacks'i silin

AWS IAM Rol Eşleme ile Karşılaştırma

2018 yılında EMR, EMRFS'yi birden fazla IAM rolüyle yapılandırarak depolama düzeyinde yetkilendirme sağlamanın bir yolu olarak EMRFS rol eşlemesini tanıttı. Etkili olmasına rağmen, rol eşleme, bu kimlikler ve bunlara karşılık gelen IAM rolleri arasındaki eşlemelerin korunmasına ek olarak, EMR kümenizdeki kullanıcıları veya grupları yerel olarak yönetmeyi gerektiriyordu. İle bütünlüğünde EC2'de EMR'de çalışma zamanı rolleri ve iş rolleri EKS'de EMR ve EMR Sunucusuzile S3'teki verilerinize iş bazında doğrudan ilgili sorumluya erişim izni vermek artık daha kolay.

Sonuç

Bu yazıda, Amazon EMR iş yükleriniz için veri erişimini kolayca yönetmek amacıyla Amazon EMR ile Amazon S3 Erişim İzinlerini nasıl ayarlayacağınızı ve kullanacağınızı gösterdik. S3 Erişim İzinleri ve EMR ile, IAM kimlikleri için veya IAM Identity Center'daki kurumsal dizininizi kimlik kaynağınız olarak kullanarak S3'teki verilere erişimi kolayca yapılandırabilirsiniz. S3 Erişim İzinleri, EMR 2 sürümünden itibaren EC6.15.0'de EMR, EKS'de EMR ve EMR Sunucusuz genelinde desteklenmektedir.

Daha fazla öğrenmek için, S3 Erişim İzinlerine bakın ve EMR belgeleri ve yorumlarda herhangi bir soru sormaktan çekinmeyin!

Yazar hakkında

Damon Cortesi Amazon Web Services'in Baş Geliştirici Avukatıdır. Veri mühendislerinin hayatlarını kolaylaştırmaya yardımcı olacak araçlar ve içerikler geliştiriyor. Çalışması yoğun olmadığı zamanlarda boş zamanlarında veri hatları oluşturmaya ve günlükleri bölmeye devam ediyor.

Damon Cortesi Amazon Web Services'in Baş Geliştirici Avukatıdır. Veri mühendislerinin hayatlarını kolaylaştırmaya yardımcı olacak araçlar ve içerikler geliştiriyor. Çalışması yoğun olmadığı zamanlarda boş zamanlarında veri hatları oluşturmaya ve günlükleri bölmeye devam ediyor.

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- PlatoData.Network Dikey Üretken Yapay Zeka. Kendine güç ver. Buradan Erişin.

- PlatoAiStream. Web3 Zekası. Bilgi Genişletildi. Buradan Erişin.

- PlatoESG. karbon, temiz teknoloji, Enerji, Çevre, Güneş, Atık Yönetimi. Buradan Erişin.

- PlatoSağlık. Biyoteknoloji ve Klinik Araştırmalar Zekası. Buradan Erişin.

- Kaynak: https://aws.amazon.com/blogs/big-data/use-amazon-emr-with-s3-access-grants-to-scale-spark-access-to-amazon-s3/

- :vardır

- :dır-dir

- :olumsuzluk

- :Neresi

- $UP

- 1

- 10

- 100

- 107

- 11

- 1232

- İNDİRİM

- 20

- 2018

- 500

- 7

- 8

- a

- Hakkımızda

- yukarıdaki

- erişim

- erişim yönetimi

- Verilere erişim

- ulaşılabilir

- erişme

- Hesap

- Hesaplar

- onaylamak

- karşısında

- Action

- eylemler

- ilave

- adres

- idari

- savunucu

- tekrar

- önde

- Türkiye

- izin vermek

- veriyor

- boyunca

- Ayrıca

- Amazon

- Amazon EC2

- Amazon Elastik Kubernetes Hizmeti

- Amazon EMR'si

- Amazon Web Servisleri

- an

- Analistler

- analytics

- çözümlemek

- ve

- duyurmak

- Başka

- herhangi

- Apache

- Apache Spark

- Uygulama

- uygulamaları

- yaklaşık olarak

- mimari

- ARE

- AS

- sormak

- ilişkili

- üstlenmek

- At

- yetki

- mevcut

- önlemek

- AWS

- AWS CloudFormation

- Arka

- temel

- BE

- müşterimiz

- önce

- Başlangıç

- altında

- faydaları

- Daha iyi

- arasında

- tarayıcı

- inşa

- iş

- fakat

- düğmesine tıklayın

- by

- CAN

- dava

- Merkez

- değişiklik

- değişiklikler

- kontrol

- Klinik

- tıklayın

- müşteri

- bulut

- Küme

- kod

- kombinasyon

- birleştirme

- ortak

- tamamlamak

- Tamamlandı

- karmaşık

- hesaplamak

- yapılandırılmış

- yapılandırarak

- Sosyal medya

- tüketici

- Tüketiciler

- içerik

- devam etmek

- kontrol

- dönüştürmek

- Kurumsal

- uyan

- maliyetler

- yaratmak

- çevrimiçi kurslar düzenliyorlar.

- oluşturur

- Oluşturma

- Tanıtım

- görenek

- Müşteriler

- veri

- veri erişim

- Merkezi olmayan

- Varsayılan

- varsayılan

- dağıtmak

- açılma

- Geliştirici

- farklı

- direkt olarak

- do

- belgeleme

- yapılmış

- aşağı

- indir

- sürücü

- e

- her

- kolay

- kolayca

- kolay

- Efekt

- Etkili

- çıkma

- etkinleştirmek

- Son nokta

- uygulamak

- mühendis

- Mühendisler

- Geliştirir

- sağlamak

- ortamları

- hata

- Eter (ETH)

- Hatta

- örnekler

- yürütmek

- Düşmek

- Moda

- hissetmek

- az

- Alanlar

- fileto

- dosyalar

- süzme

- Nihayet

- bulmak

- bitiş

- Ad

- takip et

- takip etme

- İçin

- Ücretsiz

- itibaren

- gelecek

- geçit

- oluşturmak

- almak

- Vermek

- Go

- gidiş

- var

- vermek

- verilmiş

- yardımlar

- grup

- Grubun

- kullanışlı

- Zor

- Var

- he

- yardım et

- büyük ölçüde

- onun

- kovan

- Ne kadar

- Nasıl Yapılır

- HTML

- HTTPS

- i

- IAM

- ID

- kimlikler

- Kimlik

- kimlik ve erişim yönetimi

- kimlikleri

- if

- ithalat

- önemli

- in

- giderek

- bireysel

- bilgi

- örnek

- yerine

- bütünleşme

- interaktif

- arayüzey

- içine

- tanıttı

- IT

- İş

- Mesleki Öğretiler

- jpg

- sadece

- anahtar

- Kubernetes

- sonra

- son

- başlatmak

- ÖĞRENİN

- Ayrılmak

- seviyeleri

- sevmek

- LİMİT

- çizgi

- Yaşıyor

- lokal olarak

- yer

- log

- giriş

- makine

- sürdürmek

- yapmak

- yönetmek

- yönetim

- yönetme

- el ile

- çok

- harita

- haritalama

- Mayıs..

- örgü

- dakika

- dakika

- Daha

- çoklu

- şart

- isim

- gerekli

- gerek

- ağ

- yeni

- sonraki

- yok hayır

- notlar

- defter

- dizüstü bilgisayarlar

- şimdi

- of

- on

- bir Zamanlar

- ONE

- bir tek

- açık

- Opsiyonlar

- or

- sipariş

- kuruluşlar

- Diğer

- bizim

- çıktı

- çıkışlar

- dışında

- kendi

- Kanal

- Bölüm

- belirli

- model

- desen

- izin

- izinleri

- yer

- Platon

- Plato Veri Zekası

- PlatoVeri

- memnun

- politikaları

- politika

- Çivi

- Önceden

- Anapara

- müdürler

- özel

- üretici

- Üreticileri

- sağlamak

- sağlanan

- sağlayan

- sağlayıcılar

- sağlar

- sağlama

- halka açık

- amaç

- sorgular

- Sorular

- Hızlı

- ulaşmak

- Okumak

- Okuyucu

- ifade eder

- bölge

- kayıt

- serbest

- uygun

- kalan

- değiştirmek

- talep

- gereklidir

- kaynak

- Kaynaklar

- yanıt

- Ortaya çıkan

- Rol

- rolleri

- Rota

- koşmak

- ishal

- aynı

- İndirim

- ölçek

- senaryo

- senaryolar

- kapsam

- senaryo

- İkinci

- saniye

- Gizli

- Bölüm

- güvenli

- güvenlik

- görmek

- seçmek

- Serverless

- hizmet

- Hizmetler

- oturumları

- set

- ayar

- kurulum

- paylaş

- meli

- şov

- gösterdi

- gösterilen

- yan

- benzer

- Basit

- basitlik

- basitleştirir

- durumlar

- pasajı

- So

- biraz

- Kaynak

- Kıvılcım

- özel

- özellikle

- Splits

- SQL

- yığın

- Yığınları

- başladı

- XNUMX dakika içinde!

- başlar

- Eyalet

- Açıklama

- Durum

- Basamaklar

- Yine

- hafızası

- stüdyo

- sunmak

- altağlar

- başarı

- destekli

- elbette

- sistem

- Bizi daha iyi tanımak için

- alır

- şablon

- geçici

- test

- o

- The

- ve bazı Asya

- sonra

- Bunlar

- onlar

- Re-Tweet

- Bu

- İçinden

- zaman

- için

- araçlar

- Çeviri

- denemek

- iki

- tip

- türleri

- ui

- altında

- URL

- kullanım

- Kullanılmış

- kullanıcı

- kullanıcılar

- kullanım

- kullanma

- kullanmak

- değer

- Değerler

- versiyon

- üzerinden

- Görüntüle

- Sanal

- yürümek

- yürüyüş

- istiyor

- Yol..

- we

- hava

- ağ

- web hizmetleri

- İYİ

- Ne

- Nedir

- ne zaman

- hangi

- süre

- irade

- pencere

- ile

- İş

- çalışır

- yazmak

- yazar

- tatlım

- yıl

- sen

- kendiniz

- zefirnet