Geçen haftanın sonunda Microsoft başlıklı bir rapor yayınladı. Yetkisiz e-posta erişimine yönelik Storm-0558 tekniklerinin analizi.

Bu oldukça dramatik belgede şirketin güvenlik ekibi, e-posta metinleri, ekler ve daha fazlasını içeren verilere erişilen, daha önce açıklanamayan bir saldırının arka planını ortaya çıkardı:

Devlet kurumları ve genel buluttaki ilgili tüketici hesapları da dahil olmak üzere yaklaşık 25 kuruluştan.

The bad news, even though only 25 organisations were apparently attacked, is that this cybercrime may nevertheless have affected a large number of individuals, given that some US government bodies employ anywhere from tens to hundreds of thousands of people.

En azından açığa çıkmayan büyük çoğunluğumuz için iyi haber şu ki, saldırıda kullanılan hileler ve geçişler, Microsft tehdit avcılarının onları güvenilir bir şekilde takip edebilmesine yetecek kadar spesifikti; dolayısıyla nihai toplam 25 kuruluş gerçekten de tam bir hedef listesi gibi görünüyor.

Basitçe ifade etmek gerekirse, eğer henüz doğrudan Microsoft'tan bu saldırının bir parçası olduğunuza dair bir haber almadıysanız (şirket açıkçası kurbanların bir listesini yayınlamadı), o zaman temiz olduğunuzu varsayabilirsiniz.

Daha da iyisi, eğer burada doğru kelime daha iyiyse, saldırı, Microsoft'un arka uç operasyonlarındaki iki güvenlik hatasına dayanıyordu; bu, her iki güvenlik açığının da herhangi bir istemci tarafı yazılım veya yapılandırma güncellemesi gönderilmeden "şirket içinde" düzeltilebileceği anlamına geliyordu.

Bu, acele edip kendinizin yüklemeniz gereken kritik yamaların olmadığı anlamına gelir.

Olmayan sıfır günler

Sıfır günler, bildiğiniz gibi, Kötü Adamların ilk önce bulduğu ve nasıl yararlanılacağını anladığı güvenlik açıklarıdır; böylece en keskin ve en bilgili güvenlik ekiplerinin bile saldırılardan önce yama yapabileceği hiçbir gün kalmaz.

Dolayısıyla teknik olarak bu iki Storm-0558 deliği sıfır gün olarak kabul edilebilir, çünkü dolandırıcılar, Microsoft söz konusu güvenlik açıklarıyla başa çıkamadan önce hatalardan yoğun bir şekilde yararlandılar.

Ancak Microsoft'un kendi haberlerinde "sıfır gün" sözcüğünü dikkatle kullandığı ve açıkları düzeltmenin hepimizin yama indirmesini gerektirmediği göz önüne alındığında, yukarıdaki başlıkta bunlardan şu şekilde bahsettiğimizi göreceksiniz: yarı sıfır günlerve açıklamayı burada bırakacağız.

Bununla birlikte, bu durumda birbirine bağlı iki güvenlik sorununun doğası üç şeyin hayati bir hatırlatıcısıdır:

- Uygulamalı kriptografi zordur.

- Güvenlik segmentasyonu zordur.

- Tehdit avcılığı zordur.

Kötülüğün ilk işaretleri, dolandırıcıların yasa dışı olarak elde edilen kimlik doğrulama belirteçlerini kullanarak Outlook Web Access (OWA) aracılığıyla kurbanların Exchange verilerine gizlice sızdığını gösterdi.

Genellikle kimlik doğrulama belirteci, kimliğinizi tatmin edici bir standartta kanıtladıktan sonra hizmetin tarayıcınıza gönderdiği, kullandığınız her çevrimiçi hizmete özel geçici bir web çerezidir.

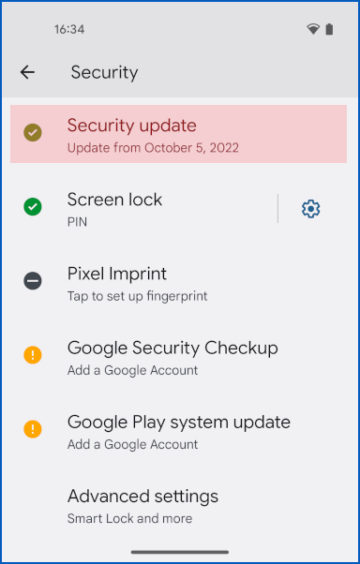

Bir oturumun başında kimliğinizi güçlü bir şekilde oluşturmak için, bir şifre ve tek seferlik 2FA kodunu girmeniz, Yubikey gibi kriptografik bir "geçiş anahtarı" cihazı sunmanız veya bir akıllı kartın kilidini açıp bir akıllı karta takmanız gerekebilir. okuyucu.

Bundan sonra, tarayıcınıza verilen kimlik doğrulama çerezi kısa süreli bir geçiş görevi görür, böylece siteyle yaptığınız her etkileşimde şifrenizi girmenize veya güvenlik cihazınızı tekrar tekrar göstermenize gerek kalmaz.

Pasaportunuzu havayolu check-in masasında ibraz etmek gibi ilk giriş sürecini ve kimlik doğrulama jetonunu, belirli bir uçuş için havaalanına girmenizi ve uçağa binmenizi sağlayan biniş kartı olarak düşünebilirsiniz.

Sometimes you might be required to reaffirm your identity by showing your passport again, such as just before you get on the plane, but often showing the boarding card alone will be enough for you to establish your “right to be there” as you make your way around the airside parts of the airport.

Muhtemelen açıklamalar her zaman doğru değildir

Dolandırıcılar, web isteklerinin HTTP başlıklarında başka birinin kimlik doğrulama jetonunu göstermeye başladığında, bunun en olası açıklamalarından biri, suçluların kurbanın bilgisayarına zaten kötü amaçlı yazılım yerleştirmiş olmasıdır.

Bu kötü amaçlı yazılım kurbanın ağ trafiğini gözetlemek üzere tasarlanmışsa, genellikle temel verileri kullanıma hazırlandıktan sonra, ancak şifrelenip gönderilmeden önce görür.

Bu, dolandırıcıların kimlik doğrulama belirteçleri de dahil olmak üzere hayati önem taşıyan özel tarama verilerini gözetleyebileceği ve çalabileceği anlamına geliyor.

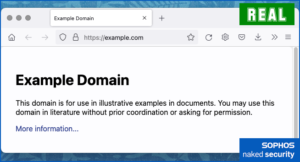

Genel olarak konuşursak, saldırganlar, 2010 yılına kadar yaygın olarak yaptıkları gibi artık internette dolaşırken kimlik doğrulama belirteçlerinin kokusunu alamıyorlar. Bunun nedeni, bugünlerde her saygın çevrimiçi hizmetin, oturum açmış kullanıcılara gelen ve giden trafiğin HTTPS üzerinden geçmesini gerektirmesidir. ve yalnızca HTTPS yoluyla, kısaltması güvenli HTTP.

HTTPS, TLS'nin kısaltmasını kullanır taşıma katmanı Güvenliği, adından da anlaşılacağı gibi bunu yapar. Tüm veriler, tarayıcınızdan çıkarken, ancak ağa ulaşmadan önce güçlü bir şekilde şifrelenir ve diğer uçtaki amaçlanan sunucuya ulaşana kadar şifresi çözülmez. Aynı uçtan uca veri karıştırma işlemi, var olmayan bir veriyi almaya çalışsanız ve sunucunun size baştan savma olduğunu söylemesi gerekse bile, sunucunun yanıtlarında geri gönderdiği veriler için tersten gerçekleşir. 404 Page not found.

Neyse ki, Microsoft tehdit avcıları kısa sürede sahte e-posta etkileşimlerinin ağ bağlantısının istemci tarafında tetiklenen bir sorundan kaynaklanmadığını fark etti; bu varsayım, kurban kuruluşların kötü amaçlı yazılımları aramak için 25 ayrı vahşi kaz kovalamacasına yol açacaktı. orada değil.

Bir sonraki en olası açıklama, teoride düzeltilmesi daha kolay olan (çünkü herkes için tek seferde düzeltilebilir), ancak pratikte müşteriler için daha endişe verici olan, yani dolandırıcıların kimlik doğrulama oluşturma sürecini bir şekilde tehlikeye attıklarıdır. ilk etapta jetonlar.

Bunu yapmanın bir yolu, bunları üreten sunuculara sızmak ve önce kullanıcının kimliğini kontrol etmeden geçerli bir token üretmek için bir arka kapı yerleştirmek olabilir.

Görünüşe göre Microsoft'un başlangıçta araştırdığı başka bir yol da, saldırganların kimlik doğrulama sunucularından kendileri için sahte ancak geçerli görünen kimlik doğrulama belirteçleri oluşturmaya yetecek kadar veri çalabilmeleridir.

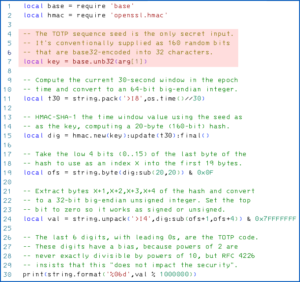

Bu, saldırganların, kimlik doğrulama sunucusunun, herhangi birinin sahte bir jeton oluşturmasını neredeyse imkansız hale getirmek için, yayınladığı jetonlara bir "geçerlilik mührü" damgalamak için kullandığı kriptografik imzalama anahtarlarından birini çalmayı başardıkları anlamına geliyordu. bu yeterli olacaktır.

Kimlik doğrulama sunucusu, verilen her erişim jetonuna dijital imza eklemek için güvenli bir özel anahtar kullanarak, ekosistemdeki diğer sunucuların aldıkları jetonların geçerliliğini kontrol etmesini kolaylaştırır. Bu şekilde, kimlik doğrulama sunucusu, gerçek, iyi olduğu bilinen tokenların sızdırılabilir bir listesini paylaşmaya (ve düzenli olarak güncellemeye) gerek kalmadan farklı ağlar ve hizmetler arasında bile güvenilir bir şekilde çalışabilir.

Çalışmaması gereken bir hack

Microsoft ultimately determined that the rogue access tokens in the Storm-0558 attack were legitimately signed, which seemed to suggest that someone had indeed pinched a company signing key…

…ama aslında hiç de doğru türde simgeler değillerdi.

Kurumsal hesapların bulutta Azure Active Directory (AD) belirteçleri kullanılarak doğrulanması gerekiyor ancak bu sahte saldırı belirteçleri, MSA anahtarı olarak bilinen bir anahtarla imzalandı. Microsoft hesabı, which is apparent the initialism used to refer to standalone consumer accounts rather than AD-based corporate ones.

Açıkça söylemek gerekirse, dolandırıcılar Microsoft'un güvenlik kontrollerini geçen sahte kimlik doğrulama belirteçleri basıyordu, ancak bu belirteçler sanki kurumsal bir hesaba giriş yapan kurumsal bir kullanıcı için değil, kişisel bir Outlook.com hesabına giriş yapan bir kullanıcı için imzalanmış gibi imzalanıyordu.

Tek kelimede, "Ne?!!?!"

Görünüşe göre, dolandırıcılar kurumsal düzeydeki bir imzalama anahtarını değil, yalnızca tüketici düzeyindeki bir imzalama anahtarını çalabilmişler (bu, tüketici düzeyindeki kullanıcıları küçümsemek değil, yalnızca imzanın iki parçasını bölmek ve ayırmak için akıllıca bir kriptografik önlemdir). ekosistem).

Ancak bu ilk yarı sıfır günü atlatan, yani fark edilmeden bir Microsoft kriptografik sırrını ele geçiren dolandırıcılar, görünüşe göre, bir tüketici hesabı anahtarıyla imzalanmış bir erişim jetonunu dağıtabilecekleri ikinci bir yarı sıfır gün buldular. bunun yerine Azure AD imzalı bir belirteçmiş gibi "bu anahtar buraya ait değil" sinyalini vermeliydi.

Başka bir deyişle, dolandırıcılar planladıkları saldırı için yanlış türde bir imzalama anahtarına takılıp kalmış olsalar da, çalınan anahtarlarının çalışmasını durdurması gereken böl-ayrı güvenlik önlemlerini atlamanın bir yolunu buldular.

Daha fazla kötü ve iyi haber

Microsoft için kötü haber şu ki, bu, şirketin geçtiğimiz yıl önemli teminatları imzalama konusunda eksik olduğu görülen tek durum değil.

The son Yama SalıGerçekten de Microsoft'un, Redmond'un bizzat Windows Donanım Geliştirici Programı himayesi altında imzaladığı bir dizi hileli, kötü amaçlı yazılım bulaşmış Windows çekirdek sürücüsüne karşı engelleme listesi koruması sunduğunu gördü.

İyi haber şu ki, dolandırıcılar tüketici tarzı bir kriptografik anahtarla imzalanmış kurumsal tarzda erişim belirteçleri kullandıklarından, Microsoft'un güvenlik ekibi ne arayacağını öğrendikten sonra hileli kimlik doğrulama bilgileri güvenilir bir şekilde tehdit avına çıkarılabilir.

Microsoft, jargon açısından zengin bir dille şunu belirtiyor:

Talepleri imzalamak için yanlış bir anahtarın kullanılması, araştırma ekiplerimizin hem kurumsal hem de tüketici sistemlerimizde bu modeli izleyen tüm aktör erişim taleplerini görmesine olanak tanıdı.

Bu iddia kapsamını imzalamak için yanlış anahtarın kullanılması, hiçbir Microsoft sisteminin belirteçleri bu şekilde imzalamaması nedeniyle aktör etkinliğinin açık bir göstergesiydi.

Daha sade bir dille ifade edersek, Microsoft'ta hiç kimsenin bunu önceden bilmemesi (böylece proaktif olarak yama uygulanmasının engellenmesi) gerçeğinin olumsuz tarafı, ironik bir şekilde, Microsoft'ta hiç kimsenin bu şekilde çalışacak kod yazmaya çalışmamış olması gibi olumlu bir noktaya yol açtı. .

Bu da, bu saldırıdaki hileli davranışın güvenilir, benzersiz bir IoC olarak kullanılabileceği veya uzlaşma göstergesi.

Microsoft'un artık bu çift yarı sıfır gün açıklarından yararlanılan her örneği takip ettiğini ve dolayısıyla etkilenen 25 güçlü müşteri listesinin kapsamlı olduğunu ifade etme konusunda kendinden emin olmasının nedeninin bu olduğunu varsayıyoruz.

Ne yapalım?

Microsoft sizinle bu konuda iletişime geçmediyse bu durumdan etkilenmeyeceğinizden emin olabileceğinizi düşünüyoruz.

Ve güvenlik çözümleri Microsoft'un kendi bulut hizmetinde uygulandığı için (yani, çalınan MSA imzalama anahtarlarının reddedilmesi ve kurumsal kimlik doğrulama için "yanlış türde anahtarın" kullanılmasına izin veren boşluğun kapatılması), yamaları kendiniz yükleyin.

Bununla birlikte, eğer bir programcı, kalite güvence uygulayıcısı, kırmızı takım üyesi/mavi takım üyesiyseniz veya başka bir şekilde BT ile ilgileniyorsanız, lütfen kendinize bu makalenin başında belirttiğimiz üç noktayı hatırlatın:

- Uygulamalı kriptografi zordur. Yalnızca doğru algoritmaları seçmenize ve bunları güvenli bir şekilde uygulamanıza gerek yok. Ayrıca bunları doğru bir şekilde kullanmanız ve sistemin güvendiği kriptografik anahtarları uygun uzun vadeli bakımla yönetmeniz gerekir.

- Güvenlik segmentasyonu zordur. Microsoft'un burada yaptığı gibi ekosisteminizin karmaşık bir bölümünü iki veya daha fazla parçaya böldüğünüzü düşünseniz bile, ayırmanın gerçekten beklediğiniz gibi çalıştığından emin olmanız gerekir. Ayrılığın güvenliğini kendiniz araştırın ve test edin, çünkü siz test etmezseniz dolandırıcılar kesinlikle test edecektir.

- Tehdit avcılığı zordur. İlk ve en bariz açıklama her zaman doğru olmayabilir veya tek açıklama olmayabilir. İlk makul açıklamanızı bulduğunuzda avlanmayı bırakmayın. Yalnızca mevcut saldırıda kullanılan gerçek açıkları belirlemekle kalmayıp, aynı zamanda mümkün olduğunca ilgili diğer olası nedenleri keşfedene kadar devam edin, böylece bunları proaktif olarak yamalayabilirsiniz.

Çok iyi bilinen bir ifadeden alıntı yapmak gerekirse (ve bunun doğru olması, bunun klişe olmasından endişe duymadığımız anlamına gelir): Siber güvenlik bir yolculuktur, bir varış noktası değil.

Siber güvenlik tehdidi avcılığıyla ilgilenecek zamanınız veya uzmanlığınız mı yok? Siber güvenliğin dikkatinizi yapmanız gereken diğer şeylerden uzaklaştıracağından mı endişeleniyorsunuz?

Hakkında daha fazla bilgi alın Sophos Tarafından Yönetilen Tespit ve Müdahale:

24/7 tehdit avı, tespiti ve müdahalesi ▶

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- PlatoData.Network Dikey Üretken Yapay Zeka. Kendine güç ver. Buradan Erişin.

- PlatoAiStream. Web3 Zekası. Bilgi Genişletildi. Buradan Erişin.

- PlatoESG. Otomotiv / EV'ler, karbon, temiz teknoloji, Enerji, Çevre, Güneş, Atık Yönetimi. Buradan Erişin.

- Blok Ofsetleri. Çevre Dengeleme Sahipliğini Modernleştirme. Buradan Erişin.

- Kaynak: https://nakedsecurity.sophos.com/2023/07/18/microsoft-hit-by-storm-season-a-tale-of-two-semi-zero-days/

- :vardır

- :dır-dir

- :olumsuzluk

- :Neresi

- $UP

- 1

- %15

- 25

- 2FA

- a

- Yapabilmek

- Hakkımızda

- hakkında

- yukarıdaki

- kesin

- erişim

- erişilen

- Hesap

- Hesaplar

- edinilen

- edinme

- karşısında

- aktif

- Active Directory

- etkinlik

- eylemler

- gerçek

- aslında

- Ad

- eklemek

- ilerlemek

- Sonra

- tekrar

- karşı

- ajansları

- havayolu

- havaalanı

- algoritmalar

- Türkiye

- izin

- Izin

- tek başına

- zaten

- Ayrıca

- her zaman

- an

- ve

- herhangi

- kimse

- hiçbir yerde

- bariz

- uygulamalı

- yaklaşık olarak

- ARE

- etrafında

- göre

- AS

- üstlenmek

- varsayımı

- güvence

- At

- saldırı

- saldırılar

- doğrulanmış

- Doğrulama

- yazar

- Oto

- mevcut

- kaçınılması

- masmavi

- Arka

- Arka uç

- arka kapı

- arka fon

- background-image

- Kötü

- BE

- Çünkü

- olmuştur

- önce

- olmak

- Daha iyi

- yatılı

- organları

- sınır

- her ikisi de

- Alt

- tarayıcı

- Tarama

- böcek

- Demet

- fakat

- by

- CAN

- kart

- hangi

- dikkatlice

- dava

- nedenleri

- Merkez

- kesinlikle

- Kontrol

- denetleme

- Çekler

- Klinik

- açık

- müşteri

- kapanış

- bulut

- kod

- renk

- COM

- çoğunlukla

- şirket

- Şirketin

- tamamlamak

- karmaşık

- Uzlaşılmış

- bilgisayar

- emin

- yapılandırma

- bağ

- kabul

- tüketici

- kurabiye

- Kurumsal

- olabilir

- kapak

- kapsama

- yaratmak

- Oluşturma

- Tanıtım

- Suçlular

- kritik

- Crooks

- kriptografik

- kriptografi

- akım

- Müşteriler

- Siber suç

- Siber güvenlik

- veri

- gün

- Günler

- anlaşma

- tanım

- tasarlanmış

- büro

- hedef

- Bulma

- kararlı

- Geliştirici

- cihaz

- DID

- farklı

- dijital

- direkt olarak

- keşfetti

- ekran

- do

- belge

- yok

- Değil

- Dont

- aşağı

- indir

- olumsuz

- dramatik

- sürücüler

- sırasında

- her

- kolay

- kolay

- ekosistem

- başkasının

- E-posta

- şifreli

- son

- son uca

- İngilizce

- yeterli

- Keşfet

- kuruluş

- adlı

- kurmak

- Hatta

- hİÇ

- Her

- herkes

- takas

- mevcut

- beklemek

- Uzmanlık

- açıklama

- sömürmek

- sömürülen

- patlatır

- maruz

- gerçek

- sahte

- Figürlü

- son

- Ad

- sabit

- sabit

- uçuş

- takip

- İçin

- bulundu

- sahte

- itibaren

- oluşturmak

- almak

- verilmiş

- Go

- gidiş

- Tercih Etmenizin

- Hükümet

- kesmek

- vardı

- olur

- Zor

- donanım

- Var

- sahip olan

- başlıkları

- başlık

- duydum

- yükseklik

- okuyun

- vurmak

- Delikler

- duraksamak

- Ne kadar

- Nasıl Yapılır

- http

- HTTPS

- Yüzlerce

- avcılık

- tespit

- Kimlik

- if

- uygulamak

- ima edilen

- in

- Dahil olmak üzere

- Gösterge

- bireyler

- ilk

- içeride

- kurmak

- örnek

- yerine

- yönelik

- etkileşim

- etkileşimleri

- birbirine bağlı

- Internet

- içine

- soruşturma

- ilgili

- İronik

- Veriliş

- sorunlar

- IT

- ONUN

- kendisi

- seyahat

- jpg

- sadece

- tutmak

- anahtar

- anahtarlar

- Bilmek

- bilinen

- dil

- büyük

- Soyad

- tabaka

- en az

- Ayrılmak

- ayrılma

- Led

- sol

- Lets

- sevmek

- Muhtemelen

- Liste

- günlüğü

- giriş

- uzun süreli

- Bakın

- bakıyor

- kaçamak

- yapılmış

- çoğunluk

- yapmak

- YAPAR

- kötü amaçlı yazılım

- yönetmek

- yönetilen

- çok

- Kenar

- maksimum genişlik

- Mayıs..

- anlam

- anlamına geliyor

- demek

- önlemler

- sadece

- Microsoft

- olabilir

- darb

- Daha

- çoğu

- şart

- isim

- yani

- Tabiat

- gerek

- gerek

- ihtiyaçlar

- ağ

- ağ trafiği

- ağlar

- ağlar ve hizmetler

- yine de

- haber

- yok hayır

- normal

- notlar

- şimdi

- numara

- Açık

- of

- kapalı

- teklif

- sık sık

- on

- bir Zamanlar

- ONE

- olanlar

- Online

- bir tek

- Operasyon

- or

- örgütsel

- organizasyonlar

- aslında

- Diğer

- aksi takdirde

- bizim

- dışarı

- Görünüm

- tekrar

- kendi

- Kanal

- Bölüm

- parçalar

- geçmek

- geçti

- pasaport

- Şifre

- geçmiş

- Patch

- Yamalar

- model

- Paul

- İnsanlar

- kişisel

- yer

- planlanmış

- Platon

- Plato Veri Zekası

- PlatoVeri

- akla yakın

- Lütfen

- noktaları

- pozisyon

- Mesajlar

- potansiyel

- uygulama

- hazırlanmış

- mevcut

- önlenmesi

- Önceden

- özel

- özel Anahtar

- sonda

- Sorun

- sorunlar

- süreç

- üretmek

- Programı

- Programcı

- koruma

- kanıtladı

- halka açık

- Genel bulut

- yayınlanan

- itme

- koymak

- kalite

- alıntı yapmak

- daha doğrusu

- ulaşır

- Okuyucu

- Gerçekten mi

- teslim almak

- Kırmızı

- Referans

- düzenli

- ilgili

- bağıl

- güvenilir

- rapor

- saygın

- isteklerinizi

- gerektirir

- gereklidir

- gerektirir

- saygı

- Açığa

- ters

- krallar gibi yaşamaya

- acele

- s

- aynı

- testere

- kapsam

- sezon

- İkinci

- Gizli

- güvenli

- Güvenli

- güvenlik

- Güvenlik Önlemleri

- görmek

- görünmek

- gibiydi

- bölünme

- göndermek

- gönderir

- gönderdi

- ayrı

- hizmet

- Hizmetler

- Oturum

- paylaş

- kısa

- kısa dönem

- meli

- gösterdi

- gösterme

- yan

- işaret

- imzalı

- imza

- İşaretler

- tek

- yer

- akıllı

- meraklı

- So

- Yazılım

- katı

- biraz

- Birisi

- Yakında

- konuşma

- özel

- bölmek

- bağımsız

- standart

- başlama

- Eyalet

- çalıntı

- dur

- Storm

- şiddetle

- böyle

- önermek

- Önerdi

- uygun

- sözde

- elbette

- SVG

- sistem

- Sistemler

- Bizi daha iyi tanımak için

- masal

- takım

- takım

- teknikleri

- söylemek

- geçici

- onlarca

- test

- göre

- o

- The

- ve bazı Asya

- Onları

- kendilerini

- sonra

- teori

- Orada.

- bu nedenle

- Bunlar

- onlar

- işler

- düşünmek

- Re-Tweet

- Bu

- gerçi?

- Binlerce

- tehdit

- üç

- zaman

- TLS

- için

- simge

- Jeton

- üst

- Toplam

- iz

- trafik

- geçiş

- şeffaf

- seyahat

- denenmiş

- tetiklenir

- gerçek

- denemek

- DÖNÜŞ

- iki

- tipik

- eninde sonunda

- altında

- altında yatan

- benzersiz

- kilidini açmak

- kadar

- Güncelleme

- Güncellemeler

- üzerine

- Üst taraf

- URL

- us

- ABD hükümeti

- kullanım

- Kullanılmış

- kullanıcı

- kullanıcılar

- kullanım

- kullanma

- Geniş

- üzerinden

- Kurban

- kurbanlar

- hayati

- güvenlik açıkları

- eksik

- oldu

- Yol..

- we

- ağ

- hafta

- İYİ

- tanınmış

- vardı

- Ne

- ne zaman

- hangi

- DSÖ

- neden

- Vahşi

- irade

- pencereler

- WISE

- ile

- olmadan

- Word

- sözler

- İş

- çalışma

- endişeli

- olur

- yazmak

- kod yaz

- Yanlış

- yıl

- henüz

- sen

- kendiniz

- zefirnet