มันยากกว่าที่คุณคิด

ไม่มีเครื่องเล่นเสียงด้านล่าง? ฟัง โดยตรง บนซาวด์คลาวด์

ดั๊ก เอมอธ และพอล ดักคลิน เพลงอินโทรและเอาท์โดย อีดิธ มัดจ์.

สามารถรับฟังเราได้ที่ Soundcloud, Apple Podcasts, Google Podcast, Spotify, Stitcher และทุกที่ที่มีพอดแคสต์ดีๆ หรือเพียงแค่วาง URL ของฟีด RSS ของเรา ลงในพอดแคตเตอร์ที่คุณชื่นชอบ

อ่านข้อความถอดเสียง

ดั๊ก. โปรแกรมจัดการรหัสผ่านแตก บั๊กการเข้าสู่ระบบ และควีนเอลิซาเบธที่ XNUMX กับแมรี่ ควีนแห่งสกอต… แน่นอน!

ทั้งหมดนั้นและอีกมากมายในพอดแคสต์ Naked Security

[โมเด็มดนตรี]

ยินดีต้อนรับสู่พอดคาสต์ทุกคน

ฉัน Doug Aamoth; เขาคือพอล ดักคลิน

พอล เป็นยังไง?

เป็ด. ว้าว!

นักขุดกะโหลกเทคโนโลยีสารสนเทศในศตวรรษที่ 16 พบกับพอดคาสต์ Naked Security ดักลาส

รอไม่ไหวแล้ว!

ดั๊ก. แน่นอนใช่… เราจะไปที่นั้นในไม่ช้า

แต่ก่อนอื่น เช่นเคย สัปดาห์นี้ในประวัติศาสตร์เทคโนโลยี เมื่อวันที่ 28 พฤษภาคม พ.ศ. 1987 ผู้ให้บริการออนไลน์ CompuServe ได้เปิดตัวสิ่งเล็กๆ ที่เรียกว่า Graphics Interchange Format หรือ GIF [HARD G]

ได้รับการพัฒนาโดย Steve Wilhite ผู้ล่วงลับ วิศวกรของ CompuServe (ผู้ซึ่งเคยออกเสียงว่า "jif" ขึ้นๆ ลงๆ) เพื่อรองรับภาพสีบนแบนด์วิธและความจุที่จำกัดของเครือข่ายคอมพิวเตอร์ในยุคแรกๆ

รุ่นเริ่มต้น GIF 87a รองรับสูงสุด 256 สี; ได้รับความนิยมอย่างรวดเร็วเนื่องจากความสามารถในการแสดงภาพเคลื่อนไหวอย่างง่ายและการรองรับอย่างกว้างขวางในระบบคอมพิวเตอร์ต่างๆ

ขอบคุณ คุณวิลไวท์

เป็ด. แล้วมันทิ้งอะไรไว้ให้เรา ดักลาส?

เว็บแอนิเมชั่น และการโต้เถียงว่าคำนี้ออกเสียงว่า "กราฟิก" [HARD G] หรือ "ยีราฟ" [SOFT G]

ดั๊ก. อย่างแน่นอน. [หัวเราะ]

เป็ด. ฉันไม่สามารถเรียกมันว่า "giff" [HARD G] ไม่ได้

ดั๊ก. เหมือนกัน!

มาประทับตรากัน แล้วไปต่อที่เรื่องราวที่น่าตื่นเต้นของเรา...

…เกี่ยวกับควีนเอลิซาเบธที่ XNUMX แมรี่ ราชินีแห่งสกอต และชายคนหนึ่ง เล่นทั้งสองด้าน ระหว่างอาชญากรแรนซัมแวร์กับนายจ้างของเขา พอล

เรื่องเล่าเกี่ยวกับแรนซัมแวร์: การโจมตีของ MitM ที่มีชายคนหนึ่งอยู่ตรงกลาง

เป็ด. [หัวเราะ] เรามาเริ่มกันที่ตอนจบของเรื่อง

โดยพื้นฐานแล้ว มันคือการโจมตีด้วยแรนซัมแวร์กับบริษัทเทคโนโลยีในอ็อกซ์ฟอร์ดเชียร์ ประเทศอังกฤษ

(ไม่ใช่อันนี้… เป็นบริษัทในอ็อกซ์ฟอร์ด ห่างจาก Abingdon-on-Thames 15 กม. ซึ่งเป็นที่ตั้งของ Sophos)

หลังจากโดนแรนซั่มแวร์โจมตี พวกเขาก็มีความต้องการที่จะจ่าย Bitcoin เพื่อให้ได้ข้อมูลกลับคืนมา

และเช่นเดียวกับเรื่องราวที่เรามี สองสามสัปดาห์ที่ผ่านมาซึ่งเป็นหนึ่งในทีมป้องกันของพวกเขาเอง ซึ่งควรจะช่วยจัดการกับเรื่องนี้ คิดว่า "ฉันจะใช้ MiTM" ซึ่งเป็นการโจมตีแบบ Man-in-the-Middle

ฉันรู้ว่า เพื่อหลีกเลี่ยงภาษาทางเพศและเพื่อสะท้อนความจริงที่ว่าไม่ใช่คนเสมอไป (มันมักจะเป็นคอมพิวเตอร์ตรงกลาง) ทุกวันนี้...

…ใน Naked Security ตอนนี้ฉันเขียนว่า “Manipulator-in-the-Middle”

แต่นี่คือผู้ชายที่อยู่ตรงกลาง

พูดง่ายๆ ก็คือ Doug เขาเริ่มส่งอีเมลถึงนายจ้างจากที่บ้าน โดยใช้บัญชีอีเมลประเภทพิมพ์ผิดที่เหมือนกับอีเมลของมิจฉาชีพ

เขาขโมยเธรดและเปลี่ยนที่อยู่ Bitcoin ในร่องรอยอีเมลในอดีต เพราะเขาสามารถเข้าถึงบัญชีอีเมลของผู้บริหารระดับสูง...

…โดยพื้นฐานแล้วเขาเริ่มเจรจาในฐานะคนกลาง

คุณคิดว่าตอนนี้เขากำลังเจรจากับมิจฉาชีพเป็นการส่วนตัว และจากนั้นเขาก็ส่งต่อการเจรจาไปยังนายจ้างของเขา

เราไม่รู้ว่าเขาหวังจะหนีไปพร้อมกับค่าหัวทั้งหมดแล้วบอกนายจ้างของเขาว่า “เฮ้ เดาสิ พวกมิจฉาชีพโกงเรา” หรือว่าเขาต้องการที่จะต่อรองกับพวกมิจฉาชีพ และ นายจ้างของเขาอยู่อีกด้านหนึ่ง

เพราะเขารู้ว่าอะไรถูก/ผิดที่จะพูดเพื่อเพิ่มความกลัวและความหวาดกลัวในบริษัท

ดังนั้น เป้าหมายของเขาคือการจี้เงินค่าไถ่แรนซัมแวร์

ดั๊ก ทุกอย่างกลายเป็นรูปลูกแพร์เล็กน้อย เพราะโชคไม่ดีสำหรับเขา และโชคดีสำหรับนายจ้างของเขาและหน่วยงานบังคับใช้กฎหมาย บริษัทตัดสินใจไม่จ่ายเงิน

ดั๊ก. [หัวเราะ] อืมมม!

เป็ด. ดังนั้นจึงไม่มี Bitcoin ให้เขาขโมยและจากนั้นก็ตัดแล้วหนี

นอกจากนี้ ดูเหมือนว่าเขาจะซ่อนร่องรอยของเขาได้ไม่ดีนัก และการเข้าถึงบันทึกอีเมลอย่างผิดกฎหมายก็ออกมาในทันที

เห็นได้ชัดว่าเขารู้ว่าตำรวจกำลังเข้ามาประชิดตัวเขา เพราะเขาพยายามล้างข้อมูลอันธพาลออกจากคอมพิวเตอร์และโทรศัพท์ของเขาที่บ้าน

แต่พวกเขาถูกยึดและข้อมูลถูกกู้คืน

อย่างไรก็ตาม คดีนี้ยืดเยื้อยาวนานถึงห้าปี และในที่สุด ในขณะที่เขากำลังจะขึ้นศาล เขาก็ตัดสินใจได้อย่างชัดเจนว่าเขาไม่มีขาที่จะยืน และเขาก็สารภาพผิด

ได้เลย ดั๊ก

การโจมตีจากคนตรงกลางอย่างแท้จริง!

ดั๊ก. ตกลง ทุกอย่างเรียบร้อยดีในปี 2023...

…แต่พาพวกเราไป ย้อนกลับไปในปี 1580, พอล.

แล้ว Mary, Queen of Scots และ Queen Elizabeth I ล่ะ?

เป็ด. พูดตามตรง ฉันคิดว่านั่นเป็นวิธีที่ดีในการอธิบายการโจมตีแบบคนอยู่ตรงกลางโดยย้อนไปตลอดหลายปีที่ผ่านมา

เนื่องจากควีนเอลิซาเบธและลูกพี่ลูกน้องของเธอแมรี่ ราชินีแห่งสกอตเป็นศัตรูทางศาสนาและการเมือง

เอลิซาเบธเป็นราชินีแห่งอังกฤษ แมรี่เป็นผู้อ้างสิทธิในราชบัลลังก์

ดังนั้นแมรี่จึงถูกกักบริเวณในบ้านอย่างมีประสิทธิภาพ

แมรี่ใช้ชีวิตอย่างหรูหรา แต่ถูกคุมขังอยู่ในปราสาท และจริงๆ แล้วกำลังวางแผนต่อต้านลูกพี่ลูกน้องของเธอ แต่พวกเขาไม่สามารถพิสูจน์ได้

และแมรี่กำลังส่งและรับข้อความที่ยัดเข้าไปในถังเบียร์ที่ส่งไปที่ปราสาท

เห็นได้ชัดว่า ในกรณีนี้ คนที่อยู่ตรงกลางคือซัพพลายเออร์เบียร์ที่ปฏิบัติตามข้อกำหนด ซึ่งจะลบข้อความก่อนที่แมรี่จะได้รับ เพื่อให้สามารถคัดลอกข้อความได้

และเขาจะแทรกข้อความแทนที่ซึ่งเข้ารหัสด้วยรหัสของ Mary ด้วยการเปลี่ยนแปลงเล็กน้อยที่พูดอย่างหลวมๆ ในที่สุดแล้ว เกลี้ยกล่อมให้ Mary เขียนมากกว่าที่เธอควรจะมี

ดังนั้นเธอจึงไม่เพียงแต่เปิดเผยชื่อของผู้สมรู้ร่วมคิดคนอื่นๆ เท่านั้น เธอยังระบุว่าเธอเห็นด้วยกับแผนการลอบสังหารควีนเอลิซาเบธด้วย

ช่วงเวลาเหล่านั้นรุนแรงกว่านั้น… และแน่นอนว่าอังกฤษมีโทษประหารชีวิตในสมัยนั้น และแมรี่ก็ถูกพิจารณาคดีและประหารชีวิต

ดั๊ก. ตกลง ดังนั้นสำหรับใครก็ตามที่ฟังอยู่ การนำเสนอสั้นๆ สำหรับพอดคาสต์นี้คือ “ข่าวสารและคำแนะนำด้านความปลอดภัยทางไซเบอร์ และเกร็ดประวัติศาสตร์เล็กๆ น้อยๆ”

กลับมาที่คนกลางของเราในวันนี้

เราพูดคุยเกี่ยวกับ ภัยคุกคามวงในอื่น เช่นนี้ไม่นานมานี้

มันน่าสนใจที่จะดูว่านี่เป็นรูปแบบ หรือนี่เป็นเพียงเรื่องบังเอิญ

แต่เราได้พูดถึงบางสิ่งที่คุณสามารถทำได้เพื่อป้องกันตัวเองจากการโจมตีประเภทนี้ ดังนั้นเรามาพูดถึงเรื่องเหล่านั้นกันอีกครั้งโดยเร็ว

เริ่มต้นด้วย: หารและพิชิตซึ่งโดยพื้นฐานแล้วหมายความว่า “อย่าให้คนคนเดียวในบริษัทเข้าถึงทุกสิ่งอย่างอิสระ” พอล

เป็ด. ใช่.

ดั๊ก. แล้วเราได้: เก็บบันทึกที่ไม่เปลี่ยนรูปซึ่งดูเหมือนว่าจะเกิดขึ้นในกรณีนี้ใช่ไหม?

เป็ด. ใช่.

ดูเหมือนว่าองค์ประกอบสำคัญของหลักฐานในกรณีนี้คือข้อเท็จจริงที่ว่าเขาขุดคุ้ยอีเมลของผู้บริหารระดับสูงและเปลี่ยนแปลงอีเมลเหล่านั้น และเขาไม่สามารถปิดบังได้

คุณลองจินตนาการดูว่าแม้ไม่มีหลักฐานอื่น ข้อเท็จจริงที่ว่าเขายุ่งกับอีเมลที่เกี่ยวข้องกับการเจรจาแรนซัมแวร์และที่อยู่ Bitcoin โดยเฉพาะนั้นน่าสงสัยเป็นพิเศษ

ดั๊ก. ตกลง ในที่สุด: วัดเสมอไม่เคยถือว่า

เป็ด. แน่นอน!

ดั๊ก. ในที่สุดคนดีก็ชนะ… ใช้เวลาห้าปี แต่เราก็ทำสำเร็จ

ไปสู่เรื่องราวต่อไปของเรากันเถอะ

บริษัทรักษาความปลอดภัยบนเว็บพบข้อบกพร่องในการเข้าสู่ระบบในชุดเครื่องมือสร้างแอป

ข้อบกพร่องได้รับการแก้ไขอย่างรวดเร็วและโปร่งใส ดังนั้นมันจึงดี… แต่ก็มีบ้างเล็กน้อย เรื่องราวมากขึ้นแน่นอนพอล

การรักษาความปลอดภัยที่ร้ายแรง: การยืนยันมีความสำคัญ – การตรวจสอบข้อผิดพลาดในการเข้าสู่ระบบ OAUTH

เป็ด. ใช่.

นี่คือบริษัทวิเคราะห์ความปลอดภัยของการเขียนโค้ดเว็บ (ฉันหวังว่าฉันจะเลือกคำศัพท์ที่ถูกต้องที่นั่น) เรียกว่า SALT และพวกเขาพบช่องโหว่ในการตรวจสอบสิทธิ์ในชุดเครื่องมือสร้างแอปชื่อ Expo

และขออวยพรให้พวกเขา Expo สนับสนุนสิ่งที่เรียกว่า OAUTH, the เปิดการให้สิทธิ์ ระบบ

นั่นคือประเภทของระบบที่ใช้เมื่อคุณไปที่เว็บไซต์ที่ตัดสินใจว่า “คุณรู้อะไรไหม เราไม่ต้องการความยุ่งยากในการพยายามเรียนรู้วิธีรักษาความปลอดภัยด้วยรหัสผ่านสำหรับตัวเราเอง สิ่งที่เราจะทำคือเราจะพูดว่า 'เข้าสู่ระบบด้วย Google เข้าสู่ระบบด้วย Facebook'” อะไรทำนองนั้น

และแนวคิดก็คือ พูดง่ายๆ ก็คือ คุณติดต่อ Facebook หรือ Google หรืออะไรก็ตามที่เป็นบริการหลัก แล้วคุณพูดว่า “เฮ้ ฉันอยากจะให้ example.com อนุญาตให้ทำ X”

ดังนั้น Facebook หรือ Google หรืออะไรก็ตาม ยืนยันตัวตนของคุณแล้วพูดว่า “ตกลง นี่คือรหัสวิเศษที่คุณสามารถมอบให้อีกฝ่ายที่ระบุว่า 'เราได้ตรวจสอบคุณแล้ว คุณได้รับรองความถูกต้องกับเราแล้ว และนี่คือโทเค็นการตรวจสอบสิทธิ์ของคุณ”

จากนั้น ปลายอีกด้านหนึ่งสามารถตรวจสอบกับ Facebook หรือ Google หรืออะไรก็ตามเพื่อให้แน่ใจว่าโทเค็นนั้นออกในนามของคุณ

นั่นหมายความว่าคุณไม่จำเป็นต้องส่งรหัสผ่านใดๆ ให้กับเว็บไซต์… ถ้าคุณต้องการ ให้ Facebook หรือ Google ร่วมกันทำส่วนการตรวจสอบสิทธิ์จริงให้กับคุณ

เป็นความคิดที่ดีหากคุณเป็นเว็บไซต์บูติกและคิดว่า “ฉันจะไม่ถักรหัสลับของตัวเอง”

ดังนั้น นี่ไม่ใช่ข้อบกพร่องใน OAUTH

เป็นเพียงการกำกับดูแล บางสิ่งที่ถูกลืมในการใช้กระบวนการ OAUTH ของ Expo

และพูดอย่างหลวมๆ ดั๊ก มันเป็นแบบนี้

รหัส Expo สร้าง URL ขนาดยักษ์ที่มีพารามิเตอร์ทั้งหมดที่จำเป็นสำหรับการตรวจสอบสิทธิ์กับ Facebook จากนั้นตัดสินใจว่าควรส่งโทเค็นการเข้าถึงเวทขั้นสุดท้ายไปที่ใด

ดังนั้น ตามทฤษฎีแล้ว หากคุณสร้าง URL ของคุณเองหรือแก้ไข URL ได้ คุณก็สามารถเปลี่ยนตำแหน่งที่ส่งโทเค็นการพิสูจน์ตัวตนด้วยเวทมนตร์ในที่สุดได้

แต่คุณจะไม่สามารถหลอกลวงผู้ใช้ได้ เนื่องจากกล่องโต้ตอบปรากฏขึ้นพร้อมข้อความว่า “แอปที่ URL-here กำลังขอให้คุณลงชื่อเข้าใช้บัญชี Facebook ของคุณ คุณเชื่อมั่นในสิ่งนี้อย่างเต็มที่และต้องการปล่อยให้เป็นเช่นนั้นหรือไม่? ใช่หรือไม่?"

อย่างไรก็ตาม เมื่อถึงจุดที่ได้รับรหัสอนุญาตจาก Facebook หรือ Google หรืออะไรก็ตาม และส่งไปยัง "return URL" นี้ รหัส Expo จะไม่ตรวจสอบว่าคุณได้คลิกจริง Yes ในกล่องโต้ตอบการอนุมัติ

หากคุณเห็นกล่องโต้ตอบและคลิก Noจากนั้นคุณจะป้องกันไม่ให้การโจมตีเกิดขึ้น

แต่โดยพื้นฐานแล้วสิ่งนี้ "เปิดไม่สำเร็จ"

หากคุณไม่เคยเห็นบทสนทนา คุณจะไม่รู้ด้วยซ้ำว่ามีบางอย่างให้คลิกและคุณไม่ได้ทำอะไรเลย จากนั้นผู้โจมตีก็เปิดการเข้าชม URL ถัดไปด้วยตัวเองด้วย JavaScript ที่มากขึ้น...

… จากนั้นระบบจะทำงาน

และเหตุผลที่ใช้งานได้ก็คือ "URL ย้อนกลับ" มหัศจรรย์ซึ่งเป็นตำแหน่งที่ต้องส่งรหัสการอนุญาตลับสุดยอดนั้นถูกตั้งค่าในเว็บคุกกี้สำหรับ Expo เพื่อใช้ในภายหลัง *ก่อนที่คุณจะคลิก Yes ในกล่องโต้ตอบ*

ในภายหลัง การมีอยู่ของคุกกี้ “return URL” นั้นถือเป็นหลัก ถ้าคุณต้องการ เพื่อเป็นหลักฐานว่าคุณต้องได้เห็นกล่องโต้ตอบ และคุณต้องตัดสินใจดำเนินการต่อ

ทั้งที่ความจริงแล้วมันไม่ใช่อย่างนั้น

ดังนั้นมันจึงเป็นการลื่นไถลครั้งใหญ่ ดักลาส

ดั๊ก. ตกลง เรามีเคล็ดลับ เริ่มด้วย: เมื่อพูดถึงการรายงานและเปิดเผยข้อบกพร่องนี้ นี่เป็นกรณีศึกษา

นี่เป็นวิธีที่คุณควรทำเกือบทุกประการ พอล

ทุกอย่างทำงานได้ตามที่ควรจะเป็น ดังนั้นนี่จึงเป็นตัวอย่างที่ดีของวิธีการทำสิ่งนี้ในวิธีที่ดีที่สุดเท่าที่จะเป็นไปได้

เป็ด. และนั่นเป็นหนึ่งในเหตุผลหลักว่าทำไมฉันถึงอยากเขียนถึง Naked Security

SALT ผู้ที่พบข้อบกพร่อง...

..พวกเขาพบมัน พวกเขาเปิดเผยด้วยความรับผิดชอบ พวกเขาทำงานร่วมกับ Expo ซึ่งแก้ไขได้ภายในไม่กี่ชั่วโมง

ดังนั้น แม้ว่าจะเป็นข้อบกพร่อง แม้ว่าจะเป็นข้อผิดพลาดในการเข้ารหัส แต่ก็ทำให้ SALT พูดว่า "คุณรู้อะไรไหม คนในงาน Expo รู้สึกยินดีอย่างยิ่งที่ได้ร่วมงานด้วย"

จากนั้น SALT ก็ไปขอ CVE และแทนที่จะพูดว่า “เฮ้ ข้อบกพร่องได้รับการแก้ไขแล้ว ดังนั้นอีกสองวันต่อมาเราจะสามารถประชาสัมพันธ์เกี่ยวกับเรื่องนี้ได้” พวกเขายังกำหนดวันที่ล่วงหน้าสามเดือนเมื่อพวกเขาจะเขียน ค้นพบและเขียนรายงานการศึกษาของพวกเขา

แทนที่จะรีบดำเนินการเพื่อวัตถุประสงค์ในการประชาสัมพันธ์ทันที ในกรณีที่พวกเขาถูกขโมยข้อมูลในนาทีสุดท้าย พวกเขาไม่เพียงแต่รายงานเรื่องนี้ด้วยความรับผิดชอบ เพื่อให้สามารถแก้ไขได้ก่อนที่มิจฉาชีพจะพบช่องโหว่นี้ (และไม่มีหลักฐานว่ามีใครใช้ช่องโหว่นี้ในทางที่ผิด) พวกเขายัง ให้เวลาเล็กน้อยสำหรับงาน Expo เพื่อออกไปที่นั่นและสื่อสารกับลูกค้าของพวกเขา

ดั๊ก. และแน่นอนว่าเราได้พูดคุยกันเล็กน้อยเกี่ยวกับเรื่องนี้: ตรวจสอบให้แน่ใจว่าการตรวจสอบความถูกต้องของคุณปิดไม่สำเร็จ.

ตรวจสอบให้แน่ใจว่าไม่ได้ทำงานต่อไปหากมีคนเพิกเฉยหรือยกเลิก

แต่ปัญหาที่ใหญ่กว่าคือ: อย่าคิดว่าโค้ดฝั่งไคลเอ็นต์ของคุณจะเป็นผู้ควบคุมกระบวนการตรวจสอบ

เป็ด. หากคุณทำตามขั้นตอนที่ถูกต้องของโค้ด JavaScript ที่ Expo จัดเตรียมไว้เพื่อนำคุณผ่านกระบวนการ OAUTH นี้ คุณก็สบายดี

แต่ถ้าคุณหลีกเลี่ยงโค้ดของพวกเขาและเรียกใช้ลิงก์ด้วย JavaScript ของคุณเองจริงๆ รวมถึงการข้ามหรือยกเลิกป๊อปอัป คุณก็ชนะ

การข้ามรหัสไคลเอนต์ของคุณเป็นสิ่งแรกที่ผู้โจมตีจะนึกถึง

ดั๊ก. เอาล่ะ สุดท้าย แต่ไม่ท้ายสุด: ออกจากระบบบัญชีเว็บเมื่อคุณไม่ได้ใช้งาน

นั่นเป็นคำแนะนำที่ดีรอบด้าน

เป็ด. เราพูดมันตลอดเวลาในพอดคาสต์ของ Naked Security และเราก็มี เป็นเวลาหลายปี.

เป็นคำแนะนำที่ไม่เป็นที่นิยม เพราะมันค่อนข้างไม่สะดวก เช่นเดียวกับการบอกคนอื่นว่า “เฮ้ ทำไมไม่ตั้งค่าเบราว์เซอร์ของคุณให้ล้างคุกกี้ทั้งหมดเมื่อออก”

หากคุณลองคิดดู ในกรณีนี้... สมมติว่าการเข้าสู่ระบบเกิดขึ้นผ่านบัญชี Facebook ของคุณ; OAUTH ผ่าน Facebook

หากคุณออกจากระบบ Facebook แล้ว ไม่ว่าผู้โจมตีจะพยายามใช้ JavaScript แบบใด (ปิดป๊อปอัป Expo และทั้งหมดนั้น) กระบวนการตรวจสอบสิทธิ์ด้วย Facebook จะไม่ประสบความสำเร็จ เพราะ Facebook จะพูดว่า "เฮ้ บุคคลนี้ ขอให้ฉันรับรองความถูกต้อง พวกเขาไม่ได้เข้าสู่ระบบในขณะนี้”

ดังนั้นคุณจะเห็นการเข้าสู่ระบบ Facebook ปรากฏขึ้นที่จุดนั้นเสมอและหลีกเลี่ยงไม่ได้: "คุณต้องเข้าสู่ระบบทันที"

และนั่นจะทำให้อุบายหายไปทันที

ดั๊ก. โอเคดีมาก ๆ.

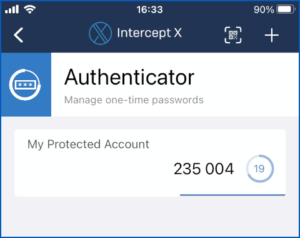

และเรื่องราวสุดท้ายของวันนี้: อย่าตื่นตระหนก แต่ดูเหมือนว่าจะมีวิธีถอดรหัสรหัสผ่านหลักสำหรับ KeePass ผู้จัดการรหัสผ่านแบบโอเพนซอร์ส

แต่อย่าเพิ่งตกใจไปเพราะมันเป็น ซับซ้อนกว่ามาก กว่าที่เห็น พอล

คุณต้องควบคุมเครื่องจักรของใครบางคนจริงๆ

การรักษาความปลอดภัยที่ร้ายแรง: KeePass “การถอดรหัสรหัสผ่านหลัก” และสิ่งที่เราสามารถเรียนรู้ได้จากมัน

เป็ด. คุณทำ.

หากคุณต้องการติดตามสิ่งนี้ CVE-2023-32784

มันเป็นจุดบกพร่องที่น่าสนใจ และฉันก็เขียนประมาณว่า ผลงานชิ้นโบแดง บทความสไตล์ Naked Security เกี่ยวกับเรื่องนี้ หัวข้อ: KeePass 'การถอดรหัสรหัสผ่านหลัก' และสิ่งที่เราสามารถเรียนรู้ได้จากมัน

ดังนั้นฉันจะไม่สปอยล์บทความนั้น ซึ่งจะกล่าวถึงการจัดสรรหน่วยความจำประเภท C การจัดสรรหน่วยความจำประเภทภาษาสคริปต์ และสุดท้ายคือสตริงที่จัดการด้วย C# หรือ .NET… การจัดสรรหน่วยความจำที่จัดการโดยระบบ

ฉันจะอธิบายสิ่งที่นักวิจัยค้นพบในกรณีนี้

สิ่งที่พวกเขาทำคือ... พวกเขาไปค้นหารหัสของ KeePass และในการถ่ายโอนข้อมูลหน่วยความจำของ KeePass เพื่อเป็นหลักฐานว่าการค้นหารหัสผ่านหลักในหน่วยความจำนั้นง่ายเพียงใด แม้ว่าจะเป็นเพียงชั่วคราวก็ตาม

จะเป็นอย่างไรหากมีนาที ชั่วโมง หรือวันต่อมา?

จะเกิดอะไรขึ้นถ้ารหัสผ่านหลักยังคงอยู่ บางทีอาจอยู่ในไฟล์ swap ของคุณบนดิสก์ แม้ว่าคุณจะรีบูตเครื่องคอมพิวเตอร์แล้วก็ตาม

ดังนั้นฉันจึงตั้งค่า KeePass และฉันให้รหัสผ่าน 16 ตัวสำหรับตัวพิมพ์ใหญ่ทั้งหมด เพื่อให้ง่ายต่อการจดจำหากฉันพบรหัสผ่านนั้นในหน่วยความจำ

และดูเถิด ฉันไม่เคยพบรหัสผ่านมาสเตอร์ของฉันเลยในหน่วยความจำ: ไม่ใช่สตริง ASCII; ไม่เป็นสตริง Windows widechar (UTF-16))

ที่ดี!

แต่สิ่งที่นักวิจัยคนนี้สังเกตเห็นก็คือ เมื่อคุณพิมพ์รหัสผ่านของคุณลงใน KeePass มันจะขึ้นว่า... ฉันจะเรียกมันว่า "อักขระ Unicode blob" เพื่อแสดงให้คุณเห็นว่า ใช่ คุณกดแป้น ดังนั้นเพื่อแสดงให้คุณเห็น จำนวนตัวอักษรที่คุณพิมพ์

ดังนั้น ขณะที่คุณพิมพ์รหัสผ่าน คุณจะเห็นสตริงหยด [●], หยด-หยด [●●], หยด-หยด-หยด [●●●] และในกรณีของฉัน ทุกอย่างไม่เกิน 16 หยด

ดูเหมือนว่าสตริงหยดเหล่านั้นจะไม่มีความเสี่ยงด้านความปลอดภัย ดังนั้นบางทีพวกเขาอาจถูกปล่อยให้รันไทม์ของ .NET เพื่อจัดการเป็น "สตริงที่มีการจัดการ" ซึ่งพวกมันอาจอยู่ในหน่วยความจำหลังจากนั้น...

…และไม่ได้รับการสะสางเพราะ “เฮ้ พวกมันเป็นแค่ก้อนเนื้อ”

ปรากฎว่าถ้าคุณทำการถ่ายโอนข้อมูลหน่วยความจำของ KeePass ซึ่งให้ข้อมูลมากถึง 250MB และคุณมองหาสตริงเช่น blob-blob, blob-blob-blob และอื่น ๆ (blob จำนวนเท่าใดก็ได้) การถ่ายโอนข้อมูลหน่วยความจำก้อนหนึ่งซึ่งคุณจะเห็นหยดสองหยด จากนั้นสามหยด จากนั้นสี่หยด จากนั้นห้าหยด… และในกรณีของฉัน ไปจนถึง 16 หยด

จากนั้นคุณก็จะได้รับคอลเลกชั่น "ตัวละครหยดเลือดที่เกิดขึ้นโดยไม่ได้ตั้งใจ" แบบสุ่ม หากคุณต้องการ

กล่าวอีกนัยหนึ่ง เพียงแค่มองหาสตริง blob เหล่านั้น แม้ว่าพวกเขาจะไม่เปิดเผยรหัสผ่านจริงของคุณ แต่จะทำให้ความยาวของรหัสผ่านของคุณรั่วไหล

อย่างไรก็ตาม สิ่งที่น่าสนใจยิ่งกว่านั้นก็คือ เพราะสิ่งที่นักวิจัยสงสัยคือ “จะเกิดอะไรขึ้นถ้าข้อมูลที่อยู่ใกล้กับสตริงหยดเหล่านั้นในหน่วยความจำอาจเชื่อมโยงกับอักขระแต่ละตัวที่คุณพิมพ์ในรหัสผ่าน”

แล้วจะเกิดอะไรขึ้นถ้าคุณเปิดไฟล์การถ่ายโอนข้อมูลหน่วยความจำ และแทนที่จะค้นหาแค่สองหยด สามหยด/สี่หยด อื่นๆ...

…คุณค้นหาสตริงของ blobs ตามด้วยอักขระที่คุณคิดว่าอยู่ในรหัสผ่าน?

ในกรณีของฉัน ฉันแค่ค้นหาตัวอักษร A ถึง Z เพราะฉันรู้ว่านั่นคือสิ่งที่อยู่ในรหัสผ่าน

ฉันกำลังค้นหาสตริงของ blobs ตามด้วยอักขระ ASCII หนึ่งตัว

เดาว่าเกิดอะไรขึ้นดั๊ก?

ฉันได้รับสองหยดตามด้วยอักขระตัวที่สามของรหัสผ่านของฉัน สามหยดตามด้วยอักขระตัวที่สี่ของรหัสผ่านของฉัน ไปจนถึง 15 blobs ตามด้วยอักขระตัวที่ 16 ในรหัสผ่านของฉันทันที

ดั๊ก. ใช่ มันเป็นภาพที่เห็นได้ชัดเจนในบทความนี้!

ฉันกำลังตามไป… มันกลายเป็นเรื่องทางเทคนิคเล็กน้อย และทันใดนั้นฉันก็เห็นว่า “โอ้โฮ! ดูเหมือนรหัสผ่าน!”

เป็ด. โดยพื้นฐานแล้ว เหมือนกับว่าอักขระแต่ละตัวในรหัสผ่านของคุณกระจัดกระจายไปทั่วหน่วยความจำ แต่อักขระที่แสดงถึงอักขระ ASCII ที่จริง ๆ แล้วเป็นส่วนหนึ่งของรหัสผ่านของคุณเมื่อคุณพิมพ์ลงใน...

…มันเหมือนกับว่าพวกมันมีไดย์เรืองแสงติดอยู่

ดังนั้น blobs สตริงเหล่านี้จะทำหน้าที่เป็นกลไกการแท็กเพื่อตั้งค่าสถานะอักขระในรหัสผ่านของคุณโดยไม่ได้ตั้งใจ

และความจริงแล้ว คุณธรรมของเรื่องราวก็คือ สิ่งต่างๆ สามารถรั่วไหลในความทรงจำในแบบที่คุณคาดไม่ถึง และแม้แต่ผู้ตรวจสอบโค้ดที่มีข้อมูลดีก็อาจไม่ทันสังเกต

จึงเป็นการอ่านที่น่าสนใจ และเป็นเครื่องเตือนใจที่ดีว่าการเขียนรหัสที่ปลอดภัยอาจยากกว่าที่คุณคิด

และที่สำคัญยิ่งกว่านั้น การตรวจสอบและการรับรองคุณภาพ และการทดสอบรหัสที่ปลอดภัยอาจทำได้ยากขึ้น…

…เพราะคุณต้องมีตาที่ด้านหน้า ด้านหลัง และด้านข้างของศีรษะ และคุณต้องคิดอย่างผู้โจมตี และพยายามมองหาความลับที่รั่วไหลในทุกที่ที่คุณทำได้

ดั๊ก. เอาล่ะ ตรวจสอบออกอยู่ใน makedsecurity.sophos.com

และเมื่อพระอาทิตย์ตกดินในรายการของเรา ก็ถึงเวลารับฟังความคิดเห็นจากผู้อ่านของเรา

ในพอดคาสต์ก่อนหน้านี้ (นี่คือหนึ่งในความคิดเห็นที่ฉันชอบที่สุด Paul) ผู้ฟังของ Naked Security Chang แสดงความคิดเห็น:

ที่นั่น. ฉันได้ทำมัน. หลังจากฟังมาเกือบสองปี ฉันก็ฟังพอดคาสต์ Naked Security ทั้งหมดจนจบ ฉันจมอยู่กับทั้งหมด

ฉันสนุกกับมันตั้งแต่แรกเริ่มด้วย Chet Chat ที่ใช้เวลานาน จากนั้นให้ลูกเรือของสหราชอาณาจักร "ไม่นะ! มันคือคิม” อยู่ถัดไป; ในที่สุดฉันก็มาถึง "สัปดาห์นี้ในประวัติศาสตร์เทคโนโลยี" ของวันนี้

ขี่อะไร!

ขอบคุณช้าง!

ฉันไม่อยากเชื่อเลยว่าคุณจะดูทุกตอน แต่เราทำทุกอย่าง (ฉันหวังว่าฉันจะไม่ได้พูดนอกเรื่อง) ขอบคุณมาก

เป็ด. มากจริงๆ ดั๊ก!

เป็นเรื่องดีที่ไม่เพียงทราบว่าผู้คนกำลังฟังอยู่ แต่ยังพบว่าพอดแคสต์มีประโยชน์ และช่วยให้พวกเขาเรียนรู้เพิ่มเติมเกี่ยวกับความปลอดภัยในโลกไซเบอร์ และช่วยยกระดับเกมของพวกเขา แม้ว่าจะเพียงเล็กน้อยก็ตาม

เพราะฉันคิดว่า อย่างที่ฉันเคยพูดไปหลายครั้งแล้ว ถ้าเราทุกคนยกเกมความปลอดภัยทางไซเบอร์ของเราขึ้นมาสักนิด เราจะทำมากกว่านี้เพื่อป้องกันไม่ให้พวกอาชญากรเข้ามาใกล้ มากกว่าการที่บริษัทหนึ่งหรือสองบริษัท หนึ่งหรือสององค์กร หนึ่งหรือ คนสองคนใช้ความพยายามอย่างมาก แต่พวกเราที่เหลือล้าหลัง

ดั๊ก. แน่นอน!

ขอบคุณมากอีกครั้ง คุณช้าง ที่ส่งมาให้

เราขอขอบคุณจริงๆ

และหากคุณมีเรื่องราวที่น่าสนใจ ข้อคิดเห็นหรือคำถามที่คุณต้องการส่ง เราชอบที่จะอ่านในพอดแคสต์

คุณสามารถส่งอีเมลไปที่ tips@sophos.com หรือแสดงความคิดเห็นในบทความของเรา หรือจะติดต่อหาเราบนโซเชียล: @nakedsecurity

นั่นคือการแสดงของเราในวันนี้ ขอบคุณมากสำหรับการฟัง

สำหรับ Paul Ducklin ฉัน Doug Aamoth เตือนคุณจนถึงครั้งต่อไป ให้...

ทั้งสอง รักษาความปลอดภัย!

[โมเด็มดนตรี]

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตไอสตรีม. ข้อมูลอัจฉริยะ Web3 ขยายความรู้ เข้าถึงได้ที่นี่.

- การสร้างอนาคตโดย Adryenn Ashley เข้าถึงได้ที่นี่.

- ซื้อและขายหุ้นในบริษัท PRE-IPO ด้วย PREIPO® เข้าถึงได้ที่นี่.

- ที่มา: https://nakedsecurity.sophos.com/2023/06/01/s3-ep137-16th-century-crypto-skullduggery/

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- $ ขึ้น

- 10

- 15%

- 28

- a

- ความสามารถ

- สามารถ

- เกี่ยวกับเรา

- เกี่ยวกับมัน

- แน่นอน

- อย่างแน่นอน

- เข้า

- ลงชื่อเข้าใช้

- บัญชี

- ข้าม

- กระทำ

- อย่างกระตือรือร้น

- ที่เกิดขึ้นจริง

- จริง

- ที่อยู่

- ที่อยู่

- คำแนะนำ

- หลังจาก

- อีกครั้ง

- กับ

- มาแล้ว

- ก่อน

- ทั้งหมด

- การจัดสรร

- Alright

- ด้วย

- เสมอ

- am

- จำนวน

- an

- การวิเคราะห์

- และ

- ภาพเคลื่อนไหว

- ใด

- ทุกคน

- ทุกแห่ง

- app

- Apple

- ขอขอบคุณ

- การอนุมัติ

- ได้รับการอนุมัติ

- เป็น

- รอบ

- จับกุม

- บทความ

- บทความ

- AS

- At

- โจมตี

- การโจมตี

- เสียง

- รับรองความถูกต้อง

- รับรองความถูกต้อง

- ตรวจสอบสิทธิ์

- การยืนยันตัวตน

- ผู้เขียน

- การอนุญาต

- หลีกเลี่ยง

- หลีกเลี่ยง

- ไป

- กลับ

- แบนด์วิดธ์

- บาร์เรล

- ตาม

- เป็นพื้น

- อ่าว

- BE

- เพราะ

- รับ

- เบียร์

- ก่อน

- การเริ่มต้น

- หลัง

- กำลัง

- เชื่อ

- ด้านล่าง

- ที่ดีที่สุด

- ระหว่าง

- ใหญ่

- ที่ใหญ่กว่า

- บิต

- Bitcoin

- ที่อยู่ bitcoin

- ทั้งสอง

- ความกรุณา

- เบราว์เซอร์

- Bug

- เป็นโรคจิต

- แต่

- by

- โทรศัพท์

- ที่เรียกว่า

- มา

- CAN

- ความจุ

- กรณี

- จับ

- ศตวรรษ

- อย่างแน่นอน

- ช้าง

- เปลี่ยนแปลง

- การเปลี่ยนแปลง

- การเปลี่ยนแปลง

- เปลี่ยนแปลง

- ตัวอักษร

- อักขระ

- ตรวจสอบ

- ตรวจสอบแล้ว

- การตรวจสอบ

- ตัวเลข

- ชัดเจน

- คลิก

- ไคลเอนต์

- ปิด

- รหัส

- การเข้ารหัส

- ความซ้ำซ้อน

- ชุด

- COM

- ความเห็น

- ความคิดเห็น

- สื่อสาร

- บริษัท

- บริษัท

- ไม่ขัดขืน

- คอมพิวเตอร์

- คอมพิวเตอร์

- ติดต่อเรา

- ควบคุม

- การทะเลาะวิวาท

- คุกกี้

- คุ้กกี้

- ตำรวจ

- ได้

- หลักสูตร

- ร้าว

- แตกระแหง

- สร้าง

- Crooks

- การเข้ารหัสลับ

- การอ่านรหัส

- ถ้วย

- ปัจจุบัน

- ขณะนี้

- ลูกค้า

- คฟ

- cybersecurity

- ข้อมูล

- วันที่

- วัน

- วัน

- จัดการ

- ความตาย

- ตัดสินใจ

- กำลังตัดสินใจ

- การป้องกัน

- ส่ง

- ความต้องการ

- บรรยาย

- ที่ถูกคุมขัง

- พัฒนา

- บทสนทนา

- บทสนทนา

- DID

- ตาย

- ต่าง

- การเปิดเผย

- ค้นพบ

- แสดง

- do

- ไม่

- ทำ

- Dont

- ลง

- หล่น

- สอง

- กอง

- ก่อน

- ง่าย

- เกี่ยวกับการศึกษา

- มีประสิทธิภาพ

- ความพยายาม

- ธาตุ

- ลิฟต์ Pitch

- อีเมล

- อีเมล

- ที่มีการเข้ารหัส

- ปลาย

- ศัตรู

- การบังคับใช้

- วิศวกร

- ประเทศอังกฤษ

- ได้รับสิทธิ

- ตอน

- เป็นหลัก

- แม้

- ในที่สุด

- เคย

- ทุกอย่าง

- หลักฐาน

- เผง

- การตรวจสอบ

- ตัวอย่าง

- น่าตื่นเต้น

- ดำเนินการ

- ทางออก

- ที่คาดหวัง

- อธิบาย

- งานแสดงสินค้า

- Eyes

- ความจริง

- ล้มเหลว

- ชื่อเสียง

- ที่น่าสนใจ

- ที่ชื่นชอบ

- กลัว

- คิด

- เนื้อไม่มีมัน

- สุดท้าย

- ในที่สุด

- หา

- หา

- ผลการวิจัย

- พบ

- ปลาย

- ชื่อจริง

- การแก้ไข

- ตาม

- ดังต่อไปนี้

- สำหรับ

- ลืม

- รูป

- โชคดี

- พบ

- สี่

- ที่สี่

- ราคาเริ่มต้นที่

- ด้านหน้า

- อย่างเต็มที่

- ที่ได้รับ

- เกม

- ได้รับ

- ได้รับ

- ยักษ์

- GIF

- ให้

- จะช่วยให้

- Go

- เป้าหมาย

- ไป

- ไป

- ดี

- กราฟิก

- ยิ่งใหญ่

- ผิด

- มี

- มือ

- เกิดขึ้น

- ที่เกิดขึ้น

- สิ่งที่เกิดขึ้น

- ยาก

- มี

- he

- หัว

- ได้ยิน

- การช่วยเหลือ

- เธอ

- โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม

- ซ่อน

- จี้

- พระองค์

- ของเขา

- ทางประวัติศาสตร์

- ประวัติ

- ตี

- หน้าแรก

- ความหวัง

- หวัง

- ชั่วโมง

- บ้าน

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- HTTPS

- ใหญ่

- i

- ฉันเป็น

- ความคิด

- if

- ภาพ

- ภาพ

- ทันที

- ทันที

- ไม่เปลี่ยนรูป

- การดำเนินงาน

- in

- รวมถึง

- รวมทั้ง

- เพิ่ม

- อิสระ

- แสดงว่า

- เป็นรายบุคคล

- เป็นรายบุคคล

- บุคคล

- ข้อมูล

- เทคโนโลยีสารสนเทศ

- แรกเริ่ม

- คนวงใน

- แทน

- น่าสนใจ

- เข้าไป

- ปัญหา

- ทุนที่ออก

- IT

- ITS

- JavaScript

- เพียงแค่

- เก็บ

- คีย์

- ถัก

- ทราบ

- ภาษา

- ชื่อสกุล

- ปลาย

- ต่อมา

- กฏหมาย

- การบังคับใช้กฎหมาย

- รั่วไหล

- เรียนรู้

- น้อยที่สุด

- นำ

- ซ้าย

- ความยาว

- กดไลก์

- ถูก จำกัด

- การเชื่อมโยง

- ผู้ฟัง

- การฟัง

- น้อย

- ที่อาศัยอยู่

- เข้าสู่ระบบ

- เข้า

- เข้าสู่ระบบ

- นาน

- มอง

- ที่ต้องการหา

- LOOKS

- Lot

- ความรัก

- หรูหรา

- เครื่อง

- มายากล

- หลัก

- หลัก

- ทำ

- มนุษย์

- จัดการ

- การจัดการ

- ผู้จัดการ

- หลาย

- เจ้านาย

- เรื่อง

- สูงสุด

- อาจ..

- วิธี

- วัด

- กลไก

- มีคุณสมบัติตรงตาม

- หน่วยความจำ

- ข้อความ

- กลาง

- อาจ

- นาที

- นาที

- ข้อผิดพลาด

- MITM

- แก้ไข

- เดือน

- คุณธรรม

- ข้อมูลเพิ่มเติม

- ย้าย

- mr

- มาก

- ดนตรี

- ดนตรี

- ต้อง

- my

- ความปลอดภัยเปล่า

- พอดคาสต์ความปลอดภัยเปลือยกาย

- ชื่อ

- ใกล้

- จำเป็นต้อง

- จำเป็น

- การเจรจาต่อรอง

- สุทธิ

- เครือข่าย

- ไม่เคย

- แต่

- ข่าว

- ถัดไป

- ดี

- ไม่

- ไม่มีอะไร

- สังเกต..

- ตอนนี้

- จำนวน

- รับรอง

- of

- ปิด

- มักจะ

- on

- ONE

- คน

- ออนไลน์

- เพียง

- โอเพนซอร์ส

- or

- องค์กร

- อื่นๆ

- ของเรา

- ตัวเรา

- ออก

- เกิน

- การควบคุม

- ของตนเอง

- ฟอร์ด

- ความหวาดกลัว

- พารามิเตอร์

- ส่วนหนึ่ง

- ในสิ่งที่สนใจ

- ที่ผ่านไป

- รหัสผ่าน

- จัดการรหัสผ่าน

- แบบแผน

- พอล

- ชำระ

- การชำระเงิน

- คน

- การอนุญาต

- คน

- ชักชวน

- โทรศัพท์

- เลือก

- ขว้าง

- สถานที่

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- ผู้เล่น

- ความสุข

- พอดคาสต์

- พอดคาสต์

- จุด

- ทางการเมือง

- ป๊อป

- ความนิยม

- เป็นไปได้

- โพสต์

- pr

- นำเสนอ

- กด

- ป้องกัน

- ก่อน

- อาจ

- กระบวนการ

- เด่นชัด

- พิสูจน์

- ป้องกัน

- พิสูจน์

- ให้

- ผู้จัดหา

- วัตถุประสงค์

- ใส่

- ทำให้

- เอลิซาเบราชินี

- คำถาม

- อย่างรวดเร็ว

- สุ่ม

- ransomware

- แรนซัมแวร์โจมตี

- ค่อนข้าง

- ถึง

- อ่าน

- ผู้อ่าน

- จริงๆ

- เหตุผล

- เหตุผล

- การได้รับ

- รับรู้

- สะท้อน

- ที่เกี่ยวข้อง

- การเผยแพร่

- เอาออก

- การแทนที่

- รายงาน

- รายงาน

- การรายงาน

- แสดง

- นักวิจัย

- REST

- การตรวจสอบ

- ขวา

- ความเสี่ยง

- RSS

- วิ่ง

- วิ่ง

- กล่าวว่า

- เกลือ

- เดียวกัน

- กล่าว

- คำพูด

- พูดว่า

- กระจัดกระจาย

- ค้นหา

- ค้นหา

- ปลอดภัย

- ความปลอดภัย

- เห็น

- ดูเหมือน

- ดูเหมือนว่า

- เห็น

- ยึด

- การส่ง

- ระดับอาวุโส

- ส่ง

- บริการ

- ผู้ให้บริการ

- ชุด

- เธอ

- ในไม่ช้า

- น่า

- โชว์

- ด้าน

- ด้านข้าง

- ลงชื่อ

- ง่าย

- ง่ายดาย

- So

- สังคม

- อ่อน

- บาง

- บางคน

- บางสิ่งบางอย่าง

- Soundcloud

- การพูด

- เฉพาะ

- Spotify

- ยืน

- เริ่มต้น

- ข้อความที่เริ่ม

- ที่เริ่มต้น

- เข้าพัก

- ขั้นตอน

- สตีฟ

- ยังคง

- การเก็บรักษา

- เรื่องราว

- เชือก

- สไตล์

- ส่ง

- ประสบความสำเร็จ

- ฉับพลัน

- ดวงอาทิตย์

- สนับสนุน

- ที่สนับสนุน

- ควร

- พิรุธ

- แลกเปลี่ยน

- ระบบ

- ระบบ

- เอา

- นำ

- ทีม

- เทคโนโลยี

- วิชาการ

- เทคโนโลยี

- บอก

- คำศัพท์

- การทดสอบ

- ตำราเรียน

- กว่า

- ขอบคุณ

- ขอบคุณ

- ที่

- พื้นที่

- สหราชอาณาจักร

- ของพวกเขา

- พวกเขา

- ตัวเอง

- แล้วก็

- ทฤษฎี

- ที่นั่น

- ดังนั้น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- สิ่ง

- สิ่ง

- คิด

- ที่สาม

- นี้

- ในสัปดาห์นี้

- เหล่านั้น

- แต่?

- คิดว่า

- สาม

- ราชบัลลังก์

- ตลอด

- ผูก

- เวลา

- ครั้ง

- เคล็ดลับ

- ไปยัง

- ในวันนี้

- โทเค็น

- เกินไป

- เอา

- เครื่องมือ

- ด้านบน

- สูงสุด 10

- ลู่

- โปร่งใส

- การทดลอง

- พยายาม

- ทริกเกอร์

- วางใจ

- ลอง

- กลับ

- ผลัดกัน

- สอง

- ชนิด

- ชนิด

- Uk

- ไม่สามารถ

- ภายใต้

- น่าเสียดาย

- Unicode

- จนกระทั่ง

- URL

- us

- ใช้

- มือสอง

- ผู้ใช้งาน

- การใช้

- การตรวจสอบ

- รุ่น

- กับ

- มาก

- ผ่านทาง

- เยี่ยมชมร้านค้า

- จำเป็น

- ความอ่อนแอ

- ต้องการ

- อยาก

- คือ

- ทาง..

- วิธี

- we

- เว็บ

- Website

- สัปดาห์

- สัปดาห์ที่ผ่านมา

- ดี

- ไป

- คือ

- อะไร

- อะไรก็ตาม

- เมื่อ

- ว่า

- ที่

- WHO

- ทำไม

- แพร่หลาย

- ป่า

- จะ

- หน้าต่าง

- เช็ด

- กับ

- ภายใน

- ไม่มี

- วอน

- คำ

- คำ

- งาน

- ทำงาน

- การทำงาน

- จะ

- จะให้

- เขียน

- การเขียน

- X

- ปี

- ใช่

- ยัง

- เธอ

- ของคุณ

- ด้วยตัวคุณเอง

- ลมทะเล