อเมซอน Redshift เร่งเวลาของคุณสู่ข้อมูลเชิงลึกด้วยคลังข้อมูลบนคลาวด์ที่รวดเร็ว ง่ายดาย และปลอดภัยในวงกว้าง ลูกค้านับหมื่นรายพึ่งพา Amazon RedShift เพื่อวิเคราะห์ข้อมูลระดับเอกซาไบต์และดำเนินการสืบค้นเชิงวิเคราะห์ที่ซับซ้อน

คุณสามารถใช้ไคลเอนต์ SQL ที่คุณต้องการเพื่อวิเคราะห์ข้อมูลของคุณใน อเมซอน Redshift คลังข้อมูล. เชื่อมต่อได้อย่างราบรื่นโดยใช้ประโยชน์จากข้อมูลประจำตัวของผู้ให้บริการข้อมูลประจำตัว (IdP) หรือข้อมูลประจำตัวการลงชื่อเพียงครั้งเดียว (SSO) เพื่อเชื่อมต่อกับคลังข้อมูล Redshift เพื่อนำข้อมูลประจำตัวผู้ใช้ที่มีอยู่กลับมาใช้ซ้ำ และหลีกเลี่ยงการตั้งค่าและการกำหนดค่าผู้ใช้เพิ่มเติม โดยใช้ การควบคุมการเข้าถึงตามบทบาท (RBAC)คุณสามารถทำให้การจัดการสิทธิ์ผู้ใช้ สิทธิ์ฐานข้อมูล และการจัดการสิทธิ์ความปลอดภัยใน Amazon RedShift ง่ายขึ้น คุณยังสามารถใช้บทบาทฐานข้อมูล redshift เพื่อกำหนดชุดสิทธิ์การยกระดับ เช่น สำหรับการตรวจสอบระบบหรือผู้ดูแลระบบฐานข้อมูล

การใช้ AWS Identity และการจัดการการเข้าถึง (IAM) ด้วย RBAC องค์กรต่างๆ จะทำให้การจัดการผู้ใช้ง่ายขึ้น เนื่องจากคุณไม่จำเป็นต้องสร้างผู้ใช้และแมปผู้ใช้กับบทบาทฐานข้อมูลด้วยตนเองอีกต่อไป คุณสามารถกำหนดบทบาทฐานข้อมูลที่แมปเป็นแท็กหลักสำหรับกลุ่ม IdP หรือบทบาท IAM ได้ ดังนั้นบทบาทฐานข้อมูล Redshift และผู้ใช้ที่เป็นสมาชิกของกลุ่ม IdP เหล่านั้นจึงจะได้รับบทบาทฐานข้อมูลโดยอัตโนมัติ

ในช่วงต้นปี 2023 เรา เปิดตัวการสนับสนุนการรวม Okta กับ Amazon Redshift แบบไร้เซิร์ฟเวอร์ การใช้บทบาทฐานข้อมูล ในโพสต์นี้ เรามุ่งเน้นไปที่ Okta ในฐานะ IdP และให้คำแนะนำทีละขั้นตอนเพื่อรวมคลัสเตอร์ที่จัดเตรียม Redshift เข้ากับ Okta โดยใช้ Redshift Query Editor v2 และกับไคลเอ็นต์ SQL เช่น SQL Workbench/J คุณสามารถใช้กลไกนี้กับผู้ให้บริการ IdP อื่นๆ เช่น Azure Active Directory หรือ Ping กับแอปพลิเคชันหรือเครื่องมือใดๆ ที่ใช้ไดรเวอร์ JDBC, ODBC หรือ Python ของ Amazon

ล่าสุดเราก็ประกาศเช่นกัน อเมซอน Redshift บูรณาการกับ AWS IAM Identity Center, การสนับสนุน การเผยแพร่ข้อมูลประจำตัวที่เชื่อถือได้ให้คุณใช้งานได้ ผู้ให้บริการข้อมูลประจำตัวบุคคลที่สาม (IdP) เช่น Microsoft Entra ID (Azure AD), Okta, Ping และ OneLogin การผสานรวมนี้ทำให้กระบวนการตรวจสอบสิทธิ์และการอนุญาตสำหรับผู้ใช้ Amazon RedShift ใช้งานได้ง่ายขึ้น ตัวแก้ไขแบบสอบถาม V2 or อเมซอน Quicksightทำให้พวกเขาเข้าถึงคลังข้อมูลของคุณอย่างปลอดภัยได้ง่ายขึ้น AWS IAM Identity Center นำเสนอการจัดเตรียมผู้ใช้และกลุ่มอัตโนมัติจาก Okta สู่ตัวมันเองโดยใช้โปรโตคอล System for Cross-domain Identity Management (SCIM) 2.0 การผสานรวมนี้ช่วยให้สามารถซิงโครไนซ์ข้อมูลระหว่างสองบริการได้อย่างราบรื่น ทำให้มั่นใจได้ว่าข้อมูลที่ถูกต้องและทันสมัยใน AWS IAM Identity Center อ้างถึง ผสานรวม Okta เข้ากับ Amazon Redshift Query Editor V2 โดยใช้ AWS IAM Identity Center เพื่อการลงชื่อเพียงครั้งเดียวที่ราบรื่น โพสต์ในบล็อกเพื่อเรียนรู้เพิ่มเติมเกี่ยวกับการตั้งค่าการลงชื่อเพียงครั้งเดียว (SSO) ให้กับ Amazon RedShift โดยใช้การผสานรวมกับ IdC และ Okta ในฐานะผู้ให้บริการข้อมูลระบุตัวตน

หากคุณสนใจที่จะใช้การลงชื่อเพียงครั้งเดียวแบบ IAM กับบทบาทฐานข้อมูล Amazon RedShift คุณสามารถอ่านบล็อกนี้ต่อได้

ภาพรวมโซลูชัน

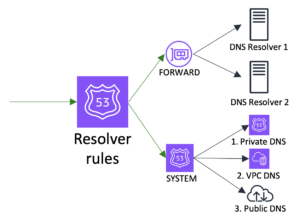

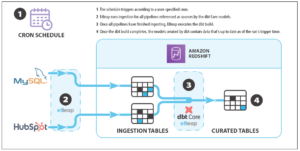

แผนภาพต่อไปนี้แสดงขั้นตอนการตรวจสอบสิทธิ์ของ Okta ด้วยคลัสเตอร์ที่จัดเตรียม Redshift โดยใช้บทบาท IAM แบบรวมศูนย์และการแมปบทบาทฐานข้อมูลอัตโนมัติ

เวิร์กโฟลว์ประกอบด้วยขั้นตอนต่อไปนี้:

- ผู้ใช้จะเลือกแอป IdP ในเบราว์เซอร์ หรือไคลเอ็นต์ SQL เริ่มต้นคำขอตรวจสอบสิทธิ์ผู้ใช้ไปยัง IdP (Okta)

- เมื่อการตรวจสอบความถูกต้องสำเร็จ Okta จะส่งคำขอไปยังตำแหน่งข้อมูลสหพันธรัฐ AWS ด้วยการยืนยัน SAML ที่มีแท็กหลัก

- AWS federation endpoint ตรวจสอบการยืนยัน SAML และเรียกใช้ บริการโทเค็นความปลอดภัย AWS (AWS STS) API

AssumeRoleWithSAML. การยืนยัน SAML ประกอบด้วยข้อมูลผู้ใช้ IdP และกลุ่มที่จัดเก็บไว้ในRedshiftDbUserและRedshiftDbRolesแท็กหลักตามลำดับ ข้อมูลประจำตัว IAM ชั่วคราวจะถูกส่งกลับไปยังไคลเอนต์ SQL หรือหากใช้ Query Editor v2 เบราว์เซอร์ของผู้ใช้จะถูกเปลี่ยนเส้นทางไปยังคอนโซล Query Editor v2 โดยใช้ข้อมูลประจำตัว IAM ชั่วคราว - ข้อมูลประจำตัว IAM ชั่วคราวถูกใช้โดยไคลเอ็นต์ SQL หรือ Query Editor v2 เพื่อเรียกใช้ Redshift API

GetClusterCredentialsWithIAM. API นี้ใช้แท็กหลักเพื่อกำหนดบทบาทผู้ใช้และฐานข้อมูลที่ผู้ใช้เป็นสมาชิก ผู้ใช้ฐานข้อมูลที่เกี่ยวข้องจะถูกสร้างขึ้นหากผู้ใช้ลงชื่อเข้าใช้เป็นครั้งแรก และได้รับบทบาทฐานข้อมูลที่ตรงกันโดยอัตโนมัติ รหัสผ่านชั่วคราวจะถูกส่งกลับไปยังไคลเอนต์ SQL - โดยใช้ผู้ใช้ฐานข้อมูลและรหัสผ่านชั่วคราว ไคลเอ็นต์ SQL หรือ Query Editor v2 จะเชื่อมต่อกับ Amazon RedShift เมื่อเข้าสู่ระบบ ผู้ใช้จะได้รับอนุญาตตามบทบาทฐานข้อมูล Redshift ที่ได้รับมอบหมายในขั้นตอนที่ 4

เบื้องต้น

คุณต้องมีข้อกำหนดเบื้องต้นต่อไปนี้เพื่อตั้งค่าโซลูชันนี้:

เชื่อมต่อกับคลัสเตอร์ที่จัดเตรียม Redshift ในฐานะผู้ใช้รวมโดยใช้ Query Editor v2

หากต้องการเชื่อมต่อโดยใช้ Query Editor v2 ให้ทำตามขั้นตอนต่อไปนี้:

- ทำตามขั้นตอนทั้งหมดที่อธิบายไว้ในส่วนต่างๆ ตั้งค่าแอปพลิเคชัน Okta ของคุณ และ ตั้งค่าการกำหนดค่า AWS ในต่อไปนี้ เสา.

- สำหรับนโยบาย IAM การเข้าถึง Amazon RedShift ให้แทนที่นโยบายด้วย JSON ต่อไปนี้เพื่อใช้

GetClusterCredentialsWithIAMไฟ:

ตอนนี้คุณพร้อมที่จะเชื่อมต่อกับคลัสเตอร์ที่จัดเตรียม Redshift โดยใช้ Query Editor v2 และการเข้าสู่ระบบแบบรวมศูนย์แล้ว

- ใช้ URL ของ SSO จาก Okta และเข้าสู่ระบบบัญชี Okta ของคุณด้วยข้อมูลรับรองผู้ใช้ของคุณ สำหรับการสาธิตนี้ เราเข้าสู่ระบบด้วยผู้ใช้ Ethan

- ใน Query Editor v2 เลือกคลัสเตอร์ที่จัดเตรียม Redshift ของคุณ (คลิกขวา) แล้วเลือก สร้างการเชื่อมต่อ.

- สำหรับ การยืนยันตัวตนให้เลือก ข้อมูลรับรองชั่วคราวโดยใช้ข้อมูลประจำตัว IAM ของคุณ.

- สำหรับ ฐานข้อมูลให้ป้อนชื่อฐานข้อมูลที่คุณต้องการเชื่อมต่อ

- Choose สร้างการเชื่อมต่อ.

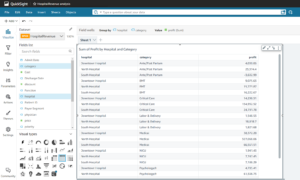

- รันคำสั่งต่อไปนี้เพื่อตรวจสอบว่าคุณล็อกอินเป็นผู้ใช้รวมและเพื่อรับรายการบทบาทที่เกี่ยวข้องกับผู้ใช้นั้นสำหรับเซสชันปัจจุบัน:

เนื่องจากอีธานเป็นส่วนหนึ่งของกลุ่มการขายและได้รับสิทธิ์ในการเข้าถึงตารางใน sales_schemaเขาควรจะสามารถเข้าถึงตารางเหล่านั้นได้โดยไม่มีปัญหาใดๆ อย่างไรก็ตามหากเขาพยายามเข้าถึงตารางใน finance_schemaเขาจะได้รับอนุญาตปฏิเสธข้อผิดพลาด เนื่องจากอีธานไม่ได้เป็นส่วนหนึ่งของกลุ่มการเงินใน Okta

เชื่อมต่อกับคลัสเตอร์ที่จัดเตรียม Redshift ในฐานะผู้ใช้รวมผ่านไคลเอนต์บุคคลที่สาม

หากต้องการเชื่อมต่อในฐานะผู้ใช้ที่เชื่อมโยงผ่านไคลเอนต์บุคคลที่สาม ให้ทำตามขั้นตอนต่อไปนี้:

- ทำตามขั้นตอนที่ 1 และ 2 ซึ่งอธิบายไว้ในส่วนด้านบน (เชื่อมต่อกับคลัสเตอร์ที่จัดเตรียม Redshift ในฐานะผู้ใช้ภายนอกโดยใช้ Query Editor v2)

- ใช้ ไดรเวอร์ Redshift JDBC เวอร์ชัน 2.1.0.18 ขึ้นไป เนื่องจากรองรับการตรวจสอบสิทธิ์กับการรวมกลุ่ม IAM สำหรับ URL ให้ป้อน

jdbc:redshift:iam://<cluster endpoint>:<port>:<databasename>?groupfederation=true.ตัวอย่างเช่นjdbc:redshift:iam://redshift-cluster-1.abdef0abc0ab.us-west-2.redshift.amazonaws.com:5439/dev?groupfederation=true

ใน URL ก่อนหน้า groupfederation เป็นพารามิเตอร์บังคับที่ช่วยให้คุณตรวจสอบสิทธิ์ด้วยข้อมูลประจำตัว IAM สำหรับคลัสเตอร์ที่จัดเตรียม Redshift ปราศจาก groupfederation พารามิเตอร์จะไม่ใช้บทบาทฐานข้อมูล Redshift

- สำหรับ ชื่อผู้ใช้ และ รหัสผ่านป้อนข้อมูลรับรอง Okta ของคุณ

- หากต้องการตั้งค่าคุณสมบัติเพิ่มเติม ให้ทำตามขั้นตอนที่ 4–9 ในส่วนนี้ กำหนดค่าไคลเอนต์ SQL (SQL Workbench/J) ในต่อไปนี้ เสา.

ผู้ใช้ Ethan จะสามารถเข้าถึง sales_schema ตาราง หาก Ethan พยายามเข้าถึงตารางใน finance_schemaเขาจะได้รับข้อผิดพลาดการอนุญาตการปฏิเสธ

การแก้ไขปัญหา

หากการเชื่อมต่อของคุณไม่ทำงาน ให้พิจารณาสิ่งต่อไปนี้:

- เปิดใช้งานการเข้าสู่ระบบไดรเวอร์ สำหรับคำแนะนำ โปรดดู กำหนดค่าการบันทึก.

- ตรวจสอบให้แน่ใจว่าใช้ล่าสุด ไดรเวอร์ Amazon Redshift JDBC รุ่น

- หากคุณได้รับข้อผิดพลาดขณะตั้งค่าแอปพลิเคชันบน Okta โปรดตรวจสอบว่าคุณมีสิทธิ์การเข้าถึงระดับผู้ดูแลระบบ

- หากคุณสามารถตรวจสอบสิทธิ์ผ่านไคลเอ็นต์ SQL ได้ แต่มีปัญหาด้านสิทธิ์หรือไม่เห็นออบเจ็กต์ ให้มอบสิทธิ์ที่เกี่ยวข้องให้กับบทบาทนั้น

ทำความสะอาด

เมื่อคุณทดสอบโซลูชันเสร็จแล้ว ให้ล้างทรัพยากรเพื่อหลีกเลี่ยงการเรียกเก็บเงินในอนาคต:

- ลบคลัสเตอร์ที่จัดเตรียม Redshift

- ลบบทบาท IAM, IAM IdP และนโยบาย IAM

สรุป

ในโพสต์นี้ เราได้ให้คำแนะนำทีละขั้นตอนเพื่อรวมคลัสเตอร์ที่จัดเตรียม Redshift เข้ากับ Okta โดยใช้ Redshift Query Editor v2 และ SQL Workbench/J ด้วยความช่วยเหลือของบทบาท IAM แบบรวมศูนย์และการแมปบทบาทฐานข้อมูลอัตโนมัติ คุณสามารถใช้การตั้งค่าที่คล้ายกันกับไคลเอ็นต์ SQL อื่นๆ (เช่น DBeaver หรือ DataGrip) นอกจากนี้เรายังแสดงให้เห็นวิธีการแมปความเป็นสมาชิกกลุ่ม Okta โดยอัตโนมัติกับบทบาทของคลัสเตอร์ที่จัดเตรียมโดย Redshift เพื่อใช้การตรวจสอบสิทธิ์ตามบทบาทได้อย่างราบรื่น

หากคุณมีข้อเสนอแนะหรือคำถามใด ๆ โปรดแสดงความคิดเห็น

เกี่ยวกับผู้เขียน

เดบู แพนด้า เป็นผู้จัดการอาวุโสฝ่ายการจัดการผลิตภัณฑ์ที่ AWS เขาเป็นผู้นำในอุตสาหกรรมด้านการวิเคราะห์ แพลตฟอร์มแอปพลิเคชัน และเทคโนโลยีฐานข้อมูล และมีประสบการณ์มากกว่า 25 ปีในโลกไอที

เดบู แพนด้า เป็นผู้จัดการอาวุโสฝ่ายการจัดการผลิตภัณฑ์ที่ AWS เขาเป็นผู้นำในอุตสาหกรรมด้านการวิเคราะห์ แพลตฟอร์มแอปพลิเคชัน และเทคโนโลยีฐานข้อมูล และมีประสบการณ์มากกว่า 25 ปีในโลกไอที

รัญจน์ พม่า เป็นสถาปนิกโซลูชันผู้เชี่ยวชาญด้านการวิเคราะห์ที่ AWS เขาเชี่ยวชาญด้าน Amazon Redshift และช่วยลูกค้าสร้างโซลูชันการวิเคราะห์ที่ปรับขนาดได้ เขามีประสบการณ์มากกว่า 16 ปีในด้านเทคโนโลยีฐานข้อมูลและคลังข้อมูลต่างๆ เขาหลงใหลเกี่ยวกับการทำงานอัตโนมัติและการแก้ปัญหาของลูกค้าด้วยโซลูชันระบบคลาวด์

รัญจน์ พม่า เป็นสถาปนิกโซลูชันผู้เชี่ยวชาญด้านการวิเคราะห์ที่ AWS เขาเชี่ยวชาญด้าน Amazon Redshift และช่วยลูกค้าสร้างโซลูชันการวิเคราะห์ที่ปรับขนาดได้ เขามีประสบการณ์มากกว่า 16 ปีในด้านเทคโนโลยีฐานข้อมูลและคลังข้อมูลต่างๆ เขาหลงใหลเกี่ยวกับการทำงานอัตโนมัติและการแก้ปัญหาของลูกค้าด้วยโซลูชันระบบคลาวด์

มานีช ชาร์มา เป็นวิศวกรฐานข้อมูลอาวุโสของ AWS ซึ่งมีประสบการณ์มากกว่าทศวรรษในการออกแบบและใช้งานโซลูชันคลังข้อมูลและการวิเคราะห์ขนาดใหญ่ เขาร่วมมือกับคู่ค้าและลูกค้าของ Amazon Redshift หลายรายเพื่อขับเคลื่อนการผสานรวมที่ดีขึ้น

มานีช ชาร์มา เป็นวิศวกรฐานข้อมูลอาวุโสของ AWS ซึ่งมีประสบการณ์มากกว่าทศวรรษในการออกแบบและใช้งานโซลูชันคลังข้อมูลและการวิเคราะห์ขนาดใหญ่ เขาร่วมมือกับคู่ค้าและลูกค้าของ Amazon Redshift หลายรายเพื่อขับเคลื่อนการผสานรวมที่ดีขึ้น

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://aws.amazon.com/blogs/big-data/federate-iam-based-single-sign-on-to-amazon-redshift-role-based-access-control-with-okta/

- :มี

- :เป็น

- :ไม่

- $ ขึ้น

- 1

- 100

- 13

- 16

- 2023

- 25

- 9

- a

- สามารถ

- เกี่ยวกับเรา

- ข้างบน

- เร่ง

- เข้า

- ลงชื่อเข้าใช้

- ถูกต้อง

- การกระทำ

- คล่องแคล่ว

- Active Directory

- Ad

- เพิ่มเติม

- ผู้ดูแลระบบ

- ทั้งหมด

- อนุญาต

- การอนุญาต

- ช่วยให้

- ด้วย

- อเมซอน

- Amazon Web Services

- an

- วิเคราะห์

- การวิเคราะห์

- วิเคราะห์

- และ

- ประกาศ

- ใด

- API

- app

- การใช้งาน

- การใช้งาน

- สถาปัตยกรรม

- เป็น

- AS

- ที่ได้รับมอบหมาย

- ที่เกี่ยวข้อง

- At

- รับรองความถูกต้อง

- การยืนยันตัวตน

- การอนุญาต

- มีอำนาจ

- อัตโนมัติ

- อัตโนมัติ

- โดยอัตโนมัติ

- หลีกเลี่ยง

- AWS

- สีฟ้า

- ตาม

- BE

- เพราะ

- รับ

- เป็น

- ดีกว่า

- ระหว่าง

- บล็อก

- เบราว์เซอร์

- สร้าง

- แต่

- by

- โทรศัพท์

- CAN

- ศูนย์

- โหลด

- Choose

- ปลาเดยส์

- ไคลเอนต์

- ลูกค้า

- เมฆ

- Cluster

- COM

- ความคิดเห็น

- สมบูรณ์

- ซับซ้อน

- องค์ประกอบ

- เชื่อมต่อ

- การเชื่อมต่อ

- เชื่อมต่อ

- พิจารณา

- ปลอบใจ

- มี

- ต่อ

- ควบคุม

- สร้าง

- ที่สร้างขึ้น

- หนังสือรับรอง

- ปัจจุบัน

- ลูกค้า

- ลูกค้า

- ข้อมูล

- คลังข้อมูล

- ฐานข้อมูล

- ทศวรรษ

- กำหนด

- ทดลอง

- อธิบาย

- การออกแบบ

- กำหนด

- ต่าง

- ทำ

- ขับรถ

- คนขับรถ

- ง่ายดาย

- ง่าย

- บรรณาธิการ

- ผล

- สูง

- ปลายทาง

- วิศวกร

- การสร้างความมั่นใจ

- เข้าสู่

- ความผิดพลาด

- ข้อผิดพลาด

- อีธาน

- อีเธอร์ (ETH)

- ตัวอย่าง

- ที่มีอยู่

- ประสบการณ์

- ขยาย

- FAST

- สหพันธ์

- ข้อเสนอแนะ

- เงินทุน

- ชื่อจริง

- ครั้งแรก

- ไหล

- โฟกัส

- ปฏิบัติตาม

- ดังต่อไปนี้

- สำหรับ

- ราคาเริ่มต้นที่

- อนาคต

- ได้รับ

- ได้รับ

- GIF

- ให้

- รับ

- บัญชีกลุ่ม

- กลุ่ม

- คำแนะนำ

- มี

- he

- ช่วย

- จะช่วยให้

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- อย่างไรก็ตาม

- HTML

- ที่ http

- HTTPS

- AMI

- ID

- ไอดีซี

- เอกลักษณ์

- การจัดการข้อมูลประจำตัว

- if

- แสดงให้เห็นถึง

- การดำเนินการ

- in

- อุตสาหกรรม

- ผู้นำในอุตสาหกรรม

- ข้อมูล

- ประทับจิต

- ข้อมูลเชิงลึก

- คำแนะนำการใช้

- รวบรวม

- บูรณาการ

- สนใจ

- จะเรียก

- ปัญหา

- ปัญหา

- IT

- ตัวเอง

- jpg

- JSON

- ขนาดใหญ่

- ล่าสุด

- ผู้นำ

- เรียนรู้

- ทิ้ง

- การใช้ประโยชน์

- กดไลก์

- รายการ

- เข้าสู่ระบบ

- เข้า

- การเข้าสู่ระบบ

- เข้าสู่ระบบ

- อีกต่อไป

- ทำ

- การทำ

- การจัดการ

- ผู้จัดการ

- การจัดการ

- จำเป็น

- ด้วยมือ

- แผนที่

- การทำแผนที่

- การจับคู่

- กลไก

- สมาชิก

- การเป็นสมาชิก

- ไมโครซอฟท์

- การตรวจสอบ

- ข้อมูลเพิ่มเติม

- ชื่อ

- จำเป็นต้อง

- ไม่

- วัตถุ

- of

- เสนอ

- ตกลง

- on

- or

- องค์กร

- อื่นๆ

- พารามิเตอร์

- ส่วนหนึ่ง

- พาร์ทเนอร์

- หลงใหล

- รหัสผ่าน

- การอนุญาต

- สิทธิ์

- ปิง

- เวที

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- กรุณา

- นโยบาย

- นโยบาย

- โพสต์

- ที่ต้องการ

- ข้อกำหนดเบื้องต้น

- หลัก

- สิทธิ์

- ปัญหาที่เกิดขึ้น

- กระบวนการ

- ผลิตภัณฑ์

- การจัดการผลิตภัณฑ์

- คุณสมบัติ

- โปรโตคอล

- ให้

- ให้

- ผู้จัดหา

- ผู้ให้บริการ

- หลาม

- คำสั่ง

- คำถาม

- การอ่าน

- พร้อม

- รับ

- อ้างอิง

- ตรงประเด็น

- วางใจ

- แทนที่

- ขอ

- ทรัพยากร

- แหล่งข้อมูล

- ตามลำดับ

- นำมาใช้ใหม่

- คลิกขวาที่

- บทบาท

- บทบาท

- วิ่ง

- ขาย

- ที่ปรับขนาดได้

- ขนาด

- ไร้รอยต่อ

- ได้อย่างลงตัว

- Section

- ส่วน

- ปลอดภัย

- อย่างปลอดภัย

- ความปลอดภัย

- โทเค็นการรักษาความปลอดภัย

- เห็น

- เลือก

- ระดับอาวุโส

- บริการ

- เซสชั่น

- ชุด

- การตั้งค่า

- การติดตั้ง

- น่า

- แสดงให้เห็นว่า

- การลงชื่อ

- คล้ายคลึงกัน

- ช่วยลดความยุ่งยาก

- ลดความซับซ้อน

- เดียว

- So

- ทางออก

- โซลูชัน

- การแก้

- ผู้เชี่ยวชาญ

- ความเชี่ยวชาญ

- SQL

- คำแถลง

- ขั้นตอน

- ขั้นตอน

- เก็บไว้

- ที่ประสบความสำเร็จ

- อย่างเช่น

- สนับสนุน

- รองรับ

- แน่ใจ

- การประสาน

- ระบบ

- TAG

- เทคโนโลยี

- ชั่วคราว

- เมตริกซ์

- การทดสอบ

- กว่า

- ที่

- พื้นที่

- ของพวกเขา

- พวกเขา

- แล้วก็

- ของบุคคลที่สาม

- นี้

- เหล่านั้น

- พัน

- เวลา

- ไปยัง

- โทเค็น

- เครื่องมือ

- สอง

- ทันเหตุการณ์

- เมื่อ

- URL

- ใช้

- มือสอง

- ผู้ใช้งาน

- ผู้ใช้

- ใช้

- การใช้

- การใช้ประโยชน์

- ตรวจสอบความถูกต้อง

- ตรวจสอบ

- ต่างๆ

- รุ่น

- ผ่านทาง

- ต้องการ

- คลังสินค้า

- การจัดเก็บสินค้า

- we

- เว็บ

- บริการเว็บ

- คือ

- ที่

- ในขณะที่

- WHO

- จะ

- กับ

- ไม่มี

- งาน

- เวิร์กโฟลว์

- โลก

- จะ

- ปี

- เธอ

- ของคุณ

- ลมทะเล