1Université de Lorraine, CNRS, Inria, LORIA, F-54000 Nancy, ฝรั่งเศส

2Instituto de Telecomunicações, 1049-001, ลิสบอน, โปรตุเกส

3Departamento de Matemática, Instituto Superior Técnico, Avenida Rovisco Pais 1049-001, ลิสบอน, โปรตุเกส

พบบทความนี้ที่น่าสนใจหรือต้องการหารือ? Scite หรือแสดงความคิดเห็นใน SciRate.

นามธรรม

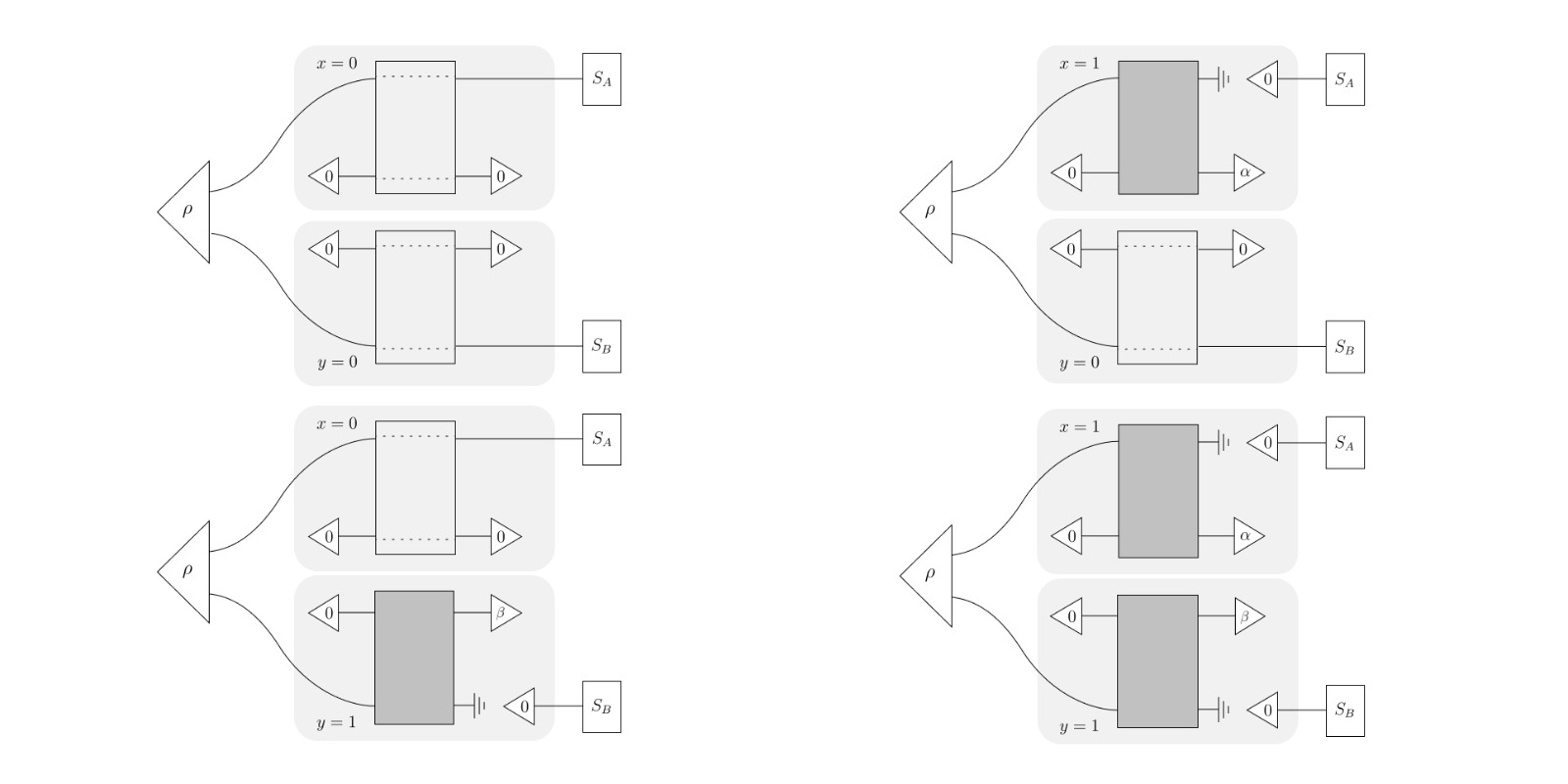

การกระจายคีย์ควอนตัมแบบไม่ขึ้นอยู่กับอุปกรณ์กึ่งมีจุดมุ่งหมายเพื่อให้เกิดความสมดุลระหว่างระดับความปลอดภัยสูงสุด ความเป็นอิสระของอุปกรณ์ และความเป็นไปได้ในการทดลอง การกระจายคีย์แบบกึ่งควอนตัมนำเสนอแนวทางที่น่าสนใจซึ่งพยายามลดการพึ่งพาการดำเนินการควอนตัมของผู้ใช้ ขณะเดียวกันก็รักษาความปลอดภัย ดังนั้นจึงทำให้เกิดการพัฒนาโปรโตคอลควอนตัมที่ทนทานต่อข้อผิดพลาดของฮาร์ดแวร์ได้ง่ายขึ้น ในงานนี้ เราขอแนะนำโปรโตคอลการกระจายคีย์กึ่งควอนตัมที่ใช้การเชื่อมโยงกัน เป็นอิสระจากอุปกรณ์กึ่งควอนตัม ซึ่งสร้างขึ้นจากเกมความเท่าเทียมกันในการเชื่อมโยงกันในเวอร์ชันที่แข็งแกร่งซึ่งพบเห็นการเชื่อมโยงกันประเภทต่างๆ การรักษาความปลอดภัยได้รับการพิสูจน์แล้วในรูปแบบการจัดเก็บข้อมูลควอนตัมแบบมีขอบเขต โดยกำหนดให้ผู้ใช้ต้องใช้เฉพาะการดำเนินการแบบคลาสสิกเท่านั้น โดยเฉพาะการตรวจจับพื้นฐานแบบคงที่

สรุปยอดนิยม

► ข้อมูล BibTeX

► ข้อมูลอ้างอิง

[1] เอ็มเอส ชาบัฟ “การเข้ารหัสควอนตัม: เทคโนโลยีใหม่ในการรักษาความปลอดภัยเครือข่าย” การประชุมนานาชาติ IEEE ปี 2011 เรื่องเทคโนโลยีเพื่อความมั่นคงแห่งมาตุภูมิ (HST) หน้า 13–19 (2011)

https:///doi.org/10.1109/THS.2011.6107841

[2] ปีเตอร์ ดับเบิลยู. ชอร์ “อัลกอริธึมเวลาพหุนามสำหรับการแยกตัวประกอบเฉพาะและลอการิทึมแบบไม่ต่อเนื่องบนคอมพิวเตอร์ควอนตัม” สยาม เจ. คอมพิวเตอร์, 26(5), 1484–1509 (1997)

https://doi.org/10.1137/S0097539795293172

[3] Charles H. Bennett และ Gilles Brassard “การเข้ารหัสควอนตัม: การกระจายคีย์สาธารณะและการโยนเหรียญ” วิทยาการคอมพิวเตอร์เชิงทฤษฎี 560, 7–11 (2014)

https://doi.org/10.1016/j.tcs.2014.05.025

[4] โดมินิก เมเยอร์ส และ แอนดรูว์ เหยา “การเข้ารหัสควอนตัมด้วยเครื่องมือที่ไม่สมบูรณ์” การดำเนินการของการประชุมวิชาการประจำปีครั้งที่ 39 เรื่องรากฐานของวิทยาการคอมพิวเตอร์ (1998)

[5] โดมินิก เมเยอร์ส และ แอนดรูว์ เหยา “เครื่องควอนตัมทดสอบตัวเอง” ข้อมูลควอนตัม คอมพิวเตอร์ 4, 273–286 (2004)

[6] อูเมช วาซิรานี และโธมัส วิดิก “การกระจายควอนตัมคีย์ที่ไม่ขึ้นกับอุปกรณ์โดยสมบูรณ์” จดหมายทบทวนทางกายภาพ 113 (2014)

https://doi.org/10.1103/physrevlett.113.140501

[7] Rotem Arnon-Friedman, Frédéric Dupuis, Omar Fawzi, Renato Renner และ Thomas Vidick “การเข้ารหัสควอนตัมที่ไม่ขึ้นกับอุปกรณ์ที่ใช้งานได้จริงผ่านการสะสมเอนโทรปี” การสื่อสารธรรมชาติ 9, 459 (2018)

https://doi.org/10.1038/s41467-017-02307-4

[8] S. Pironio, A. Acín, S. Massar, A. Boyer de la Giroday, DN Matsukevich, P. Maunz, S. Olmschenk, D. Hayes, L. Luo, TA Manning และอื่น ๆ “ตัวเลขสุ่มรับรองโดยทฤษฎีบทระฆัง” ธรรมชาติ 464, 1021–1024 (2010)

https://doi.org/10.1038/nature09008

[9] อันโตนิโอ อาซิน, เซอร์เก มาสซาร์ และสเตฟาโน ปิโรนิโอ “ความสุ่มเสี่ยงกับความไม่เป็นท้องถิ่นและความพัวพัน”. ฟิสิกส์ รายได้ Lett 108, 100402 (2012).

https://doi.org/10.1103/PhysRevLett.108.100402

[10] นาติ อาฮารอน, อังเดร ชาลูซ์, อิออร์ดานิส เคเรนิดิส, แซร์จ มาสซาร์, สเตฟาโน ปิโรนิโอ และโจนาธาน ซิลมาน “การพลิกเหรียญที่อ่อนแอในการตั้งค่าที่ไม่ขึ้นอยู่กับอุปกรณ์” ในเอกสารคัดเลือกที่ได้รับการปรับปรุงใหม่ของการประชุมครั้งที่ 6 เรื่องทฤษฎีการคำนวณควอนตัม การสื่อสาร และวิทยาการเข้ารหัสลับ – เล่มที่ 6745 หน้า 1–12 ทีคิวซี 2011 (2011)

https://doi.org/10.1007/978-3-642-54429-3_1

[11] ริคาร์โด้ ฟาเลโร และ มานูเอล กูเลา “การอนุญาตควอนตัมที่ไม่ขึ้นอยู่กับอุปกรณ์โดยอ้างอิงจากเกม Clauser-Horne-Shimony-Holt” ฟิสิกส์ รายได้ A 103, 022430 (2021)

https://doi.org/10.1103/PhysRevA.103.022430

[12] DP Nadlinger, P. Drmota, BC Nichol, G. Araneda, D. Main, R. Srinivas, DM Lucas, CJ Ballance, K. Ivanov, EY-Z Tan, P. Sekatski, RL Urbanke, R. Renner, N. Sangouard และ J.-D. แบนคาล “การทดลองการกระจายคีย์ควอนตัมที่รับรองโดยทฤษฎีบทของเบลล์” ธรรมชาติ 607, 682–686 (2022)

https://doi.org/10.1038/s41586-022-04941-5

[13] Wei Zhang, Tim van Leent, Kai Redeker, Robert Garthoff, René Schwonnek, Florian Fertig, Sebastian Eppelt, Wenjamin Rosenfeld, Valerio Scarani, Charles C.-W. ลิม และฮารัลด์ ไวน์เฟอร์เตอร์ “ระบบกระจายควอนตัมคีย์ที่ไม่ขึ้นกับอุปกรณ์สำหรับผู้ใช้ที่อยู่ห่างไกล” ธรรมชาติ 607, 687–691 (2022)

https://doi.org/10.1038/s41586-022-04891-y

[14] Wen-Zhao Liu, Yu-Zhe Zhang, Yi-Zheng Zhen, Ming-Han Li, Yang Liu, Jingyun Fan, Feihu Xu, Qiang Zhang และ Jian-Wei Pan “สู่การสาธิตโทนิคของการกระจายควอนตัมคีย์ที่ไม่ขึ้นกับอุปกรณ์” ฟิสิกส์ รายได้ Lett 129, 050502 (2022).

https://doi.org/10.1103/PhysRevLett.129.050502

[15] มาร์ซิน พาวโลวสกี้ และ นิโคลัส บรุนเนอร์ “การรักษาความปลอดภัยแบบกึ่งอุปกรณ์อิสระของการกระจายคีย์ควอนตัมทางเดียว” ฟิสิกส์ ฉบับที่ 84, 010302 (2011)

https://doi.org/10.1103/PhysRevA.84.010302

[16] อนุบาฟ ชาตูร์เวดี, มหาร์ชี เรย์, ริสซาร์ด เวย์นาร์ และมาร์ซิน พาวโลวสกี้ “เกี่ยวกับความปลอดภัยของโปรโตคอล QKD ที่ไม่ขึ้นกับอุปกรณ์กึ่ง” การประมวลผลข้อมูลควอนตัม 17, 131 (2018)

https://doi.org/10.1007/s11128-018-1892-z

[17] Armin Tavakoli, Jędrzej Kaniewski, Tamás Vértesi, Denis Rosset และ Nicolas Brunner “สถานะควอนตัมการทดสอบตัวเองและการวัดในสถานการณ์การเตรียมและการวัด” ฟิสิกส์ ฉบับที่ 98, 062307 (2018)

https://doi.org/10.1103/PhysRevA.98.062307

[18] อาร์มิน ทาวาโคลี. “การรับรองสถานะควอนตัมอิสระและอุปกรณ์การวัดแบบกึ่งอุปกรณ์อิสระ” ฟิสิกส์ สาธุคุณเลตต์. 125, 150503 (2020)

https://doi.org/10.1103/PhysRevLett.125.150503

[19] โธมัส ฟาน ฮิมบีค, เอริค วูดเฮด, นิโคลัส เจ. เซิร์ฟ, ราอูล การ์เซีย-ปาตรอน และสเตฟาโน ปิโรนิโอ “กรอบการทำงานแบบกึ่งอุปกรณ์ที่ไม่ขึ้นกับสมมติฐานทางกายภาพตามธรรมชาติ” ควอนตัม 1, 33 (2017)

https://doi.org/10.22331/q-2017-11-18-33

[20] อาร์มิน ทาวาโคลี, เอ็มมานูเอล ซัมบรินี่ ครูเซโร่, เอริค วูดเฮด และสเตฟาโน ปิโรนิโอ “ความสัมพันธ์ที่จำกัดด้วยข้อมูล: กรอบการทำงานทั่วไปสำหรับระบบคลาสสิกและควอนตัม” ควอนตัม 6, 620 (2022)

https://doi.org/10.22331/q-2022-01-05-620

[21] อาร์มิน ทาวาโคลี, เอ็มมานูเอล ซัมบรินี่ ครูเซโร่, เอริค วูดเฮด และสเตฟาโน ปิโรนิโอ “ความสัมพันธ์ที่จำกัดด้วยข้อมูล: กรอบการทำงานทั่วไปสำหรับระบบคลาสสิกและควอนตัม” ควอนตัม 6, 620 (2022)

https://doi.org/10.22331/q-2022-01-05-620

[22] เหว่ยซู ชิ, หยู ไฉ, โจนาธาน บอร์ แบรสก์, ฮูโก ซบินเดน และนิโคลัส บรุนเนอร์ “การระบุลักษณะการวัดควอนตัมโดยไม่ขึ้นกับอุปกรณ์กึ่งอุปกรณ์ภายใต้สมมติฐานการทับซ้อนขั้นต่ำ” ฟิสิกส์ ฉบับที่ 100, 042108 (2019)

https://doi.org/10.1103/PhysRevA.100.042108

[23] ฮาซัน อิกบัล และวอลเตอร์ โอ. คราเวค “การเข้ารหัสกึ่งควอนตัม” การประมวลผลข้อมูลควอนตัม 19, 97 (2020)

https://doi.org/10.1007/s11128-020-2595-9

[24] มิเชล โบเยอร์, รัน เกลเลส, แดน เคนิกส์เบิร์ก และทัล มอร์ “การกระจายคีย์เซมิควอนตัม” ฟิสิกส์ ฉบับที่ 79, 032341 (2009)

https://doi.org/10.1103/PhysRevA.79.032341

[25] ฟรานเชสโก มาสซา, ปรีติ ยาดาฟ, อามีร์ โมกานากิ, วอลเตอร์ โอ. คราเวค, เปาโล มาเตอุส, นิโคลา เปาโควิช, อังเดร ซูโต และฟิลิป วอลเธอร์ “การแจกแจงคีย์กึ่งควอนตัมเชิงทดลองกับผู้ใช้แบบคลาสสิก” ควอนตัม 6, 819 (2022)

https://doi.org/10.22331/q-2022-09-22-819

[26] ฟลาวิโอ เดล ซานโต และโบริโวเย ดาคิช “ความเสมอภาคในการเชื่อมโยงกันและการสื่อสารในการซ้อนทับควอนตัม” จดหมายทบทวนทางกายภาพ 124 (2020)

https://doi.org/10.1103/physrevlett.124.190501

[27] ลีเวน แวนเดนเบิร์ก และสตีเฟน บอยด์ “การเขียนโปรแกรมกึ่งกำหนด”. สยามฉบับที่ 38, 49–95 (1996)

https://doi.org/10.1137/1038003

[28] คาโรลี เอฟ. ปาล และทามาส เวอร์เตซี “ประสิทธิภาพของปริภูมิฮิลแบร์ตในมิติที่สูงกว่าในการละเมิดความไม่เท่าเทียมกันของระฆัง” ฟิสิกส์ ฉบับที่ 77, 042105 (2008)

https://doi.org/10.1103/PhysRevA.77.042105

[29] แมทธิว แม็คคาก, มิเคเล่ มอสก้า และนิโคลัส กิซิน “การจำลองระบบควอนตัมโดยใช้ปริภูมิฮิลแบร์ตจริง” ฟิสิกส์ สาธุคุณเลตต์. 102, 020505 (2009)

https://doi.org/10.1103/PhysRevLett.102.020505

[30] KC Toh, MJ Todd และ RH Tütüncü “Sdpt3 — ชุดซอฟต์แวร์ Matlab สำหรับการเขียนโปรแกรมกึ่งกำหนด เวอร์ชัน 1.3” วิธีการปรับให้เหมาะสมและซอฟต์แวร์ 11, 545–581 (1999)

https://doi.org/10.1080/10556789908805762

[31] ไรน์ฮาร์ด เอฟ. เวอร์เนอร์ และไมเคิล เอ็ม. วูล์ฟ “ระฆังอสมการและความพัวพัน” (2001) arXiv:ปริมาณ-ph/0107093.

arXiv:ปริมาณ-ph/0107093

[32] เจ. ลอฟเบิร์ก. “Yalmip: กล่องเครื่องมือสำหรับการสร้างแบบจำลองและการเพิ่มประสิทธิภาพใน Matlab” ในปี 2004 การประชุมนานาชาติ IEEE ว่าด้วยหุ่นยนต์และระบบอัตโนมัติ (IEEE Cat. No.04CH37508) หน้า 284–289. (2004)

https://doi.org/10.1109/CACSD.2004.1393890

[33] เซบาสเตียน ดีไซน์อลเล, รูป อูโอลา, คิมโม ลูโอมา และนิโคลัส บรุนเนอร์ “กำหนดการเชื่อมโยงกัน: การหาปริมาณพื้นฐานของการเชื่อมโยงกันของควอนตัม” ฟิสิกส์ สาธุคุณเลตต์. 126, 220404 (2021)

https://doi.org/10.1103/PhysRevLett.126.220404

[34] ราฟาเอล วากเนอร์, รุย โซอาเรส บาร์โบซา และเออร์เนสโต เอฟ. กัลโว “ความไม่เท่าเทียมกันเป็นพยานถึงการเชื่อมโยงกัน ความไม่ใช่ท้องถิ่น และบริบท” (2023) arXiv:2209.02670.

arXiv: 2209.02670

[35] คาซึโอกิ อาซึมะ. “ผลรวมถ่วงน้ำหนักของตัวแปรสุ่มตามบางตัว” คณิตศาสตร์โทโฮคุ เจ. (2) 19, 357–367 (1967)

https://doi.org/10.2748/tmj/1178243286

[36] เรนาโต้ เรนเนอร์. “ความปลอดภัยของการกระจายคีย์ควอนตัม” วารสารนานาชาติข้อมูลควอนตัม 6, 1–127 (2008)

https://doi.org/10.1142/S0219749908003256

[37] โรเบิร์ต โคนิก, เรนาโต เรนเนอร์ และคริสเตียน ชาฟฟ์เนอร์ “ความหมายเชิงปฏิบัติการของเอนโทรปีต่ำสุดและสูงสุด” ธุรกรรม IEEE เกี่ยวกับทฤษฎีสารสนเทศ 55, 4337–4347 (2009)

https://doi.org/10.1109/tit.2009.2025545

อ้างโดย

บทความนี้เผยแพร่ใน Quantum ภายใต้ the ครีเอทีฟคอมมอนส์แบบแสดงที่มา 4.0 สากล (CC BY 4.0) ใบอนุญาต ลิขสิทธิ์ยังคงอยู่กับผู้ถือลิขสิทธิ์ดั้งเดิม เช่น ผู้เขียนหรือสถาบันของพวกเขา

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. ยานยนต์ / EVs, คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ChartPrime. ยกระดับเกมการซื้อขายของคุณด้วย ChartPrime เข้าถึงได้ที่นี่.

- BlockOffsets การปรับปรุงการเป็นเจ้าของออฟเซ็ตด้านสิ่งแวดล้อมให้ทันสมัย เข้าถึงได้ที่นี่.

- ที่มา: https://quantum-journal.org/papers/q-2023-08-22-1090/

- :เป็น

- ][หน้า

- 1

- 1.3

- 10

- 100

- 102

- 11

- 12

- 125

- 13

- 14

- 15%

- 16

- 17

- 19

- 1996

- 1998

- 1999

- 20

- 2001

- 2008

- 2011

- 2012

- 2014

- 2017

- 2018

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 30

- 31

- 32

- 33

- 36

- 6th

- 7

- 77

- 8

- 84

- 9

- 98

- a

- เกี่ยวกับเรา

- บทคัดย่อ

- เข้า

- ขุม

- แม่นยำ

- บรรลุ

- ความผูกพัน

- จุดมุ่งหมาย

- AL

- อัลกอริทึม

- อลิซ

- an

- และ

- แอนดรู

- ประจำปี

- การใช้งาน

- เข้าใกล้

- เป็น

- AS

- ข้อสมมติ

- สมมติฐาน

- สิงหาคม

- ผู้เขียน

- การอนุญาต

- ผู้เขียน

- อัตโนมัติ

- b

- ยอดคงเหลือ

- ตาม

- BE

- ระฆัง

- ระหว่าง

- เมล็ดข้าว

- ทั้งสอง

- ทำลาย

- การก่อสร้าง

- สร้าง

- by

- CAN

- ความสามารถ

- แมว

- บาง

- ใบรับรอง มาตราฐาน

- มีมาตรฐาน

- ลักษณะ

- Charles

- สอดคล้องกัน

- เหรียญ

- ความเห็น

- สภาสามัญ

- การสื่อสาร

- คมนาคม

- ความเข้ากันได้

- ส่วนประกอบ

- การคำนวณ

- คอมพิวเตอร์

- วิทยาการคอมพิวเตอร์

- การประชุม

- ดังนั้น

- ถือว่า

- ลิขสิทธิ์

- การอ่านรหัส

- สาธิต

- มัน

- ขึ้นอยู่กับ

- พัฒนาการ

- เครื่อง

- อุปกรณ์

- แยก

- สนทนา

- ไกล

- การกระจาย

- e

- E&T

- กากกะรุน

- เทคโนโลยีใหม่

- การเปิดใช้งาน

- การสร้างความมั่นใจ

- ความเสมอภาค

- erik

- สร้าง

- อีเธอร์ (ETH)

- การทดลอง

- ขยายออก

- แฟน

- สำหรับ

- ฐานราก

- กรอบ

- กรอบ

- เกม

- General

- กิลส์

- เป้าหมาย

- ฮาร์ดแวร์

- ที่สูงที่สุด

- ผู้ถือ

- บ้านเกิดเมืองนอน

- ความมั่นคงแห่งมาตุภูมิ

- HTTPS

- ฮิวโก้

- อีอีอี

- การดำเนินการ

- in

- ความเป็นอิสระ

- อิสระ

- ความไม่เท่าเทียมกัน

- ข้อมูล

- ข้อมูล

- อินเรีย

- สถาบัน

- น่าสนใจ

- International

- ที่น่าสนใจ

- แนะนำ

- ITS

- JavaScript

- เจียนเว่ยปาน

- โจนาธาน

- วารสาร

- คีย์

- ห้องปฏิบัติการ

- ทิ้ง

- ชั้น

- li

- License

- นครลีสบัน

- หลัก

- การบำรุงรักษา

- คณิตศาสตร์

- แมทธิว

- ความกว้างสูงสุด

- ความหมาย

- การวัด

- วัด

- กลศาสตร์

- วิธีการ

- ไมเคิล

- ต่ำสุด

- ขั้นต่ำ

- แบบ

- การสร้างแบบจำลอง

- เดือน

- โดยธรรมชาติ

- ธรรมชาติ

- จำเป็นต้อง

- เครือข่าย

- การรักษาความปลอดภัยเครือข่าย

- นิโคลัส

- ไม่

- ตัวเลข

- of

- omar

- on

- เพียง

- เปิด

- การดำเนินงาน

- การดำเนินการ

- การเพิ่มประสิทธิภาพ

- or

- เป็นต้นฉบับ

- แพ็คเกจ

- หน้า

- PAN

- กระดาษ

- เอกสาร

- อนุภาค

- ดำเนินการ

- มุมมอง

- พีเตอร์

- กายภาพ

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- นำเสนอ

- นำเสนอ

- สำคัญ

- หลักการ

- กิจการ

- การประมวลผล

- การเขียนโปรแกรม

- โปรโตคอล

- โปรโตคอล

- ที่พิสูจน์แล้ว

- สาธารณะ

- คีย์สาธารณะ

- การตีพิมพ์

- สำนักพิมพ์

- ควอนตัม

- คอมพิวเตอร์ควอนตัม

- การเข้ารหัสควอนตัม

- ข้อมูลควอนตัม

- กลศาสตร์ควอนตัม

- ควอนตัมซ้อน

- ระบบควอนตัม

- R

- ราฟาเอล

- สุ่ม

- RAY

- จริง

- ลด

- การอ้างอิง

- ความเชื่อมั่น

- ที่เหลืออยู่

- ซากศพ

- แหล่งข้อมูล

- หวงห้าม

- ทบทวน

- โรเบิร์ต

- หุ่นยนต์

- s

- สถานการณ์

- วิทยาศาสตร์

- SDP

- ความปลอดภัย

- แสวงหา

- เลือก

- การตั้งค่า

- การจัดแสดง

- สยาม

- ที่เรียบง่าย

- ซอฟต์แวร์

- ช่องว่าง

- เฉพาะ

- สถานะ

- สหรัฐอเมริกา

- สถิติ

- สตีเฟ่น

- ยังคง

- การเก็บรักษา

- อย่างเช่น

- เงินก้อน

- เหนือกว่า

- การทับซ้อน

- การประชุมสัมมนา

- ระบบ

- ระบบ

- T

- เทคโนโลยี

- เทคโนโลยี

- การทดสอบ

- ที่

- พื้นที่

- ของพวกเขา

- ตามทฤษฎี

- ทฤษฎี

- นี้

- สาม

- ดังนั้น

- ทิม

- ชื่อหนังสือ

- ไปยัง

- กล่องเครื่องมือ

- การทำธุรกรรม

- ที่เชื่อถือ

- ชนิด

- ภายใต้

- เมื่อ

- URL

- มือสอง

- ผู้ใช้

- การใช้

- ต่างๆ

- รุ่น

- กับ

- ผ่านทาง

- การละเมิด

- ปริมาณ

- W

- ต้องการ

- we

- ในขณะที่

- กับ

- ภายใน

- การเป็นพยาน

- หมาป่า

- งาน

- ปี

- ลมทะเล