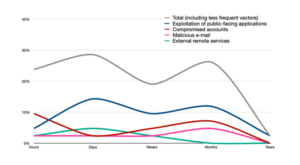

ผู้โจมตีได้เผยแพร่ Lumma Stealer รูปแบบหนึ่งผ่านทาง YouTube ช่องที่มีเนื้อหาที่เกี่ยวข้องกับการถอดรหัสแอปพลิเคชันยอดนิยม โดยหลบเลี่ยงตัวกรองเว็บโดยใช้แพลตฟอร์มโอเพ่นซอร์ส เช่น GitHub และ MediaFire แทนเซิร์ฟเวอร์ที่เป็นอันตรายที่เป็นกรรมสิทธิ์เพื่อกระจายมัลแวร์

นักวิจัยจาก FortiGuard กล่าวว่าแคมเปญนี้คือ คล้ายกับการโจมตี ค้นพบเมื่อเดือนมีนาคมที่ผ่านมาว่าใช้ปัญญาประดิษฐ์ (AI) เพื่อเผยแพร่บทช่วยสอนทีละขั้นตอนเกี่ยวกับวิธีการติดตั้งโปรแกรมเช่น Photoshop, Autodesk 3ds Max, AutoCAD และอื่นๆ ที่ไม่มีใบอนุญาต

“วิดีโอ YouTube เหล่านี้มักมีเนื้อหาที่เกี่ยวข้องกับแอพพลิเคชั่นที่ถอดรหัส โดยนำเสนอผู้ใช้ด้วยคำแนะนำในการติดตั้งที่คล้ายกัน และรวม URL ที่เป็นอันตรายซึ่งมักจะถูกทำให้สั้นลงเมื่อใช้บริการเช่น TinyURL และ Cuttly” Cara Lin นักวิเคราะห์อาวุโสของ Fortinet เขียน ในโพสต์บล็อก เผยแพร่เมื่อวันที่ 8 มกราคมโดย Fortinet

ลิงก์ที่แชร์ในวิดีโอใช้บริการย่อลิงก์เช่น TinyURL และ Cuttly และนำไปสู่การดาวน์โหลดโดยตรงของตัวโหลด .NET ส่วนตัวตัวใหม่ที่รับผิดชอบในการดึงมัลแวร์ตัวสุดท้าย Lumma Stealer เธอเขียน

ลุมมา กำหนดเป้าหมายข้อมูลที่ละเอียดอ่อน รวมถึงข้อมูลประจำตัวผู้ใช้ รายละเอียดระบบ ข้อมูลเบราว์เซอร์ และส่วนขยาย มัลแวร์ดังกล่าวปรากฏบนโฆษณาบน Dark Web และช่องทาง Telegram ตั้งแต่ปี 2022 โดยมีเซิร์ฟเวอร์สั่งการและควบคุมมากกว่าหนึ่งโหลอยู่ในระบบและ การอัปเดตหลายรายการตามข้อมูลของฟอร์ติเน็ต

การโจมตีของ Lumma Stealer ทำงานอย่างไร

การโจมตีเริ่มต้นด้วยแฮ็กเกอร์ที่ละเมิดบัญชี YouTube และอัปโหลดวิดีโอที่อ้างว่าแบ่งปันเคล็ดลับเกี่ยวกับซอฟต์แวร์ที่ถอดรหัส พร้อมด้วยคำอธิบายของวิดีโอที่ฝัง URL ที่เป็นอันตราย คำอธิบายยังเชิญชวนให้ผู้ใช้ดาวน์โหลดไฟล์ .ZIP ที่มีเนื้อหาที่เป็นอันตราย

วิดีโอที่ Fortinet ตรวจพบนั้นถูกอัพโหลดเมื่อต้นปีนี้ อย่างไรก็ตาม ไฟล์บนไซต์แบ่งปันไฟล์ได้รับการอัพเดตเป็นประจำ และจำนวนการดาวน์โหลดยังคงเพิ่มขึ้นอย่างต่อเนื่อง บ่งบอกว่าแคมเปญกำลังเข้าถึงเหยื่อ “สิ่งนี้บ่งชี้ว่าไฟล์ ZIP นั้นใหม่อยู่เสมอ และวิธีนี้จะแพร่กระจายมัลแวร์ได้อย่างมีประสิทธิภาพ” Lin เขียน

ไฟล์ .ZIP ประกอบด้วยไฟล์ .LNK ที่เรียก PowerShell เพื่อดาวน์โหลดไฟล์การดำเนินการ .NET ผ่านที่เก็บ GitHub “ใหม่” ของ John1323456 พื้นที่เก็บข้อมูลอีกสองแห่ง “LNK” และ “LNK-Ex” ยังรวมถึงตัวโหลด .NET และกระจาย Lumma เป็นเพย์โหลดสุดท้าย

“ไฟล์การติดตั้ง .ZIP ที่สร้างขึ้นมานั้นทำหน้าที่เป็นเหยื่อล่อที่มีประสิทธิภาพในการส่งมอบเพย์โหลด โดยใช้ประโยชน์จากความตั้งใจของผู้ใช้ในการติดตั้งแอปพลิเคชัน และกระตุ้นให้พวกเขาคลิกไฟล์การติดตั้งโดยไม่ลังเล” Lin เขียน

ตัวโหลด .NET ถูกสร้างความสับสนโดยใช้ SmartAssembly ซึ่งเป็นเครื่องมือสร้างความสับสนที่ถูกต้องตามกฎหมาย ตัวโหลดจะดำเนินการโดยการรับค่าสภาพแวดล้อมของระบบ และเมื่อจำนวนข้อมูลถูกต้อง ตัวโหลดจะโหลดสคริปต์ PowerShell มิฉะนั้น กระบวนการจะออกจากโปรแกรม

การหลีกเลี่ยงและข้อควรระวังมัลแวร์ YouTube

มัลแวร์ถูกสร้างขึ้นเพื่อหลีกเลี่ยงการตรวจจับ: ออบเจ็กต์ ProcessStartInfo เปิดใช้กระบวนการ PowerShell ซึ่งจะเรียกใช้ไฟล์ DLL ในขั้นตอนต่อไปของการโจมตี ซึ่งจะสแกนสภาพแวดล้อมโดยใช้เทคนิคต่างๆ เพื่อหลบเลี่ยงการตรวจจับ กระบวนการนี้รวมถึงการตรวจสอบตัวดีบักเกอร์ อุปกรณ์รักษาความปลอดภัยหรือแซนด์บ็อกซ์ เครื่องเสมือน และบริการหรือไฟล์อื่น ๆ ที่อาจบล็อกกระบวนการที่เป็นอันตราย

“หลังจากเสร็จสิ้นการตรวจสอบสภาพแวดล้อมทั้งหมดแล้ว โปรแกรมจะถอดรหัสข้อมูลทรัพยากรและเรียกใช้ฟังก์ชัน 'SuspendThread; ฟังก์ชั่น” หลินเขียน “ฟังก์ชันนี้ใช้เพื่อเปลี่ยนเธรดให้อยู่ในสถานะ 'ถูกระงับ' ซึ่งเป็นขั้นตอนสำคัญในกระบวนการเพิ่มน้ำหนักบรรทุก”

เมื่อเปิดตัวแล้ว เพย์โหลด ลุมมาสื่อสารกับเซิร์ฟเวอร์คำสั่งและควบคุม (C2) และตั้งค่าการเชื่อมต่อเพื่อส่งข้อมูลที่ถูกขโมยที่ถูกบีบอัดกลับไปยังผู้โจมตี ตัวแปรที่ใช้ในแคมเปญถูกทำเครื่องหมายเป็นเวอร์ชัน 4.0 แต่ได้อัปเดตการกรองเพื่อใช้ประโยชน์จาก HTTPS เพื่อหลบเลี่ยงการตรวจจับได้ดีขึ้น Lin กล่าว

อย่างไรก็ตามสามารถติดตามการติดเชื้อได้ Fortinet รวมรายการตัวบ่งชี้การประนีประนอม (IoC) ไว้ในโพสต์ และแนะนำให้ผู้ใช้ใช้ความระมัดระวังเกี่ยวกับ “แหล่งที่มาของแอปพลิเคชันที่ไม่ชัดเจน” หากผู้คนมีเป้าหมายที่จะดาวน์โหลดแอปพลิเคชันจาก YouTube หรือแพลตฟอร์มอื่น ๆ พวกเขาควรตรวจสอบให้แน่ใจว่ามาจากแหล่งที่เชื่อถือได้และปลอดภัย Fortinet กล่าว

องค์กรควรจัดให้มีพื้นฐานด้วย อบรมความปลอดภัยทางไซเบอร์ ให้กับพนักงานของตนเพื่อส่งเสริมการตระหนักรู้ในสถานการณ์เกี่ยวกับแนวภัยคุกคามในปัจจุบัน ตลอดจนเรียนรู้แนวคิดและเทคโนโลยีด้านความปลอดภัยทางไซเบอร์ขั้นพื้นฐาน ตามโพสต์ ซึ่งจะช่วยหลีกเลี่ยงสถานการณ์ที่พนักงานดาวน์โหลดไฟล์ที่เป็นอันตรายไปยังสภาพแวดล้อมขององค์กร

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://www.darkreading.com/cyberattacks-data-breaches/weaponized-youtube-channels-spread-lumma-stealer

- :มี

- :เป็น

- $ ขึ้น

- 2022

- 8

- a

- เกี่ยวกับเรา

- มาพร้อมกับ

- ตาม

- ลงชื่อเข้าใช้

- การแสวงหา

- โฆษณา

- ให้คำแนะนำ

- หลังจาก

- AI

- จุดมุ่งหมาย

- ทั้งหมด

- ด้วย

- เสมอ

- an

- นักวิเคราะห์

- และ

- ใด

- เครื่องใช้

- การใช้งาน

- การใช้งาน

- เทียม

- ปัญญาประดิษฐ์

- ปัญญาประดิษฐ์ (AI)

- AS

- At

- โจมตี

- autodesk

- หลีกเลี่ยง

- ความตระหนัก

- กลับ

- เหยื่อ

- ขั้นพื้นฐาน

- BE

- รับ

- ดีกว่า

- ระวัง

- ปิดกั้น

- บล็อก

- เบราว์เซอร์

- สร้าง

- แต่

- by

- โทร

- รณรงค์

- CAN

- ความระมัดระวัง

- ช่อง

- ช่อง

- การตรวจสอบ

- การตรวจสอบ

- คลิก

- อย่างไร

- เสร็จสิ้น

- การประนีประนอม

- แนวความคิด

- การเชื่อมต่อ

- เนื้อหา

- อย่างต่อเนื่อง

- ไทม์ไลน์การ

- แก้ไข

- แตกระแหง

- กรอบ

- ที่สร้างขึ้น

- หนังสือรับรอง

- สำคัญมาก

- ปัจจุบัน

- cybersecurity

- มืด

- Dark Web

- ข้อมูล

- ส่งมอบ

- รายละเอียด

- การตรวจพบ

- โดยตรง

- ค้นพบ

- กระจาย

- ดาวน์โหลด

- ดาวน์โหลด

- โหล

- ก่อน

- มีประสิทธิภาพ

- มีประสิทธิภาพ

- ฝัง

- การจ้างงาน

- พนักงาน

- ทำให้มั่นใจ

- สิ่งแวดล้อม

- สภาพแวดล้อม

- อีเธอร์ (ETH)

- หลบเลี่ยง

- การปฏิบัติ

- การออกกำลังกาย

- การกรอง

- ทางออก

- ส่วนขยาย

- ลักษณะ

- ที่โดดเด่น

- เนื้อไม่มีมัน

- ไฟล์

- ฟิลเตอร์

- สุดท้าย

- สำหรับ

- Fortinet

- ราคาเริ่มต้นที่

- ฟังก์ชัน

- GitHub

- ขึ้น

- คู่มือ

- แฮ็กเกอร์

- มี

- ช่วย

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- อย่างไรก็ตาม

- HTTPS

- if

- in

- ประกอบด้วย

- รวม

- รวมถึง

- รวมทั้ง

- ผสมผสาน

- บ่งชี้ว่า

- ตัวชี้วัด

- การติดเชื้อ

- ข้อมูล

- ติดตั้ง

- การติดตั้ง

- แทน

- Intelligence

- ความตั้งใจ

- เข้าไป

- เชิญ

- จะเรียก

- IT

- ITS

- แจน

- jpg

- ภูมิประเทศ

- ชื่อสกุล

- เปิดตัว

- การเปิดตัว

- นำ

- เรียนรู้

- ถูกกฎหมาย

- เลฟเวอเรจ

- License

- กดไลก์

- lin

- รายการ

- loader

- โหลด

- เครื่อง

- ที่เป็นอันตราย

- มัลแวร์

- มีนาคม

- โดดเด่น

- แม็กซ์

- วิธี

- อาจ

- ข้อมูลเพิ่มเติม

- สุทธิ

- ใหม่

- ถัดไป

- เด่น

- จำนวน

- วัตถุ

- ตั้งข้อสังเกต

- of

- มักจะ

- on

- ครั้งเดียว

- เปิด

- โอเพนซอร์ส

- or

- ต้นกำเนิด

- อื่นๆ

- ผลิตภัณฑ์อื่นๆ

- มิฉะนั้น

- เป็นเจ้าของ

- คน

- Photoshop

- เวที

- แพลตฟอร์ม

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- ยอดนิยม

- โพสต์

- PowerShell

- ส่วนตัว

- เงินที่ได้

- กระบวนการ

- โครงการ

- โปรแกรม

- ส่งเสริม

- เป็นเจ้าของ

- ให้

- การตีพิมพ์

- ถึง

- รับ

- เกี่ยวกับ

- ปกติ

- ที่เกี่ยวข้อง

- กรุ

- มีชื่อเสียง

- ทรัพยากร

- รับผิดชอบ

- s

- กล่าวว่า

- เรียงราย

- สแกน

- สถานการณ์

- ต้นฉบับ

- ปลอดภัย

- ความปลอดภัย

- ส่ง

- ระดับอาวุโส

- มีความละเอียดอ่อน

- เซิร์ฟเวอร์

- เซิร์ฟเวอร์

- ให้บริการอาหาร

- บริการ

- ชุดอุปกรณ์

- Share

- ที่ใช้ร่วมกัน

- เธอ

- สั้นลง

- น่า

- คล้ายคลึงกัน

- ตั้งแต่

- เว็บไซต์

- ซอฟต์แวร์

- แหล่ง

- แหล่งที่มา

- กระจาย

- การแพร่กระจาย

- สเปรด

- ระยะ

- เริ่มต้น

- สถานะ

- ขั้นตอน

- ที่ถูกขโมย

- ที่ถูกระงับ

- ระบบ

- เป้าหมาย

- เทคนิค

- เทคโนโลยี

- Telegram

- กว่า

- ที่

- พื้นที่

- ของพวกเขา

- พวกเขา

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- นี้

- ในปีนี้

- การคุกคาม

- เคล็ดลับ

- ไปยัง

- เครื่องมือ

- การเปลี่ยนแปลง

- บทเรียน

- สอง

- เป็นปกติ

- ในที่สุด

- กำกวม

- ให้กับคุณ

- การปรับปรุง

- อัปโหลด

- อัปโหลด

- ใช้

- มือสอง

- ผู้ใช้งาน

- ผู้ใช้

- การใช้

- ความคุ้มค่า

- ตัวแปร

- ต่างๆ

- รุ่น

- ผ่านทาง

- ผู้ที่ตกเป็นเหยื่อ

- วิดีโอ

- เสมือน

- เว็บ

- ดี

- คือ

- ที่

- ป่า

- จะ

- กับ

- ไม่มี

- เขียน

- ปี

- YouTube

- ลมทะเล

- รหัสไปรษณีย์