แม้ว่าจะเป็นวันที่ 4 ของปี 2023 แล้ว แต่เรื่องราวด้านความปลอดภัยของ IT/sysadmin/X-Ops ที่สำคัญบางรายการในช่วงเทศกาลวันหยุดก็ปรากฏขึ้นในข่าวกระแสหลักเท่านั้นในขณะนี้

ดังนั้น แม้ว่าเราจะมองย้อนกลับไปอย่างรวดเร็วในประเด็นสำคัญบางประเด็นที่เรากล่าวถึงในช่วง XNUMX-XNUMX สัปดาห์ที่ผ่านมา และ (เพื่อไม่ให้คุณกล่าวหาว่าเราแอบดูรายการปีใหม่!) ย้ำบทเรียนด้านความปลอดภัยอย่างจริงจัง เราสามารถเรียนรู้จากพวกเขา

นี่เป็นฟางเส้นสุดท้ายที่ LASSPASS หรือไม่?

บทเรียนที่จะเรียนรู้:

- มีวัตถุประสงค์ หากคุณติดอยู่กับการแจ้งเตือนการละเมิดข้อมูล อย่าพยายามเขียนประวัติใหม่เพื่อประโยชน์ทางการตลาดของคุณ หากมีบางส่วนของการโจมตีที่คุณมุ่งหน้าไปที่ทางผ่าน ให้พูดอย่างนั้น แต่ระวังอย่าส่งเสียงแสดงความยินดี

- สมบูรณ์ ไม่ได้หมายความว่ายืดเยื้อ ในความเป็นจริงคุณอาจไม่มีข้อมูลเพียงพอที่จะพูดได้มากนัก “ความสมบูรณ์” อาจรวมถึงข้อความสั้น ๆ เช่น “เรายังไม่รู้” พยายามคาดการณ์คำถามที่ลูกค้าน่าจะถาม และเผชิญหน้ากับพวกเขาเชิงรุก แทนที่จะสร้างความประทับใจว่าคุณกำลังพยายามหลีกเลี่ยง

- หวังสิ่งที่ดีที่สุด แต่เตรียมพร้อมสำหรับสิ่งที่เลวร้ายที่สุด หากคุณได้รับการแจ้งเตือนการรั่วไหลของข้อมูล และมีบางสิ่งที่เห็นได้ชัดว่าคุณสามารถทำได้ซึ่งจะช่วยปรับปรุงทั้งความปลอดภัยทางทฤษฎีและความสบายใจในทางปฏิบัติของคุณ (เช่น การเปลี่ยนรหัสผ่านทั้งหมดของคุณ) ให้ลองหาเวลาดำเนินการดังกล่าว ในกรณีที่

CRYPTOGRAPHY เป็นสิ่งสำคัญ – และนั่นคือกฎหมาย

บทเรียนที่จะเรียนรู้:

- การเข้ารหัสเป็นสิ่งจำเป็นสำหรับความมั่นคงของชาติและสำหรับและการทำงานของเศรษฐกิจ เป็นทางการ ข้อความนั้นปรากฏในพระราชบัญญัติที่รัฐสภาเพิ่งผ่านเป็นกฎหมายของสหรัฐอเมริกา จำคำเหล่านั้นในครั้งต่อไปที่คุณได้ยินใครก็ตามจากทุกเพศทุกวัยเถียงว่าเราต้องการ "แบ็คดอร์" "ช่องโหว่" และการหลีกเลี่ยงความปลอดภัยอื่น ๆ ที่สร้างขึ้นในระบบการเข้ารหัสโดยตั้งใจ ประตูหลัง เป็นความคิดที่แย่มาก.

- ซอฟต์แวร์ต้องสร้างและใช้งานด้วยความคล่องตัวในการเข้ารหัส เราจำเป็นต้องสามารถแนะนำการเข้ารหัสที่แข็งแกร่งขึ้นได้อย่างง่ายดาย แต่เราต้องสามารถเลิกใช้และแทนที่การเข้ารหัสที่ไม่ปลอดภัยได้อย่างรวดเร็ว นี่อาจหมายถึง เชิงรุก แทน ดังนั้นเราจึงไม่เข้ารหัสความลับในวันนี้ซึ่งอาจกลายเป็นความลับได้ง่ายในอนาคต ในขณะที่ยังคงเป็นความลับอยู่

เราขโมยกุญแจส่วนตัวของคุณ – แต่เราไม่ได้หมายความอย่างนั้น สุจริต!

บทเรียนที่จะเรียนรู้:

- คุณต้องเป็นเจ้าของห่วงโซ่อุปทานซอฟต์แวร์ทั้งหมดของคุณ PyTorch ถูกโจมตีผ่านพื้นที่เก็บข้อมูลของชุมชนซึ่งถูกวางยาพิษด้วยมัลแวร์ซึ่งแทนที่โค้ดที่ไม่ติดเชื้อในตัว PyTorch โดยไม่ได้ตั้งใจ (ทีม PyTorch ทำงานร่วมกับชุมชนอย่างรวดเร็วเพื่อลบล้างการแทนที่นี้ แม้จะเป็นช่วงเทศกาลวันหยุดก็ตาม)

- อาชญากรไซเบอร์สามารถขโมยข้อมูลด้วยวิธีที่คาดไม่ถึง ตรวจสอบให้แน่ใจว่าเครื่องมือตรวจสอบภัยคุกคามของคุณจับตาดูเส้นทางที่ไม่น่าเป็นไปได้ออกจากองค์กรของคุณ โจรเหล่านี้ใช้การค้นหา DNS ด้วย "ชื่อเซิร์ฟเวอร์" ซึ่งเป็นข้อมูลที่ถูกกรองออกไป

- ไม่ต้องกังวลกับการหาข้อแก้ตัวจากอาชญากรรมไซเบอร์ เห็นได้ชัดว่า ผู้โจมตีในกรณีนี้อ้างว่าพวกเขาขโมยข้อมูลส่วนบุคคล รวมถึงคีย์ส่วนตัว เพื่อ "เหตุผลในการวิจัย" และบอกว่าพวกเขาได้ลบข้อมูลที่ถูกขโมยไปแล้ว ประการแรก ไม่มีเหตุผลที่จะเชื่อพวกเขา ประการที่สอง พวกเขาส่งข้อมูลออกไปเพื่อให้ใครก็ตามบนเส้นทางเครือข่ายของคุณที่เห็นหรือบันทึกสำเนาสามารถถอดรหัสได้อยู่ดี

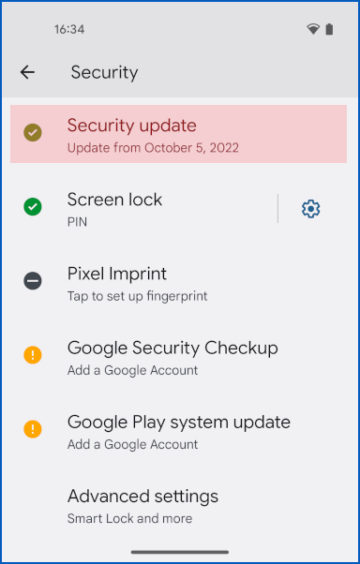

เมื่อความเร็วอยู่เหนือความปลอดภัย

บทเรียนที่จะเรียนรู้:

- การป้องกันภัยคุกคามไม่ใช่แค่การค้นหามัลแวร์เท่านั้น เอ็กซ์ดีอาร์ (การตรวจจับและการตอบสนองแบบขยาย) ยังเกี่ยวกับการรู้ว่าคุณมีอะไรบ้าง และใช้งานที่ใด คุณจึงสามารถประเมินความเสี่ยงของช่องโหว่ด้านความปลอดภัยได้อย่างรวดเร็วและแม่นยำ ดังที่สัจธรรมโบราณกล่าวไว้ว่า “ถ้าคุณวัดไม่ได้ คุณก็จัดการมันไม่ได้”

- ประสิทธิภาพและความปลอดภัยทางไซเบอร์มักขัดแย้งกัน ข้อผิดพลาดนี้ใช้กับผู้ใช้ Linux เท่านั้นที่มุ่งมั่นที่จะเพิ่มความเร็วเครือข่าย Windows ล่อให้พวกเขาติดตั้งภายในเคอร์เนลโดยตรง ซึ่งเป็นการเพิ่มความเสี่ยงเพิ่มเติมอย่างหลีกเลี่ยงไม่ได้ เมื่อคุณปรับแต่งความเร็ว ตรวจสอบให้แน่ใจว่าคุณต้องการการปรับปรุงจริง ๆ ก่อนที่จะเปลี่ยนแปลงอะไร และตรวจสอบให้แน่ใจว่าคุณได้รับผลประโยชน์จริง ๆ ในภายหลัง หากมีข้อสงสัย ให้ปล่อยทิ้งไว้

การป้องกันอาชญากรรมทางไซเบอร์และการตอบสนองเหตุการณ์

สำหรับภาพรวมที่ยอดเยี่ยมทั้งสองอย่าง การป้องกันอาชญากรรมทางไซเบอร์ และ การตอบสนองต่อเหตุการณ์ฟังพอดแคสต์เทศกาลวันหยุดล่าสุดของเรา ซึ่งผู้เชี่ยวชาญของเราแบ่งปันทั้งความรู้และคำแนะนำอย่างเสรี:

คลิกแล้วลากบนคลื่นเสียงด้านล่างเพื่อข้ามไปยังจุดใดก็ได้ นอกจากนี้คุณยังสามารถ ฟังโดยตรง บนซาวด์คลาวด์

คลิกแล้วลากบนคลื่นเสียงด้านล่างเพื่อข้ามไปยังจุดใดก็ได้ นอกจากนี้คุณยังสามารถ ฟังโดยตรง บนซาวด์คลาวด์

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าถึงได้ที่นี่.

- ที่มา: https://nakedsecurity.sophos.com/2023/01/04/serious-security-vital-cybersecurity-lessons-from-the-holiday-season/

- 2023

- a

- สามารถ

- เกี่ยวกับเรา

- แม่นยำ

- กระทำ

- จริง

- เพิ่มเติม

- ความได้เปรียบ

- คำแนะนำ

- ทั้งหมด

- แล้ว

- และ

- คาดหวัง

- ทุกคน

- โจมตี

- ผู้เขียน

- กลับ

- แบ็ค

- กลายเป็น

- ก่อน

- กำลัง

- เชื่อ

- ด้านล่าง

- ประโยชน์

- ที่ดีที่สุด

- ช่องโหว่

- Bug

- สร้าง

- สร้าง

- ซึ่ง

- กรณี

- โซ่

- เปลี่ยนแปลง

- รหัส

- ชุมชน

- สมบูรณ์

- ขัดกัน

- คองเกรส

- ได้

- คู่

- ปกคลุม

- Crooks

- การเข้ารหัสลับ

- การอ่านรหัส

- ลูกค้า

- อาชญากรรม

- cybersecurity

- ข้อมูล

- การละเมิดข้อมูล

- วัน

- แม้จะมี

- การตรวจพบ

- การกำหนด

- DNS

- ไม่

- การทำ

- Dont

- สงสัย

- อย่างง่ายดาย

- เศรษฐกิจ

- การเข้ารหัสลับ

- พอ

- ทั้งหมด

- จำเป็น

- แม้

- เคย

- ผู้เชี่ยวชาญ

- ตา

- ที่ยอดเยี่ยม

- หา

- หา

- ราคาเริ่มต้นที่

- การทำงาน

- อนาคต

- ให้

- มุ่งหน้าไป

- ประวัติ

- วันหยุด

- HTTPS

- การดำเนินการ

- สำคัญ

- ปรับปรุง

- การปรับปรุง

- in

- อุบัติการณ์

- ประกอบด้วย

- รวมทั้ง

- ข้อมูล

- แนะนำ

- ปัญหา

- IT

- ตัวเอง

- เก็บ

- กุญแจ

- ทราบ

- รู้ดี

- ความรู้

- ชื่อสกุล

- ล่าสุด

- กฏหมาย

- เรียนรู้

- ทิ้ง

- บทเรียน

- ชีวิต

- น่าจะ

- ลินุกซ์

- ดู

- หลัก

- สำคัญ

- ประเด็นสำคัญ

- ทำ

- การทำ

- มัลแวร์

- จัดการ

- การตลาด

- วิธี

- วัด

- อาจ

- ใจ

- การตรวจสอบ

- แห่งชาติ

- ความมั่นคงของชาติ

- จำเป็นต้อง

- เครือข่าย

- เครือข่าย

- ใหม่

- ข่าว

- ถัดไป

- การประกาศ

- วัตถุประสงค์

- ชัดเจน

- เป็นทางการ

- เก่า

- องค์กร

- อื่นๆ

- ภาพรวม

- ของตนเอง

- ส่วน

- ผ่าน

- รหัสผ่าน

- เส้นทาง

- พอล

- ส่วนบุคคล

- ข้อมูลส่วนบุคคล

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- พอดคาสต์

- จุด

- โพสต์

- ประยุกต์

- เตรียมการ

- การป้องกัน

- ส่วนตัว

- คีย์ส่วนตัว

- วัตถุประสงค์

- ไฟฉาย

- คำถาม

- รวดเร็ว

- อย่างรวดเร็ว

- เหตุผล

- รับ

- จำ

- แทนที่

- กรุ

- ความเสี่ยง

- เส้นทาง

- ฤดู

- ลับ

- ความปลอดภัย

- ร้ายแรง

- Share

- So

- ซอฟต์แวร์

- บาง

- เสียง

- ความเร็ว

- งบ

- ยังคง

- ขโมย

- ที่ถูกขโมย

- จำนวนชั้น

- แข็งแกร่ง

- อย่างเช่น

- จัดหาอุปกรณ์

- ห่วงโซ่อุปทาน

- ควร

- ระบบ

- เอา

- ทีม

- พื้นที่

- ก้าวสู่อนาคต

- ของพวกเขา

- ตามทฤษฎี

- สิ่ง

- การคุกคาม

- เวลา

- ไปยัง

- ในวันนี้

- เครื่องมือ

- ไม่คาดฝัน

- URL

- us

- ใช้

- ผู้ใช้

- ผ่านทาง

- จำเป็น

- ช่องโหว่

- วิธี

- สัปดาห์ที่ผ่านมา

- อะไร

- ในขณะที่

- WHO

- จะ

- หน้าต่าง

- คำ

- ทำงาน

- แย่ที่สุด

- XDR

- ปี

- ของคุณ

- ลมทะเล

![S3 Ep113: การทำลายเคอร์เนลของ Windows – พวกมิจฉาชีพที่หลอกลวง Microsoft [เสียง + ข้อความ]](https://platoaistream.com/wp-content/uploads/2022/12/s3-ep113-pwning-the-windows-kernel-the-crooks-who-hoodwinked-microsoft-audio-text-360x188.png)