นี่คือบล็อกโพสต์ของแขกที่เขียนร่วมกับ Patrick Oberherr จาก Contentful และ Johannes Günther จาก Netlight Consulting

โพสต์ในบล็อกนี้แสดงวิธีปรับปรุงความปลอดภัยในสถาปัตยกรรมไปป์ไลน์ข้อมูล เวิร์กโฟลว์ที่มีการจัดการของ Amazon สำหรับ Apache Airflow (Amazon MWAA) และ บริการ Amazon Elastic Kubernetes (Amazon EKS) โดยการตั้งค่าการอนุญาตแบบละเอียดโดยใช้ ฮาชิคอร์ป เทอร์ราฟอร์ม สำหรับโครงสร้างพื้นฐานเป็นรหัส

ลูกค้า AWS จำนวนมากใช้ Amazon EKS เพื่อดำเนินการปริมาณงานข้อมูลของตน ข้อดีของ Amazon EKS ได้แก่ ตัวเลือกการประมวลผลและพื้นที่จัดเก็บที่แตกต่างกัน ขึ้นอยู่กับความต้องการปริมาณงาน การใช้ทรัพยากรที่สูงขึ้นโดยการแชร์โครงสร้างพื้นฐานพื้นฐาน และชุมชนโอเพนซอร์สที่มีชีวิตชีวาซึ่งมีส่วนขยายที่สร้างขึ้นตามวัตถุประสงค์ ที่ ข้อมูลเกี่ยวกับ EKS โครงการจัดเตรียมชุดเทมเพลตและทรัพยากรอื่นๆ เพื่อช่วยให้ลูกค้าเริ่มต้นการเดินทางครั้งนี้ รวมถึงคำอธิบายการใช้งาน Amazon MWAA เป็นตัวกำหนดเวลางาน.

มีสาระ เป็นลูกค้า AWS และคู่ค้า AWS Partner Network (APN) เบื้องหลังของผลิตภัณฑ์ Software-as-a-Service (SaaS) ซึ่งเป็นแพลตฟอร์มเนื้อหาที่เขียนด้วยเนื้อหาได้ Contentful ใช้ข้อมูลเชิงลึกจากข้อมูลเพื่อปรับปรุงการตัดสินใจทางธุรกิจและประสบการณ์ของลูกค้า มีส่วนร่วมอย่างพึงพอใจ เน็ตไลท์ซึ่งเป็นคู่ค้าที่ปรึกษาของ APN เพื่อช่วยตั้งค่าแพลตฟอร์มข้อมูลเพื่อรวบรวมข้อมูลเชิงลึกเหล่านี้

ปริมาณงานแอปพลิเคชันของ Contentful ส่วนใหญ่ทำงานบน Amazon EKS และความรู้เกี่ยวกับบริการนี้และ Kubernetes ก็แพร่หลายในองค์กร นั่นเป็นสาเหตุที่ทีมวิศวกรรมข้อมูลของ Contentful ตัดสินใจเรียกใช้ไปป์ไลน์ข้อมูลบน Amazon EKS เช่นกัน สำหรับงาน การกำหนดโดยเริ่มต้นด้วย Apache Airflow ที่ดำเนินการด้วยตนเองบนคลัสเตอร์ Amazon EKS และต่อมาได้เปลี่ยนไปใช้ Amazon MWAA เพื่อลดค่าใช้จ่ายด้านวิศวกรรมและการดำเนินงาน งาน การปฏิบัติ ยังคงอยู่ใน Amazon EKS

Contentful รันไปป์ไลน์ข้อมูลที่ซับซ้อนโดยใช้โครงสร้างพื้นฐานนี้ รวมถึงการนำเข้าจากแหล่งข้อมูลหลายแหล่งและงานการเปลี่ยนแปลงที่แตกต่างกัน เช่น การใช้งาน DBT. ไปป์ไลน์ทั้งหมดแชร์สภาพแวดล้อม Amazon MWAA เดียวและคลัสเตอร์ Amazon EKS เดียว ด้วยชุดปริมาณงานที่หลากหลายในสภาพแวดล้อมเดียว จึงจำเป็นต้องใช้ หลักการของสิทธิที่น้อยที่สุดเพื่อให้แน่ใจว่าแต่ละงานหรือส่วนประกอบมีสิทธิ์เฉพาะที่จำเป็นในการทำงานเท่านั้น

ด้วยการแบ่งส่วนการอนุญาตตามบทบาทและความรับผิดชอบ ทีมวิศวกรรมข้อมูลของ Contentful สามารถสร้างสภาพแวดล้อมการประมวลผลข้อมูลที่แข็งแกร่งและปลอดภัยยิ่งขึ้น ซึ่งเป็นสิ่งสำคัญสำหรับการรักษาความสมบูรณ์และความลับของข้อมูลที่ถูกจัดการ

ในบล็อกโพสต์นี้ เราจะอธิบายการตั้งค่าโครงสร้างพื้นฐานตั้งแต่เริ่มต้นและปรับใช้แอปพลิเคชันตัวอย่างโดยใช้ Terraform ซึ่งเป็นเครื่องมือที่ Contentful เลือกใช้สำหรับโครงสร้างพื้นฐานในรูปแบบโค้ด

เบื้องต้น

หากต้องการติดตามโพสต์บนบล็อกนี้ คุณต้องติดตั้งเครื่องมือต่อไปนี้เวอร์ชันล่าสุด:

ขององค์กร

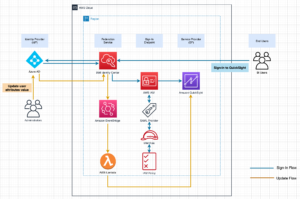

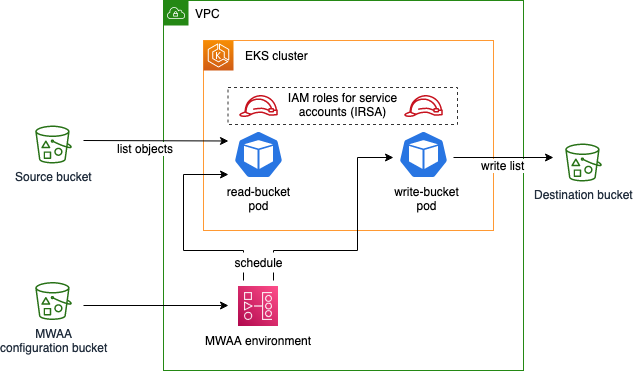

ในบล็อกโพสต์นี้ คุณจะสร้างแอปพลิเคชันตัวอย่างที่มีโครงสร้างพื้นฐานต่อไปนี้:

ตัวอย่างเวิร์กโฟลว์ Airflow แสดงรายการออบเจ็กต์ในบัคเก็ตต้นทาง และจัดเก็บรายการนี้ไว้ชั่วคราวโดยใช้ แอร์โฟลว์ XComsและเขียนรายการเป็นไฟล์ไปยังที่เก็บข้อมูลปลายทาง แอปพลิเคชันนี้ดำเนินการโดยใช้พ็อด Amazon EKS ซึ่งกำหนดเวลาโดยสภาพแวดล้อม Amazon MWAA คุณปรับใช้คลัสเตอร์ EKS และสภาพแวดล้อม MWAA ใน คลาวด์ส่วนตัวเสมือน (VPC) และใช้การอนุญาตสิทธิ์ขั้นต่ำกับพ็อด EKS โดยใช้ บทบาท IAM สำหรับบัญชีบริการ. บัคเก็ตการกำหนดค่าสำหรับ Amazon MWAA ประกอบด้วยข้อกำหนดรันไทม์ รวมถึงโค้ดแอปพลิเคชันที่ระบุ กราฟอะไซคลิกควบคุมการไหลของอากาศ (DAG).

เริ่มต้นโปรเจ็กต์และสร้างบัคเก็ต

สร้างไฟล์ main.tf โดยมีเนื้อหาต่อไปนี้ในไดเร็กทอรีว่าง:

ไฟล์นี้กำหนด ผู้ให้บริการ Terraform AWS รวมถึงที่เก็บข้อมูลต้นทางและปลายทางซึ่งมีชื่อส่งออกเป็น พารามิเตอร์ AWS Systems Manager. นอกจากนี้ยังบอกให้ Terraform อัปโหลดวัตถุว่างชื่อ dummy.txt ลงในบัคเก็ตต้นทาง ซึ่งเปิดใช้งานแอปพลิเคชันตัวอย่าง Airflow ที่เราจะสร้างขึ้นในภายหลังเพื่อรับผลลัพธ์เมื่อแสดงรายการเนื้อหาที่บัคเก็ต

เริ่มต้นโปรเจ็กต์ Terraform และดาวน์โหลดการขึ้นต่อกันของโมดูลโดยใช้คำสั่งต่อไปนี้:

สร้างโครงสร้างพื้นฐาน:

Terraform ขอให้คุณรับทราบการเปลี่ยนแปลงสภาพแวดล้อม จากนั้นจึงเริ่มปรับใช้ทรัพยากรใน AWS เมื่อปรับใช้สำเร็จ คุณควรเห็นข้อความแสดงความสำเร็จต่อไปนี้:

สร้าง VPC

สร้างไฟล์ใหม่ vpc.tf ในไดเร็กทอรีเดียวกับ main.tf และใส่สิ่งต่อไปนี้:

ไฟล์นี้กำหนด VPC ซึ่งเป็นเครือข่ายเสมือนที่จะโฮสต์คลัสเตอร์ Amazon EKS และสภาพแวดล้อม Amazon MWAA ในภายหลัง โปรดทราบว่าเราใช้ ที่มีอยู่ terraform โมดูล สำหรับสิ่งนี้ ซึ่งจะล้อมการกำหนดค่าของทรัพยากรเครือข่ายพื้นฐานเช่น ซับเน็ต, ตารางเส้นทางและ เกตเวย์ NAT.

ดาวน์โหลดโมดูล VPC:

ปรับใช้ทรัพยากรใหม่:

โปรดทราบว่าทรัพยากรใดที่กำลังถูกสร้างขึ้น การใช้โมดูล VPC ในไฟล์ Terraform ของเรา ความซับซ้อนพื้นฐานส่วนใหญ่จะหายไปเมื่อกำหนดโครงสร้างพื้นฐานของเรา แต่ก็ยังมีประโยชน์ที่จะรู้ว่าสิ่งใดกำลังปรับใช้อยู่

โปรดทราบว่าตอนนี้ Terraform จัดการทรัพยากรที่เรากำหนดไว้ในทั้งสองไฟล์ main.tf และ vpc.tfเพราะ Terraform รวมทุกอย่างไว้แล้ว .tf ไฟล์ ในไดเร็กทอรีการทำงานปัจจุบัน

สร้างสภาพแวดล้อม Amazon MWAA

สร้างไฟล์ใหม่ mwaa.tf และแทรกเนื้อหาดังต่อไปนี้:

เหมือนเมื่อก่อนเราใช้ โมดูลที่มีอยู่ เพื่อประหยัดความพยายามในการกำหนดค่าสำหรับสภาพแวดล้อม Amazon MWAA โมดูลยังสร้างที่เก็บข้อมูลการกำหนดค่าซึ่งเราใช้เพื่อระบุ การพึ่งพารันไทม์ของแอปพลิเคชัน (apache-airflow-cnc-kubernetes) ใน requirements.txt ไฟล์. แพ็คเกจนี้ใช้ร่วมกับแพ็คเกจที่ติดตั้งไว้ล่วงหน้า apache-การไหลของอากาศ-amazonเปิดใช้งานการโต้ตอบกับ Amazon EKS

ดาวน์โหลดโมดูล MWAA:

ปรับใช้ทรัพยากรใหม่:

การดำเนินการนี้ใช้เวลา 20–30 นาทีจึงจะเสร็จสมบูรณ์

สร้างคลัสเตอร์ Amazon EKS

สร้างไฟล์ eks.tf มีเนื้อหาต่อไปนี้:

ในการสร้างคลัสเตอร์นั้น เราใช้ประโยชน์จาก พิมพ์เขียว Amazon EKS สำหรับ Terraform โครงการ. นอกจากนี้เรายังกำหนดกลุ่มโหนดที่ได้รับการจัดการด้วยหนึ่งโหนดเป็นขนาดเป้าหมาย โปรดทราบว่าในกรณีที่ภาระงานมีความผันผวน ให้ปรับขนาดคลัสเตอร์ของคุณด้วย คาร์เพนเตอร์ แทนที่จะใช้วิธีกลุ่มโหนดที่ได้รับการจัดการที่แสดงด้านบน ทำให้ขนาดคลัสเตอร์มีความยืดหยุ่นมากขึ้น เราใช้กลุ่มโหนดที่ได้รับการจัดการเป็นหลักเนื่องจากความง่ายในการกำหนดค่า

เรากำหนดอัตลักษณ์ว่า บทบาทการดำเนินการของ Amazon MWAA ถือว่าใน Kubernetes โดยใช้ map_roles ตัวแปร. หลังจากกำหนดค่า ผู้ให้บริการ Terraform Kubernetesเราให้สิทธิ์ในบทบาทการดำเนินการของ Amazon MWAA เพื่อจัดการพ็อดในคลัสเตอร์

ดาวน์โหลด EKS Blueprints สำหรับโมดูล Terraform:

ปรับใช้ทรัพยากรใหม่:

การดำเนินการนี้ใช้เวลาประมาณ 12 นาทีจึงจะเสร็จสมบูรณ์

สร้างบทบาท IAM สำหรับบัญชีบริการ

สร้างไฟล์ roles.tf มีเนื้อหาต่อไปนี้:

ไฟล์นี้กำหนดบัญชีบริการ Kubernetes สองบัญชี source-bucket-reader-sa และ destination-bucket-writer-saและการอนุญาตกับ AWS API โดยใช้บทบาท IAM สำหรับบัญชีบริการ (IRSA) ขอย้ำอีกครั้งว่า เราใช้โมดูลจากโปรเจ็กต์ Amazon EKS Blueprints for Terraform เพื่อลดความซับซ้อนในการกำหนดค่า IRSA โปรดทราบว่าทั้งสองบทบาทจะได้รับสิทธิ์ขั้นต่ำที่ต้องการเท่านั้น ซึ่งกำหนดโดยใช้ นโยบาย AWS IAM.

ดาวน์โหลดโมดูลใหม่:

ปรับใช้ทรัพยากรใหม่:

สร้าง DAG

สร้างไฟล์ dag.py การกำหนดการไหลของอากาศ DAG:

DAG ถูกกำหนดให้ทำงานตามกำหนดเวลารายชั่วโมง โดยมีสองงาน read_bucket ด้วยบัญชีบริการ source-bucket-reader-sa และ write_bucket ด้วยบัญชีบริการ destination-bucket-writer-saวิ่งตามกันไป ทั้งสองทำงานโดยใช้ EksPodOperatorซึ่งมีหน้าที่รับผิดชอบในการกำหนดเวลางานบน Amazon EKS โดยใช้ อิมเมจ AWS CLI Docker เพื่อรันคำสั่ง งานแรกแสดงรายการไฟล์ในบัคเก็ตต้นทางและเขียนรายการไปยัง Airflow XCom ภารกิจที่สองอ่านรายการจาก XCom และจัดเก็บไว้ในที่เก็บข้อมูลปลายทาง โปรดทราบว่า service_account_name พารามิเตอร์จะแยกแยะว่าแต่ละงานได้รับอนุญาตให้ทำอะไรบ้าง

สร้างไฟล์ dag.tf หากต้องการอัปโหลดโค้ด DAG ไปยังบัคเก็ตการกำหนดค่า Amazon MWAA:

ปรับใช้การเปลี่ยนแปลง:

สภาพแวดล้อม Amazon MWAA จะนำเข้าไฟล์จากบัคเก็ต S3 โดยอัตโนมัติ

เรียกใช้ DAG

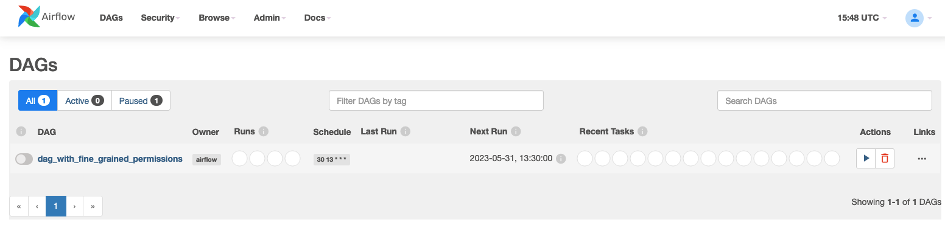

ในเบราว์เซอร์ของคุณ ให้ไปที่ คอนโซล Amazon MWAA และเลือกสภาพแวดล้อมของคุณ ที่มุมขวาบน ให้เลือก เปิด UI การไหลของอากาศ . คุณควรเห็นสิ่งต่อไปนี้:

เพื่อทริกเกอร์ DAG ใน สถานะ ให้เลือกสัญลักษณ์การเล่น จากนั้นเลือก ทริกเกอร์DAG. คลิกที่ชื่อ DAG เพื่อสำรวจการเรียกใช้ DAG และผลลัพธ์

ไปที่ คอนโซล Amazon S3 และเลือกถังที่ขึ้นต้นด้วย “ปลายทาง” มันควรมีไฟล์ list.json เพิ่งสร้างโดย write_bucket งาน. ดาวน์โหลดไฟล์เพื่อสำรวจเนื้อหา ซึ่งเป็นรายการ JSON ที่มีรายการเดียว

ทำความสะอาด

ทรัพยากรที่คุณสร้างในคำแนะนำนี้จะมีค่าใช้จ่าย AWS หากต้องการลบทรัพยากรที่สร้างขึ้น ให้ออกคำสั่งต่อไปนี้:

และอนุมัติการเปลี่ยนแปลงในกล่องโต้ตอบ Terraform CLI

สรุป

ในบล็อกโพสต์นี้ คุณได้เรียนรู้วิธีปรับปรุงความปลอดภัยของไปป์ไลน์ข้อมูลของคุณที่ทำงานบน Amazon MWAA และ Amazon EKS โดยจำกัดสิทธิ์ของแต่ละงานให้แคบลง

หากต้องการเจาะลึกยิ่งขึ้น ให้ใช้ตัวอย่างการทำงานที่สร้างขึ้นในการฝึกปฏิบัตินี้เพื่อสำรวจหัวข้อเพิ่มเติม: จะเกิดอะไรขึ้นหากคุณลบ service_account_name พารามิเตอร์จากงาน Airflow หรือไม่ จะเกิดอะไรขึ้นหากคุณแลกเปลี่ยนชื่อบัญชีบริการในทั้งสองงาน

เพื่อความเรียบง่าย ในคำแนะนำนี้ เราใช้โครงสร้างไฟล์แบบเรียบพร้อมไฟล์ Terraform และ Python ภายในไดเร็กทอรีเดียว เราไม่ได้ยึดถือ. โครงสร้างโมดูลมาตรฐาน เสนอโดย Terraform ซึ่งโดยทั่วไปแนะนำ ในโปรเจ็กต์ในชีวิตจริง การแบ่งโปรเจ็กต์ออกเป็นโปรเจ็กต์หรือโมดูล Terraform หลายรายการอาจเพิ่มความยืดหยุ่น ความเร็ว และความเป็นอิสระระหว่างทีมที่เป็นเจ้าของโครงสร้างพื้นฐานส่วนต่างๆ

สุดท้ายนี้อย่าลืมศึกษา ข้อมูลเกี่ยวกับ EKS เอกสารประกอบซึ่งมอบทรัพยากรอันมีค่าอื่นๆ สำหรับการรันไปป์ไลน์ข้อมูลของคุณบน Amazon EKS รวมถึง อเมซอน MWAA และ อาปาเช่แอร์โฟลว์ เอกสารประกอบสำหรับการนำกรณีการใช้งานของคุณเองไปใช้ โดยเฉพาะลองดูสิ่งนี้ การใช้งานตัวอย่าง ของโมดูล Terraform สำหรับ Amazon MWAA และ Amazon EKS ซึ่งมีแนวทางที่สมบูรณ์ยิ่งขึ้นในการกำหนดค่า Amazon EKS และการปรับขนาดอัตโนมัติของโหนด รวมถึงการสร้างเครือข่าย

หากคุณมีคำถามใด ๆ คุณสามารถเริ่มกระทู้ใหม่ได้ AWS re:โพสต์ หรือติดต่อ ฝ่ายสนับสนุนของ AWS.

เกี่ยวกับผู้เขียน

อุลริช ฮินเซ่ เป็นสถาปนิกโซลูชันที่ AWS เขาร่วมมือกับบริษัทซอฟต์แวร์เพื่อออกแบบและปรับใช้โซลูชันบนระบบคลาวด์บน AWS ก่อนที่จะมาร่วมงานกับ AWS เขาทำงานให้กับลูกค้า AWS และคู่ค้าในด้านวิศวกรรมซอฟต์แวร์ การให้คำปรึกษา และสถาปัตยกรรมมาเป็นเวลา 8 ปีขึ้นไป

อุลริช ฮินเซ่ เป็นสถาปนิกโซลูชันที่ AWS เขาร่วมมือกับบริษัทซอฟต์แวร์เพื่อออกแบบและปรับใช้โซลูชันบนระบบคลาวด์บน AWS ก่อนที่จะมาร่วมงานกับ AWS เขาทำงานให้กับลูกค้า AWS และคู่ค้าในด้านวิศวกรรมซอฟต์แวร์ การให้คำปรึกษา และสถาปัตยกรรมมาเป็นเวลา 8 ปีขึ้นไป

แพทริค โอเบอร์เฮอร์ เป็น Staff Data Engineer ที่ Contentful โดยมีประสบการณ์การทำงานกับ AWS เป็นเวลา 4 ปีขึ้นไป และทำงานด้าน Data เป็นเวลา 10 ปีขึ้นไป ที่ Contentful เขารับผิดชอบด้านโครงสร้างพื้นฐานและการดำเนินงานของชุดข้อมูลซึ่งโฮสต์บน AWS

แพทริค โอเบอร์เฮอร์ เป็น Staff Data Engineer ที่ Contentful โดยมีประสบการณ์การทำงานกับ AWS เป็นเวลา 4 ปีขึ้นไป และทำงานด้าน Data เป็นเวลา 10 ปีขึ้นไป ที่ Contentful เขารับผิดชอบด้านโครงสร้างพื้นฐานและการดำเนินงานของชุดข้อมูลซึ่งโฮสต์บน AWS

โยฮันเนส กึนเธอร์ เป็นที่ปรึกษาด้านคลาวด์และข้อมูลของ Netlight โดยทำงานกับ AWS มานานกว่า 5 ปี เขาได้ช่วยเหลือลูกค้าในอุตสาหกรรมต่างๆ ในการออกแบบแพลตฟอร์มระบบคลาวด์ที่ยั่งยืน และได้รับการรับรองจาก AWS

โยฮันเนส กึนเธอร์ เป็นที่ปรึกษาด้านคลาวด์และข้อมูลของ Netlight โดยทำงานกับ AWS มานานกว่า 5 ปี เขาได้ช่วยเหลือลูกค้าในอุตสาหกรรมต่างๆ ในการออกแบบแพลตฟอร์มระบบคลาวด์ที่ยั่งยืน และได้รับการรับรองจาก AWS

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://aws.amazon.com/blogs/big-data/set-up-fine-grained-permissions-for-your-data-pipeline-using-mwaa-and-eks/

- :มี

- :เป็น

- :ไม่

- $ ขึ้น

- 1

- 10

- 100

- 12

- 16

- 2023

- 27

- 41

- 8

- 9

- a

- สามารถ

- เกี่ยวกับเรา

- ข้างบน

- ตาม

- ลงชื่อเข้าใช้

- บัญชี

- รับทราบ

- ข้าม

- การปฏิบัติ

- วัฏจักร

- ที่เพิ่ม

- เป็นไปตาม

- ความได้เปรียบ

- ข้อได้เปรียบ

- หลังจาก

- อีกครั้ง

- กับ

- ทั้งหมด

- ตาม

- ด้วย

- อเมซอน

- Amazon Web Services

- an

- และ

- อื่น

- ใด

- อาปาเช่

- API

- การใช้งาน

- ใช้

- เข้าใกล้

- อนุมัติ

- สถาปัตยกรรม

- เป็น

- AS

- ถือว่า

- At

- การอนุญาต

- อัตโนมัติ

- อัตโนมัติ

- ใช้ได้

- ไป

- AWS

- ได้รับการรับรอง AWS

- ลูกค้า AWS

- ตาม

- เพราะ

- ก่อน

- หลัง

- เบื้องหลัง

- กำลัง

- ระหว่าง

- บล็อก

- ทั้งสอง

- เบราว์เซอร์

- ธุรกิจ

- แต่

- by

- CAN

- กรณี

- มีมาตรฐาน

- การเปลี่ยนแปลง

- การเปลี่ยนแปลง

- ทางเลือก

- Choose

- คลิก

- ลูกค้า

- เมฆ

- Cluster

- รหัส

- คอลัมน์

- การผสมผสาน

- ชุมชน

- บริษัท

- สมบูรณ์

- ซับซ้อน

- ความซับซ้อน

- ส่วนประกอบ

- คำนวณ

- ความลับ

- องค์ประกอบ

- ปลอบใจ

- ผู้ให้คำปรึกษา

- การให้คำปรึกษา

- บรรจุ

- มี

- เนื้อหา

- แพลตฟอร์มเนื้อหา

- มุม

- แก้ไข

- ค่าใช้จ่าย

- สร้าง

- ที่สร้างขึ้น

- สร้าง

- ปัจจุบัน

- ลูกค้า

- ประสบการณ์ของลูกค้า

- ลูกค้า

- DAG

- ข้อมูล

- วิศวกรข้อมูล

- แพลตฟอร์มข้อมูล

- การประมวลผล

- วันเวลา

- ตัดสินใจ

- การตัดสินใจ

- ลึก

- กำหนด

- กำหนด

- กำหนด

- การกำหนด

- การอ้างอิง

- การอยู่ที่

- ทั้งนี้ขึ้นอยู่กับ

- ปรับใช้

- นำไปใช้

- ปรับใช้

- การใช้งาน

- ลักษณะ

- การออกแบบ

- ปลายทาง

- ทำลาย

- บทสนทนา

- DID

- ต่าง

- กำกับการแสดง

- การดำน้ำ

- หลาย

- do

- นักเทียบท่า

- เอกสาร

- ดาวน์โหลด

- การวาดภาพ

- แต่ละ

- ความสะดวก

- เสียงสะท้อน

- ความพยายาม

- ไม่มีข้อมูล

- ช่วยให้

- หมั้น

- วิศวกร

- ชั้นเยี่ยม

- การสร้างความมั่นใจ

- การเข้า

- สิ่งแวดล้อม

- จำเป็น

- อีเธอร์ (ETH)

- เผง

- ตัวอย่าง

- ตลาดแลกเปลี่ยน

- ดำเนินการ

- ดำเนินการ

- การปฏิบัติ

- ประสบการณ์

- สำรวจ

- ส่วนขยาย

- เท็จ

- สนาม

- เนื้อไม่มีมัน

- ไฟล์

- ชื่อจริง

- แบน

- ความยืดหยุ่น

- อย่างยืดหยุ่น

- ปฏิบัติตาม

- ดังต่อไปนี้

- สำหรับ

- ราคาเริ่มต้นที่

- ฟังก์ชัน

- ต่อไป

- รวบรวม

- โดยทั่วไป

- ได้รับ

- GitHub

- ให้

- กราฟ

- บัญชีกลุ่ม

- กลุ่ม

- แขก

- บล็อกของแขก

- จัดการ

- ที่เกิดขึ้น

- มี

- he

- ช่วย

- ช่วย

- สูงกว่า

- เจ้าภาพ

- เป็นเจ้าภาพ

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- HTML

- HTTPS

- AMI

- เอกลักษณ์

- if

- การดำเนินการ

- การดำเนินการ

- นำเข้า

- การนำเข้า

- ปรับปรุง

- in

- ประกอบด้วย

- รวมถึง

- รวมทั้ง

- เพิ่ม

- ความเป็นอิสระ

- เป็นรายบุคคล

- อุตสาหกรรม

- โครงสร้างพื้นฐาน

- ภายใน

- ข้อมูลเชิงลึก

- แทน

- ความสมบูรณ์

- ปฏิสัมพันธ์

- อินเตอร์เฟซ

- เข้าไป

- ปัญหา

- การออก

- IT

- ITS

- ตัวเอง

- การสัมภาษณ์

- งาน

- การร่วม

- การเดินทาง

- jpg

- JSON

- คีย์

- ชนิด

- ทราบ

- ความรู้

- Kubernetes

- ต่อมา

- ล่าสุด

- ได้เรียนรู้

- น้อยที่สุด

- กดไลก์

- รายการ

- รายการ

- รายการ

- โหลด

- ในประเทศ

- เข้า

- ดู

- การบำรุงรักษา

- ทำ

- ทำให้

- จัดการ

- การจัดการ

- ผู้จัดการ

- เป็นผู้ใหญ่

- อาจ..

- ข่าวสาร

- เมตาดาต้า

- ขั้นต่ำ

- นาที

- โมดูล

- โมดูล

- ข้อมูลเพิ่มเติม

- มาก

- หลาย

- ชื่อ

- ที่มีชื่อ

- ชื่อ

- นำทาง

- จำเป็น

- จำเป็นต้อง

- ความต้องการ

- เครือข่าย

- เครือข่าย

- ใหม่

- ปม

- หมายเหตุ

- ตอนนี้

- วัตถุ

- วัตถุ

- of

- on

- ONE

- เพียง

- โอเพนซอร์ส

- การดำเนินการ

- การดำเนินการ

- ผู้ประกอบการ

- Options

- or

- organizacja

- อื่นๆ

- ของเรา

- ออก

- เอาท์พุต

- ของตนเอง

- แพ็คเกจ

- พารามิเตอร์

- หุ้นส่วน

- เครือข่ายพันธมิตร

- พาร์ทเนอร์

- ส่วน

- ปะ

- เส้นทาง

- แพทริค

- สิทธิ์

- ท่อ

- เวที

- แพลตฟอร์ม

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เล่น

- ฝัก

- นโยบาย

- ภาพเหมือน

- โพสต์

- ส่วนใหญ่

- ส่วนตัว

- การประมวลผล

- ผลิตภัณฑ์

- โปรไฟล์

- โครงการ

- โครงการ

- เสนอ

- ผู้จัดหา

- ผู้ให้บริการ

- ให้

- หลาม

- คำถาม

- RE

- มาถึง

- รับ

- เมื่อเร็ว ๆ นี้

- แนะนำ

- ลด

- ภูมิภาค

- เอาออก

- ความต้องการ

- ทรัพยากร

- การใช้ทรัพยากร

- แหล่งข้อมูล

- ความรับผิดชอบ

- รับผิดชอบ

- ผล

- ผลสอบ

- แข็งแรง

- บทบาท

- บทบาท

- กฎ

- วิ่ง

- วิ่ง

- ทำงาน

- SaaS

- เดียวกัน

- ลด

- ขนาด

- ปรับ

- ฉาก

- กำหนด

- ที่กำหนดไว้

- การกำหนด

- รอยขีดข่วน

- ที่สอง

- ปลอดภัย

- ความปลอดภัย

- เห็น

- ชุด

- บริการ

- บริการ

- ชุด

- การตั้งค่า

- หุ้น

- ใช้งานร่วมกัน

- น่า

- แสดง

- แสดงให้เห็นว่า

- ความง่าย

- ลดความซับซ้อน

- เดียว

- สภาพแวดล้อมเดียว

- ขนาด

- เล็ก

- ซอฟต์แวร์

- วิศวกรรมซอฟต์แวร์

- โซลูชัน

- แหล่ง

- แหล่งที่มา

- โดยเฉพาะ

- เฉพาะ

- ความเร็ว

- กอง

- ทักษะ

- เริ่มต้น

- ข้อความที่เริ่ม

- ที่เริ่มต้น

- เริ่มต้น

- คำแถลง

- ยังคง

- การเก็บรักษา

- ตัวเลือกการจัดเก็บข้อมูล

- ร้านค้า

- โครงสร้าง

- ศึกษา

- หรือ

- ความสำเร็จ

- ที่ประสบความสำเร็จ

- แน่ใจ

- ที่ยั่งยืน

- เปลี่ยน

- เครื่องหมาย

- ระบบ

- เอา

- นำ

- ใช้เวลา

- เป้า

- งาน

- งาน

- ทีม

- ทีม

- บอก

- แม่แบบ

- terraform

- ข้อความ

- ที่

- พื้นที่

- ที่มา

- ของพวกเขา

- แล้วก็

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- นี้

- ตลอด

- ไปยัง

- โทเค็น

- เครื่องมือ

- เครื่องมือ

- ด้านบน

- หัวข้อ

- การแปลง

- เรียก

- จริง

- สอง

- ชนิด

- พื้นฐาน

- บันทึก

- เมื่อ

- ใช้

- มือสอง

- ผู้ใช้งาน

- ส่วนติดต่อผู้ใช้

- ใช้

- การใช้

- มีคุณค่า

- ความคุ้มค่า

- ตัวแปร

- ต่างๆ

- รุ่น

- สั่นสะเทือน

- เสมือน

- เดิน

- คำแนะนำ

- คือ

- we

- เว็บ

- บริการเว็บ

- ดี

- อะไร

- เมื่อ

- ที่

- ทั้งหมด

- ใคร

- ทำไม

- แพร่หลาย

- จะ

- กับ

- ทำงาน

- เวิร์กโฟลว์

- ขั้นตอนการทำงาน

- การทำงาน

- ปี

- เธอ

- ของคุณ

- ลมทะเล