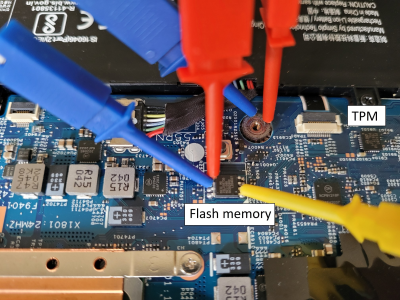

วิศวกรความปลอดภัย [Guillaume Quéré] ใช้เวลาทั้งวันไปกับระบบทดสอบการเจาะข้อมูลให้กับนายจ้าง และชี้ให้เห็นและใช้ประโยชน์จาก a ความอ่อนแอค่อนข้างชัดเจน ใน การเข้ารหัสระดับเสียงเต็มด้วย BitLocker ตามที่บทความที่เชื่อมโยงกล่าวไว้ ช่วยให้สามารถดมการรับส่งข้อมูลระหว่างชิป TPM แบบแยกและ CPU ผ่านบัส SPI วิธีการทำงานของ Bitlocker คือการใช้คีย์ส่วนตัวที่จัดเก็บไว้ในชิป TPM เพื่อเข้ารหัสคีย์โวลุ่มแบบเต็มซึ่งจะใช้ในการเข้ารหัสข้อมูลโวลุ่ม ทั้งหมดนี้ทำโดยไดรเวอร์อุปกรณ์ระดับต่ำในเคอร์เนล Windows และโปร่งใสต่อผู้ใช้

https://www.errno.fr/BypassingBitlocker.html

” data-image-caption data-medium-file=”https://platoaistream.com/wp-content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer.png” ข้อมูลขนาดใหญ่ไฟล์ ="https://platoaistream.com/wp-content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer-1.png?w=800″ decoding=”async” class=”wp- image-610909 ขนาดกลาง” src =”https://platoaistream.com/wp-content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer.png” alt width=”400″ height= ”300″ srcset=”https://platoaistream.com/wp-content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer-1.png 2016w, https://platoaistream.com/wp -content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer-1.png?resize=250,188 250w, https://platoaistream.com/wp-content/uploads/2023/08/bypassing- bitlocker-with-a-logic-analzyer-1.png?resize=400,300 400w, https://platoaistream.com/wp-content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer-1 .png?resize=800,600 800w, https://platoaistream.com/wp-content/uploads/2023/08/bypassing-bitlocker-with-a-logic-analzyer-1.png?resize=1536,1152 ขนาด 1536w” ="(ความกว้างสูงสุด: 400px) 100vw, 400px”>

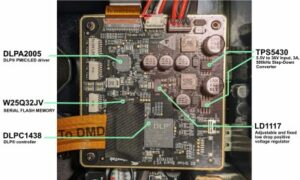

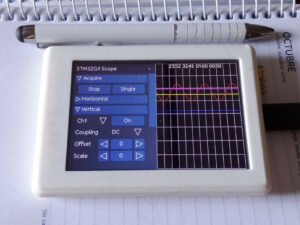

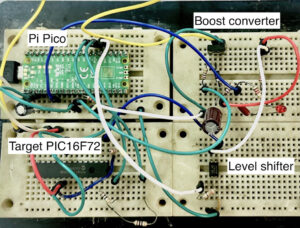

จุดประสงค์ทั้งหมดของ BitLocker คือการป้องกันการเข้าถึงข้อมูลบนโวลุ่มที่ปลอดภัยในกรณีที่อุปกรณ์ถูกขโมยหรือสูญหาย เพียงดึงไดรฟ์และวางลงในเครื่องที่ไม่ปลอดภัยหรืออะแดปเตอร์อื่นๆ จะไม่สามารถให้ข้อมูลใดๆ ได้หากไม่มีคีย์ที่ TPM เก็บไว้ อย่างไรก็ตาม เนื่องจากคีย์นั้นจะต้องส่งผ่านในรูปแบบข้อความธรรมดาจาก TPM ไปยัง CPU ในระหว่างลำดับการบูต [Guillaume] แสดงให้เห็นว่ามันค่อนข้างตรงไปตรงมา — ด้วยเครื่องมือที่มีราคาต่ำมากและซอฟต์แวร์ฟรี — เพื่อค้นหาและดมกลิ่น TPM-to นี้ - ธุรกรรม CPU และถอดรหัสกระแสข้อมูลและค้นหาคีย์ การใช้เครื่องวิเคราะห์ลอจิก Cheapo เพียงเล็กน้อยที่เชื่อมต่อกับหมุดขนาดใหญ่ที่สะดวกบนชิปแฟลชที่อยู่ใกล้เคียง (เนื่องจากพิน SCK, MISO และ MOSI ใช้ร่วมกับ TPM) TIS แบบธรรมดาจึงถูกถอดรหัสเพียงพอที่จะล็อคเข้าสู่ไบต์ของ TPM กรอบ สิ่งนี้สามารถถอดรหัสได้ด้วย เว็บแอปตัวถอดรหัสสตรีม TPMได้รับความอนุเคราะห์จาก กลุ่มชุมชนซอฟต์แวร์ TPM2- คำสั่งที่ต้องค้นหาคือ TPM_CC.Unseal ซึ่งเป็นการร้องขอจาก CPU ไปยัง TPM เพื่อส่งคีย์นั้นที่เราสนใจ หลังจากนั้นเพียงแค่จับและถอดรหัสเฟรมตอบกลับ TPM ก็จะเปิดเผยสินค้าทันที

สิ่งที่คุณทำต่อไปเป็นเรื่องของความสะดวกสบาย แต่ประเภทการรักษาความปลอดภัยและนิติเวชส่วนใหญ่จะนั่งอยู่บนไฟล์อิมเมจดิสก์ระดับต่ำของวอลุ่มเป้าหมายอยู่แล้ว โดยใช้ระบบปฏิบัติการลีนุกซ์ xxd คำสั่งเพื่อเปลี่ยนดัมพ์คีย์ hex ขนาด 32 ไบต์นั้นเป็นไฟล์ไบนารีคีย์ ไฟล์ โมดูลฟิวส์ฟิวส์ดิสล็อคเกอร์ สามารถสร้างระบบไฟล์เสมือนที่ถอดรหัสแบบไดนามิกซึ่งคุณสามารถเมานต์ได้ หากต้องการ คุณสามารถเขียนข้อมูลโวลุ่มที่ถอดรหัสลงในดิสก์ใหม่ วางลงในเครื่อง และบูตระบบปฏิบัติการได้ คุณอาจไม่สามารถเข้าสู่ระบบได้ แต่ตามที่ [Guillaume] ชี้ให้เห็น ด้วยการเขียนทับแอพ Sticky Key (sethc.exe) ด้วย cmd.exe คุณสามารถเข้าถึงพร้อมท์คำสั่งได้เพียงแค่กดปุ่ม Shift ห้าครั้ง ช่วงเวลาที่ดี!

หากคุณต้องการการสนับสนุน TPM สำหรับระบบเก่าจริงๆ เพื่อติดตั้ง Windows 11 (ถ้าจำเป็นจริงๆ) คุณสามารถทำเองได้เสมอ นอกจากนี้ เนื่องจากอินเทอร์เฟซ LPC อยู่บนมาเธอร์บอร์ดหลายตัว ทำไมไม่ลองใช้ประโยชน์จากมันดูล่ะ ใช้เพื่อแขวนอะแดปเตอร์บัส ISA เพื่อเสียบการ์ด Soundblaster สุดคลาสสิกตัวเก่าที่คุณทนไม่ไหวกับขยะใช่ไหม?

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. ยานยนต์ / EVs, คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ChartPrime. ยกระดับเกมการซื้อขายของคุณด้วย ChartPrime เข้าถึงได้ที่นี่.

- BlockOffsets การปรับปรุงการเป็นเจ้าของออฟเซ็ตด้านสิ่งแวดล้อมให้ทันสมัย เข้าถึงได้ที่นี่.

- ที่มา: https://hackaday.com/2023/08/25/bypassing-bitlocker-with-a-logic-analzyer/

- :มี

- :เป็น

- :ไม่

- $ ขึ้น

- 1

- 11

- 2016

- 300

- a

- เข้า

- การเข้าถึงข้อมูล

- จริง

- หลังจาก

- ทั้งหมด

- ช่วยให้

- แล้ว

- ด้วย

- เสมอ

- an

- และ

- ใด

- app

- เป็น

- บทความ

- AS

- BE

- หมี

- เพราะ

- ระหว่าง

- รถบัส

- แต่

- by

- CAN

- สามารถรับ

- บัตร

- ชิป

- คลาสสิก

- ชุมชน

- ความสะดวกสบาย

- ได้

- ซีพียู

- สร้าง

- ข้อมูล

- กระแสข้อมูล

- วัน

- ถอดรหัส

- เครื่อง

- do

- ทำ

- ขับรถ

- ไดรเวอร์

- หล่น

- ลดลง

- กอง

- ในระหว่าง

- แบบไดนามิก

- อื่น

- วิศวกร

- พอ

- อีเธอร์ (ETH)

- เหตุการณ์

- ใช้ประโยชน์

- เนื้อไม่มีมัน

- หา

- ห้า

- แฟลช

- สำหรับ

- นิติ

- FRAME

- ฟรี

- ซอฟต์แวร์ฟรี

- สด

- ราคาเริ่มต้นที่

- เต็ม

- ได้รับ

- GitHub

- ดี

- สินค้า

- แขวน

- HEX

- อย่างไรก็ตาม

- HTML

- HTTPS

- if

- ภาพ

- ทันที

- in

- ติดตั้ง

- สนใจ

- อินเตอร์เฟซ

- เข้าไป

- IT

- เพียงแค่

- คีย์

- กุญแจ

- ใหญ่

- เลฟเวอเรจ

- น่าจะ

- ที่เชื่อมโยง

- ลินุกซ์

- น้อย

- เข้าสู่ระบบ

- ตรรกะ

- ดู

- ปิด

- ที่มีราคาต่ำ

- เครื่อง

- ทำ

- หลาย

- เรื่อง

- ความกว้างสูงสุด

- ข้อมูลเพิ่มเติม

- มากที่สุด

- MOUNT

- ต้อง

- จำเป็นต้อง

- ถัดไป

- ชัดเจน

- of

- เก่า

- เก่ากว่า

- on

- ONE

- การดำเนินงาน

- ระบบปฏิบัติการ

- or

- ใบสั่ง

- อื่นๆ

- ออก

- เกิน

- ของตนเอง

- ส่ง

- การเจาะ

- กายภาพ

- ต้นสน

- ข้อความธรรมดา

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- ปลั๊ก

- จุด

- จุด

- ป้องกัน

- ส่วนตัว

- คีย์ส่วนตัว

- ให้

- การดึง

- จริงๆ

- ขอ

- คำตอบ

- เปิดเผย

- พูดว่า

- ปลอดภัย

- ความปลอดภัย

- ส่ง

- ลำดับ

- ที่ใช้ร่วมกัน

- เปลี่ยน

- แสดงให้เห็นว่า

- ง่าย

- ง่ายดาย

- ตั้งแต่

- นั่ง

- เล็ก

- ซอฟต์แวร์

- บาง

- บางสิ่งบางอย่าง

- เหนียว

- เก็บไว้

- ซื่อตรง

- กระแส

- ประสบความสำเร็จ

- สนับสนุน

- ระบบ

- ระบบ

- เป้า

- การทดสอบ

- กว่า

- ที่

- พื้นที่

- การโจรกรรม

- ของพวกเขา

- แล้วก็

- นี้

- ครั้ง

- ไปยัง

- เกินไป

- เครื่องมือ

- TPM

- การจราจร

- การทำธุกรรม

- โปร่งใส

- กลับ

- ชนิด

- ใช้

- มือสอง

- ผู้ใช้งาน

- การใช้

- มาก

- ผ่านทาง

- เสมือน

- ปริมาณ

- อยาก

- คือ

- ทาง..

- เว็บ

- ที่

- ทั้งหมด

- ทำไม

- วิกิพีเดีย

- จะ

- หน้าต่าง

- หน้าต่าง 11

- กับ

- ไม่มี

- โรงงาน

- จะ

- เขียน

- เธอ

- ของคุณ

- ลมทะเล