GoTo är ett välkänt varumärke som äger en rad produkter, inklusive teknik för telekonferenser och webbseminarier, fjärråtkomst och lösenordshantering.

Om du någonsin har använt GoTo Webinar (onlinemöten och seminarier), GoToMyPC (anslut och kontrollera någon annans dator för hantering och support) eller LastPass (en lösenordshanteringstjänst), har du använt en produkt från GoTo-stallet.

Du har förmodligen inte glömt den stora cybersäkerhetsberättelsen under julhelgen 2022, när LastPass erkänd att den hade drabbats av ett intrång som var mycket allvarligare än det först trodde.

Företaget först rapporterade, redan i augusti 2022, att skurkar hade stulit proprietär källkod, efter ett inbrott i LastPass utvecklingsnätverk, men inte kunddata.

Men uppgifterna som greps i det källkodsrånet visade sig innehålla tillräckligt med information för angripare uppföljning med ett inbrott i en LastPass molnlagringstjänst, där kunddata verkligen stals, ironiskt nog inklusive krypterade lösenordsvalv.

Nu är det tyvärr moderbolaget GoTos tur till erkänna ett brott sin egen – och den här innebär också ett inbrott i ett utvecklingsnätverk.

Säkerhetsincident

Den 2022-11-30, GoTo informerade kunder att den hade lidit "en säkerhetsincident", som sammanfattar situationen enligt följande:

Baserat på undersökningen hittills har vi upptäckt ovanlig aktivitet inom vår utvecklingsmiljö och tredjeparts molnlagringstjänst. Tredjeparts molnlagringstjänst delas för närvarande av både GoTo och dess affiliate, LastPass.

Den här historien, så kort berättad då, låter konstigt lik den som utspelade sig från augusti 2022 till december 2022 på LastPass: utvecklingsnätverket brutits; kundlagring bruten; utredning pågår.

Icke desto mindre måste vi anta, med tanke på att uttalandet uttryckligen noterar att molntjänsten delades mellan LastPass och GoTo, samtidigt som vi antyder att utvecklingsnätverket som nämns här inte var det, att detta brott inte startade månader tidigare i LastPass utvecklingssystem.

Förslaget verkar vara att, i GoTo-intrånget, skedde intrång i utvecklingsnätverket och molntjänsten samtidigt, som om detta var ett enda inbrott som gav två mål direkt, till skillnad från LastPass-scenariot, där molnintrånget var en senare följd av den första.

Incidentuppdatering

Två månader senare har GoTo komma tillbaka med en uppdatering, och nyheterna är inte bra:

[A] hotaktör exfiltrerade krypterade säkerhetskopior från en tredjeparts molnlagringstjänst relaterad till följande produkter: Central, Pro, join.me, Hamachi och RemotelyAnywhere. Vi har också bevis för att en hotaktör exfiltrerade en krypteringsnyckel för en del av de krypterade säkerhetskopiorna. Den berörda informationen, som varierar beroende på produkt, kan inkludera kontoanvändarnamn, saltade och hashade lösenord, en del av Multi-Factor Authentication-inställningar (MFA) samt vissa produktinställningar och licensinformation.

Företaget noterade också att även om MFA-inställningar för vissa Rescue- och GoToMyPC-kunder stals, så var deras krypterade databaser inte det.

Två saker är förvirrande otydliga här: för det första, varför lagrades MFA-inställningar krypterade för en uppsättning kunder, men inte för andra; och för det andra, vad omfattar orden "MFA-inställningar" egentligen?

Flera möjliga viktiga "MFA-inställningar" kommer att tänka på, inklusive en eller flera av:

- Telefonnummer används för att skicka 2FA-koder.

- Starta frön för appbaserade 2FA-kodsekvenser.

- Lagrade återställningskoder för användning i nödsituationer.

SIM-byten och startseeds

Uppenbarligen representerar läckta telefonnummer som är direkt kopplade till 2FA-processen praktiska mål för skurkar som redan känner till ditt användarnamn och lösenord, men som inte kan komma förbi ditt 2FA-skydd.

Om skurkarna är säkra på numret som dina 2FA-koder skickas till kan de vara benägna att försöka SIM-byte, där de lurar, övertalar eller mutar en personal från mobiltelefonföretaget att ge dem ett "ersättande" SIM-kort som har ditt nummer tilldelat.

Om det händer kommer de inte bara att få nästa 2FA-kod för ditt konto på sin telefon, utan din telefon kommer att dö (eftersom ett nummer bara kan tilldelas ett SIM-kort åt gången), så du kommer sannolikt att missa någon varningar eller signaler som annars skulle ha kunnat ha ledtrådar dig till attacken.

Att starta frön för appbaserade 2FA-kodgeneratorer är ännu mer användbara för angripare, eftersom det är enbart frön som bestämmer nummersekvensen som visas på din telefon.

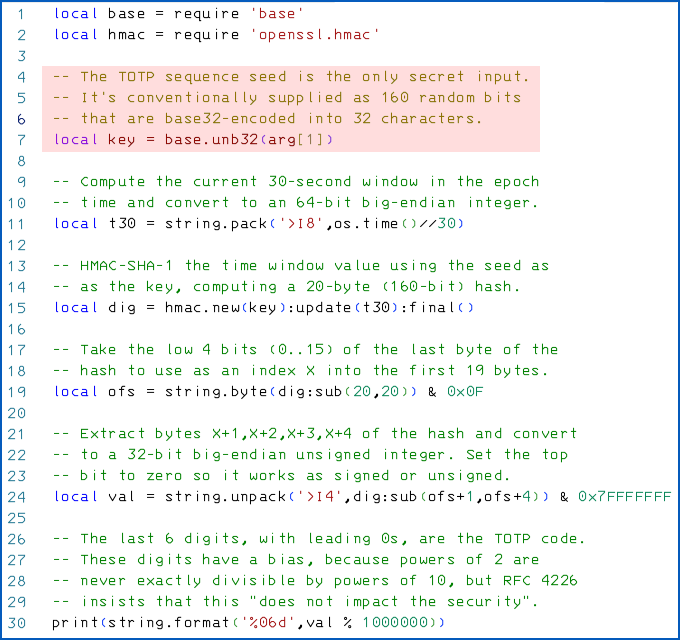

Dessa magiska sexsiffriga siffror (de kan vara längre, men sex är vanligt) beräknas genom att hasha den aktuella Unix-epokens tid, avrundad nedåt till början av det senaste 30-sekundersfönstret, med startvärdet, vanligtvis ett slumpmässigt -valt 160-bitars (20-byte) nummer, som en kryptografisk nyckel.

Vem som helst med en mobiltelefon eller en GPS-mottagare kan på ett tillförlitligt sätt fastställa aktuell tid inom några millisekunder, än mindre till närmaste 30 sekunder, så startfröet är det enda som står mellan en skurk och din egen personliga kodström.

På liknande sätt, lagrade återställningskoder (de flesta tjänster låter dig bara behålla ett fåtal giltiga åt gången, vanligtvis fem eller tio, men en kan mycket väl räcka) kommer också nästan säkert att få en angripare förbi ditt 2FA-försvar.

Naturligtvis kan vi inte vara säkra på att någon av dessa data inkluderades i de saknade "MFA-inställningarna" som skurkarna stal, men vi önskar att GoTo hade varit mer öppen om vad som var inblandat i den delen av intrånget.

Hur mycket saltning och stretching?

En annan detalj som vi rekommenderar att du tar med om du någonsin hamnar i ett dataintrång av det här slaget är exakt hur eventuella saltade och hashade lösenord faktiskt skapades.

Detta kommer att hjälpa dina kunder att bedöma hur snabbt de behöver ta sig igenom alla nu oundvikliga lösenordsändringar de behöver göra, eftersom styrkan i hash-and-salt-processen (mer exakt hoppas vi, salt-hash-och-stretch process) bestämmer hur snabbt angriparna kan komma fram till dina lösenord från stulna data.

Tekniskt sett knäcks inte hashade lösenord i allmänhet av någon form av kryptografiskt knep som "vänder" hashen. En anständigt vald hashalgoritm kan inte köras baklänges för att avslöja något om dess input. I praktiken testar angripare helt enkelt en enormt lång lista med möjliga lösenord, i syfte att prova mycket troliga i förväg (t.ex. pa55word), för att välja måttligt sannolika nästa (t.ex strAT0spher1C), och att lämna minst troligt så länge som möjligt (t.ex 44y3VL7C5%TJCF-KGJP3qLL5). När du väljer ett lösenordshashingsystem, uppfinn inte ditt eget. Titta på välkända algoritmer som PBKDF2, bcrypt, scrypt och Argon2. Följ algoritmens egna riktlinjer för saltning och sträckningsparametrar som ger god motståndskraft mot lösenordslistasattacker. Konsultera Allvarlig säkerhet artikeln ovan för expertråd.

Vad göra?

GoTo har erkänt att skurkarna har haft åtminstone några användares kontonamn, lösenordshaschar och en okänd uppsättning "MFA-inställningar" sedan åtminstone slutet av november 2022, nästan två månader sedan.

Det finns också möjligheten, trots vårt antagande ovan att detta var ett helt nytt intrång, att denna attack kan visa sig ha ett gemensamt antecedent som går tillbaka till det ursprungliga LastPass-intrånget i augusti 2022, så att angriparna kan ha varit i nätverket för ännu längre än två månader innan detta senaste meddelande om överträdelse publicerades.

Så vi föreslår:

- Ändra alla lösenord i ditt företag som relaterar till tjänsterna som anges ovan. Om du tog lösenordsrisker tidigare, som att välja korta och gissbara ord eller dela lösenord mellan konton, sluta med det.

- Återställ alla appbaserade 2FA-kodsekvenser som du använder på dina konton. Att göra detta betyder att om något av dina 2FA-frön blev stulna, blir de värdelösa för skurkarna.

- Återskapa nya reservkoder, om du har några. Tidigare utfärdade koder ska automatiskt ogiltigförklaras samtidigt.

- Överväg att byta till appbaserade 2FA-koder om du kan, förutsatt att du för närvarande använder textmeddelandeautentisering (SMS). Det är lättare att se om en kodbaserad 2FA-sekvens, om det behövs, än att få ett nytt telefonnummer.

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- Platoblockchain. Web3 Metaverse Intelligence. Kunskap förstärkt. Tillgång här.

- Källa: https://nakedsecurity.sophos.com/2023/01/25/goto-admits-customer-cloud-backups-stolen-together-with-decryption-key/

- 1

- 2022

- 2FA

- a

- Able

- Om Oss

- ovan

- Absolut

- tillgång

- Konto

- konton

- aktivitet

- faktiskt

- medgav

- rådgivning

- Dotterbolag

- mot

- sikta

- algoritm

- algoritmer

- Alla

- ensam

- redan

- Även

- och

- Artikeln

- delad

- Antagandet

- attackera

- Attacker

- AUGUSTI

- Autentisering

- Författaren

- bil

- automatiskt

- tillbaka

- bakgrund-bild

- säkerhetskopiering

- säkerhetskopior

- baserat

- därför att

- blir

- innan

- Där vi får lov att vara utan att konstant prestera,

- mellan

- Stor

- gränsen

- Botten

- varumärke

- brott

- i korthet

- kortet

- fångas

- Centrum

- centrala

- vissa

- säkerligen

- Förändringar

- välja

- Jul

- Stäng

- cloud

- Cloud Storage

- koda

- färg

- komma

- Gemensam

- företag

- dator

- Kontakta

- kontroll

- Naturligtvis

- täcka

- knäckt

- skapas

- Crooks

- kryptografisk

- Aktuella

- För närvarande

- kund

- konsument data

- Kunder

- Cybersäkerhet

- datum

- dataintrång

- databaser

- Datum

- döda

- December

- Trots

- detalj

- detekterad

- Bestämma

- bestämd

- Utveckling

- direkt

- Visa

- gör

- inte

- ner

- Tidigare

- lättare

- Annars

- krypterad

- kryptering

- tillräckligt

- helt

- Miljö

- Även

- NÅGONSIN

- bevis

- exakt

- expert

- få

- Förnamn

- följer

- efter

- följer

- glömt

- kommande

- från

- främre

- allmänhet

- genereras

- generatorer

- skaffa sig

- ges

- Go

- kommer

- god

- Gå

- gps

- stor

- riktlinjer

- praktisk

- hänt

- händer

- hash

- hashade

- hasch

- höjd

- hjälpa

- här.

- Semester

- hoppas

- hovring

- Hur ser din drömresa ut

- HTTPS

- Enormt

- med Esport

- in

- lutande

- innefattar

- ingår

- Inklusive

- informationen

- ingång

- Undersökningen

- involverade

- Ironiskt

- utfärdande

- IT

- delta

- Domaren

- Ha kvar

- Nyckel

- Vet

- Lastpass

- Lämna

- Licens

- sannolikt

- kopplade

- Lista

- Noterade

- Lång

- längre

- se

- magi

- göra

- ledning

- Marginal

- max-bredd

- betyder

- möten

- nämnts

- meddelande

- UD

- kanske

- emot

- saknas

- Mobil

- mobiltelefon

- månader

- mer

- mest

- multifaktorautentisering

- namn

- Behöver

- behövs

- nät

- Nya

- nyheter

- Nästa

- normala

- noterade

- Anmärkningar

- anmälan

- November

- antal

- nummer

- ONE

- pågående

- nätet

- online-möten

- ursprungliga

- Övrigt

- annat

- egen

- äger

- parametrar

- moderbolag

- del

- Lösenord

- Lösenordshantering

- lösenord

- Tidigare

- paul

- PBKDF2

- personlig

- telefon

- plocka

- plato

- Platon Data Intelligence

- PlatonData

- placera

- Möjligheten

- möjlig

- inlägg

- praktiken

- exakt

- Pro

- förmodligen

- process

- Produkt

- Produkter

- proprietary

- skydd

- ge

- publicerade

- snabbt

- område

- motta

- senaste

- rekommenderar

- återvinning

- relaterad

- avlägsen

- fjärråtkomst

- representerar

- rädda

- motståndskraft

- avslöjar

- risker

- Körning

- Samma

- Scrypt

- Säsong

- sekunder

- säkerhet

- frö

- frön

- verkar

- skicka

- Sekvens

- allvarlig

- service

- Tjänster

- in

- inställningar

- delas

- delning

- Kort

- skall

- SIM

- SIM-kort

- liknande

- helt enkelt

- eftersom

- enda

- Situationen

- SEX

- SMS

- So

- fast

- några

- någon

- Källa

- källkod

- stabil

- starta

- Starta

- .

- stola

- stulna

- Sluta

- förvaring

- lagras

- Historia

- ström

- hållfasthet

- sådana

- stödja

- SVG

- swappar

- system

- tar

- mål

- Tekniken

- tio

- Smakämnen

- deras

- sak

- saker

- tredje part

- trodde

- hot

- Genom

- tid

- till

- tillsammans

- topp

- TOTP

- övergång

- transparent

- SVÄNG

- vände

- typiskt

- ovanlig

- Uppdatering

- URL

- användning

- värde

- valv

- webbseminarium

- Webbseminarier

- ALLBEKANT

- Vad

- som

- medan

- VEM

- kommer

- inom

- ord

- Arbete

- träna

- Din

- zephyrnet

![S3 Ep125: När säkerhetshårdvaran har säkerhetshål [Ljud + text]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep125-when-security-hardware-has-security-holes-audio-text-300x156.png)

![S3 Ep 126: Priset för snabbt mode (och funktionskrypning) [Ljud + text]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep-126-the-price-of-fast-fashion-and-feature-creep-audio-text-300x156.png)