->

Bild: fotolia / sdecoret

Internet erbjuder ett rikt urval av verktyg för kriminella ändamål: lösenordsknäckare och sårbarhetsskannrar är bara två exempel. Samtidigt hittar man också webbapplikationer som lämpar sig för att kränka integritet — till exempel omvända sökningar efter ägare till telefonnummer eller en person på ett foto.

Dessa verktyg kan dock inte bara användas i kriminella syften eller för att ta reda på andra personers identitet, du kan också använda dem för ditt eget skydd eller för nödsituationer. Lösenordsknäckare är till exempel ofta sista utvägen om du har glömt ett viktigt lösenord. Sårbarhetsskannrar kan också användas i ditt eget nätverk för att upptäcka och sedan blockera möjliga ingångspunkter för hackare.

Försiktighet: Att knäcka lösenord eller till och med spionera på nätverk är endast tillåtet enligt lag om det handlar om dina egna lösenord och ditt eget nätverk. Om du försöker dekryptera någon annans lösenord eller spionera på ett annat nätverk kan du åtalas.

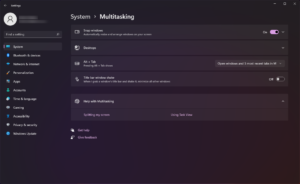

Byt ut Windows-lösenordet

Offline NT Password & Registry Editor kan också skriva över Windows 10 och 11 lösenord. En detaljerad guide på webben förklarar hur du gör detta.

IDG

Det första lösenordet du måste ange efter att du har slagit på din dator är vanligtvis Windows-lösenordet. Om du inte längre känner till det här lösenordet går dina data inte förlorade – du kan till exempel starta upp datorn med en bootstick eller en start-CD och kopiera viktiga dokument till ett annat medium – men du har vanligtvis inget annat val än att installera om operativsystemet systemet.

Det kostnadsfria verktyget Offline NT lösenord och registerredigerare erbjuder en väg ut. Den försöker inte ens knäcka lösenordet, utan skriver bara över det med en teckenkombination som du väljer.

Verktyget är redan ganska gammalt, den senaste versionen är från 2014, men det körs fortfarande under Windows 10 och 11, om än med vissa begränsningar. Till exempel måste datorn stödja äldre läge vid uppstart; programmet fungerar inte med en UEFI-start. Dessutom får hårddisken eller SSD inte krypteras med Bitlocker eller någon annan programvara.

Observera också att Windows inbyggda kryptering, EFS-filsystemet, är kopplat till lösenordet. Om du ändrar det med Offline NT lösenord och registerredigerare och tidigare hade krypterat din hårddisk, kommer data att gå förlorade.

En guide om hur du använder Offline NT Password & Registry Editor kan hittas här.

Lösenord för Office-dokument

Verktyget Advanced Office Password Recovery från Elcomsoft känner till flera metoder för att knäcka lösenordet för en låst Office-fil. I gratisversionen hittar den lösenord med max tre bokstäver.

IDG

Microsoft 365-program som Word, Excel, PowerPoint, etc. kan lösenordsskydda och kryptera dokument. Microsoft har förstärkt denna kryptering något med varje ny version.

Du kan därför hitta en hel rad verktyg på internet som kan knäcka lösenorden för äldre Office-versioner, men det är knappast möjligt med de nyare versionerna av Microsoft 365.

Ett undantag är Elcomsoft Advanced Office Lösenordsåterställning, som kan dekryptera dokument från alla Microsoft Office-versioner. Enligt tillverkaren kan programvaran även bestämma lösenorden för Wordperfect Office, Openoffice.org och flera andra Office-paket.

För att säkerställa att processen inte tar för lång tid använder programvaran en eller flera GPU:er. Verktyget är tillgängligt mot en avgift, hemmaversionen kostar $49. Tillverkaren erbjuder en testversion för gratis nedladdning, som dock endast visar lösenord med en längd på upp till tre tecken, vilket knappast räcker i alla fall.

PDF-dokument som du har lösenordsskyddade via Adobe Acrobat eller Word är ett specialfall. För dem behöver du ett separat program, nämligen Elcomsoft Advanced PDF Password Recovery för $49 också. En begränsad testversion finns också tillgänglig för detta verktyg.

John the Ripper är ett program med öppen källkod som knäcker lösenord från olika Office-format och andra program tack vare flera tillägg. Detta kan dock ta flera timmar eller till och med dagar.

IDG

Alternativet till Elcomsoft är det kostnadsfria kommandoradsprogrammet John Ripper. Du styr programvaran via kommandoraden, så operationen är lite mer komplicerad. Med hjälp av tillägg kan du dock använda verktyget för att dekryptera Microsoft 365-filer samt för Libre Office eller krypterade ZIP-filer.

Testa hur lång tid det tar för Elcomsoft-programmen och John the Ripper att fastställa ett lösenord du har använt. Detta ger dig en uppfattning om hur säkert ditt lösenord verkligen är. Tänk på att kriminella hackare kan ha tillgång till nuvarande högpresterande datorer med flera GPU:er och motsvarande hög datorkraft. Deras prestanda kan överstiga en PCs med en faktor hundra eller mer, åtminstone när det kommer till sådana speciella uppgifter.

Skanna ditt eget nätverk

Nmap var ursprungligen ett Linux-verktyg för kommandoraden. Under tiden finns även en Windows-version med ett grafiskt användargränssnitt, vilket gör det mycket enklare att använda.

IDG

Om skadlig programvara lyckas ta sig in på din dator kommer den ofta att försöka infektera andra datorer i ditt nätverk också. Som en förebyggande åtgärd kan du utsätta enheterna i ditt nätverk för en sårbarhetsanalys. Det mest kända verktyget för detta är programvaran med öppen källkod Nmap.

Den letar efter öppna portar genom vilka enheten kan nås från utsidan och härleder operativsystemet, dess version, de körande tjänsterna och den installerade brandväggen från portkonfigurationen och andra data. Om sårbarheter är kända för en hittad konfiguration kan en kriminell hackare utnyttja dem och ta över datorn.

Nmap är ett professionellt verktyg och kräver viss kunskap om hur nätverk fungerar. På https://nmap.org/docs.html du kan hitta detaljerade instruktioner för programmet, både för kommandoradsversionen och för versionen med Windows-gränssnittet. Det kan krävas forskning för att tolka uppgifterna från Nmap.

Testar Wi-Fi-lösenordet

Det grafiska användargränssnittet för Aircrack-ng är väldigt sparsamt. Trots det är programmet knepigt att använda och kräver även speciella hårdvarukomponenter för att överhuvudtaget kunna dra data.

IDG

Säkerheten för ett Wi-Fi-nätverk beror till stor del på vilket lösenord som används. Av denna anledning är Wi-Fi-lösenord ofta mycket långa och komplexa. För att knäcka Wi-Fi-kryptering är det också nödvändigt att spela in och analysera datatrafiken mellan åtkomstpunkten och en klient under lång tid. Alternativt kan du utföra en brute force-attack och prova teckenkombinationer tills du hittar lösenordet för nätverksåtkomsten.

Verktyget Aircrack-ng går på ett annat sätt: Den söker efter den fördelade nyckeln, en nyckel som utbyts mellan åtkomstpunkten och klientdatorn för kryptering av data. Möjliga platser är den registrerade datatrafiken i form av en fil eller ett övervakat Wi-Fi-nätverk.

Aircrack-ng fungerar bara med ett antal utvalda Wi-Fi-chipset och antenner. Det är inte heller lätt att använda. Dessutom kan den realistiskt sett bara dekryptera kortare lösenord. Att dekryptera det 20-siffriga lösenordet för en Fritzbox är till exempel hopplöst.

För ett säkerhetstest är den här funktionen dock helt rätt: Om Aircrack-ng kan knäcka ditt Wi-Fi-lösenord är det för kort.

Dölja din identitet på internet

Tor-nätverket är fortfarande det bästa valet för att flytta runt på internet oupptäckt. Det är sant att registrering via Tor också är en förutsättning för att besöka Dark Web, där illegala varor handlas på många sajter.

Men Tor är också det säkraste sättet för många människor i repressiva stater att komma åt webbplatser oupptäckta som inte är tillgängliga i deras eget land. Här i USA är TOR helt enkelt ett säkert sätt att förbli anonym på internet. Du kan också skicka e-post eller använda sociala medier via nätverket — Facebook har drivit sin egen sajt på Dark Web i flera år.

För att komma åt Tor behöver du bara gratis Tor-webbläsare, en anpassad och förkonfigurerad version av Firefox.

Om du vill vara på den säkra sidan, använd en live-CD med Linux-distributionen Tails, som också ger åtkomst till Tor-nätverket, och starta din PC med det.

Omvänd sökning: foton

Pimeyes är en sökmotor speciellt för ansikten. Du kan ladda upp ett porträtt till webbplatsen eller ta ett foto med din smartphone, så kommer webbtjänsten att söka i sin databas efter fler bilder på samma person på en bråkdel av en sekund. Den ger dig sedan bilderna den har hittat och namnger webbplatserna där den hittade dem.

Tre sökningar är gratis, men tjänsten namnger inte motsvarande webbadresser. Du måste betala $14.99 per sökning för att aktivera dem. För ytterligare sökningar tecknar du ett abonnemang som kostar 29.99 USD per månad i den billigaste versionen.

Google erbjuder också en liknande tjänst utan kostnad. Sökmotorn erbjuder en bildsökning på www.google.com/imghp. Om du klickar på kamerasymbolen till höger om sökfältet kan du ladda upp ett foto. Efter att ha klickat på "Sök", justera bildsektionen och klicka sedan på "Sök bildkälla". Google kommer sedan att presentera en lista över vilka webbplatser detta foto visas på.

Det finns en skillnad mellan de två tjänsterna: Pimeyes kan söka efter bilder på samma person, så att du kan identifiera dem med till exempel en bildtext. Så det är en tjänst för ansiktsigenkänning. Googles bildsökning hittar däremot bara samma eller liknande bilder på webben. Båda sökmotorerna kan dock användas för att söka efter otillåten användning av till exempel upphovsrättsskyddade bilder.

Den här artikeln översattes från tyska till engelska och publicerades ursprungligen på pcwelt.de.

Kupongkoder

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoData.Network Vertical Generative Ai. Styrka dig själv. Tillgång här.

- PlatoAiStream. Web3 Intelligence. Kunskap förstärkt. Tillgång här.

- Platoesg. Kol, CleanTech, Energi, Miljö, Sol, Avfallshantering. Tillgång här.

- PlatoHealth. Biotech och kliniska prövningar Intelligence. Tillgång här.

- Källa: https://www.pcworld.com/article/2089381/the-best-hacker-tools-for-windows-professionals-at-a-glance.html

- : har

- :är

- :inte

- :var

- $UPP

- 1

- 10

- 11

- 17

- 2014

- 2023

- 32

- 400

- 500

- 7

- 8

- a

- Able

- Om oss

- tillgång

- Accessed

- tillgänglig

- Enligt

- Dessutom

- adresser

- justera

- Adobe

- avancerat

- Efter

- mot

- Alla

- tillåter

- redan

- också

- alternativ

- amp

- an

- analys

- analysera

- och

- Anonym

- Annan

- vilken som helst

- syntes

- visas

- tillämpningar

- ÄR

- runt

- Artikeln

- AS

- At

- attackera

- Författaren

- tillgänglig

- BE

- därför att

- varit

- BÄST

- mellan

- Blockera

- båda

- brute force

- bygger

- inbyggd

- men

- by

- rum

- KAN

- kortet

- bära

- Vid

- Kategori

- CD

- byta

- karaktär

- tecken

- laddning

- billigaste

- val

- klick

- klient

- koda

- COM

- kombination

- kombinationer

- komma

- kommer

- kommentarer

- komplex

- komplicerad

- komponenter

- dator

- datorer

- databehandling

- beräkningskraft

- konfiguration

- kontroll

- Motsvarande

- Kostar

- kunde

- land

- spricka

- sprickbildning

- kredit

- Kriminell

- CSS

- Aktuella

- kundanpassad

- mörkt

- mörk Web

- datum

- Databas

- Datum

- Datum

- Dagar

- Avkryptera

- beror

- beskrivning

- detaljerad

- upptäcka

- Bestämma

- anordning

- enheter

- den

- Skillnaden

- displayer

- fördelning

- do

- dokument

- gör

- ladda ner

- driv

- varje

- lättare

- lätt

- redaktör

- Annars

- e

- embed

- krypterad

- kryptering

- änden

- Motor

- Motorer

- Engelska

- säkerställa

- ange

- inträde

- etc

- Eter (ETH)

- Även

- exempel

- exempel

- överstiga

- excel

- undantag

- utbyts

- Förklarar

- Exploit

- förlängningar

- Ansikte

- ansiktsigenkänning

- ytorna

- faktor

- falsk

- Leverans

- avgift

- fält

- Fil

- Filer

- hitta

- fynd

- firefox

- brandvägg

- Förnamn

- följer

- För

- kraft

- glömt

- formen

- hittade

- Fri

- från

- ytterligare

- tyska

- skaffa sig

- Ge

- Går

- varor

- Googles

- GPUs

- styra

- Hackaren

- hackare

- hade

- sidan

- Hård

- hårddisk

- hårdvara

- Har

- höjd

- hjälpa

- här.

- Hög

- högpresterande

- Hem

- ÖPPETTIDER

- Hur ser din drömresa ut

- How To

- Men

- html

- HTTPS

- hundra

- IKON

- Tanken

- identifiera

- Identitet

- if

- Olaglig

- bild

- Sök

- bilder

- med Esport

- in

- index

- instruktioner

- Gränssnitt

- Internet

- innebär

- IT

- DESS

- John

- jpg

- bara

- Ha kvar

- Nyckel

- Vet

- kunskap

- känd

- vet

- Large

- till stor del

- Efternamn

- Lag

- t minst

- Legacy

- Längd

- Begränsad

- linje

- linux

- Lista

- liten

- lever

- platser

- låst

- Lång

- länge sedan

- längre

- UTSEENDE

- förlorat

- göra

- GÖR

- malware

- chef

- förvaltar

- Tillverkare

- många

- många människor

- Matris

- max-bredd

- maximal

- Maj..

- under tiden

- mäta

- Media

- Medium

- metoder

- Microsoft

- Microsoft 365

- Microsoft Office

- Microsoft Windows

- min

- emot

- minuter

- MIT

- Mode

- övervakas

- Månad

- mer

- rörliga

- mycket

- måste

- namn

- nämligen

- namn

- nödvändigt för

- Behöver

- nät

- Nätverkstillgång

- nätverk

- nätverk

- Icke desto mindre

- Nya

- nyare

- Nej

- Ingen

- Notera

- nt

- antal

- nummer

- oktober

- of

- Erbjudanden

- Office

- offline

- Ofta

- Gamla

- äldre

- on

- ONE

- endast

- öppet

- öppen källkod

- Programvara med öppen källkod

- driva

- drift

- operativsystem

- drift

- optimerad

- or

- ursprungligen

- Övriga

- ut

- utanför

- över

- egen

- ägare

- paket

- sida

- Lösenord

- lösenord

- Betala

- PC

- Personer

- för

- prestanda

- personen

- bild

- Bilder

- Bilder

- plato

- Platon Data Intelligence

- PlatonData

- plugin

- Punkt

- poäng

- porträtt

- portar

- möjlig

- Inlägg

- kraft

- Premium

- presentera

- presenterar

- tidigare

- primär

- privatpolicy

- process

- professionell

- yrkesmän/kvinnor

- Profil

- Program

- Program

- ÅTAL

- skydda

- skydd

- förutsatt

- syfte

- ganska

- område

- Läsning

- verkligen

- Anledningen

- erkännande

- post

- registreras

- återvinning

- Registrering

- register

- förblir

- Obligatorisk

- Kräver

- forskning

- Resort

- begränsningar

- vända

- Rik

- höger

- robotar

- rinnande

- kör

- s

- säker

- säkraste

- Samma

- Sök

- sökmotor

- Sökmotorer

- sök

- Andra

- §

- säkra

- säkerhet

- vald

- Val

- sända

- SEO

- separat

- service

- Tjänster

- flera

- Kort

- sida

- liknande

- helt enkelt

- enda

- webbplats

- Områden

- smartphone

- snap

- So

- Social hållbarhet

- sociala medier

- Mjukvara

- några

- någon

- något

- Källa

- speciell

- specifikt

- delas

- spioneri

- starta

- Stater

- Stick

- Fortfarande

- ämne

- abonnent

- prenumeration

- sådana

- tillräcklig

- lämplig

- stödja

- Symbolen

- system

- bord

- MÄRKA

- Ta

- uppgifter

- testa

- tack

- den där

- Smakämnen

- deras

- Dem

- sedan

- Där.

- därför

- Dessa

- de

- detta

- tre

- Genom

- Således

- Bunden

- tid

- Titel

- till

- alltför

- verktyg

- verktyg

- Tor

- handlas

- trafik

- sann

- prova

- Vrida

- två

- Typ

- obehörig

- under

- oupptäckt

- United

- USA

- tills

- URL

- användning

- Begagnade

- Användare

- Användargränssnitt

- användningar

- vanligen

- olika

- version

- mycket

- via

- kränker

- av

- sårbarheter

- sårbarhet

- vill

- kriget

- var

- Sätt..

- webb

- webbapplikationer

- Webbplats

- webbsidor

- VÄL

- när

- som

- Hela

- Wi-fi

- kommer

- fönster

- med

- ord

- Arbete

- fungerar

- skriven

- år

- dig

- Din

- zephyrnet

- Postnummer