Varnost se premika levo in desno v toku načrtovanja, saj se izdelovalci čipov ubadajo s tem, kako zgraditi naprave, ki so po zasnovi varne in dovolj odporne, da ostanejo varne skozi celotno življenjsko dobo.

Ker so vse bolj zapletene naprave povezane z internetom in med seboj, prodajalci IP, izdelovalci čipov in sistemska podjetja tekmujejo za reševanje obstoječih in potencialnih groženj na širši površini napadov. V mnogih primerih je varnost eskalirala iz neskončne serije popravkov programske opreme v sestavni del procesa oblikovanja strojne/programske opreme z vedno bolj donosno konkurenčno prednostjo in naraščajočo grožnjo regulativnih ukrepov za podjetja, ki se tega motijo.

"Vsako sekundo je 127 naprav prvič priključenih na internet," je dejal Thomas Rosteck, predsednik Infineonov Connected Secure Systems Division, v nedavni predstavitvi. "To bo vodilo do osupljivih 43 milijard naprav, povezanih z internetom in med seboj leta 2027."

Prav tako bo ustvaril velik varnostni izziv. »S tem se povečuje zaskrbljenost podjetij in potrošnikov glede tega, kaj se zgodi z njihovimi podatki, ko se povezljivost povečuje in digitalne storitve širijo,« je dejal David Maidment, višji direktor za razvoj trga pri Roka. »V zadnjih petih letih so vladne ureditve po vsem svetu dozorele in na proizvajalcih je odgovornost, da izpolnijo vse večji seznam varnostnih meril, da zagotovijo, da so te storitve zaupanja vredne, varne in pravilno upravljane.«

Kljub temu preudaren in premišljen pristop k varnosti vključuje veliko premislekov. »Prvič, najprej je treba razumeti profil grožnje določene aplikacije, pa tudi posebna sredstva – podatke, informacije ali sisteme, ki jih je treba zaščititi,« je dejala Dana Neustadter, direktorica varnostnih rešitev IP pri Synopsys. Ali obstajajo posebni zakoni, predpisi in/ali vrste zahtev, ki bodo vplivale na to rešitev? Z drugimi besedami, najprej morate narediti domačo nalogo. Morate biti sposobni odgovoriti na nekatera vprašanja, na primer, ali je izdelek zaskrbljen samo zaradi omrežnih groženj ali pa obstaja možnost napadov, ki potrebujejo fizični dostop. Ali obstaja neposreden omrežni dostop do tega določenega izdelka ali pa bo zaščiten z drugimi deli sistema, ki lahko na primer delujejo kot požarni zid, da zagotovijo določeno raven zaščite? Kakšne so zahteve glede skladnosti s predpisi ali standardi ali morebitne zahteve za certificiranje? Kakšna je vrednost premoženja?"

Poleg tega morajo biti naprave varne v vseh pogojih in načinih delovanja. "Zaščititi ga morate, ko je sistem brez povezave, ker lahko na primer slabi igralci zamenjajo zunanji pomnilnik ali ukradejo kodo IP," je dejal Neustadter. »Napravo lahko ponovno flashirajo. Zaščititi ga morate tudi med vklopom in med delovanjem, medtem ko naprava deluje. Prepričati se morate, da še vedno deluje, kot je predvideno. Potem, ko komunicirate navzven, ga morate tudi zaščititi. Obstaja veliko spremenljivk, ki običajno vplivajo na varnostno rešitev, vključno z določeno aplikacijo. Konec koncev mora obstajati ravnotežje v splošni varnostni rešitvi. »Uravnoteženo za varnost« vključuje varnostne funkcije, protokole, certifikate itd., pa tudi kompromise glede stroškov, moči, zmogljivosti in območja, ker si na primer ne morete privoščiti, da bi zagotovili najvišjo stopnjo varnosti za baterijo -napajalna naprava. Nima smisla, ker je naprava z nižjo ceno. Resnično morate iskati ravnotežje in vse to bo vplivalo na ustrezno varnostno arhitekturo za čip.«

Drugi se strinjajo. "Prvi korak, ki ga naredimo, ko uvedemo varnost v napravo, je oceniti varnostna sredstva naprave glede na njeno vlogo v celotnem sistemu," je povedal Nir Tasher, tehnološki izvršni direktor pri Winbond. »Ko preslikava ta sredstva, ocenjujemo tudi potencial napada sredstev. Vsa sredstva niso takoj identificirana. Funkcije, kot so vrata za odpravljanje napak in preskusna vrata, je treba prav tako obravnavati kot sredstva, saj imajo lahko vlogo pri splošni varnosti sistema. Ko sta preslikava in ocenjevanje končana, ocenimo možne načine za ogrožanje vsakega od sredstev in vključeno zapletenost. Naslednji korak je najti načine za zaščito pred temi napadi ali jih vsaj odkriti. Zadnji korak je očitno preizkušanje končnega izdelka, da zagotovimo pravilno delovanje kakršne koli zaščite, ki smo jo vključili.«

Varno z zasnovo

Ena od velikih sprememb za varnost strojne opreme in sistema je spoznanje, da to ni več problem nekoga drugega. To, kar je bilo nekoč naknadna misel, je zdaj konkurenčna prednost, ki jo je treba vpeči v zasnovo na arhitekturni ravni.

»To temeljno načelo poudarja vključevanje varnosti v razvojni proces zasnove čipov, pri čemer zagotavlja, da so varnostni cilji, zahteve in specifikacije identificirani od začetka,« je povedal Adiel Bahrouch, direktor poslovnega razvoja za varnost IP pri Rambus. »Ta pristop zahteva ustrezen model groženj, prepoznavanje opredmetenih in neopredmetenih sredstev, ki imajo vrednost in potrebujejo zaščito, proaktivno kvantifikacijo povezanega tveganja na podlagi ustreznega okvira za obvladovanje tveganja ter pravilno izvajanje varnostnih ukrepov in kontrol za zmanjšanje tveganj za sprejemljiva raven."

Poleg pravilne ocene grožnje je Bahrouch dejal, da je nujno upoštevati dodatna varnostna načela za celostno strategijo poglobljene obrambe. To vključuje verigo zaupanja, kjer vsaka plast zagotavlja varnostne temelje, ki jih lahko izkoristi naslednja plast, kot tudi ločevanje domen z različnimi stopnjami varnosti za različne uporabnike, tipe podatkov in operacije, kar omogoča optimizirano zmogljivost in varnostne kompromise za vsak primer uporabe. V sodobnih sistemih to vključuje modeliranje groženj v celotnem življenjskem ciklu izdelka in načelo najmanjših privilegijev, ki segmentira pravice dostopa in minimizira vire v skupni rabi.

»Bistvenega pomena je, da vnaprej definiramo varnostno arhitekturo SoC,« je povedal George Wall, direktor skupine za trženje izdelkov za procesor IP Tensilica Xtensa pri Cadence. »Čas za definiranje varnostne arhitekture je takrat, ko načrtovalec razvija potrebno funkcionalnost, vire in hitrosti itd. SoC. Vedno je veliko lažje to narediti zgodaj, kot poskušati 'dodati varnost' pozneje, pa naj bo to teden dni pred snemanjem ali dve leti po odpremi proizvodnje.«

Celostna obramba sega precej dlje od strojne opreme. »Če poskušate nekaj zavarovati, tudi na visokih ravneh abstrakcije za programsko opremo, lahko to odlično storite v Pythonu ali katerem koli drugem programskem jeziku, ki ga izberete,« je povedal Dan Walters, glavni inženir za vgrajeno varnost in vodja rešitev za mikroelektroniko. MITRA. »Če pa je spodkopan s kompromisom na ravni strojne opreme, potem ni pomembno. Celoten sistem lahko popolnoma ogrozite, tudi če imate popolno varnost programske opreme.«

V večini primerov napadalci uberejo pot najmanjšega odpora. "Z varnostjo je vse ali nič," je dejal Walters. »Napadalec mora najti samo eno pomanjkljivost in mu je povsem vseeno, kje je. Ne gre za to, da bi rekli: 'Želim premagati sistem tako, da samo spodkopam strojno opremo, ali pa da to storim tako, da najdem napako v programski opremi. Iskali bodo najlažjo stvar.”

Najboljše prakse

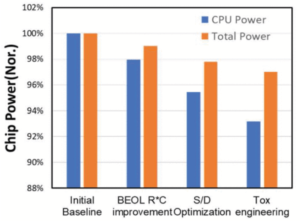

Proizvajalci čipov kot odgovor na vse večjo grožnjo povečujejo svoj seznam najboljših praks. V preteklosti je bila varnost skoraj v celoti omejena na območje CPE. Ker pa modeli postajajo bolj zapleteni, bolj povezani in z daljšo življenjsko dobo, je treba o varnosti razmišljati veliko obsežneje. To vključuje številne ključne elemente, pravi Lee Harrison, direktor trženja izdelkov za oddelek Tessent Siemens EDA:

- Secure Boot – Tehnologijo za spremljanje strojne opreme je mogoče uporabiti za preverjanje, ali je bilo predpisano zagonsko zaporedje izvedeno po pričakovanjih, da se zagotovi, da sta strojna in programska oprema ustrezni.

- Potrjevanje – Podobno kot pri varnem zagonu je mogoče funkcionalno spremljanje uporabiti za ustvarjanje dinamičnih podpisov, ki predstavljajo trdo ali mehko konfiguracijo določenega IP-ja ali IC-ja v sistemu. To potrjuje točnost pričakovane strojne opreme in njene konfiguracije. Ta pristop je mogoče uporabiti za zagotavljanje enega samega žetona identitete ali sistemske zbirke žetonov. Ta sistem temelji na enoličnem podpisu, ki ga je mogoče uporabiti za zagotovitev, da je uporabljena pravilna zgradba programske opreme za posodobitev OTA. Bistveno je, da se to izračuna znotraj sistema, ne pa trdo kodirano.

- Varen dostop – Kot pri vseh sistemih morajo biti komunikacijski kanali v napravi in iz nje varni in v mnogih primerih nastavljivi na podlagi različnih ravni zahtevanega dostopa, kjer je dostop pogosto nadzorovan prek korena zaupanja.

- Zaščita sredstev – Aktivno funkcionalno spremljanje je lahko ključni del vsake strategije poglobljene obrambe. Na podlagi podrobne analize groženj lahko izbira in postavitev funkcionalnih monitorjev znotraj naprave zagotovita odkrivanje in ublažitev groženj z nizko zakasnitvijo.

- Upravljanje življenjskega cikla naprave – V vseh varnih aplikacijah IC je zdaj ključnega pomena, da lahko spremljate zdravje naprave skozi njen aktivni življenjski cikel od proizvodnje do razgradnje. Funkcionalno spremljanje in senzorji igrajo pomembno vlogo pri spremljanju zdravja naprav v njihovem življenjskem ciklu. V nekaterih primerih se lahko aktivne povratne informacije uporabijo za podaljšanje aktivne življenjske dobe IC z dinamičnimi prilagoditvami zunanjih vidikov, kjer je to mogoče.

Slika 1: Ključni elementi varne strojne opreme. Vir: Siemens EDA

Katera od teh najboljših praks je uvedena, se lahko zelo razlikuje od ene aplikacije do druge. Varnost v avtomobilski aplikaciji je na primer veliko bolj zaskrbljujoča kot v pametni nosljivi napravi.

»Avtonomija potrebuje povezljivost, ki poganja višjo varnost, kar omogoča avtomatizacijo, in polprevodniki so tukaj resnično temelj,« je v nedavni predstavitvi dejal Tony Alvarez, izvršni podpredsednik Infineon Memory Solutions. »Zaznavanje, interpretacija podatkov, sprejemanje odločitev o njih, to je nad površjem. To je tisto, kar vidite. Kompleksnost sistema narašča, vendar ne vidite, kaj je pod površjem, kar so vsi deli, ki so potrebni za njegovo uresničitev – celotna sistemska rešitev.«

Ta sistem vključuje komunikacijo z oblakom, drugimi avtomobili in infrastrukturo, vse pa mora biti takoj dostopno in varno, je dejal Alvarez.

Varnostne potrebe so lahko zelo drugačne za druge aplikacije. Toda postopek določanja, kaj je potrebno, je podoben. "Najprej analizirajte, kakšna so sredstva," je dejal Tasher iz Winbonda. »Včasih jih ni. Včasih je vsak del naprave sredstvo ali vsebuje sredstvo. V primeru slednjega je morda priporočljivo začeti iz nič, vendar so to redki primeri. Ko so sredstva preslikana, mora arhitekt analizirati vektorje napadov za ta sredstva. To je dolgočasna faza in zunanje svetovanje je zelo priporočljivo. Drug par oči je vedno dobra stvar. Zadnja stopnja z arhitekturnega vidika je izdelava zaščitnih mehanizmov za te napade. In ja, globoko poznavanje sistema je bistvenega pomena v vseh teh fazah.«

Arm močno zagovarja vključitev a koren zaupanja (RoT) v vseh povezanih napravah in uvajanje najboljših praks varnosti pri načrtovanju kot osnove za vsak izvedljiv izdelek. »RoT lahko zagotovi bistvene zaupanja vredne funkcije, kot so zaupanja vreden zagon, kriptografija, atestiranje in varno shranjevanje. Ena najosnovnejših uporab RoT je ohraniti zasebne kripto ključe s šifriranimi podatki zaupne, zaščitene z mehanizmi strojne opreme in stran od sistemske programske opreme, ki jo je lažje vdreti. Varno shranjevanje in kripto funkcije RoT bi morale biti sposobne obravnavati ključe in zaupanja vredno obdelavo, potrebno za avtentikacijo naprave, preverjanje trditev in šifriranje ali dešifriranje podatkov,« je dejal Maidment.

Glede na to, da se zelo malo zasnov čipov začne na praznem listu papirja, bi moral biti čip zasnovan tako, da to upošteva. »Vsaka naprava in vsak primer uporabe bosta edinstvena in nujno je, da upoštevamo potrebe vseh sistemov z modeliranjem groženj,« je pojasnil Maidment. »Nekateri primeri uporabe bodo potrebovali dokaze o najboljši praksi. Drugi se morajo zaščititi pred ranljivostmi programske opreme, tretji pa bodo potrebovali zaščito pred fizičnimi napadi.«

Armovo delo pri soustanovitvi PSA Certified je pokazalo, da različni prodajalci silicija iščejo svoje edinstvene prodajne točke in se odločajo, katero raven zaščite želijo zagotoviti. »Težko je imeti eno velikost za vse, vendar je dogovorjen skupni sklop načel pomembno orodje za zmanjšanje razdrobljenosti in doseganje ustrezne varnostne trdnosti, kar dokazuje 179 certifikatov PSA Certified, izdanih današnjim izdelkom. ,« je opozoril Maidment.

To se zelo razlikuje od pred leti, ko je bilo mogoče varnost dodati v čip pozneje v ciklu načrtovanja. »Ni tako kot v starih časih, ko bi lahko samo dodali varnost. Razvili bi čip in pomislili, da bi lahko brez kakršnih koli bistvenih sprememb obravnavali varnost, kot je zahtevana za vašo aplikacijo,« je dejal Neustadter iz Synopsysa. »Pomembno je oblikovati varnostno rešitev, ki temelji na zgoraj omenjenih predpostavkah. Potem imate lahko bolj poenostavljen postopek za posodobitev varnosti v prihodnjih revizijah zasnove, kot je ustvarjanje varnega okolja s korenino zaupanja za zaščito občutljivih podatkovnih operacij in komunikacij. Obstajajo načini, kako lahko ustvarite varnostno rešitev, ki je razširljiva, razširljiva in jo celo posodobite po siliciju, na primer z nadgradnjami programske opreme. Torej obstajajo načini, kako to vgraditi v zasnovo in nato nadgraditi varnost iz ene revizije v drugo na bolj poenostavljen način.«

Varnostni popravki

V skoraj vseh primerih je napade bolje preprečiti kot zagotoviti popravke za njihovo odpravo. Toda kako se to naredi, se lahko zelo razlikuje.

Na primer, Geoff Tate, izvršni direktor Flex Logix, je dejal, da uporablja več podjetij eFPGA za varnost, drugi pa jih ocenjujejo. "Kot razumemo, obstaja več razlogov in različna podjetja imajo različne varnostne pomisleke," je dejal Tate. »Nekatere stranke želijo uporabiti eFPGA, da bi prikrile svoje kritične algoritme iz proizvodnega procesa. To še posebej velja za obrambne stranke. Varnostni algoritmi, tj. šifriranje/dešifriranje, so implementirani na več mestih v enem SoC. Zahteve glede zmogljivosti so različne. Za zelo visoko obstojno varnost mora biti v strojni opremi. In ker morajo biti varnostni algoritmi sposobni posodabljanja za obvladovanje spreminjajočih se izzivov, mora biti strojna oprema nastavljiva. V procesorje in programsko opremo je mogoče vdreti, vendar je veliko težje vdreti v strojno opremo, zato je zaželeno imeti nekatere kritične dele varnostne funkcije v programabilni strojni opremi.«

Brez te vgrajene možnosti programiranja je odpravljanje varnostnih težav po napadu veliko težje. Običajno to vključuje neko vrsto popravka, ki je običajno draga in neoptimalna rešitev.

»V skladu z načelom ločevanja domen bi lahko razmislili o dodajanju samostojnega 'varnega otoka' obstoječemu čipu v modularnem pristopu, kar bi omogočilo, da čip izkoristi vse varnostne zmogljivosti, ki jih zagotavlja varni otok, z minimalnimi spremembami obstoječega čipa. ,« je rekel Rambusov Bahrouch. »Čeprav to ni najučinkovitejša rešitev, je mogoče varnostni IP prilagoditi tako, da ustreza varnostnim zahtevam in splošnemu varnostnemu cilju. Kljub izzivom ni nujno, da je vgrajenega varnostnega modula treba takoj uporabiti za vsako funkcijo. Arhitekti lahko začnejo z osnovami, ki ščitijo čipe in integriteto uporabnikov, in postopoma uvedejo varnost na podlagi strojne opreme z zaščito stranskih kanalov za dodatne, manj ključne funkcije.«

Harrison iz Siemensa je opozoril, da je dodajanje varnosti v obstoječo zasnovo danes pogost problem. »Če načrtovalci niso previdni, lahko naknadno dodajanje varnosti zlahka pripelje do scenarija, ko glavna vstopna točka ni zavarovana. Vendar pa je lahko EDA tukaj izjemno v pomoč, saj je vgrajeno analitično tehnologijo mogoče preprosto integrirati v nižje ravni že obstoječe zasnove. V nasprotju s samo ciljanjem na periferna tveganja je mogoče dodati nadzornike IP za spremljanje številnih notranjih vmesnikov ali vozlišč znotraj zasnove.«

Minimalna varnost strojne opreme

S toliko možnostmi in toliko nasveti, kaj so absolutno obvezne stvari za varen čip že od samega začetka?

Cadence's Wall je dejal, da mora obstajati vsaj varnostni otok, ki vzpostavlja temelj zaupanja za SoC. »Na voljo morajo biti tudi funkcije za preverjanje pristnosti za pravilno preverjanje pristnosti zagonske kode in posodobitev vdelane programske opreme OTA. V idealnem primeru je SoC izbral vire, ki so na voljo samo vdelani programski opremi, za katero je znano, da ji zaupate, in obstaja particija strojne opreme, ki neznani ali nezaupljivi vdelani programski opremi preprečuje zlonamerni dostop do teh virov. Toda navsezadnje so »potrebne stvari« odvisne od aplikacije in primera uporabe. Naprava za predvajanje zvoka bo imela na primer drugačne zahteve kot naprava, ki obdeluje plačila.«

Poleg tega bo na podlagi modela ocene groženj in sredstev, ki jih je treba zaščititi, cilj tipičnega varnega čipa doseči varnostne cilje, ki jih je mogoče razvrstiti v naslednje razrede — celovitost, pristnost, zaupnost in razpoložljivost.

"Te cilje običajno pokriva kriptografija v kombinaciji z dodatnimi zmogljivostmi, kot so varen zagon, varno shranjevanje, varno odpravljanje napak, varno posodabljanje, varno upravljanje ključev," je dejal Bahrouch iz Rambusa. »Z arhitekturnega vidika SoC se to na splošno začne z zaščito OTP in/ali edinstvenih ključev in identitet strojne opreme, ki ji sledi zaščita varnostno pomembnih funkcij in funkcij med življenjskimi cikli izdelka, kar vključuje, a ni omejeno na posodobitve vdelane programske opreme in varno odpravljanje napak. . Zaupanje v strojno opremo je dobra podlaga za te temeljne funkcije in je obvezna oprema sodobnih sistemov na čipu, neodvisno od njihovega ciljnega trga.«

Ne glede na aplikacijo obstajata dva kritična elementa, ki ju je treba omogočiti na vseh napravah, ki se uporabljajo v varni aplikaciji, je dejal Harrison iz Siemensa. »Najprej je potreben varen zagon [kot je opisano zgoraj], saj so vsi drugi uporabljeni varnostni mehanizmi potencialna površina za napad, dokler se naprava uspešno in varno ne zažene. Na primer, preden se naprava zažene, je mogoče preglasiti in znova konfigurirati register podpisov v korenu zaupanja vrednega IP-ja, kar v bistvu ponaredi identiteto naprave. Drugič, potrebna je varna identiteta. Na primer, koren zaupanja, čeprav se ne uporablja pogosto, lahko napravi edinstveno identifikacijo in omogoči zaščito številnih drugih funkcij za to posebno napravo. To je najmanjši minimum in ne ščiti pred kakršno koli zlonamerno komunikacijo ali manipulacijo zunanjih vmesnikov.«

Tukaj je težko sestaviti seznam stvari, ki jih morate imeti, saj se te razlikujejo glede na funkcije čipa, tehnologijo, sredstva v napravi in končno aplikacijo. "Vendar bi praviloma našli tri glavne funkcije - zaščito, odkrivanje in obnovitev," je dejal Winbondov Tasher. »Gre za zaščito v smislu, da mora naprava zaščititi pred vdori podatkov, nezakonitimi spremembami, zunanjimi napadi in poskusi manipulacije. Zaznavanje, saj bi morali biti varnostni mehanizmi sposobni zaznati napade ali nezakonite spremembe notranjih funkcij in stanj. Zaznavanje lahko v nekaterih primerih sproži preprost odziv ali pa gre do popolne odprave funkcij naprave in izbrisa vseh notranjih skrivnosti. In obnovitev v smislu, da je pri nekaterih varnostnih funkcijah bistveno, da bo sistem ves čas v znanem stanju. Takšno stanje je lahko celo popolna zaustavitev, če je le varno in stabilno stanje.«

zaključek

Nazadnje je ključnega pomena, da inženirji postanejo veliko bolje seznanjeni s tem, kako in kje dodati varnost v svoje načrte. To se začne s strojniškimi šolami, ki šele začenjajo vključevati varnost v svoje učne načrte.

MITRE, na primer, vsako leto organizira tekmovanje "Capture The Flag", ki je odprto za srednješolce in študente. »Leta 2022 smo imeli kot del tekmovanja koncept, da je osnovna strojna oprema lahko ogrožena, in prosili smo študente, naj oblikujejo svoj sistem tako, da bo poskusil biti odporen na potencialno zlonamerno komponento strojne opreme, vgrajeno neposredno v njihov sistem,« je dejal Walters. »Dobili smo res zanimiv odgovor. Veliko študentov je vprašalo: 'O čem govoriš? Kako je to sploh mogoče?' Naš odgovor je bil: 'Ja, težko je in zdi se mi skoraj nemogoče, da bi se s tem spoprijeli. Toda to je tisto, kar se dogaja v resničnem svetu. Torej lahko zakopljete glavo v pesek ali pa spremenite način razmišljanja o tem, kako oblikovati sistem, ki je odporen, kajti ko boste vstopili v delovno silo, bo vaš delodajalec o tem zahteval, da razmišljate.« ”

Varnost se vedno začne z razumevanjem edinstvenega profila groženj za vsako aplikacijo, pa tudi z jasnim pogledom na to, kaj je pomembno zaščititi, kakšna raven zaščite je potrebna in vedno bolj, kaj storiti, če je čip ali sistem ogrožen. In potem je treba to podpreti s tem, kar je dejansko ogroženo.

Neustadter iz Synopsysa je opazil, da je na primer v IoT ogromen spekter stroškov, kompleksnosti in občutljivosti podatkov. "Vsaj končne točke interneta stvari morajo biti varne in vredne zaupanja," je dejala. "Razvijalci bi morali vsaj preizkusiti celovitost in pristnost svoje strojno-programske opreme, vendar se tudi razumno odzvati, če ti posebni testi ne uspejo."

V avtomobilskem segmentu imajo lahko uspešni napadi zelo resne posledice. "Imate zapletenost elektronike, imate zapletenost povezljivosti," je dejal Neustadter. »Stara novica je, da je bilo mogoče daljinsko upravljati avtomobil z voznikom v njem, ko je bil avto na avtocesti. Zato je varnost v avtomobilih ključnega pomena. Tam morate uvesti višjo stopnjo varnosti in običajno tam potrebujete tudi večjo zmogljivost. Gre za drugačen pristop k varnosti kot IoT, in ne da je pomembnejši, le drugačen je.”

In to se še vedno zelo razlikuje od varnosti v oblaku. "Nepooblaščen dostop do podatkov je ena največjih groženj tam," je dejal Neustadter. »Lahko je veliko drugih groženj, vključno z uhajanjem podatkov. Veliko naših finančnih podatkov je v oblaku in tam imate še eno raven varnostnega pristopa in odpornosti proti fizičnim napadom, vnašanju napak itd. Želel bi, da bi ljudje namenili več pozornosti, kaj so grožnje? Kaj želite zaščititi? Nato z vsemi drugimi stvarmi na sliki definirate svojo varnostno arhitekturo. To je nekaj, na kar ljudje že od začetka ne gledajo. Pomaga jim lahko pri boljšem začetku in se izogne temu, da bi se morali vrniti in preoblikovati varnostno rešitev.«

— Susan Rambo in Ed Sperling sta prispevala k temu poročilu.

Sorodno branje

Napaka, napaka ali kibernetski napad?

Sledenje vzroku nenormalnega vedenja postaja veliko večji izziv.

Kaj je potrebno za zavarovanje čipov

Enotne rešitve ni in najobsežnejša varnost je lahko predraga.

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- PlatoData.Network Vertical Generative Ai. Opolnomočite se. Dostopite tukaj.

- PlatoAiStream. Web3 Intelligence. Razširjeno znanje. Dostopite tukaj.

- PlatoESG. Ogljik, CleanTech, Energija, Okolje, sončna energija, Ravnanje z odpadki. Dostopite tukaj.

- PlatoHealth. Obveščanje o biotehnologiji in kliničnih preskušanjih. Dostopite tukaj.

- vir: https://semiengineering.com/security-becoming-core-part-of-chip-design/

- :ima

- : je

- :ne

- :kje

- $GOR

- 1

- 179

- 2022

- 43

- a

- Sposobna

- O meni

- nad

- absolutna

- abstrakcija

- sprejemljiv

- dostop

- Dostop do podatkov

- dostopen

- Dostop

- Po

- Račun

- natančnost

- Doseči

- doseganju

- čez

- Zakon

- Ukrep

- aktivna

- akterji

- dejansko

- dodajte

- dodano

- dodajanje

- Poleg tega

- Dodatne

- Naslov

- Popravki

- Prednost

- nasveti

- priporočljivo

- po

- proti

- Avgust

- Cilj

- algoritmi

- vsi

- Dovoli

- skoraj

- že

- Prav tako

- Alvarez

- vedno

- an

- Analiza

- analitika

- analizirati

- in

- in infrastrukturo

- Še ena

- odgovor

- kaj

- uporaba

- aplikacije

- uporabna

- pristop

- primerno

- arhitekti

- architectural

- Arhitektura

- SE

- OBMOČJE

- AS

- vprašati

- sprašuje

- vidiki

- ocenjevanje

- sredstvo

- Sredstva

- povezan

- At

- napad

- Napadi

- Poskusi

- pozornosti

- audio

- preverjanje pristnosti

- Preverjanje pristnosti

- Pristnost

- Avtomatizacija

- rabljena

- avtomobilska

- razpoložljivost

- Na voljo

- izogniti

- stran

- nazaj

- Backed

- Slab

- Ravnovesje

- temeljijo

- Izhodišče

- Osnovni

- Osnova

- BE

- ker

- postanejo

- postajajo

- bilo

- pred

- Začetek

- vedenje

- spodaj

- BEST

- najboljše prakse

- Boljše

- Poleg

- Big

- večji

- največji

- Billion

- prazno

- tako

- kršitve

- izgradnjo

- zgrajena

- vgrajeno

- poslovni

- poslovni razvoj

- podjetja

- vendar

- by

- izračuna

- CAN

- ne more

- Zmogljivosti

- voziček

- ki

- previdni

- avtomobili

- primeru

- primeri

- Vzrok

- ceo

- Potrdila

- certificiranje

- certifikati

- Certified

- verige

- izziv

- izzivi

- spremenite

- Spremembe

- spreminjanje

- kanali

- preveriti

- čip

- čipi

- izbira

- terjatve

- razredi

- jasno

- Cloud

- Koda

- kodirano

- zbirka

- College

- kombinirani

- kako

- prihajajo

- Skupno

- pogosto

- komunicirajo

- Komunikacija

- Communications

- Podjetja

- Tekmovanje

- konkurenčno

- dokončanje

- popolnoma

- kompleksna

- kompleksnost

- skladnost

- komponenta

- celovito

- Kompromis

- Ogroženo

- Koncept

- Skrb

- zaskrbljen

- Skrbi

- Pogoji

- zaupnost

- konfiguracija

- povezane

- povezanih naprav

- Povezovanje

- Posledica

- Razmislite

- premislekov

- šteje

- svetovanje

- Potrošniki

- Vsebuje

- Tekmovanje

- prispevali

- nadzorom

- Nadzor

- Core

- popravi

- pravilno

- strošek

- drago

- stroški

- bi

- zajeti

- CPU

- ustvarjajo

- Ustvarjanje

- Merila

- kritično

- ključnega pomena

- kripto

- kriptografija

- Stranke, ki so

- meri

- Kibernetski napad

- cikel

- Dana

- datum

- Podatkovne kršitve

- David

- Dnevi

- ponudba

- Odločanje

- odločitve

- globoko

- Defense

- opredeliti

- zahteve

- Dokazano

- razporejeni

- uvajanja

- opisano

- Oblikovanje

- proces oblikovanja

- oblikovalec

- oblikovalci

- modeli

- Kljub

- podrobno

- odkrivanje

- Odkrivanje

- določanje

- Razvijalci

- Razvoj

- naprava

- naprave

- drugačen

- težko

- digitalni

- digitalnih storitev

- neposredna

- Direktor

- delitev

- do

- ne

- Ne

- domena

- opravljeno

- dont

- vozi

- voznik

- diski

- med

- dinamično

- e

- vsak

- Zgodnje

- lažje

- najlažje

- enostavno

- ed

- Edge

- učinkovite

- bodisi

- Elektronika

- elementi

- odstranjevanje

- Drugače

- vgrajeni

- poudarja

- omogočajo

- omogočena

- omogoča

- šifriran

- konec

- Endless

- Končne točke

- inženir

- Inženiring

- Inženirji

- dovolj

- zagotovitev

- zagotoviti

- Celotna

- popolnoma

- Vpis

- okolje

- zlasti

- bistvena

- v bistvu

- vzpostavlja

- itd

- Eter (ETH)

- oceniti

- ocenjevanje

- Tudi

- Tudi vsak

- dokazi

- Primer

- izvršeno

- izvršni

- obstoječih

- obstaja

- Pričakuje

- drago

- razložiti

- razširiti

- Se razširi

- obširno

- obseg

- zunanja

- zunaj

- izredno

- oči

- Faktor

- Napaka

- daleč

- Moda

- Lastnosti

- povratne informacije

- občutek

- Nekaj

- končna

- končno

- finančna

- finančnih podatkov

- Najdi

- iskanje

- požarni zid

- prva

- prvič

- pet

- fiksna

- napaka

- Pretok

- sledili

- po

- za

- Fundacija

- Temelji

- razdrobljenost

- Okvirni

- iz

- spredaj

- funkcija

- funkcionalno

- funkcionalnosti

- funkcionalnost

- delovanje

- funkcije

- temeljna

- Osnove

- Prihodnost

- splošno

- ustvarjajo

- George

- dobili

- Daj

- Go

- Cilji

- dogaja

- dobro

- prisodil

- Vlade

- postopoma

- zelo

- skupina

- Pridelovanje

- kramp

- kramp

- imel

- ročaj

- se zgodi

- se zgodi

- Trdi

- težje

- strojna oprema

- Imajo

- ob

- Glava

- Zdravje

- pomoč

- pomoč

- zato

- tukaj

- visoka

- več

- zelo

- Highway

- celosten

- domače naloge

- Kako

- Kako

- Vendar

- HTTPS

- velika

- i

- idealno

- identificirati

- identificirati

- identifikacijo

- identitete

- identiteta

- if

- takoj

- nujno

- izvajati

- izvajali

- izvajanja

- Pomembno

- nemogoče

- in

- V drugi

- vključeno

- vključuje

- Vključno

- vključi

- povečal

- Poveča

- vedno

- Neodvisni

- Infineon

- vplivajo

- Podatki

- Infrastruktura

- primer

- takoj

- integral

- integrirana

- Povezovanje

- celovitost

- namenjen

- Zanimivo

- vmesniki

- notranji

- Internet

- v

- uvesti

- vključeni

- vključuje

- Internet stvari

- IP

- Otok

- Izdala

- Vprašanja

- IT

- ITS

- samo

- Imejte

- Ključne

- tipke

- Otrok

- znanje

- znano

- Pokrajina

- jezik

- Zadnja

- Latenca

- pozneje

- Zakoni

- plast

- vodi

- puščanje

- vsaj

- Lee

- levo

- manj

- Stopnja

- ravni

- Vzvod

- finančni vzvod

- življenje

- življenski krog

- življenjske cikle

- kot

- Limited

- vrstica

- Seznam

- Long

- več

- Poglej

- Sklop

- nizka

- nižje

- donosen

- Glavne

- velika

- Znamka

- Izdelava

- upravlja

- upravljanje

- Manipulacija

- Proizvajalci

- proizvodnja

- več

- map

- kartiranje

- Tržna

- Trženje

- Matter

- max širine

- Maj ..

- izmerjena

- ukrepe

- Mehanizmi

- Srečati

- Spomin

- omenjeno

- morda

- Miselnost

- zmanjša

- minimalna

- Omiliti

- ublažitev

- Model

- modeliranje

- sodobna

- načini

- spremembe

- Modularna

- modul

- monitor

- spremljanje

- monitorji

- več

- Najbolj

- veliko

- več

- morajo

- Must-have

- nujno

- potrebno

- Nimate

- potrebna

- potrebe

- mreža

- Dostop do omrežja

- omrežno

- novice

- Naslednja

- št

- vozlišča

- Noben

- opozoriti

- nič

- zdaj

- Številka

- Cilj

- Cilji

- opazovana

- of

- off

- offline

- pogosto

- Staro

- on

- enkrat

- ONE

- samo

- breme

- odprite

- deluje

- deluje

- operacije

- nasprotuje

- optimizirana

- možnosti

- or

- Ostalo

- drugi

- naši

- ven

- več

- Splošni

- preglasijo

- lastne

- Papir

- del

- zlasti

- deli

- preteklosti

- Patch

- Obliži

- pot

- Plačajte

- Plačila

- ljudje

- popolna

- popolnoma

- performance

- periferni

- perspektiva

- fizično

- slika

- kosov

- umestitve

- Mesta

- platon

- Platonova podatkovna inteligenca

- PlatoData

- Predvajaj

- Točka

- Pogled na točko

- točke

- pristanišča

- mogoče

- potencial

- potencialno

- moč

- praksa

- vaje

- predstavitev

- Predsednik

- preprečiti

- preprečuje

- , ravnateljica

- Načelo

- Načela

- Predhodna

- zasebna

- zasebno kriptovaluto

- problem

- Postopek

- Procesi

- obravnavati

- Procesor

- procesorji

- Izdelek

- življenjski cikel izdelka

- proizvodnja

- Izdelki

- izdelkov danes

- profil

- programabilno

- Programiranje

- pravilno

- pravilno

- zagovornik

- zaščito

- zaščiteni

- zaščito

- zaščita

- protokoli

- dokazano

- zagotavljajo

- če

- zagotavlja

- dal

- Python

- vprašanja

- racing

- REDKO

- ocena

- pravo

- resnični svet

- res

- razumno

- Razlogi

- nedavno

- Priznanje

- priporočeno

- okrevanje

- preoblikovanje

- zmanjšanje

- obravnavajo

- Registracija

- Uredba

- predpisi

- regulatorni

- pomembno

- ostajajo

- daljavo

- zamenjajte

- poročilo

- predstavljajo

- obvezna

- Zahteve

- odpornost

- odporno

- Odpornost

- viri

- Odgovor

- popravki

- Pravica

- pravice

- Tveganje

- upravljanje s tveganji

- tveganja

- robustnost

- vloga

- koren

- Pravilo

- deluje

- varna

- Je dejal

- SAND

- rek

- razširljive

- Lestvica

- Scenarij

- <span style="color: #f7f7f7;">Šola</span>

- Šole

- praska

- drugi

- skrivnosti

- zavarovanje

- Zavarovano

- Varno

- varnost

- Varnostni ukrepi

- glej

- Segment

- segmentih

- izbran

- izbor

- Prodaja

- Polprevodniki

- višji

- Občutek

- občutljiva

- občutljivost

- senzorji

- Zaporedje

- Serija

- resno

- Storitve

- nastavite

- več

- deli

- je

- stanja

- PREMIKANJE

- ladja

- shouldnt

- shutdown

- Siemens

- Podpis

- Podpisi

- pomemben

- Silicij

- Podoben

- Enostavno

- saj

- sam

- pametna

- So

- Soft

- Software

- programska varnost

- Rešitev

- rešitve

- nekaj

- nekdo

- Nekaj

- Včasih

- vir

- specifična

- specifikacije

- Spectrum

- hitrosti

- Stage

- postopka

- standardi

- Začetek

- začne

- Država

- Države

- dinamičnega ravnovesja

- Korak

- Še vedno

- shranjevanje

- Strategija

- racionaliziran

- močna

- Študenti

- Osupljiva

- uspešno

- Uspešno

- taka

- primerna

- Preverite

- Površina

- Susan

- sistem

- sistemi

- Bodite

- pogovor

- opredmetena

- ciljna

- ciljanje

- Tehnologija

- Test

- Testiranje

- testi

- kot

- da

- O

- njihove

- Njih

- POTEM

- Tukaj.

- te

- jih

- stvar

- stvari

- mislim

- ta

- tisti,

- mislil

- Grožnja

- odkrivanje groženj

- grožnje

- 3

- skozi

- vsej

- čas

- krat

- do

- danes

- žeton

- Boni

- Tony

- tudi

- orodje

- sprožijo

- Res

- Zaupajte

- zaupa

- zaupanja

- poskusite

- poskuša

- dva

- tip

- Vrste

- tipičen

- tipično

- Konec koncev

- pod

- osnovni

- razumeli

- razumevanje

- razumel

- edinstven

- neznan

- Nezakonito

- dokler

- Nadgradnja

- posodobitve

- posodabljanje

- nadgradnja

- Nadgradnje

- uporaba

- primeru uporabe

- Rabljeni

- Uporabniki

- uporablja

- uporabo

- navadno

- vrednost

- prodajalci

- preverjanje

- podkovan

- zelo

- preko

- preživetja

- vice

- Podpredsednica

- Poglej

- ključnega pomena

- Ranljivosti

- Wall

- želeli

- je

- načini

- we

- nosljiva

- teden

- Dobro

- Kaj

- Kaj je

- karkoli

- kdaj

- ali

- ki

- medtem

- široka

- širše

- bo

- z

- v

- brez

- besede

- delo

- Delovna sila

- deluje

- telovaditi

- svet

- po vsem svetu

- bi

- Napačen

- leto

- let

- ja

- jo

- Vaša rutina za

- zefirnet