Obstaja nova ranljivost SSH, Kornjača (pdf papir), in ima potencial, da je grdo - vendar le v izjemno omejenih okoliščinah. Da bi razumeli težavo, moramo razumeti, čemu je namenjen SSH. Nadomešča telnet kot orodje za pridobivanje lupine ukazne vrstice na oddaljenem računalniku. Telnet pošlje vse to besedilo jasno, vendar ga SSH ovije v šifriran tunel z javnim ključem. Zasnovan je bil za varno pogajanje v neprijaznem omrežju, zato so odjemalci SSH tako eksplicitni glede sprejemanja novih ključev in opozarjanja, ko se je ključ spremenil.

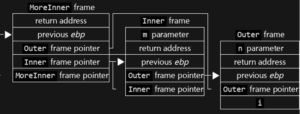

SSH uporablja števec zaporedja za zaznavanje man-in-the-Middle (MitM) zvijač, kot je brisanje paketov, ponovno predvajanje ali preurejanje. To zaporedje dejansko ni vključeno v paket, ampak se uporablja kot del preverjanja pristnosti sporočila (MAC) več načinov šifriranja. To pomeni, da če je paket odstranjen iz šifriranega tunela, MAC ne uspe na preostalih paketih, kar sproži popolno ponastavitev povezave. To zaporedje se dejansko začne pri nič, s prvim nešifriranim paketom, poslanim po izmenjavi pasic različice. V teoriji to pomeni, da bo napadalec, ki se ukvarja s paketi v fazi pred šifriranjem, razveljavil tudi celotno povezavo. Samo en problem je.

Inovacija raziskovalcev Terrapin je, da lahko napadalec z MitM dostopom do povezave vstavi več benignih sporočil v fazi pred šifriranjem in nato tiho spusti prvo število sporočil v šifrirani fazi. Samo malo prepisovanja zaporedja TCP za morebitna sporočila vmes in ne strežnik ne odjemalec ne moreta zaznati prevare. To je res zanimiv trik - toda kaj lahko naredimo z njim?

Za večino izvedb SSH ne veliko. The 9.6 izdaja OpenSSH obravnava hrošč in ga imenuje kriptografsko nov, vendar ugotavlja, da je dejanski učinek omejen na onemogočanje nekaterih funkcij zakrivanja časa, dodanih izdaji 9.5.

Ni nobenega drugega vidnega vpliva na tajnost ali celovitost seje.

Vendar pa obstaja vsaj še en strežnik SSH, AsyncSSH precej več na kocki. Ta knjižnica Python je hkrati strežnik in odjemalec SSH, v vsakem pa je ranljivost Terrapin. Za odjemalca AsyncSSH ranljivost omogoča vbrizgavanje informacijskih sporočil razširitve pred prehodom na šifrirano. Naveden primer je, da je algoritem za preverjanje pristnosti odjemalca mogoče znižati, kar se ne zdi posebej uporabno.

Bolj opazna ranljivost je, ko se kateri koli odjemalec SSH uporablja za povezavo s strežnikom AsynchSSH. Če ima napadalec tudi račun na tem strežniku, se žrtvina povezava lahko usmeri v lupino, ki jo nadzoruje napadalec. Čeprav to ne prekine šifriranja SSH neposredno, ima v bistvu enak učinek. To ni nekakšna ranljivost, saj je nabor predpogojev zelo ozek za izkoriščanje. To je vsekakor edinstven in nov pristop in pričakujemo več ugotovitev drugih raziskovalcev, ki gradijo na tehniki.

AlphV je bil zasežen — in nezasežen

V smešni sagi, FBI se je poigral z AlphV prek spletnega mesta z izsiljevalsko programsko opremo .onion. Čebulna storitev TOR uporablja javno-zasebni ključ, kjer je javni ključ naslov .onion, zasebni ključ pa nadzoruje vso usmerjevalno magijo, ki povezuje uporabnika s storitvijo. FBI je očitno prevzel fizični strežnik in uporabil ta zajeti zasebni ključ za preusmeritev naslova .onion na stran za odstranitev.

Očitno so skrbniki AlphV obdržali nadzor tudi nad tem zasebnim ključem, saj je obvestilo FBI-ja vedno znova nadomeščalo precej predrzno sporočilo. V "unseized" različici črna mačka predstavlja nov naslov .onion. Oh, in v maščevanje za zlorabo je AlphV preklical svojo omejitev glede ciljanja na bolnišnice in drugo kritično infrastrukturo. Edini izrez, ki ostane, je njihova nepripravljenost, da ciljajo na Skupnost neodvisnih držav, imenovano tudi stara Sovjetska zveza.

Samodejno razlitje

Ta se na začetku sliši precej slabo. Aplikacije za Android dobijo dostop do poverilnic upravitelja gesel. Toda malo globlji pogled bi lahko omilil našo stisko. Najprej si zapomnite, da imajo aplikacije za Android izvorni pogled za običajne operacije in imajo tudi spletni pogled za prikaz spletne vsebine. Težava je v tem, da ko upravitelj gesel samodejno izpolni spletno mesto v tem spletnem pogledu, vsebina uhaja nazaj v izvorni vmesnik aplikacije.

Model grožnje je torej ta, da aplikacija, ki ji ni zaupanja, zažene spletno mesto za tok preverjanja pristnosti »Prijava s«. Vaš upravitelj gesel zazna spletno mesto Facebook/Google/Microsoft in ponudi samodejno izpolnjevanje poverilnic. Po samodejnem izpolnjevanju jih je zdaj zajela sama aplikacija. Google in podjetja za upravljanje gesel potrebujejo nekaj časa, da se dogovorijo o tem, kdo točno je to problem in ali so popravki potrebni. Za več podrobnosti, na voljo je PDF.

Biti in bajti

Hash kolizije so na splošno slaba stvar. Če ima algoritem zgoščevanja kakršno koli izvedljivo možnost trka, je čas, da ga umaknete za kakršno koli resno delo. Kaj pa, če bi morali trčiti le prvih 7 bajtov? Pri uporabi z git, na primer, se SHA-256 pogosto skrajša na prvih 7 bajtov zaradi uporabnosti. Kako težko jih je trčiti? Kaj pa dodajanje zadnjih 7 bajtov? [David Buchanan] je izvedel številke namesto nas, in povejmo samo, da morate resnično preveriti vse bajte 256-bitne zgoščene vrednosti za kriptografsko trdnost. Z nekaterimi triki za učinkovitost 128 bitov zgoščene vrednosti SHA256 stane le 93,000 USD in bi trajalo približno en mesec.

Tukaj je nova/stara ideja: pošljite e-pošto, vključite . in drugo e-poštno sporočilo s polnimi glavami. Kaj bo naredil prejemni poštni strežnik? V nekaterih primerih je to čudno e-poštno sporočilo videti kot eno sporočilo, v nekaterih primerih pa kot dve. Z drugimi besedami, dobite tihotapljenje SMTP. To je res težava, saj enega gostitelja e-pošte zavede, da pošlje vaša poljubna e-poštna sporočila kot zaupanja vredna sporočila. Ali želite poslati sporočilo kot bill.gates(at)microsoft.com in zahtevati odjavo DKIM? Pretihotapite sporočilo prek strežnikov office365! Po drugi strani pa je bila ta že razkrita kopici ranljivih storitev, tako da ste verjetno izgubili priložnost.

In za malo zabave, Microsoftov Phishing Simulator ujame pravi Phish! To pomeni, da ima Microsoft zdaj orodje Attack Simulator, ki vam lahko pomaga pri pošiljanju lažnih lažnih e-poštnih sporočil, da bi uporabnike naučili, da ne kliknejo te povezave. [Vaisha Bernard] je preizkusno zagnala orodje in ugotovila, da ena od lažnih povezav vodi do neobstoječe sotočne strani in je bila poslana z neregistrirane domene. Registrirajte oba, pa ima tisti phishing simulator prave zobe. Očitno si je [Vaisha] prislužila več nagrad za hrošče, ko je končno odpravila celotno težavo, kar dokazuje, da se splača biti radoveden.

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- PlatoData.Network Vertical Generative Ai. Opolnomočite se. Dostopite tukaj.

- PlatoAiStream. Web3 Intelligence. Razširjeno znanje. Dostopite tukaj.

- PlatoESG. Ogljik, CleanTech, Energija, Okolje, sončna energija, Ravnanje z odpadki. Dostopite tukaj.

- PlatoHealth. Obveščanje o biotehnologiji in kliničnih preskušanjih. Dostopite tukaj.

- vir: https://hackaday.com/2023/12/22/this-week-in-security-terrapin-seized-unseized-and-autospill/

- :ima

- : je

- :ne

- :kje

- 000

- 7

- 9

- a

- O meni

- sprejemanje

- dostop

- Račun

- dejanska

- dejansko

- dodano

- dodajanje

- Naslov

- naslovi

- po

- proti

- aka

- algoritem

- vsi

- omogoča

- že

- Prav tako

- an

- in

- Android

- pričakujte

- kaj

- aplikacija

- pristop

- aplikacije

- SE

- AS

- At

- napad

- Preverjanje pristnosti

- nazaj

- Slab

- transparenti

- BE

- bilo

- počutje

- med

- Bill

- Bit

- črna

- tako

- blagodati

- Break

- Bug

- napake

- Building

- Bunch

- vendar

- kliče

- CAN

- Zajeto

- primeri

- CAT

- priložnost

- spremenilo

- preveriti

- okoliščina

- okoliščinah

- jasno

- klik

- stranke

- stranke

- CO

- Trčiti

- trčenje

- COM

- skupnost

- Podjetja

- dokončanje

- računalnik

- sotočje

- Connect

- povezava

- povezuje

- vsebina

- Vsebina

- nadzor

- Nadzor

- stroški

- Števec

- Mandatno

- kritično

- Kritična infrastruktura

- kriptografijo

- kriptografsko

- radovedna

- DA

- David

- razočaranje

- globlje

- vsekakor

- zasnovan

- Podrobnosti

- odkrivanje

- neposredno

- stiske

- do

- ne

- Ne

- domena

- Degradiran

- Drop

- vsak

- zaslužili

- učinek

- učinkovitosti

- E-naslov

- e-pošta

- šifriran

- šifriranje

- Celotna

- v bistvu

- točno

- Primer

- zamenjali

- izkoriščanje

- razširitev

- izredno

- oči

- ne uspe

- ponaredek

- FBI

- izvedljivo

- Lastnosti

- končno

- Ugotovitve

- prva

- Všita

- popravke

- Pretok

- za

- iz

- polno

- zabava

- splošno

- dobili

- git

- dana

- Giving

- goes

- prisodil

- strani

- Trdi

- hash

- mešanje

- Imajo

- Glave

- pomoč

- tukaj

- smešno

- bolnišnice

- gostitelj

- Kako

- HTML

- HTTPS

- Ideja

- if

- vpliv

- izvedbe

- in

- V drugi

- vključujejo

- vključeno

- Neodvisni

- info

- Infrastruktura

- na začetku

- Inovacije

- v notranjosti

- primer

- celovitost

- Zanimivo

- vmesnik

- v

- IT

- sam

- jpg

- samo

- samo en

- hranijo

- Ključne

- tipke

- Zadnja

- izstrelki

- vsaj

- Knjižnica

- kot

- Limited

- vrstica

- LINK

- Povezave

- malo

- Poglej

- izgubil

- mac

- magic

- upravitelj

- pomeni

- Sporočilo

- sporočil

- Microsoft

- morda

- MITM

- Model

- načini

- mesec

- več

- Najbolj

- veliko

- več

- materni

- potrebno

- Nimate

- potrebna

- Niti

- mreža

- Novo

- št

- niti

- normalno

- opazen

- Opaziti..

- Opažam

- roman

- zdaj

- Številka

- številke

- of

- off

- Ponudbe

- pogosto

- oh

- Staro

- on

- ONE

- samo

- operacije

- or

- Ostalo

- naši

- ven

- več

- paketi

- Stran

- del

- zlasti

- Geslo

- vodja geslo

- Država

- faza

- Ribarjenje

- fizično

- platon

- Platonova podatkovna inteligenca

- PlatoData

- igral

- potencial

- darila

- precej

- Predhodna

- zasebna

- zasebni ključ

- verjetno

- problem

- javnega

- javni ključ

- Python

- izsiljevalska

- precej

- pravo

- realizirano

- res

- prejema

- preusmeriti

- Registracija

- sprostitev

- odpor

- ostanki

- ne pozabite

- daljinsko

- Odstranjeno

- raziskovalci

- REST

- omejitev

- ohraniti

- maščevanje

- prepisovanje

- robustnost

- usmerjanje

- Run

- varno

- saga

- sake

- Enako

- pravijo,

- drugi

- varnost

- zdi se

- videl

- zaseženi

- pošljite

- pošiljanja

- poslan

- Zaporedje

- resno

- strežnik

- Storitev

- Storitve

- Zasedanje

- nastavite

- več

- SHA256

- Shell

- Prikaži

- Prikaz

- Simulator

- sam

- spletna stran

- So

- nekaj

- sovjetski

- začne

- Države

- TAG

- Bodite

- ob

- ciljna

- ciljanje

- tehnika

- Test

- Testiranje

- besedilo

- da

- O

- njihove

- Njih

- POTEM

- Teorija

- stvar

- ta

- ta teden

- tisti,

- Grožnja

- skozi

- čas

- čas

- do

- tudi

- orodje

- tor

- Vlak

- Prehod

- sproži

- zaupa

- predor

- dva

- razumeli

- neprijazen

- unija

- edinstven

- neprijavljeni

- naprej

- uporabnost

- uporaba

- Rabljeni

- uporabnik

- Uporabniki

- uporablja

- različica

- zelo

- Poglej

- ranljivost

- Ranljivi

- želeli

- je

- we

- web

- Spletna stran

- teden

- Dobro

- Kaj

- kdaj

- ki

- medtem

- celoti

- zakaj

- bo

- z

- besede

- delo

- bi

- jo

- Vaša rutina za

- zefirnet

- nič