Raziskovalci družbe ESET zagotavljajo analizo napada, ki ga je izvedel prej nerazkrit akter grožnje, ki je povezan s Kitajsko, poimenovali smo ga Blackwood in za katerega verjamemo, da deluje vsaj od leta 2018. Napadalci prek nasprotnika dostavijo prefinjen vsadek, ki smo ga poimenovali NSPX30. -in-the-middle (AitM) napade z ugrabitvijo zahtev za posodobitev zakonite programske opreme.

Ključne točke v tem blogu:

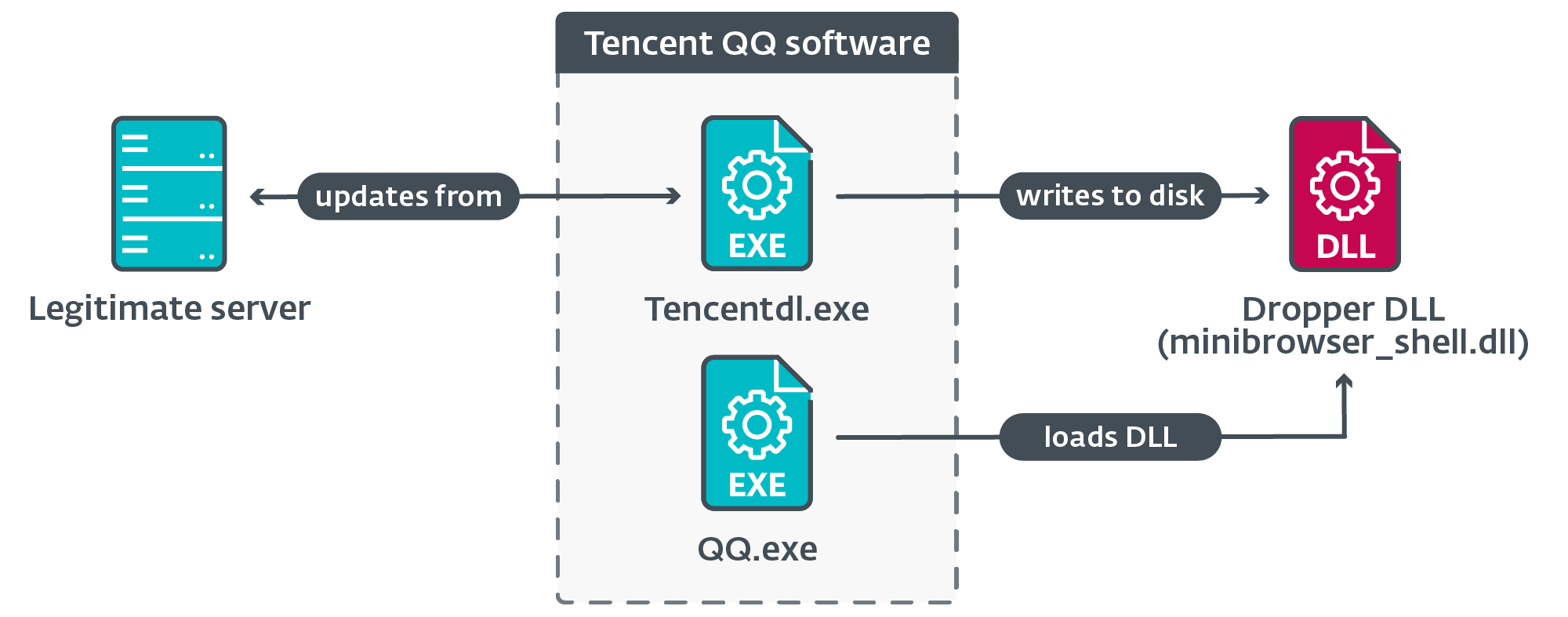

- Odkrili smo, da se vsadek NSPX30 namešča prek mehanizmov za posodobitev zakonite programske opreme, kot so Tencent QQ, WPS Office in Sogou Pinyin.

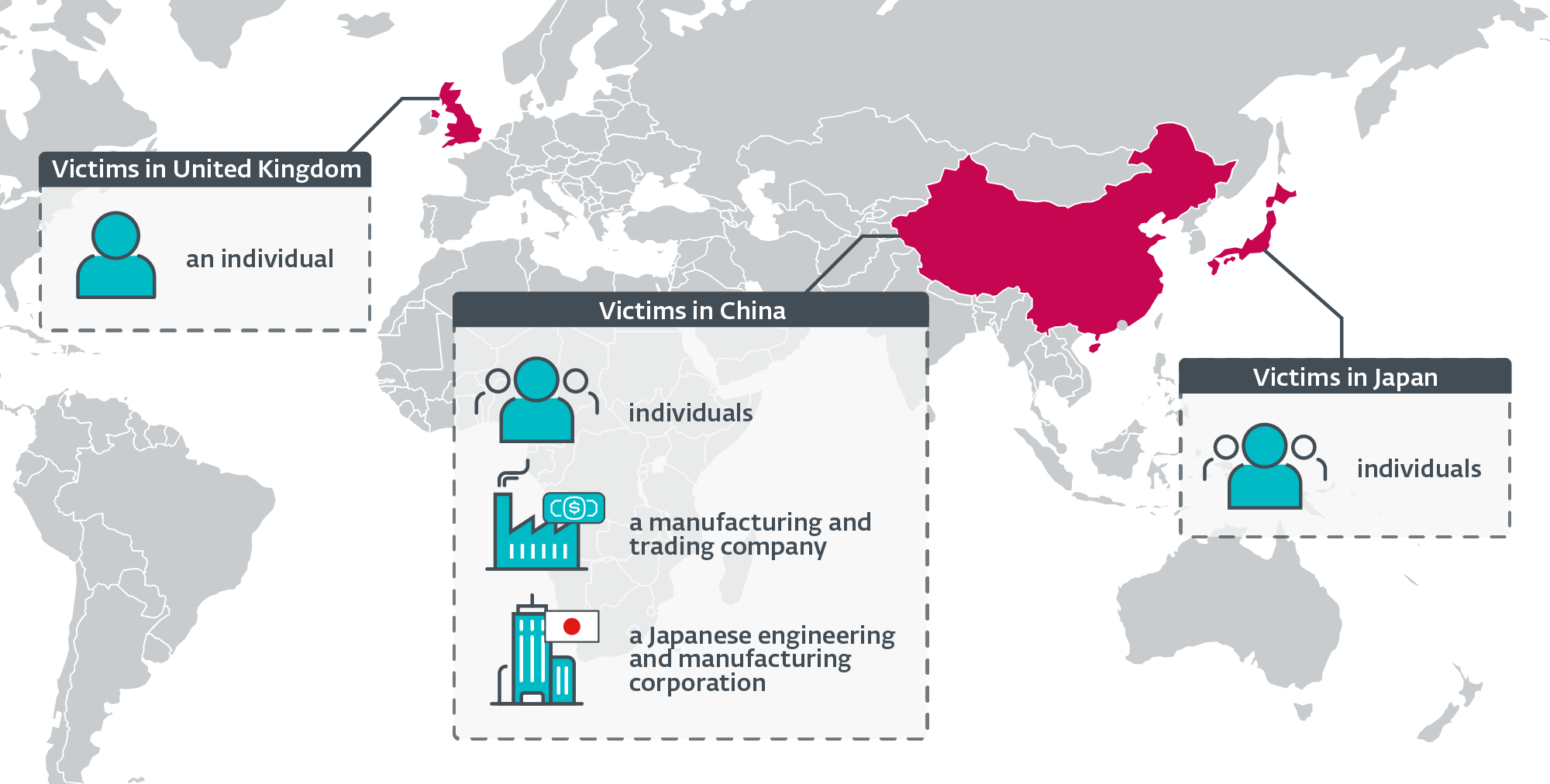

- Implantat smo zaznali v ciljanih napadih na kitajska in japonska podjetja, pa tudi na posameznike na Kitajskem, Japonskem in v Združenem kraljestvu.

- Naše raziskave so sledile razvoju NSPX30 nazaj do majhnih zakulisnih vrat iz leta 2005, ki smo jih poimenovali Project Wood, namenjenih zbiranju podatkov od njegovih žrtev.

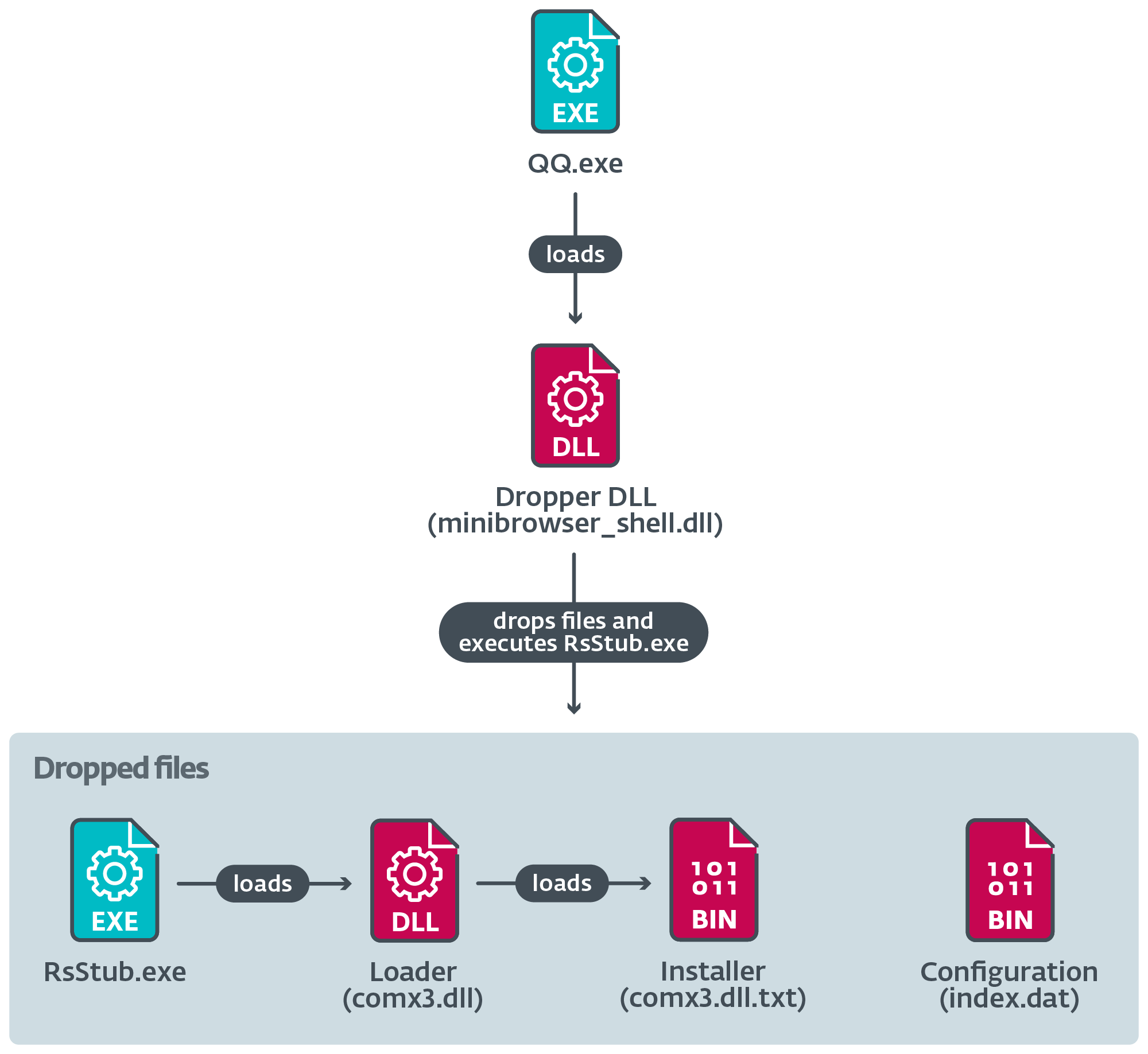

- NSPX30 je večstopenjski vsadek, ki vključuje več komponent, kot so kapalka, inštalater, nalagalniki, orkestrator in stranska vrata. Oba zadnja dva imata svoje nabore vtičnikov.

- Vsadek je bil zasnovan glede na sposobnost napadalcev, da prestrežejo pakete, kar operaterjem NSPX30 omogoča, da skrijejo svojo infrastrukturo.

- NSPX30 se lahko uvrsti tudi na seznam dovoljenih v več kitajskih rešitvah proti zlonamerni programski opremi.

- To dejavnost pripisujemo novi skupini APT, ki smo jo poimenovali Blackwood.

Blackwood profil

Blackwood je skupina APT, povezana s Kitajsko, ki je aktivna vsaj od leta 2018 in se ukvarja z operacijami kibernetske vohunjenja proti kitajskim in japonskim posameznikom in podjetjem. Blackwood ima zmogljivosti za izvajanje napadov nasprotnika na sredini, da dostavi vsadek, ki smo ga poimenovali NSPX30, prek posodobitev legitimne programske opreme, in da skrije lokacijo svojih ukaznih in nadzornih strežnikov s prestrezanjem prometa, ki ga ustvari vsadek.

Pregled akcije

Leta 2020 je bil v ciljnem sistemu na Kitajskem zaznan porast zlonamerne dejavnosti. Stroj je postal tisto, kar običajno imenujemo "magnet za grožnje", saj smo zaznali poskuse napadalcev, da bi uporabili komplete orodij za zlonamerno programsko opremo, povezane z različnimi skupinami APT: Izmikajoča panda, LuoYu, in tretji igralec grožnje, ki ga spremljamo kot LittleBear.

V tem sistemu smo zaznali tudi sumljive datoteke, ki niso pripadale kompletom orodij teh treh skupin. To nas je vodilo k začetku preiskave vsadka, ki smo ga poimenovali NSPX30; njen razvoj smo lahko spremljali vse do leta 2005.

Glede na telemetrijo ESET je bil vsadek zaznan na majhnem številu sistemov. Med žrtvami so:

- neznani posamezniki, ki se nahajajo na Kitajskem in Japonskem,

- neznani kitajsko govoreči posameznik, povezan z omrežjem odmevne javne raziskovalne univerze v Združenem kraljestvu,

- veliko proizvodno in trgovsko podjetje na Kitajskem, in

- pisarna japonske korporacije v inženirski in proizvodni vertikali na Kitajskem.

Opazili smo tudi, da poskušajo napadalci znova ogroziti sisteme, če je dostop izgubljen.

Slika 1 je geografska porazdelitev Blackwoodovih ciljev glede na telemetrijo ESET.

Evolucija NSPX30

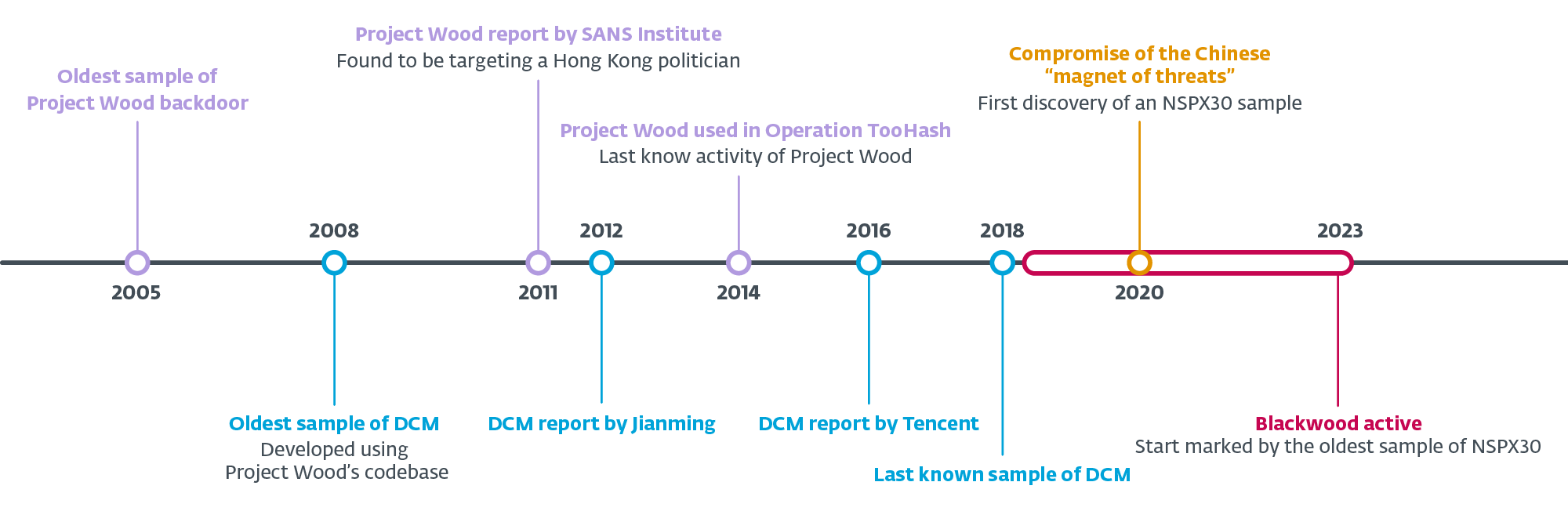

Med raziskavo vsadka NSPX30 smo njegov razvoj preslikali nazaj na zgodnjega prednika – preprosta zadnja vrata, ki smo jih poimenovali Project Wood. Najstarejši vzorec Project Wood, ki smo ga lahko našli, je bil sestavljen leta 2005 in zdi se, da je bil uporabljen kot kodna baza za ustvarjanje več vsadkov. Enega takih vsadkov, iz katerega se je razvil NSPX30, so avtorji leta 2008 poimenovali DCM.

Slika 2 prikazuje časovnico teh dogodkov na podlagi naše analize vzorcev v naši zbirki in telemetrije ESET ter javne dokumentacije. Vendar pa so tukaj dokumentirani dogodki in podatki še vedno nepopolna slika skoraj dveh desetletij razvoja in zlonamernih dejavnosti neznanega števila akterjev groženj.

V naslednjih razdelkih opisujemo nekatere naše ugotovitve v zvezi s projektom Wood, DCM in NSPX30.

Projekt Les

Izhodišče v razvoju teh vsadkov je majhna stranska vrata, sestavljena 9. januarjath, 2005, glede na časovne žige, ki so prisotni v glavi PE njegovih dveh komponent – nalagalnika in stranskih vrat. Slednji ima zmožnost zbiranja informacij o sistemu in omrežju, pa tudi snemanje pritiskov tipk in snemanje posnetkov zaslona.

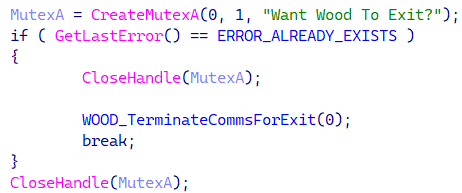

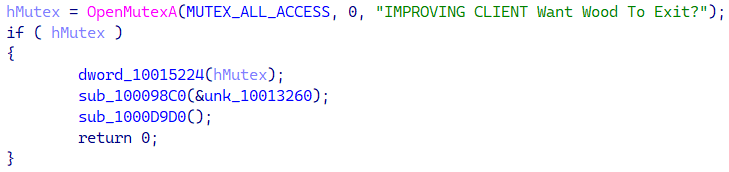

Backdoor smo poimenovali Project Wood na podlagi ponavljajočega se imena mutexa, kot je prikazano na sliki 3.

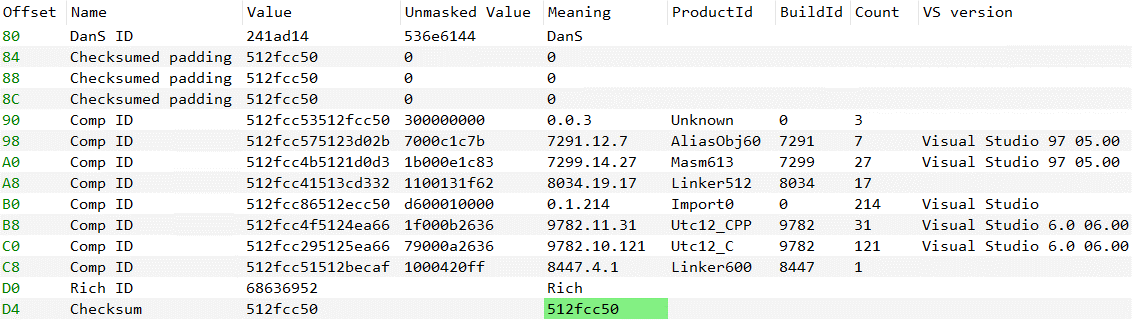

Časovni žigi kompilacije so nezanesljivi indikatorji, saj jih lahko napadalci popravijo; zato smo v tem posebnem primeru upoštevali dodatne podatkovne točke. Prvič, časovni žigi iz glave PE vzorcev nalagalnika in stranskih vrat; glej tabelo 1. Razlika v času prevajanja obeh komponent je le 17 sekund.

Tabela 1. Časovni žigi prevajanja PE v komponentah iz vzorca 2005

|

SHA-1 |

Ime datoteke |

Časovni žig prevajanja PE |

Opis |

|

9A1B575BCA0DC969B134 |

MainFuncOften.dll |

2005-01-09 08:21:22 |

Projekt Lesena zadnja vrata. Časovni žig iz izvozne tabele se ujema s časovnim žigom prevajanja PE. |

|

834EAB42383E171DD6A4 |

N / A |

2005-01-09 08:21:39 |

Nalagalnik Project Wood vsebuje stranska vrata, vdelana kot vir. |

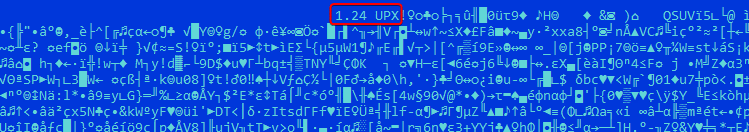

Druga podatkovna točka izhaja iz vzorca kapalke, ki je bil stisnjen z uporabo UPX. To orodje vstavi svojo različico (slika 4) v nastalo stisnjeno datoteko – v tem primeru različico UPX 1.24, ki je bila izdano v 2003, pred datumom sestave vzorca.

Tretja podatkovna točka so veljavni metapodatki iz obogatenih glav PE (slika 5), ki kažejo, da je bil vzorec preveden s programom Visual Studio 6.0, izdano v 1998, pred datumom sestave vzorca.

Ocenjujemo, da je malo verjetno, da so napadalci manipulirali s časovnimi žigi, metapodatki obogatenih glav in različico UPX.

Javna dokumentacija

Glede na tehnični papir septembra 2011, ki ga je objavil Inštitut SANS, so bila uporabljena neimenovana in nedodeljena stranska vrata (Project Wood) za tarčo politične osebnosti iz Hongkonga prek lažnih elektronskih sporočil.

Oktobra 2014 je G DATA objavil a poročilo kampanje, ki jo je poimenovala Operacija TooHash, ki je bila od takrat pripisana Gelsemium skupina APT. Rootkit G DATA z imenom DirectsX naloži različico zakulisnih vrat Project Wood (glej sliko 6) z nekaterimi funkcijami, ki jih vidimo v DCM in pozneje v NSPX30, kot je samodejna uvrstitev na seznam dovoljenih v izdelkih za kibernetsko varnost (podrobnosti pozneje, v tabeli 4).

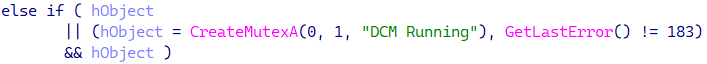

DCM alias Dark Spectre

Zgodnji Project Wood je služil kot kodna osnova za več projektov; eden od njih je vsadek, ki ga avtorji imenujejo DCM (glej sliko 7).

Poročilo podjetja Tencent iz leta 2016 opisuje bolj razvito različico DCM, ki se opira na zmožnosti AitM napadalcev, da ogrozijo svoje žrtve z dostavo namestitvenega programa DCM kot posodobitev programske opreme in izločijo podatke prek zahtev DNS na legitimne strežnike. Nazadnje smo opazili uporabo diklorometana v napadu leta 2018.

Javna dokumentacija

DCM je prvo dokumentiralo kitajsko podjetje Jiangmin leta 2012, čeprav je takrat ostal neimenovan, kasneje pa ga je poimenoval Dark Spectre Tencent leta 2016.

NSPX30

Najstarejši vzorec NSPX30, ki smo ga našli, je bil sestavljen 6. junijath, 2018. NSPX30 ima drugačno konfiguracijo komponent kot DCM, ker je bilo njegovo delovanje razdeljeno na dve stopnji in se v celoti zanaša na napadalčevo zmogljivost AitM. Koda DCM je bila razdeljena na manjše komponente.

Vsadek smo poimenovali po poteh PDB, ki jih najdemo v vzorcih vtičnikov:

- Z:Workspacemm32NSPX30Pluginspluginb001.pdb

- Z:WorkspaceCodeMMX30ProtrunkMMPluginshookdllReleasehookdll.pdb

Menimo, da se NSP nanaša na svojo tehniko vztrajnosti: vztrajni nalagalnik DLL, ki se na disku imenuje msnsp.dll, ima interno ime mynsp.dll (glede na podatke Export Table), verjetno zato, ker je nameščen kot Winsock namesmir provider (NSP).

Nazadnje, kolikor nam je znano, NSPX30 ni bil javno dokumentiran pred to objavo.

Tehnična analiza

Z uporabo telemetrije ESET smo ugotovili, da so stroji ogroženi, ko poskuša zakonita programska oprema prenesti posodobitve z zakonitih strežnikov z (nešifriranim) protokolom HTTP. Ugrabljene posodobitve programske opreme vključujejo tiste za priljubljeno kitajsko programsko opremo, kot so Tencent QQ, Sogou Pinyin in WPS Office.

Prikaz verige izvajanja, kot je prikazan v telemetriji ESET, je prikazan na sliki 8.

V tabeli 2 ponujamo primer URL-ja in naslova IP, na katerega je bila domena razrešena v uporabnikovem sistemu v času prenosa.

Tabela 2. Opazovani URL, naslov IP strežnika in ime procesa legitimne komponente prenosnika

|

URL |

Prvič viden |

IP naslov |

ASN |

Downloader |

|

http://dl_dir.qq[.]com/ |

2021-10-17 |

183.134.93[.]171 |

AS58461 (CHINANET) |

Tencentdl.exe |

Glede na informacije o telemetriji ESET in pasivnem DNS so naslovi IP, opaženi v drugih primerih, povezani z domenami zakonitih podjetij za programsko opremo; na nekaterih od njih smo registrirali do milijone povezav in videli smo, da so se zakonite komponente programske opreme prenašale s teh naslovov IP.

Hipoteza mrežnega vsadka

Kako natančno lahko napadalci dostavijo NSPX30 kot zlonamerne posodobitve, nam ostaja neznanka, saj moramo še odkriti orodje, ki napadalcem omogoča, da na začetku ogrozijo svoje cilje.

Na podlagi lastnih izkušenj z akterji grožnje, povezanimi s Kitajsko, ki izkazujejo te zmogljivosti (Izmikajoča panda in TheWizards), kot tudi nedavne raziskave o vsadkih usmerjevalnikov, ki so jim pripisani BlackTech in Camaro Dragon (Alias Mustang Panda), špekuliramo, da napadalci nameščajo omrežni vsadek v omrežja žrtev, po možnosti na ranljive omrežne naprave, kot so usmerjevalniki ali prehodi.

Dejstvo, da nismo našli nobenih znakov preusmeritve prometa prek DNS, lahko nakazuje, da ko domnevni omrežni vsadek prestreže nešifriran promet HTTP, povezan s posodobitvami, odgovori s kapalko vsadka NSPX30 v obliki DLL, izvršljive datoteke ali arhiva ZIP ki vsebuje DLL.

Prej smo omenili, da vsadek NSPX30 uporablja zmožnost prestrezanja paketov napadalcev, da anonimizira svojo C&C infrastrukturo. V naslednjih pododdelkih bomo opisali, kako to počnejo.

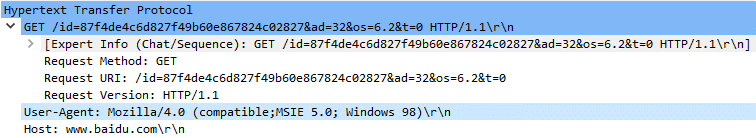

HTTP prestrezanje

Za prenos backdoorja orkestrator izvede zahtevo HTTP (slika 9) na spletno mesto Baidu – zakonitega kitajskega iskalnika in ponudnika programske opreme – s posebnim User-Agent zamaskiran kot Internet Explorer v sistemu Windows 98. Odgovor s strežnika se shrani v datoteko, iz katere se ekstrahira stranska komponenta in naloži v pomnilnik.

O URI zahteve je po meri in vključuje informacije iz orkestratorja in ogroženega sistema. Pri neprestreženih zahtevah izdaja takšne zahteve zakonitemu strežniku vrne kodo napake 404. Podoben postopek uporablja backdoor za prenos vtičnikov, pri čemer uporablja nekoliko drugačen URI zahteve.

Omrežni vsadek bi preprosto moral poiskati zahteve HTTP GET www.baidu.com s tem starim User-Agent in analizirati URI zahteve da določite, kakšen tovor je treba poslati.

UDP prestrezanje

Med inicializacijo stranska vrata ustvarijo pasivno poslušajočo vtičnico UDP in operacijskemu sistemu omogočijo dodelitev vrat. Pri napadalcih, ki uporabljajo pasivna stranska vrata, lahko pride do zapletov: na primer, če požarni zidovi ali usmerjevalniki, ki uporabljajo NAT, preprečijo dohodno komunikacijo izven omrežja. Poleg tega mora krmilnik vsadka poznati natančen naslov IP in vrata ogrožene naprave, da vzpostavi stik z zadnjimi vrati.

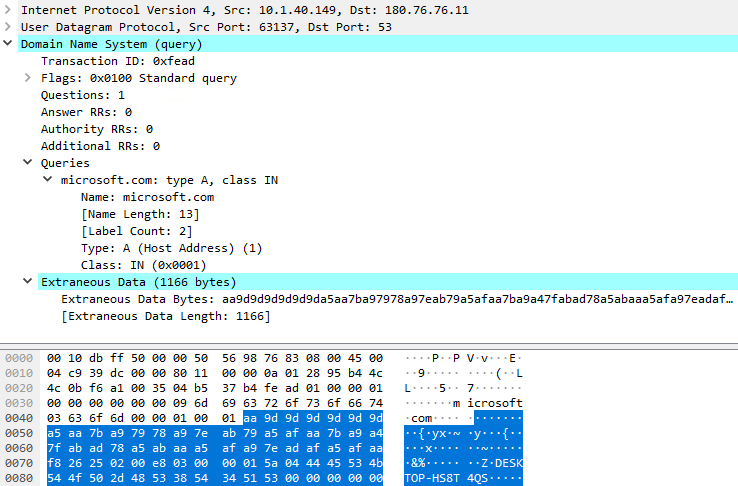

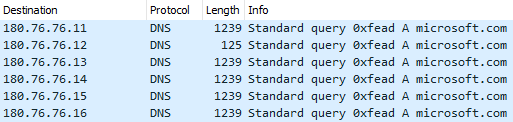

Verjamemo, da so napadalci slednjo težavo rešili z uporabo istih vrat, na katerih stranska vrata poslušajo ukaze, da tudi izločijo zbrane podatke, tako da bo omrežni vsadek natančno vedel, kam mora posredovati pakete. Postopek ekstrakcije podatkov se privzeto začne po izdelavi vtičnice in je sestavljen iz poizvedb DNS za microsoft.com domena; zbrani podatki so dodani paketu DNS. Slika 10 prikazuje zajem prve poizvedbe DNS, ki jo pošlje stranska vrata.

Prva poizvedba DNS je poslana na 180.76.76[.]11:53 (strežnik, ki v času pisanja ne izpostavlja nobene storitve DNS) in za vsako od naslednjih poizvedb se ciljni naslov IP spremeni v naslednji naslov, kot je prikazano na sliki 11.

O 180.76.76.0/24 omrežje je v lasti Baiduja in zanimivo je, da nekateri strežniki na teh naslovih IP izpostavljajo storitve DNS, kot je npr. 180.76.76.76, ki je Baidujevo javna storitev DNS.

Verjamemo, da ko so paketi poizvedb DNS prestreženi, jih omrežni vsadek posreduje strežniku napadalcev. Vsadek lahko enostavno filtrira pakete tako, da združi več vrednosti za ustvarjanje prstnega odtisa, na primer:

- ciljni naslov IP

- Vrata UDP (opazili smo 53, 4499in 8000),

- ID transakcije ujemanja poizvedbe DNS 0xFEAD,

- ime domene in,

- Poizvedba DNS z dodanimi tujimi podatki.

Končne misli

Uporaba zmogljivosti AitM napadalcev za prestrezanje paketov je pameten način za skrivanje lokacije njihove C&C infrastrukture. Opazovali smo žrtve, ki se nahajajo zunaj Kitajske – to je na Japonskem in v Združenem kraljestvu –, proti katerim je orkestrator lahko uporabil stranska vrata. Napadalci so nato poslali ukaze backdoorju za prenos vtičnikov; na primer, žrtev iz Združenega kraljestva je prejela dva vtičnika, namenjena zbiranju informacij in klepetov od Tencent QQ. Zato vemo, da je bil sistem AitM vzpostavljen in da je deloval, in domnevati moramo, da je bil tudi mehanizem za eksfiltracijo.

Nekateri strežniki – na primer v 180.76.76.0/24 omrežje – zdi se, da je anycasted, kar pomeni, da je lahko več strežnikov geolociranih po vsem svetu za odgovarjanje na (legitimne) dohodne zahteve. To nakazuje, da se prestrezanje omrežja verjetno izvaja bližje ciljem in ne bližje omrežju Baidu. Prestrezanje s strani kitajskega ponudnika internetnih storitev je tudi malo verjetno, ker ima Baidu del svoje omrežne infrastrukture zunaj Kitajske, zato žrtve zunaj Kitajske morda ne bodo šle prek nobenega kitajskega ponudnika internetnih storitev, da bi dosegle storitve Baidu.

NSPX30

V naslednjih razdelkih bomo opisali glavne faze izvajanja zlonamerne programske opreme.

Stage 1

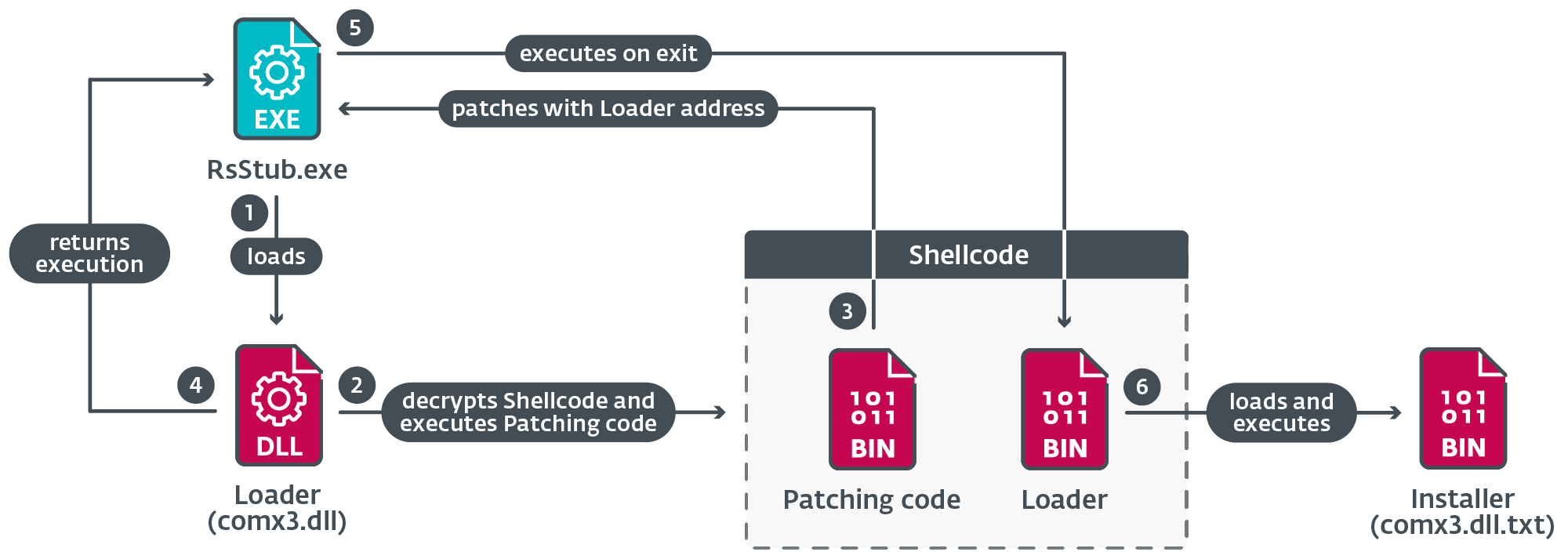

Slika 12 ponazarja izvedbeno verigo, ko zakonita komponenta naloži zlonamerni dropper DLL, ki ustvari več datotek na disku.

Kapalka se izvede RsStub.exe, legitimna programska komponenta kitajskega izdelka proti zlonamerni programski opremi Rising Antivirus, ki se zlorablja za stransko nalaganje zlonamernih comx3.dll.

Slika 13 prikazuje glavne korake med izvajanjem te komponente.

Kdaj RsStub.exe klici Izhod iz procesa, se izvede funkcija nalaganja iz lupinske kode namesto zakonite kode funkcije API.

Nalagalnik dešifrira DLL namestitvenega programa iz datoteke comx3.dll.txt; lupinska koda nato naloži namestitveni DLL v pomnilnik in pokliče njegovo vstopno točko.

Namestitveni DLL

Namestitveni program uporablja tehnike obvoda UAC, vzete iz odprtokodnih izvedb, da ustvari nov povišan proces. Katerega bo uporabil, je odvisno od več pogojev, kot je prikazano v tabeli 3.

Tabela 3. Glavni pogoj in zadevni podpogoji, ki morajo biti izpolnjeni za uporabo tehnike obvoda UAC

Pogoji preverjajo prisotnost dveh procesov: menimo, da Avp.exe je sestavni del programske opreme Kaspersky za zaščito pred zlonamerno programsko opremo in rstray.exe komponenta Rising Antivirus.

Namestitveni program poskuša onemogočiti oddajo vzorcev s strani programa Windows Defender in doda pravilo izključitve za DLL nalagalnika msnsp.dll. To naredi tako, da prek cmd.exe izvede dva ukaza PowerShell:

- cmd /c powershell -inputformat brez -outputformat brez -NonInteractive -Command Set-MpPreference -SubmitSamplesConsent 0

- cmd /c powershell -inputformat brez -outputformat brez -NonInteractive -Command Add-MpPreference -ExclusionPath “C:Program Files (x86)Common Filesmicrosoft sharedTextConvmsnsp.dll”

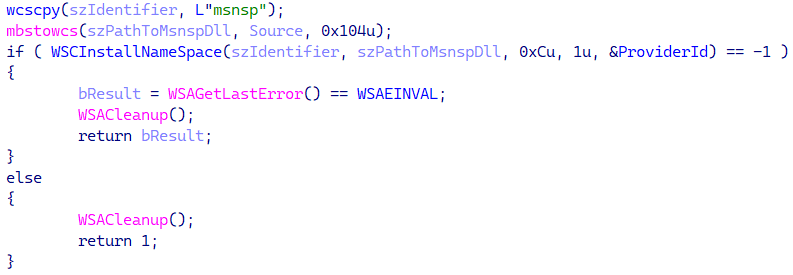

Namestitveni program nato spusti DLL trajnega nalagalnika v C:Programske datoteke (x86)Skupne datotekemicrosoft sharedTextConvmsnsp.dll in vzpostavi obstojnost zanj z uporabo API-ja WSCInstallNameSpace da namestite DLL kot a Ponudnik imenskega prostora Winsock imenovan msnsp, kot je prikazano na sliki 14.

Posledično bo DLL samodejno naložen vsakič, ko proces uporablja Winsock.

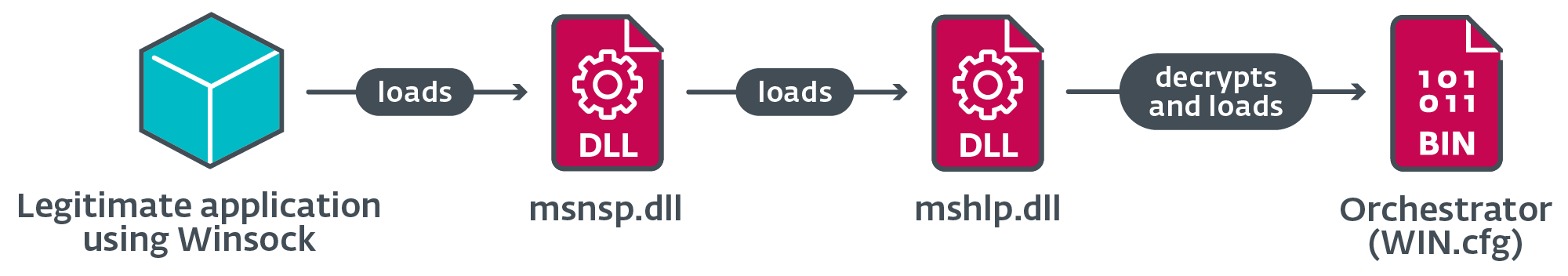

Na koncu namestitveni program spusti DLL nalagalnika mshlp.dll in šifrirani DLL orkestratorja WIN.cfg do C:ProgramDataWindows.

Stage 2

Ta stopnja se začne z izvedbo msnsp.dll. Slika 15 prikazuje nakladalno verigo v 2. stopnji.

Orkestrator

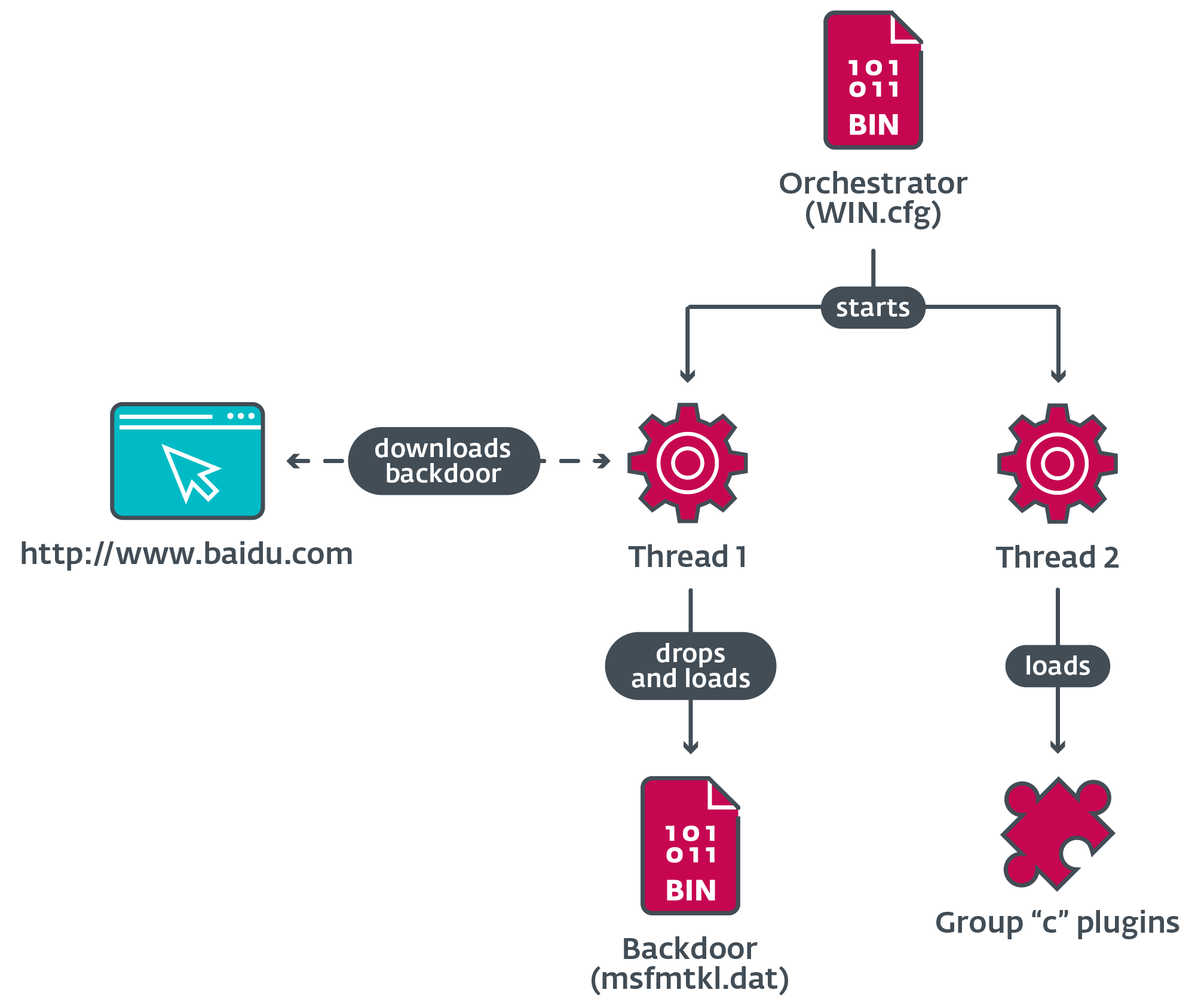

Slika 16 ponazarja glavne naloge, ki jih izvaja orkestrator, vključno s pridobivanjem stranskih vrat in nalaganjem vtičnikov.

Ko je naložen, orkestrator ustvari dve niti za izvajanje svojih nalog.

Orkestrarska nit 1

Orkestrator izbriše izvirno datoteko dropper z diska in skuša naložiti stranska vrata msfmtkl.dat. Če datoteka ne obstaja ali se ne odpre, orkestrator uporablja internetne API-je sistema Windows, da odpre povezavo do zakonitega spletnega mesta kitajskega podjetja Baidu, kot je bilo razloženo prej.

Odgovor s strežnika se shrani v začasno datoteko, ki je predmet postopka preverjanja; če so izpolnjeni vsi pogoji, se šifrirana koristna vsebina, ki je znotraj datoteke, zapiše v novo datoteko in preimenuje kot msfmtkl.dat.

Ko je nova datoteka ustvarjena s šifriranim koristnim tovorom, orkestrator prebere njeno vsebino in dešifrira koristni tovor z uporabo RC4. Nastali PE se naloži v pomnilnik in izvede se njegova vstopna točka.

Orkestrarska nit 2

Odvisno od imena trenutnega procesa orkestrator izvede več dejanj, vključno z nalaganjem vtičnikov in dodajanjem izključitev na seznam dovoljenih DLL-jev nalagalnika v lokalnih zbirkah podatkov treh izdelkov programske opreme za zaščito pred zlonamerno programsko opremo kitajskega izvora.

Tabela 4 opisuje dejanja, izvedena, ko se ime procesa ujema z imenom zbirke varnostne programske opreme, v kateri lahko orkestrator svoje nalagalnike uvrsti na seznam dovoljenih.

Tabela 4. Dejanja orkestratorja pri izvajanju v procesu z imenom določene varnostne programske opreme

|

Ime proces |

Ciljna programska oprema |

Ukrep |

|

qqpcmgr.exe qqpctray.exe qqpcrtp.exe |

Poskuša naložiti zakonit DLL TAVinterface.dll za uporabo izvožene funkcije CreateTaveInstance pridobiti vmesnik. Pri klicu druge funkcije iz vmesnika posreduje pot datoteke kot parameter. |

|

|

360safe.exe 360tray.exe |

Poskuša naložiti zakonit DLL deepscancloudcom2.dll za uporabo izvoženih funkcij XDOpen, XDAddRecordsExin XDZapri, doda nov vnos v datoteko baze podatkov SQL speedmem2.hg. |

|

|

360sd.exe |

Poskuša odpreti datoteko sl2.db doda binarno strukturo, kodirano z base64, ki vsebuje pot do nalagalnika DLL. |

|

|

kxescore.exe kxetray.exe |

Poskuša naložiti zakonit DLL securitykxescankhistory.dll za uporabo izvožene funkcije KSDllGetClassObject pridobiti vmesnik. Ko pokliče eno od funkcij iz tabele vtable, posreduje pot datoteke kot parameter. |

Tabela 5 opisuje dejanja, izvedena, ko se ime procesa ujema z imenom izbrane programske opreme za neposredno sporočanje. V teh primerih orkestrator naloži vtičnike z diska.

Tabela 5. Dejanja Ochestratorja pri izvajanju v procesu z imenom določene programske opreme za neposredno sporočanje

|

Ime proces |

Ciljna programska oprema |

Ukrep |

|

qq.exe |

Poskusi ustvariti mutex z imenom PRIDOBITE KLJUČAVNICO SPOROČIL QQ. Če mutex še ne obstaja, naloži vtičnike c001.dat, c002.datin c003.dat z diska. |

|

|

wechat.exe |

Naloži vtičnik c006.dat. |

|

|

telegram.exe |

Naloži vtičnik c007.dat. |

|

|

skype.exe |

Naloži vtičnik c003.dat. |

|

|

cc.exe |

neznano; mogoče CloudChat. |

|

|

raidcall.exe |

||

|

yy.exe |

neznano; po možnosti prijava od YY socialno omrežje. |

|

|

aliim.exe |

Naloži vtičnik c005.dat. |

Po zaključku ustreznih dejanj se nit vrne.

Skupina vtičnikov "c"

Iz naše analize kode orkestratorja razumemo, da lahko obstaja vsaj šest vtičnikov skupine »c«, od katerih so nam trenutno znani samo trije.

Tabela 6 opisuje osnovno funkcionalnost identificiranih vtičnikov.

Tabela 6. Opis vtičnikov iz skupine “c”

|

Ime vtičnika |

Opis |

|

c001.dat |

Ukrade informacije iz baz podatkov QQ, vključno s poverilnicami, dnevniki klepetov, seznami stikov in drugim. |

|

c002.dat |

Priklopi več funkcij Tencent QQ KernelUtil.dll in Common.dll v spomin na QQ.exe proces, ki omogoča prestrezanje neposrednih in skupinskih sporočil ter SQL poizvedb v baze podatkov. |

|

c003.dat |

Preklopi več API-jev: - CoCreateInstance - waveInOpen - waveInClose - waveInAddBuffer - waveOutOpen - waveOutWrite - waveOutClose To vtičniku omogoča prestrezanje zvočnih pogovorov v več procesih. |

backdoor

Delili smo že več podrobnosti o osnovnem namenu zakulisnih vrat: komunikacija z njihovim upravljavcem in izločanje zbranih podatkov. Komunikacija s krmilnikom večinoma temelji na zapisovanju konfiguracijskih podatkov vtičnika v nešifrirano datoteko z imenom licenca.datin priklic funkcionalnosti iz naloženih vtičnikov. Tabela 7 opisuje najpomembnejše ukaze, ki jih upravlja zadnja vrata.

Tabela 7. Opis nekaterih ukazov, ki jih obravnavajo zadnja vrata

|

ID ukaza |

Opis |

|

0x04 |

Ustvari ali zapre povratno lupino in obravnava vhod in izhod. |

|

0x17 |

Premakne datoteko s potmi, ki jih zagotovi krmilnik. |

|

0x1C |

Odstrani vsadek. |

|

0x1E |

Zbira informacije o datoteki iz določenega imenika ali zbira informacije o pogonu. |

|

0x28 |

Zaključi proces s PID-om, ki ga poda krmilnik. |

Skupini vtičnikov "a" in "b"

Komponenta backdoor vsebuje lastne vdelane DLL-je vtičnikov (glejte tabelo 8), ki so zapisani na disk in dajejo backdoorju osnovne zmožnosti vohunjenja in zbiranja informacij.

Tabela 8. Opisi skupin vtičnikov »a« in »b«, vdelanih v stranska vrata

|

Ime vtičnika |

Opis |

|

a010.dat |

Zbira podatke o nameščeni programski opremi iz registra. |

|

b010.dat |

Posnema posnetke zaslona. |

|

b011.dat |

Osnovni keylogger. |

zaključek

Analizirali smo napade in zmogljivosti akterja grožnje, ki smo ga poimenovali Blackwood, ki je izvajal operacije kibernetskega vohunjenja proti posameznikom in podjetjem iz Kitajske, Japonske in Združenega kraljestva. Razvoj NSPX30, vsadka po meri, ki ga je uvedel Blackwood, smo preslikali vse do leta 2005 v majhna stranska vrata, ki smo jih poimenovali Project Wood.

Zanimivo je, da se zdi, da je vsadek Project Wood iz leta 2005 delo razvijalcev z izkušnjami pri razvoju zlonamerne programske opreme, glede na uporabljene tehnike, zaradi česar verjamemo, da bomo še odkrili več o zgodovini prvotnih zakulisnih vrat.

Za vsa vprašanja o naši raziskavi, objavljeni na WeLiveSecurity, nas kontaktirajte na grožnjaintel@eset.com.

ESET Research ponuja zasebna obveščevalna poročila APT in vire podatkov. Za vsa vprašanja o tej storitvi obiščite ESET Threat Intelligence stran.

IOC

datoteke

|

SHA-1 |

Ime datoteke |

Ime zaznavanja ESET |

Opis |

|

625BEF5BD68F75624887D732538B7B01E3507234 |

minibrowser_shell.dll |

Win32/Agent.AFYI |

Začetna kapalka NSPX30. |

|

43622B9573413E17985B3A95CBE18CFE01FADF42 |

comx3.dll |

Win32/Agent.AFYH |

Nalagalnik za inštalaterja. |

|

240055AA125BD31BF5BA23D6C30133C5121147A5 |

msnsp.dll |

Win32/Agent.AFYH |

Vztrajni nalagalnik. |

|

308616371B9FF5830DFFC740318FD6BA4260D032 |

mshlp.dll |

Win32/Agent.AFYH |

Nakladalnik za orkestratorja. |

|

796D05F299F11F1D78FBBB3F6E1F497BC3325164 |

comx3.dll.txt |

Win32/TrojanDropper.Agent.SWR |

Dešifriran namestitveni program. |

|

82295E138E89F37DD0E51B1723775CBE33D26475 |

WIN.cfg |

Win32/Agent.AFYI |

Dešifrirani orkestrator. |

|

44F50A81DEBF68F4183EAEBC08A2A4CD6033DD91 |

msfmtkl.dat |

Win32/Agent.VKT |

Dešifrirana stranska vrata. |

|

DB6AEC90367203CAAC9D9321FDE2A7F2FE2A0FB6 |

c001.dat |

Win32/Agent.AFYI |

Poverilnice in vtičnik za krajo podatkov. |

|

9D74FE1862AABAE67F9F2127E32B6EFA1BC592E9 |

c002.dat |

Win32/Agent.AFYI |

Vtičnik za prestrezanje sporočil Tencent QQ. |

|

8296A8E41272767D80DF694152B9C26B607D26EE |

c003.dat |

Win32/Agent.AFYI |

Vtičnik za zajem zvoka. |

|

8936BD9A615DD859E868448CABCD2C6A72888952 |

a010.dat |

Win32/Agent.VKT |

Vtičnik za zbiranje informacij. |

|

AF85D79BC16B691F842964938C9619FFD1810C30 |

b011.dat |

Win32/Agent.VKT |

Vtičnik Keylogger. |

|

ACD6CD486A260F84584C9FF7409331C65D4A2F4A |

b010.dat |

Win32/Agent.VKT |

Vtičnik za zajem zaslona. |

mreža

|

IP |

Domena |

Ponudnik gostovanja |

Prvič viden |

podrobnosti |

|

104.193.88[.]123 |

www.baidu[.]com |

Beijing Baidu Netcom Science and Technology Co., Ltd. |

2017-08-04 |

Legitimno spletno mesto, na katerega se obrnejo orkestrator in komponente zakulisnih vrat, da prenesejo koristne podatke. Zahtevo HTTP GET prestreže AitM. |

|

183.134.93[.]171 |

dl_dir.qq[.]com |

IRT‑CHINANET‑ZJ |

2021-10-17 |

Del URL-ja, od koder je bil dropper prenesen z zakonito programsko opremo. |

Tehnike MITER ATT&CK

Ta tabela je bila izdelana z uporabo različica 14 okvira MITER ATT&CK.

|

Taktika |

ID |

Ime |

Opis |

|

Razvoj virov |

Razviti zmogljivosti: zlonamerna programska oprema |

Blackwood je uporabil vsadek po meri, imenovan NSPX30. |

|

|

Začetni dostop |

Kompromis v dobavni verigi |

Komponenta kapalke NSPX30 je dostavljena, ko AitM prestreže zakonite zahteve za posodobitev programske opreme. |

|

|

Izvedba |

Tolmač ukazov in skriptov: PowerShell |

Komponenta namestitvenega programa NSPX30 uporablja lupino PowerShell, da onemogoči oddajo vzorca programa Windows Defender in doda izključitev za komponento nalagalnika. |

|

|

Tolmač ukazov in skriptov: ukazna lupina Windows |

Namestitveni program NSPX30 lahko uporabi cmd.exe ko poskušate obiti UAC. Zadnja vrata NSPX30 lahko ustvarijo obratno lupino. |

||

|

Tolmač ukazov in skriptov: Visual Basic |

Namestitveni program NSPX30 lahko uporabi VBScript, ko poskuša zaobiti UAC. |

||

|

Izvorni API |

Namestitveni program NSPX30 in uporaba zakulisnih vrat UstvariProcesA/W API-ji za izvajanje komponent. |

||

|

Vztrajnost |

Hijack Execution Flow |

Nalagalnik NSPX30 se samodejno naloži v proces, ko se zažene Winsock. |

|

|

Privilegiranje |

Izvedba, ki jo sproži dogodek |

Namestitveni program NSPX30 spremeni register, da spremeni vrednost ključa medijskega gumba (APPCOMMAND_LAUNCH_APP2), da kaže na izvršljivo datoteko nalagalnika. |

|

|

Mehanizem za nadzor dviga zlorabe: Obhod nadzora uporabniškega računa |

Namestitveni program NSPX30 uporablja tri tehnike za poskus obhodov UAC. |

||

|

Izmikanje obrambi |

Razmegljevanje/dekodiranje datotek ali informacij |

Namestitveni program, orkestrator, backdoor in konfiguracijske datoteke NSPX30 so dešifrirane z RC4 ali kombinacijami bitnih in aritmetičnih navodil. |

|

|

Oslabite obrambo: onemogočite ali spremenite orodja |

Namestitveni program NSPX30 onemogoči oddajo vzorca programa Windows Defender in doda izključitev za komponento nalagalnika. Orkestrator NSPX30 lahko spremeni baze podatkov varnostne programske opreme, da na seznam dovoljenih komponent nalagalnika. Ciljna programska oprema vključuje: Tencent PC Manager, 360 Safeguard, 360 Antivirus in Kingsoft AntiVirus. |

||

|

Odstranitev indikatorja: brisanje datoteke |

NSPX30 lahko odstrani svoje datoteke. |

||

|

Odstranitev indikatorja: Jasna obstojnost |

NSPX30 lahko odstrani njegovo obstojnost. |

||

|

Posredna izvedba ukaza |

Namestitveni program NSPX30 izvede PowerShell prek ukazne lupine Windows. |

||

|

Prikrivanje: ujemanje z zakonitim imenom ali lokacijo |

Komponente NSPX30 so shranjene v zakoniti mapi %PROGRAMDATA%Intel. |

||

|

Spremenite register |

Namestitveni program NSPX30 lahko spremeni register, ko poskuša obiti UAC. |

||

|

Zakrite datoteke ali informacije |

Komponente NSPX30 so shranjene šifrirane na disku. |

||

|

Zakrite datoteke ali informacije: vdelana obremenitev |

Kapalka NSPX30 vsebuje vgrajene komponente. Nalagalnik NSPX30 vsebuje vdelano lupinsko kodo. |

||

|

Izvajanje sistemskega binarnega posrednika: Rundll32 |

Namestitveni program za NSPX30 je mogoče naložiti rundll32.exe. |

||

|

Dostop s poverilnicami |

Nasprotnik-na-sredi |

Vsadek NSPX30 se žrtvam dostavi z napadi AitM. |

|

|

Poverilnice iz shramb gesel |

vtičnik NSPX30 c001.dat lahko ukrade poverilnice iz zbirk podatkov Tencent QQ. |

||

|

Discovery |

Odkrivanje datotek in imenikov |

Zadnja vrata in vtičniki NSPX30 lahko izpišejo datoteke. |

|

|

Register poizvedb |

NSPX30 a010.dat plugin zbira različne informacije o nameščeni programski opremi iz registra. |

||

|

Odkrivanje programske opreme |

NSPX30 a010.dat plugin zbira podatke iz registra. |

||

|

Odkrivanje sistemskih informacij |

Zadnja vrata NSPX30 zbirajo sistemske informacije. |

||

|

Odkrivanje konfiguracije sistemskega omrežja |

Zadnja vrata NSPX30 zbirajo različne informacije o omrežnem adapterju. |

||

|

Odkrivanje sistemskih omrežnih povezav |

Zadnja vrata NSPX30 zbirajo informacije o omrežni kartici. |

||

|

Odkrivanje lastnika sistema/uporabnika |

Zadnja vrata NSPX30 zbirajo sistemske in uporabniške informacije. |

||

|

Collection |

Zajem vnosa: beleženje tipk |

vtičnik NSPX30 b011.dat je osnovni keylogger. |

|

|

Arhiviraj zbrane podatke: arhiviraj prek knjižnice |

Vtičniki NSPX30 stisnejo zbrane informacije z uporabo zlib. |

||

|

Zvočni zajem |

vtičnik NSPX30 c003.dat snema vhodne in izhodne zvočne tokove. |

||

|

Avtomatizirano zbiranje |

Orkestrator in backdoor NSPX30 samodejno zaženeta vtičnike za zbiranje informacij. |

||

|

Data Staged: Lokalno podatkovno uprizarjanje |

Vtičniki NSPX30 shranijo podatke v lokalne datoteke pred eksfiltracijo. |

||

|

screen Capture |

vtičnik NSPX30 b010.dat posname posnetke zaslona. |

||

|

Poveljevanje in nadzor |

Protokol aplikacijskega sloja: spletni protokoli |

Komponente orkestratorja in zakulisnih vrat NSPX30 prenašajo koristne podatke s pomočjo HTTP-ja. |

|

|

Protokol aplikacijskega sloja: DNS |

Zadnja vrata NSPX30 izločijo zbrane informacije z uporabo DNS. |

||

|

Kodiranje podatkov: Standardno kodiranje |

Zbrani podatki za eksfiltracijo so stisnjeni z zlib. |

||

|

Zakrivanje podatkov |

Zadnja vrata NSPX30 šifrirajo njegove C&C komunikacije. |

||

|

Protokol neaplikacijske plasti |

Zadnja vrata NSPX30 uporabljajo UDP za svoje C&C komunikacije. |

||

|

Proxy |

Komunikacije NSPX30 z njegovim C&C strežnikom posreduje neidentificirana komponenta. |

||

|

Eksfiltracija |

Avtomatizirana eksfiltracija |

Ko so na voljo, zadnja vrata NSPX30 samodejno odstranijo vse zbrane informacije. |

|

|

Omejitve velikosti prenosa podatkov |

Zadnja vrata NSPX30 eksfiltrirajo zbrane podatke prek poizvedb DNS s fiksno velikostjo paketa. |

||

|

Eksfiltracija prek alternativnega protokola: Eksfiltracija prek nešifriranega protokola, ki ni C2 |

Zadnja vrata NSPX30 izločijo zbrane informacije z uporabo DNS. |

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- PlatoData.Network Vertical Generative Ai. Opolnomočite se. Dostopite tukaj.

- PlatoAiStream. Web3 Intelligence. Razširjeno znanje. Dostopite tukaj.

- PlatoESG. Ogljik, CleanTech, Energija, Okolje, sončna energija, Ravnanje z odpadki. Dostopite tukaj.

- PlatoHealth. Obveščanje o biotehnologiji in kliničnih preskušanjih. Dostopite tukaj.

- vir: https://www.welivesecurity.com/en/eset-research/nspx30-sophisticated-aitm-enabled-implant-evolving-since-2005/

- :ima

- : je

- :ne

- :kje

- $GOR

- 08

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 179

- 180

- 19

- 2005

- 2008

- 2011

- 2014

- 2016

- 2018

- 2020

- 24

- 360

- 7

- 75

- 77

- 8

- 9

- 90

- 98

- a

- Sposobna

- O meni

- zlorabljen

- dostop

- Po

- Račun

- dejavnosti

- aktivna

- dejavnost

- akterji

- Poleg tega

- Dodatne

- Poleg tega

- Naslov

- naslovi

- Dodaja

- po

- proti

- Agent

- aka

- vsi

- seznam dovoljenih

- skoraj

- že

- Prav tako

- alternativa

- Čeprav

- an

- Analiza

- analizirati

- analizirati

- in

- antivirus

- kaj

- API

- API-ji

- se prikaže

- aparati

- uporaba

- Uporabi

- APT

- Arhiv

- SE

- okoli

- AS

- oceniti

- povezan

- domnevati

- At

- napad

- Napadi

- poskus

- poskus

- Poskusi

- audio

- Avtorji

- samodejno

- Na voljo

- nazaj

- Zakulisni

- Skrite

- Baidu

- temeljijo

- Osnovni

- BE

- ker

- postanejo

- bilo

- pred

- počutje

- Verjemite

- BEST

- bitni

- tako

- zgrajena

- Gumb

- by

- bypass

- se imenuje

- kliče

- poziva

- Akcija

- CAN

- Zmogljivosti

- zmožnost

- lahko

- zajemanje

- prenašal

- primeru

- primeri

- verige

- spremenite

- spremenilo

- klepet

- Kitajska

- kitajski

- CISA

- jasno

- bližje

- Zapre se

- CO

- Koda

- Koda

- zbiranje

- zbirka

- zbiralec

- zbira

- COM

- kombinacije

- združevanje

- prihaja

- pogosto

- komunicirajo

- Komunikacija

- Communications

- Podjetja

- podjetje

- zbranih

- dokončanje

- zaplete

- komponenta

- deli

- Kompromis

- Ogroženo

- stanje

- Pogoji

- Ravnanje

- konfiguracija

- povezane

- povezava

- povezave

- šteje

- vsebuje

- kontakt

- Vsebuje

- Vsebina

- nadzor

- krmilnik

- pogovorov

- KORPORACIJA

- Ustrezno

- bi

- ustvarjajo

- ustvaril

- ustvari

- Mandatno

- Trenutna

- po meri

- Kiberespionage

- Cybersecurity

- Temnomodra

- datum

- podatkovne točke

- Baze podatkov

- baze podatkov

- Datum

- DCM

- DCM

- desetletja

- privzeto

- poda

- dostavi

- dostavo

- odvisno

- razporedi

- razporejeni

- uvajanja

- opisati

- opisuje

- opis

- zasnovan

- destinacija

- podrobno

- Podrobnosti

- Zaznali

- Odkrivanje

- Ugotovite,

- določi

- razvili

- Razvijalci

- Razvoj

- razvoju

- DID

- Razlika

- drugačen

- neposredna

- odkriti

- odkril

- distribucija

- deljeno

- dns

- do

- Dokumentacija

- dokumentirano

- ne

- domena

- domen

- prenesi

- Kapljice

- med

- vsak

- Zgodnje

- enostavno

- povišana

- e-pošta

- vgrajeni

- omogoča

- omogočanje

- kodiranje

- šifriran

- angažiran

- Motor

- Inženiring

- Vpis

- Napaka

- vzpostavlja

- dogodki

- evolucija

- razvil

- razvija

- točno

- Primer

- izvršiti

- izvršeno

- Izvaja

- izvršitve

- izvedba

- eksfiltracija

- izkazujejo

- obstajajo

- izkušnje

- razložiti

- raziskovalec

- izvoz

- Dejstvo

- ne uspe

- Lastnosti

- Slika

- file

- datoteke

- filter

- Najdi

- Ugotovitve

- prstnih odtisov

- požarni zidovi

- prva

- Všita

- po

- za

- obrazec

- Naprej

- je pokazala,

- iz

- v celoti

- funkcija

- funkcionalnost

- funkcije

- ustvarila

- geografsko

- dobili

- GitHub

- Daj

- dana

- Go

- skupina

- Skupine

- imel

- Ročaji

- Imajo

- Glave

- tukaj

- Skrij

- odmeven

- zgodovina

- Hong

- Hong Kong

- Kako

- Vendar

- HTML

- http

- HTTPS

- ID

- identificirati

- if

- ponazarja

- slika

- izvedbe

- izvajali

- in

- vključujejo

- vključuje

- Vključno

- Dohodni

- Poveča

- Navedite

- indikacije

- kazalniki

- individualna

- posamezniki

- Podatki

- Infrastruktura

- začetna

- na začetku

- začeti

- vhod

- Poizvedbe

- Vložki

- v notranjosti

- namestitev

- primer

- Namesto

- Inštitut

- Navodila

- Intelligence

- vmesnik

- interno

- Internet

- v

- preiskava

- IP

- IP naslov

- IP naslovi

- ISP

- izdajanje

- IT

- ITS

- sam

- januar

- Japonska

- Japonski

- junij

- Ključne

- Kraljestvo

- Vedite

- znanje

- znano

- Kong

- velika

- Zadnja

- pozneje

- kosilo

- plast

- vodi

- vsaj

- Led

- levo

- legitimno

- Lets

- Verjeten

- Seznam

- Poslušanje

- posluša

- seznami

- obremenitev

- nakladač

- nalaganje

- obremenitve

- lokalna

- nahaja

- kraj aktivnosti

- zaklepanje

- Poglej

- izgubil

- Ltd

- stroj

- Stroji

- Glavne

- velika

- zlonamerno

- zlonamerna programska oprema

- upravitelj

- manipulirati

- proizvodnja

- Stave

- tekme

- ujemanje

- Maj ..

- kar pomeni,

- Mehanizem

- Mehanizmi

- mediji

- Spomin

- omenjeno

- Sporočilo

- sporočil

- pol

- metapodatki

- Microsoft

- morda

- milijoni

- spremenite

- več

- Najbolj

- večinoma

- več

- morajo

- Ime

- Imenovan

- Nimate

- potrebe

- mreža

- omrežij

- Novo

- št

- Noben

- Opaziti..

- Številka

- opazovana

- pridobi

- pridobitev

- zgodilo

- oktober

- of

- Ponudbe

- Office

- Staro

- najstarejši

- on

- ONE

- samo

- odprite

- open source

- deluje

- operacijski sistem

- Delovanje

- operacije

- operaterji

- or

- Da

- izvor

- izvirno

- Ostalo

- naši

- ven

- izhod

- zunaj

- več

- lastne

- v lasti

- P&E

- paketi

- Stran

- parameter

- del

- zlasti

- vozovnice

- pasivno

- Geslo

- pot

- poti

- PC

- svojevrsten

- opravlja

- opravljeno

- opravlja

- vztrajnost

- slika

- Kraj

- Golo besedilo

- platon

- Platonova podatkovna inteligenca

- PlatoData

- prosim

- obrnite

- vključiti

- plugins

- Točka

- točke

- političnih

- Popular

- mogoče

- PowerShell

- Prisotnost

- predstaviti

- preprečiti

- prej

- Predhodna

- zasebna

- verjetno

- problem

- postopek

- Postopek

- Procesi

- Izdelek

- Izdelki

- Program

- Projekt

- projekti

- protokol

- zagotavljajo

- če

- Ponudnik

- proxy

- javnega

- Objava

- javno

- objavljeno

- Namen

- poizvedbe

- precej

- dosežejo

- prejetih

- nedavno

- zapis

- evidence

- ponavljajoče se

- glejte

- nanaša

- o

- registriranih

- registra

- povezane

- pomembno

- zanašanje

- ostanki

- odstranitev

- odstrani

- odgovori

- poročilo

- Poročila

- zahteva

- zahteva

- Raziskave

- raziskovalci

- rešiti

- vir

- tisti,

- Odgovor

- povzroči

- rezultat

- vrne

- nazaj

- Rich

- narašča

- usmerjevalnik

- Pravilo

- Enako

- shranjena

- Znanost

- Znanost in tehnologija

- galerija

- Iskalnik

- iskalnik

- drugi

- sekund

- oddelki

- varnost

- Varnostna programska oprema

- glej

- zdi se

- Zdi se,

- videl

- izbran

- poslan

- september

- služil

- strežnik

- strežniki

- Storitev

- Storitve

- Kompleti

- več

- deli

- Shell

- pokazale

- Razstave

- Podoben

- Enostavno

- preprosto

- saj

- SIX

- Velikosti

- nekoliko drugačen

- majhna

- manj

- So

- socialna

- Software

- komponente programske opreme

- posodobitev programske opreme

- rešitve

- rešiti

- nekaj

- prefinjeno

- specifična

- določeno

- spekter

- po delih

- vohunjenje

- SQL

- Stage

- postopka

- standardna

- Začetek

- začel

- Začetek

- Koraki

- Še vedno

- trgovina

- shranjeni

- tokovi

- String

- Struktura

- studio

- predmet

- predložitev

- taka

- Predlaga

- apartma

- prenapetost

- sumljiv

- sistem

- sistemi

- miza

- Bodite

- sprejeti

- meni

- ciljna

- ciljno

- Cilji

- Naloge

- tehnika

- tehnike

- Tehnologija

- začasna

- Tencent

- kot

- da

- O

- UK

- Združeno kraljestvo

- svet

- njihove

- Njih

- tema

- POTEM

- Tukaj.

- zato

- te

- jih

- tretja

- ta

- tisti,

- Grožnja

- akterji groženj

- 3

- skozi

- čas

- časovnica

- Časovni žig

- do

- orodje

- sledenje

- sledenje

- Trgovanje

- Prometa

- prenos

- sprožilo

- dva

- Uk

- razumeli

- Velika

- Anglija

- univerza

- neznan

- malo verjetno

- NEIMENOVAN

- Nadgradnja

- posodobitve

- URL

- us

- uporaba

- Rabljeni

- uporabnik

- uporablja

- uporabo

- veljavno

- potrjevanje

- vrednost

- Vrednote

- Variant

- različnih

- preverjanje

- različica

- vertikalno

- preko

- Žrtva

- žrtve

- obisk

- vizualna

- Ranljivi

- je

- način..

- we

- web

- Spletna stran

- Dobro

- so bili

- Kaj

- kdaj

- kadar koli

- ki

- koga

- Wikipedia

- bo

- okna

- z

- les

- delo

- deluje

- svet

- bi

- pisanje

- pisni

- še

- zefirnet

- Zip