Še več MOVEit uničenja!

»Onemogoči promet HTTP in HTTPS za MOVEit Transfer,« pravi Progress Software, časovni okvir za to pa je “takoj”, ni če, ni ampak.

Progress Software je izdelovalec programske opreme za skupno rabo datotek Prenos MOVEit, in gostovano MOVEit Cloud alternativa, ki temelji na njem, in to je njegovo tretje opozorilo v treh tednih o ranljivostih v njegovem izdelku, ki jih je mogoče vdreti.

Konec maja 2023 je bilo ugotovljeno, da so kriminalci kibernetskega izsiljevanja, povezani z združbo izsiljevalske programske opreme Clop, uporabljali izkoriščanje ničelnega dne za vdor v strežnike, na katerih se izvaja spletno sprednjo stran izdelka MOVEit.

S pošiljanjem namerno napačno oblikovanih ukazov baze podatkov SQL strežniku MOVEit Transfer prek njegovega spletnega portala so kriminalci lahko dostopali do tabel baze podatkov, ne da bi potrebovali geslo, in vsadili zlonamerno programsko opremo, ki jim je omogočila, da se pozneje vrnejo na ogrožene strežnike, tudi če so bili popravljeni v medtem.

Napadalci so očitno kradli podatke trofejne družbe, kot so podatki o plačilnih listah zaposlenih, in zahtevali izsiljevalska plačila v zameno za "brisanje" ukradenih podatkov.

We razložiti kako popraviti in kaj lahko iščete, če bi vas prevaranti že obiskali v začetku junija 2023:

Drugo opozorilo

Temu opozorilu je prejšnji teden sledila posodobitev programske opreme Progress Software.

Med raziskovanjem luknje ničelnega dne, ki so jo pravkar zakrpali, so razvijalci programa Progress odkrili podobne programske napake drugje v kodi.

Podjetje je zato objavilo a nadaljnji obliž, ki poziva stranke, naj to novo posodobitev uporabljajo proaktivno, ob predpostavki, da bodo prevaranti (katerih ničelni dan je pravkar postal neuporaben s prvim popravkom) prav tako vneto iskali druge načine, da se vrnejo.

Ni presenetljivo, da se hrošči pogosto zberejo skupaj, kot smo razložili v tem tednu v oddaji Gola varnost Podcast:

[Dne 2023-06-09, Progress put] še en popravek za reševanje podobnih hroščev, ki jih prevaranti, kolikor vedo, še niso našli (a če bodo dovolj natančno iskali, jih bodo).

In ne glede na to, kako čudno se to sliši, ko ugotovite, da ima določen del vaše programske opreme napako določene vrste, ne bi smeli biti presenečeni, če ko se poglobite ...

... ugotovite, da je programer (ali programska ekipa, ki je delala na tem v času, ko se je pojavil hrošč, za katerega že poznate) zagrešil podobne napake približno ob istem času.

Tretjič nesreča

No, strela je očitno že tretjič zaporedoma udarila v isto mesto.

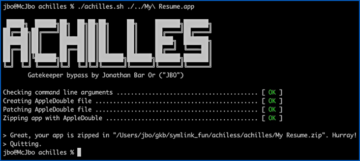

Tokrat se zdi, kot da je nekdo izvedel tisto, kar v žargonu poznamo kot "popolno razkritje" (kjer so hrošči razkriti svetu istočasno kot prodajalcu, s čimer prodajalcu ni dal prostora za proaktivno objavo popravka). , ali "spuščanje 0-dneva".

Napredek je pravkar poročali:

Danes [2023-06-15] je tretja oseba javno objavila novo [SQL injection] ranljivost. Zaradi novo objavljene ranljivosti smo za MOVEit Cloud onemogočili promet HTTPS in prosimo vse stranke MOVEit Transfer, da nemudoma odstranijo svoj promet HTTP in HTTPS, da zaščitijo svoja okolja, medtem ko je popravek dokončan. Trenutno preizkušamo popravek in kmalu bomo posodobili stranke.

Preprosto povedano, obstaja kratko obdobje ničelnega dne, v katerem kroži delujoča izkoriščenost, vendar popravek še ni pripravljen.

Kot je Progress že omenil, je to skupino tako imenovanih hroščev z vbrizgavanjem ukazov (kjer pošljete podatke, ki bi morali biti neškodljivi in se pozneje prikličejo kot ukaz strežnika), mogoče sprožiti le prek spletnega portala MOVEit z uporabo HTTP ali HTTPS zahteve.

Na srečo to pomeni, da vam ni treba zaustaviti celotnega sistema MOVEit, ampak samo spletni dostop.

Kaj storiti?

Citiranje iz Progress Software's svetovalni dokument z dne 2023-06-15:

Onemogočite ves promet HTTP in HTTPs v vašem okolju MOVEit Transfer. Natančneje:

- Spremenite pravila požarnega zidu, da zavrnete promet HTTP in HTTPs za MOVEit Transfer na vratih 80 in 443.

- Pomembno je upoštevati, da dokler promet HTTP in HTTPS nista ponovno omogočena:

- Uporabniki se ne bodo mogli prijaviti v spletni uporabniški vmesnik MOVEit Transfer.

- Naloge MOVEit Automation, ki uporabljajo izvornega gostitelja MOVEit Transfer, ne bodo delovale.

- API-ji REST, Java in .NET ne bodo delovali.

- Dodatek MOVEit Transfer za Outlook ne bo deloval.

- Protokola SFTP in FTP/s bosta še naprej normalno delovala

Bodite pozorni na tretji popravek v tej sagi, na kateri točki predvidevamo, da bo Progress dal dovoljenje za ponovni vklop spletnega dostopa ...

... čeprav bi vam sočustvovali, če bi se odločili, da ga še nekaj časa izključite, samo da se prepričate, da se prepričate.

NASVETI ZA LOV NA GROŽNJE ZA STRANKE SOPHOS

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- EVM Finance. Poenoten vmesnik za decentralizirane finance. Dostopite tukaj.

- Quantum Media Group. IR/PR ojačan. Dostopite tukaj.

- PlatoAiStream. Podatkovna inteligenca Web3. Razširjeno znanje. Dostopite tukaj.

- vir: https://nakedsecurity.sophos.com/2023/06/15/moveit-mayhem-3-disable-http-and-https-traffic-immediately/

- :ima

- : je

- :ne

- :kje

- 1

- 15%

- 2023

- 25

- 80

- a

- Sposobna

- O meni

- absolutna

- dostop

- spet

- vsi

- že

- Prav tako

- alternativa

- an

- in

- Še ena

- API-ji

- Uporabi

- SE

- okoli

- AS

- povezan

- At

- Avtor

- avto

- Avtomatizacija

- nazaj

- ozadja, slike

- temeljijo

- BE

- bilo

- pred

- Izsiljevanje

- meja

- Bottom

- Break

- dihanje

- Bug

- hrošči

- vendar

- by

- CAN

- primeru

- center

- krožijo

- Cloud

- Koda

- barva

- storjeno

- podjetje

- Ogroženo

- naprej

- bi

- pokrov

- Kriminalci

- Crooks

- Trenutno

- Stranke, ki so

- kibernetsko izsiljevanje

- datum

- Baze podatkov

- z datumom

- ponudba

- odločil

- zahtevno

- Podrobnosti

- Razvijalci

- DIG

- zaslon

- do

- tem

- dont

- navzdol

- med

- drugje

- Zaposlen

- omogočena

- konec

- dovolj

- Celotna

- okolje

- okolja

- napake

- Tudi

- razložiti

- Izkoristite

- oči

- daleč

- dokončano

- Najdi

- požarni zid

- prva

- napake

- sledili

- za

- je pokazala,

- iz

- Gang

- dobili

- Daj

- Giving

- skupina

- imel

- Trdi

- Imajo

- višina

- Luknja

- gostitelj

- gostila

- hover

- Kako

- Kako

- http

- HTTPS

- Lov

- if

- takoj

- Pomembno

- in

- v

- Uvedeno

- sklican

- IT

- ITS

- žargon

- Java

- junij

- samo

- Imejte

- Vedite

- znano

- Zadnja

- pozneje

- levo

- light

- strele

- prijavi

- več

- Poglej

- si

- avtomat

- zlonamerna programska oprema

- Marža

- max širine

- Maj ..

- pomeni

- medtem

- omenjeno

- morda

- več

- Gola varnost

- materni

- Nimate

- potrebujejo

- net

- Novo

- na novo

- št

- normalno

- of

- pogosto

- on

- samo

- or

- Ostalo

- ven

- Outlook

- plačana

- del

- zlasti

- Geslo

- Patch

- paul

- Plačila

- Plače

- opravljeno

- Obdobje

- Kraj

- platon

- Platonova podatkovna inteligenca

- PlatoData

- Točka

- Portal

- pristanišča

- Stališče

- objavljene

- Prispevkov

- Izdelek

- Programmer

- Programiranje

- Napredek

- protokoli

- javno

- objavijo

- objavljeno

- dal

- Hitri

- izsiljevalska

- pripravljen

- relativna

- zahteva

- vrnitev

- Razkrito

- Pravica

- soba

- pravila

- tek

- saga

- Enako

- pravi

- varnost

- Zdi se,

- pošljite

- pošiljanja

- Kmalu

- Zaustavite

- Podoben

- So

- Software

- trdna

- nekdo

- posebej

- SQL

- SQL injection

- Začetek

- ukradeno

- taka

- presenečen

- SVG

- sistem

- Bodite

- sprejeti

- Naloge

- skupina

- Testiranje

- da

- O

- svet

- njihove

- Njih

- zato

- jih

- tretja

- tretjih oseb

- ta

- čeprav?

- 3

- čas

- časovni okvir

- nasveti

- do

- skupaj

- vrh

- Prometa

- prenos

- Prehod

- pregleden

- sprožilo

- OBRAT

- Obrnjen

- ui

- nepokrite

- dokler

- Nadgradnja

- poziva

- URL

- uporaba

- uporabo

- Prodajalec

- preko

- obisk

- Ranljivosti

- ranljivost

- opozorilo

- je

- načini

- we

- web

- Web-Based

- teden

- Weeks

- so bili

- Kaj

- kdaj

- ki

- medtem

- WHO

- katerih

- bo

- z

- brez

- delo

- delal

- deluje

- svet

- bi

- še

- jo

- Vaša rutina za

- zefirnet

![S3 Ep116: Zadnja slama za LastPass? Je kripto obsojeno na propad? [Avdio + besedilo]](https://platoaistream.com/wp-content/uploads/2023/01/s3-ep116-last-straw-for-lastpass-is-crypto-doomed-audio-text-360x220.jpg)