МОЖЕТ ЛИ ВАС ПОЛУЧИТЬ ВЗЛОМАНИЕ, А ЗАТЕМ ПРИСУДИТЬСЯ ЗА ЭТО?

Криптовалюта криминальные авторитеты. Патчи безопасности для VMware, OpenSSH и OpenSSL. Медицинский нарушитель разоренный. Это ошибка или особенность?

Нажмите и перетащите звуковые волны ниже, чтобы перейти к любой точке. Вы также можете слушать прямо на Саундклауд.

С Дугом Аамотом и Полом Даклином

Интро и аутро музыка Эдит Мадж.

Вы можете слушать нас на Soundcloud, Подкасты Apple, Подкасты Google, Spotify, Брошюровщик и везде, где есть хорошие подкасты. Или просто скинь URL нашего RSS-канала в свой любимый подкэтчер.

ПРОЧИТАЙТЕ СТЕНОКРИФИК

ДУГ. Патчи, исправления и криминальные авторитеты — о боже!

О, и еще один менеджер паролей в новостях.

Все это и многое другое в подкасте Naked Security.

[МУЗЫКАЛЬНЫЙ МОДЕМ]

Добро пожаловать в подкаст, все.

Я Пол Даклин; он Дуг Аамот…

.. думаю, я получил это задом наперед, Пол: *Я* Дуг Аамот; *он* - Пол Даклин.

Пол, нам нравится начинать шоу с Эта неделя в истории технологий сегмент.

И я хотел бы представить кое-что из совсем недавней истории.

На этой неделе, 06 февраля 2023 года, наш собственный Пол Даклин…

УТКА. [РАДОСТНО] Уууууууууууууууууууууууууууууууууууу

ДУГ. ...опубликовал интервью с технологическим журналистом Энди Гринберг о своей новой книге «Трейсеры в темноте — глобальная охота на криминальных авторитетов криптовалюты».

Давайте послушаем короткий клип…

[МУЗЫКАЛЬНОЕ СТИНГ]

ПОЛ ДАКЛИН. Конечно, на протяжении десятилетий было увлечение сказать, "Знаешь что? Это шифрование? На самом деле это очень, очень плохая идея. Нам нужны бэкдоры. Мы должны быть в состоянии сломать его, кто-то должен думать о детях и т. д. и т. д.».

ЭНДИ ГРИНБЕРГ. Что ж, интересно поговорить о криптобэкдорах и юридических дебатах по поводу шифрования, которое не могут взломать даже правоохранительные органы.

Я думаю, что в некотором смысле история этой книги показывает, что в этом часто нет необходимости.

Я имею в виду, преступники в этой книге использовали традиционное шифрование.

Они использовали Tor и Dark Web.

И ничего из этого не было взломано, чтобы разорить их.

[МУЗЫКАЛЬНОЕ СТИНГ]

УТКА. Я знаю, что сказал бы это, Даг, но я настоятельно рекомендую это выслушать. Подкаст.

Или, если вы предпочитаете читать, идите и просмотрите стенограмму, потому что…

…как я сказал Энди в конце, разговаривать с ним было так же увлекательно, как и читать книгу.

Я настоятельно рекомендую эту книгу, и у него есть удивительные идеи о таких вещах, как криптографические бэкдоры, которые исходят не только от мнений, но и от изучения того, как правоохранительные органы справляются, по-видимому, очень эффективно, с киберпреступлениями, без необходимости попирать нашу частную жизнь, возможно, как столько, сколько некоторые люди считают необходимым.

Итак, несколько захватывающих идей, Даг:

Tracers in the Dark: Глобальная охота на криминальных авторитетов Crypto

ДУГ. Проверьте это ... это в стандарте Канал подкаста Naked Security.

Если вы слушаете наш подкаст, то он должен быть прямо перед этим.

А теперь давайте перейдем к молниеносному кругу исправлений и обновлений.

У нас есть OpenSSL. у нас есть VMware, и у нас есть OpenSSH.

Давайте начнем с VMware. Павел:

Пользователь VMWare? Беспокоитесь о «программе-вымогателе ESXi»? Проверьте свои патчи прямо сейчас!

УТКА. Я думаю, это стало большой историей из-за бюллетеня, выпущенного французским CERT (командой реагирования на компьютерные чрезвычайные ситуации) в пятницу на прошлой неделе.

Так. это будет 03 февраля 2023 года.

Просто рассказали, как было: «Эй, в VMware ESXi есть старые уязвимости, которые можно было исправить в 2000 и 2021 годах, но некоторые этого не сделали, и теперь мошенники злоупотребляют ими. Сюрприз, сюрприз: конечный результат равен программе-вымогателю».

Они не совсем так выразились... но это и было целью бюллетеня.

Это как бы превратилось в шквал новостей [ИСПУГАННЫЙ ГОЛОС]: «О, нет! Гигантская ошибка в VMware!»

Кажется, что люди делают вывод: «О, нет! Это новый нулевой день! Я лучше все брошу и пойду посмотрю!»

И в некотором смысле это хуже, чем нулевой день, потому что, если вы подвергаетесь риску атаки этой конкретной кибербанды, заканчивающейся программами-вымогателями…

…вы были уязвимы в течение двух лет.

ДУГ. Вообще-то 730 дней…

УТКА. В точку!

Поэтому я написал статью, чтобы объяснить, в чем проблема.

Я также декомпилировал и проанализировал вредоносное ПО, которое они использовали в конце.

Потому что я думаю, что многие люди прочли эту историю так: «Вау, в VMware есть большая ошибка, которая ведет к программам-вымогателям. Так что, если я исправлен, мне не нужно ничего делать, и программы-вымогателя не будет».

И проблема в том, что эти дыры можно использовать, по сути, для получения root-доступа на ящиках ESXi, где мошенникам не нужно использовать программы-вымогатели.

Они могут заниматься кражей данных, рассылкой спама, кейлогингом, криптомайнингом и {вставьте сюда наименее любимое киберпреступление}.

И инструмент вымогателей, который используют эти мошенники, который является полуавтоматическим, но может использоваться вручную, представляет собой автономный скремблер файлов, предназначенный для быстрого скремблирования действительно больших файлов.

Так что они не полностью зашифрованы — они настроили его так, что он шифрует мегабайт, пропускает 99 МБ, шифрует мегабайт, пропускает 99 МБ…

…поэтому он очень, очень быстро пройдет многогигабайтный или даже терабайтный VMDK (файл образа виртуальной машины).

И у них есть сценарий, который запускает этот инструмент шифрования для каждого образа VMware, который он может найти, и все это параллельно.

Конечно, любой может развернуть этот конкретный инструмент *без взлома через уязвимость VMware*.

Так что, если вы не исправлены, это не обязательно заканчивается программами-вымогателями.

И если вы пропатчены, это не единственный способ, которым мошенники могут проникнуть внутрь.

Поэтому полезно узнать о рисках этой программы-вымогателя и о том, как вы можете защититься от нее.

ДУГ. ОК отлично.

Тогда у нас есть pokeable ошибка двойной свободной памяти в OpenSSH.

Это весело сказать…

OpenSSH исправляет ошибку двойного освобождения памяти, которую можно проверить по сети

УТКА. Это так, Дуг.

И я подумал: «Это довольно забавно понимать», поэтому я написал это на Naked Security, чтобы помочь вам понять некоторые из этого жаргона, связанного с ошибками памяти.

Это довольно эзотерическая проблема (вероятно, она не повлияет на вас, если вы будете использовать OpenSSH), но я все же думаю, что это интересная история, потому что [A], потому что команда OpenSSH решила, что они раскроют ее в примечаниях к выпуску: «Это не имеет номера CVE, но в любом случае вот как это работает», и [B] это отличное напоминание о том, что ошибки управления памятью, особенно когда вы программируете на C, могут случиться даже с опытными программистами.

Это двойное освобождение, когда вы заканчиваете с блоком памяти, поэтому вы возвращаете его системе и говорите: «Вы можете передать это другой части моей программы. Я покончил с этим».

И затем, позже, вместо того, чтобы снова использовать тот же блок после того, как вы сдались (что было бы явно плохо), вы снова возвращаете память.

И это звучит примерно так: «Ну, что плохого? Ты просто удостоверяешься.

Это все равно, что вернуться с автостоянки в свою квартиру, подняться и проверить: «Я действительно выключил духовку?»

Неважно, если вы вернетесь, а он выключен; это имеет значение только в том случае, если вы вернетесь и обнаружите, что не выключили его.

Так что плохого в дабл-фри?

Проблема, конечно, в том, что это может сбить с толку базовую систему, и это может привести к тому, что чья-то чужая память станет неуправляемой или неуправляемой, что могут использовать мошенники.

Так что, если вы не понимаете, как все это работает, то я думаю, что это интересное, возможно, даже важное чтение…

…даже несмотря на то, что ошибка достаточно эзотерична, и, насколько нам известно, никто еще не придумал, как ее эксплуатировать.

ДУГ. Наконец, что не менее важно, существует высокая степень тяжести ошибка кражи данных в OpenSSL это было исправлено.

И я бы призвал людей, если вы похожи на меня, в меру техничны, но не склонны к жаргону…

…официальные записи переполнены жаргоном, но, Пол, вы мастерски переводите этот жаргон на простой английский язык.

Включая динамитное объяснение того, как работают ошибки памяти, в том числе: разыменование NULL, разыменование недопустимого указателя, переполнение буфера чтения, использование после освобождения, двойное освобождение (о котором мы только что говорили) и многое другое:

OpenSSL исправляет ошибку кражи данных High Severity — исправьте сейчас!

УТКА. [ПАУЗА] Даг, ты лишил меня дара речи.

Большое вам спасибо за ваши добрые слова.

Я написал это по… Я хотел назвать две причины, но вроде как три причины.

Во-первых, OpenSSH и OpenSSL — это две совершенно разные вещи — это два совершенно разных проекта с открытым исходным кодом, управляемые разными командами, — но оба они очень широко используются.

Таким образом, ошибка OpenSSL, в частности, вероятно, относится к вам где-то в вашем ИТ-пространстве, потому что какой-то продукт, который у вас где-то есть, почти наверняка включает ее.

И если у вас есть дистрибутив Linux, дистрибутив, вероятно, также предоставляет свою собственную версию — мой Linux обновился в тот же день, так что вы хотите пойти и проверить сами.

Поэтому я хотел, чтобы люди знали о новых номерах версий.

И, как мы уже сказали, там было головокружительное количество жаргона, которое, как мне показалось, стоило объяснить… почему даже мелочи имеют значение.

И есть одна серьезная ошибка. (не буду объяснять путаница здесь — перейдите к статье, если вы хотите провести аналогии о том, как это работает.)

И это тот случай, когда злоумышленник, возможно, просто может вызвать то, что кажется совершенно невинным сравнением памяти, когда он просто сравнивает этот буфер памяти с этим буфером памяти…

… но они неправильно направляют один из буферов и, о чудо, они могут выяснить, что находится в *вашем* буфере, сравнив его с известным материалом, который они поместили в *свои*.

Теоретически вы можете злоупотреблять такой ошибкой, что можно назвать Heartbleed.

Я уверен, что все мы помним, что если наша карьера в сфере ИТ началась в 2014 году или раньше, Ошибка OpenSSL Heartbleed, где клиент мог пропинговать сервер и спросить: «Вы еще живы?»

«Сердечная боль» — стоит ли ДЕЙСТВИТЕЛЬНО менять все свои пароли сразу?

И он отправлял обратно сообщение, содержащее до 64 килобайт дополнительных данных, которые, возможно, по ошибке содержали чужие секреты.

И это проблема с ошибками утечки памяти или потенциальными ошибками утечки памяти в криптографических продуктах.

Им, по задумке, обычно есть что скрывать гораздо больше, чем традиционным программам!

Итак, идите и прочитайте это и обязательно исправьте, как только сможете.

ДУГ. Я не могу поверить, что Heartbleed был в 2014 году.

Кажется… У меня был только один ребенок, когда это вышло, и он был младенцем, а теперь у меня еще двое.

УТКА. И тем не менее, мы все еще говорим об этом…

ДУГ. Серьезно!

УТКА. …в качестве определяющего напоминания о том, почему простое переполнение буфера чтения может иметь катастрофические последствия.

Потому что многие люди склонны думать: «О, ну, конечно, это гораздо менее вредно, чем переполнение буфера *write*, когда я могу ввести шелл-код или изменить поведение программы?»

Конечно, если бы я мог просто что-то читать, ну, я мог бы получить ваши секреты… это плохо, но это не позволяет мне получить root-доступ и захватить вашу сеть.

Но, как показали многие недавние утечки данных, иногда возможность чтения данных с одного сервера может привести к раскрытию секретов, которые позволят вам войти на кучу других серверов и делать гораздо более неприятные вещи!

ДУГ. Ну, это отличный переход о гадких вещах и секретах.

У нас есть обновление истории от Голая безопасность в прошлом.

Вы можете вспомнить историю конца прошлого года о том, как кто-то взломал психотерапевтическую компанию и украл кучу расшифровок терапевтических сеансов, а затем использовал эту информацию для вымогательства у пациентов этой компании.

Ну, он побежал… и был просто недавно арестован во Франции:

Подозреваемый в вымогательстве психотерапевтических средств из Финляндии арестован во Франции

УТКА. Это было поистине отвратительное преступление.

Он не просто взломал компанию и украл кучу данных.

Он взломал *психотерапевтическую* компанию, и, что вдвойне печально, эта компания, кажется, совершенно небрежно относилась к безопасности своих данных.

На самом деле, их бывший генеральный директор имеет проблемы с властями по обвинениям, которые сами по себе могут привести к тюремному заключению, потому что у них просто была вся эта динамитная информация, которую они действительно должны были защищать своих пациентов, но не сделали этого.

Положили на облачный сервер с дефолтным паролем, видимо, там, где мошенник и наткнулся.

Но природа того, как развернулась брешь, была действительно ужасной.

Он шантажировал компанию… По-моему, он сказал: «Я хочу 450,000 XNUMX евро, или я выдам все данные».

И, конечно же, компания молчала об этом — поэтому регуляторы решили заняться и компанией.

Они молчали об этом, надеясь, что никто никогда не узнает, и тут приходит этот парень и говорит: «Заплатите нам деньги, или иначе».

Ну, они не собирались платить ему.

В этом не было смысла: у него уже была дата, и он уже делал с ней плохие вещи.

И поэтому, как вы говорите, мошенники решили: «Ну, если я не могу получить от компании 450,000 200 евро, почему бы мне не попробовать поразить каждого человека, прошедшего психотерапию, по XNUMX евро каждому?»

По словам известного журналиста-киберсыщика Брайана Кребса, в его записке о вымогательстве говорилось: «У вас есть 24 часа, чтобы заплатить мне 200 евро. Тогда я даю вам 48 часов, чтобы заплатить 500 евро. И если я не получу от тебя вестей через 72 часа, я расскажу твоим друзьям, семье и всем, кто хочет знать, то, что ты сказал».

Поскольку эти данные включали стенограммы, Даг.

С какой стати они вообще хранили эти вещи по умолчанию?

Я никогда этого не пойму.

Как вы говорите, он действительно бежал из страны, и его «заочно» арестовали финны; что позволило им выдать международный ордер на арест.

Как бы то ни было, сейчас ему предстоит столкнуться с музыкой во Франции, где, естественно, французы добиваются его экстрадиции в Финляндию, а финны добиваются отдать под суд.

По-видимому, у него есть форма [эквивалент в США: приоры] для этого. Дуг.

Он и раньше был судим за киберпреступления, но тогда он был несовершеннолетним.

Я думаю, ему сейчас 25 лет; тогда ему было 17, так что он получил второй шанс.

Он получил условный срок и небольшой штраф.

Но если эти обвинения верны, я думаю, многие из нас подозревают, что на этот раз он не отделается так легко, если его признают виновным.

ДУГ. Так что это хорошее напоминание о том, что вы можете быть — если вы похожи на эту компанию — и жертвой *и* виновником.

И еще одно напоминание о том, что у вас должен быть план.

Итак, у нас есть несколько советов в конце статьи, начиная с: Отрепетируйте, что вы будете делать, если сами столкнетесь с нарушением.

У тебя должен быть план!

УТКА. Абсолютно.

Вы не можете сделать это по ходу дела, потому что просто не будет времени.

ДУГ. А также, если вы человек, на которого повлияло что-то вроде этого: Подумайте о том, чтобы подать отчет, потому что это поможет в расследовании.

УТКА. Действительно так.

Насколько я понимаю, в этом случае многие люди, получившие эти требования о вымогательстве, *действительно* обратились к властям и сказали: «Это произошло совершенно неожиданно. Это как нападение на улице! Что вы собираетесь с этим делать?"

Власти сказали: «Отлично, давайте соберем отчеты», и это означает, что они могут построить лучшее дело и привести веские доводы для чего-то вроде экстрадиции.

ДУГ. Хорошо, очень хорошо.

Мы завершим наше шоу словами: «Еще неделя, еще один менеджер паролей на горячем месте».

На этот раз это KeePass.

Но эта конкретная неразбериха не так проста, Пол:

В KeePass сообщается об «уязвимости» для кражи паролей — ошибка или функция?

УТКА. На самом деле, Даг, я думаю, вы могли бы сказать, что это очень просто… и в то же время очень сложно. [СМЕЕТСЯ]

ДУГ. [СМЕЕТСЯ] Хорошо, давайте поговорим о том, как это работает на самом деле.

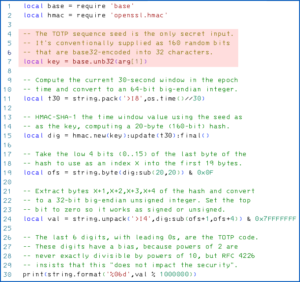

Сама функция является чем-то вроде функции автоматизации, скриптового типа…

УТКА. «Триггер» — это термин для поиска — так они это называют.

Так, например, когда вы сохраняете файл базы данных [KeePass], например (возможно, вы обновили пароль или создали новую учетную запись и нажали кнопку сохранения), было бы неплохо, если бы вы могли вызвать собственный скрипт, который синхронизирует эти данные с резервной копией в облаке?

Вместо того, чтобы пытаться написать код в KeePass для работы со всеми возможными системами облачной загрузки в мире, почему бы не предоставить механизм, с помощью которого люди могли бы настраивать его, если захотят?

Точно так же, когда вы пытаетесь использовать пароль… вы говорите: «Я хочу скопировать этот пароль и использовать его».

Было бы неплохо, если бы вы могли вызвать сценарий, который получает копию открытого текста пароля, чтобы он мог использовать его для входа в учетные записи, которые не так просты, как просто ввод данных в веб-форму, которая находится на ваш экран?

Это может быть что-то вроде вашей учетной записи GitHub, или вашей учетной записи Continuous Integration, или чего-то еще.

Эти вещи называются «триггерами», потому что они предназначены для срабатывания, когда продукт выполняет определенные действия.

И некоторые из этих вещей — неизбежно, потому что это менеджер паролей — связаны с обработкой ваших паролей.

Скептики считают, что «ну, эти триггеры слишком просты в настройке, а добавление триггера само по себе не защищено паролем для защиты от несанкционированного доступа».

Вы должны ввести мастер-пароль, чтобы получить доступ к своим паролям, но вам не нужно вводить мастер-пароль, чтобы получить доступ к файлу конфигурации, чтобы получить доступ к паролям.

Вот, думаю, откуда берутся скептики.

А другие люди говорят: «Знаешь что? Они должны получить доступ к файлу конфигурации. Если у них это есть, у тебя уже большие проблемы!

ДУГ. «Люди» включают KeePass, который говорит: «Эта программа не предназначена для защиты от кого-то [СМЕЕТСЯ], который сидит на вашем стуле, когда вы уже вошли в свою машину и приложение».

УТКА. В самом деле.

И я думаю, что истина, вероятно, где-то посередине.

Я вижу аргумент, почему, если вы собираетесь защитить пароли мастер-паролем… почему бы вам также не защитить файл конфигурации?

Но я также согласен с людьми, которые говорят: «Знаете что? Если они вошли в вашу учетную запись, и они на вашем компьютере, и они уже вы, вы уже заняли второе место в гонке ».

Так что не делай этого!

ДУГ. [СМЕЕТСЯ] Хорошо, если мы немного уменьшим масштаб этой истории…

…Читатель Naked Security Ричард спрашивает:

Является ли менеджер паролей, независимо от того, какой именно, единственной точкой отказа? По замыслу это очень ценная цель для хакера. А наличие любой уязвимости позволяет злоумышленнику получить джекпот по каждому паролю в системе, независимо от номинальной надежности этих паролей.

Думаю, этот вопрос сейчас задают многие.

УТКА. В некотором смысле, Даг, это своего рода вопрос без ответа.

Немного похоже на этот «триггер» в файле конфигурации в KeePass.

Это ошибка, или фича, или мы должны признать, что это и то, и другое?

Я думаю, как сказал другой комментатор той же самой статьи, есть проблема со словами: «Менеджер паролей — это единственная точка отказа, поэтому я не собираюсь его использовать. Что я сделаю, так это придумаю *один* очень, очень сложный пароль и буду использовать его для всех своих сайтов».

Это то, что делают многие люди, если они не используют диспетчер паролей… и вместо того, чтобы быть *потенциальной* единственной точкой отказа, это создает что-то, что точно, абсолютно *и уже* является единственной точкой отказа.

Поэтому менеджер паролей, безусловно, меньшее из двух зол.

И я думаю, что в этом есть большая доля правды.

ДУГ. Да, я бы сказал, что я думаю, что это *может* быть единственной точкой отказа, в зависимости от типов учетных записей, которые вы ведете.

Но для многих служб это не является и не должно быть единой точкой *полного* отказа.

Например, если мой банковский пароль будет украден, и кто-то войдет в мой банковский счет, мой банк увидит, что они входят в систему с другого конца мира, и скажет: «Вау! Подожди секунду! Это выглядит странно».

И они зададут мне контрольный вопрос или пришлют мне по электронной почте дополнительный код, который я должен ввести, даже если я не настроен для 2FA.

Большинство моих важных учетных записей… Я не слишком беспокоюсь об этих учетных данных, потому что будет автоматический второй фактор, через который мне придется перепрыгнуть, потому что логин будет выглядеть подозрительно.

И я надеюсь, что технология станет настолько простой в применении, что любой сайт, хранящий какие-либо данные, просто будет иметь встроенный вопрос: «Почему этот человек входит в систему из Румынии посреди ночи, когда он обычно находится в Бостоне?»

Многие из этих отказоустойчивых устройств предназначены для больших важных вещей, которые вы можете хранить в сети, поэтому я надеюсь, что в этом смысле это не должно быть единственной точкой отказа.

УТКА. Это отличный момент, Даг, и я думаю, что он как бы иллюстрирует, что существует, если хотите, животрепещущий вопрос, который стоит за вопросом, а именно: «Зачем нам вообще нужно так много паролей?»

И, возможно, один из способов приблизиться к будущему без паролей — это просто позволить людям использовать веб-сайты, на которых они могут выбрать *не* иметь (воздушные кавычки) «гигантское удобство» необходимости создавать учетную запись в первую очередь.

ДУГ. [ГЛУМЫЙ СМЕХ] Как мы уже обсуждали, на меня повлиял взлом LastPass, я посмотрел на свой гигантский список паролей и сказал: «О, Боже мой, я должен сменить все эти пароли!»

Как оказалось, мне пришлось *сменить* половину этих паролей, и, что еще хуже, мне пришлось *отменить* другую половину этих учетных записей, потому что у меня там было так много учетных записей...

…только за то, что ты сказал; «Мне нужно создать учетную запись, чтобы получить доступ к чему-либо на этом сайте».

И они не все просто нажмите и отмените.

Некоторые, вы должны позвонить.

Некоторые, вы должны поговорить с кем-то в чате.

Это было намного труднее, чем просто сменить кучу паролей.

Но я бы призвал людей, независимо от того, используете ли вы менеджер паролей или нет, взглянуть только на огромное количество учетных записей, которые у вас есть, и удалить те, которые вы больше не используете!

УТКА. Да.

В трех словах: «Меньше значит больше».

ДУГ. Абсолютно!

Хорошо, большое спасибо, Ричард, что прислал это.

Если у вас есть интересная история, комментарий или вопрос, который вы хотели бы отправить, мы будем рады прочитать его в подкасте.

Вы можете написать на почту tip@sophos.com, прокомментировать любую из наших статей или связаться с нами в социальных сетях: @NakedSecurity.

Это наше шоу на сегодня; большое спасибо, что выслушали.

Для Пола Даклина я Дуг Аамот, напоминаю вам до следующего раза…

ОБА. Оставайтесь в безопасности!

[МУЗЫКАЛЬНЫЙ МОДЕМ]

- SEO-контент и PR-распределение. Получите усиление сегодня.

- Платоблокчейн. Интеллект метавселенной Web3. Расширение знаний. Доступ здесь.

- Источник: https://nakedsecurity.sophos.com/2023/02/09/s3-ep121-can-you-get-hacked-and-then-prosecuted-for-it-audio-text/

- 000

- 2014

- 2021

- 2023

- 2FA

- a

- в состоянии

- О нас

- О криптографии

- об этом

- абсолютно

- злоупотребление

- Принять

- доступ

- Учетная запись

- Учетные записи

- через

- на самом деле

- совет

- влиять на

- После

- против

- Все

- Обвинения

- позволяет

- уже

- в порядке

- удивительный

- и

- Другой

- кто угодно

- откуда угодно

- Квартира

- приложение

- Apple

- аргумент

- арестовать

- за участие

- гайд

- статьи

- атаковать

- аудио

- автор

- Власти

- Автоматический

- автоматизация

- Baby

- назад

- Черные ходы

- Восстановление

- Плохой

- Банка

- счет в банке

- , так как:

- становление

- до

- не являетесь

- верить

- ниже

- Лучшая

- большой

- Немного

- Заблокировать

- Синии

- книга

- Бостон

- коробки

- марка

- Новостройка

- нарушение

- нарушения

- Ломать

- Разрыв

- Брайан

- буфер

- переполнение буфера

- Ошибка

- ошибки

- строить

- построенный

- бюллетень

- Группа

- бюст

- кнопка

- призывают

- под названием

- не могу

- автомобиль

- карьера

- случаев

- катастрофический

- Генеральный директор

- определенный

- конечно

- Кресла

- шанс

- изменение

- изменения

- расходы

- проверка

- контроль

- ребенок

- Дети

- Выберите

- клиент

- облако

- облачный сервер

- код

- Кодирование

- собирать

- COM

- как

- приход

- комментарий

- Компания

- сравнив

- полностью

- сложный

- компьютер

- Конфигурация

- (CIJ)

- может

- страна

- курс

- корт

- трещина

- треснувший

- Создайте

- создает

- Полномочия

- Преступление

- Преступники

- Крюки

- крипто-

- криптовалюта

- криптографический

- Крипто Майнинг

- CVE

- киберпреступности

- темно

- Dark Web

- данным

- Нарушения данных

- безопасность данных

- База данных

- Время

- день

- сделка

- дебаты

- десятилетия

- решенный

- глубоко

- По умолчанию

- определяющий

- определенно

- Обрадованный

- запросы

- в зависимости

- развертывание

- Проект

- предназначенный

- DID

- различный

- Раскрывать

- обсуждается

- не

- дело

- Dont

- дважды бесплатно

- Падение

- каждый

- земля

- фактически

- Еще

- крайняя необходимость

- зашифрованный

- шифрование

- принуждение

- Английский

- Равно

- Эквивалент

- по существу

- имущество

- и т.д

- Даже

- НИКОГДА

- Каждая

- многое

- точно,

- пример

- опытные

- Объяснять

- Эксплуатировать

- вымогательство

- дополнительно

- выдача

- всего лишь пяти граммов героина

- Ошибка

- семья

- увлекательный

- Особенность

- февраль

- фигурный

- Файл

- Файлы

- Подача

- Найдите

- конец

- окончание

- Финляндия

- First

- фиксированной

- форма

- Бывший

- бывший генеральный директор

- найденный

- Франция

- Французский

- пятница

- друзья

- от

- полный

- полностью

- fun

- будущее

- в общем

- генерируется

- получить

- получающий

- гигант

- GitHub

- Дайте

- данный

- Глобальный

- Go

- Бог

- идет

- будет

- хорошо

- большой

- Парень

- взломанa

- хакер

- Половина

- Управляемость

- происходить

- вредный

- услышанный

- heartbleed

- помощь

- помогает

- здесь

- Спрятать

- High

- история

- Удар

- ударять

- Отверстия

- надежды

- надеясь

- ГОРЯЧИЙ

- ЧАСЫ

- Как

- HTTPS

- огромный

- БОЛЬНОЙ

- идея

- изображение

- очень

- осуществлять

- важную

- in

- включают

- включены

- включает в себя

- В том числе

- информация

- размышления

- пример

- вместо

- интеграции.

- интересный

- Мультиязычность

- ходе расследования,

- вопрос

- IT

- саму трезвость

- куш

- жаргон

- работа

- журналист

- Прыгать

- Сохранить

- хранение

- Вид

- Знать

- известный

- Фамилия

- В прошлом году

- LastPass

- Поздно

- смеяться

- закон

- правоохранительной

- вести

- ведущий

- Юр. Информация

- меньшей

- молния

- Linux

- Список

- Listening

- мало

- жить

- загрузка

- посмотреть

- смотрел

- искать

- ВЗГЛЯДЫ

- Лорды

- серия

- любят

- машина

- сделать

- Создание

- вредоносных программ

- управление

- менеджер

- вручную

- многих

- мастер

- Вопрос

- Вопросы

- означает

- механизм

- основным медицинским

- Память

- сообщение

- средняя

- может быть

- небольшая

- ошибка

- деньги

- БОЛЕЕ

- двигаться

- Музыка

- музыкальный

- Голая Безопасность

- Голый Подкаст Безопасности

- природа

- обязательно

- необходимо

- Необходимость

- нуждающихся

- сеть

- Новые

- Новости

- следующий

- ночь

- нормально

- Заметки

- отвлеченный

- номер

- номера

- Официальный представитель в Грузии

- Старый

- ONE

- онлайн

- открытый

- с открытым исходным кодом

- проекты с открытым исходным кодом

- OpenSSL

- Обзор

- Другое

- задолженность

- собственный

- Параллельные

- Парк

- часть

- особый

- особенно

- Пароль

- Password Manager

- пароли

- Патчи

- Патчи

- пациентов

- Пол

- ОПЛАТИТЬ

- Люди

- народный

- возможно

- человек

- пинг

- Часть

- одноцветный

- Простой текст

- план

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Много

- Подкаст

- Подкасты

- Точка

- возможное

- Блог

- потенциал

- предпочитать

- присутствие

- тюрьма

- политикой конфиденциальности.

- вероятно

- Проблема

- проблемам

- Продукт

- Продукция

- FitPartner™

- Программисты

- проектов

- для защиты

- защищенный

- доказанный

- обеспечивать

- приводит

- психотерапия

- цель

- положил

- Полагая

- вопрос

- САЙТ

- быстро

- Гонки

- вымогателей

- Читать

- читатель

- Reading

- причины

- получила

- последний

- рекомендовать

- Несмотря на

- Регулирующие органы

- освободить

- помнить

- отчету

- Сообщается

- Отчеты

- ответ

- результат

- Ричард

- Снижение

- рисках,

- Румыния

- корень

- корневой доступ

- год

- Новости

- Run

- Бег

- Сказал

- то же

- Сохранить

- экран

- Поиск

- Во-вторых

- вторичный

- безопасность

- поиск

- кажется

- сегмент

- отправка

- смысл

- предложение

- Услуги

- сессиях

- набор

- должен

- показывать

- Шоу

- просто

- просто

- одинарной

- сайте

- Сайтов

- Сидящий

- небольшой

- So

- Соцсети

- некоторые

- Кто-то

- удалось

- где-то

- Скоро

- Источник

- спам

- Spotify

- автономные

- стандарт

- Начало

- Начало

- оставаться

- По-прежнему

- украли

- буря

- История

- простой

- прочность

- сильнее

- сильно

- отправить

- безусловно,

- сюрприз

- подвесной

- подозрительный

- система

- взять

- Говорить

- говорить

- цель

- команда

- команды

- технологии

- Технический

- Технологии

- Ассоциация

- мир

- их

- сами

- терапия

- задача

- вещи

- тщательно

- мысль

- три

- Через

- время

- в

- сегодня

- слишком

- инструментом

- Tor

- к

- традиционный

- Запись

- вызвать

- беда

- ОЧЕРЕДЬ

- Оказалось

- Типы

- лежащий в основе

- понимать

- понимание

- Обновление ПО

- обновление

- URL

- us

- использование

- использовать после освобождения

- Информация о пользователе

- версия

- Жертва

- Виртуальный

- виртуальная машина

- VMware

- Режимы

- Уязвимости

- уязвимость

- Уязвимый

- ждать

- стремятся

- варрант

- способы

- Web

- веб-сайты

- неделя

- известный

- Что

- будь то

- который

- КТО

- будете

- без

- слова

- Работа

- разрабатывать

- работает

- Мир

- беспокоиться

- стоимость

- бы

- записывать

- написать код

- год

- лет

- ВАШЕ

- себя

- зефирнет

- зум

![S3 Ep115: Реальные криминальные истории – Один день из жизни борца с киберпреступностью [Аудио + Текст]](https://platoaistream.com/wp-content/uploads/2022/12/s3-ep115-true-crime-stories-a-day-in-the-life-of-a-cybercrime-fighter-audio-text-360x188.png)