| Что нужно знать: |

| — Генерация начального числа Trust Wallet была ошибочной, общая энтропия составляла всего 32 бита. Мы создали файл, содержащий все возможные семена.

– К счастью, Ledger Donjon очень быстро обнаружил уязвимость и, вероятно, избежал одного из крупнейших взломов в криптоэкосистеме. |

14 ноября 2022 года Trust Wallet, широко используемый программный кошелек, объявил о выпуске своего расширения для браузера. Он позволяет получить доступ к цифровым активам в нескольких блокчейнах прямо из браузера и является долгожданным дополнением к существующим приложениям для iOS и Android.

Ledger Donjon недавно обнаружил критическую уязвимость в этом расширении браузера, позволяющую злоумышленнику украсть все активы любого кошелька, созданного с помощью этого расширения, без какого-либо взаимодействия с пользователем. Зная адрес учетной записи, можно немедленно вычислить ее закрытый ключ, а затем получить доступ ко всем ее средствам. Ниже приведены сведения об уязвимости, о том, как Ledger Donjon ее обнаружил, ее влияние с течением времени, оценка уязвимых активов и то, как Trust Wallet отреагировал на ее исправление. Но начнем с того, что вспомним основы.

Как создаются кошельки

Генерация энтропии сложна. Нам, ученым, нравится воспроизводимость и возможность объяснять явления причинно-следственными принципами. Итак, вообще говоря, сложно создать случайность. Более того, трудно продемонстрировать, что случайные числа верны, а плохой, но не полностью испорченный генератор случайных чисел может легко обмануть наблюдателя. Для хорошей случайности нам нужно равномерное распределение битов и байтов (и даже размер всех кусков) и непредсказуемость. Для наблюдателя последовательности должно быть невозможно получить какую-либо информацию о следующей части последовательности, которая будет сгенерирована.

Поскольку этих свойств невероятно трудно достичь, криптовалютное пространство старается максимально избегать зависимости от случайности, но она нам все же нужна на одном этапе: когда мы создаем новый кошелек.

Вы, вероятно, уже знакомы со своей мнемоникой, состоящей из 12-24 английских слов, которые позволяют вам делать резервную копию вашего кошелька (если нет, вы можете проверить Леджер Академия статью именно на эту тему).

Эта мнемоника кодирует от 16 до 32 байтов энтропии, согласно Стандарт БИП 39 – качество этой энтропии имеет решающее значение, так как она будет источником всех ключей, используемых вашим кошельком во всех цепочках, в соответствии с детерминированным процессом вывода, определенным BIP 32 и BIP 44 стандарты.

Эта иерархическая детерминированная схема сегодня широко распространена, учитывая, насколько легко она позволяет пользователям создавать резервные копии бесконечного числа ключей и ее переносимость (несмотря на то, что BIP 39 «единодушно не рекомендуется к внедрению»). Роуминг подписчика — это мощная функция: когда ваш любимый кошелек выходит из строя или разочаровывает, вы можете просто взять с собой свою мнемонику (или, что еще лучше, свое устройство Ledger), переключиться на другое, сохранить свою финансовую свободу и ограничить любое влияние его простоя.

Но опять же, для этого требуется безупречный источник энтропии.

Обзор уязвимости

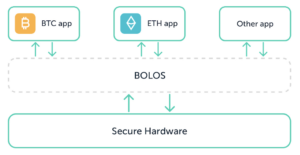

Trust Wallet полагается на Ядро кошелька доверия, кроссплатформенная библиотека, реализующая низкоуровневую функциональность криптографического кошелька для многих блокчейнов. Он был ориентирован на мобильные устройства, но с апреля 2022 года он также нацелен на Wasm (см. #2132).

Хотя большая часть Trust Wallet Core является переносимой, некоторые модули и функции очень специфичны для конкретной цели. В частности, это относится к безопасной части случайной генерации, используемой для создания криптографических материалов, таких как закрытые ключи, и мнемоники для HD-кошельков. Каждая реализация использует генератор псевдослучайных чисел (PRNG), предлагаемый операционной системой:

- Для iOS

SecRandomCopyBytesиспользуется. - Для Android энтропия предоставляется экземпляром

java.security.SecureRandom.

Обычно это хорошая практика, поскольку предполагается, что такие примитивы безопасны.

Серверная часть Wasm

Есть разница с мишенью Wasm. Этот модуль может работать в нескольких средах, таких как любой браузер, поддерживающий Wasm или Node.js. Эти платформы не предоставляют общий сильный PRNG, и из этих сред нельзя получить доступ к «классическим» системным интерфейсам. Например, модуль Wasm, работающий в Chrome для Linux, не мог напрямую читать /dev/urandom.

Для решения этой проблемы был реализован специальный так называемый «безопасный генератор случайных чисел». #2240. Он основан на PR, сделанном в emscripten (см. PR #12240 in emscripten) написано именно для того, чтобы не читать /dev/urandom.

По мнению автора:

То, что мы делаем здесь, просто, мы обертываем std::random_device std::mt19937 и вернуть случайное значение uint32, вдохновленное emscripten-core/emscripten#12240.

Здесь есть важная проблема, которая приводит к критической уязвимости ядра кошелька для Wasm и любого продукта, который на него опирается: используемый PRNG — это Twister Mersenne, и его нельзя использовать в криптографических целях. Более того, специализированная версия mt19937 принимает одно 32-битное значение в качестве входного начального числа.

Какие тут последствия? Пользовательский модуль Random для Wasm реализует две функции: random32 который выводит 32-битное случайное значение, и random_buffer который заполняет буфер произвольного размера случайными данными. В проекте Wallet Core эти функции используются исключительно trezor-crypto, криптографической библиотекой, разработанной Trezor для обеспечения безопасной криптографии на их аппаратных кошельках.

Теперь давайте посмотрим, как генерируются HD-кошельки:

- Точка входа — HDWallet. Требуется сила и парольная фраза, чтобы защитить его позже:

https://github.com/trustwallet/wallet-core/blob/3.1.0/src/HDWallet.cpp#L45

Затем эта функция вызывает mnemonic_generate для создания мнемоники BIP-39:

https://github.com/trustwallet/wallet-core/blob/3.1.0/trezor-crypto/crypto/bip39.c#L55

mnemonic_generate звонки random_buffer, который выводит случайный буфер, заполненный с помощью PRNG скручивания Мерсенна, экземпляр которого только что был заполнен:

https://github.com/trustwallet/wallet-core/blob/3.1.0/wasm/src/Random.cpp#L19

Поскольку начальное число составляет всего 32 бита, версия ядра кошелька Wasm позволяет создать только 2^32 (~ 4 миллиарда) возможных мнемоник. Все эти мнемоники можно сгенерировать за пару часов на одном компьютере.

Оттуда злоумышленник может:

- Вычислите все семена, закрытые ключи, а затем адреса каждой криптовалюты, обрабатываемой Trust Wallet.

- Сканируйте связанные цепочки блоков, чтобы извлечь все используемые адреса.

- Вычислите пересечение, чтобы получить все адреса кошельков, созданных Trust Wallet для Wasm, и украсть их средства.

Запуск такой атаки занимает гораздо больше пары часов, но на нескольких графических процессорах выполним менее чем за сутки (см. medium.com/@johncantrell97/how-i-checked-over-1-trillion-mnemonics-in-30-hours-to-a-bitcoin для оценки стоимости. Атака здесь в 256 раз легче).

Приложение для расширения браузера Trust Wallet

Ассоциация Браузерное расширение Trust Wallet является расширением для браузеров на базе Chromium. Он явно является конкурентом MetaMask и позиционируется как «безопасный крипто-кошелек с несколькими цепочками и шлюз для тысяч децентрализованных приложений Web3 (dApps)».

Расширение имеет закрытый исходный код, но его код можно легко проанализировать. Он основан на уязвимой реализации Wasm Trust Wallet Core.

При создании кошелька расширение создает мнемонику из 12 слов из случайного 128-битного начального числа. Мнемоника создается следующим образом:

HDWallet.create — это автоматически сгенерированная оболочка Wasm для описанного выше конструктора HDWallet. Это означает, что уязвимые random_buffer используется функция, поэтому мнемоники могут быть извлечены из адреса пользователя с помощью атаки грубой силы.

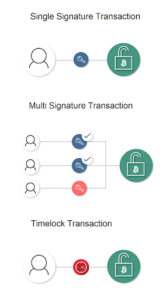

Это расширение обрабатывает следующие активы: AVAX, BNB, ETH, MATIC, SOL и TWT.

- Адреса идентичны для ETH, BNB, MATIC, AVAX и TWT. Это стандартные адреса Ethereum, имеющие один и тот же путь вывода (m/44'/60'/0'/0/0).

- Солана использует другой путь вывода: m/44'/501'/0'/0'.

Чтобы слить средства всех пользователей расширения Trust Wallet, злоумышленник может:

- Вычислите и сохраните все возможные мнемоники, затем закрытый ключ Ethereum и адрес Ethereum, которые могут быть сгенерированы этим расширением.

- Соберите все используемые адреса Ethereum, созданные с момента первого выпуска браузерного расширения Trust Wallet, и сохраните их локально.

- Выполните поиск в базе данных адресов.

- Пустой кошелек с закрытым ключом, если адрес был использован.

Эти шаги можно воспроизвести для каждой цепочки. Теперь мы подробно расскажем, как Ledger Donjon реализовал эту атаку на Ethereum и Binance Smart Chain, разумеется, без опустошения кошельков.

Атака на трастовый кошелек

Уязвимость позволяет злоумышленнику вычислить мнемонику с любого адреса кошелька, созданного расширением для браузера. Для этого нужно вычислить отображение между возможными мнемониками и результирующим адресом.

Генерация всех адресов, которые может создать расширение Trust Wallet

Основываясь на ранее описанной уязвимости в PRNG, можно перечислить все адреса (и связанные с ними закрытые ключи), которые может создать расширение Trust Wallet. Моя идея заключалась в том, чтобы хранить все возможные адреса в большой таблице. Затем по списку адресов, извлеченному из блокчейна Ethereum, можно проверить, присутствуют ли какие-то адреса в этой таблице. Если это так, его закрытый ключ может быть вычислен.

Вывод из энтропии в мнемонику, а затем в адрес Ethereum использует стандартный механизм вывода. БИП-32, БИП-39, и БИП-44 иерархия счетов.

Первой трудностью было перечислить все эти адреса. Преобразование начального числа PRNG в адрес требует следующих шагов:

- Генерация энтропии: инициализируйте Вихрь Мерсенна с помощью семени и вызовите его 16 раз, чтобы собрать начальную энтропию.

- Энтропия к мнемонике: один SHA-256 для вычисления окончательной контрольной суммы, встроенной в последнее слово.

- Мнемоника для семени: мнемоники преобразуются в 512-битное начальное число с использованием PKBDF2-HMAC-SHA512 с 2048 итерациями. На итерацию приходится 2 вычисления SHA-512, поэтому общая стоимость составляет 4096 вычислений SHA-512.

- Seed для мастер-ключа BIP-32: 1 HMAC SHA-512 стоит 2 вычисления SHA-512.

- Мастер-ключ к закрытому ключу Ethereum: мастер-ключ получен на m/44'/60'/0'/0/0. Для этого требуется 3 защищенных производных дочернего закрытого ключа и 2 обычных производных дочернего ключа.

- Для получения каждого защищенного дочернего закрытого ключа требуется один расчет HMAC SHA-512 (2 SHA-512) и одно добавление к secp256k1.

- Каждое нормальное образование дочернего закрытого ключа требует создания дочернего закрытого ключа и скалярного умножения на secp256k1 для преобразования закрытого ключа, предоставленного на входе, в открытый ключ.

- Закрытый ключ Ethereum для адреса: этот последний шаг требует преобразования закрытого ключа в открытый, поэтому еще одно скалярное умножение и один хэш Keccak-256.

Тогда общая стоимость всех этих шагов составит:

- Инициализация и 16 вызовов Mersenne Twister

- 1 ША-256

- 4108 ША-512

- 5 дополнительных баллов

- 2 скалярных умножения на secp256k1

Самые затратные шаги — это вычисления SHA-512 и скалярные умножения. Короче говоря, общий процесс преобразования начального числа PRNG в адрес Ethereum медленный. Выполнение таких вычислений на одном ЦП заняло бы месяцы и, возможно, несколько недель на ЦП, доступных в Донжоне. Итак, мы реализовали его с помощью OpenCL (на основе Решающий процессор BIP39) и запустил его на 2 графических процессорах NVIDIA GeForce GTX 1080 Ti.

Результатом этого инструмента является большой файл, содержащий все адреса Ethereum, которые может сгенерировать расширение. Поскольку возможных начальных значений 2^32, а каждый адрес имеет длину 20 байт, эта таблица занимает 80 Гб.

Оттуда поиск в таблице идет медленно: для сопоставления адреса потребовалось бы перебирать всю эту большую таблицу.

Чтобы ускорить эти поиски, мы разделили таблицу на 256 меньших таблиц в соответствии с первым байтом адреса Ethereum. Каждая таблица содержит пары сидов PRNG и их результирующий адрес Ethereum.

Наконец, чтобы иметь возможность выполнять быстрый поиск в каждой таблице, мы отсортировали их по адресу Ethereum. Теперь в этих таблицах можно выполнять бинарный поиск: поиск в этих отсортированных таблицах очень дешев.

Чтобы сэкономить место на диске, мы сохранили начальное число PRNG и только первые 8 байтов каждого адреса Ethereum. Последние 12 байтов не нужны, так как коллизии в моем случае незначительны. Каждая запись занимает 12 байт. Целые таблицы тогда занимают 48 Gb.

Вот время для каждого шага:

Используя эти таблицы, можно сразу получить мнемонику, используемую для генерации адреса. Чтобы оценить влияние уязвимости, Binance запросил мнемонику трех тестовых адресов, которые они предоставили. Вот результат:

Получение трех мнемоник и закрытых ключей заняло несколько сотен миллисекунд. Согласно нашим тестам, процесс на самом деле достаточно быстр, чтобы обрабатывать в режиме реального времени все транзакции в блокчейне Ethereum и ломать все уязвимые адреса, как только они используются. При кэшировании уже проверенных адресов то же самое относится и к другим цепочкам блоков, таким как BSC. В этом сценарии атаки можно отслеживать транзакции, когда они достигают мемпула, и вычислять закрытые ключи отправителя или получателя в режиме реального времени.

Список всех используемых адресов Ethereum

Мы хотели бы оценить реальное количество уязвимых кошельков и их баланс. Это звучит просто, так как все транзакции являются общедоступными, поэтому все адреса доступны в блокчейне. Однако нет возможности напрямую получить список используемых адресов.

Мы реализовали метод, который перебирает каждый блок блокчейна Ethereum. Мы извлекли адреса отправителя и получателя всех транзакций, а также параметры адреса каждого обращения к контрактам ERC-20.

Обратите внимание, что с помощью этого метода можно обнаружить только используемые кошельки: некоторые уязвимые кошельки, на которые не поступали активы, никогда не взаимодействовали с блокчейном.

Мы просканировали блокчейн Ethereum между блоками 14820000 и 16096000. Блок 14820000 был создан 21 мая 2022 года, то есть как раз перед запросом на включение, который добавил уязвимый код в Trust Wallet Core. 16096000 был последним блоком, когда я писал этот пост.

Общедоступные узлы, похоже, имеют ограничение по скорости, поэтому я параллельно опрашивал несколько общедоступных узлов, чтобы собрать в общей сложности 147,910,120 32,613,317 XNUMX адресов за несколько десятков часов. После удаления дубликатов мы получаем список из XNUMX XNUMX XNUMX уникальных адресов.

Тот же метод был использован для Binance Smart Chain. Общедоступные узлы BSC были просканированы.

Оценка количества уязвимых аккаунтов

Наконец, был написан инструмент для проверки того, был ли адрес создан расширением Trust Wallet. Он выполняет поиск в сгенерированных таблицах, получает начальное значение PRNG и оттуда вычисляет мнемонику, закрытый ключ Ethereum и связанный адрес.

Расчет очень быстрый. Адреса-кандидаты были отсортированы заранее, чтобы свести к минимуму ввод-вывод и выполнить вложенный двоичный поиск. Поиск по 32 миллионам адресов занимает несколько минут с помощью простого скрипта Python.

Вот пример с адресом, взятым из публичный твит отвечая на объявление о расширении Trust Wallet. Я взял этот в качестве примера, так как этот адрес имеет никогда не использовался, поэтому средства пользователей не подвергаются риску.

Инструмент был запущен на наборе данных 1,873,720 4 22, подробно описанном выше. Тестирование всех адресов и вычисление приватных ключей уязвимых учетных записей заняло XNUMX минуты XNUMX секунды, так что это очень дешево.

С этим списком уязвимых закрытых ключей можно перечислить все соответствующие адреса, их балансы и, очевидно, слить их… Во время наших расследований в какой-то момент около 30 миллионов долларов оказались под угрозой, но мы не отслеживали все цепочки и токены сверхурочно. .

Санация

2022, 17 ноября

Об уязвимости сообщили Binance с помощью их ошибка баунти программы 2022, 17 ноября.

Для подтверждения уязвимости Binance прислал нам 3 адреса и попросил предоставить мнемонику:

Не могли бы вы попробовать запустить свой инструмент и предоставить мнемонику для этих 3 адресов?

Wallet 1 – 0xdf6D9547e163D5E7eafBe2FeB24Bfa12A4C913C0

Wallet 2 – 0xE1E0580cb5eA0c0FD034FF2cdfc872ce4493676C

Wallet 3 – 0x02b2Ae981b138F066344774A2AD75225A046c377

Благодаря!

С наилучшими пожеланиями.

После того, как все возможные адреса были предварительно вычислены, извлечение мнемоники из адреса так же просто, как поиск в таблице с 4 миллиардами записей. Три мнемоники были извлечены за 0.2 с:

2022, 21 ноября

Через несколько дней, 21 ноября, команда Trustwallet публично совершенный на Github исправление, позволяющее избежать генерации новых ошибочных сидов. Мы очень боялись, что кто-нибудь заметит это и воспользуется уязвимостью.

2022, ноябрь

Команда Trustwallet обновила приложение, чтобы предупредить своих пользователей, не дать им создать новые ошибочные сиды и удалить потоки получения.

Оттуда мы следили за ситуацией и средствами, находящимися под угрозой. Всего через несколько дней после выпуска этих уязвимых кошельков около 30 миллионов долларов оказались под угрозой.

2023, март

Команда Trustwallet предоставила нам самую высокую награду, которую они предлагают: 100 XNUMX долларов США.

2023, 22 апреля

После нескольких месяцев ожидания, пока пользователи переведут свои средства, команда Trustwallet раскрыла уязвимость и написала посмертный. На данный момент все еще есть кошельки с оставшимися средствами, которые можно украсть (~ 100 тысяч долларов). Trust Wallet пообещал возмещение украденных средств.

Заключение

Эта уязвимость иллюстрирует наихудший сценарий крипто-ошибки — скомпрометированные учетные записи навсегда.

Создание хорошей случайности — непростая задача. Устройства Ledger полагаются на специализированную кремниевую логику в наших сертифицированных чипах смарт-карт, которые в течение последних 40 лет являются золотым стандартом безопасных отраслей, гарантируя высокое качество случайности и защиту от несанкционированного доступа.

Учитывая сложность связи с владельцами этих учетных записей и возможность использовать эти скомпрометированные учетные записи во всевозможных программных и аппаратных кошельках, TrustWallet проделал довольно хорошую работу, снизив риск для своих пользователей.

В (очень) (ближайшем) будущем боты, вероятно, будут бороться за то, чтобы первыми украсть средства, депонированные на эти адреса, подобно что случилось с мозговыми кошельками в прошлом.

Особая благодарность Жану-Батисту Бедруну за спасение мира. Всего через несколько дней после выпуска расширения Trust Wallet под угрозой оказалось почти 30 миллионов долларов. Кошмарный сценарий мог произойти, если бы злоумышленник обнаружил уязвимость через пару месяцев.

В ходе наших расследований мы также заметили, что несколько адресов были уязвимы, хотя они были сгенерированы задолго до выпуска Trust Wallet. Это, вероятно, означает, что эта уязвимость существует в некоторых других реализациях кошелька, что касается…

- SEO-контент и PR-распределение. Получите усиление сегодня.

- ПлатонАйСтрим. Анализ данных Web3. Расширение знаний. Доступ здесь.

- Чеканка будущего с Эдриенн Эшли. Доступ здесь.

- Покупайте и продавайте акции компаний PREIPO® с помощью PREIPO®. Доступ здесь.

- Источник: https://www.ledger.com/blog/funds-of-every-wallet-created-with-the-trust-wallet-browser-extension-could-have-been-stolen

- :имеет

- :является

- :нет

- $UP

- 1

- 12

- 13

- 14

- 15%

- 2022

- 23

- 24

- 30

- 39

- 40

- 49

- 8

- a

- в состоянии

- выше

- доступ

- По

- Учетная запись

- Учетные записи

- Достигать

- на самом деле

- добавленный

- дополнение

- адрес

- адреса

- После

- снова

- Все

- позволять

- Позволяющий

- позволяет

- уже

- причислены

- an

- и

- android

- объявило

- Объявление

- Другой

- любой

- приложение

- Приложения

- Приложения (DApps)

- Программы

- апрель

- МЫ

- около

- гайд

- AS

- Активы

- связанный

- At

- атаковать

- автор

- доступен

- AVAX

- избежать

- избегать

- избегающий

- Восстановление

- Плохой

- Баланс

- Остатки

- основанный

- Основы

- BE

- было

- до

- не являетесь

- ниже

- Лучшая

- между

- большой

- Крупнейшая

- миллиард

- binance

- Умная сеть Binance

- Сигнал

- Заблокировать

- блокчейн

- блокчейны

- Блоки

- НББ

- боты

- щедрость

- Мозг

- заклеймили

- Ломать

- браузер

- браузеры

- грубая сила

- BSC

- буфер

- Ошибка

- но

- by

- призывают

- Объявления

- CAN

- кандидат

- не могу

- случаев

- Сертифицированные

- цепь

- цепи

- дешево

- проверка

- ребенок

- чипсы

- Chrome

- явно

- код

- Общий

- конкурент

- сложность

- Ослабленный

- вычисление

- расчеты

- Вычисление

- компьютер

- вычисление

- подтвердить

- Последствия

- принимая во внимание

- содержит

- контрактов

- Конверсия

- конвертировать

- переделанный

- Основные

- исправить

- соответствующий

- Цена

- может

- Пара

- курс

- ЦП

- Создайте

- создали

- создает

- критической

- кросс-платформенной

- крипто-

- Крипто экосистема

- Крипто кошелек

- криптовалюта

- криптографический

- криптография

- изготовленный на заказ

- DApps

- данным

- База данных

- день

- Дней

- децентрализованная

- Децентрализованные приложения

- преданный

- определенный

- демонстрировать

- депонированный

- Производный

- описано

- Несмотря на

- подробность

- подробный

- подробнее

- обнаруженный

- развитый

- устройство

- Устройства

- DID

- разница

- различный

- трудный

- Трудность

- Интернет

- Цифровые активы

- непосредственно

- обескураженный

- открытый

- распределение

- do

- время простоя

- дюжина

- истощать

- дубликаты

- в течение

- каждый

- легче

- легко

- легко

- экосистема

- встроенный

- Английский

- достаточно

- обеспечивать

- запись

- средах

- ERC-20

- оценка

- ETH

- Эфириума

- Ethereum blockchain

- Даже

- Каждая

- пример

- исключительно

- существующий

- существует

- дорогим

- Объяснять

- объяснены

- Эксплуатировать

- расширение

- извлечение

- не удается

- знакомый

- БЫСТРО

- Избранное

- Особенность

- несколько

- бороться

- Файл

- заполненный

- окончательный

- финансовый

- Финансовая независимость

- конец

- Во-первых,

- фиксированный

- недостатки

- Потоки

- после

- Что касается

- Форс-мажор

- навсегда

- К счастью

- найденный

- Freedom

- от

- функция

- функциональность

- Функции

- средства

- будущее

- шлюз

- собирать

- в общем

- порождать

- генерируется

- порождающий

- поколение

- генератор

- получить

- GitHub

- Золото

- Золотой стандарт

- хорошо

- Графические процессоры

- предоставленный

- гарантия

- мотыга

- было

- Ручки

- произошло

- Жесткий

- Аппаратные средства

- Аппаратные кошельки

- хэш

- Есть

- следовательно

- здесь

- иерархия

- High

- наивысший

- ЧАСЫ

- Как

- Однако

- HTTPS

- сто

- i

- идея

- идентичный

- if

- иллюстрирует

- немедленно

- Влияние

- реализация

- в XNUMX году

- инвентарь

- важную

- что она

- in

- невероятно

- промышленности

- Infinity

- информация

- начальный

- вход

- вдохновленный

- пример

- взаимодействие

- интерфейсы

- пересечение

- в

- Исследования

- iOS

- IT

- итерация

- итерации

- ЕГО

- работа

- всего

- Сохранить

- Основные

- ключи

- Знать

- знание

- Фамилия

- новее

- последний

- Лиды

- Ledger

- оставил

- Меньше

- рычаги

- Библиотека

- такое как

- Вероятно

- ОГРАНИЧЕНИЯ

- Linux

- Список

- в местном масштабе

- логика

- Длинное

- много времени

- долгожданный

- поиск

- сделанный

- сделать

- ДЕЛАЕТ

- многих

- отображение

- мастер

- Совпадение

- материала

- Матис

- макс-ширина

- Май..

- означает

- Mempool

- MetaMask

- метод

- мигрировать

- миллиона

- миллионы

- мин

- минут

- мнемоника

- модуль

- Модули

- монитор

- контролируемый

- месяцев

- БОЛЕЕ

- Более того

- самых

- много

- мультицепь

- должен

- my

- Возле

- необходимо

- Необходимость

- потребности

- никогда

- Новые

- следующий

- нет

- узел

- Node.js

- узлы

- "обычные"

- особенно

- Уведомление..

- Ноябрь

- сейчас

- номер

- номера

- Nvidia

- получать

- произошло

- of

- предлагают

- предложенный

- on

- ONE

- только

- операционный

- операционная система

- or

- Другое

- наши

- выходной

- за

- общий

- Владельцы

- пар

- Параллельные

- параметры

- часть

- мимо

- путь

- выполнять

- Платформы

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- пожалуйста

- Точка

- возможность

- возможное

- После

- мощный

- pr

- практика

- Точно

- представить

- довольно

- предотвращать

- предварительно

- Принципы

- частная

- Секретный ключ

- Частные ключи

- вероятно

- Проблема

- процесс

- Продукт

- Проект

- обещанный

- свойства

- для защиты

- обеспечивать

- при условии

- что такое варган?

- публичный ключ

- целей

- Питон

- быстро

- случайный

- хаотичность

- Обменный курс

- достигать

- реальные

- реального времени

- Получать

- получение

- недавно

- снижение

- С уважением

- Связанный

- освободить

- полагаться

- осталось

- удален

- Сообщается

- запросить

- требовать

- требуется

- Сопротивление

- результат

- в результате

- возвращают

- Снижение

- Run

- Бег

- безопасный

- то же

- Сохранить

- экономия

- сценарий

- схема

- Ученые

- Поиск

- безопасный

- безопасность

- посмотреть

- семя

- семена

- казаться

- отправитель

- послать

- Последовательность

- несколько

- разделение

- Короткое

- должен

- кремний

- аналогичный

- просто

- с

- одинарной

- ситуация

- Размер

- медленной

- меньше

- умный

- Умная цепь

- So

- Software

- SOL

- некоторые

- Кто-то

- Скоро

- Источник

- Space

- Говоря

- специализированный

- конкретный

- скорость

- раскол

- Этап

- стандарт

- стандартов

- Начало

- Шаг

- Шаги

- По-прежнему

- украли

- украденные средства

- магазин

- хранить

- прочность

- сильный

- такие

- поддержки

- предполагаемый

- Коммутатор

- система

- ТАБЛИЦЫ

- снасти

- взять

- принимает

- цель

- направлена против

- Сложность задачи

- команда

- тестXNUMX

- Тестирование

- тестов

- чем

- благодаря

- который

- Ассоциация

- Основы

- мир

- их

- Их

- тогда

- Там.

- Эти

- они

- этой

- те

- тысячи

- три

- Через

- время

- раз

- в

- сегодня

- Лексемы

- приняли

- инструментом

- тема

- Всего

- Сделки

- Transform

- трансформация

- Trezor

- Доверие

- Trust Wallet

- стараться

- два

- TWT

- вездесущий

- созданного

- уникальные адреса

- обновление

- us

- использование

- используемый

- Информация о пользователе

- средства пользователя

- пользователей

- через

- обычно

- ценностное

- версия

- очень

- уязвимость

- Уязвимый

- Ожидание

- Кошелек

- Кошельки

- законопроект

- Путь..

- we

- Web3

- Недели

- были

- когда

- который

- в то время как

- все

- чья

- широко

- будете

- без

- Word

- слова

- Мир

- беспокоиться

- Наихудший

- бы

- письменный

- лет

- являетесь

- ВАШЕ

- зефирнет