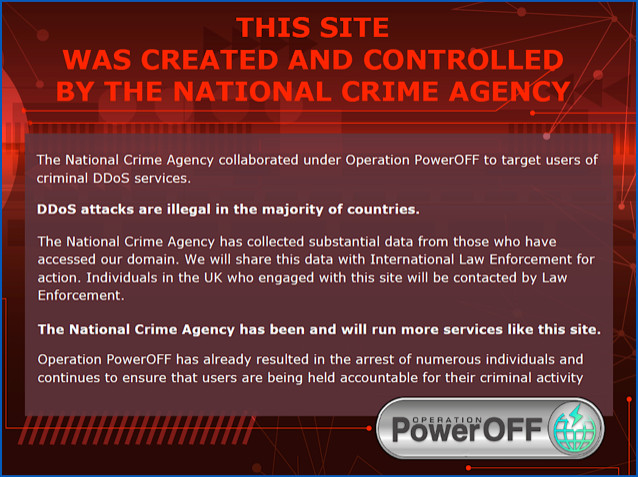

Национальное агентство по борьбе с преступностью Великобритании (NCA) недавно объявила о работу, которую он выполняет как постоянную часть многонационального проекта, получившего название Операция PowerOFF.

Идея, кажется, состоит в том, чтобы использовать поддельные сайты, предлагающие киберпреступность как услугу, чтобы привлечь внимание впечатлительных молодых людей, которые околачиваются на обочине киберпреступности и ищут подпольное сообщество, к которому можно присоединиться и начать осваивать азы...

…после чего те, кто пытается зарегистрироваться, «связались с Национальным агентством по борьбе с преступностью или полицией и предупредили о причастности к киберпреступности».

Фальшивые предложения «криминальное ПО как услуга», которыми якобы управляет NCA, — это так называемые загрузчики, также известные как стрессеры, также известные как DDoS-серии, где DDoS — это сокращение от распределенный отказ в обслуживании.

DoS против DDoS

Простой отказ в обслуживании, или DoS, обычно включает в себя отправку специально созданного сетевого трафика на один конкретный сайт или службу с целью их сбоя.

Обычно это означает обнаружение какой-либо уязвимости или проблемы с конфигурацией, из-за которой заминированный сетевой пакет отключит сервер и приведет к его сбою.

Однако атаки такого рода часто можно обойти, если вы знаете, как они работают.

Например, можно было бы сделать патч против бага, в который мошенники тыкают своими заточенными спицами; можно было подкрутить конфигурацию сервера; или вы можете использовать входящий брандмауэр для обнаружения и блокировки пакетов-ловушек, которые они используют для запуска сбоя.

Напротив, DDoS-атаки, как правило, гораздо менее изощренные, что облегчает участие в них технически неопытных мошенников, но выглядят гораздо более естественными, что затрудняет их остановку даже технически опытным защитникам.

Большинство DDoS-атак основаны на использовании явно безупречного трафика, такого как старые простые веб-запросы GET, запрашивающие главную страницу вашего сайта, с непритязательных интернет-адресов, таких как явно невинные подключения потребительских интернет-провайдеров…

…но с объемом, который в сотни, тысячи или, возможно, даже в миллионы раз превышает ваш лучший день реального веб-трафика.

Залито нормальным

Например, служба загрузки, управляемая мошенниками, которые уже контролируют вредоносное ПО, внедренное ими на ноутбуки или маршрутизаторы 100,000 XNUMX домашних пользователей, может дать им всем команду начать доступ к вашему веб-сайту одновременно.

Этот тип установки известен на жаргоне как Ботнет or сеть зомби, потому что это набор компьютеров, которые могут тайно и дистанционно запускаться в жизнь их так называемыми ботоводами, чтобы делать плохие вещи.

Представьте, что вы привыкли к миллиону посещений сайта в месяц, и вы сделали резерв в надежде на период невероятно высокой посещаемости, когда вы можете получить миллион посещений за один день.

А теперь представьте, что у вас внезапно появилось 100,000 10 «пользователей», которые стучатся в вашу дверь в течение одного XNUMX-секундного периода, а затем возвращаются снова и снова, прося вас отправить настоящие веб-страницы, которые они вообще не собираются просматривать.

Вы не можете исправить такую перегрузку трафика, потому что привлечение трафика на ваш сайт почти наверняка является вашей целью, а не тем, что вы хотите предотвратить.

Вы не можете легко написать правило брандмауэра, чтобы блокировать бесполезные веб-запросы, исходящие от DDoS-серий, потому что их пакеты, вероятно, неотличимы от сетевого трафика, который создает обычный браузер.

(Злоумышленники могут просто посетить ваш веб-сайт с помощью популярного браузера, записать данные, сгенерированные запросом, и точно воспроизвести их для правдоподобия.)

И вы не можете легко создать черный список известных недобросовестных отправителей, потому что отдельные устройства, кооптированные в ботнет, настроенный против вас, часто неотличимы от устройств или маршрутизаторов законных пользователей, пытающихся получить доступ к вашему веб-сайту в реальных целях.

Опыт не обязателен

К сожалению, для того, чтобы попасть на сцену DDoS или загрузчика, не требуются ни технические навыки, ни знания, необходимые для написания и распространения вредоносных программ, ни способность управлять собственным ботнетом.

Вы можете начать просто с общения с более опытными киберпреступниками и выпрашивать, брать взаймы или покупать (точнее, возможно, арендовать) время и пропускную способность у их существующей службы загрузки.

Может быть, это не кажется большим преступлением?

Если все, что вы делаете, — это просите серверы вашей школы обработать тысячи правильно сформированных запросов, чтобы сорвать тест, который вы не пересмотрели, или чтобы отомстить учителю, который вам не нравится, или просто для хвастовства права с вашими товарищами, где в этом преступность?

Возможно, вам удастся убедить себя, что вы не делаете ничего плохого, если вы не запускаете вредоносное ПО в сеть, не пытаетесь взломать ее и не собираетесь красть какие-либо данные.

Черт возьми, «наслаждение» большим трафиком — это то, чем большинство сайтов хотели бы похвастаться, не так ли?

Не невинное времяпрепровождение

Но DDoSsing далеко не так невиновен, как вы могли бы надеяться заявить в свою защиту, если вы когда-нибудь окажетесь перед уголовным судом.

По данным НКА:

Распределенные атаки типа «отказ в обслуживании» (DDoS), которые предназначены для перегрузки веб-сайтов и перевода их в автономный режим, являются незаконными в Великобритании в соответствии с Законом о неправомерном использовании компьютеров 1990 года.

Пока полицейские продолжают:

DDoS-услуги по найму или загрузчики позволяют пользователям настраивать учетные записи и заказывать DDoS-атаки за считанные минуты. Такие атаки могут нанести значительный ущерб предприятиям и важнейшей национальной инфраструктуре и часто лишают людей доступа к основным государственным услугам.

[. . .]

Воспринимаемая анонимность и простота использования, обеспечиваемые этими сервисами, означают, что DDoS стала привлекательным преступлением начального уровня, позволяющим людям с небольшими техническими способностями с легкостью совершать киберпреступления.

Традиционные удаления сайтов и аресты являются ключевыми компонентами реагирования правоохранительных органов на эту угрозу. Тем не менее, мы расширили наши операционные возможности с помощью этой деятельности, в то же время подорвав доверие к криминальному рынку.

НКА позиция ясна из этого уведомления, размещенного на бывшем сервере-приманке, теперь преобразованном в страницу с предупреждением:

Сообщение, отображаемое после того, как сайт-приманка NCA выполнил свою задачу.

Что делать?

Не делай этого!

Если вы хотите заняться программированием, сетевой безопасностью, дизайном веб-сайтов или просто пообщаться с другими людьми, разбирающимися в компьютерах, в надежде учиться у них и одновременно получать удовольствие…

… подключитесь к одному из многих тысяч проектов с открытым исходным кодом, целью которых является создание чего-то полезного для всех.

DDoS может казаться чем-то вроде контркультурного развлечения, но ни владелец сайта, на который вы нападаете, ни полиция, ни судьи не увидят смешной стороны.

- SEO-контент и PR-распределение. Получите усиление сегодня.

- Платоблокчейн. Интеллект метавселенной Web3. Расширение знаний. Доступ здесь.

- Источник: https://nakedsecurity.sophos.com/2023/03/28/cops-use-fake-ddos-services-to-take-aim-at-wannabe-cybercriminals/

- :является

- $UP

- 000

- 1

- 100

- 70

- a

- способность

- О нас

- Absolute

- доступ

- доступа

- Учетные записи

- Действие (Act):

- деятельность

- адреса

- дает

- После

- против

- агентство

- Стремясь

- Все

- Позволяющий

- уже

- развлечение

- и

- Анонимность

- МЫ

- около

- аресты

- AS

- At

- атаковать

- нападки

- внимание

- привлечения

- привлекательный

- автор

- автоматический

- назад

- Фоновое изображение

- Плохой

- Пропускная способность

- BE

- , так как:

- становиться

- ЛУЧШЕЕ

- Немного

- Заблокировать

- граница

- Заимствование

- Ботнет

- Дно

- Ломать

- браузер

- Ошибка

- строить

- бизнес

- покупка

- by

- CAN

- Вызывать

- Центр

- конечно

- утверждать

- нажмите на

- лыжных шлемов

- цвет

- приход

- совершать

- сообщество

- компоненты

- компьютер

- компьютеры

- Конфигурация

- потребитель

- продолжать

- контраст

- контроль

- переделанный

- убеждать

- Полицейские

- может

- корт

- чехол для варгана

- Crash

- Создайте

- Преступление

- Криминальное

- критической

- Крюки

- киберпреступности

- киберпреступники

- данным

- день

- DDoS

- защита

- Защитники

- Отказ в обслуживании

- Проект

- предназначенный

- Устройства

- Дисплей

- срывать

- не

- дело

- Dont

- Двери

- DOS

- дублированный

- простота в использовании

- легче

- легко

- крайняя необходимость

- привлечение

- начального уровня

- существенный

- Даже

- НИКОГДА

- все члены

- точно,

- пример

- существующий

- опыт

- опытные

- FAIL

- не настоящие

- Найдите

- обнаружение

- брандмауэр

- Что касается

- Форс-мажор

- Бывший

- от

- передний

- fun

- веселая

- генерируется

- получить

- получающий

- цель

- Вешать

- Есть

- имеющий

- высота

- высший

- Хиты

- Главная

- надежды

- зависать

- Как

- Однако

- HTTPS

- Сотни

- идея

- нелегальный

- изображение

- in

- individual

- лиц

- Инфраструктура

- Намереваясь

- Намерение

- Интернет

- Поставщик интернет-услуг

- IT

- ЕГО

- жаргон

- присоединиться

- JPG

- Основные

- стук

- Знать

- знания

- известный

- ноутбуки

- закон

- изучение

- ЖИЗНЬЮ

- такое как

- мало

- Длинное

- искать

- любят

- сделанный

- Главная

- Создание

- вредоносных программ

- управлять

- многих

- Маржа

- рынок

- Вопрос

- макс-ширина

- означает

- может быть

- миллиона

- миллионы

- минут

- Месяц

- БОЛЕЕ

- самых

- многонациональный

- Голая Безопасность

- национальный

- NCA

- Возле

- необходимый

- ни

- сеть

- Сетевая безопасность

- сетевой трафик

- "обычные"

- of

- Предложения

- оффлайн

- Старый

- on

- ONE

- постоянный

- открытый

- с открытым исходным кодом

- проекты с открытым исходным кодом

- работать

- оперативный

- заказ

- оригинал

- Другое

- в противном случае

- собственный

- владелец

- пакеты

- страница

- часть

- особый

- Патчи

- Люди

- восприятии

- возможно

- период

- одноцветный

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Полиция

- Популярное

- должность

- размещены

- Блог

- потенциал

- Точно

- предотвращать

- вероятно

- Проблема

- процесс

- производит

- Программирование

- Проект

- проектов

- обеспечение

- что такое варган?

- цель

- целей

- реальные

- запись

- зарегистрироваться

- регулярный

- запросить

- Запросы

- требовать

- ответ

- правые

- Правило

- Run

- то же

- сцена

- безопасность

- кажется

- отправка

- обслуживание

- Услуги

- набор

- установка

- Короткое

- показанный

- значительный

- просто

- одинарной

- сайте

- Сайтов

- навыки

- твердый

- некоторые

- удалось

- сложный

- Источник

- Начало

- Stop

- такие

- безусловно,

- SVG

- взять

- учитель

- Технический

- технические навыки

- тестXNUMX

- который

- Ассоциация

- Великобритании

- их

- Их

- Эти

- вещи

- тысячи

- угроза

- время

- раз

- в

- топ

- трафик

- переход

- прозрачный

- вызвать

- путешествие

- Доверие

- Оказалось

- типично

- Uk

- под

- URL

- использование

- пользователей

- обычно

- разнообразие

- Против

- Войти

- объем

- уязвимость

- предупреждение

- Web

- Интернет-трафик

- Вебсайт

- веб-сайты

- который

- КТО

- будете

- Работа

- бы

- записывать

- писатель

- Неправильно

- ВАШЕ

- себя

- зефирнет