Amazon Bedrock este un serviciu complet gestionat furnizat de AWS care oferă dezvoltatorilor acces la modele de fundație (FM) și instrumentele pentru personalizarea acestora pentru aplicații specifice. Permite dezvoltatorilor să construiască și să scaleze aplicații AI generative folosind FM-uri printr-un API, fără a gestiona infrastructura. Puteți alege dintre diverse FM-uri de la Amazon și startup-uri de IA de top, cum ar fi AI21 Labs, Anthropic, Cohere și Stability AI, pentru a găsi modelul care este cel mai potrivit pentru cazul dvs. de utilizare. Cu experiența Amazon Bedrock fără server, puteți să începeți rapid, să experimentați cu ușurință cu FM, să le personalizați în mod privat cu propriile date și să le integrați și să le implementați fără probleme în aplicațiile dvs. utilizând instrumentele și capabilitățile AWS.

Clienții construiesc aplicații inovatoare AI generative folosind API-urile Amazon Bedrock folosind propriile lor date proprietare. Când accesează API-urile Amazon Bedrock, clienții caută un mecanism pentru a configura un perimetru de date fără a-și expune datele la internet, astfel încât să poată atenua potențialii vectori de amenințare de la expunerea la internet. Punctul final Amazon Bedrock VPC alimentat de AWS PrivateLink vă permite să stabiliți o conexiune privată între VPC-ul din contul dvs. și contul de serviciu Amazon Bedrock. Permite instanțelor VPC să comunice cu resursele de serviciu fără a fi nevoie de adrese IP publice.

În această postare, demonstrăm cum să configurați accesul privat pe contul dvs. AWS pentru a accesa API-urile Amazon Bedrock prin Puncte finale VPC dezvoltat de PrivateLink pentru a vă ajuta să creați aplicații AI generative în siguranță, cu propriile date.

Prezentare generală a soluțiilor

Puteți utiliza AI generativă pentru a dezvolta o gamă variată de aplicații, cum ar fi rezumarea textului, moderarea conținutului și alte capabilități. Atunci când construiesc astfel de aplicații AI generative utilizând FM-uri sau modele de bază, clienții doresc să genereze un răspuns fără a trece pe internetul public sau pe baza datelor lor de proprietate care ar putea să se găsească în bazele de date ale întreprinderii.

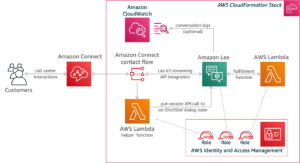

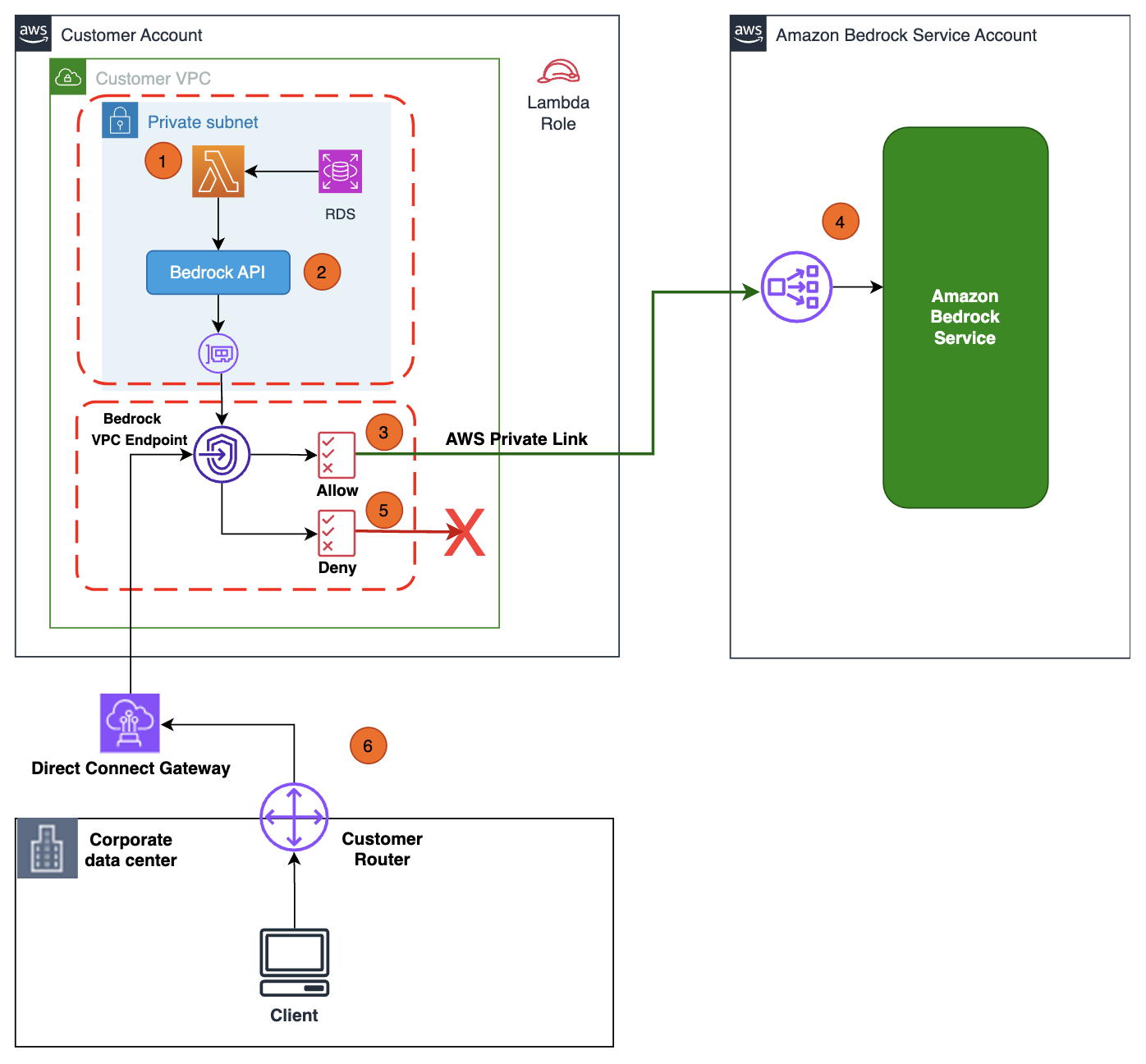

În diagrama următoare, descriem o arhitectură pentru a vă configura infrastructura pentru a citi datele dvs. de proprietate care locuiesc Serviciul de baze de date relaționale Amazon (Amazon RDS) și măriți solicitarea Amazon Bedrock API cu informații despre produs atunci când răspundeți la întrebări legate de produs din aplicația dvs. generativă AI. Deși folosim Amazon RDS în această diagramă în scopuri ilustrative, puteți testa accesul privat al API-urilor Amazon Bedrock cap la cap utilizând instrucțiunile furnizate în această postare.

Pașii fluxului de lucru sunt următorii:

- AWS Lambdas care rulează în subrețeaua VPC privată primește solicitarea promptă de la aplicația AI generativă.

- Lambda efectuează un apel către baza de date RDS proprietară și mărește contextul de interogare promptă (de exemplu, adăugarea de informații despre produs) și invocă API-ul Amazon Bedrock cu cererea de interogare augmentată.

- Apelul API este direcționat către punctul final VPC Amazon Bedrock care este asociat cu politica punctului final VPC cu Permiteți permisiuni pentru API-urile Amazon Bedrock.

- Punctul final API al serviciului Amazon Bedrock primește cererea API prin PrivateLink fără a traversa internetul public.

- Puteți modifica politica Amazon Bedrock VPC endpoint la Permisiuni de refuzare pentru a valida faptul că apelurile API-urilor Amazon Bedrock sunt refuzate.

- De asemenea, puteți accesa în mod privat API-urile Amazon Bedrock prin punctul final VPC din rețeaua dvs. corporativă printr-un AWS Direct Connect poartă.

Cerințe preliminare

Înainte de a începe, asigurați-vă că aveți următoarele cerințe preliminare:

- An Cont AWS

- An Gestionarea identității și accesului AWS (IAM) rol de federație cu acces pentru a face următoarele:

- Creați, editați, vizualizați și ștergeți resursele rețelei VPC

- Creați, editați, vizualizați și ștergeți funcții Lambda

- Creați, editați, vizualizați și ștergeți roluri și politici IAM

- Enumerați modelele de fundație și invocați modelul de fundație Amazon Bedrock

- Pentru această postare, folosim

us-east-1Regiune - Cerere acces la modelul fundației prin consola Amazon Bedrock

Configurați infrastructura de acces privat

În această secțiune, am configurat infrastructura, cum ar fi VPC, subrețele private, grupuri de securitate și funcția Lambda folosind o Formarea AWS Cloud șablon.

Foloseste urmatoarele șablon pentru a crea stiva de infrastructură Bedrock-GenAI-Stack în contul dvs. AWS.

Șablonul CloudFormation creează următoarele resurse în numele dvs.:

- Un VPC cu două subrețele private în zone de disponibilitate separate

- Grupuri de securitate și tabele de rutare

- Rolul și politicile IAM pentru utilizare de către Lambda, Amazon Bedrock și Cloud Elastic de calcul Amazon (Amazon EC2)

Configurați punctul final VPC pentru Amazon Bedrock

În această secțiune, folosim Cloud virtual virtual Amazon (Amazon VPC) pentru a configura punctul final VPC pentru Amazon Bedrock pentru a facilita conexiunea privată de la VPC-ul dvs. la Amazon Bedrock.

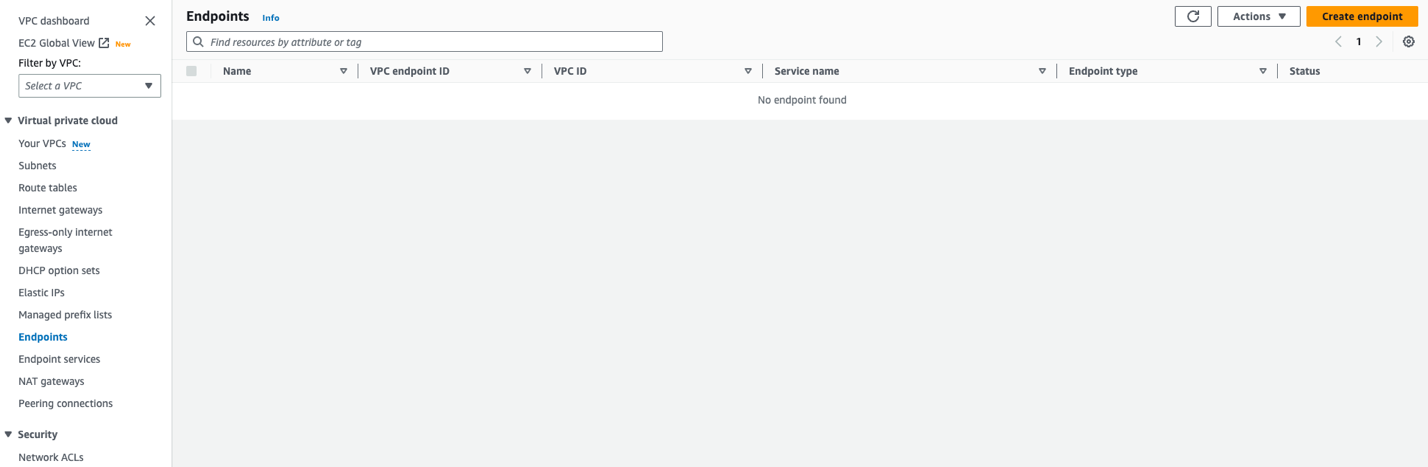

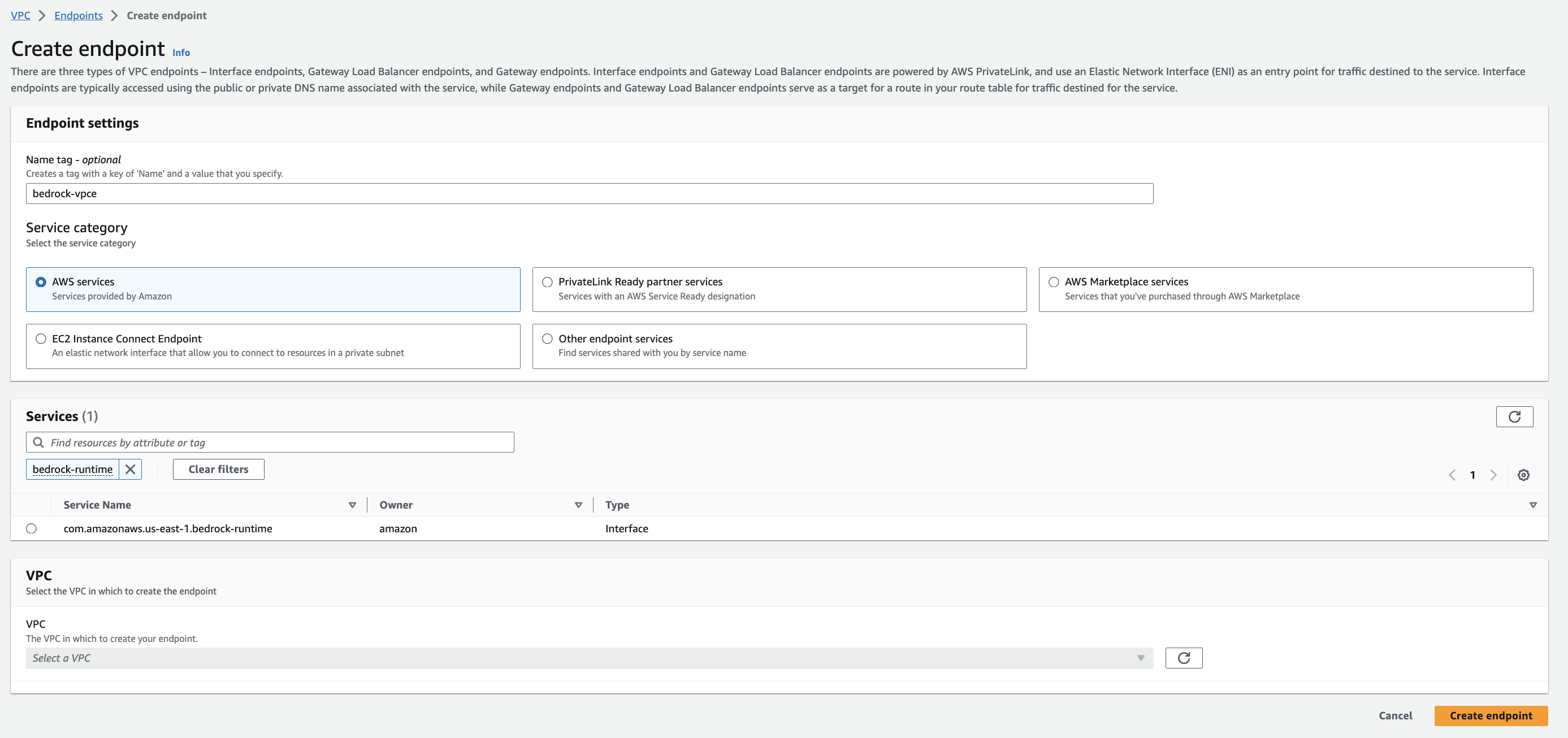

- Pe consola Amazon VPC, sub Cloud privat virtual în panoul de navigare, alegeți Puncte finale.

- Alege Creați punct final.

- Pentru Etichetă de nume, introduce

bedrock-vpce. - În Servicii, căutați durată de rulare de bază și selectați

com.amazonaws.<region>.bedrock-runtime. - Pentru VPC, specificați VPC-ul

Bedrock-GenAI-Project-vpcpe care le-ați creat prin stiva CloudFormation în secțiunea anterioară.

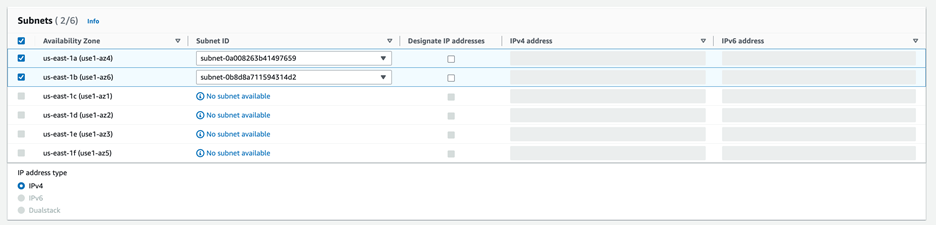

- În Subrețele secțiunea și selectați Zonele de disponibilitate și alegeți ID-urile de subrețea corespunzătoare din meniul derulant.

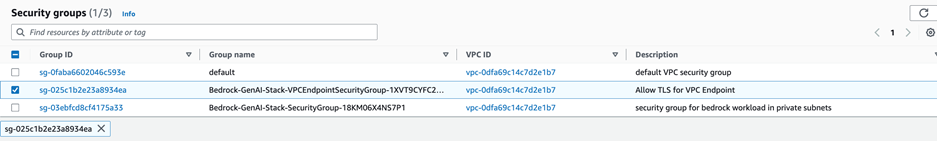

- Pentru Grupuri de securitate, selectați grupul de securitate cu numele grupului

Bedrock-GenAI-Stack-VPCEndpointSecurityGroup-si descriereAllow TLS for VPC Endpoint.

Un grup de securitate acționează ca un firewall virtual pentru instanța dvs. pentru a controla traficul de intrare și de ieșire. Rețineți că acest grup de securitate VPC endpoint permite numai traficul care provine din grupul de securitate atașat subrețelelor private VPC, adăugând un nivel de protecție.

- Alege Creați punct final.

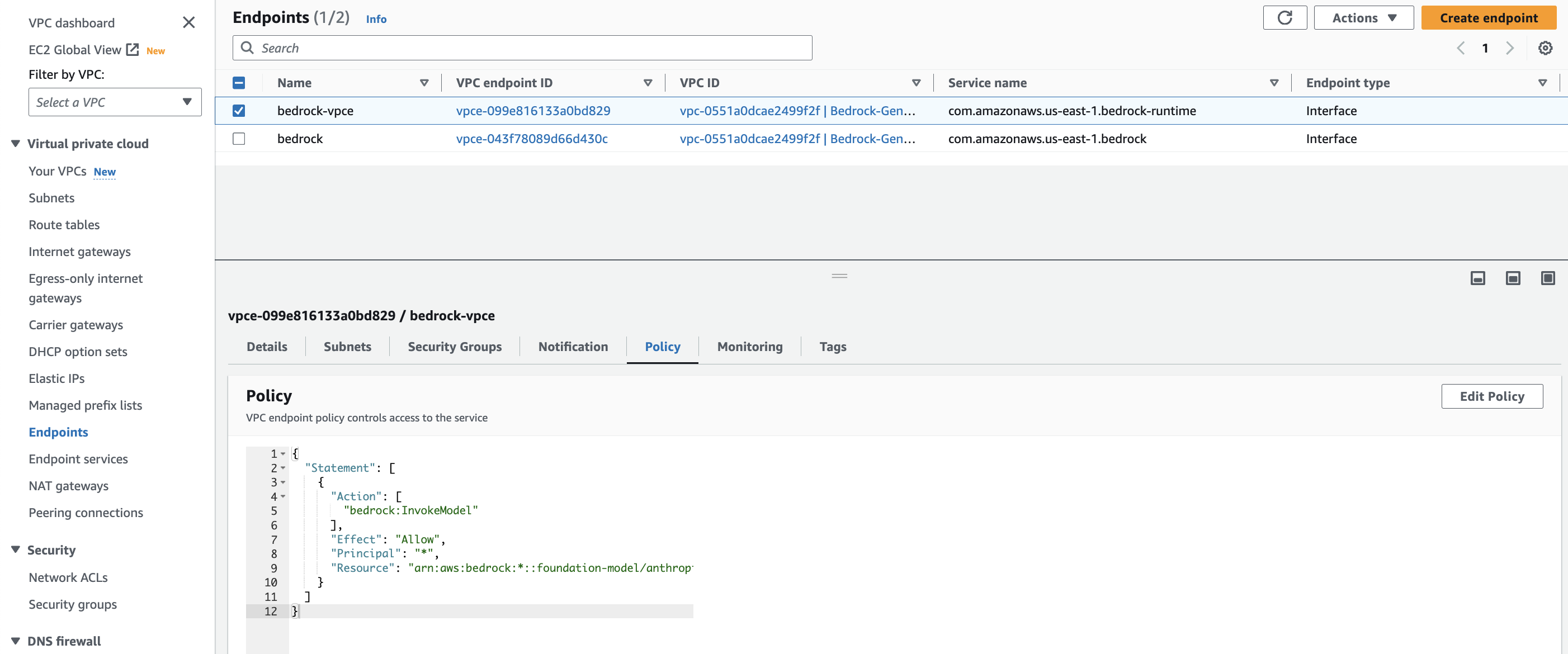

- În Politică secțiune, selectați pachet personalizat și introduceți următoarea politică privind cel mai mic privilegiu pentru a vă asigura că numai anumite acțiuni sunt permise pentru resursa modelului de fundație specificată,

arn:aws:bedrock:*::foundation-model/anthropic.claude-instant-v1pentru un principal dat (cum ar fi rolul IAM al funcției Lambda).

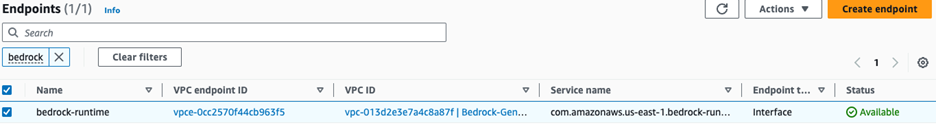

Poate dura până la 2 minute până când punctul final al interfeței este creat și starea se schimbă în Disponibil. Puteți reîmprospăta pagina pentru a verifica cea mai recentă stare.

Configurați funcția Lambda pe subrețele VPC private

Parcurgeți următorii pași pentru a configura funcția Lambda:

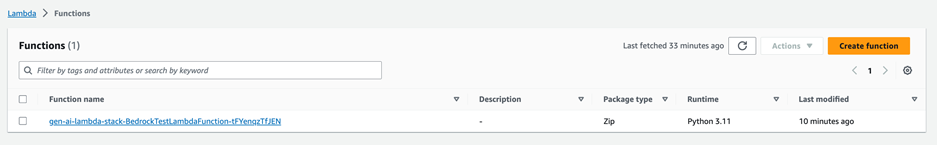

- În consola Lambda, alegeți funcţii în panoul de navigare.

- Alegeți funcția

gen-ai-lambda-stack-BedrockTestLambdaFunction-XXXXXXXXXXXX.

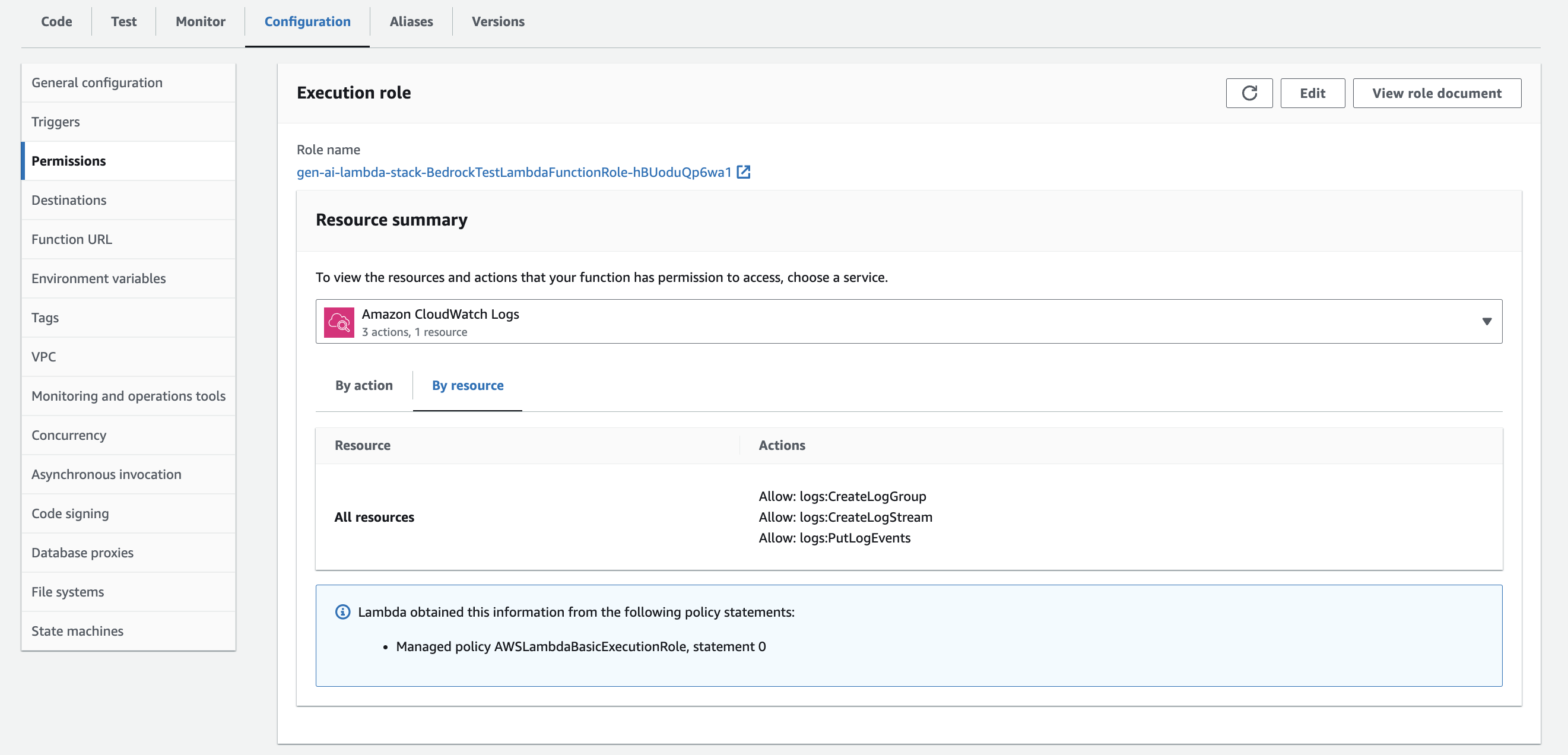

- Pe Configuraţie fila, alegeți Permisiuni în panoul din stânga.

- În Rolul de execuție¸ alegeți linkul pentru rol

gen-ai-lambda-stack-BedrockTestLambdaFunctionRole-XXXXXXXXXXXX.

Sunteți redirecționat către consola IAM.

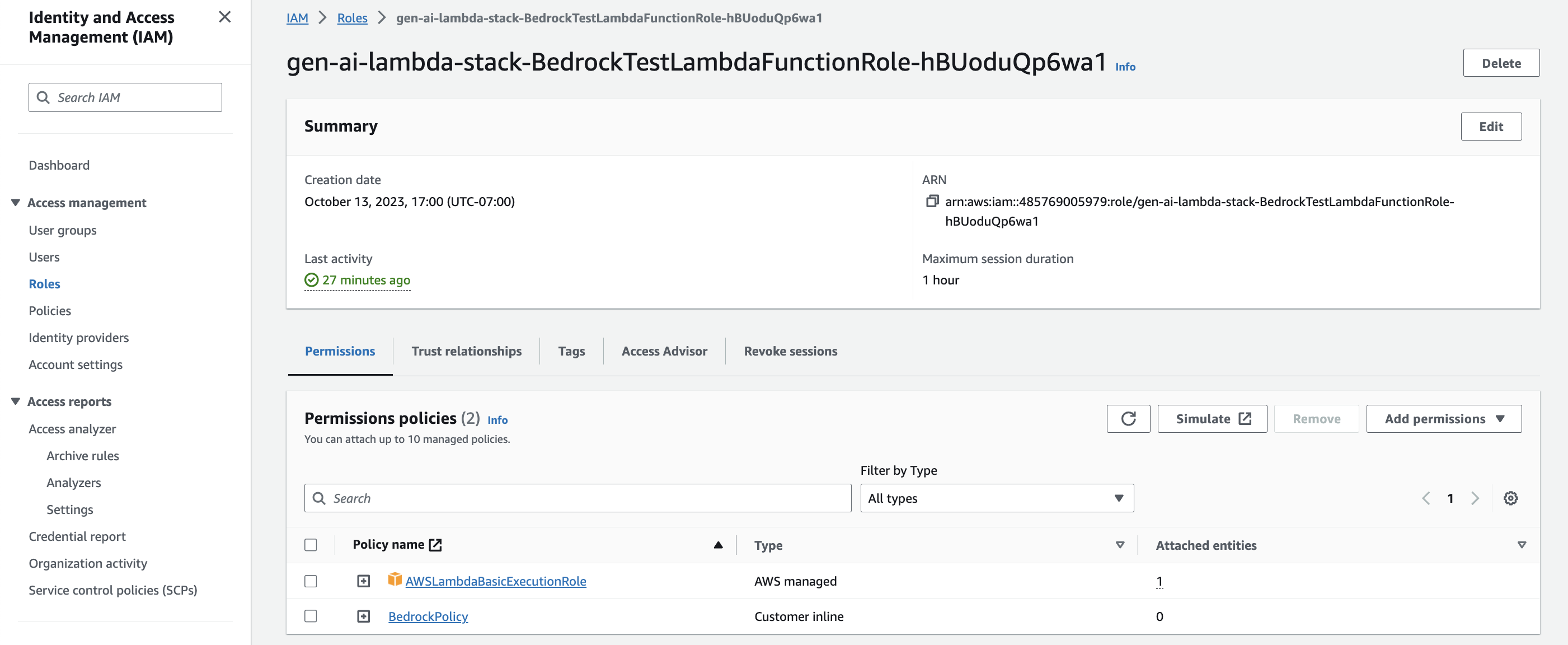

- În Politici de permisiuni secțiune, pentru a alege Adăugați permisiuni Și alegeți Creați o politică integrată.

- Pe JSON fila, modificați politica după cum urmează:

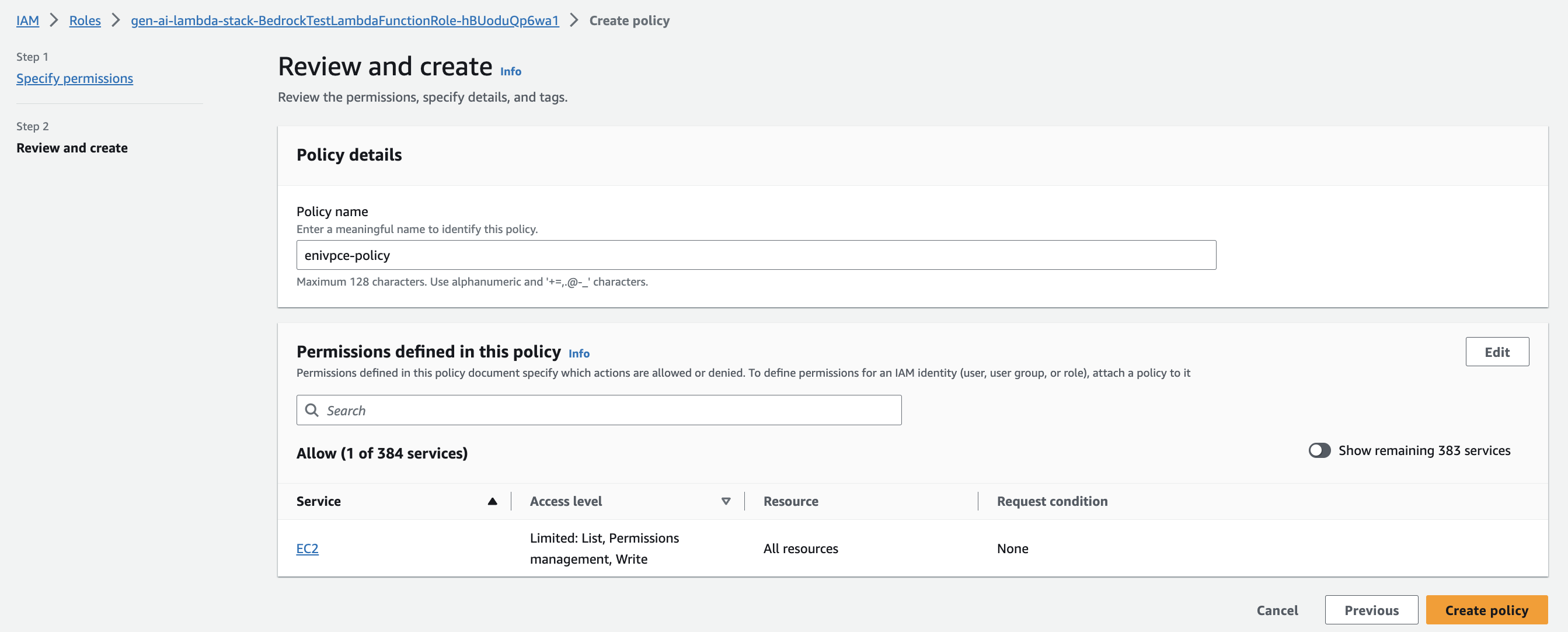

- Alege Pagina Următoare →.

- Pentru Numele politicii, introduce

enivpce-policy. - Alege Creare politică.

- Adăugați următoarea politică inline (furnizați punctele finale VPC sursă) pentru restricționarea accesului Lambda la API-urile Amazon Bedrock numai prin punctele finale VPC:

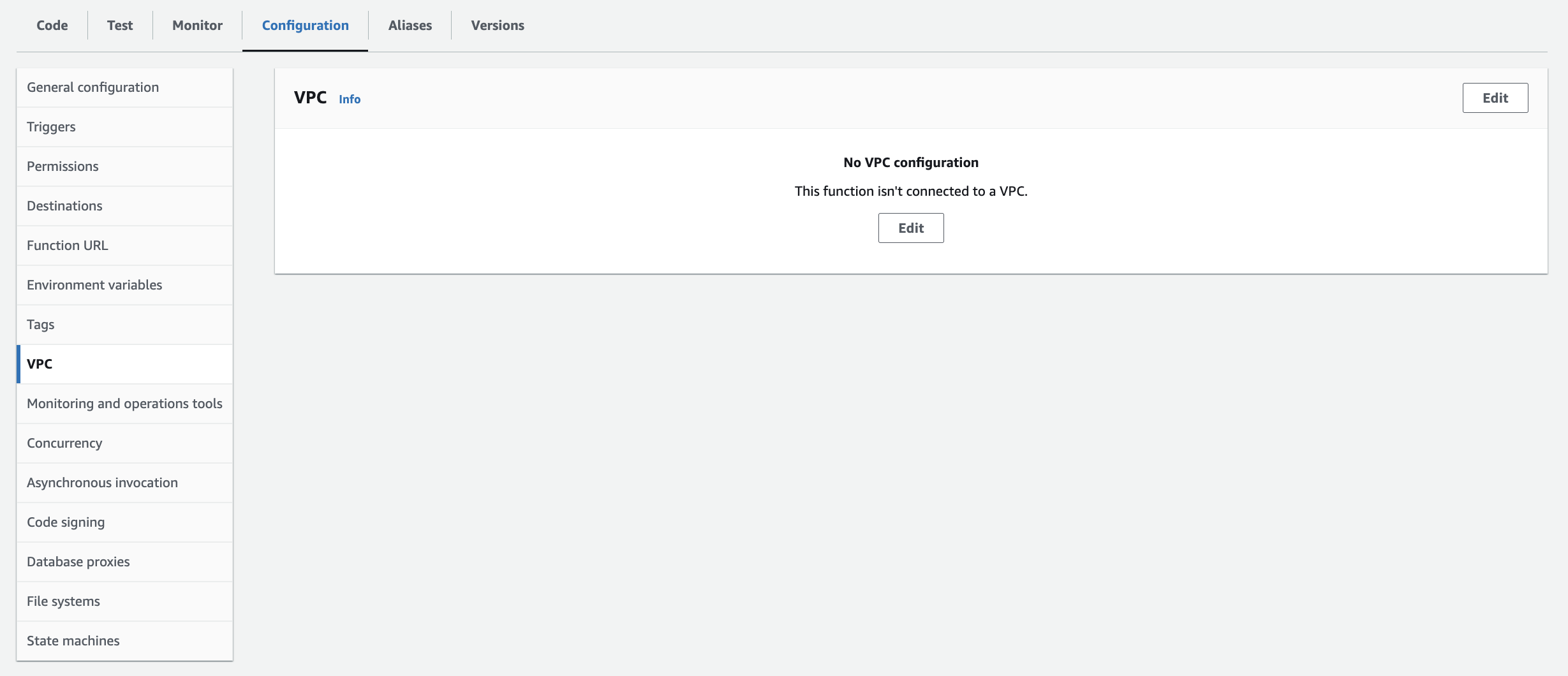

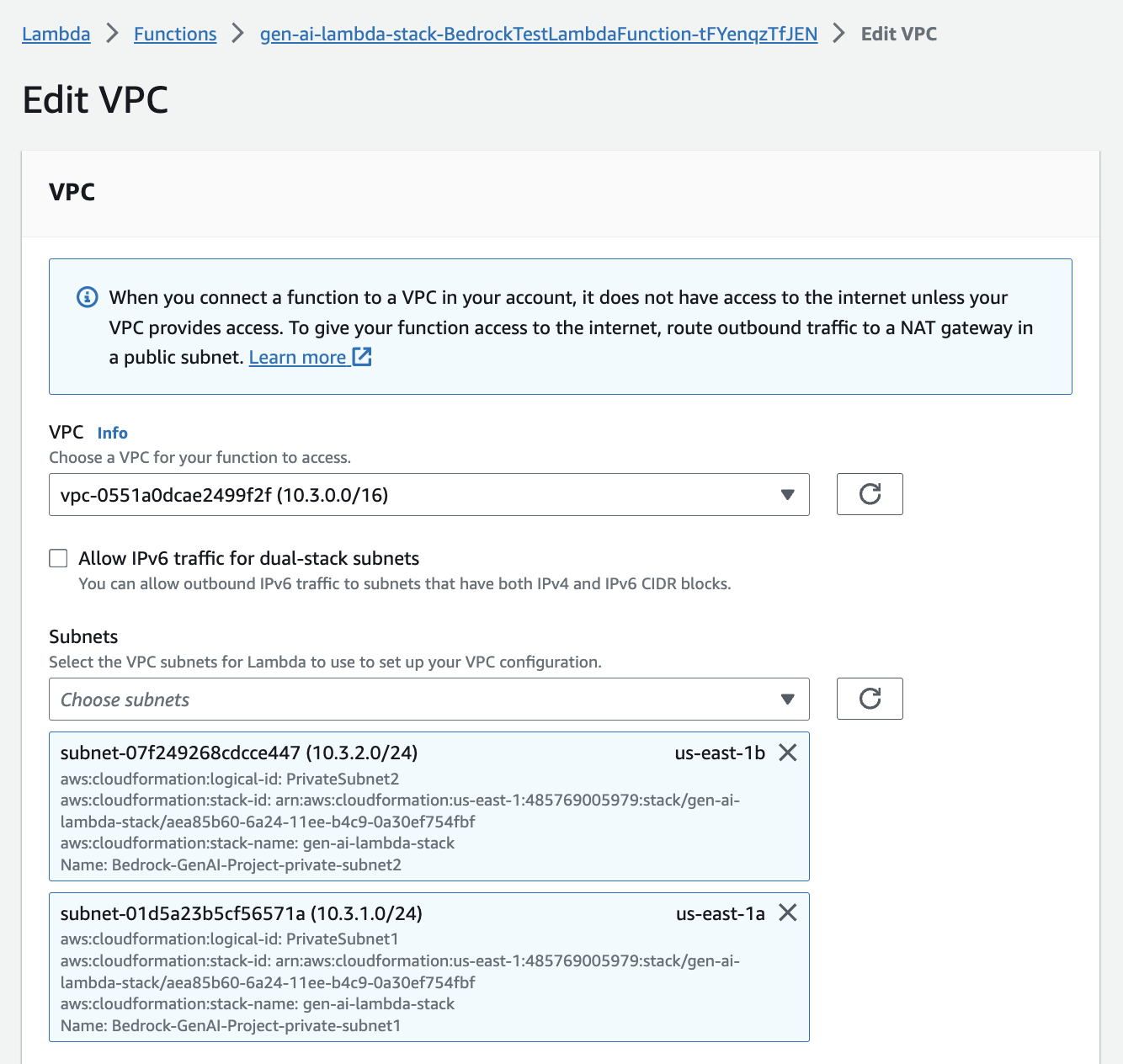

- Pe pagina funcției Lambda, pe Configuraţie fila, alegeți VPC în panoul din stânga, apoi alegeți Editati.

- Pentru VPC, alege

Bedrock-GenAI-Project-vpc. - Pentru Subrețele, alegeți subrețelele private.

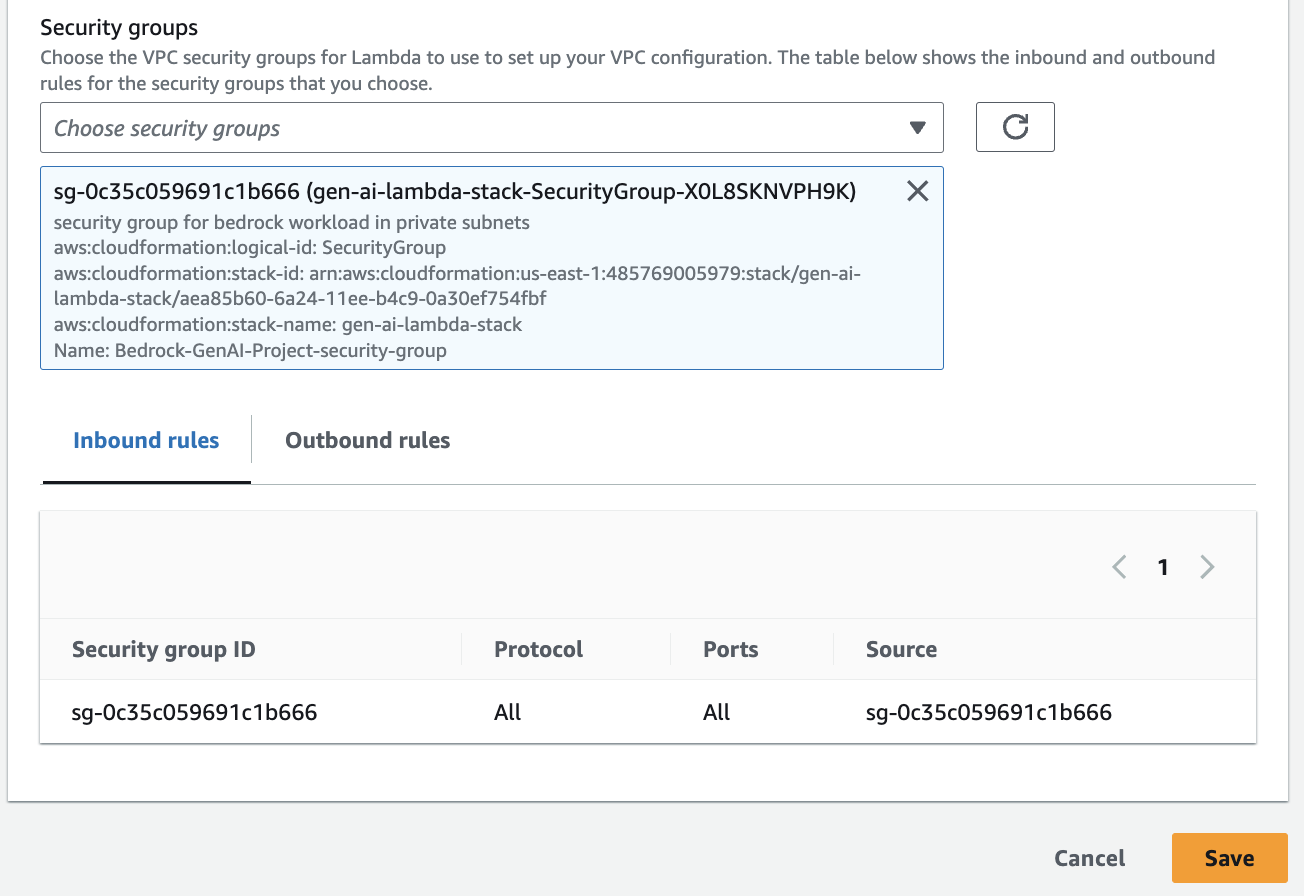

- Pentru Grupuri de securitate, alege

gen-ai-lambda-stack-SecurityGroup-(grupul de securitate pentru sarcina de lucru Amazon Bedrock în subrețele private). - Alege Economisiți.

Testați controalele de acces private

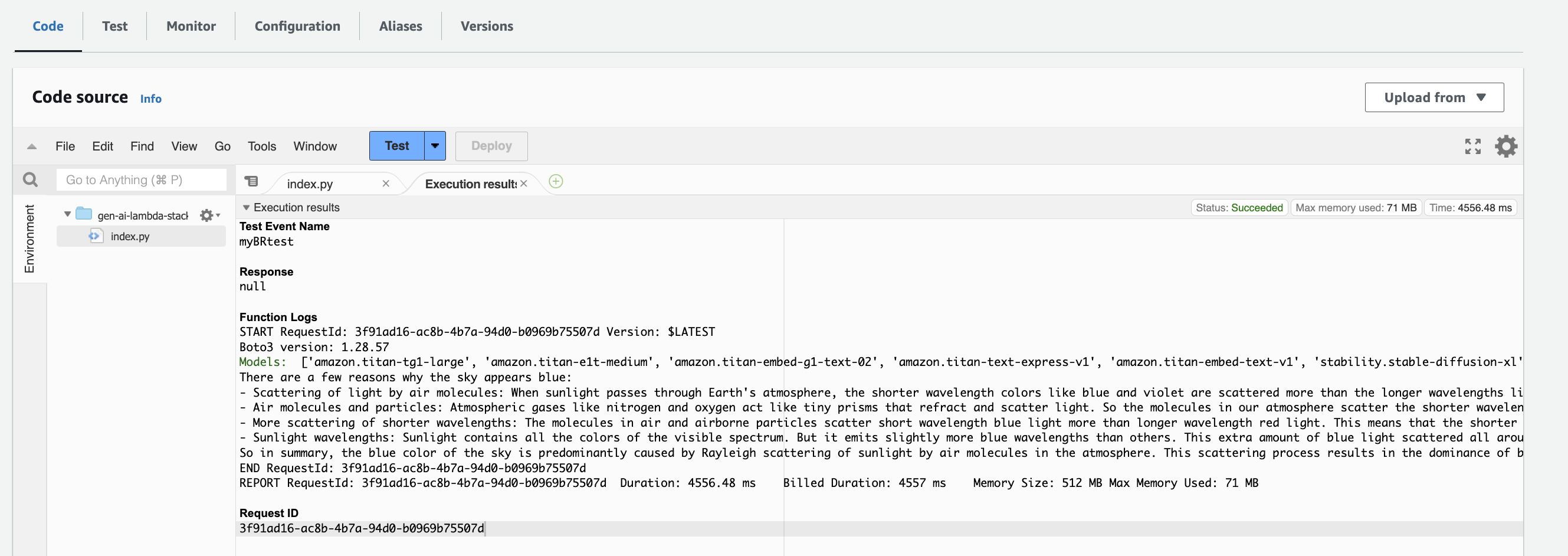

Acum puteți testa controalele de acces privat (API-urile Amazon Bedrock peste punctele finale VPC).

- În consola Lambda, alegeți funcţii în panoul de navigare.

- Alegeți funcția

gen-ai-lambda-stack-BedrockTestLambdaFunction-XXXXXXXXXXXX. - Pe Cod fila, alegeți Test.

Ar trebui să vedeți următorul răspuns de la apelul API Amazon Bedrock (Stare: Reușit).

- Pentru a refuza accesul la API-urile Amazon Bedrock prin punctele finale VPC, navigați la consola Amazon VPC.

- În Cloud privat virtual în panoul de navigare, alegeți Puncte finale.

- Alegeți-vă politica și navigați la fila Politică.

În prezent, politica privind punctele finale VPC este setată la Allow.

- Pentru a refuza accesul, alegeți Editați politica.

- Schimba

AllowlaDenyȘi alegeți Economisiți.

Este posibil să dureze până la 2 minute pentru ca politica de actualizare a punctului final VPC.

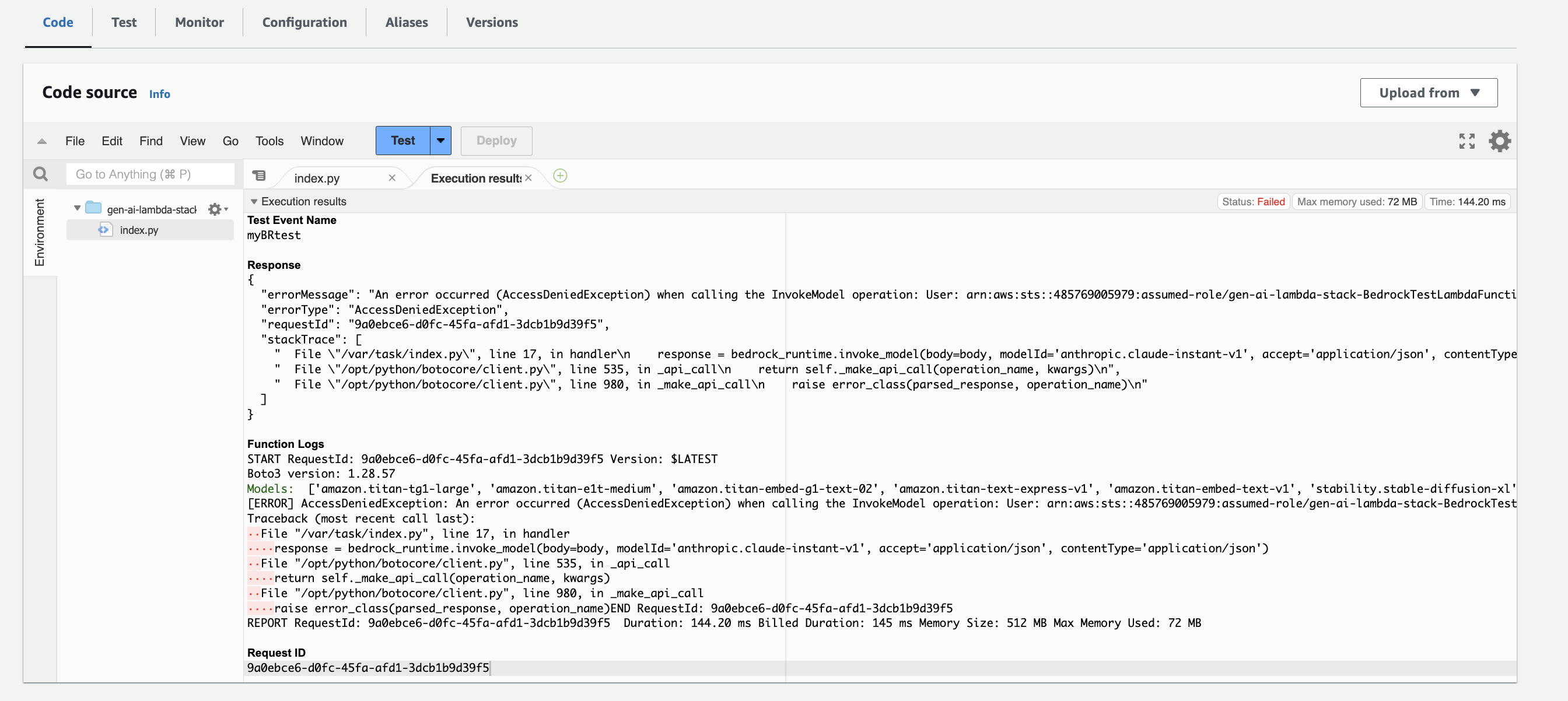

- Reveniți la pagina funcției Lambda și pe Cod fila, alegeți Test.

După cum se arată în următoarea captură de ecran, cererea de acces la Amazon Bedrock prin punctul final VPC a fost refuzată (Stare: Eșuat).

Prin acest proces de testare, am demonstrat modul în care traficul de la VPC-ul dvs. către punctul final al API-ului Amazon Bedrock trece prin conexiunea PrivateLink și nu prin conexiunea la internet.

A curăța

Urmați acești pași pentru a evita costurile viitoare:

Concluzie

În această postare, am demonstrat cum să configurați și să operaționalizați o conexiune privată între o sarcină de lucru AI generativă implementată pe VPC-ul clientului dvs. și Amazon Bedrock folosind un punct final VPC de interfață alimentat de PrivateLink. Când utilizați arhitectura discutată în această postare, traficul dintre clientul dvs. VPC și Amazon Bedrock nu va părăsi rețeaua Amazon, asigurându-vă că datele dumneavoastră nu sunt expuse internetului public și, prin urmare, ajutând cu cerințele dumneavoastră de conformitate.

Ca pas următor, încercați soluția în contul dvs. și împărtășiți feedbackul dvs.

Despre Autori

Ram Vittal este arhitect principal de soluții ML la AWS. Are peste 3 decenii de experiență în arhitectura și construirea de aplicații distribuite, hibride și cloud. El este pasionat de construirea de soluții sigure și scalabile de AI/ML și de date mari pentru a ajuta clienții întreprinderilor în călătoria lor de adoptare și optimizare a cloud-ului pentru a-și îmbunătăți rezultatele în afaceri. În timpul liber, se plimbă cu motocicleta și se plimbă cu Sheepadoodle-ul său de 3 ani!

Ram Vittal este arhitect principal de soluții ML la AWS. Are peste 3 decenii de experiență în arhitectura și construirea de aplicații distribuite, hibride și cloud. El este pasionat de construirea de soluții sigure și scalabile de AI/ML și de date mari pentru a ajuta clienții întreprinderilor în călătoria lor de adoptare și optimizare a cloud-ului pentru a-și îmbunătăți rezultatele în afaceri. În timpul liber, se plimbă cu motocicleta și se plimbă cu Sheepadoodle-ul său de 3 ani!

Ray Khorsandi este un specialist AI/ML la AWS, care sprijină clienții strategici cu cele mai bune practici AI/ML. Cu un M.Sc. şi doctorat. în Inginerie Electrică și Informatică, el conduce întreprinderile pentru a construi soluții AI/ML și Big Data sigure, scalabile pentru a optimiza adoptarea lor în cloud. Pasiunile sale includ viziunea computerizată, NLP, IA generativă și MLOps. Lui Ray îi place să joace fotbal și să petreacă timp de calitate cu familia.

Ray Khorsandi este un specialist AI/ML la AWS, care sprijină clienții strategici cu cele mai bune practici AI/ML. Cu un M.Sc. şi doctorat. în Inginerie Electrică și Informatică, el conduce întreprinderile pentru a construi soluții AI/ML și Big Data sigure, scalabile pentru a optimiza adoptarea lor în cloud. Pasiunile sale includ viziunea computerizată, NLP, IA generativă și MLOps. Lui Ray îi place să joace fotbal și să petreacă timp de calitate cu familia.

Michael Daniels este un specialist AI/ML la AWS. Expertiza sa constă în construirea și conducerea soluțiilor AI/ML și AI generative pentru probleme complexe și provocatoare de afaceri, care este îmbunătățită de doctoratul său. de la Univ. din Texas și M.Sc. în Informatică, specializarea în Machine Learning de la Georgia Institute of Technology. El excelează în aplicarea tehnologiilor cloud de ultimă oră pentru a inova, inspira și transforma organizațiile de vârf în industrie, comunicând în același timp eficient cu părțile interesate de la orice nivel sau scară. În timpul lui liber, îl puteți surprinde pe Michael schiând sau snowboardând în munți.

Michael Daniels este un specialist AI/ML la AWS. Expertiza sa constă în construirea și conducerea soluțiilor AI/ML și AI generative pentru probleme complexe și provocatoare de afaceri, care este îmbunătățită de doctoratul său. de la Univ. din Texas și M.Sc. în Informatică, specializarea în Machine Learning de la Georgia Institute of Technology. El excelează în aplicarea tehnologiilor cloud de ultimă oră pentru a inova, inspira și transforma organizațiile de vârf în industrie, comunicând în același timp eficient cu părțile interesate de la orice nivel sau scară. În timpul lui liber, îl puteți surprinde pe Michael schiând sau snowboardând în munți.

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- PlatoData.Network Vertical Generative Ai. Împuterniciți-vă. Accesați Aici.

- PlatoAiStream. Web3 Intelligence. Cunoștințe amplificate. Accesați Aici.

- PlatoESG. carbon, CleanTech, Energie, Mediu inconjurator, Solar, Managementul deșeurilor. Accesați Aici.

- PlatoHealth. Biotehnologie și Inteligență pentru studii clinice. Accesați Aici.

- Sursa: https://aws.amazon.com/blogs/machine-learning/use-aws-privatelink-to-set-up-private-access-to-amazon-bedrock/

- :are

- :este

- :nu

- $UP

- 1

- 100

- 13

- 16

- 225

- 7

- 8

- 9

- 937

- a

- Despre Noi

- acces

- accesarea

- Cont

- Acțiune

- acțiuni

- Acte

- adăugare

- adrese

- Adoptare

- AI

- AI / ML

- permite

- permis

- permite

- de asemenea

- Cu toate ca

- Amazon

- Amazon EC2

- Amazon RDS

- Amazon Web Services

- an

- și

- Antropică

- Orice

- api

- API-uri

- aplicație

- aplicatii

- Aplicarea

- arhitectură

- SUNT

- AS

- asociate

- At

- spori

- augmented

- măriri

- disponibilitate

- disponibil

- evita

- AWS

- de bază

- bazat

- folosul

- CEL MAI BUN

- Cele mai bune practici

- între

- Mare

- Datele mari

- construi

- Clădire

- afaceri

- by

- apel

- apeluri

- CAN

- capacități

- caz

- Captură

- sigur

- provocare

- Schimbare

- Modificări

- taxe

- verifica

- Alege

- Cloud

- adoptarea norului

- Aplicații cloud

- comunica

- comunicarea

- complex

- conformitate

- Calcula

- calculator

- Informatică

- Computer Vision

- condiție

- conexiune

- Suport conectare

- Consoleze

- conţinut

- moderarea conținutului

- context

- Control

- controale

- Istoria

- Corespunzător

- crea

- a creat

- creează

- client

- clienţii care

- personaliza

- ultima generație

- de date

- Baza de date

- baze de date

- zeci de ani

- demonstra

- demonstrat

- implementa

- dislocate

- descriere

- dezvolta

- Dezvoltatorii

- direcționa

- discutat

- distribuite

- diferit

- do

- cu ușurință

- efect

- în mod eficient

- Inginerie Electrică

- permite

- capăt

- Punct final

- Securitatea punctului final

- Obiective

- Inginerie

- sporită

- asigura

- asigurare

- Intrați

- Afacere

- clienții întreprinderii

- Companii

- stabili

- Eter (ETH)

- exemplu

- experienţă

- experiment

- expertiză

- expus

- Expunere

- facilita

- A eșuat

- familie

- Federaţie

- feedback-ul

- Găsi

- firewall

- următor

- urmează

- Pentru

- Fundație

- din

- complet

- funcţie

- viitor

- poartă

- genera

- generativ

- AI generativă

- Georgia

- Institutul de Tehnologie din Georgia

- obține

- dat

- merge

- grup

- Grupului

- Avea

- he

- ajutor

- ajutor

- lui

- Cum

- Cum Pentru a

- HTML

- http

- HTTPS

- Hibrid

- IAM

- ID

- Identitate

- ID-uri

- îmbunătăţi

- in

- include

- lider în industrie

- informații

- Infrastructură

- inova

- inovatoare

- inspira

- instanță

- cazuri

- Institut

- instrucțiuni

- integra

- interfaţă

- Internet

- conexiune internet

- în

- invocă

- IP

- Adresele IP

- IT

- călătorie

- jpg

- Labs

- Ultimele

- strat

- conducere

- Conduce

- învăţare

- cel mai puțin

- Părăsi

- stânga

- Nivel

- se află

- LINK

- cautati

- maşină

- masina de învățare

- face

- FACE

- gestionate

- de conducere

- Mai..

- mecanism

- Meniu

- Michael

- minute

- diminua

- ML

- MLOps

- model

- Modele

- moderare

- modifica

- motocicletă

- nume

- Navigaţi

- Navigare

- Nevoie

- reţea

- următor

- nlp

- nota

- of

- promoții

- on

- afară

- optimizare

- Optimizați

- or

- organizații

- de origine

- Altele

- afară

- rezultate

- peste

- propriu

- pagină

- pâine

- pasionat

- permisiuni

- Plato

- Informații despre date Platon

- PlatoData

- joc

- Politicile

- Politica

- Post

- potenţial

- alimentat

- practicile

- premise

- precedent

- Principal

- privat

- privilegiu

- probleme

- proces

- Produs

- Informații despre produs

- proprietate

- protecţie

- furniza

- prevăzut

- public

- scopuri

- calitate

- interogări

- repede

- gamă

- RAY

- Citeste

- primește

- solicita

- Cerinţe

- resursă

- Resurse

- răspuns

- restricționarea

- plimbari

- Rol

- rolurile

- rutare

- funcţionare

- SC

- scalabil

- Scară

- Ştiinţă

- perfect

- Caută

- Secțiune

- sigur

- în siguranță,

- securitate

- vedea

- distinct

- serverless

- serviciu

- Servicii

- set

- Distribuie

- să

- indicat

- So

- Fotbal

- soluţie

- soluţii

- Sursă

- specialist

- specific

- specificată

- Cheltuire

- Stabilitate

- stivui

- părțile interesate

- început

- Startup-urile

- Declarație

- Stare

- Pas

- paşi

- Strategic

- subrețea

- subrețele

- astfel de

- De sprijin

- sigur

- Lua

- Tehnologii

- Tehnologia

- șablon

- test

- Testarea

- Texas

- a) Sport and Nutrition Awareness Day in Manasia Around XNUMX people from the rural commune Manasia have participated in a sports and healthy nutrition oriented activity in one of the community’s sports ready yards. This activity was meant to gather, mainly, middle-aged people from a Romanian rural community and teach them about the benefits that sports have on both their mental and physical health and on how sporting activities can be used to bring people from a community closer together. Three trainers were made available for this event, so that the participants would get the best possible experience physically and so that they could have the best access possible to correct information and good sports/nutrition practices. b) Sports Awareness Day in Poiana Țapului A group of young participants have taken part in sporting activities meant to teach them about sporting conduct, fairplay, and safe physical activities. The day culminated with a football match.

- acea

- lor

- Lor

- apoi

- astfel

- Acestea

- ei

- acest

- amenințare

- Prin

- timp

- TLS

- la

- Unelte

- trafic

- Transforma

- încerca

- Două

- în

- până la

- Actualizează

- utilizare

- carcasa de utilizare

- folosind

- VALIDA

- diverse

- versiune

- de

- Vizualizare

- Virtual

- viziune

- plimbări

- vrea

- a fost

- we

- web

- servicii web

- cand

- care

- în timp ce

- voi

- cu

- fără

- flux de lucru

- yaml

- tu

- Ta

- zephyrnet

- zone