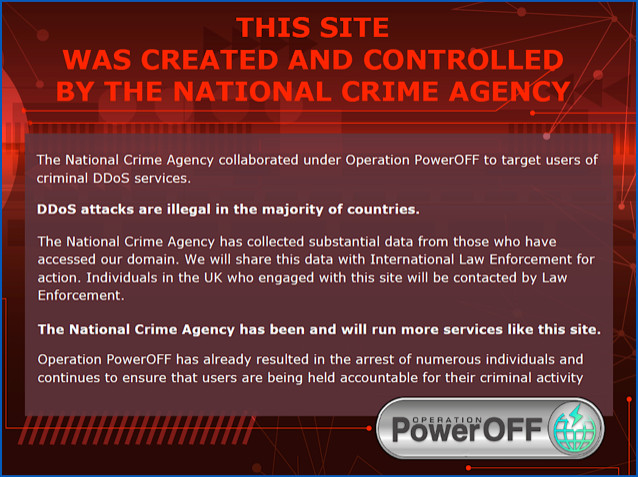

Agenția Națională a Crimei (NCA) din Marea Britanie a făcut a anuntat recent munca pe care o face ca parte continuă a unui proiect multinațional numit Operațiune PowerOFF.

Ideea pare să fie de a folosi site-uri false de cybercrime-as-a-service pentru a atrage atenția tinerilor impresionabili care stau la marginea criminalității cibernetice și caută o comunitate subterană la care să se alăture și să înceapă să învețe frânghiile...

…după care sunt cei care încearcă să se înregistreze „contactată de Agenția Națională a Criminalității sau de poliție și avertizat cu privire la implicarea în infracțiuni cibernetice”.

Ofertele false de crimeware-as-a-service pe care NCA pretinde că le operează sunt așa-numitele bootere, cunoscute și sub numele de stresori, cunoscute și sub numele de DDoSsers, unde DDoS este prescurtarea de la refuzul de serviciu distribuit.

DoS versus DDoS

O refuzare simplă a serviciului, sau DoS, implică de obicei trimiterea unui trafic de rețea special creat către un anumit site sau serviciu pentru a-l bloca.

De obicei, asta înseamnă găsirea unui fel de vulnerabilitate sau problemă de configurare, astfel încât un pachet de rețea cu capcană să declanșeze serverul și să-l defecteze.

Cu toate acestea, atacurile de acest fel pot fi adesea ocolite odată ce știți cum funcționează.

De exemplu, ați putea petice împotriva bug-ului în care escrocii își înfig acele de tricotat ascuțite; ați putea înăspri configurația serverului; sau ați putea folosi un firewall de intrare pentru a detecta și a bloca pachetele prin capcane pe care le folosesc pentru a declanșa prăbușirea.

În schimb, atacurile DDoS sunt de obicei mult mai puțin sofisticate, făcându-le mai ușor să ia parte escrocii neexperimentați din punct de vedere tehnic, dar cu aspect mult mai natural, făcându-le mai greu de oprit chiar și pentru apărătorii cu experiență tehnică.

Cele mai multe atacuri DDoS se bazează pe utilizarea traficului aparent neexcepțional, cum ar fi solicitările GET simple vechi web care solicită pagina principală a site-ului dvs., de la o varietate modestă de adrese de internet, cum ar fi conexiunile ISP aparent inocente pentru consumatori...

…dar la un volum care este de sute, mii sau poate chiar de milioane de ori mai mare decât cea mai bună zi de trafic web real de până acum.

Inundat de normal

De exemplu, un serviciu de pornire condus de escrocii care controlează deja programele malware pe care le-au instalat pe laptopurile sau routerele a 100,000 de utilizatori casnici le-ar putea comanda tuturor să înceapă să acceseze site-ul dvs. în același timp.

Acest tip de configurație este cunoscut în jargon ca a botnet or rețea de zombi, pentru că este o colecție de computere care pot fi puse în viață în secret și de la distanță de așa-zișii lor păstori de bot pentru a face lucruri rele.

Imaginați-vă că sunteți obișnuit cu un milion de accesări pe site-ul pe lună și ați luat măsuri de urgență în speranța unei perioade de trafic grozav în care ați putea obține un milion de accesări într-o singură zi.

Acum imaginați-vă că aveți deodată 100,000 de „utilizatori” care vă bat toți la ușă într-o singură perioadă de 10 secunde și apoi revin iar și iar, cerându-vă să trimiteți pagini web reale pe care nu intenționează să le vadă deloc.

Nu puteți remedia acest tip de supraîncărcare de trafic, deoarece atragerea traficului către site-ul dvs. este aproape sigur obiectivul dvs., nu ceva ce doriți să preveniți.

Nu puteți scrie cu ușurință o regulă de firewall pentru a bloca solicitările web de pierdere de timp venite de la DDoSsers, deoarece pachetele acestora nu pot fi distinse probabil de traficul de rețea pe care un browser obișnuit l-ar crea.

(Atacatorii pot pur și simplu să vă viziteze site-ul web cu un browser popular, să înregistreze datele generate de solicitare și să le reda exact pentru verosimilitate.)

Și nu puteți construi cu ușurință o listă de blocare a expeditorilor răi cunoscuți, deoarece dispozitivele individuale cooptate în rețeaua bot care a fost întoarsă împotriva dvs. sunt adesea imposibil de distins de dispozitivele sau routerele utilizatorilor legitimi care încearcă să vă acceseze site-ul web în scopuri reale.

Nici experienta necesara

Din păcate, intrarea în scena DDoS sau booter nu necesită abilități tehnice sau cunoștințe necesare pentru a scrie și disemina malware sau abilitatea de a opera o rețea botnet proprie.

Puteți începe pur și simplu prin a petrece timp cu infractorii cibernetici mai experimentați și cerșind, împrumutând sau cumpărând (mai precis, poate, închiriind) timp și lățime de bandă de la serviciul lor de pornire existent.

Poate că nu se simte ca o crimă?

Dacă tot ceea ce faci este să ceri serverelor școlii tale să proceseze mii de solicitări altfel bine formate pentru a întrerupe un test pentru care nu l-ai revizuit sau pentru a te întoarce la un profesor care nu-ți place sau pur și simplu pentru a te lăuda drepturile cu prietenii tăi, unde este criminalitatea în asta?

S-ar putea să reușiți să vă convingeți că nu faceți nimic greșit atâta timp cât nu aruncați malware în rețea, nu doriți să pătrundeți și nu intenționați să furați date.

La naiba, „a se bucura” de mai mult trafic este ceva cu care majoritatea site-urilor ar dori să se laude, cu siguranță?

Nu o distracție nevinovată

Dar DDoSsing nu este nici pe departe la fel de inocent pe cât ai putea spera să pretinzi în apărarea ta dacă te trezești vreodată transportat în fața unei instanțe penale.

Potrivit NCA:

Atacurile Distributed Denial of Service (DDoS), care sunt concepute pentru a copleși site-urile web și a le forța să se deconecteze, sunt ilegale în Regatul Unit în temeiul Computer Misuse Act 1990.

În timp ce polițiștii continuă:

Serviciile DDoS-for-hire sau booter permit utilizatorilor să creeze conturi și să comande atacuri DDoS în câteva minute. Astfel de atacuri au potențialul de a provoca daune semnificative întreprinderilor și infrastructurii naționale critice și, adesea, împiedică oamenii să acceseze serviciile publice esențiale.

[. . .]

Anonimul perceput și ușurința de utilizare oferite de aceste servicii înseamnă că DDoS a devenit o infracțiune atractivă la nivel de intrare, permițând persoanelor cu abilități tehnice reduse să comită cu ușurință infracțiuni cibernetice.

Retragerile și arestările tradiționale sunt componente cheie ale răspunsului forțelor de ordine la această amenințare. Cu toate acestea, ne-am extins capacitatea operațională cu această activitate, în același timp cu subminarea încrederii în piața criminală.

NCA-urile pozitia este clara din această notificare, așa cum a fost postată pe un fost server de momeală, acum convertit într-o pagină de avertizare:

Mesaj afișat după ce un site de momeală NCA și-a îndeplinit scopul.

Ce să fac?

Nu o face!

Dacă dorești să te apuci de programare, securitatea rețelei, design de site-uri web sau chiar doar să stai cu alți oameni cunoscători de computere în speranța de a învăța de la ei și de a te distra în același timp...

… conectați-vă cu unul dintre multele mii de proiecte open source care își propun să producă ceva util pentru toată lumea.

DDoSsing poate simți doar un pic de distracție contraculturală, dar nici proprietarul site-ului pe care îl atacați, nici poliția, nici magistrații nu vor vedea partea amuzantă.

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- Platoblockchain. Web3 Metaverse Intelligence. Cunoștințe amplificate. Accesați Aici.

- Sursa: https://nakedsecurity.sophos.com/2023/03/28/cops-use-fake-ddos-services-to-take-aim-at-wannabe-cybercriminals/

- :este

- $UP

- 000

- 1

- 100

- 70

- a

- capacitate

- Despre Noi

- Absolut

- acces

- accesarea

- Conturi

- act

- activitate

- adrese

- oferite

- După

- împotriva

- agenție

- Urmarind

- TOATE

- Permiterea

- deja

- amuzament

- și

- anonimat

- SUNT

- în jurul

- arestări

- AS

- At

- ataca

- Atacuri

- atenţie

- atragere

- atractiv

- autor

- Auto

- înapoi

- imagine de fundal

- Rău

- Lățime de bandă

- BE

- deoarece

- deveni

- CEL MAI BUN

- Pic

- Bloca

- frontieră

- Imprumut

- botnet

- De jos

- Pauză

- browser-ul

- Bug

- construi

- întreprinderi

- Cumpărare

- by

- CAN

- Provoca

- Centru

- cu siguranță

- pretinde

- clic

- colectare

- culoare

- venire

- comite

- comunitate

- componente

- calculator

- Calculatoare

- Configuraţie

- consumator

- continua

- contrast

- Control

- convertit

- convinge

- poliţişti

- ar putea

- Tribunal

- acoperi

- Crash

- crea

- Crimă

- Penal

- critic

- Crooks

- criminalităţii cibernetice

- cybercriminals

- de date

- zi

- DDoS

- apărare

- apărătorii

- Denial of Service

- Amenajări

- proiectat

- Dispozitive

- Afişa

- distruge

- Nu

- face

- Dont

- De

- DOS

- numit

- ușurință în utilizare

- mai ușor

- cu ușurință

- caz de urgență

- captivant

- Entry-level

- esenţial

- Chiar

- EVER

- toată lumea

- exact

- exemplu

- existent

- experienţă

- cu experienţă

- FAIL

- fals

- Găsi

- descoperire

- firewall

- Pentru

- Forţarea

- Fost

- din

- faţă

- distracţie

- amuzant

- generată

- obține

- obtinerea

- scop

- Atârna

- Avea

- având în

- înălțime

- superior

- hit-uri

- Acasă

- speranţă

- planare

- Cum

- Totuși

- HTTPS

- sute

- idee

- Ilegal

- imagine

- in

- individ

- persoane fizice

- Infrastructură

- Intenționând

- intenţie

- Internet

- ISP

- IT

- ESTE

- jargon

- alătura

- jpg

- Cheie

- batere

- Cunoaște

- cunoştinţe

- cunoscut

- laptop-uri

- Drept

- învăţare

- Viaţă

- ca

- mic

- Lung

- cautati

- dragoste

- făcut

- Principal

- Efectuarea

- malware

- administra

- multe

- Margine

- Piață

- materie

- max-width

- mijloace

- ar putea

- milion

- milioane

- minute

- Lună

- mai mult

- cele mai multe

- multinațională

- Securitate goală

- național

- NCA

- În apropiere

- necesar

- Nici

- reţea

- Securitatea rețelei

- trafic de retea

- normală.

- of

- ofertele

- Offline

- Vechi

- on

- ONE

- în curs de desfășurare

- deschide

- open-source

- proiecte open source

- funcionar

- operațional

- comandă

- original

- Altele

- in caz contrar

- propriu

- proprietar

- pachete

- pagină

- parte

- special

- Plasture

- oameni

- percepută

- poate

- perioadă

- Simplu

- Plato

- Informații despre date Platon

- PlatoData

- Police

- Popular

- poziţie

- postat

- postări

- potenţial

- tocmai

- împiedica

- probabil

- Problemă

- proces

- produce

- Programare

- proiect

- Proiecte

- dispoziţie

- public

- scop

- scopuri

- real

- record

- Inregistreaza-te

- regulat

- solicita

- cereri de

- necesita

- răspuns

- Drepturile

- Regula

- Alerga

- acelaşi

- scenă

- securitate

- pare

- trimitere

- serviciu

- Servicii

- set

- configurarea

- Pantaloni scurți

- indicat

- semnificativ

- pur şi simplu

- singur

- teren

- Centre de cercetare

- aptitudini

- solid

- unele

- ceva

- sofisticat

- Sursă

- Începe

- Stop

- astfel de

- cu siguranţă

- SVG

- Lua

- profesor

- Tehnic

- abilitati tehnice

- test

- acea

- Marea Britanie

- lor

- Lor

- Acestea

- lucruri

- mii

- amenințare

- timp

- ori

- la

- top

- trafic

- tranziţie

- transparent

- declanşa

- excursie

- Încredere

- transformat

- tipic

- Uk

- în

- URL-ul

- utilizare

- utilizatorii

- obișnuit

- varietate

- Impotriva

- Vizita

- volum

- vulnerabilitate

- de avertizare

- web

- Trafic web

- website

- site-uri web

- care

- OMS

- voi

- cu

- Apartamente

- ar

- scrie

- scriitor

- Greșit

- Ta

- te

- zephyrnet