Este o știre pe care nicio organizație nu vrea să o audă – ați fost victima unei Ransomware atac, iar acum te întrebi ce să faci în continuare.

Primul lucru de care trebuie să ții cont este că nu ești singur. Peste 17% din toate atacurile cibernetice implică ransomware-un tip de malware care păstrează datele sau dispozitivul unei victime blocate, cu excepția cazului în care victima plătește o răscumpărare hackerului. Din cele 1,350 de organizații chestionate într-un studiu recent, 78% au suferit un atac ransomware de succes (linkul se află în afara ibm.com).

Atacurile ransomware folosesc mai multe metode sau vectori pentru a infecta rețele sau dispozitive, inclusiv păcălirea persoanelor să facă clic pe linkuri rău intenționate folosind Phishing e-mailuri și exploatarea vulnerabilităților din software și sisteme de operare, cum ar fi accesul la distanță. Infractorii cibernetici solicită de obicei plăți de răscumpărare în Bitcoin și alte criptomonede greu de urmărit, oferind victimelor chei de decriptare la plată pentru a-și debloca dispozitivele.

Vestea bună este că, în cazul unui atac de tip ransomware, există pași de bază pe care orice organizație poate să urmeze pentru a ajuta la limitarea atacului, pentru a proteja informațiile sensibile și pentru a asigura continuitatea afacerii reducând la minimum timpul de nefuncționare.

Răspuns inițial

Izolați sistemele afectate

Deoarece cele mai comune variante de ransomware scanează rețelele pentru a detecta vulnerabilități care se propagă lateral, este esențial ca sistemele afectate să fie izolate cât mai repede posibil. Deconectați ethernetul și dezactivați WiFi, Bluetooth și orice alte capabilități de rețea pentru orice dispozitiv infectat sau potențial infectat.

Alți doi pași de luat în considerare:

- Oprirea sarcinilor de întreținere. Dezactivați imediat sarcinile automate - de exemplu, ștergerea fișierelor temporare sau rotirea jurnalelor - sistemele afectate. Aceste sarcini pot interfera cu fișierele și pot împiedica investigarea și recuperarea ransomware-ului.

- Deconectarea copiilor de rezervă. Deoarece multe tipuri noi de ransomware vizează backup-urile pentru a îngreuna recuperarea, păstrați backup-urile datelor offline. Limitați accesul la sistemele de rezervă până când eliminați infecția.

Fotografiați biletul de răscumpărare

Înainte de a continua cu orice altceva, faceți o fotografie a notei de răscumpărare – în mod ideal, fotografiend ecranul dispozitivului afectat cu un dispozitiv separat, cum ar fi un smartphone sau o cameră foto. Fotografia va accelera procesul de recuperare și va ajuta la depunerea unui raport de poliție sau a unei posibile reclamații la compania dumneavoastră de asigurări.

Anunțați echipa de securitate

După ce ați deconectat sistemele afectate, notificați-vă Securitate IT echipa de atac. În cele mai multe cazuri, profesioniștii în securitate IT vă pot sfătui cu privire la următorii pași și îi pot activa pe cei ai organizației dvs răspuns la incident plan, adică procesele și tehnologiile organizației dvs. pentru detectarea și răspunsul la atacurile cibernetice.

Nu reporniți dispozitivele afectate

Când aveți de-a face cu ransomware, evitați repornirea dispozitivelor infectate. Hackerii știu că acesta ar putea fi primul tău instinct, iar unele tipuri de ransomware notifică încercările de repornire și provoacă daune suplimentare, cum ar fi deteriorarea Windows sau ștergerea fișierelor criptate. De asemenea, repornirea poate îngreuna investigarea atacurilor ransomware - indicii valoroase sunt stocate în memoria computerului, care este ștearsă în timpul repornirii.

În schimb, puneți sistemele afectate în hibernare. Acest lucru va salva toate datele din memorie într-un fișier de referință de pe hard disk-ul dispozitivului, păstrându-le pentru analize viitoare.

Eradicarea

Acum că ați izolat dispozitivele afectate, probabil că sunteți dornic să vă deblocați dispozitivele și să vă recuperați datele. În timp ce eradicarea infecțiilor cu ransomware poate fi complicat de gestionat, în special tulpinile mai avansate, următorii pași vă pot porni pe calea către recuperare.

Determinați varianta de atac

Mai multe instrumente gratuite vă pot ajuta să identificați tipul de ransomware care vă infectează dispozitivele. Cunoașterea tulpinii specifice vă poate ajuta să înțelegeți mai mulți factori cheie, inclusiv modul în care se răspândește, ce fișiere blochează și cum o puteți elimina. Încărcați doar o mostră din fișierul criptat și, dacă le aveți, o notă de răscumpărare și informațiile de contact ale atacatorului.

Cele mai comune două tipuri de ransomware sunt dispozitivele de blocare a ecranului și dispozitivele de criptare. Blocarea ecranului vă blochează sistemul, dar vă păstrează fișierele în siguranță până când plătiți, în timp ce criptatorii sunt mai dificil de abordat, deoarece găsesc și criptează toate datele dvs. sensibile și le decriptează numai după ce efectuați plata răscumpărării.

Căutați instrumente de decriptare

Odată ce ați identificat tulpina de ransomware, luați în considerare căutarea instrumentelor de decriptare. Există, de asemenea, instrumente gratuite pentru a ajuta la acest pas, inclusiv site-uri precum Nu mai renunțați. Pur și simplu introduceți numele tulpinii de ransomware și căutați decriptarea potrivită.

Descărcați Ghidul definitiv pentru ransomware

Recuperare

Dacă ați avut norocul să eliminați infecția cu ransomware, este timpul să începeți procesul de recuperare.

Începeți prin a vă actualiza parolele de sistem, apoi recuperați-vă datele din copii de rezervă. Ar trebui să încercați întotdeauna să aveți trei copii ale datelor dvs. în două formate diferite, cu o copie stocată în afara site-ului. Această abordare, cunoscută sub numele de regula 3-2-1, vă permite să vă restaurați datele rapid și să evitați plățile de răscumpărare.

În urma atacului, ar trebui să luați în considerare și efectuarea unui audit de securitate și actualizarea tuturor sistemelor. Menținerea la zi a sistemelor ajută la prevenirea hackerilor să exploateze vulnerabilitățile găsite în software-ul mai vechi, iar corecțiile regulate vă mențin mașinile la curent, stabil și rezistent la amenințările malware. De asemenea, poate doriți să vă rafinați planul de răspuns la incident cu orice lecții învățate și să vă asigurați că ați comunicat incidentul suficient tuturor părților interesate necesare.

Autoritățile de notificare

Deoarece ransomware-ul este extorcare și o crimă, ar trebui să raportați întotdeauna atacurile ransomware oficialilor de aplicare a legii sau FBI.

Autoritățile ar putea să vă ajute la decriptarea fișierelor dacă eforturile de recuperare nu funcționează. Dar chiar dacă nu vă pot salva datele, este esențial pentru ei să catalogheze activitatea infracțională cibernetică și, sperăm, să îi ajute pe alții să evite soarte similare.

Unele victime ale atacurilor ransomware pot fi, de asemenea, obligate din punct de vedere legal să raporteze infecțiile cu ransomware. De exemplu, conformitatea cu HIPAA cere, în general, entităților din domeniul sănătății să raporteze orice încălcare a datelor, inclusiv atacuri de tip ransomware, către Departamentul de Sănătate și Servicii Umane.

Decizi dacă să plătească

Decidând dacă să facă o plată de răscumpărare este o decizie complexă. Majoritatea experților sugerează că ar trebui să luați în considerare plata numai dacă ați încercat toate celelalte opțiuni și pierderea de date ar fi semnificativ mai dăunătoare decât plata.

Indiferent de decizia dvs., ar trebui să vă consultați întotdeauna cu oficialii de aplicare a legii și cu profesioniștii în securitate cibernetică înainte de a merge mai departe.

Plata unei răscumpărare nu garantează că vei recâștiga accesul la datele tale sau că atacatorii își vor ține promisiunile – victimele plătesc adesea răscumpărarea, doar ca să nu primească niciodată cheia de decriptare. În plus, plata răscumpărărilor perpetuează activitatea infracțională cibernetică și poate finanța în continuare infracțiunile cibernetice.

Prevenirea viitoarelor atacuri ransomware

Instrumentele de securitate pentru e-mail și software-ul anti-malware și antivirus sunt primele linii critice de apărare împotriva atacurilor ransomware.

Organizațiile se bazează, de asemenea, pe instrumente avansate de securitate endpoint, cum ar fi firewall-uri, VPN-uri și autentificare multi-factor ca parte a unei strategii mai ample de protecție a datelor pentru a se apăra împotriva încălcării datelor.

Cu toate acestea, niciun sistem de securitate cibernetică nu este complet fără capabilități de ultimă generație de detectare a amenințărilor și de răspuns la incidente pentru a prinde infractorii cibernetici în timp real și a atenua impactul atacurilor cibernetice de succes.

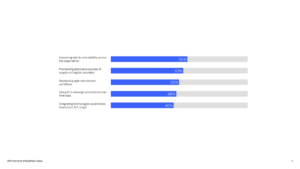

IBM Security® QRadar® SIEM aplică învățarea automată și analiza comportamentului utilizatorului (UBA) traficului de rețea alături de jurnalele tradiționale pentru o detectare mai inteligentă a amenințărilor și o remediere mai rapidă. Într-un studiu recent Forrester, QRadar SIEM i-a ajutat pe analiștii de securitate să economisească peste 14,000 de ore pe parcursul a trei ani, identificând fals pozitive, reducând timpul petrecut investigând incidente cu 90% și reducând cu 60% riscul de a se confrunta cu o încălcare gravă a securității.* Cu QRadar SIEM, echipele de securitate cu resurse solicitate au vizibilitatea și analiza de care au nevoie pentru a detecta rapid amenințările și pentru a lua măsuri imediate și informate pentru a minimiza efectele unui atac.

Aflați mai multe despre IBM QRadar SIEM

* Total Economic ImpactTM al IBM Security QRadar SIEM este un studiu comandat realizat de Forrester Consulting în numele IBM, aprilie 2023. Pe baza rezultatelor proiectate ale unei organizații compozite modelate de la 4 clienți IBM intervievați. Rezultatele reale vor varia în funcție de configurațiile și condițiile clientului și, prin urmare, rezultatele așteptate în general nu pot fi furnizate.

A fost util acest articol?

DaNu

Mai multe de la Securitate

Buletine informative IBM

Primiți buletinele noastre informative și actualizările subiectelor care oferă cele mai recente idei de lider și perspective despre tendințele emergente.

Abonează-te acum

Mai multe buletine informative

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- PlatoData.Network Vertical Generative Ai. Împuterniciți-vă. Accesați Aici.

- PlatoAiStream. Web3 Intelligence. Cunoștințe amplificate. Accesați Aici.

- PlatoESG. carbon, CleanTech, Energie, Mediu inconjurator, Solar, Managementul deșeurilor. Accesați Aici.

- PlatoHealth. Biotehnologie și Inteligență pentru studii clinice. Accesați Aici.

- Sursa: https://www.ibm.com/blog/how-to-respond-to-ransomware-attack/

- :are

- :este

- :nu

- $UP

- 000

- 1

- 10

- 14

- 17

- 179

- 19

- 2022

- 2023

- 2024

- 28

- 29

- 30

- 300

- 350

- 400

- 41

- 7

- 9

- a

- Capabil

- Despre Noi

- acces

- Conform

- peste

- Acțiune

- activa

- activitate

- curent

- Suplimentar

- adresa

- avansat

- Avantaj

- Promovare

- sfătui

- afectat

- După

- împotriva

- împotriva atacatorilor

- vârstă

- AI-alimentat

- urmări

- TOATE

- permite

- aproape

- singur

- pe langa

- de asemenea

- mereu

- amp

- an

- analiză

- analiști

- Google Analytics

- Vechi

- și

- antivirus

- Software-ul antivirus

- Orice

- nimic

- se aplică

- abordare

- Aprilie

- SUNT

- Artă

- articol

- AS

- Asus

- At

- ataca

- Atacuri

- Încercările

- de audit

- Autentificare

- autor

- Autoritățile

- Automata

- Automat

- evita

- înapoi

- Backup

- backup-uri

- Barracuda

- bazat

- de bază

- BE

- deveni

- devenire

- fost

- înainte

- folosul

- comportament

- Miliard

- Bitcoin

- Blog

- Albastru

- Bluetooth

- încălcarea

- încălcări

- mai larg

- construi

- afaceri

- continuitatea afacerii

- întreprinderi

- dar

- buton

- by

- aparat foto

- CAN

- nu poti

- capacități

- carbon

- card

- Carduri

- cazuri

- CAT

- catalog

- Captură

- Categorii

- Provoca

- provocări

- provocare

- verifica

- cerc

- pretinde

- clasă

- client

- culoare

- COM

- vine

- comercial

- Comun

- comunicate

- Comunicare

- Companii

- companie

- Completă

- complex

- conformitate

- complicat

- Condiții

- efectuat

- efectuarea

- confidențialitate

- Lua în considerare

- consultant

- contactați-ne

- conţine

- Recipient

- continua

- continuitate

- copii

- piatră de temelie

- Crimă

- critic

- cryptocurrencies

- criptografie

- CSS

- Curent

- personalizat

- clienţii care

- Cyber

- atacuri cibernetice

- CYBERCRIMINAL

- cybercriminals

- Securitate cibernetică

- dăunătoare

- Întuneric

- de date

- încălcării securității datelor

- Încălcări de date

- pierderi de date

- protejarea datelor

- securitatea datelor

- Data

- Zi

- abuzive

- decizie

- decriptaţi

- Mod implicit

- Apărare

- Definitii

- definitiv

- livra

- Departament

- descriere

- detecta

- Detectare

- Dezvoltatorii

- dispozitiv

- Dispozitive

- diferit

- digital

- era digitala

- dezastru

- decuplat

- do

- Nu

- Dont

- nefuncționare

- conduce

- în timpul

- dornic

- cu ușurință

- Economic

- efecte

- Eforturile

- altfel

- e-mailuri

- șmirghel

- criptate

- Punct final

- Securitatea punctului final

- Obiective

- executare

- suficient de

- asigura

- Intrați

- Companii

- entități

- esenţial

- stabili

- Eter (ETH)

- Chiar

- eveniment

- de fiecare zi

- exemplu

- Ieşire

- de aşteptat

- accelera

- confruntă

- experți

- Exploata

- Expunere

- stoarcere

- fete

- factori

- Fallout

- fals

- mai repede

- destinele

- FBI

- Fișier

- Fişiere

- Depunerea

- Găsi

- firewall-uri

- First

- urma

- următor

- fonturi

- Pentru

- Forrester

- Înainte

- găsit

- Cadru

- Gratuit

- din

- fond

- mai mult

- viitor

- în general

- generator

- geopolitice

- obține

- Caritate

- pandemie globală

- bine

- Guvern

- acordarea

- grafic

- greacă

- Grilă

- garanta

- ghida

- hacker

- hackeri

- manipula

- Greu

- unitate hard disk

- Mai tare

- rău

- nociv

- Avea

- Rubrică

- Sănătate

- de asistență medicală

- înălțime

- ajutor

- a ajutat

- util

- ajută

- istorie

- In speranta

- ORE

- Cum

- Cum Pentru a

- HTML

- HTTPS

- uman

- IBM

- ICO

- ICON

- identificat

- identifica

- identificarea

- if

- imagine

- imediat

- imediat

- Impactul

- in

- incident

- răspuns la incident

- incidente

- include

- Inclusiv

- Crește

- crescând

- index

- persoane fizice

- industrie

- infecţie

- infecţii

- informații

- informat

- perspective

- asigurare

- Inteligență

- destinate

- interfera

- intervievați

- în

- investiga

- investigaţie

- implica

- izolat

- IT

- este securitate

- ESTE

- ianuarie

- jpg

- doar

- A pastra

- păstrare

- Cheie

- chei

- Cunoaște

- Cunoaștere

- cunoscut

- peisaj

- laptop-uri

- mare

- Nume

- Anul trecut

- Ultimele

- Drept

- de aplicare a legii

- Conducere

- AFLAȚI

- învățat

- învăţare

- din punct de vedere

- Lectii

- Lectii invatate

- ca

- Probabil

- LIMITĂ

- linii

- LINK

- Link-uri

- local

- localizare

- bloca

- blocat

- Broaste

- cautati

- de pe

- maşină

- masina de învățare

- Masini

- Principal

- întreținere

- major

- face

- FACE

- rău

- malware

- administra

- multe

- potrivire

- max-width

- Mai..

- sens

- Membri actuali

- Memorie

- mesaje

- Metode

- ar putea

- minute

- minte

- minimaliza

- minimizând

- minute

- diminua

- Mobil

- Modern

- monitoare

- mai mult

- În plus

- cele mai multe

- în mişcare

- nume

- Navigare

- necesar

- Nevoie

- reţea

- trafic de retea

- rețele

- nu

- Nou

- ştiri

- buletine de știri

- următor

- Nu.

- nota

- nimic

- Înștiințare..

- acum

- of

- de pe

- Oficialii

- Offline

- de multe ori

- mai în vârstă

- on

- ONE

- on-line

- cumparaturi online

- afară

- de operare

- sisteme de operare

- optimizate

- Opţiuni

- or

- organizație

- organizații

- Altele

- Altele

- al nostru

- exterior

- peste

- pagină

- pandemie

- parte

- în special

- Parolele

- patching

- cale

- Plătește

- de plată

- plată

- plăți

- țară

- la sută

- personal

- PHP

- pilot

- plan

- Plato

- Informații despre date Platon

- PlatoData

- ștecher

- conecteaza

- puncte

- Police

- Politica

- popularitate

- poziţie

- posibil

- Post

- potenţial

- puternic

- practică

- păstrarea

- prevalent

- împiedica

- primar

- Principiile

- intimitate

- proces

- procese

- profesioniști

- proiectat

- proteja

- protectoare

- protecţie

- furniza

- prevăzut

- furnizarea

- pune

- repede

- Răscumpărare

- Ransomware

- Atac Ransomware

- Atacuri Ransomware

- repede

- Citind

- real

- în timp real

- a primi

- recent

- Recupera

- recuperare

- reducerea

- referință

- rafina

- creștere

- regulat

- se bazează

- rămâne

- la distanta

- acces de la distanță

- scoate

- îndepărtat

- raportează

- solicita

- necesar

- Necesită

- rezidă

- rezistent

- Răspunde

- răspunde

- răspuns

- sensibil

- restabili

- REZULTATE

- Ridica

- în creștere

- Risc

- roboţi

- Cameră

- Regula

- funcţionare

- sigur

- Economisiți

- economisire

- scanare

- Ecran

- script-uri

- Caută

- Secret

- secrete

- sigur

- asigurarea

- securitate

- Audit de securitate

- instrumente de securitate

- trimitere

- sensibil

- SEO

- distinct

- serios

- serverul

- Servicii

- câteva

- Cumpărături

- să

- Semnături

- semnificativ

- asemănător

- pur şi simplu

- întrucât

- teren

- Centre de cercetare

- mic

- mai inteligent

- smartphone

- So

- Software

- soluţii

- unele

- Spaţiu

- specific

- viteză

- uzat

- Sponsorizat

- Spread-

- pătrate

- stabil

- părțile interesate

- Începe

- de ultimă oră

- Pas

- paşi

- stocate

- tulpinile

- strategii

- Strategie

- Incercand

- Studiu

- subscrie

- de succes

- astfel de

- sugera

- sigur

- au realizat studii

- SVG

- rapid

- sistem

- sisteme

- Lua

- Ţintă

- direcționare

- sarcini

- echipă

- Membrii echipei

- echipe

- Tehnologii

- temporar

- terţiar

- decât

- mulţumi

- Mulțumiri

- acea

- lor

- Lor

- temă

- apoi

- Acolo.

- prin urmare

- Acestea

- ei

- lucru

- acest

- gândit

- conducerea gândirii

- amenințare

- detectarea amenințărilor

- amenințări

- trei

- de-a lungul

- timp

- ori

- Titlu

- la

- azi

- Unelte

- top

- subiect

- Total

- comerţului

- tradiţional

- trafic

- Tendinţe

- încercat

- Încredere

- stare de nervozitate

- Două

- tip

- Tipuri

- tipic

- incontestabil

- înţelege

- Lesne de înțeles

- deschide

- până la

- nedorit

- actualizări

- actualizarea

- URL-ul

- USD

- utilizare

- Utilizator

- folosind

- Valoros

- varia

- Victimă

- victime

- vizibilitate

- VPN-uri

- Vulnerabilitățile

- W

- vrea

- vrea

- we

- Ce

- cand

- întrucât

- dacă

- care

- în timp ce

- OMS

- Wifi

- voi

- ferestre

- cu

- fără

- întrebam

- WordPress

- cuvinte

- Apartamente

- de lucru

- la nivel internațional.

- ar

- scris

- scris

- an

- ani

- tu

- Ta

- zephyrnet

- vulnerabilități de zero zile