O que é computação forense? Na era digital de hoje, onde quase tudo é armazenado, comunicado e processado em dispositivos eletrônicos, a computação forense tornou-se uma ferramenta essencial na investigação e resolução de crimes. A computação forense, também conhecida como forense digital, é o processo de coleta, análise e preservação de dados eletrônicos de forma que possam ser usados como prova em processos judiciais.

Usando técnicas e ferramentas especializadas, os especialistas em computação forense podem descobrir dados ocultos, recuperar arquivos excluídos e identificar padrões de comportamento que podem ajudar a solucionar crimes e levar os criminosos à justiça. Neste artigo, exploraremos a importância, a história, os tipos e os desafios da computação forense e como ela evoluiu como um campo crucial na era moderna da investigação digital.

O que é computação forense?

A computação forense, também conhecida como forense digital, é o processo de coleta, análise e preservação de dados eletrônicos para investigar e solucionar crimes relacionados à informática. Envolve o uso de várias técnicas e ferramentas para extrair e examinar dados de dispositivos digitais, como computadores, smartphones e tablets. A computação forense é normalmente usada para investigar casos de crimes cibernéticos, roubo de propriedade intelectual, violação de dados e outros tipos de fraude digital.

O processo de computação forense envolve várias etapas importantes, incluindo a identificação de evidências digitais, a aquisição e preservação dessas evidências, a análise das evidências e o relatório das descobertas. Os especialistas em computação forense podem trabalhar na aplicação da lei, agências governamentais ou empresas privadas e devem ter um profundo conhecimento de sistemas e tecnologia de computador para serem eficazes em seu trabalho.

A importância da perícia forense

Na era digital de hoje, a computação forense tornou-se cada vez mais importante na investigação e repressão de crimes cibernéticos. Com o surgimento da internet e de outras tecnologias digitais, os criminosos encontraram novas maneiras de cometer fraudes e se envolver em outras atividades ilegais. A computação forense desempenha um papel crítico na descoberta de evidências que podem ser usadas para identificar e processar esses criminosos.

A computação forense também pode ser usada para ajudar empresas e organizações a evitar violações de dados e outros tipos de ataques cibernéticos. Ao analisar a segurança dos sistemas de computador e identificar vulnerabilidades, os especialistas em computação forense podem ajudar as organizações a implementar melhores medidas de segurança e prevenir ataques futuros.

História da computação forense

A história da computação forense pode ser rastreada até a década de 1980, quando os computadores pessoais se tornaram amplamente disponíveis. À medida que o uso do computador se tornou mais difundido, as agências de aplicação da lei começaram a perceber o potencial da evidência digital em investigações criminais.

Na década de 1990, a computação forense começou a evoluir como um campo próprio. As primeiras ferramentas forenses de computador foram desenvolvidas e as técnicas forenses foram desenvolvidas especificamente para dispositivos digitais. No início dos anos 2000, o campo da computação forense continuou a crescer à medida que mais e mais organizações reconheciam a importância da evidência digital em procedimentos legais.

Hoje, a computação forense é um campo em rápida evolução, impulsionado pelos avanços da tecnologia e pela crescente importância das evidências digitais em casos criminais e civis. À medida que o uso de dispositivos digitais continua a crescer, é provável que a demanda por especialistas em computação forense continue a aumentar. A Universidade Aberta tem um ótimo artigo examinando a história da computação forense.

A arte da abstração na ciência da computação

Tipos de computação forense

A computação forense pode ser dividida em vários tipos, cada um dos quais se concentra em um aspecto diferente da investigação digital. Alguns dos tipos mais comuns de computação forense incluem:

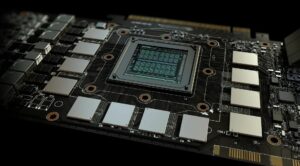

Análise forense de disco

A análise forense de disco, também conhecida como análise forense de disco rígido, é o processo de análise de dados armazenados em discos rígidos de computador. Esse tipo de computação forense costuma ser usado para investigar casos de roubo de dados, fraude e outras atividades criminosas. A análise forense de disco envolve o uso de ferramentas de software especializadas para recuperar arquivos excluídos, examinar os metadados do arquivo e analisar o conteúdo do arquivo.

Análise forense de rede

A análise forense de rede é o processo de análise do tráfego de rede para investigar incidentes de segurança e outros tipos de crimes cibernéticos. Esse tipo de computação forense envolve o uso de ferramentas para capturar e analisar o tráfego de rede, identificar vulnerabilidades de rede e rastrear as atividades dos invasores.

Perícia forense de memória

A análise forense de memória envolve a análise de dados armazenados na memória volátil de um computador, como a RAM. Esse tipo de análise forense de computador é frequentemente usado para investigar casos de malware e outros tipos de ataques cibernéticos. A análise forense de memória envolve o uso de ferramentas especializadas para capturar e analisar memória volátil, identificar processos em execução e identificar assinaturas de malware.

Perícia forense de dispositivos móveis

A análise forense de dispositivos móveis é o processo de análise de dados armazenados em smartphones, tablets e outros dispositivos móveis. Esse tipo de computação forense costuma ser usado para investigar casos de cyberbullying, assédio e outros tipos de crimes digitais. A análise forense de dispositivos móveis envolve o uso de ferramentas de software especializadas para recuperar dados excluídos, analisar o uso de aplicativos e identificar a atividade do usuário.

Cada tipo de computação forense requer habilidades e ferramentas especializadas, e os especialistas em computação forense devem ser versados em todos os aspectos da investigação digital para serem eficazes em seu trabalho. Ao combinar as técnicas e ferramentas de cada tipo de computação forense, os investigadores podem reunir uma riqueza de evidências digitais que podem ser usadas para solucionar crimes e processar criminosos.

O processo de computação forense

A computação forense é um processo estruturado que envolve várias etapas, cada uma delas crítica para o sucesso da investigação e repressão de crimes digitais. As quatro etapas principais do processo de computação forense são identificação, preservação, análise e apresentação.

identificação

O primeiro passo no processo de computação forense é a identificação de possíveis evidências digitais. Isso envolve a identificação e localização de todos os dispositivos eletrônicos que possam conter dados relevantes, incluindo computadores, smartphones, tablets e outros dispositivos digitais.

Uma vez identificadas as fontes potenciais de evidências, o próximo passo é determinar quais dados são relevantes para a investigação. Isso pode envolver a realização de entrevistas com testemunhas ou suspeitos, análise de tráfego de rede ou realização de outros tipos de trabalho investigativo para identificar possíveis fontes de evidências digitais.

Preservação

Uma vez identificadas as fontes potenciais de evidências digitais, o próximo passo é preservar essas evidências. Isso envolve tomar medidas para evitar que os dados sejam modificados, excluídos ou adulterados. A preservação pode envolver a criação de cópias de dispositivos digitais ou discos rígidos, criação de imagens de backup ou outras medidas para garantir que os dados não sejam perdidos ou alterados.

É fundamental manter a cadeia de custódia durante o processo de preservação, o que significa documentar a localização e o status das evidências o tempo todo para garantir que elas possam ser usadas no tribunal.

Análise

O próximo passo no processo forense de computador é a análise da evidência digital que foi coletada. Isso envolve examinar os dados para identificar informações relevantes, como e-mails, documentos ou registros de bate-papo, e analisar os dados para identificar padrões ou outras pistas que possam ajudar os investigadores a resolver o caso.

A análise pode envolver o uso de ferramentas de software especializadas para recuperar arquivos excluídos, examinar metadados ou reconstruir dados que foram intencionalmente alterados ou destruídos. Os especialistas em computação forense devem ser habilidosos no uso dessas ferramentas e técnicas para analisar com eficácia as evidências digitais.

Apresentação

A etapa final no processo de computação forense é a apresentação das descobertas. Isso envolve a preparação de um relatório que resume as conclusões da investigação, incluindo quaisquer dados ou informações relevantes que foram descobertos durante a fase de análise.

O relatório deve ser apresentado de forma clara e concisa, e deve ser suportado pelas evidências digitais que foram coletadas e analisadas. O relatório pode ser usado em tribunal para apoiar acusações criminais, processos civis ou outros procedimentos legais.

Os crimes cibernéticos habilitados para criptografia estão em ascensão

Por que a computação forense é importante?

A computação forense desempenha um papel crítico na era digital de hoje, fornecendo uma gama de benefícios e aplicações em vários domínios. Algumas das principais razões pelas quais a computação forense é importante incluem seu uso na aplicação da lei, negócios e corporações e vida pessoal, bem como os exemplos de casos resolvidos com a ajuda da computação forense.

Uso na aplicação da lei

Uma das principais aplicações da computação forense é na aplicação da lei. Com o aumento do cibercrime e de outros tipos de fraude digital, a computação forense tornou-se uma ferramenta essencial para investigar e resolver casos criminais. Ao analisar evidências digitais, como e-mails, logs de bate-papo e outras formas de dados, os especialistas em computação forense podem ajudar a identificar suspeitos, reunir evidências e construir um caso contra criminosos.

Em muitos casos, a computação forense tem sido usada para resolver crimes complexos, como terrorismo, fraude e roubo de identidade. Além disso, a computação forense está sendo cada vez mais utilizada na investigação de casos de exploração infantil e outros tipos de crimes que envolvem o uso de dispositivos digitais.

Uso em negócios e corporações

A computação forense também é importante no mundo empresarial e corporativo. Ao analisar dados digitais, como registros financeiros, e-mails e outras formas de comunicação, os especialistas em computação forense podem ajudar as empresas a identificar casos de fraude, peculato e outros tipos de crimes financeiros.

A computação forense também é importante no campo da propriedade intelectual, ajudando as empresas a proteger seus segredos comerciais e informações proprietárias contra roubo e uso indevido.

Uso na vida pessoal

Além de seu uso na aplicação da lei e nos negócios, a computação forense também é importante em nossas vidas pessoais. Ao analisar dados digitais, como e-mails, postagens em mídias sociais e outras formas de comunicação, os especialistas em computação forense podem ajudar as pessoas a identificar casos de cyberbullying, assédio e outras formas de abuso digital.

A computação forense também pode ser usada para recuperar dados perdidos e para identificar e remover malware e outros tipos de vírus de computador que podem comprometer a segurança pessoal.

Exemplos de casos resolvidos com computação forense

Existem inúmeros exemplos de casos que foram resolvidos com a ajuda da computação forense. Por exemplo, no caso do sequestro de Elizabeth Smart em 2002, especialistas em computação forense foram capazes de analisar e-mails e outras comunicações digitais para ajudar a localizar e prender o sequestrador.

Em outro exemplo, a computação forense foi usada para ajudar a resolver os ataques de franco-atiradores de Beltway em 2002, nos quais 10 pessoas foram mortas e outras três ficaram feridas. Ao analisar evidências como e-mails, registros de celulares e outros dados digitais, os especialistas em computação forense conseguiram identificar e prender os suspeitos.

Estes são apenas alguns exemplos dos muitos casos que foram resolvidos com a ajuda da computação forense. À medida que a tecnologia digital continua a evoluir, é provável que a importância da computação forense continue a crescer, tornando-a uma ferramenta essencial para solucionar crimes e proteger interesses pessoais e comerciais.

Desafios e limitações da computação forense

Apesar dos muitos benefícios da computação forense, também existem vários desafios e limitações associados a esse campo. Alguns dos principais desafios e limitações incluem criptografia e proteção de dados, tecnologia em rápida mudança, erro humano e restrições de custo e tempo.

Criptografia e proteção de dados

Um dos maiores desafios da computação forense é a criptografia e a proteção de dados. A criptografia é uma técnica usada para embaralhar os dados para que possam ser lidos apenas por pessoas autorizadas. Embora a criptografia seja uma ferramenta importante para proteger dados confidenciais, ela também torna muito mais difícil para os especialistas em computação forense acessar e analisar evidências digitais.

Além disso, as leis de proteção de dados, como o Regulamento Geral de Proteção de Dados (GDPR) na União Europeia e a Lei de Privacidade do Consumidor da Califórnia (CCPA) nos Estados Unidos, tornaram mais difícil para os especialistas em computação forense acessar dados pessoais. Essas leis exigem que empresas e organizações protejam a privacidade e a segurança dos dados pessoais, o que pode dificultar a coleta e análise de evidências digitais por especialistas em computação forense.

Tecnologia em rápida mudança

Outro desafio da computação forense é o cenário tecnológico em rápida mudança. À medida que novas tecnologias são desenvolvidas e tecnologias antigas se tornam obsoletas, os especialistas em computação forense devem atualizar constantemente suas habilidades e conhecimentos para se manterem atualizados.

Novas tecnologias, como computação em nuvem, dispositivos móveis e Internet das Coisas (IoT), também criam novos desafios para a computação forense. Essas tecnologias geralmente armazenam dados em vários locais, o que pode dificultar a identificação e a coleta de evidências relevantes.

Erro humano

O erro humano é outra limitação da computação forense. Os especialistas em computação forense devem contar com humanos para coletar e analisar evidências digitais, o que pode introduzir erros e inconsistências no processo. Por exemplo, um especialista em computação forense pode acidentalmente ignorar uma evidência ou pode interpretar mal o significado de um determinado dado.

Além disso, também pode ocorrer erro humano durante a preservação e análise de evidências digitais. Se a cadeia de custódia não for mantida adequadamente ou se os dados não tiverem backup adequado, eles podem ser perdidos ou corrompidos, tornando-os inúteis para fins investigativos.

Aprendizado de máquina adversário 101: uma nova fronteira de segurança cibernética

Restrições de custo e tempo

Finalmente, as restrições de custo e tempo também podem limitar a eficácia da computação forense. Coletar e analisar evidências digitais pode ser um processo demorado e caro, exigindo equipamentos e conhecimentos especializados.

Além disso, o volume de dados digitais que devem ser analisados em muitos casos pode ser esmagador, tornando difícil para os especialistas em computação forense encontrar as evidências relevantes em tempo hábil. Isso pode resultar em atrasos nas investigações e pode tornar mais difícil levar os criminosos à justiça.

Embora a computação forense seja uma ferramenta poderosa para investigar e resolver crimes digitais, também existem vários desafios e limitações associados a esse campo. Ao entender esses desafios e limitações, os especialistas em computação forense podem desenvolver estratégias para superá-los e coletar e analisar evidências digitais com mais eficiência.

Considerações finais

Voltando à nossa pergunta original: O que é computação forense? É um campo vital que desempenha um papel crítico na investigação e solução de crimes digitais, protegendo interesses pessoais e comerciais e garantindo a integridade dos dados eletrônicos. Com o aumento do cibercrime e de outras formas de fraude digital, a computação forense tornou-se uma ferramenta essencial para agências de aplicação da lei, empresas e indivíduos.

Embora existam desafios e limitações associados a esse campo, como criptografia, tecnologia em rápida mudança, erro humano e restrições de custo e tempo, os especialistas em computação forense continuam a desenvolver novas técnicas e ferramentas para superar esses obstáculos. À medida que continuamos a depender cada vez mais de dispositivos eletrônicos, é provável que a importância da computação forense continue a crescer, tornando-a um componente crucial dos processos investigativos e legais modernos.

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- Platoblockchain. Inteligência Metaverso Web3. Conhecimento Ampliado. Acesse aqui.

- Fonte: https://dataconomy.com/2023/04/what-is-computer-forensics/

- :é

- $UP

- 1

- 10

- a

- Capaz

- absoluto

- abuso

- Acesso

- aquisição

- em

- Aja

- atividades

- atividade

- Adição

- avanços

- contra

- agências

- Todos os Produtos

- análise

- analisar

- análise

- e

- Outro

- app

- aplicações

- SOMOS

- Arte

- artigo

- AS

- aspecto

- aspectos

- associado

- At

- Ataques

- disponível

- em caminho duplo

- Apoiado

- backup

- BE

- tornam-se

- começou

- ser

- Benefícios

- Melhor

- O maior

- Bloquear

- violações

- trazer

- construir

- negócio

- negócios

- by

- Califórnia

- Lei de Privacidade do Consumidor da Califórnia

- CAN

- capturar

- casas

- casos

- CCPA

- cadeia

- desafiar

- desafios

- mudança

- acusações

- criança

- remover filtragem

- Na nuvem

- computação em nuvem

- coletar

- Coleta

- combinando

- commit

- comum

- comunicada

- Comunicação

- Comunicações

- Empresas

- integrações

- componente

- compromisso

- computador

- computadores

- computação

- condutor

- constantemente

- restrições

- consumidor

- privacidade do consumidor

- conteúdo

- continuar

- continuou

- continua

- cópias

- Responsabilidade

- Corporações

- corrompido

- Custo

- Tribunal de

- crio

- Criar

- Crimes

- Criminal

- Os criminosos

- crítico

- crucial

- Atual

- Custódia

- cibernético

- Ataques cibernéticos

- Cyberbullying

- cibercrime

- Cíber segurança

- Escuro

- dados,

- Violações de dados

- protecção de dados

- profundo

- atrasos

- Demanda

- destruído

- Determinar

- desenvolver

- desenvolvido

- dispositivo

- Dispositivos/Instrumentos

- diferente

- difícil

- digital

- idade digital

- tecnologia digital

- dividido

- documentando

- INSTITUCIONAIS

- domínios

- distância

- dirigido

- durante

- cada

- Cedo

- Eficaz

- efetivamente

- eficácia

- Eletrônico

- e-mails

- criptografia

- aplicação

- engajar

- garantir

- assegurando

- equipamento

- Era

- erro

- erros

- essencial

- Éter (ETH)

- Europa

- União Européia

- tudo

- evidência

- evolui

- evoluiu

- evolução

- Examinando

- exemplo

- exemplos

- caro

- especialista

- experiência

- especialistas

- exploração

- explorar

- extrato

- poucos

- campo

- Envie o

- Arquivos

- final

- financeiro

- crimes financeiros

- Encontre

- Primeiro nome

- concentra-se

- Escolha

- Forense

- forense

- formas

- encontrado

- fraude

- da

- futuro

- RGPD

- Geral

- dados gerais

- Regulamento geral de proteção de dados

- Governo

- ótimo

- Grupo

- Cresça:

- perseguição

- Queijos duros

- disco rígido

- Ter

- fortemente

- ajudar

- ajuda

- oculto

- história

- Como funciona o dobrador de carta de canal

- HTTPS

- humano

- Humanos

- identificação

- identificado

- identificar

- identificar

- Dados de identificação:

- Roubo de Identidade

- Ilegal

- imagens

- executar

- importância

- importante

- in

- Em outra

- incluir

- Incluindo

- Crescimento

- aumentando

- cada vez mais

- indivíduos

- INFORMAÇÕES

- integridade

- intelectual

- propriedade intelectual

- intencionalmente

- interesses

- Internet

- internet das coisas

- Entrevistas

- introduzir

- investigar

- investigação

- investigações

- investigativo

- Investigadores

- envolver

- iot

- IT

- ESTÁ

- jpg

- Justiça

- Chave

- Conhecimento

- conhecido

- paisagem

- Escritórios de

- aplicação da lei

- Leis

- Ações judiciais

- aprendizagem

- Legal

- procedimentos legais

- LG

- vida

- leve

- Provável

- LIMITE

- limitação

- limitações

- Vidas

- localização

- locais

- máquina

- aprendizado de máquina

- moldadas

- a Principal

- a manter

- fazer

- FAZ

- Fazendo

- malwares

- maneira

- muitos

- max-width

- significa

- medidas

- Mídia

- Memória

- metadados

- Móvel Esteira

- dispositivo móvel

- dispositivos móveis

- EQUIPAMENTOS

- modificada

- mais

- a maioria

- múltiplo

- rede

- tráfego de rede

- Novo

- Novas tecnologias

- Próximo

- numeroso

- obsoleto

- obstáculos

- of

- Velho

- on

- aberto

- ordem

- organizações

- original

- Outros

- Outros

- de outra forma

- Superar

- próprio

- particular

- partes

- padrões

- Pessoas

- realização

- pessoal

- Computadores pessoais

- dados pessoais

- fase

- peça

- platão

- Inteligência de Dados Platão

- PlatãoData

- POSTAGENS

- potencial

- poder

- poderoso

- preparação

- apresentação de negócios

- apresentado

- evitar

- primário

- política de privacidade

- Privacidade e segurança

- privado

- Companhias privadas

- Proceedings

- processo

- processos

- devidamente

- propriedade

- proprietário

- PROCESSO

- proteger

- proteger

- proteção

- fornecendo

- fins

- questão

- RAM

- alcance

- rapidamente

- Leia

- perceber

- razões

- reconhecido

- registros

- Recuperar

- Regulamento

- relevante

- remover

- Denunciar

- Relatórios

- requerer

- exige

- resultar

- Subir

- Tipo

- corrida

- segurança

- Medidas de Segurança

- sensível

- vários

- Assinaturas

- significado

- hábil

- Habilidades

- smart

- Smartphones

- So

- Redes Sociais

- meios de comunicação social

- Publicações nas redes sociais

- Software

- RESOLVER

- Resolvendo

- alguns

- Fontes

- especializado

- especificamente

- Unidos

- Status

- ficar

- Passo

- Passos

- loja

- armazenadas

- estratégias

- estruturada

- bem sucedido

- tal

- ajuda

- Suportado

- sistemas

- tomar

- técnicas

- Tecnologias

- Equipar

- Terrorismo

- que

- A

- roubo

- deles

- Eles

- Este

- coisas

- três

- tempo

- demorado

- vezes

- para

- hoje

- ferramenta

- ferramentas

- pista

- comércio

- tráfego

- tipos

- tipicamente

- descobrir

- compreensão

- união

- Unido

- Estados Unidos

- universidade

- Atualizar

- Uso

- usar

- Utilizador

- variedade

- vário

- vírus

- visível

- vital

- volátil

- volume

- vulnerabilidades

- Caminho..

- maneiras

- Riqueza

- BEM

- O Quê

- O que é a

- qual

- enquanto

- largamente

- generalizada

- precisarão

- com

- Atividades:

- mundo

- zefirnet