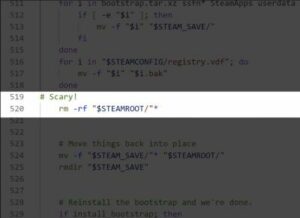

Esta semana, finalmente teremos informações privilegiadas sobre algumas histórias antigas, começando com o problema do Bitwarden Windows Hello do ano passado. Você deve se lembrar, o Bitwarden tem a opção de usar o Windows Hello como opção de desbloqueio do cofre. Infelizmente, a API de credenciais do Windows não criptografa as credenciais de uma forma que exija uma verificação adicional do Windows Hello para ser desbloqueada. Assim, uma chave derivada é armazenada no gerenciador de credenciais e pode ser recuperada por meio de uma simples chamada de API. Nenhuma biometria adicional necessária. Mesmo com o cofre do Bitwarden bloqueado e o aplicativo fechado.

Há outro perigo, que nem requer acesso à máquina logada. Em uma máquina associada a um domínio, o Windows faz backup dessas chaves de criptografia no Controlador de Domínio. O próprio cofre criptografado está disponível em uma máquina de domínio por SMB por padrão. Um controlador de domínio comprometido poderia capturar um cofre bitwarden sem sequer executar o código na máquina de destino. A boa notícia é que esse problema específico com o Bitwarden e o Windows Hello agora foi corrigido, e tem sido desde então. versão 2023.10.1.

Exploração RDP reversa

Normalmente pensamos no Remote Desktop Protocol como perigoso de expor na Internet. E isso é. Não coloque seu serviço RDP online. Mas RDP reverso é a ideia de que também pode ser perigoso conectar um cliente RDP a um servidor malicioso. E, claro, várias implementações de RDP apresentam esse problema. Existem rdesktop, FreeRDP e o próprio mstsc da Microsoft, todos com vulnerabilidades relacionadas ao RDP reverso.

Os detalhes técnicos aqui não são muito interessantes. São todas variações do tema de não verificar adequadamente os dados remotos do servidor e, portanto, ler ou gravar buffers internos anteriores. Isso resulta em diversas formas de vazamento de informações e problemas de execução de código. O que é interessante são as diferentes respostas às descobertas e, em seguida, Comida para viagem de [Eyal Itkin] sobre como os pesquisadores de segurança devem abordar a divulgação de vulnerabilidades.

Então, primeiro, a Microsoft descartou uma vulnerabilidade como indigna de manutenção. E então comecei a pesquisá-lo internamente e apresentá-lo como um ataque novo, sem atribuir adequadamente [Eyal] pela descoberta original. O rdesktop continha alguns desses problemas, mas foi capaz de corrigi-los em alguns meses. O FreeRDP corrigiu alguns problemas imediatamente, no que poderia ser descrito como um processo estilo whack-a-mole, mas foi elaborado um patch que realmente resolveria o problema em um nível mais profundo: alterar um valor de API de unsigned size_t para um assinado tamanho_t. Essa mudança levou dois anos para realmente chegar ao mundo em um lançamento. Por que tão demorado?

Duas razões para esse longo lapso de tempo. Em primeiro lugar, foi uma mudança endurecedora, não uma resposta a uma única vulnerabilidade. Teria evitado vários deles de uma vez, mas não era uma mudança necessária para corrigir nenhum deles individualmente. Mas ainda mais importante, esta foi uma mudança de API. Isso quebraria as coisas. Então, jogue-o no branch da versão principal e espere. E é aqui que surge um certo dilema. Um pesquisador deveria divulgar o problema on-line ou esperar pacientemente? Não há uma resposta única e sólida aqui, já que cada situação tem suas próprias complexidades, mas [Eyal] defende que os pesquisadores de segurança deveriam estar mais preocupados com os projetos que recebem correções aplicadas, e não apenas satisfeitos em obter outro CVE.

Rastrear redes com SSH-Snake

Acabamos de descobrir esta ferramenta inteligente esta semana: Cobra SSH. O conceito é simples. O script procura por chaves privadas SSH e, em seguida, testa-as na lista de hosts SSH conhecidos. Para cada host que aceita uma chave, o script é executado novamente. Ele não descarta nenhum arquivo no sistema de arquivos e é executado automaticamente sem intervenção, compilando um gráfico bacana de sistemas acessíveis no final. Definitivamente, uma ferramenta que vale a pena manter em sua caixa de ferramentas digital.

Bits e bytes

Em uma divertida reviravolta no jogo online, Mandiant perdeu o controle de sua conta X por um tempo esta semana. Foi um divertido jogo de gato e rato, pois postagens promovendo fraudes criptográficas apareciam, desapareciam e apareciam novamente. Só podemos imaginar o trabalho frenético realizado nos bastidores enquanto isso acontecia. Esperamos que possamos compartilhar uma postagem no blog da Mandiant sobre isso em algumas semanas. E sim, há um XKCD sobre isso.

Como você provavelmente notou, ontem a Mandiant perdeu o controle desta conta X que tinha 2FA habilitado. Atualmente, não há indicações de atividades maliciosas além da conta X afetada, que está novamente sob nosso controle. Compartilharemos nossas descobertas de investigação assim que concluídas.

- Mandiant (@Mandiant) 4 de janeiro de 2024

Se você ainda tem uma conta Lastpass, pode ter recebido e-mails esta semana sobre uma mudança no requisito de senha mestra em andamento. O TL:DR é que o Lastpass anteriormente “exigia” uma senha de 12 caracteres. A partir de breve, todas as senhas terão que ter 12 caracteres, incluindo aquelas de contas mais antigas. Provavelmente seria melhor antecipar essa mudança de qualquer maneira, se você tiver uma senha mais curta.

Parece um pouco surdo, isso 23andMe culpa as vítimas pelas recentes violações de contas lá. “os usuários usaram os mesmos nomes de usuário e senhas usados no 23andMe.com e em outros sites que foram sujeitos a violações de segurança anteriores, e os usuários reciclaram negligentemente e não atualizaram suas senhas após esses incidentes de segurança anteriores”. Exceto que isso é tecnicamente correto. Os usuários realmente estavam reutilizando senhas. E os usuários realmente optaram por compartilhar detalhes de suas correspondências genéticas. A única falha real foi que ninguém na 23andMe detectou o ataque de preenchimento de credenciais enquanto estava acontecendo, mas isso é reconhecidamente difícil de discernir em relação ao tráfego normal. Então provavelmente um A- para o ponto técnico. E um D pela entrega.

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- Fonte: https://hackaday.com/2024/01/05/this-week-in-security-bitwarden-reverse-rdp-and-snake/

- :tem

- :é

- :não

- :onde

- $UP

- 1

- 10

- 12

- 2023

- 2FA

- a

- Capaz

- Sobre

- Aceita

- Acesso

- acessível

- Conta

- Contas

- atividade

- Adicional

- endereço

- novamente

- à frente

- Todos os Produtos

- tb

- an

- e

- Outro

- responder

- qualquer

- api

- aparecer

- Aplicação

- aplicado

- abordagem

- SOMOS

- AS

- At

- ataque

- automaticamente

- disponível

- longe

- em caminho duplo

- Costas

- BE

- sido

- atrás

- Por trás das cenas

- MELHOR

- Pós

- biometria

- Pouco

- BleepingComputer

- Ramo

- violações

- Break

- Monte

- mas a

- by

- chamada

- CAN

- casas

- alterar

- mudança

- personagem

- caracteres

- a verificação

- cliente

- fechado

- código

- COM

- complexidades

- Comprometido

- conceito

- preocupado

- Concluído

- Contato

- contida

- conteúdo

- ao controle

- controlador

- cozinhado

- correta

- poderia

- curso

- CREDENCIAL

- recheio de credenciais

- Credenciais

- cripto

- fraudes de criptografia

- Atualmente

- cve

- PERIGO

- Perigoso

- dados,

- mais profunda

- Padrão

- definitivamente

- Entrega

- Derivado

- descrito

- área de trabalho

- detalhes

- DID

- diferente

- difícil

- digital

- desaparecer

- discernir

- divulgação

- descoberto

- parece

- Não faz

- domínio

- feito

- não

- dr

- Cair

- cada

- ou

- e-mails

- habilitado

- criptografada

- criptografia

- final

- Mesmo

- SEMPRE

- Cada

- Exceto

- fracassado

- Falha

- poucos

- Arquivos

- Finalmente

- Encontre

- descobertas

- Primeiro nome

- Fixar

- fixado

- fixo

- seguinte

- Escolha

- formas

- da

- Diversão

- jogo

- genético

- ter

- obtendo

- Bom estado, com sinais de uso

- gráfico

- tinha

- punhado

- Acontecimento

- Ter

- conseqüentemente

- SUA PARTICIPAÇÃO FAZ A DIFERENÇA

- Esperançosamente

- hospedeiro

- anfitriões

- Como funciona o dobrador de carta de canal

- HTTPS

- idéia

- if

- fotografia

- impactada

- implementações

- importante

- in

- Incluindo

- indicações

- Individualmente

- INFORMAÇÕES

- dentro

- interessante

- interno

- internamente

- Internet

- da intervenção

- para dentro

- investigação

- questões

- IT

- ESTÁ

- se

- ingressou

- jpg

- apenas por

- Guarda

- Chave

- chaves

- conhecido

- Sobrenome

- LastPass

- Vazamentos

- Nível

- Provável

- Lista

- ll

- trancado

- longo

- muito tempo

- OLHARES

- perdido

- máquina

- principal

- fazer

- FAZ

- malicioso

- Malwarebytes

- Gerente

- dominar

- fósforos

- Posso..

- Microsoft

- poder

- mês

- mais

- múltiplo

- necessário

- redes

- notícias

- estiloso

- não

- normal

- normalmente

- romance

- agora

- of

- WOW!

- Velho

- mais velho

- on

- uma vez

- ONE

- online

- só

- Opção

- or

- original

- Outros

- A Nossa

- Fora

- Acima de

- próprio

- particular

- Senha

- senhas

- passado

- Remendo

- pacientemente

- platão

- Inteligência de Dados Platão

- PlatãoData

- Jogar

- desempenhado

- ponto

- POSTAGENS

- presente

- evitada

- anteriormente

- Prévio

- privado

- Chaves Privadas

- provavelmente

- Problema

- problemas

- processo

- projetos

- devidamente

- protocolo

- Empurrando

- colocar

- bastante

- Leitura

- reais

- clientes

- razões

- recentemente

- reciclado

- liberar

- lembrar

- remoto

- requerer

- requeridos

- requerimento

- exige

- pesquisa

- investigador

- pesquisadores

- resposta

- respostas

- Resultados

- reverso

- certo

- corrida

- é executado

- mesmo

- scams

- Cenas

- Ponto

- escrita

- segurança

- brechas de segurança

- pesquisadores de segurança

- parecem

- servidor

- serviço

- serviços

- Partilhar

- compartilhando

- rede de apoio social

- assinado

- simples

- desde

- solteiro

- situação

- SMB

- So

- sólido

- alguns

- Em breve

- Comece

- Ainda

- armazenadas

- Histórias

- recheio

- estilo

- sujeito

- sistemas

- Target

- Dados Técnicos:

- tecnicamente

- que

- A

- o mundo

- deles

- Eles

- tema

- então

- Lá.

- Este

- coisas

- think

- isto

- esta semana

- aqueles

- Através da

- tempo

- para

- levou

- ferramenta

- Caixa de ferramentas

- tráfego

- verdadeiro

- VIRAR

- para

- infelizmente

- destravar

- Atualizar

- usar

- usava

- usuários

- valor

- variações

- vário

- Cofre

- Verificação

- versão

- vítimas

- vs

- vulnerabilidades

- vulnerabilidade

- esperar

- foi

- Caminho..

- we

- sites

- semana

- semanas

- foram

- Whack-a-mole

- O Quê

- qual

- enquanto

- porque

- precisarão

- Windows

- de

- sem

- WordPress

- Atividades:

- mundo

- que vale a pena

- seria

- escrita

- X

- anos

- sim

- ontem

- Você

- investimentos

- zefirnet