Um cenário geopolítico em evolução e a mudança nos requisitos regulamentares transformaram o ambiente de cibersegurança da Europa ao longo do último ano, trazendo novos desafios para a salvaguarda de infraestruturas críticas e dados sensíveis.

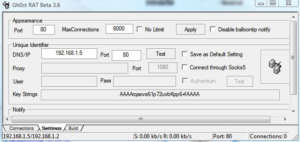

A guerra na Ucrânia e o conflito em Gaza levaram a um aumento do hacktivismo, e os gangues de ransomware destacaram-se na capitalização rápida de novas vulnerabilidades críticas para obter acesso inicial dentro de muitas organizações. Isso é agravado pelo fato de os atores da ameaça terem mais acesso a vários meios de automação, sejam kits de ferramentas de comando e controle (C2) prontamente disponíveis, IA generativa (genAI) para apoiar seus esforços de spear-phishing ou ransomware comercialmente disponível na Dark Web.

O conflito na Ucrânia dominou o início do ano, com a ameaça de ciberataques e contra-ataques por parte dos Estados-nação que escapavam potencialmente do teatro de guerra para o ecossistema cibernético europeu mais vasto. “A infra-estrutura crítica continuará a ser um alvo tanto para fins de 'propaganda' como de perturbação genuína”, afirma Gareth Lindahl-Wise, CISO da Ontinue. “Os dados sensíveis continuarão a ser ativamente procurados para obter vantagens militares operacionais, para fins de extorsão criminosa e também para obter vantagens comerciais e de Estado-nação.”

A Agência da União Europeia para a Cibersegurança (ENISA), a agência da UE dedicada a alcançar um elevado nível comum de cibersegurança em toda a Europa, registou aproximadamente 2,580 incidentes entre julho de 2022 e junho de 2023. Esse número não inclui os 220 incidentes que visam especificamente dois ou mais incidentes da UE. Estados-Membros, de acordo com a porta-voz da ENISA, Laura Heuvinck. “Na maioria dos casos, as principais ameaças podem ser motivadas por uma combinação de intenções como ganho financeiro, perturbação, espionagem, destruição ou ideologia, no caso do hacktivismo”, diz Heuvinck.

UE avança com regras de segurança

E na frente regulatória de dados, a União Europeia continua incrivelmente ativa.

O Regulamento Geral de Proteção de Dados (GDPR) — uma lei abrangente de proteção de dados implementada pela UE em maio de 2018 — tem impulsionado uma quantidade significativa de foco e energia nas pessoas que trabalham em funções de segurança para entender melhor os dados que possuem, onde estão, como está protegido e com quem é compartilhado. “Fora os elementos de 'consentimento' e 'direito de uso', estes deveriam ter sido princípios básicos para a segurança de dados desde o início”, diz Lindahl-Wise. “Existe o perigo de que dados comercialmente sensíveis, mas não PII, sejam deixados como um parente pobre na priorização.”

A nova diretiva da União Europeia, Diretiva NIS 2 2022/2555, visa melhorar a segurança e a resiliência das redes e dos sistemas de informação em toda a UE. As organizações afetadas (provedoras do que é considerado “serviços essenciais”, como fornecedores de energia, água potável, instituições financeiras e de saúde, provedores de serviços de Internet, transporte e administração pública, para citar alguns) são legalmente obrigadas a implementar “técnicas apropriadas e proporcionais salvaguardas , operacionais e organizacionais” para gerenciar e mitigar o risco de segurança cibernética. As organizações têm até outubro de 2024 para cumprir.

Embora o GDPR tenha levado a um escrutínio crescente sobre a privacidade e o processamento de dados — quem usa nossos dados, onde e para que finalidade — o NIS2 está levando as organizações europeias a aumentar significativamente sua maturidade cibernética, diz Max Heinemeyer, diretor de produtos da Darktrace. , observando que o NIS2 tem sido um tema importante em várias conferências europeias de segurança este ano. “As organizações estão sentindo a pressão para agir e manter a conformidade”, diz Heinemeyer.

No início de dezembro, a Comissão Europeia, o Conselho e o Parlamento anunciaram que tinham chegado a um acordo sobre o texto da Lei da Resiliência Cibernética. Isto significa que, embora ainda haja coisas a definir durante o processo legislativo, espera-se que a lei se torne lei e entre em vigor no início de 2024. A CRA, que visa proteger os consumidores e as empresas que utilizam produtos digitais, introduzirá um novo conjunto de medidas de segurança cibernética. obrigações, como atualizações de segurança obrigatórias por um período mínimo de cinco anos e divulgação de vulnerabilidades não corrigidas que estão sendo ativamente exploradas para agências governamentais.

Protegendo a segurança de IA/ML

A UE reagiu aos potenciais riscos de cibersegurança decorrentes da IA e da aprendizagem automática com a Lei Europeia da Inteligência Artificial. Embora a lei ainda precise de passar por várias rondas de procedimentos legislativos antes de se tornar lei, há acordo em torno das linhas gerais. Os elementos propostos restringirão a utilização de tecnologias de reconhecimento automático de rosto, proibirão várias formas de utilização da IA, colocarão sob escrutínio os produtos de alto risco que operam na UA e imporão requisitos de transparência e supervisão em relação aos modelos de IA. A segurança cibernética é um elemento importante dos requisitos da lei para garantir que os sistemas de IA sejam confiáveis.

A Lei da IA seria a primeira regulamentação abrangente sobre a tecnologia de IA e, semelhante à forma como o GDPR estabeleceu um padrão para a proteção de dados, estabeleceria um padrão elevado para a regulamentação da IA a ser seguido por outros países. No entanto, existem preocupações de que a regulamentação da IA seja demasiado difícil e possa potencialmente dificultar a inovação na Europa, afirma Ron Moscona, sócio do escritório de advogados internacional Dorsey & Whitney. Se a UE impor regulamentos sobre o desenvolvimento e distribuição de software de IA, isso terá impacto nos desenvolvedores e fornecedores que operam na UE, mas será amplamente ignorado pelas empresas, instituições de investigação e agências estatais de outros países.

“O resultado pode significar que, embora o desenvolvimento da tecnologia local seja dificultado na Europa como resultado de regulamentações exigentes, continuará a desenvolver-se noutros lugares de forma relativamente descontrolada e será muito difícil confiar em regulamentações locais para impedir software de IA não conforme gerado em todo o mundo. mundo de encontrar o seu caminho para os mercados e utilizadores europeus”, diz Moscona.

Outras iniciativas de IA e segurança cibernética

Existem esforços como a criação da Academia Europeia de Competências em Cibersegurança e do Centro Europeu de Competências em Cibersegurança, bem como o desenvolvimento de Sistemas Europeus de Cibersegurança, um quadro de certificação abrangente. “Estas iniciativas centram-se principalmente em aspectos como a segurança da cadeia de abastecimento, transparência, segurança desde a concepção e desenvolvimento de competências e formação”, afirma Jochen Michels, chefe de assuntos públicos na Europa da Kaspersky.

A ENISA está a trabalhar no mapeamento do ecossistema de cibersegurança da IA e no fornecimento de recomendações de segurança para os desafios que prevê. A agência também publicou o relatório Artificial Intelligence and Cybersecurity Research, que visa identificar a necessidade de investigação sobre a utilização da IA na cibersegurança e na segurança da IA. Uma avaliação dos riscos de segurança deve ter em conta a concepção do sistema e a finalidade a que se destina, afirma Heuvinck da ENISA. A segurança cibernética e a proteção de dados são importantes em todas as partes do ecossistema de IA para criar tecnologia confiável.

Há dois aspectos diferentes a serem considerados sobre o impacto da IA na segurança cibernética. Por um lado, a IA pode ser explorada para manipular os resultados esperados, tal como a forma como a IA é utilizada na Máquina Aberta de Consciência Cibernética Situacional da ENISA, que recolhe, classifica e apresenta automaticamente informações relacionadas com a segurança cibernética e os incidentes cibernéticos provenientes de fontes abertas. Por outro lado, as técnicas de IA podem ser utilizadas para apoiar operações de segurança — mas para que isto funcione, é necessário que a organização seja capaz de avaliar o impacto da IA, bem como monitorizá-la e controlá-la com vista a tornar a IA segura e robusta.

“A segurança cibernética é um dado adquirido se quisermos garantir a confiabilidade, confiabilidade e robustez dos sistemas de IA, ao mesmo tempo que permitimos maior aceitação do usuário, implantação confiável de sistemas de IA e conformidade regulatória”, diz Heuvinck.

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- Fonte: https://www.darkreading.com/cyber-risk/europe-hacktivism-gdpr-new-security-laws-ahead-2024

- :tem

- :é

- :não

- :onde

- $UP

- 2018

- 2022

- 2023

- 2024

- 220

- a

- Capaz

- Sobre

- Academia

- aceitação

- Acesso

- Segundo

- Conta

- alcançar

- em

- Aja

- ativo

- ativamente

- atores

- Adicionalmente

- administração

- Vantagem

- Negócios

- afetado

- agências

- agência

- Acordo

- à frente

- AI

- Lei de IA

- Modelos de IA

- Regulamento da IA

- Sistemas de IA

- AI / ML

- Destinado

- visa

- Permitindo

- tb

- quantidade

- an

- e

- anunciou

- apropriado

- aproximadamente

- SOMOS

- por aí

- artificial

- inteligência artificial

- AS

- aspectos

- avaliar

- avaliação

- At

- Ataques

- Automático

- automaticamente

- Automação

- disponível

- consciência

- fundamentos básicos

- BE

- tornam-se

- torna-se

- sido

- antes

- ser

- Melhor

- entre

- ambos

- Trazendo

- amplo

- Prédio

- negócios

- mas a

- by

- CAN

- capitalizando

- casas

- casos

- Centralização de

- FDA

- cadeia

- desafios

- chefe

- diretor de produto

- CISO

- combinação

- comercial

- comercialmente

- de referência

- comum

- Empresas

- compliance

- obedecer

- compreensivo

- Preocupações

- conferências

- conflito

- consentimento

- Considerar

- considerado

- Consumidores

- continuar

- ao controle

- núcleo

- poderia

- Conselho

- Contador

- países

- CRA

- crio

- criação

- Criminal

- crítico

- Infraestrutura crítica

- cibernético

- cíber segurança

- ataques cibernéticos

- Cíber segurança

- PERIGO

- Escuro

- dark web

- dados,

- privacidade de dados

- informática

- protecção de dados

- lei de proteção de dados

- segurança dos dados

- Dezembro

- dedicado

- exigente

- desenvolvimento

- Design

- desenvolver

- desenvolvedores

- Desenvolvimento

- diferente

- difícil

- digital

- Divulgando

- Rompimento

- distribuição

- parece

- dominado

- dorsey

- dirigido

- condução

- durante

- Cedo

- ecos

- ecossistema

- efeito

- esforços

- elemento

- elementos

- em outro lugar

- energia

- garantir

- Meio Ambiente

- espionagem

- essencial

- serviços essenciais

- Éter (ETH)

- EU

- Europa

- Europa

- Comissão Europeia

- União Européia

- Cada

- evolução

- esperado

- exploradas

- extorsão

- Rosto

- reconhecimento facial

- sentindo-me

- poucos

- financeiro

- descoberta

- Empresa

- Primeiro nome

- cinco

- Foco

- seguir

- Escolha

- para a frente

- Quadro

- da

- frente

- funções

- Ganho

- RGPD

- Geral

- dados gerais

- Regulamento geral de proteção de dados

- gerado

- generativo

- IA generativa

- genuíno

- geopolítica

- dado

- Go

- Governo

- agências governamentais

- garanta

- hacktivismo

- tinha

- martelo

- mão

- Ter

- ter

- cabeça

- saúde

- Alta

- alto risco

- Como funciona o dobrador de carta de canal

- Contudo

- HTTPS

- identificar

- if

- Impacto

- executar

- implementado

- importante

- impor

- melhorar

- in

- Em outra

- incidentes

- incluir

- aumentou

- aumentando

- incrivelmente

- INFORMAÇÕES

- Sistemas de Informação

- Infraestrutura

- do estado inicial,

- iniciativas

- Inovação

- instituições

- Inteligência

- Pretendido

- intenções

- Internacionais

- Internet

- para dentro

- introduzir

- IT

- ESTÁ

- jpg

- Julho

- Junho

- Kaspersky

- Guarda

- paisagem

- largamente

- Escritórios de

- escritório de advocacia

- Leis

- aprendizagem

- levou

- esquerda

- legalmente

- Legislativo

- Nível

- local

- máquina

- aprendizado de máquina

- principalmente

- principal

- Fazendo

- gerencia

- obrigatório

- muitos

- mapeamento

- Mercados

- maturidade

- max

- Posso..

- significar

- significa

- membro

- Militar

- mínimo

- Mitigar

- modelos

- Monitore

- mais

- a maioria

- motivados

- nome

- você merece...

- Cria

- rede

- Novo

- notando

- número

- títulos

- Outubro

- of

- Oficial

- on

- ONE

- aberto

- operando

- operacional

- Operações

- or

- organização

- organizacional

- organizações

- Outros

- A Nossa

- Fora

- resultados

- contornos

- lado de fora

- Acima de

- Supervisão

- parlamento

- parte

- parceiro

- passado

- Pessoas

- Pii

- Lugar

- platão

- Inteligência de Dados Platão

- PlatãoData

- pobre

- potencial

- potencialmente

- presentes

- pressão

- priorização

- política de privacidade

- Proceedings

- processo

- em processamento

- Produto

- Produtos

- proibir

- Propaganda

- proporcional

- proposto

- proteção

- fornecedores

- fornecendo

- público

- publicado

- propósito

- fins

- empurra

- rapidamente

- ransomware

- alcançado

- prontamente

- reconhecimento

- recomendações

- gravado

- Regulamento

- regulamentos

- reguladores

- Conformidade Regulamentar

- relacionado

- relação

- relativo

- relativamente

- confiabilidade

- confiável

- depender

- permanecem

- permanece

- Denunciar

- Requisitos

- pesquisa

- Instituições de Pesquisa

- resiliência

- restringir

- resultar

- certo

- Subir

- Risco

- avaliação de risco

- riscos

- uma conta de despesas robusta

- robustez

- RON

- rodadas

- corrida

- s

- salvaguardando

- proteções

- diz

- esquemas

- escrutínio

- seguro

- Secured

- assegurando

- segurança

- Operações de segurança

- atualizações de segurança

- vê

- sensível

- serviço

- provedores de serviço

- Serviços

- conjunto

- vários

- compartilhado

- MUDANÇA

- rede de apoio social

- periodo

- de forma considerável

- semelhante

- habilidade

- Habilidades

- Software

- solicitado

- Fontes

- especificamente

- porta-voz

- Staff

- padrão

- Estado

- Unidos

- Passo

- Ainda

- Dê um basta

- tal

- fornecedores

- supply

- cadeia de suprimentos

- ajuda

- .

- sistemas

- Tire

- Target

- alvejando

- Dados Técnicos:

- técnicas

- Tecnologias

- Tecnologia

- Desenvolvimento Tecnológico

- texto

- que

- A

- o mundo

- Teatro

- deles

- Lá.

- Este

- deles

- coisas

- isto

- este ano

- ameaça

- atores de ameaças

- ameaças

- Através da

- para

- também

- topo

- tópico

- Training

- transformado

- Transparência

- transporte

- fidedignidade

- digno de confiança

- dois

- Ucrânia

- guerra da ucrânia

- para

- compreender

- união

- até

- Atualizações

- usar

- usava

- Utilizador

- usuários

- usos

- utilização

- vário

- muito

- Ver

- vulnerabilidades

- queremos

- guerra

- Água

- maneiras

- we

- web

- BEM

- O Quê

- qual

- enquanto

- Enquanto

- QUEM

- mais largo

- precisarão

- de

- dentro

- Atividades:

- trabalhar

- mundo

- seria

- ano

- anos

- ainda

- zefirnet