Bezpieczeństwo zmienia się zarówno w lewo, jak i w prawo w procesie projektowania, ponieważ producenci chipów zmagają się z problemem budowania urządzeń, które są zarówno bezpieczne z założenia, jak i wystarczająco odporne, aby zachować bezpieczeństwo przez cały okres ich użytkowania.

W miarę jak coraz bardziej złożone urządzenia są połączone z Internetem i ze sobą nawzajem, dostawcy rozwiązań IP, producenci chipów i firmy systemowe ścigają się, aby stawić czoła istniejącym i potencjalnym zagrożeniom na szerszej powierzchni ataku. W wielu przypadkach bezpieczeństwo przekształciło się z niekończącej się serii poprawek oprogramowania do integralnej części procesu projektowania sprzętu/oprogramowania, charakteryzującej się coraz bardziej lukratywną przewagą konkurencyjną i rosnącym zagrożeniem podjęciem działań regulacyjnych przez firmy, które popełnią błąd.

„Co sekundę 127 urządzeń jest po raz pierwszy podłączonych do Internetu” – powiedział Thomas Rosteck, prezes firmy Infineon Dział Connected Secure Systems Division w niedawnej prezentacji. „Doprowadzi to do oszałamiających 43 miliardów urządzeń podłączonych do Internetu i między sobą w 2027 r.”

Stworzy to również ogromne wyzwanie w zakresie bezpieczeństwa. „Wzmaga to obawy przedsiębiorstw i konsumentów dotyczące tego, co stanie się z ich danymi w miarę zwiększania się łączności i skalowania usług cyfrowych” – zauważył David Maidment, starszy dyrektor ds. rozwoju rynku w firmie Ramię. „W ciągu ostatnich pięciu lat regulacje rządów na całym świecie dojrzały i na producentach spoczywa obowiązek spełnienia coraz większej listy kryteriów bezpieczeństwa, aby zapewnić, że usługi te cieszą się zaufaniem, są bezpieczne i właściwie zarządzane”.

Mimo to rozsądne i wyważone podejście do bezpieczeństwa uwzględnia wiele kwestii. „Po pierwsze, należy najpierw zrozumieć profil zagrożeń konkretnej aplikacji, a także konkretne zasoby — dane, informacje lub systemy, które wymagają ochrony” — powiedziała Dana Neustadter, dyrektor ds. rozwiązań bezpieczeństwa IP w firmie Synopsys. „Czy istnieją konkretne przepisy, regulacje i/lub rodzaje wymagań, które będą miały wpływ na to rozwiązanie? Innymi słowy, musisz najpierw odrobić pracę domową. Musisz być w stanie odpowiedzieć na niektóre pytania, np. czy produkt uwzględnia wyłącznie zagrożenia sieciowe, czy też istnieje potencjał ataków wymagających dostępu fizycznego. Czy istnieje bezpośredni dostęp sieciowy do tego konkretnego produktu, czy też będzie on chroniony przez inne części systemu, które mogą na przykład działać jak zapora sieciowa, aby zapewnić pewien poziom ochrony? Jakie są wymagania dotyczące zgodności z przepisami lub normami lub możliwymi wymaganiami certyfikacyjnymi w zakresie bezpieczeństwa? Jaka jest wartość aktywów?”

Ponadto urządzenia muszą być bezpieczne w każdych warunkach i trybach pracy. „Trzeba go chronić, gdy system jest w trybie offline, ponieważ na przykład nieodpowiednie osoby mogą zastąpić pamięć zewnętrzną lub ukraść kod IP” – powiedział Neustadter. „Mogą ponownie sflashować urządzenie. Należy go także chronić podczas włączania zasilania i należy go chronić w czasie pracy, gdy urządzenie działa. Musisz się upewnić, że nadal działa zgodnie z przeznaczeniem. Następnie, komunikując się na zewnątrz, musisz go również chronić. Istnieje wiele zmiennych, które zazwyczaj wpływają na rozwiązanie zabezpieczające, w tym na konkretną aplikację. Ostatecznie należy zachować równowagę w ogólnym rozwiązaniu dotyczącym bezpieczeństwa. „Zrównoważony pod kątem bezpieczeństwa” obejmuje funkcje zabezpieczeń, protokoły, certyfikaty itd., a także kompromisy w zakresie kosztów, mocy, wydajności i obszaru, ponieważ na przykład nie można sobie pozwolić na zapewnienie najwyższej klasy zabezpieczeń baterii -urządzenie zasilane. Nie ma to sensu, bo to tańsze urządzenie. Naprawdę trzeba szukać równowagi, a wszystko to będzie mieć wpływ na odpowiednią architekturę bezpieczeństwa chipa.”

Inni się zgadzają. „Pierwszym krokiem, jaki podejmujemy, gdy wprowadzamy zabezpieczenia urządzenia, jest ocena zabezpieczeń urządzenia pod kątem jego roli w całym systemie” – powiedział Nir Tasher, dyrektor ds. technologii w firmie Winbond. „Mapując te zasoby, oceniamy również ich potencjał ataku. Nie wszystkie aktywa są natychmiast identyfikowane. Funkcje takie jak porty debugowania i testowania również należy traktować jako zasoby, ponieważ mogą odgrywać rolę w ogólnym bezpieczeństwie systemu. Po zakończeniu mapowania i oceniania oceniamy potencjalne sposoby naruszenia każdego z zasobów oraz związaną z tym złożoność. Następnym krokiem jest znalezienie sposobów ochrony przed tymi atakami lub przynajmniej ich wykrycie. Ostatnim krokiem jest oczywiście przetestowanie produktu końcowego, aby upewnić się, że zastosowana przez nas ochrona działa prawidłowo.

Bezpieczny projekt

Jedną z dużych zmian w zakresie bezpieczeństwa sprzętu i systemu jest uznanie, że nie jest to już problem kogoś innego. To, co kiedyś było kwestią drugorzędną, obecnie stanowi przewagę konkurencyjną, którą należy uwzględnić w projekcie na poziomie architektonicznym.

„Ta podstawowa zasada kładzie nacisk na włączenie bezpieczeństwa do procesu opracowywania projektu chipa, zapewniając identyfikację celów, wymagań i specyfikacji bezpieczeństwa od samego początku” – powiedział Adiel Bahrouch, dyrektor ds. rozwoju biznesu ds. zabezpieczeń własności intelektualnej w firmie Rambus. „To podejście wymaga posiadania odpowiedniego modelu zagrożeń, identyfikacji aktywów materialnych i niematerialnych, które mają wartość i wymagają ochrony, proaktywnego określania ilościowego powiązanego ryzyka w oparciu o odpowiednie ramy zarządzania ryzykiem oraz prawidłowego wdrożenia środków bezpieczeństwa i kontroli w celu ograniczenia ryzyka dla akceptowalnym poziomie.”

Bahrouch stwierdził, że oprócz właściwej oceny zagrożeń konieczne jest rozważenie dodatkowych zasad bezpieczeństwa w ramach całościowej strategii obejmującej dogłębną obronę. Obejmuje to łańcuch zaufania, w którym każda warstwa zapewnia podstawy bezpieczeństwa, które może wykorzystać następna warstwa, a także separację domen z różnymi poziomami bezpieczeństwa dla różnych użytkowników, typów danych i operacji, umożliwiając zoptymalizowaną wydajność i kompromisy w zakresie bezpieczeństwa dla każdego przypadku użycia. W nowoczesnych systemach obejmuje to modelowanie zagrożeń w całym cyklu życia produktu oraz zasadę najniższych uprawnień, która dzieli prawa dostępu i minimalizuje współdzielone zasoby.

„Kluczowe jest zdefiniowanie architektury bezpieczeństwa SoC od samego początku” – powiedział George Wall, dyrektor grupy ds. marketingu produktów dla procesorów Tensilica Xtensa IP w firmie Kadencja. „Czas na zdefiniowanie architektury bezpieczeństwa następuje wtedy, gdy projektant opracowuje niezbędną funkcjonalność, przepływy i prędkości itp. SoC. Zawsze dużo łatwiej jest to zrobić na początku, niż próbować „dodać zabezpieczenia” później, czy to na tydzień przed zakończeniem nagrywania, czy dwa lata po wysłaniu do produkcji”.

Holistyczna obrona wykracza daleko poza sam sprzęt. „Jeśli próbujesz coś zabezpieczyć, nawet na wysokim poziomie abstrakcji oprogramowania, możesz to zrobić doskonale w Pythonie lub innym wybranym języku programowania” – powiedział Dan Walters, główny inżynier ds. bezpieczeństwa systemów wbudowanych i kierownik ds. rozwiązań mikroelektroniki w firmie MITRA. „Ale jeśli zostanie to podważone przez kompromis na poziomie sprzętu, nie ma to znaczenia. Możesz całkowicie narazić na szwank cały system, nawet jeśli masz doskonałe zabezpieczenia oprogramowania.

W większości przypadków napastnicy wybierają ścieżkę najmniejszego oporu. „W przypadku bezpieczeństwa wszystko albo nic” – powiedział Walters. „Napastnik musi znaleźć tylko jedną wadę i tak naprawdę nie obchodzi go, gdzie ona się znajduje. To nie jest tak, że mówią: „Chcę pokonać system, po prostu osłabiając sprzęt, albo chcę to zrobić, znajdując wadę oprogramowania”. Będą szukać najłatwiejszej rzeczy.

Najlepsze praktyki

W odpowiedzi na rosnący krajobraz zagrożeń producenci chipów poszerzają swoją listę najlepszych praktyk. W przeszłości bezpieczeństwo ograniczało się prawie wyłącznie do obwodu procesora. Jednak w miarę jak projekty stają się coraz bardziej złożone, bardziej powiązane i mają dłuższą żywotność, bezpieczeństwo należy przemyśleć znacznie szerzej. Według Lee Harrisona, dyrektora ds. marketingu produktów w oddziale Tessent, obejmuje to szereg kluczowych elementów EDA firmy Siemens:

- Bezpieczne Boot – Można zastosować technologię monitorowania sprzętu, aby sprawdzić, czy zalecana sekwencja rozruchowa została wykonana zgodnie z oczekiwaniami, aby upewnić się, że zarówno sprzęt, jak i oprogramowanie działają zgodnie z przeznaczeniem.

- Zaświadczenie – Podobnie jak w przypadku bezpiecznego rozruchu, monitorowanie funkcjonalne może służyć do generowania dynamicznych sygnatur, które reprezentują twardą lub miękką konfigurację określonego adresu IP lub układu scalonego w systemie. Potwierdza to dokładność oczekiwanego sprzętu i jego konfiguracji. Tego podejścia można użyć do zapewnienia pojedynczego tokenu tożsamości lub zbioru tokenów obejmującego cały system. System ten opiera się na unikalnym podpisie, dzięki któremu można mieć pewność, że zostanie zastosowana poprawna wersja oprogramowania w ramach aktualizacji OTA. Bardzo ważne jest, aby zostało to obliczone w systemie, a nie zakodowane na stałe.

- Bezpieczny dostęp – Podobnie jak w przypadku wszystkich systemów, kanały komunikacji do i z urządzenia muszą być bezpieczne i w wielu przypadkach konfigurowalne w oparciu o różne poziomy wymaganego dostępu, gdzie dostęp jest często kontrolowany za pośrednictwem głównego źródła zaufania.

- Ochrona zasobów – Aktywne monitorowanie funkcjonalne może stanowić kluczową część każdej strategii dogłębnej obrony. Na podstawie szczegółowej analizy zagrożeń wybór i rozmieszczenie funkcjonalnych monitorów w urządzeniu może zapewnić wykrywanie i łagodzenie zagrożeń z niskim opóźnieniem.

- Zarządzanie cyklem życia urządzenia – Obecnie we wszystkich bezpiecznych zastosowaniach układów scalonych niezwykle istotna jest możliwość monitorowania stanu urządzenia przez cały jego aktywny cykl życia, od produkcji aż po wycofanie z eksploatacji. Monitorowanie funkcjonalne i czujniki odgrywają znaczącą rolę w monitorowaniu stanu urządzeń w całym ich cyklu życia. W niektórych przypadkach aktywne sprzężenie zwrotne może nawet przedłużyć żywotność układu scalonego poprzez dynamiczne dostosowywanie aspektów zewnętrznych, jeśli to możliwe.

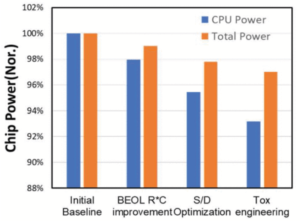

Rys. 1: Kluczowe elementy bezpiecznego sprzętu. Źródło: Siemens EDA

To, które z tych najlepszych praktyk zostaną wdrożone, może się znacznie różnić w zależności od aplikacji. Na przykład bezpieczeństwo w zastosowaniach motoryzacyjnych jest o wiele większym problemem niż w przypadku inteligentnego urządzenia do noszenia.

„Autonomia wymaga łączności, która zapewnia większe bezpieczeństwo, co umożliwia automatyzację, a półprzewodniki są tutaj naprawdę podstawą” – powiedział w niedawnej prezentacji Tony Alvarez, wiceprezes wykonawczy Infineon Memory Solutions. „Wykrywanie, interpretowanie danych i podejmowanie na ich podstawie decyzji to coś ponad powierzchnią. To właśnie widzisz. Złożoność systemu rośnie, ale nie widać, co kryje się pod powierzchnią, czyli wszystkich elementów wymaganych do jego urzeczywistnienia – całego rozwiązania systemowego”.

System ten obejmuje komunikację z chmurą, innymi samochodami i infrastrukturą, a wszystko to musi być natychmiast dostępne i bezpieczne, powiedział Alvarez.

W przypadku innych zastosowań wymagania dotyczące bezpieczeństwa mogą być bardzo różne. Ale proces określania, co jest potrzebne, jest podobny. „Najpierw przeanalizuj, jakie są aktywa” – powiedział Tasher Winbonda. „Czasami nie ma ich wcale. Czasami każda część urządzenia jest lub zawiera jakiś zasób. W tym drugim przypadku wskazane może być rozpoczęcie od zera, ale są to rzadkie przypadki. Po zmapowaniu zasobów architekt musi przeanalizować wektory ataku dla tych zasobów. Jest to żmudny etap i zdecydowanie zaleca się skorzystanie z doradztwa zewnętrznego. Kolejna para oczu zawsze się przyda. Ostatnim etapem z architektonicznego punktu widzenia jest opracowanie mechanizmów ochronnych przed tymi atakami. I tak, na wszystkich tych etapach niezbędna jest głęboka wiedza o systemie.

Arm jest zdecydowanym zwolennikiem włączenia a korzeń zaufania (RoT) we wszystkich podłączonych urządzeniach i wdrażanie najlepszych praktyk w zakresie bezpieczeństwa od samego początku jako punktu odniesienia dla każdego opłacalnego produktu. „RoT może zapewnić podstawowe, zaufane funkcje, takie jak zaufany rozruch, kryptografia, poświadczanie i bezpieczne przechowywanie. Jednym z najbardziej podstawowych zastosowań RoT jest utrzymywanie poufności prywatnych kluczy kryptograficznych z zaszyfrowanymi danymi, chronionych mechanizmami sprzętowymi i z dala od oprogramowania systemowego, które jest łatwiejsze do zhakowania. Bezpieczne funkcje przechowywania i kryptografii RoT powinny być w stanie obsłużyć klucze i zaufane przetwarzanie niezbędne do uwierzytelnienia urządzenia, weryfikacji roszczeń oraz szyfrowania lub odszyfrowywania danych” – powiedział Maidment.

Biorąc pod uwagę, że bardzo niewiele projektów chipów zaczyna się od czystej kartki papieru, należy zaprojektować chip tak, aby uwzględnić to. „Każde urządzenie i każdy przypadek użycia będzie wyjątkowy i konieczne jest uwzględnienie potrzeb wszystkich systemów poprzez modelowanie zagrożeń” – wyjaśnił Maidment. „Niektóre przypadki użycia będą wymagały dowodów najlepszych praktyk. Inni muszą chronić się przed lukami w oprogramowaniu, a jeszcze inni będą potrzebować ochrony przed atakami fizycznymi.

Współzałożyciel firmy Arm, firma PSA Certified, wykazała, że różni dostawcy krzemu znajdują własne, unikalne zalety i decydują, jaki poziom ochrony chcą zapewnić. „Trudno jest mieć jeden uniwersalny zestaw zasad, ale uzgodniony wspólny zestaw zasad jest ważnym narzędziem ograniczającym fragmentację i osiągającym odpowiednią solidność zabezpieczeń, czego dowodem jest 179 certyfikatów PSA Certified wydawanych obecnie produktom – zauważyła Maidment.

To zupełnie inna sytuacja niż wiele lat temu, kiedy zabezpieczenia można było dodać do chipa na późniejszym etapie cyklu projektowania. „To nie jest tak, jak za dawnych czasów, gdzie można było po prostu dodać bezpieczeństwo. Uruchomiłbyś chip i pomyślałbyś, że bez wprowadzania żadnych znaczących zmian możesz zapewnić bezpieczeństwo wymagane dla Twojej aplikacji” – powiedział Neustadter z Synopsys. „Ważne jest, aby zaprojektować rozwiązanie bezpieczeństwa w oparciu o powyższe założenia. Dzięki temu można usprawnić proces aktualizacji zabezpieczeń w przyszłych wersjach projektu, na przykład utworzyć bezpieczne środowisko z źródłem zaufania w celu ochrony operacji i komunikacji na wrażliwych danych. Istnieją sposoby na stworzenie rozwiązania zabezpieczającego, które jest skalowalne, rozszerzalne, a nawet aktualizowane po wdrożeniu oprogramowania krzemowego, na przykład poprzez aktualizacje oprogramowania. Istnieją zatem sposoby na wbudowanie tego w projekt, a następnie uaktualnienie zabezpieczeń z jednej wersji do drugiej w bardziej usprawniony sposób”.

Poprawki bezpieczeństwa

W prawie wszystkich przypadkach lepiej jest zapobiegać atakom, niż dostarczać łatki je naprawiające. Ale sposób, w jaki to się dzieje, może się znacznie różnić.

Na przykład Geoff Tate, dyrektor generalny firmy FlexLogix, twierdzi, że korzysta z niego wiele firm eFPGA dla bezpieczeństwa, a inni je oceniają. „Jak rozumiemy, powodów jest kilka, a różne firmy mają różne obawy dotyczące bezpieczeństwa” – stwierdził Tate. „Niektórzy klienci chcą używać układów eFPGA do ukrywania swoich krytycznych algorytmów w procesie produkcyjnym. Dotyczy to szczególnie klientów z branży obronnej. Algorytmy bezpieczeństwa, czyli szyfrowanie/deszyfrowanie, są zaimplementowane w wielu miejscach w jednym SoC. Wymagania dotyczące wydajności są różne. Aby zapewnić bardzo trwałe bezpieczeństwo, musi ono znajdować się w sprzęcie. A ponieważ algorytmy bezpieczeństwa muszą mieć możliwość aktualizacji, aby sprostać zmieniającym się wyzwaniom, sprzęt musi umożliwiać rekonfigurację. Procesory i oprogramowanie można zhakować, ale o wiele trudniej zhakować sprzęt, dlatego pożądane jest posiadanie niektórych krytycznych części funkcji bezpieczeństwa w programowalnym sprzęcie”.

Bez tej wbudowanej możliwości programowania naprawienie problemów związanych z bezpieczeństwem po ataku jest znacznie trudniejsze. Zwykle wiąże się to z jakimś rodzajem łatki, co jest zwykle rozwiązaniem kosztownym i nieoptymalnym.

„Zgodnie z zasadą separacji domen można rozważyć dodanie samodzielnej „bezpiecznej wyspy” do istniejącego chipa w podejściu modułowym, co umożliwi chipowi wykorzystanie wszystkich możliwości bezpieczeństwa zapewnianych przez bezpieczną wyspę przy minimalnych zmianach w istniejącym chipie – powiedział Bahrouch z Rambusa. „Chociaż nie jest to najbardziej wydajne rozwiązanie, adres IP zabezpieczeń można dostosować tak, aby spełniał wymagania bezpieczeństwa i ogólny cel bezpieczeństwa. Pomimo wyzwań wbudowany moduł bezpieczeństwa nie musi być koniecznie natychmiast wykorzystywany w przypadku każdej funkcji. Architekci mogą zacząć od podstaw chroniących chipy i integralność użytkowników, a następnie stopniowo wprowadzać zabezpieczenia sprzętowe z ochroną kanału bocznego dla dodatkowych, mniej kluczowych funkcji.

Harrison z firmy Siemens zauważył, że dodanie zabezpieczeń do istniejącego projektu jest obecnie powszechnym problemem. „Jeśli projektanci nie zachowają ostrożności, dodanie zabezpieczeń po namyśle może łatwo doprowadzić do sytuacji, w której główny punkt wejścia nie będzie zabezpieczony. Jednak EDA może być tutaj niezwykle pomocna, ponieważ wbudowaną technologię analityczną można łatwo zintegrować z niższymi poziomami już istniejącego projektu. Zamiast skupiać się wyłącznie na zagrożeniach peryferyjnych, można dodać monitory IP w celu monitorowania wielu wewnętrznych interfejsów lub węzłów w projekcie.

Absolutne minimum bezpieczeństwa sprzętowego

Przy tak wielu opcjach i tak wielu poradach, jakie są absolutnie niezbędne elementy bezpiecznego chipa od samego początku?

Cadence's Wall stwierdziła, że potrzebna jest przynajmniej wyspa bezpieczeństwa, która ustanowi źródło zaufania dla SoC. „Muszą być również dostępne funkcje uwierzytelniania, aby prawidłowo uwierzytelniać kod rozruchowy i aktualizacje oprogramowania sprzętowego OTA. W idealnym przypadku SoC wybrałby zasoby, które są dostępne tylko dla oprogramowania sprzętowego, o którym wiadomo, że jest zaufane, i istnieje partycja sprzętowa, która uniemożliwia złośliwemu dostępowi do tych zasobów nieznanemu lub niezaufanemu oprogramowaniu. Ostatecznie jednak „niezbędne produkty” zależą od zastosowania i przypadku użycia. Na przykład urządzenie odtwarzające dźwięk będzie miało inne wymagania niż urządzenie przetwarzające płatności.

Dodatkowo, w oparciu o model oceny zagrożeń i zasoby, które wymagają ochrony, typowy bezpieczny chip będzie miał na celu osiągnięcie celów bezpieczeństwa, które można pogrupować w następujące klasy — integralność, autentyczność, poufność i dostępność.

„Cele te są zwykle realizowane przez kryptografię w połączeniu z dodatkowymi możliwościami, takimi jak bezpieczny rozruch, bezpieczne przechowywanie, bezpieczne debugowanie, bezpieczna aktualizacja, bezpieczne zarządzanie kluczami” – powiedział Bahrouch z Rambus. „Z perspektywy architektury SoC zazwyczaj zaczyna się to od ochrony OTP i/lub unikalnych kluczy i tożsamości sprzętu, po której następuje ochrona funkcji i funkcji istotnych dla bezpieczeństwa podczas cykli życia produktu, co obejmuje między innymi aktualizacje oprogramowania sprzętowego i bezpieczne debugowanie . Sprzętowy element zaufania stanowi dobrą podstawę dla tych podstawowych funkcji i jest niezbędny w nowoczesnych układach SoC, niezależnie od rynku docelowego”.

Niezależnie od aplikacji, istnieją dwa najważniejsze elementy, które należy włączyć na wszystkich urządzeniach korzystających z bezpiecznej aplikacji, powiedział Harrison z firmy Siemens. „Po pierwsze wymagany jest bezpieczny rozruch [jak opisano powyżej], ponieważ wszelkie inne wdrożone mechanizmy bezpieczeństwa stanowią potencjalną powierzchnię ataku, dopóki urządzenie nie zostanie pomyślnie i bezpiecznie uruchomione. Na przykład przed uruchomieniem urządzenia może istnieć możliwość zastąpienia i ponownej konfiguracji rejestru podpisów w głównym zaufanym adresie IP, zasadniczo fałszując tożsamość urządzenia. Po drugie, wymagana jest bezpieczna tożsamość. Na przykład źródło zaufania, chociaż nie jest powszechnie używane, może nadać urządzeniu unikalną identyfikację i umożliwić zabezpieczenie wielu innych funkcji dla tego konkretnego urządzenia. Są to absolutne minimum i nie chronią przed jakąkolwiek złośliwą komunikacją ani manipulacjami na jakichkolwiek zewnętrznych interfejsach.

Próba sporządzenia listy niezbędnych elementów jest trudna, ponieważ różnią się one w zależności od funkcji chipa, technologii, zasobów w urządzeniu i zastosowania końcowego. „Jednakże, ogólnie rzecz biorąc, można wyróżnić trzy główne funkcje — ochronę, wykrywanie i odzyskiwanie” – powiedział Tasher Winbonda. „To ochrona w tym sensie, że urządzenie musi chronić przed naruszeniami danych, nielegalnymi modyfikacjami, atakami zewnętrznymi i próbami manipulacji. Wykrywanie, ponieważ mechanizmy bezpieczeństwa powinny być w stanie wykryć ataki lub nielegalne modyfikacje wewnętrznych funkcji i stanów. Wykrycie może w niektórych przypadkach wywołać prostą reakcję lub doprowadzić do całkowitego wyeliminowania funkcjonalności urządzenia i usunięcia wszystkich sekretów wewnętrznych. I odzyskiwanie w tym sensie, że w przypadku niektórych funkcji bezpieczeństwa istotne jest, aby system był przez cały czas w znanym stanie. Taki stan może nawet oznaczać całkowite wyłączenie, o ile jest to stan bezpieczny i stabilny.

Wnioski

Wreszcie niezwykle ważne jest, aby inżynierowie byli znacznie lepiej zorientowani w tym, jak i gdzie dodawać zabezpieczenia do swoich projektów. Zaczyna się to od szkół inżynierskich, które dopiero zaczynają włączać bezpieczeństwo do swoich programów nauczania.

Na przykład MITRE co roku organizuje konkurs „Zdobądź flagę”, w którym mogą wziąć udział uczniowie szkół średnich i studenci. „W 2022 r. w ramach konkursu wpadliśmy na pomysł, że podstawowy sprzęt może zostać naruszony, i poprosiliśmy uczniów, aby zaprojektowali swój system tak, aby był odporny na potencjalnie złośliwy komponent sprzętowy wbudowany bezpośrednio w ich system” – powiedział Walters. „Otrzymaliśmy naprawdę interesującą odpowiedź. Wielu uczniów pytało: „O czym mówisz?”. Jak to w ogóle jest możliwe?' Nasza odpowiedź brzmiała: „Tak, to trudne i wydaje się, że prośba o uporanie się z tym jest prawie niemożliwa”. Ale tak właśnie dzieje się w prawdziwym świecie. Możesz więc chować głowę w piasek lub zmienić nastawienie w zakresie projektowania odpornego systemu, ponieważ kiedy zaczniesz pracować, pracodawca będzie cię o to prosił, abyś pomyślał. ”

Bezpieczeństwo zawsze zaczyna się od zrozumienia unikalnego profilu zagrożeń dla każdej aplikacji, a także jasnego poglądu na to, co jest ważne do ochrony, jaki poziom ochrony jest potrzebny i, coraz częściej, co zrobić, jeśli chip lub system zostanie naruszony. Następnie należy to uwzględnić w odniesieniu do tego, co faktycznie jest zagrożone.

Neustadter z Synopsys zauważył, że na przykład w IoT istnieje ogromne spektrum kosztów, złożoności i wrażliwości danych. „Punkty końcowe IoT muszą być co najmniej bezpieczne i godne zaufania” – stwierdziła. „Programiści powinni przynajmniej przetestować integralność i autentyczność swojego oprogramowania sprzętowego, ale także podjąć rozsądną reakcję, jeśli te konkretne testy zawiodą”.

W segmencie motoryzacyjnym skuteczne ataki mogą mieć bardzo poważne konsekwencje. „Mamy do czynienia ze złożonością elektroniki i złożonością łączności” – powiedział Neustadter. „To stara wiadomość, że samochodem, który znajdował się w środku, można było zdalnie sterować, gdy znajdował się na autostradzie. Dlatego bezpieczeństwo w samochodach jest niezwykle istotne. Tam trzeba wdrożyć wyższy poziom bezpieczeństwa, a tam zwykle potrzebna jest też większa wydajność. To inny rodzaj podejścia do bezpieczeństwa niż IoT i nie dlatego, że jest ważniejszy, jest po prostu inny”.

A to jednak bardzo różni się od bezpieczeństwa w chmurze. „Nieautoryzowany dostęp do danych jest tam jednym z największych zagrożeń” – stwierdził Neustadter. „Może istnieć wiele innych zagrożeń, w tym wycieki danych. Wiele naszych danych finansowych znajduje się w chmurze, a tam mamy inny poziom podejścia do bezpieczeństwa i odporności na ataki fizyczne, wstrzykiwanie błędów itp. Chciałbym, aby ludzie zwracali większą uwagę na to, jakie są zagrożenia? Co chcesz chronić? Następnie, uwzględniając wszystkie inne elementy widoczne na zdjęciu, definiujesz architekturę bezpieczeństwa. To coś, na co ludzie nie zwracają uwagi od początku. Może im pomóc lepiej zacząć i uniknąć konieczności cofania się i przeprojektowywania rozwiązania zabezpieczającego”.

— Susan Rambo i Ed Sperling wnieśli swój wkład w powstanie tego raportu.

Powiązane artykuły

Błąd, wada czy cyberatak?

Śledzenie przyczyny nieprawidłowego zachowania staje się znacznie większym wyzwaniem.

Co jest wymagane do zabezpieczenia żetonów

Nie ma jednego rozwiązania, a najbardziej kompleksowe zabezpieczenie może okazać się zbyt kosztowne.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://semiengineering.com/security-becoming-core-part-of-chip-design/

- :ma

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 1

- 179

- 2022

- 43

- a

- Zdolny

- O nas

- powyżej

- bezwzględny

- abstrakcja

- do przyjęcia

- dostęp

- Dostęp do danych

- dostępny

- Dostęp

- Stosownie

- Konto

- precyzja

- Osiągać

- osiągnięcia

- w poprzek

- działać

- Działania

- aktywny

- aktorzy

- faktycznie

- Dodaj

- w dodatku

- dodanie

- dodatek

- Dodatkowy

- adres

- Korekty

- Korzyść

- Rada

- wskazany

- Po

- przed

- temu

- zmierzać

- Algorytmy

- Wszystkie kategorie

- Pozwalać

- prawie

- już

- również

- alvarez

- zawsze

- an

- analiza

- analityka

- w czasie rzeczywistym sprawiają,

- i

- i infrastruktura

- Inne

- odpowiedź

- każdy

- Zastosowanie

- aplikacje

- stosowany

- podejście

- właściwy

- architekci

- architektoniczny

- architektura

- SĄ

- POWIERZCHNIA

- AS

- zapytać

- pytanie

- aspekty

- oszacowanie

- kapitał

- Aktywa

- powiązany

- At

- atakować

- Ataki

- Próby

- Uwaga

- audio

- uwierzytelniać

- Uwierzytelnianie

- autentyczność

- Automatyzacja

- motoryzacyjne

- motoryzacyjny

- dostępność

- dostępny

- uniknąć

- z dala

- z powrotem

- poparła

- Łazienka

- Bilans

- na podstawie

- Baseline

- podstawowy

- podstawa

- BE

- bo

- stają się

- staje

- być

- zanim

- Początek

- zachowanie

- poniżej

- BEST

- Najlepsze praktyki

- Ulepsz Swój

- Poza

- Duży

- większe

- Najwyższa

- Miliard

- pusty

- obie

- naruszenia

- budować

- wybudowany

- wbudowany

- biznes

- rozwój biznesu

- biznes

- ale

- by

- obliczony

- CAN

- nie może

- możliwości

- wózek

- który

- ostrożny

- samochody

- walizka

- Etui

- Spowodować

- ceo

- certyfikaty

- Certyfikacja

- certyfikaty

- Dyplomowani

- łańcuch

- wyzwanie

- wyzwania

- zmiana

- Zmiany

- wymiana pieniędzy

- kanały

- ZOBACZ

- żeton

- Frytki

- wybór

- roszczenia

- Klasy

- jasny

- Chmura

- kod

- kodowane

- kolekcja

- Studentki

- połączony

- jak

- przyjście

- wspólny

- powszechnie

- komunikować

- Komunikacja

- Komunikacja

- Firmy

- konkurencja

- konkurencyjny

- kompletny

- całkowicie

- kompleks

- kompleksowość

- spełnienie

- składnik

- wszechstronny

- kompromis

- Zagrożone

- pojęcie

- Troska

- zaniepokojony

- Obawy

- Warunki

- poufność

- systemu

- połączony

- Podłączonych urządzeń

- Łączność

- konsekwencja

- Rozważać

- Rozważania

- za

- consulting

- Konsumenci

- zawiera

- konkurs

- przyczyniły

- kontrolowanych

- kontroli

- rdzeń

- skorygowania

- prawidłowo

- Koszty:

- kosztowny

- Koszty:

- mógłby

- pokryty

- CPU

- Stwórz

- Tworzenie

- Kryteria

- krytyczny

- istotny

- Crypto

- kryptografia

- Klientów

- dostosowane

- Cyber atak

- cykl

- Dana

- dane

- Naruszenie danych

- David

- Dni

- sprawa

- Decydowanie

- Decyzje

- głęboko

- Obrona

- określić

- wymagania

- wykazać

- wdrażane

- wdrażanie

- opisane

- Wnętrze

- proces projektowania

- projektant

- projektanci

- projekty

- Mimo

- szczegółowe

- wykryć

- Wykrywanie

- określaniu

- deweloperzy

- oprogramowania

- urządzenie

- urządzenia

- różne

- trudny

- cyfrowy

- usługi cyfrowe

- kierować

- Dyrektor

- podział

- do

- robi

- Nie

- domena

- zrobić

- nie

- napędzany

- kierowca

- dyski

- podczas

- dynamiczny

- e

- każdy

- Wcześnie

- łatwiej

- Najprostszym

- z łatwością

- ed

- krawędź

- wydajny

- bądź

- Elektronika

- Elementy

- eliminując

- Inaczej

- osadzone

- podkreśla

- umożliwiać

- włączony

- Umożliwia

- szyfrowane

- zakończenia

- Nieskończony

- Punkty końcowe

- inżynier

- Inżynieria

- Inżynierowie

- dość

- zapewnić

- zapewnienie

- Cały

- całkowicie

- wejście

- Środowisko

- szczególnie

- niezbędny

- istotnie

- ustanawia

- itp

- Eter (ETH)

- oceniać

- oceny

- Parzyste

- Każdy

- dowód

- przykład

- wykonany

- wykonawczy

- Przede wszystkim system został opracowany

- istnieje

- spodziewany

- drogi

- wyjaśnione

- rozciągać się

- rozciąga się

- obszernie

- stopień

- zewnętrzny

- zewnętrznie

- niezwykle

- Oczy

- czynnik

- Brak

- daleko

- Moda

- Korzyści

- informacja zwrotna

- czuć

- kilka

- finał

- W końcu

- budżetowy

- dane finansowe

- Znajdź

- znalezieniu

- zapora

- i terminów, a

- pierwszy raz

- pięć

- Fix

- wada

- pływ

- następnie

- następujący

- W razie zamówieenia projektu

- Fundacja

- Fundamenty

- podział

- Framework

- od

- z przodu

- funkcjonować

- funkcjonalny

- funkcjonalności

- Funkcjonalność

- funkcjonowanie

- Funkcje

- fundamentalny

- Podstawy

- przyszłość

- ogólnie

- Generować

- George

- otrzymać

- Dać

- Go

- Gole

- będzie

- dobry

- got

- Rządy

- stopniowo

- bardzo

- Zarządzanie

- Rozwój

- siekać

- hacked

- miał

- uchwyt

- zdarzyć

- dzieje

- Ciężko

- trudniej

- sprzęt komputerowy

- Have

- mający

- głowa

- Zdrowie

- pomoc

- pomocny

- stąd

- tutaj

- Wysoki

- wyższy

- wysoko

- Autostrada

- holistyczne

- Praca domowa

- W jaki sposób

- How To

- Jednak

- HTTPS

- olbrzymi

- i

- idealnie

- zidentyfikowane

- zidentyfikować

- identyfikacja

- tożsamości

- tożsamość

- if

- natychmiast

- tryb rozkazujący

- wdrożenia

- realizowane

- wykonawczych

- ważny

- niemożliwy

- in

- W innych

- włączony

- obejmuje

- Włącznie z

- włączać

- wzrosła

- Zwiększenia

- coraz bardziej

- niezależny

- Infineon

- wpływ

- Informacja

- Infrastruktura

- przykład

- natychmiast

- integralny

- zintegrowany

- Integracja

- integralność

- zamierzony

- ciekawy

- interfejsy

- wewnętrzny

- Internet

- najnowszych

- przedstawiać

- zaangażowany

- dotyczy

- Internet przedmiotów

- IP

- wyspa

- Wydany

- problemy

- IT

- JEGO

- właśnie

- Trzymać

- Klawisz

- Klawisze

- Uprzejmy

- wiedza

- znany

- krajobraz

- język

- Nazwisko

- Utajenie

- później

- Laws

- warstwa

- prowadzić

- Wycieki

- najmniej

- Lee

- lewo

- mniej

- poziom

- poziomy

- Dźwignia

- dźwignia

- życie

- wifecycwe

- cykle życia

- lubić

- Ograniczony

- Linia

- Lista

- długo

- dłużej

- Popatrz

- Partia

- niski

- niższy

- lukratywny

- Główny

- poważny

- robić

- Dokonywanie

- zarządzane

- i konserwacjami

- Manipulacja

- Producenci

- produkcja

- wiele

- mapa

- mapowanie

- rynek

- Marketing

- Materia

- Maksymalna szerokość

- Może..

- mierzona

- środków

- Mechanizmy

- Poznaj nasz

- Pamięć

- wzmiankowany

- może

- Mindset

- minimalizuje

- minimum

- Złagodzić

- łagodzenie

- model

- modelowanie

- Nowoczesne technologie

- Tryby

- Modyfikacje

- Modułowa

- moduł

- monitor

- monitorowanie

- monitory

- jeszcze

- większość

- dużo

- wielokrotność

- musi

- Must-have

- koniecznie

- niezbędny

- Potrzebować

- potrzebne

- wymagania

- sieć

- Dostęp do sieci

- oparty na sieci

- aktualności

- Następny

- Nie

- węzły

- żaden

- zauważyć

- nic

- już dziś

- numer

- cel

- Cele

- zauważony

- of

- poza

- nieaktywny

- często

- Stary

- on

- pewnego razu

- ONE

- tylko

- odpowiedzialność

- koncepcja

- działa

- operacyjny

- operacje

- przeciwny

- zoptymalizowane

- Opcje

- or

- Inne

- Pozostałe

- ludzkiej,

- na zewnątrz

- koniec

- ogólny

- Zastąp

- własny

- Papier

- część

- szczególny

- strony

- Przeszłość

- Łata

- Łatki

- ścieżka

- Zapłacić

- płatności

- Ludzie

- doskonały

- doskonale

- jest gwarancją najlepszej jakości, które mogą dostarczyć Ci Twoje monitory,

- obwodowy

- perspektywa

- fizyczny

- obraz

- sztuk

- umieszczenie

- Miejsca

- plato

- Analiza danych Platona

- PlatoDane

- Grać

- punkt

- Punkt widzenia

- zwrotnica

- porty

- możliwy

- potencjał

- potencjalnie

- power

- praktyka

- praktyki

- presentation

- prezydent

- zapobiec

- zapobiega

- Główny

- zasada

- Zasady

- Wcześniejszy

- prywatny

- prywatny krypto

- Problem

- wygląda tak

- procesów

- przetwarzanie

- Procesor

- Procesory

- Produkt

- Cykl życia produktu

- Produkcja

- Produkty

- produkty dzisiaj

- Profil

- programowalny

- Programowanie

- właściwy

- prawidłowo

- zwolennik

- chronić

- chroniony

- ochrony

- ochrona

- protokoły

- Sprawdzony

- zapewniać

- pod warunkiem,

- zapewnia

- położyć

- Python

- pytania

- Bridgestone

- RZADKO SPOTYKANY

- ocena

- real

- Prawdziwy świat

- naprawdę

- rozsądny

- Przyczyny

- niedawny

- uznanie

- Zalecana

- regeneracja

- renowacje

- redukcja

- Uważać

- zarejestrować

- Regulacja

- regulamin

- regulacyjne

- pozostawać

- zdalnie

- obsługi produkcji rolnej, która zastąpiła

- raport

- reprezentować

- wymagany

- wymagania

- sprężystość

- sprężysty

- Odporność

- Zasoby

- odpowiedź

- rewizje

- prawo

- prawa

- Ryzyko

- Zarządzanie ryzykiem

- ryzyko

- krzepkość

- Rola

- korzeń

- Zasada

- działa

- "bezpiecznym"

- Powiedział

- PIASEK

- powiedzenie

- skalowalny

- Skala

- scenariusz

- Szkoła

- Szkoły

- zadraśnięcie

- druga

- tajniki

- bezpieczne

- zabezpieczone

- bezpiecznie

- bezpieczeństwo

- Środki bezpieczeństwa

- widzieć

- segment

- Segmenty

- wybrany

- wybór

- Sprzedawanie

- Półprzewodniki

- senior

- rozsądek

- wrażliwy

- Wrażliwość

- czujniki

- Sekwencja

- Serie

- poważny

- Usługi

- zestaw

- kilka

- shared

- ona

- arkusz

- PRZESUNIĘCIE

- statek

- powinien

- zamknięcie

- Siemens

- podpis

- Podpisy

- znaczący

- Krzem

- podobny

- Prosty

- ponieważ

- pojedynczy

- mądry

- So

- Miękki

- Tworzenie

- bezpieczeństwo oprogramowania

- rozwiązanie

- Rozwiązania

- kilka

- Ktoś

- coś

- czasami

- Źródło

- specyficzny

- Specyfikacje

- Widmo

- prędkości

- STAGE

- etapy

- standardy

- początek

- rozpocznie

- Stan

- Zjednoczone

- stały

- Ewolucja krok po kroku

- Nadal

- przechowywanie

- Strategia

- usprawniony

- silny

- Studenci

- Oszałamiający

- udany

- Z powodzeniem

- taki

- odpowiedni

- pewnie

- Powierzchnia

- Susan

- system

- systemy

- Brać

- rozmawiać

- namacalny

- cel

- kierowania

- Technologia

- test

- Testowanie

- Testy

- niż

- że

- Połączenia

- ich

- Im

- następnie

- Tam.

- Te

- one

- rzecz

- rzeczy

- myśleć

- to

- tych

- myśl

- groźba

- wykrywanie zagrożeń

- zagrożenia

- trzy

- Przez

- poprzez

- czas

- czasy

- do

- już dziś

- żeton

- Żetony

- Tony

- także

- narzędzie

- wyzwalać

- prawdziwy

- Zaufaj

- zaufany

- godny zaufania

- próbować

- stara

- drugiej

- rodzaj

- typy

- typowy

- zazwyczaj

- Ostatecznie

- dla

- zasadniczy

- zrozumieć

- zrozumienie

- zrozumiany

- wyjątkowy

- nieznany

- Bezprawny

- aż do

- Aktualizacja

- Nowości

- aktualizowanie

- uaktualnienie

- Uaktualnienia

- posługiwać się

- przypadek użycia

- używany

- Użytkownicy

- zastosowania

- za pomocą

- zazwyczaj

- wartość

- sprzedawców

- weryfikacja

- biegły w czymś

- początku.

- przez

- wykonalne

- wice

- Wiceprezes

- Zobacz i wysłuchaj

- istotny

- Luki w zabezpieczeniach

- Ściana

- chcieć

- była

- sposoby

- we

- zdatny do noszenia

- tydzień

- DOBRZE

- Co

- Co to jest

- cokolwiek

- jeśli chodzi o komunikację i motywację

- czy

- który

- Podczas

- szeroki

- szerszy

- będzie

- w

- w ciągu

- bez

- słowa

- Praca

- Siła robocza

- pracujący

- wypracowanie

- świat

- na calym swiecie

- by

- Źle

- rok

- lat

- tak

- ty

- Twój

- zefirnet