1Institute for Quantum Optics and Quantum Information (IQOQI), Austriacka Akademia Nauk, Boltzmanngasse 3, 1090 Wiedeń, Austria

2Vienna Center for Quantum Science and Technology, Atominstitut, TU Wien, 1020 Wiedeń, Austria

3Instytut Informatyki, Uniwersytet Masaryka, 602 00 Brno, Republika Czeska

4Instytut Fizyki Słowackiej Akademii Nauk, 845 11 Bratysława, Słowacja

Czy ten artykuł jest interesujący czy chcesz dyskutować? Napisz lub zostaw komentarz do SciRate.

Abstrakcyjny

Obliczanie szybkości klucza w protokołach dystrybucji klucza kwantowego (QKD) jest długotrwałym wyzwaniem. Metody analityczne są ograniczone do kilku protokołów o wysoce symetrycznych podstawach pomiarowych. Metody numeryczne mogą obsługiwać dowolne podstawy pomiaru, ale albo wykorzystują min-entropię, która daje luźną dolną granicę entropii von Neumanna, albo polegają na uciążliwych dedykowanych algorytmach. W oparciu o niedawno odkrytą hierarchię programowania półokreślonego (SDP) zbieżną do warunkowej entropii von Neumanna, używaną do obliczania asymptotycznych współczynników klucza w przypadku niezależnym od urządzenia, wprowadzamy hierarchię SDP, która zbiega się do asymptotycznej szybkości klucza tajnego w przypadku scharakteryzowanego urządzenia. Powstały algorytm jest wydajny, łatwy do wdrożenia i łatwy w użyciu. Ilustrujemy jego wydajność, odzyskując znane ograniczenia szybkości klucza i rozszerzając wielowymiarowe protokoły QKD na wcześniej trudne przypadki. Używamy go również do ponownej analizy danych eksperymentalnych, aby pokazać, jak można osiągnąć wyższe kluczowe wskaźniki, biorąc pod uwagę pełne statystyki.

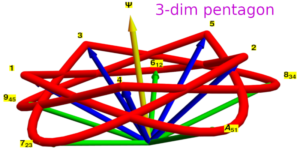

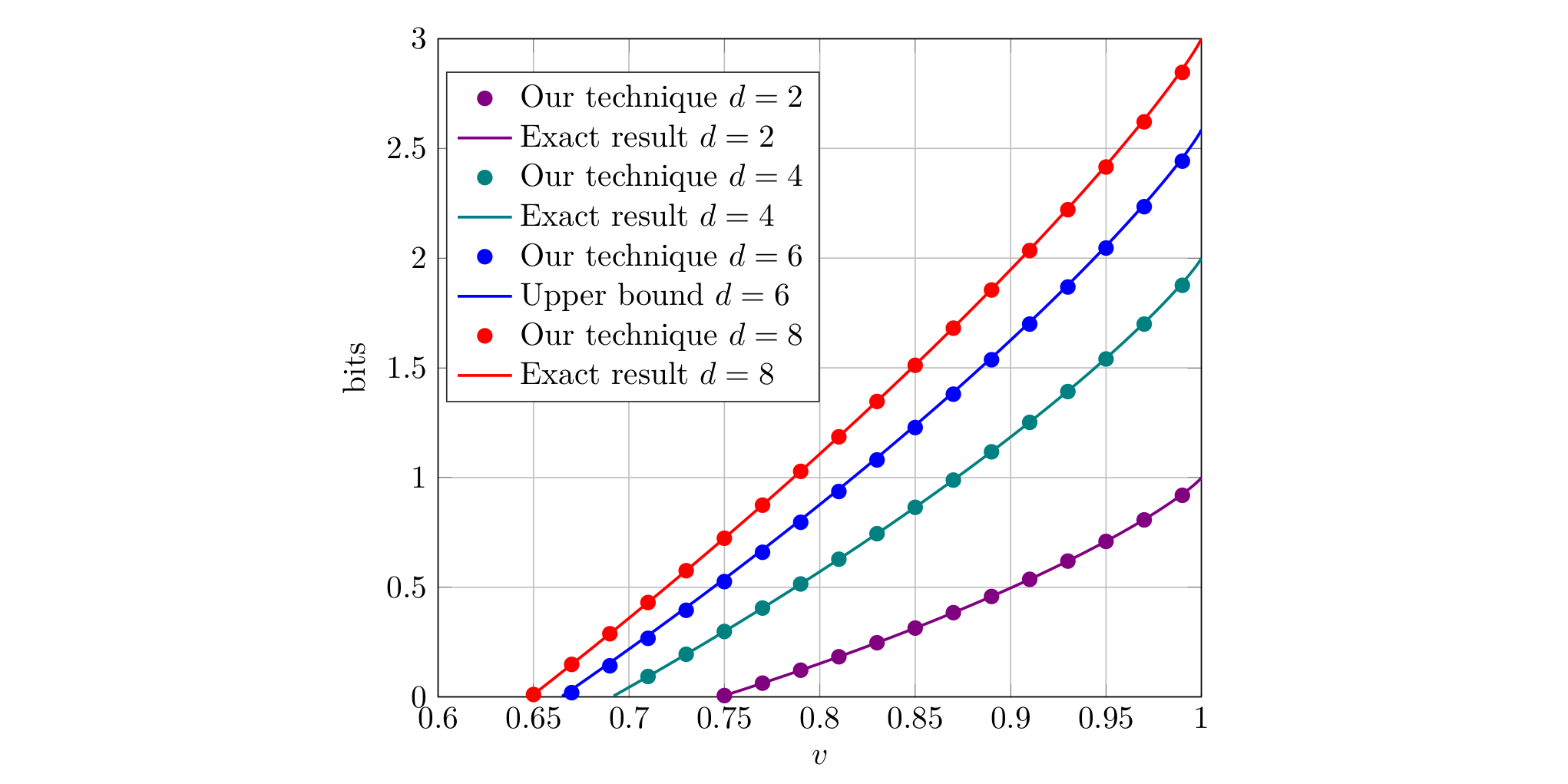

Wyróżniony obraz: Asymptotyczna szybkość klucza w bitach na rundę a widoczność stanu izotropowego $v$, przy użyciu protokołu dystrybucji klucza kwantowego opartego na pomiarze wzajemnie nieobciążonych baz (MUB). Dla wymiaru $d = 6$ użyliśmy zestawu podstaw, który jest tylko w przybliżeniu nieobciążony, ponieważ MUB dla tego wymiaru nie są znane i uważa się, że ich istnienie jest mało prawdopodobne. Zauważ, że dla wymiarów $d = 2, 4, 8$ nasza technika numeryczna ściśle odpowiada dokładnemu wynikowi, podczas gdy dla $d = 6$ jest nieco poniżej wskaźnika, który byłby osiągalny przy użyciu MUB.

► Dane BibTeX

► Referencje

[1] Nicolas Gisin, Grégoire Ribordy, Wolfgang Tittel i Hugo Zbinden, „Quantum cryptography” Recenzje współczesnej fizyki 74, 145-195 (2002).

https: / / doi.org/ 10.1103 / RevModPhys.74.145

[2] Valerio Scarani, Helle Bechmann-Pasquinucci, Nicolas J. Cerf, Miloslav Dušek, Norbert Lütkenhaus i Momtchil Peev, „Bezpieczeństwo praktycznej dystrybucji kluczy kwantowych” Reviews of Modern Physics 81, 1301–1350 (2009).

https: / / doi.org/ 10.1103 / RevModPhys.81.1301

arXiv: 0802.4155

[3] Feihu Xu, Xiongfeng Ma, Qiang Zhang, Hoi-Kwong Lo i Jian-Wei Pan, „Bezpieczna dystrybucja klucza kwantowego za pomocą realistycznych urządzeń” Recenzje współczesnej fizyki 92, 025002 (2020).

https: / / doi.org/ 10.1103 / RevModPhys.92.025002

arXiv: 1903.09051

[4] S. Pirandola, UL Andersen, L. Banchi, M. Berta, D. Bunandar, R. Colbeck, D. Englund, T. Gehring, C. Lupo, C. Ottaviani, JL Pereira, M. Razavi, J. Shamsul Shaari , M. Tomamichel, VC Usenko, G. Vallone, P. Villoresi i P. Wallden, „Postępy w kryptografii kwantowej” Postępy w optyce i fotonice 12, 1012 (2020).

https: / / doi.org/ 10.1364 / AOP.361502

arXiv: 1906.01645

[5] Charles H. Bennettand Gilles Brassard „Kryptografia kwantowa: dystrybucja klucza publicznego i rzucanie monetami” Theoretical Computer Science 560, 7–11 (1984) (przedruk).

https: / / doi.org/ 10.1016 / j.tcs.2014.05.025

[6] Dagmar Bruß „Optymalne podsłuchiwanie w kryptografii kwantowej z sześcioma stanami” Physical Review Letters 81, 3018–3021 (1998).

https: / / doi.org/ 10.1103 / PhysRevLett.81.3018

[7] Nicolas J. Cerf, Mohamed Bourennane, Anders Karlsson i Nicolas Gisin, „Bezpieczeństwo dystrybucji klucza kwantowego przy użyciu systemów poziomu d$” Physical Review Letters 88, 127902 (2002).

https: / / doi.org/ 10.1103 / PhysRevLett.88.127902

[8] Lana Sheridanand Valerio Scarani „Dowód bezpieczeństwa dystrybucji klucza kwantowego przy użyciu systemów qudit” Physical Review A 82, 030301(R) (2010).

https: / / doi.org/ 10.1103 / physreva.82.030301

arXiv: 1003.5464

[9] Robert König, Renato Renner i Christian Schaffner, „Operacyjne znaczenie entropii minimalnej i maksymalnej” IEEE Transactions on Information Theory 55, 4337–4347 (2009).

https: / / doi.org/ 10.1109 / TIT.2009.2025545

arXiv: 0807.1338

[10] Jean-Daniel Bancal, Lana Sheridan i Valerio Scarani, „Więcej przypadkowości z tych samych danych” New Journal of Physics 16, 033011 (2014).

https://doi.org/10.1088/1367-2630/16/3/033011

arXiv: 1309.3894

[11] O. Nieto-Silleras, S. Pironio i J. Silman, „Korzystanie z kompletnych statystyk pomiarowych do optymalnej oceny losowości niezależnej od urządzenia” New Journal of Physics 16, 013035 (2014).

https://doi.org/10.1088/1367-2630/16/1/013035

arXiv: 1309.3930

[12] Mirdit Doda, Marcus Huber, Glücia Murta, Matej Pivoluska, Martin Plesch i Chrysoula Vlachou, „Quantum Key Distribution Overcoming Extreme Noise: Simultaneous Subspace Coding using High-Dimensional Entanglement” Physical Review Applied 15, 034003 (2021).

https: / / doi.org/ 10.1103 / physrevapplied.15.034003

arXiv: 2004.12824

[13] Yukun Wang, Ignatius William Primaatmaja, Emilien Lavie, Antonios Varvitsiotis i Charles Ci Wen Lim, „Charakteryzacja korelacji sieci kwantowych typu „przygotuj i zmierz” npj Quantum Information 5, 17 (2019).

https://doi.org/10.1038/s41534-019-0133-3

arXiv: 1803.04796

[14] Ernest YZ Tan, René Schwonnek, Koon Tong Goh, Ignatius William Primaatmaja i Charles CW Lim, „Obliczanie bezpiecznych współczynników kluczy dla kryptografii kwantowej za pomocą niezaufanych urządzeń” npj Quantum Information 7, 158 (2021).

https: / / doi.org/ 10.1038 / s41534-021-00494-z

arXiv: 1908.11372

[15] Adam Winick, Norbert Lütkenhaus i Patrick J. Coles, „Niezawodne współczynniki klucza numerycznego dla dystrybucji klucza kwantowego” Quantum 2, 77 (2018).

https://doi.org/10.22331/q-2018-07-26-77

arXiv: 1710.05511

[16] Hao Hu, Jiyoung Im, Jie Lin, Norbert Lütkenhaus i Henry Wolkowicz, „Robust Interior Point Method for Quantum Key Distribution Rate Computation” Quantum 6, 792 (2022).

https://doi.org/10.22331/q-2022-09-08-792

arXiv: 2104.03847

[17] Peter Brown, Hamza Fawzi i Omar Fawzi, „Niezależne od urządzenia dolne granice warunkowej entropii von Neumanna” (2021).

arXiv: 2106.13692

[18] Miguel Navascués, Stefano Pironio i Antonio Acén, „Zbieżna hierarchia półokreślonych programów charakteryzujących zestaw korelacji kwantowych” New Journal of Physics 10, 073013 (2008).

https://doi.org/10.1088/1367-2630/10/7/073013

arXiv: 0803.4290

[19] Hoi-Kwong Lo, HF Chau i M. Ardehali, „Wydajny schemat dystrybucji klucza kwantowego i dowód jego bezwarunkowego bezpieczeństwa” Journal of Cryptology 18, 113–165 (2005).

https: / / doi.org/ 10.1007 / s00145-004-0142-y

[20] Igor Devetakand Andreas Winter „Destylacja tajnego klucza i splątanie ze stanów kwantowych” Proceedings of the Royal Society of London Series A 461, 207–235 (2005).

https: / / doi.org/ 10.1098 / rspa.2004.1372

[21] Gene H. Golub „Niektóre problemy z wartością własną zmodyfikowanej macierzy” SIAM Review 15, 318–334 (1973).

https: / / doi.org/ 10.1137 / 1015032

[22] Miguel Navascués, Gonzalo de la Torre i Tamés Vértesi, „Charakterystyka korelacji kwantowych z ograniczeniami wymiaru lokalnego i zastosowaniami niezależnymi od urządzenia” Przegląd fizyczny X 4, 011011 (2014).

https: / / doi.org/ 10.1103 / PhysRevX.4.011011

arXiv: 1308.3410

[23] Dmitriy Drusvyatskiyand Henry Wołkowicz „Wiele twarzy degeneracji w optymalizacji stożkowej” Foundations and Trends in Optimization 3, 77–170 (2017).

https: / / doi.org/ 10.1561 / 2400000011

arXiv: 1706.03705

[24] Karin Gatermannand Pablo A. Parrilo „Grupy symetrii, programy półokreślone i sumy kwadratów” Journal of Pure and Applied Algebra 192, 95–128 (2004).

https: / / doi.org/ 10.1016 / j.jpaa.2003.12.011

[25] Jos F. Sturm „Korzystanie z SeDuMi 1.02, zestawu narzędzi MATLAB do optymalizacji na stożkach symetrycznych” Optimization Methods and Software 11, 625–653 (1999).

https: / / doi.org/ 10.1080 / 10556789908805766

https:///github.com/sqlp/sedumi

[26] Chris Coey, Lea Kapelevich i Juan Pablo Vielma, „Rozwiązywanie naturalnych formuł stożkowych za pomocą Hypatia.jl” INFORMS Journal on Computing 34, 2686–2699 (2022) https:///github.com/chriscoey/Hypatia.jl .

https: / / doi.org/ 10.1287 / ijoc.2022.1202

arXiv: 2005.01136

https:///github.com/chriscoey/Hypatia.jl

[27] MOSEK ApS Podręcznik „The MOSEK Optimization Suite 10.0.40” (2023) https:///docs.mosek.com/latest/intro/index.html.

https:///docs.mosek.com/latest/intro/index.html

[28] J. Löfberg „YALMIP: zestaw narzędzi do modelowania i optymalizacji w MATLAB” Proceedings of the CACSD Conference 284–289 (2004).

https: // doi.org/ 10.1109 / CACSD.2004.1393890

[29] William K Wootters i Brian D Fields „Optymalne określanie stanu za pomocą wzajemnie obiektywnych pomiarów” Annals of Physics 191, 363–381 (1989).

https://doi.org/10.1016/0003-4916(89)90322-9

[30] Ingemar Bengtsson, Wojciech Bruzda, Åsa Ericsson, Jan-Åke Larsson, Wojciech Tadej i Karol Życzkowski, „Wzajemnie nieobciążone bazy i macierze Hadamarda rzędu szóstego” Journal of Mathematical Physics 48, 052106 (2007).

https: / / doi.org/ 10.1063 / 1.2716990

[31] Ingemar Bengtsson „Trzy sposoby patrzenia na wzajemnie bezstronne podstawy” AIP Conference Proceedings 889, 40–51 (2007).

https: / / doi.org/ 10.1063 / 1.2713445

[32] Jessica Bavaresco, Natalia Herrera Valencia, Claude Klöckl, Matej Pivoluska, Paul Erker, Nicolai Friis, Mehul Malik i Marcus Huber, „Pomiary w dwóch bazach są wystarczające do poświadczenia splątania wielowymiarowego” Nature Physics 14, 1032–1037 (2018) .

https: / / doi.org/ 10.1038 / s41567-018-0203-z

arXiv: 1709.07344

[33] Yeong Cherng Liang, Dagomir Kaszlikowski, Berthold-Georg Englert, Leong Chuan Kwek i CH Oh, „Tomograficzna kryptografia kwantowa” Physical Review A 68, 022324 (2003).

https: / / doi.org/ 10.1103 / PhysRevA.68.022324

[34] Yongtao Zhanand Hoi-Kwong Lo „Dystrybucja klucza kwantowego oparta na tomografii” (2020).

arXiv: 2008.11628

[35] Alexey Tiranov, Sébastien Designolle, Emmanuel Zambrini Cruzeiro, Jonathan Lavoie, Nicolas Brunner, Mikael Afzelius, Marcus Huber i Nicolas Gisin, „Ilościowe określenie wielowymiarowego splątania przechowywanego w krysztale” Physical Review A 96, 040303 (2017).

https: / / doi.org/ 10.1103 / PhysRevA.96.040303

arXiv: 1609.05033

[36] Sebastian Ecker, Frédéric Bouchard, Lukas Bulla, Florian Brandt, Oskar Kohout, Fabian Steinlechner, Robert Fickler, Mehul Malik, Yelena Guryanova, Rupert Ursin i Marcus Huber, „Pokonanie hałasu w dystrybucji splątania” Przegląd fizyczny X 9, 041042 (2019) .

https: / / doi.org/ 10.1103 / PhysRevX.9.041042

arXiv: 1904.01552

[37] Lukas Bulla, Matej Pivoluska, Kristian Hjorth, Oskar Kohout, Jan Lang, Sebastian Ecker, Sebastian P. Neumann, Julius Bittermann, Robert Kindler, Marcus Huber, Martin Bohmann i Rupert Ursin, „Nonlocal Temporal Interferometry for Highly Resilient Free-Space Quantum” Komunikacja” Physical Review X 13, 021001 (2023).

https: / / doi.org/ 10.1103 / physrevx.13.021001

arXiv: 2204.07536

[38] Zdenek Hradil „Oszacowanie stanu kwantowego” Przegląd fizyczny A 55, R1561 – R1564 (1997).

https: / / doi.org/ 10.1103 / PhysRevA.55.R1561

[39] V. Bužek, R. Derka, G. Adam i PL Knight, „Reconstruction of Quantum States of Spin Systems: From Quantum Bayesian Inference to Quantum Tomography” Annals of Physics 266, 454–496 (1998).

https: / / doi.org/ 10.1006 / aphy.1998.5802

[40] Rüdiger Schack, Todd A. Brun i Carlton M. Caves, „reguła Quantum Bayesa” Physical Review A 64, 014305 (2001).

https: / / doi.org/ 10.1103 / PhysRevA.64.014305

[41] Robin Blume-Kohout „Optymalne, wiarygodne oszacowanie stanów kwantowych” New Journal of Physics 12, 043034 (2010).

https://doi.org/10.1088/1367-2630/12/4/043034

[42] Robin Blume-Kohout „Solidne słupki błędów dla tomografii kwantowej” (2012).

arXiv: 1202.5270

[43] Jiangwei Shang, Hui Khoon Ng, Arun Sehrawat, Xikun Li i Berthold-Georg Englert, „Optymalne regiony błędów do szacowania stanu kwantowego” New Journal of Physics 15, 123026 (2013).

https://doi.org/10.1088/1367-2630/15/12/123026

arXiv: 1302.4081

[44] Christopher Ferrie „Elipsoidy o dużej gęstości tylnej stanów kwantowych” New Journal of Physics 16, 023006 (2014).

https://doi.org/10.1088/1367-2630/16/2/023006

arXiv: 1310.1903

[45] Christopher Granade, Joshua Combes i DG Cory, „Praktyczna tomografia bayesowska” New Journal of Physics 18, 033024 (2016).

https://doi.org/10.1088/1367-2630/18/3/033024

arXiv: 1509.03770

[46] Lukas Bulla, Kristian Hjorth, Oskar Kohout, Jan Lang, Sebastian Ecker, Sebastian P. Neumann, Julius Bittermann, Robert Kindler, Marcus Huber, Martin Bohmann, Rupert Ursin i Matej Pivoluska, „Dystrybucja prawdziwego wielowymiarowego splątania na 10.2 km hałaśliwej wielkomiejskiej atmosfery” (2023).

arXiv: 2301.05724

[47] Natalia Herrera Valencia, Vatshal Srivastav, Matej Pivoluska, Marcus Huber, Nicolai Friis, Will McCutcheon i Mehul Malik, „High-Dimensional Pixel Entanglement: Efficient Generation and Certification” Quantum 4, 376 (2020).

https://doi.org/10.22331/q-2020-12-24-376

arXiv: 2004.04994

[48] Jessica Bavaresco, Mio Murao i Marco Túlio Quintino, „Strict Hierarchy between Parallel, Sequential, and Indefinite-Causal-Order Strategies for Channel Discrimination” Physical Review Letters 127, 200504 (2021).

https: / / doi.org/ 10.1103 / PhysRevLett.127.200504

arXiv: 2011.08300

[49] Hoi-Kwong Lo, Marcos Curty i Bing Qi, „Dystrybucja klucza kwantowego niezależna od urządzenia pomiarowego” Physical Review Letters 108, 130503 (2012).

https: / / doi.org/ 10.1103 / PhysRevLett.108.130503

arXiv: 1109.1473

[50] M. Lucamarini, ZL Yuan, JF Dynes i AJ Shields, „Przezwyciężenie limitu prędkości i odległości dystrybucji klucza kwantowego bez wzmacniaczy kwantowych” Nature 557, 400–403 (2018).

https://doi.org/10.1038/s41586-018-0066-6

arXiv: 1811.06826

[51] Won-Young Hwang „Dystrybucja klucza kwantowego z dużymi stratami: w kierunku globalnej bezpiecznej komunikacji” Physical Review Letters 91, 057901 (2003).

https: / / doi.org/ 10.1103 / PhysRevLett.91.057901

[52] Frederic Dupuis, Omar Fawzi i Renato Renner, „Akumulacja entropii” Communications in Mathematical Physics 379, 867–913 (2020).

https://doi.org/10.1007/s00220-020-03839-5

arXiv: 1607.01796

[53] Ian George, Jie Lin, Thomas van Himbeeck, Kun Fang i Norbert Lütkenhaus, „Analiza klucza skończonego dystrybucji klucza kwantowego ze scharakteryzowanymi urządzeniami wykorzystującymi akumulację entropii” (2022).

arXiv: 2203.06554

Cytowany przez

[1] Simon Morelli, Marcus Huber i Armin Tavakoli, „Zasobooszczędna, wielowymiarowa detekcja splątania za pomocą projekcji symetrycznych”, arXiv: 2304.04274, (2023).

[2] Martin Sandfuchs, Marcus Haberland, V. Vilasini i Ramona Wolf, „Bezpieczeństwo różniczkowego przesunięcia fazowego QKD z zasad relatywistycznych”, arXiv: 2301.11340, (2023).

[3] Oisín Faust i Hamza Fawzi, „Racjonalne przybliżenia operatorów monotonicznych i operatorów wypukłych”, arXiv: 2305.12405, (2023).

Powyższe cytaty pochodzą z Reklamy SAO / NASA (ostatnia aktualizacja pomyślnie 2023-05-25 23:16:02). Lista może być niekompletna, ponieważ nie wszyscy wydawcy podają odpowiednie i pełne dane cytowania.

On Serwis cytowany przez Crossref nie znaleziono danych na temat cytowania prac (ostatnia próba 2023-05-25 23:16:00).

Niniejszy artykuł opublikowano w Quantum pod Creative Commons Uznanie autorstwa 4.0 Międzynarodowe (CC BY 4.0) licencja. Prawa autorskie należą do pierwotnych właścicieli praw autorskich, takich jak autorzy lub ich instytucje.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoAiStream. Analiza danych Web3. Wiedza wzmocniona. Dostęp tutaj.

- Wybijanie przyszłości w Adryenn Ashley. Dostęp tutaj.

- Kupuj i sprzedawaj akcje spółek PRE-IPO z PREIPO®. Dostęp tutaj.

- Źródło: https://quantum-journal.org/papers/q-2023-05-24-1019/

- :Jest

- :nie

- ][P

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 17

- 1998

- 1999

- 20

- 2001

- 2005

- 2011

- 2012

- 2013

- 2014

- 2016

- 2017

- 2018

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 23

- 24

- 26

- 27

- 28

- 30

- 39

- 40

- 49

- 50

- 7

- 77

- 8

- 9

- 91

- a

- powyżej

- ABSTRACT

- Akademia

- dostęp

- Konto

- akumulacja

- osiągnięty

- Adam

- zaliczki

- powiązania

- pomoc

- algorytm

- Algorytmy

- Wszystkie kategorie

- również

- an

- analiza

- Analityczny

- i

- Andersen

- aplikacje

- stosowany

- w przybliżeniu

- SĄ

- AS

- At

- Atmosfera

- austriacki

- autor

- Autorzy

- paski

- na podstawie

- Bayesian

- BE

- poniżej

- pomiędzy

- Bing

- związany

- przerwa

- Brian

- ale

- by

- CAN

- walizka

- Etui

- Centrum

- Certyfikacja

- wyzwanie

- Kanał

- charakteryzuje

- Charles

- Chris

- Christopher

- dokładnie

- Kodowanie

- Moneta

- komentarz

- Lud

- Komunikacja

- Komunikacja

- kompletny

- obliczenia

- komputer

- Computer Science

- computing

- Konferencja

- Ograniczenia

- zbieżny

- wypukły

- prawo autorskie

- kryptografia

- Kryształ

- Czeski

- dane

- dedykowane

- wykazać

- To

- gęstość

- Wykrywanie

- urządzenie

- urządzenia

- Wymiary

- Wymiary

- odkryty

- dyskryminacja

- dyskutować

- 分配

- łatwo

- wydajny

- bądź

- Ericsson

- błąd

- Eter (ETH)

- ewaluację

- istnieć

- rozsuwalny

- skrajny

- twarze

- Łąka

- W razie zamówieenia projektu

- znaleziono

- Fundamenty

- wolna przestrzeń

- od

- pełny

- Funkcje

- generacja

- prawdziwy

- George

- Gilles

- daje

- Globalne

- Grupy

- garstka

- uchwyt

- harvard

- henry

- hierarchia

- Wysoki

- wyższy

- wysoko

- posiadacze

- W jaki sposób

- HTML

- HTTPS

- Hugo

- IEEE

- obraz

- wdrożenia

- in

- niezależny

- Informacja

- instytucje

- ciekawy

- wnętrze

- na świecie

- najnowszych

- przedstawiać

- IT

- JEGO

- Styczeń

- JAVASCRIPT

- Pan Jian-Wei

- JL

- dziennik

- Julius

- Klawisz

- Rycerz

- znany

- JĘZYK

- Nazwisko

- Pozostawiać

- li

- Licencja

- LIMIT

- Ograniczony

- lin

- Lista

- miejscowy

- Londyn

- długo

- Popatrz

- od

- podręcznik

- wiele

- struktura

- Marcus

- Martin

- matematyczny

- Matrix

- Maksymalna szerokość

- Może..

- znaczenie

- pomiary

- Pomiary

- zmierzenie

- metoda

- metody

- modelowanie

- Nowoczesne technologie

- zmodyfikowano

- Mohamed

- Miesiąc

- wzajemnie

- Naturalny

- Natura

- sieci

- Nowości

- Nicolas

- Nie

- Hałas

- of

- oh

- on

- tylko

- koncepcja

- operacyjny

- operator

- optyka

- Optyka i fotonika

- Optymalny

- optymalizacja

- or

- zamówienie

- oryginalny

- ludzkiej,

- koniec

- PAN

- Papier

- Parallel

- Patrick

- Paweł

- jest gwarancją najlepszej jakości, które mogą dostarczyć Ci Twoje monitory,

- Piotr

- faza

- fizyczny

- Fizyka

- piksel

- plato

- Analiza danych Platona

- PlatoDane

- punkt

- Praktyczny

- poprzednio

- Zasady

- problemy

- Obrady

- Programowanie

- Programy

- Projekcje

- dowód

- protokół

- protokoły

- zapewniać

- publiczny

- Klucz publiczny

- opublikowany

- wydawca

- wydawcy

- Qi

- Kwant

- kryptografia kwantowa

- informacja kwantowa

- sieci kwantowe

- Optyka kwantowa

- przypadkowość

- Kurs

- ceny

- Racjonalnie

- realistyczny

- niedawno

- odzyskiwanie

- referencje

- regiony

- rzetelny

- polegać

- szczątki

- sprężysty

- dalsze

- wynikły

- przeglądu

- Recenzje

- ROBERT

- Rudzik

- okrągły

- królewski

- Zasada

- s

- taki sam

- schemat

- nauka

- Nauka i technika

- NAUKI

- SDP

- Tajemnica

- bezpieczne

- bezpieczeństwo

- Serie

- Seria A

- zestaw

- przesunięcie

- Syjam

- Szymon, Szymek

- jednoczesny

- SIX

- Społeczeństwo

- Tworzenie

- Spin

- kwadraty

- Stan

- Zjednoczone

- statystyka

- przechowywany

- strategie

- Z powodzeniem

- taki

- wystarczający

- odpowiedni

- apartament

- systemy

- Zadania

- Technologia

- że

- Połączenia

- ich

- teoretyczny

- teoria

- to

- myśl

- Tytuł

- do

- Toolbox

- w kierunku

- transakcje

- Trendy

- drugiej

- bezwarunkowy

- dla

- uniwersytet

- zaktualizowane

- URL

- posługiwać się

- używany

- za pomocą

- Przeciw

- przez

- widoczność

- Tom

- z

- W

- chcieć

- była

- sposoby

- we

- jeśli chodzi o komunikację i motywację

- który

- Podczas

- będzie

- w Zimie

- w

- bez

- wilk

- działa

- by

- X

- rok

- Yuan

- zefirnet