Badacze z firmy Eclypsium zajmującej się oprogramowaniem układowym i bezpieczeństwem łańcucha dostaw twierdzić, że znalazł co dość dramatycznie nazwali „tylnym wejściem” w setkach modeli płyt głównych znanego producenta sprzętu Gigabyte.

W rzeczywistości nagłówek Eclypsium odnosi się do niego nie tylko jako tylne drzwi, ale wszystko wielkimi literami jako a TYLNE DRZWI.

Dobrą wiadomością jest to, że wydaje się, że jest to uzasadniona funkcja, która została źle zaimplementowana, więc nie jest to backdoor w zwykłym, zdradzieckim znaczeniu luki w zabezpieczeniach, która została celowo wstawiony do systemu komputerowego w celu umożliwienia w przyszłości nieautoryzowanego dostępu.

Więc to nie jest tak, że gość w ciągu dnia świadomie otwiera mało znane okno z tyłu budynku, aby móc wrócić pod osłoną ciemności i włamać się do lokalu.

Zła wiadomość jest taka, że wydaje się, że jest to legalna funkcja, która została źle zaimplementowana, przez co komputery, których dotyczy problem, są potencjalnie narażone na nadużycia ze strony cyberprzestępców.

To trochę jak mało znane okno z tyłu budynku, które przez pomyłkę zostało niezamknięte.

Problem, według Ecylpsium, jest częścią usługi Gigabyte znanej jako Centrum aplikacji, który „pozwala na łatwe uruchamianie wszystkich aplikacji GIGABYTE zainstalowanych w systemie, sprawdzanie powiązanych aktualizacji online oraz pobieranie najnowszych aplikacji, sterowników i systemu BIOS”.

Automatyczne aktualizacje ze słabymi punktami

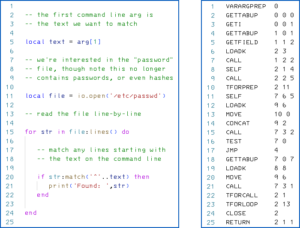

Badacze twierdzą, że wadliwym komponentem tego ekosystemu APP Center jest program Gigabyte o nazwie GigabyteUpdateService.exe, aplikacja .NET zainstalowana w %SystemRoot%System32 katalog (root systemu to zwykle C:Windows) i uruchamia się automatycznie podczas uruchamiania jako usługa systemu Windows.

Usługi są odpowiednikami procesów działających w tle w systemie Windows lub demony w systemach typu Unix: generalnie działają na własnym koncie użytkownika, często na SYSTEM konto i działają przez cały czas, nawet jeśli się wylogujesz, a komputer czeka skromnie na ekranie logowania.

To zdjęcie GigabyteUpdateService wydaje się, że program robi dokładnie to, co sugeruje jego nazwa: działa jako automatyczny program do pobierania i instalowania innych komponentów Gigabyte, wymienionych powyżej jako aplikacje, sterowniki, a nawet samo oprogramowanie BIOS.

Niestety, według Eclypsium, pobiera i uruchamia oprogramowanie z jednego z trzech stałych adresów URL i zostało zakodowane w taki sposób, że:

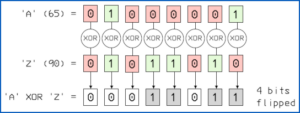

- Jeden adres URL używa zwykłego starego protokołu HTTP, nie zapewniając w ten sposób ochrony integralności kryptograficznej podczas pobierania. Manipulator-in-the-middle (MitM), przez którego serwery przechodzi ruch sieciowy, może nie tylko przechwytywać pliki pobierane przez program, ale także modyfikować je w sposób niewykrywalny po drodze, na przykład infekując je złośliwym oprogramowaniem lub podmieniając je z zupełnie innymi plikami.

- Dwa adresy URL korzystają z protokołu HTTPS, ale narzędzie do aktualizacji nie weryfikuje certyfikatu HTTPS odsyłanego przez serwer po drugiej stronie. Oznacza to, że MitM może przedstawić certyfikat internetowy wystawiony na nazwę serwera, którego oczekuje pobierający, bez konieczności sprawdzania i podpisywania tego certyfikatu przez uznany urząd certyfikacji (CA), taki jak Let's Encrypt, DigiCert lub GlobalSign. Oszuści mogą po prostu stworzyć fałszywy certyfikat i sami „poręczyć” za niego.

- Programy pobierane i uruchamiane przez downloader nie są weryfikowane kryptograficznie, aby sprawdzić, czy naprawdę pochodzą od Gigabyte. System Windows nie pozwoli na uruchomienie pobranych plików, jeśli nie są one podpisane cyfrowo, ale wystarczy podpis cyfrowy dowolnej organizacji. Cyberprzestępcy rutynowo uzyskują własne klucze do podpisywania kodu, korzystając z fałszywych firm-przykrywek lub kupując klucze z ciemnej sieci, które zostały skradzione w wyniku naruszenia danych, ataków ransomware i tak dalej.

Samo to jest wystarczająco złe, ale chodzi o coś więcej.

Wstrzykiwanie plików do systemu Windows

Nie możesz po prostu wyjść i pobrać nowej wersji GigabyteUpdateService Utility, ponieważ ten konkretny program mógł dostać się na twój komputer w nietypowy sposób.

Możesz ponownie zainstalować system Windows w dowolnym momencie, a standardowy obraz systemu Windows nie wie, czy będziesz używać płyty głównej Gigabyte, czy nie, więc nie jest dostarczany z GigabyteUpdateService.exe preinstalowany.

Dlatego Gigabyte korzysta z funkcji systemu Windows znanej jako WPBTlub Tabela binarna platformy Windows (jest to funkcja firmy Microsoft, chociaż możesz się nie zgodzić, gdy dowiesz się, jak to działa).

Ta „funkcja” pozwala Gigabyte na wstrzyknięcie GigabyteUpdateService zaprogramować w System32 bezpośrednio z BIOS-u, nawet jeśli dysk C: jest zaszyfrowany funkcją Bitlocker.

WPBT zapewnia twórcom oprogramowania układowego mechanizm przechowywania pliku wykonywalnego systemu Windows w ich obrazach systemu BIOS, ładowania go do pamięci podczas procesu przed uruchomieniem oprogramowania układowego, a następnie informowania systemu Windows, „Kiedy już odblokowałeś dysk C: i zacząłeś się uruchamiać, wczytaj ten blok pamięci, który ci zostawiłem, zapisz go na dysku i uruchom na wczesnym etapie procesu uruchamiania”.

Tak, przeczytałeś to poprawnie.

Zgodnie z własną dokumentacją Microsoftu tylko jeden program może zostać wstrzyknięty do sekwencji uruchamiania systemu Windows w ten sposób:

Lokalizacja pliku na dysku to

WindowsSystem32Wpbbin.exena woluminie systemu operacyjnego.

Ponadto istnieją pewne ścisłe ograniczenia dotyczące kodowania Wpbbin.exe programu, w szczególności, że:

WPBT obsługuje tylko natywne aplikacje trybu użytkownika, które są wykonywane przez Menedżera sesji systemu Windows podczas inicjowania systemu operacyjnego. Aplikacja natywna odnosi się do aplikacji, która nie jest zależna od interfejsu API systemu Windows (Win32).

Ntdll.dlljest jedyną zależnością DLL aplikacji natywnej. Natywna aplikacja ma podsystem PE typu 1 (IMAGE_SUBSYSTEM_NATIVE).

Od kodu w trybie natywnym do aplikacji .NET

W tym momencie prawdopodobnie zastanawiasz się, jak natywna aplikacja niskiego poziomu, która zaczyna życie jako Wpbbin.exe kończy się jako w pełni rozwinięta aplikacja aktualizacyjna oparta na platformie .NET o nazwie GigabyteUpdateService.exe która działa jako zwykła usługa systemowa.

Cóż, w ten sam sposób, w jaki oprogramowanie układowe Gigabyte (które samo nie może działać w systemie Windows) zawiera plik osadzony IMAGE_SUBSYSTEM_NATIVE Program WPBT, który „upuszcza” do systemu Windows…

…tak więc kod trybu natywnego WPBT (który sam nie może działać jako zwykła aplikacja Windows) zawiera osadzoną aplikację .NET, którą „upuszcza” do System32 katalog, który ma zostać uruchomiony później w procesie uruchamiania systemu Windows.

Mówiąc najprościej, twoje oprogramowanie układowe ma określoną wersję GigabyteUpdateService.exe wypalone w nim i dopóki nie zaktualizujesz oprogramowania układowego, będziesz nadal „wprowadzać” tę okablowaną wersję usługi aktualizatora APP Center do systemu Windows podczas uruchamiania.

Jest tu oczywisty problem z kurczakiem i jajkiem, w szczególności (i jak na ironię), że jeśli pozwolisz ekosystemowi APP Center automatycznie aktualizować oprogramowanie układowe, może się okazać, że twoja aktualizacja będzie zarządzana przez ten sam przewodowy, upieczona w oprogramowaniu układowym, podatna na ataki usługa aktualizacji, którą chcesz wymienić.

Słowami Microsoftu (podkreślenie nasze):

Głównym celem WPBT jest umożliwienie przetrwania krytycznego oprogramowania nawet po zmianie systemu operacyjnego lub ponownej instalacji w „czystej” konfiguracji. Jednym z przypadków użycia WPBT jest włączenie oprogramowania antykradzieżowego, które musi działać w przypadku kradzieży, sformatowania i ponownej instalacji urządzenia. […] Ta funkcjonalność jest potężna i umożliwia niezależnym dostawcom oprogramowania (ISV) i producentom oryginalnego sprzętu (OEM) utrzymywanie ich rozwiązań na urządzeniu przez czas nieokreślony.

Ponieważ ta funkcja zapewnia możliwość ciągłego wykonywania oprogramowania systemowego w kontekście systemu Windows, krytyczne staje się, aby rozwiązania oparte na WPBT były tak bezpieczne, jak to możliwe i nie narażały użytkowników systemu Windows na możliwe do wykorzystania warunki. W szczególności rozwiązania WPBT nie mogą zawierać złośliwego oprogramowania (tj. złośliwego oprogramowania lub niechcianego oprogramowania instalowanego bez odpowiedniej zgody użytkownika).

Całkiem.

Co robić?

Czy to naprawdę „tylne wejście”?

Nie sądzimy, ponieważ wolelibyśmy zarezerwować to konkretne słowo na bardziej nikczemne zachowania związane z cyberbezpieczeństwem, takie jak celowo osłabiać algorytmy szyfrowania, celowo wbudowane ukryte hasła, otwarcie nieudokumentowane ścieżki dowodzenia i kontroliI tak dalej.

W każdym razie dobrą wiadomością jest to, że ten zastrzyk programu oparty na WPBT jest opcją płyty głównej Gigabyte, którą można wyłączyć.

Sami badacze Eclypsium powiedzieli: „Chociaż to ustawienie wydaje się być domyślnie wyłączone, zostało włączone w sprawdzanym przez nas systemie” ale czytnik Naked Security (patrz komentarz poniżej) pisze, „Kilka tygodni temu zbudowałem system z płytą Gigabyte ITX, a Gigabyte App Center było [włączone w BIOS-ie] po wyjęciu z pudełka”.

Tak więc, jeśli masz płytę główną Gigabyte i martwisz się tym tak zwanym backdoorem, możesz go całkowicie ominąć: Przejdź do konfiguracji systemu BIOS i upewnij się, że plik Centrum aplikacji Pobierz i zainstaluj opcja jest wyłączona.

Możesz nawet użyć oprogramowania zabezpieczającego punkt końcowy lub zaporę sieci korporacyjnej zablokować dostęp do trzech ślimaków adresów URL, które są podłączone do niezabezpieczonej usługi aktualizacji, które Eclypsium wymienia jako:

http://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://software-nas SLASH Swhttp/LiveUpdate4

Dla jasności, nie próbowaliśmy blokować tych adresów URL, więc nie wiemy, czy zablokowałbyś działanie innych niezbędnych lub ważnych aktualizacji Gigabyte, chociaż podejrzewamy, że blokowanie pobierania za pośrednictwem tego adresu URL HTTP jest i tak dobrym pomysłem .

Domyślamy się z tekstu LiveUpdate4 w części ścieżki adresu URL, że nadal będziesz mógł ręcznie pobierać i zarządzać aktualizacjami oraz wdrażać je na swój własny sposób i we własnym czasie…

…ale to tylko przypuszczenia.

Tak więc, miej oczy otwarte na aktualizacje od Gigabyte.

Że GigabyteUpdateService program zdecydowanie mógłby poprawić, a kiedy zostanie załatany, może być konieczne zaktualizowanie oprogramowania układowego płyty głównej, a nie tylko systemu Windows, aby upewnić się, że stara wersja nie jest nadal zakopana w oprogramowaniu układowym, czekając na powrót do życia w przyszłości.

A jeśli jesteś programistą piszącym kod do obsługi pobierania przez Internet w systemie Windows, zawsze używaj protokołu HTTPS i zawsze wykonuj co najmniej podstawowy zestaw weryfikacji certyfikatów na każdym serwerze TLS, z którym się łączysz.

Ponieważ możesz.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoAiStream. Analiza danych Web3. Wiedza wzmocniona. Dostęp tutaj.

- Wybijanie przyszłości w Adryenn Ashley. Dostęp tutaj.

- Kupuj i sprzedawaj akcje spółek PRE-IPO z PREIPO®. Dostęp tutaj.

- Źródło: https://nakedsecurity.sophos.com/2023/06/02/researchers-claim-windows-backdoor-affects-hundreds-of-gigabyte-motherboards/

- :ma

- :Jest

- :nie

- $W GÓRĘ

- 1

- 15%

- a

- zdolność

- Zdolny

- O nas

- powyżej

- bezwzględny

- nadużycie

- dostęp

- Stosownie

- Konto

- nabyć

- Dzieje Apostolskie

- temu

- Algorytmy

- Wszystkie kategorie

- dopuszczać

- pozwala

- wzdłuż

- również

- całkowicie

- zawsze

- an

- i

- każdy

- api

- Aplikacja

- Zastosowanie

- aplikacje

- mobilne i webowe

- SĄ

- na około

- AS

- At

- Ataki

- autor

- władza

- samochód

- zautomatyzowane

- automatycznie

- z powrotem

- tylne drzwi

- tło

- background-image

- Łazienka

- źle

- podstawowy

- BE

- bo

- staje się

- być

- zachowania

- Bit

- Blokować

- bloking

- deska

- granica

- Dolny

- Pudełko

- naruszenia

- Budowanie

- wybudowany

- ale

- Zakup

- by

- CA

- nazywa

- oprawa ołowiana witrażu

- CAN

- nieść

- Kontynuować

- walizka

- Centrum

- świadectwo

- Certificate Authority

- zmieniony

- ZOBACZ

- Wykrywanie urządzeń szpiegujących

- roszczenie

- jasny

- kod

- kodowane

- Kodowanie

- kolor

- jak

- Firmy

- sukcesy firma

- składnik

- składniki

- komputer

- komputery

- systemu

- Skontaktuj się

- zgoda

- zawiera

- kontekst

- Korporacyjny

- mógłby

- pokrywa

- Stwórz

- krytyczny

- kryptograficzny

- cyberprzestępcy

- Bezpieczeństwo cybernetyczne

- Ciemny

- Mroczny WWW

- dane

- Naruszenie danych

- Domyślnie

- Zdecydowanie

- Zależność

- rozwijać

- urządzenie

- różne

- cyfrowy

- cyfrowo

- bezpośrednio

- niepełnosprawny

- Wyświetlacz

- do

- dokumentacja

- robi

- Nie

- nie

- pobieranie

- pliki do pobrania

- dramatycznie

- napęd

- sterowniki

- dubbingowane

- podczas

- e

- Wcześnie

- z łatwością

- Ekosystem

- osadzone

- nacisk

- umożliwiać

- włączony

- szyfrowane

- szyfrowanie

- zakończenia

- Punkt końcowy

- Bezpieczeństwo punktu końcowego

- kończy się

- dość

- zapewnić

- całkowicie

- sprzęt

- Równoważny

- Eter (ETH)

- Parzyste

- dokładnie

- przykład

- wykonać

- wykonany

- oczekuje

- Oczy

- fakt

- imitacja

- Cecha

- kilka

- filet

- Akta

- zapora

- W razie zamówieenia projektu

- od

- z przodu

- Funkcjonalność

- przyszłość

- ogólnie

- otrzymać

- miejsce

- Go

- będzie

- dobry

- chwycić

- uchwyt

- sprzęt komputerowy

- Have

- nagłówek

- wysokość

- tutaj

- Otwór

- unosić

- W jaki sposób

- HTML

- http

- HTTPS

- Setki

- i

- pomysł

- if

- obraz

- zdjęcia

- realizowane

- ważny

- poprawa

- in

- zawierać

- niezależny

- wstrzykiwać

- niepewny

- integralność

- najnowszych

- Ironicznie

- Wydany

- IT

- JEGO

- samo

- połączenie

- właśnie

- Trzymać

- Klawisze

- Wiedzieć

- znany

- później

- firmy

- uruchomić

- uruchomiona

- UCZYĆ SIĘ

- najmniej

- pozostawiając

- lewo

- prawowity

- życie

- lubić

- Ograniczenia

- Katalogowany

- wykazy

- załadować

- lokalizacja

- robić

- producent

- Makers

- malware

- zarządzanie

- zarządzane

- kierownik

- ręcznie

- Producenci

- Margines

- Maksymalna szerokość

- Może..

- znaczy

- mechanizm

- Pamięć

- jedynie

- Microsoft

- może

- błąd

- MITM

- modele

- modyfikować

- jeszcze

- musi

- Nagie bezpieczeństwo

- Nazwa

- rodzimy

- niezbędny

- Potrzebować

- potrzeba

- netto

- sieć

- ruch sieciowy

- Nowości

- aktualności

- Nie

- normalna

- szczególnie

- oczywista

- of

- poza

- często

- Stary

- on

- ONE

- Online

- tylko

- koncepcja

- otwarcie

- operacyjny

- system operacyjny

- Option

- or

- oryginalny

- Inne

- ludzkiej,

- na zewnątrz

- własny

- P&E

- część

- szczególny

- przebiegi

- ścieżka

- Paweł

- wykonać

- uporczywie

- dwuspadowym

- Równina

- Platforma

- plato

- Analiza danych Platona

- PlatoDane

- punkt

- position

- możliwy

- Wiadomości

- potencjalnie

- mocny

- woleć

- teraźniejszość

- pierwotny

- prawdopodobnie

- Problem

- wygląda tak

- procesów

- Program

- Programista

- Programy

- ochrona

- zapewniać

- zapewnia

- że

- cel

- położyć

- ransomware

- Ataki ransomware

- raczej

- Czytaj

- Czytelnik

- naprawdę

- uznane

- odnosi

- regularny

- związane z

- względny

- obsługi produkcji rolnej, która zastąpiła

- wymagany

- Badacze

- rezerwować

- prawo

- korzeń

- okrągły

- rutynowo

- run

- bieganie

- Powiedział

- taki sam

- powiedzieć

- Ekran

- bezpieczne

- bezpieczeństwo

- Oprogramowanie zabezpieczające

- widzieć

- wydaje

- wysyła

- rozsądek

- Sekwencja

- usługa

- Sesja

- zestaw

- ustawienie

- ustawienie

- znak

- podpisana

- po prostu

- So

- Tworzenie

- solidny

- Rozwiązania

- kilka

- specyficzny

- standard

- rozpoczęty

- rozpocznie

- startup

- Kij

- Nadal

- skradziony

- sklep

- rygorystyczny

- taki

- Wskazuje

- podpory

- SVG

- system

- systemy

- powiedzieć

- niż

- że

- Połączenia

- Przyszłość

- staw

- ich

- Im

- sami

- następnie

- Tam.

- w związku z tym

- Te

- one

- myśleć

- to

- chociaż?

- trzy

- Przez

- czas

- TLS

- do

- także

- Top

- ruch drogowy

- przejście

- przezroczysty

- wypróbowany

- SKRĘCAĆ

- Obrócony

- rodzaj

- dla

- aż do

- niezwykły

- niepożądany

- Aktualizacja

- Nowości

- URL

- posługiwać się

- przypadek użycia

- Użytkownik

- Użytkownicy

- zastosowania

- za pomocą

- zazwyczaj

- użyteczność

- zatwierdzony

- sprzedawców

- Weryfikacja

- zweryfikować

- wersja

- początku.

- przez

- Gość

- Tom

- Wrażliwy

- Czekanie

- chcieć

- była

- Droga..

- we

- sieć

- Web-based

- tygodni

- DOBRZE

- znane

- były

- Co

- jeśli chodzi o komunikację i motywację

- czy

- który

- KIM

- którego

- będzie

- okna

- Użytkownicy systemu Windows

- w

- bez

- pełen zdumienia

- słowo

- słowa

- pracujący

- działa

- zmartwiony

- napisać

- pisanie

- ty

- Twój

- zefirnet