Narzędzia, metodologie i przepływy, które były stosowane od zarania projektowania półprzewodników, załamują się, ale tym razem nie ma dużej puli badaczy, którzy wymyślają potencjalne rozwiązania. Branża sama formułuje te pomysły, a to wymaga dużo współpracy między firmami EDA, fabrykami i projektantami, co nie było ich mocną stroną w przeszłości.

Trudno jest zoptymalizować coś, czego nie można przeanalizować, a analiza staje się o wiele trudniejsza, ponieważ wiele problemów związanych z dużymi produktami półprzewodnikowymi to albo multifizyka, albo połączenie sprzętu i oprogramowania, systemu, płytki , pakiet IC, interposer, chip i blok IP. W przeszłości podejście „dziel i zwyciężaj” było sposobem rozwiązywania problemów. Czasami odbywa się to hierarchicznie, na przykład w pełni weryfikując blok przed jego zintegrowaniem, lub czasami poprzez wyizolowanie problemu, na przykład z przekroczeniem domeny zegarowej.

Jednak coraz częściej niektóre problemy opierają się tego typu podejściu, a branża nie znalazła jeszcze łatwego rozwiązania. Na przykład kwestie takie jak bezpieczeństwo są problemami na poziomie systemu. To samo dotyczy wielu problemów z wydajnością lub zasilaniem. Nawet kwestie takie jak integralność zasilania i sygnału muszą zajmować się hierarchią, która rozciąga się od IP do systemu, poprzez złożone połączenie wielu warstw, z których każda była tradycyjnie dostosowana do innego zestawu narzędzi.

Stwarza to nowy zestaw problemów związanych z modelowaniem i wymaga, aby niektóre istniejące narzędzia odgrywały znacznie większą rolę niż w przeszłości. Alternatywnie, przemysł będzie musiał poważnie podejść do nałożenia ograniczeń na projekty, tak aby analiza była możliwa. Chociaż branża ta zaczyna dostrzegać problemy, obecnie rozwiązuje je fragmentarycznie. Jak dotąd nikt nie zaproponował ogólnego rozwiązania, które będzie rozciągało się na przyszłość.

Jest to gra liczbowa. „Jeśli wziąć pod uwagę cały system, liczba zakrętów eksploduje” — mówi Shekhar Kapoor, starszy dyrektor marketingu w Synopsys. „Dzisiejsze podejścia wciąż wracają do hierarchicznego sposobu robienia rzeczy według zasady dziel i rządź, a także znajdują sposoby na zmniejszenie liczby scenariuszy, z którymi trzeba się uporać. Bez nich wymagania obliczeniowe będą ogromne. A żebyście mogli się zarejestrować w systemach, droga będzie znacznie, znacznie dłuższa”.

Podejścia hierarchiczne są nadal przydatne w niektórych przypadkach. „Zasada abstrakcji jest wykorzystywana tam, gdzie podstawowa złożoność analizy jest zbyt złożona” — mówi Prakash Narain, prezes i dyrektor generalny Real Intent. „W symulacjach używamy go w odniesieniu do modeli funkcjonalnych magistrali i statycznej analizy taktowania. Używamy go, tworząc modele taktowania na poziomie I/O, przecięcia domen zegarowych, statyczne techniki wypisywania dla przecinania domen zegarowych, przecinania domen resetowania. To są wszystkie miejsca, w których z powodzeniem stosujemy techniki hierarchiczne”.

Redukcja narożników często wiąże się z decyzjami projektowymi. „Dlaczego nie unikać krzyżowania domen” — mówi Kapoor z firmy Synopsys. „Po prostu utrzymuj projekt asynchroniczny, w którym każdy element ma własny czas. W ten sposób możesz zarządzać liczbą narożników dla tego konkretnego elementu. Następnie możesz dodatkowo zastosować techniki redukcji narożników. Dzięki hierarchicznemu podejściu do analizy synchronizacji mierzymy czas każdej części osobno, a następnie obie razem z ograniczeniami i łączymy narożniki.

Co oznaczają ścieżki rosnące wszędzie. „Wiele osób chce przeprowadzać analizy systemów z wieloma matrycami” — mówi Mick Posner, starszy dyrektor HPC IP w firmie Synopsys. „Rozwiązania zapewniające integralność sygnału i zasilania były stosowane w celu skupienia się na matrycy, poprzez obudowę, aż po płytkę drukowaną. Teraz stało się umierać, wprowadzać, pakować, drukować. Jest to szczególnie prawdziwe w przypadku interfejsów o wysokiej wydajności, takich jak 112G, oraz interfejsów pamięci, w przypadku których duży nacisk kładzie się na wpływ tego pośrednika lub warstwy routingu. Musimy wymyślić, jak spakować te informacje z adresem IP, co czasami jest niemożliwe, ponieważ nie wiemy, w jaki sposób ten adres IP jest używany. Możemy dostarczyć przepływ referencyjny, który pokaże im, jak przeprowadzają tę analizę”.

Problem polega na tym, że wykonanie niektórych niezbędnych abstrakcji jest trudne. „Wymagania dotyczące abstrakcji są bardzo specyficzne dla danej aplikacji”, mówi Narain z Real Intent. „Zależą od technologii i różnią się w zależności od produktu, nawet w przypadku tego zastosowania. Zależą one od technologii używanej przez każdy produkt do implementacji funkcjonalności. Następnie musisz wziąć pod uwagę poziom dokładności, którego szukasz. Będzie to bardzo specyficzne dla aplikacji i technologii, a standardy naprawdę będą obowiązywać później, ponieważ jest to bardzo trudny proces do wykonania”.

Posner podaje konkretny przykład. „Dla HBM3 spakowaliśmy projekt referencyjny. Jest to projekt referencyjny naszego własnego układu testowego. Opracowaliśmy PHY, ale kiedy robimy układ testowy, musimy również opracować interposer, który łączy się ze stosem HBM. Musimy zrobić wszystko w podobny sposób, jak zrobiłby to klient. Wtedy mogą wykorzystać ten przepływ. Ale oczywiście to był nasz układ testowy. Mogą ponownie wykorzystać przepływ, ale rzeczywiste dane będą specyficzne dla tego, jak ułożą tego interposera.

Kwestia modelowania

Przyczyną tych trudności jest brak modeli i sposobów ich generowania. Modele to kompromisy między wiernością, dokładnością i wydajnością. Modele o wysokiej dokładności mają zwykle dobrą wierność, ale wykonują się powoli, podczas gdy modele, które wykonują się szybciej, tracą coś pod względem dokładności, wierności lub obu. Wymagane modele to zarówno modele funkcjonalne, jak i niefunkcjonalne.

Od jakiegoś czasu zajmujemy się problemem w domenie funkcjonalnej, ale potrzeba więcej pracy. „Do weryfikacji funkcjonalnej wykonujemy kilka modeli” — mówi Neil Hand, dyrektor ds. strategii ds. technologii weryfikacji projektów w firmie EDA firmy Siemens. „Mamy dokładny cykl, dokładny zestaw instrukcji i tak dalej. Ale chcesz mieć sposób na łatwe poruszanie się między nimi. Dzięki modelowaniu hybrydowemu masz możliwość tego, co nazywają szybkim, a następnie dokładnym przebiegiem. W locie musisz mieć możliwość zmiany modelu. Na przykład ktoś może uruchomić system operacyjny na mniej dokładnym, szybkim modelu, a następnie zmienić stan projektu na model działający z dokładnością. Teraz są w stanie przejść od tego punktu do przodu ze znacznie większą szczegółowością i znacznie większą wiernością samego modelu. Musimy rozwinąć jeszcze większe możliwości przełączania się między wiernościami, kiedy ich potrzebujesz”.

Obecnie podobną metodologię stosuje się do weryfikacji na poziomie bloków i integracji. „Kupując rdzeń ARM, nie weryfikujesz funkcjonalności rdzenia ARM” — mówi Simon Davidmann, założyciel i dyrektor generalny firmy Oprogramowanie Imperas. „Weryfikujesz integrację tego. I tu wkraczają firmy takie jak Breker. Masz te bloki, ale jak sprawdzić, czy wszystkie dobrze ze sobą rozmawiają? Nie robisz tego w taki sam sposób, w jaki weryfikujesz blok za pomocą UVM lub Verilog, którego używasz do weryfikacji na poziomie bloku. Hierarchia weryfikacji polega na tym, aby wszystkie bloki działały, testować je indywidualnie, a następnie połączyć je i martwić się testami integracyjnymi. Wymagają jednak różnych metodologii”.

Problem zawsze polegał na tym, że tworzenie tych modeli wymaga czasu i wysiłku, a każdy model musi zostać zweryfikowany, aby zapewnić spójność. „W architekturze potrzebne są również właściwości niefunkcjonalne, takie jak szczegóły synchronizacji” — mówi Tim Kogel, główny inżynier ds. wirtualnego prototypowania w firmie Synopsys. „Pociąga to za sobą znacznie większy wysiłek w budowaniu modeli. Chociaż branża ustanowiła wyższe poziomy abstrakcji, nie udało jej się stworzyć narzędzi do budowania tych niefunkcjonalnych modeli wydajności. Na przykład oprogramowanie postrzega elementy przetwarzające jako bardziej abstrakcyjne jednostki zasobów, a wtedy możesz mieć bardziej szczegółowe modele połączeń i podsystemu pamięci lub sieci między różnymi układami scalonymi. Arteris i Arm dostarczają je dla spójnych sieci, dla różnych typów interkonektów IP, a także dla kontrolerów pamięci, które są kluczowymi elementami integracji.”

Wymaganych jest więcej narzędzi do generowania modeli. „Kiedy analizujesz projekt przy użyciu określonych wzorców, masz możliwość stworzenia abstrakcyjnego modelu” — mówi Malik Vasirikala, dyrektor i specjalista ds. Ansys. „Na przykład, kiedy analizuję elementy wewnętrzne chipa, wiem również, jak się zachowuje z perspektywy interfejsu. Mogę stworzyć model tak, jakbym widział całą tę część z peryferii lub na granicy chipa ze światem zewnętrznym. Następnie, analizując inny podłączony do niego układ, nie potrzebuję wewnętrznych szczegółów układu. Po prostu podłączam ten model behawioralny do tej analizy i gotowe”.

Ale są luki. „Brakującym elementem jest lepsza integracja i wymiana danych między światami fizycznymi i wirtualnymi” — mówi Kogel z firmy Synopsys. „Potrzebujemy modelu architektonicznego opartego na wyuczonych informacjach o planie piętra, wyuczonych geometriach, które po migracji do poziomu wirtualnego prototypu pomogą zweryfikować wydajność, moc i temperaturę w oparciu o rzeczywistą aktywność aplikacji”.

Kiedy skończyłeś?

Ukończenie jest jednym z problemów w każdym zadaniu analitycznym. Czy omówiłeś ważne sprawy? Istnieją metryki pokrycia do weryfikacji funkcjonalnej na poziomie bloków, ale jest to kolejny model, który należy przenieść na wyższe poziomy abstrakcji i do domen niefunkcjonalnych. „Jeśli przeprowadzasz część weryfikacji w obszarze RTL, a część w wirtualnym prototypie, w jaki sposób łączysz ze sobą te elementy pokrycia?” pyta Ręka Siemensa. „Dzisiaj odbywa się to poprzez zasięg funkcjonalny, ale istnieje możliwość – zwłaszcza gdy patrzysz na generowanie bodźców, gdy używasz sztucznej inteligencji po stronie zasięgu – aby zacząć wyciągać informacje z różnych rodzajów zasięgu”.

Świat oprogramowania jest pod tym względem bardzo pobłażliwy. „Nie wydaje mi się, aby istniało standardowe podejście lub metodologia tworzenia relacji” — mówi Davidmann z firmy Imperas. „O ile mi wiadomo, nie ma automatyzacji wokół oprogramowania, która byłaby równoważna z punktami pokrycia i grupami pokrycia w HDL. Kontrolery protokołów istnieją do weryfikacji i analizy. I możesz budować statystyki, w których możesz obserwować funkcje lub oglądać dostępy do zmiennych. Biorąc pod uwagę brak standaryzacji, zapewniamy niezbędne narzędzia, ale użytkownik musiałby je zbudować samodzielnie”.

Gdy masz pojęcie o zasięgu, możesz pomyśleć o optymalizacji weryfikacji. „Niezależnie od tego, czy jest to przenośny bodziec w obecnej formie, czy coś, co opiera się na tych pojęciach, potrzebujemy generowania scenariuszy na poziomie systemu” — mówi Hand. „Czy możemy pójść o jeden poziom wyżej i przejść do wirtualnych prototypów oraz modelowania systemu i generować scenariusze w solidnych systemach? Stanie się to coraz ważniejsze w miarę jak systemy będą coraz bardziej zintegrowane”.

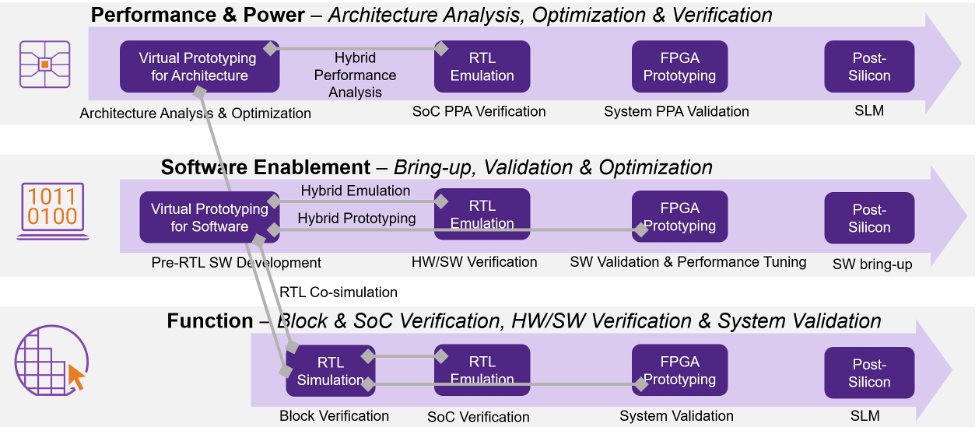

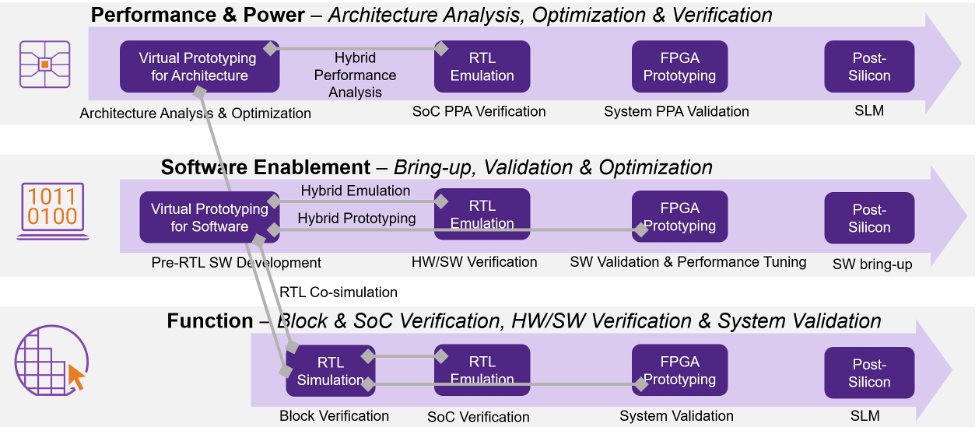

Inni zgadzają się. „Chcesz mieć tę ciągłość między poziomem IP, poziomem SoC, a później weryfikacją w krzemie”, mówi Kogel. „Przenośny bodziec to jedno ze sposobów osiągnięcia tego celu. Następnie możesz również uruchomić to, co było abstrakcyjnym przypadkiem testowym, takim jak program na osadzonym rdzeniu, a następnie w wirtualnym prototypie. W tym szerokim znaczeniu jest to weryfikacja koncepcji architektonicznej. Później uruchamiasz RTL z oprogramowaniem na emulatorze, na prototypie FPGA, i można to wykorzystać do sprawdzenia wydajności, ponieważ bardziej przypomina to: „Dostajesz to, co widzisz”. To nie jest jakiś wirtualny model wysokiego poziomu”.

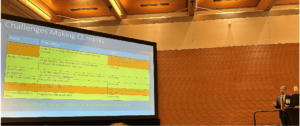

Ryc. 1: Wiele poziomów modeli i celów weryfikacji. źródło: synopsy

Innym sposobem podejścia do weryfikacji integracji jest zgodność funkcjonalna. „W Arm podjęto próbę zdefiniowania, co to znaczy być zgodnym i zdolnym do uruchomienia systemu operacyjnego” — mówi Nick Heaton, wybitny inżynier i architekt ds. weryfikacji SoC w Kadencja. „Jeśli twoja implementacja się powiedzie, nie będziesz musiał modyfikować wydań systemu operacyjnego Red Hat ani niczego innego. Po prostu na tym zaczną. Jest to umowa między oprogramowaniem a sprzętem. Przenośny bodziec próbuje to zrobić w bardziej ogólny sposób i nazywamy to VIP, ponieważ jest to rodzaj gotowej treści, którą dostarczamy, powiedzmy, na poziomie spójności. Testujemy wszystkie permutacje spójności i możemy dostarczyć to w zasadzie na każdą platformę, czy to ARM, czy RISC-V, czy cokolwiek innego.

Problem z debugowaniem

Uruchomienie modelu to jedno, ale znalezienie i naprawienie problemu w modelu lub sposobie jego używania to zupełnie inny poziom złożoności. „Jeżeli debugujesz oprogramowanie na sprzęcie lub układzie FPGA, otrzymujesz gdb, który się z nim łączy i możesz wykonać pojedynczy krok strumienia instrukcji procesora” — mówi Davidmann. „Problem pojawia się jednak, gdy mają 10 lub więcej procesorów i muszą wiedzieć, kiedy „to” zapisuje się do „tamtego”, jak to wygląda? Analizę i debugowanie należy przeprowadzić w sposób całościowy, aby wszystko było widoczne. Musi to obejmować stosy oprogramowania, abyś mógł przyjrzeć się zachowaniu platformy”.

Jest to inny zestaw wymagań niż tylko debugowanie sprzętu. „Kiedy zaczynamy testować integrację sprzętu/oprogramowania, zaczynamy dostrzegać więcej możliwości debugowania oprogramowania zintegrowanych z wirtualnym środowiskiem debugowania prototypów” — mówi Hand. „Kiedy zaczynamy udostępniać go projektantom systemów, mamy okazję przyjrzeć się modelom użytkowania i jakie są środowiska projektowe, nad którymi te zespoły chcą pracować? Jak możemy to uwzględnić? Chcesz, aby projektanci systemów wchodzili w interakcję z wirtualnymi prototypami w sposób, który jest dla nich znaczący. Wszystko sprowadza się do zidentyfikowania użytkowników końcowych i odwzorowania na nich modeli użytkowania. Jest to obszar, w którym możemy wiele zrobić i wiele powinniśmy zrobić”.

Narzędzia i metodologie muszą odpowiadać potrzebom na każdym poziomie. „Faceci zajmujący się weryfikacją integracji nie znają każdego z bloków” — mówi Heaton z Cadence. „Czas na debugowanie lub czas realizacji staje się coraz ważniejszy. Liczba cykli debugowania, które można uruchomić w ciągu dnia, jest niezwykle problematyczna. Jeśli narzędzia mogą wskazać pierwsze miejsce zamówienia, może to zaoszczędzić wiele godzin debugowania. Jesteśmy na początku tej podróży. Nauka trwa, a sposób, w jaki korzystamy z tych narzędzi, ma się poprawić”.

AI może pomóc. „Pomimo faktu, że ludzie mają najlepszą sieć neuronową, nasze wejścia/wyjścia są nadal mniej więcej szeregowe” — mówi Matt Graham, dyrektor grupy ds. inżynierii produktu w firmie Cadence. „Może poradzimy sobie z dwoma lub trzema równoległymi torami, ale na pewno nie więcej. Maszyny mogą rozpatrywać wszystkie te rzeczy równolegle. Mogą użyć prostego algorytmu lub prostego zestawu sztucznej inteligencji, aby zrobić coś w tej masowo równoległej, wysoce zintegrowanej rzeczy. Ale to coś innego niż to, co jesteśmy w stanie zrobić sami. Może chodzi o takie rzeczy, jak ostatnia rewizja lub co się zmieniło, lub identyfikacja różnic w zachowaniu lub jakie parametry zostały zmienione w IP.

Wnioski

Złożoność systemu przytłacza wiele narzędzi i metodologii stosowanych obecnie. Techniki stosowane w przeszłości, choć nadal cenne, nie są wystarczające. Branża dostrzega wiele takich problemów w obszarze weryfikacji funkcjonalnej, ale to tylko wierzchołek góry lodowej. Biorąc pod uwagę, jak niewielkie postępy poczyniono w najlepiej poznanym obszarze, postęp prawdopodobnie nie będzie szybki w wielu innych obszarach — zwłaszcza tych, które są napędzane przez zaawansowane opakowania.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. Dostęp tutaj.

- Źródło: https://semiengineering.com/design-and-verification-methodologies-breaking-down/

- 1

- 10

- a

- Zdolny

- O nas

- ABSTRACT

- Konto

- precyzja

- dokładny

- Osiągać

- w poprzek

- działalność

- zaawansowany

- AI

- algorytm

- Wszystkie kategorie

- zawsze

- analiza

- w czasie rzeczywistym sprawiają,

- Analizując

- i

- Inne

- Zastosowanie

- podejście

- awanse

- architektoniczny

- architektura

- POWIERZCHNIA

- obszary

- ARM

- na około

- Automatyzacja

- dostępny

- z powrotem

- na podstawie

- Gruntownie

- bo

- stają się

- staje się

- staje

- zanim

- Początek

- jest

- BEST

- Ulepsz Swój

- pomiędzy

- większe

- Blokować

- Bloki

- deska

- Przełamując

- przynieść

- szeroki

- budować

- Budowanie

- Buduje

- autobus

- kupować

- Kadencja

- wezwanie

- nazywa

- możliwości

- zdolny

- walizka

- Etui

- ceo

- na pewno

- ZOBACZ

- żeton

- Frytki

- ZGODNY

- połączenie

- jak

- przyjście

- Firmy

- kompleks

- kompleksowość

- spełnienie

- zgodny

- pojęcie

- połączony

- łączy

- Rozważać

- Ograniczenia

- zawartość

- umowa

- współpraca

- rdzeń

- Corner

- rogi

- kurs

- pokrywa

- pokrycie

- pokryty

- Stwórz

- tworzy

- Tworzenie

- Aktualny

- klient

- Cykle

- dane

- dzień

- sprawa

- czynienia

- Decyzje

- dostarczyć

- dostarczanie

- wymagania

- zależny

- Wnętrze

- projektanci

- projekty

- detal

- szczegółowe

- detale

- rozwijać

- rozwinięty

- Umierać

- różne

- trudny

- trudności

- Dyrektor

- Wybitny

- robi

- domena

- domeny

- nie

- na dół

- napędzany

- każdy

- z łatwością

- wysiłek

- bądź

- Elementy

- osadzone

- inżynier

- Inżynieria

- zapewnić

- Środowisko

- środowiska

- Równoważny

- szczególnie

- ustanowiony

- Parzyste

- wszystko

- przykład

- wymiana

- wykonać

- Przede wszystkim system został opracowany

- rozciągać się

- zewnętrzny

- Moda

- FAST

- szybciej

- kilka

- wierność

- Figa

- Znajdź

- znalezieniu

- i terminów, a

- Fix

- pływ

- Przepływy

- Skupiać

- obserwuj

- Nasz formularz

- Naprzód

- założyciel

- Założyciel i CEO

- FPGA

- od

- w pełni

- funkcjonalny

- Funkcjonalność

- Funkcje

- fundamentalny

- przyszłość

- gra

- Ogólne

- generujący

- generacja

- otrzymać

- Dać

- dany

- Go

- Gole

- będzie

- dobry

- większy

- Zarządzanie

- Grupy

- uchwyt

- sprzęt komputerowy

- kapelusz

- pomoc

- hierarchia

- na wysokim szczeblu

- wysoka wydajność

- wyższy

- wysoko

- holistyczne

- GODZINY

- W jaki sposób

- How To

- HPC

- HTTPS

- olbrzymi

- Ludzie

- Hybrydowy

- pomysły

- identyfikacja

- Rezultat

- wdrożenia

- realizacja

- ważny

- imponujący

- niemożliwy

- in

- włączać

- wzrastający

- coraz bardziej

- Indywidualnie

- przemysł

- Informacja

- zintegrowany

- integracja

- integralność

- zamiar

- interakcji

- Interfejs

- interfejsy

- wewnętrzny

- angażować

- IP

- problem

- problemy

- IT

- szt

- samo

- podróż

- Kapoor

- Trzymać

- Klawisz

- Uprzejmy

- Wiedzieć

- wiedza

- Brak

- duży

- Nazwisko

- warstwa

- nioski

- dowiedziałem

- nauka

- poziom

- poziomy

- Dźwignia

- Prawdopodobnie

- mało

- dłużej

- Popatrz

- wygląda jak

- Partia

- maszyny

- zrobiony

- Dokonywanie

- zarządzanie

- sposób

- wiele

- mapowanie

- Marketing

- masywnie

- Mecz

- Maksymalna szerokość

- wymowny

- znaczy

- Pamięć

- Łączyć

- połączenie

- metodologie

- Metodologia

- Metryka

- może

- brakujący

- model

- modelowanie

- modele

- modyfikować

- jeszcze

- większość

- przeniesienie

- wielokrotność

- niezbędny

- Potrzebować

- wymagania

- sieć

- sieci

- Nerwowy

- sieci neuronowe

- Nowości

- Pojęcie

- numer

- z naszej

- ONE

- operacyjny

- system operacyjny

- Okazja

- Optymalizacja

- optymalizacji

- zamówienie

- OS

- Inne

- własny

- pakiet

- opakowania

- Parallel

- parametry

- część

- szczególny

- szczególnie

- przebiegi

- Przeszłość

- ścieżka

- wzory

- Ludzie

- jest gwarancją najlepszej jakości, które mogą dostarczyć Ci Twoje monitory,

- perspektywa

- fizyczny

- kawałek

- sztuk

- Miejsce

- Miejsca

- Platforma

- plato

- Analiza danych Platona

- PlatoDane

- punkt

- zwrotnica

- basen

- możliwy

- potencjał

- power

- Prakash

- prezydent

- Główny

- zasada

- Problem

- problemy

- wygląda tak

- przetwarzanie

- Procesory

- Produkt

- Produkty

- Program

- Postęp

- niska zabudowa

- zaproponowane

- protokół

- prototyp

- prototypy

- prototypowanie

- zapewniać

- zapewnia

- real

- królestwo

- powód

- rozpoznać

- Czerwony

- Red Hat

- zmniejszyć

- projekt referencyjny

- prasowe

- wymagać

- wymagany

- wymagania

- Wymaga

- Badacze

- Zasób

- krzepki

- Rola

- run

- bieganie

- taki sam

- Zapisz

- scenariusze

- bezpieczeństwo

- widzenie

- poszukuje

- widzi

- Semiconductor

- senior

- rozsądek

- seryjny

- poważny

- zestaw

- powinien

- Targi

- znak

- Signal

- podobny

- Szymon, Szymek

- Prosty

- symulacja

- ponieważ

- pojedynczy

- Powoli

- So

- dotychczas

- Tworzenie

- rozwiązanie

- Rozwiązania

- kilka

- Ktoś

- coś

- Źródło

- rozpiętości

- specjalista

- specyficzny

- stos

- Półki na książki

- standard

- standardy

- początek

- Startowy

- Stan

- statystyka

- Ewolucja krok po kroku

- Nadal

- bodziec

- Strategia

- strumień

- silny

- udany

- Z powodzeniem

- taki

- wystarczający

- Dostawa

- Przełącznik

- system

- systemy

- dostosowane

- Brać

- trwa

- rozmawiać

- Zadanie

- Zespoły

- Techniki

- Technologia

- REGULAMIN

- test

- Testowanie

- Testy

- Połączenia

- Strefa

- Przyszłość

- ich

- sami

- termiczny

- rzecz

- rzeczy

- trzy

- Przez

- Tim

- czas

- Czasowy

- wyczucie czasu

- typ

- do

- już dziś

- razem

- także

- narzędzia

- Top

- w kierunku

- tradycyjnie

- prawdziwy

- typy

- zrozumiany

- W toku

- jednostek

- us

- posługiwać się

- Użytkownik

- Użytkownicy

- wykorzystany

- Wykorzystując

- UPRAWOMOCNIĆ

- uprawomocnienie

- Cenny

- różnorodny

- Weryfikacja

- zweryfikowana

- zweryfikować

- weryfikacja

- VIP

- Wirtualny

- wirtualne światy

- Oglądaj

- sposoby

- Co

- czy

- który

- Podczas

- KIM

- będzie

- bez

- Praca

- odrobić

- pracujący

- świat

- świat

- by

- pisanie

- Twój

- zefirnet