Bezpieczeństwo biznesowe

Nowe raporty Europolu i brytyjskiej Narodowej Agencji ds. Przestępczości (NCA) rzucają światło na sposób walki z cyberprzestępczością

06 września 2023

•

,

4 minuta. czytać

Egzekwowanie prawa pozostaje integralną częścią walki ze sprawnymi i dysponującymi coraz większymi zasobami przeciwnikami. Konsumenci i przedsiębiorstwa również mogą – i muszą – w dalszym ciągu udoskonalać swoje zabezpieczenia, podczas gdy dostawcy mają do odegrania ważną rolę, badając pojawiające się zagrożenia i budując zabezpieczenia w produktach. Rzeczywiście, mogą nawet pomóż policji monitorować, zakłócać i likwidować złoczyńców – i ostatecznie wysłać sygnał, że cyberprzestępczość nie popłaca.

5 trendów w cyberprzestępczości, na które warto zwrócić uwagę

-

Państwa narodowe współpracują z cyberprzestępcami

Działalność sponsorowana przez państwo i cyberprzestępczość to przez lata zupełnie odrębne obszary. Pierwsza dotyczyła cyberszpiegostwa i/lub niszczycielskich ataków mających na celu osiągnięcie celów geopolitycznych i militarnych. Ten ostatni skupiał się krótkowzrocznie na zarabianiu pieniędzy.

Niepokojące jest to, że krajowe organy ochrony konkurencji w coraz większym stopniu dostrzegają zbieżność między nimi. Przejawia się to nie tylko w tym, że niektórzy aktorzy wykorzystują techniki cyberprzestępcze do kradzieży pieniędzy na rzecz państwa. Lub w tym, że niektóre rządy przymykają oczy na działalność oprogramowania ransomware i innych grup.

W ciągu ostatniego roku zaczęliśmy widzieć, że wrogie państwa zaczęły wykorzystywać zorganizowane grupy przestępcze – nie zawsze tej samej narodowości – jako swoich pełnomocników” – ostrzega szef krajowego organu ochrony konkurencji Graeme Biggar. „To rozwój sytuacji, którą my i nasi koledzy z policji MI5 i CT [antyterrorystycznej] uważnie obserwujemy”.

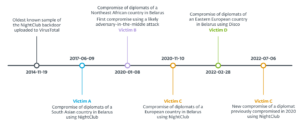

To nie pierwszy raz, kiedy eksperci m.in sobie i HP między innymi zauważyli rosnące powiązanie między przestępczością zorganizowaną a państwami narodowymi. Rzeczywiście, zaledwie trzy miesiące temu badacze firmy ESET napisali o ciekawym przypadku grupy dubbingowanej Ambasada azylowa która balansuje na granicy przestępczości i szpiegostwa.

Jeśli jednak strategia stanie się bardziej powszechna, utrudni przypisywanie naruszeń, a jednocześnie potencjalnie zapewni grupom przestępczym bardziej wyrafinowaną wiedzę specjalistyczną.

-

Kradzież danych napędza epidemię oszustw

Według krajowego organu krajowego oszustwa stanowią obecnie 40% wszystkich przestępstw w Wielkiej Brytanii, a w 2022 r. trzy czwarte dorosłych będzie atakowanych przez telefon, osobiście lub przez Internet. Wynika to częściowo z ciągłego zalewu zainfekowanych danych napływających na rynki w ciemnej sieci. Europol idzie dalej, twierdząc, że dane są „głównym towarem” gospodarki cyberprzestępczej, napędzającym wymuszenia (np. oprogramowanie ransomware), inżynierię społeczną (np. phishing) i wiele innych.

Zdaniem Europolu same dane sprzedawane na takich platformach handlowych to w coraz większym stopniu nie tylko informacje statyczne, takie jak dane karty, ale zestawienia z wielu punktów danych pobranych z urządzenia ofiary. Łańcuch dostaw cyberprzestępczości, od kradzieży danych po oszustwo, może obejmować wiele odrębnych podmiotów, od brokerów pierwszego dostępu (IAB) i kuloodpornych dostawców usług hostingowych po dostawców usług przeciwdziałających złośliwemu oprogramowaniu i usług szyfrujących.

Ta gospodarka oparta na usługach jest zaskakująco skuteczna. Krajowy organ ochrony konkurencji twierdzi jednak, że te profesjonalne usługi mogą również pomóc organom ścigania, „zapewniając bogaty zestaw celów, który w przypadku zakłócenia ma nieproporcjonalny wpływ na ekosystem przestępczy”.

Często celem ataków są te same ofiary

Sposób, w jaki działa dziś podziemie cyberprzestępcze, oznacza równość organizacji, które właśnie zostały naruszone mogą nie być w stanie odetchnąć z ulgą, że najgorsze już za nimi. Dlaczego? Ponieważ IAB sprzedają dostęp wielu podmiotom zagrażającym tym samym organizacjom, w umowach zwykle nie jest zawarta umowa o wyłączności. Oznacza to, że ten sam zestaw skompromitowanych danych uwierzytelniających firmy może krążyć wśród wielu podmiotów zagrażających, twierdzi Europol.

Oszuści coraz lepiej radzą sobie także z maksymalizacją zysków od ofiar. Oszuści inwestycyjni mogą kontaktować się z ofiarami po ucieczce z pieniędzmi, ale tym razem podszywając się pod prawników lub policję. Podszywając się pod tych zaufanych urzędników, zaoferują pomoc firmie będącej ofiarą traumy za opłatą.

Phishing pozostaje zaskakująco skuteczny

Phishing jest od wielu lat głównym wektorem zagrożeń i nadal jest preferowaną drogą do tego celu pozyskiwanie loginów i danych osobowych, jak również potajemne wdrażanie złośliwego oprogramowania. Pozostaje popularna i skuteczna, ponieważ człowiek pozostaje najsłabszym ogniwem w łańcuchu bezpieczeństwa, argumentuje Europol. Wzdłuż Protokół zdalnego pulpitu (RDP) metodą brutalnego wymuszania i wykorzystywanie błędów VPN, obciążonych złośliwym oprogramowaniem sZ raportu wynika, że najpowszechniejszą metodą uzyskania wstępnego dostępu do sieci korporacyjnych są wiadomości e-mail.

Niestety niewiele wskazuje na to, aby atakujący przeszli na inną taktykę – zwłaszcza, że phishing pozostaje tak skuteczny. Powszechne stosowanie zestawów do phishingu pomaga zarówno zautomatyzować, jak i obniżyć poprzeczkę mniej sprawnym technicznie cyberprzestępcom. Europol ostrzega również, że narzędzia generatywnej sztucznej inteligencji są już wdrażane w celu tworzenia fałszywych filmów i pisania bardziej realistycznie wyglądających wiadomości phishingowych.

Zachowania przestępcze są coraz bardziej normalizowane wśród młodych ludzi

Ciemne strony internetowe zawsze były miejscem handlu nie tylko skradzionymi danymi i narzędziami hakerskimi, ale także wiedzą. Według Europolu sytuacja ta utrzymuje się również obecnie, a użytkownicy poszukują i otrzymują zalecenia dotyczące sposobów uniknięcia wykrycia i zwiększenia skuteczności swoich ataków. Samouczki, często zadawane pytania i instrukcje oferują pomoc w zakresie kampanii oszustw, prania pieniędzy, wykorzystywania seksualnego dzieci, phishingu, złośliwego oprogramowania i wielu innych.

Być może bardziej niepokojący jest fakt, że podziemne strony i fora – z których część działa w sieci powierzchniowej – są również przyzwyczajone rekrutować świeżą krewwedług Europolu. Szczególnie narażeni są młodzi ludzie: raport 2022 cytowane przez Europol twierdzi, że 69% młodych Europejczyków dopuściło się co najmniej jednej formy cyberprzestępczości lub wyrządzenia szkody w Internecie lub podjęcia ryzyka, w tym prania pieniędzy i piractwa cyfrowego.

Ostatecznie egzekwowanie prawa to tylko jeden element układanki. Potrzebujemy, aby inne części społeczeństwa włączyły się w walkę z cyberprzestępczością. Wszyscy musimy lepiej współpracować, tak jak robią to źli ludzie.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.welivesecurity.com/en/business-security/staying-ahead-threats-5-cybercrime-trends-watch/

- :ma

- :Jest

- :nie

- $W GÓRĘ

- 2022

- a

- Zdolny

- O nas

- dostęp

- Stosownie

- Konta

- zajęcia

- działalność

- aktorzy

- dorośli

- Po

- przed

- agencja

- zwinny

- temu

- Umowa

- przed

- AI

- Wszystkie kategorie

- wzdłuż

- już

- również

- zawsze

- wśród

- an

- i

- SĄ

- obszary

- Argumentuje

- na około

- AS

- At

- Ataki

- zautomatyzować

- uniknąć

- Łazienka

- bar

- Bitwa

- BE

- bo

- staje się

- być

- Początek

- zaczął

- zachowanie

- za

- jest

- Ulepsz Swój

- pomiędzy

- Bit

- ślepy

- SZEF

- obie

- naruszenia

- Oddech

- brokerów

- błędy

- Budowanie

- kuloodporny

- biznes

- ale

- by

- Kampanie

- CAN

- karta

- walizka

- Kategoria

- łańcuch

- dziecko

- obiegowy

- cytowane

- twierdząc,

- roszczenia

- dokładnie

- koledzy

- zobowiązany

- wspólny

- sukcesy firma

- skompilowany

- Zagrożone

- o

- Konsumenci

- skontaktuj się

- kontynuować

- ciągły

- ciągły

- Konwergencja

- Korporacyjny

- mógłby

- Listy uwierzytelniające

- Przestępstwo

- Karny

- cyberprzestępczość

- Cyber szpiegostwo

- Ciemny

- Mroczny WWW

- dane

- Promocje

- wdrażane

- wdrażanie

- zaprojektowany

- stacjonarny

- detale

- Wykrywanie

- oprogramowania

- urządzenie

- trudny

- cyfrowy

- nieproporcjonalny

- Zakłócać

- odrębny

- do

- Nie

- dubbingowane

- e

- gospodarka

- Ekosystem

- Efektywne

- bądź

- e-maile

- wschodzących

- uprawniającej

- kończy się

- egzekwowanie

- Inżynieria

- szczególnie

- szpiegostwo

- europejski

- Europol

- Parzyste

- elitaryzm

- eksperci

- eksploatacja

- narażony

- wymuszenie

- oko

- fakt

- opłata

- walka

- i terminów, a

- pierwszy raz

- powódź

- Płynący

- koncentruje

- W razie zamówieenia projektu

- Nasz formularz

- Dawny

- Forum

- oszustwo

- świeży

- od

- dalej

- Wzrost

- generatywny

- generatywna sztuczna inteligencja

- geopolityczna

- otrzymać

- miejsce

- Goes

- Rządy

- Zarządzanie

- Grupy

- Rozwój

- włamanie

- zaszkodzić

- Have

- pomoc

- pomaga

- W jaki sposób

- How To

- Jednak

- HTTPS

- Ludzie

- if

- Rezultat

- ważny

- podnieść

- in

- Włącznie z

- coraz bardziej

- Informacja

- początkowy

- integralny

- ciekawy

- najnowszych

- inwestycja

- angażować

- IT

- samo

- jpg

- właśnie

- Trzymać

- wiedza

- Nazwisko

- Ostatni rok

- Pranie

- Prawo

- egzekwowanie prawa

- Prawnicy

- najmniej

- mniej

- lekki

- lubić

- Linia

- LINK

- mało

- loginy

- niższy

- robić

- Dokonywanie

- malware

- wiele

- targowiskach

- Maksymalna szerokość

- maksymalizacji

- Może..

- znaczy

- wiadomość

- wiadomości

- Wojsko

- min

- pieniądze

- Pranie pieniędzy

- monitor

- miesięcy

- jeszcze

- większość

- dużo

- wielokrotność

- naród

- narodowy

- NCA

- Potrzebować

- sieci

- Nie

- już dziś

- of

- poza

- oferta

- urzędnicy

- często

- on

- ONE

- Online

- tylko

- działać

- or

- organizacji

- Zorganizowany

- Inne

- Pozostałe

- ludzkiej,

- na zewnątrz

- część

- strony

- Zapłacić

- Ludzie

- utrzymuje się

- osoba

- osobisty

- PHIL

- phishing

- telefon

- kawałek

- Piractwo

- Miejsce

- plato

- Analiza danych Platona

- PlatoDane

- Grać

- Policja

- policja

- Popularny

- potencjalnie

- Produkty

- profesjonalny

- ochrona

- protokół

- proksies

- puzzle

- całkiem

- ransomware

- odbieranie

- zalecenia

- ulga

- pozostawać

- szczątki

- raport

- Raporty

- Badacze

- obracał się

- Bogaty

- Ryzyko

- Trasa

- taki sam

- mówią

- Oszuści

- bezpieczeństwo

- widzieć

- widzenie

- poszukuje

- sprzedać

- wysłać

- oddzielny

- Usługi

- zestaw

- Seksualny

- budka

- znak

- Witryny

- So

- Obserwuj Nas

- Inżynieria społeczna

- Społeczeństwo

- sprzedany

- kilka

- wyrafinowany

- Stan

- Zjednoczone

- przebywający

- wynika

- skradziony

- Strategia

- taki

- Dostawa

- łańcuch dostaw

- Powierzchnia

- taktyka

- Brać

- biorąc

- cel

- ukierunkowane

- łączenie się w zespoły

- technicznie

- Techniki

- że

- Połączenia

- Państwo

- UK

- kradzież

- ich

- Im

- Te

- one

- to

- groźba

- podmioty grożące

- zagrożenia

- trzy

- czas

- do

- już dziś

- razem

- także

- narzędzia

- Top

- handel

- Trendy

- zaufany

- SKRĘCAĆ

- tutoriale

- drugiej

- Uk

- Ostatecznie

- niezdolny

- posługiwać się

- używany

- Użytkownicy

- zazwyczaj

- sprzedawców

- Ofiara

- Ofiary

- Filmy

- VPN

- Ostrzega

- Oglądaj

- oglądania

- Droga..

- we

- sieć

- DOBRZE

- były

- jeśli chodzi o komunikację i motywację

- który

- Podczas

- dlaczego

- rozpowszechniony

- będzie

- w

- pracujący

- działa

- najgorszy

- napisać

- napisany

- napisał

- rok

- lat

- młody

- zefirnet