Amazońska skała macierzysta to w pełni zarządzana usługa świadczona przez AWS, która oferuje programistom dostęp do modele fundamentów (FM) i narzędzia umożliwiające ich dostosowanie do konkretnych zastosowań. Umożliwia programistom tworzenie i skalowanie generatywnych aplikacji AI przy użyciu FM za pośrednictwem interfejsu API, bez konieczności zarządzania infrastrukturą. Możesz wybierać spośród różnych FM od Amazon i wiodących startupów AI, takich jak AI21 Labs, Anthropic, Cohere i Stability AI, aby znaleźć model, który najlepiej pasuje do Twojego przypadku użycia. Dzięki bezserwerowemu rozwiązaniu Amazon Bedrock możesz szybko rozpocząć pracę, łatwo eksperymentować z FM, prywatnie dostosowywać je przy użyciu własnych danych oraz bezproblemowo integrować i wdrażać je w swoich aplikacjach za pomocą narzędzi i możliwości AWS.

Klienci tworzą innowacyjne generatywne aplikacje AI przy użyciu interfejsów API Amazon Bedrock, korzystając z własnych, zastrzeżonych danych. Uzyskując dostęp do interfejsów API Amazon Bedrock, klienci szukają mechanizmu umożliwiającego skonfigurowanie granicy danych bez udostępniania ich w Internecie, aby móc ograniczyć potencjalne wektory zagrożeń wynikających z ekspozycji w Internecie. Punkt końcowy VPC Amazon Bedrock obsługiwany przez Prywatny link AWS umożliwia nawiązanie prywatnego połączenia pomiędzy VPC na Twoim koncie a kontem usługi Amazon Bedrock. Umożliwia instancjom VPC komunikację z zasobami usług bez konieczności posiadania publicznych adresów IP.

W tym poście pokazujemy, jak skonfigurować prywatny dostęp do konta AWS, aby uzyskać dostęp do interfejsów API Amazon Bedrock Punkty końcowe VPC obsługiwane przez PrivateLink, które pomagają w bezpiecznym tworzeniu generatywnych aplikacji AI przy użyciu własnych danych.

Omówienie rozwiązania

Możesz używać generatywnej sztucznej inteligencji do opracowywania różnorodnych aplikacji, takich jak podsumowywanie tekstu, moderowanie treści i inne funkcje. Tworząc takie generatywne aplikacje AI przy użyciu FM lub modeli podstawowych, klienci chcą generować odpowiedź bez konieczności korzystania z publicznego Internetu lub w oparciu o własne dane, które mogą znajdować się w korporacyjnych bazach danych.

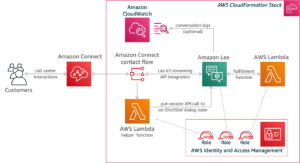

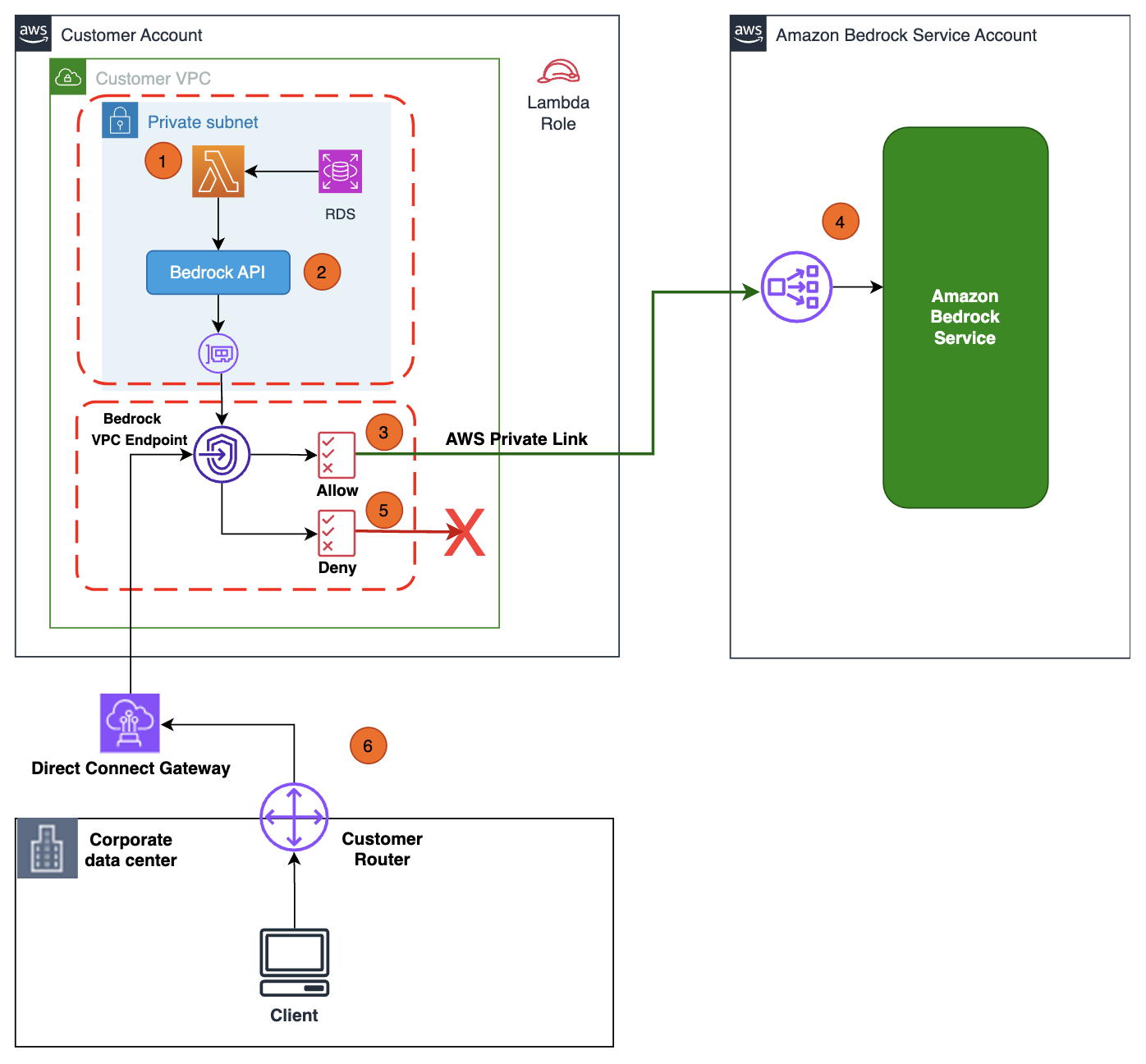

Na poniższym diagramie przedstawiamy architekturę konfigurowania infrastruktury do odczytywania zastrzeżonych danych, w których się znajdują Usługa relacyjnych baz danych Amazon (Amazon RDS) i uzupełniaj żądanie API Amazon Bedrock o informacje o produkcie, odpowiadając na zapytania związane z produktami z Twojej generatywnej aplikacji AI. Chociaż na tym diagramie używamy usługi Amazon RDS w celach ilustracyjnych, możesz przetestować prywatny dostęp do interfejsów API Amazon Bedrock od początku do końca, korzystając z instrukcji podanych w tym poście.

Kroki przepływu pracy są następujące:

- AWS Lambda działający w Twojej prywatnej podsieci VPC, otrzymuje monit z aplikacji generatywnej AI.

- Lambda wywołuje zastrzeżoną bazę danych RDS i rozszerza kontekst zapytania (na przykład dodając informacje o produkcie) i wywołuje interfejs API Amazon Bedrock z rozszerzonym żądaniem zapytania.

- Wywołanie API jest kierowane do punktu końcowego VPC Amazon Bedrock, który jest powiązany z polityką punktu końcowego VPC z uprawnieniami Zezwalaj na interfejsy API Amazon Bedrock.

- Punkt końcowy API usługi Amazon Bedrock odbiera żądanie API za pośrednictwem PrivateLink bez przechodzenia przez publiczny Internet.

- Możesz zmienić politykę punktu końcowego VPC Amazon Bedrock na Odmów uprawnień, aby sprawdzić, czy wywołania API Amazon Bedrock są odrzucane.

- Możesz także uzyskać prywatny dostęp do interfejsów API Amazon Bedrock za pośrednictwem punktu końcowego VPC z sieci firmowej za pośrednictwem: AWS Direct Connect przejście.

Wymagania wstępne

Zanim zaczniesz, upewnij się, że masz następujące wymagania wstępne:

- An Konto AWS

- An AWS Zarządzanie tożsamością i dostępem (IAM) rola federacyjna z dostępem umożliwiającym wykonywanie następujących czynności:

- Twórz, edytuj, przeglądaj i usuwaj zasoby sieciowe VPC

- Twórz, edytuj, przeglądaj i usuwaj funkcje Lambda

- Twórz, edytuj, przeglądaj i usuwaj role i zasady uprawnień

- Wymień modele fundamentów i przywołaj model fundamentów Amazon Bedrock

- Do tego postu używamy

us-east-1Region - PROŚBA dostęp do modelu fundamentu za pośrednictwem konsoli Amazon Bedrock

Skonfiguruj infrastrukturę dostępu prywatnego

W tej sekcji konfigurujemy infrastrukturę, taką jak VPC, podsieci prywatne, grupy zabezpieczeń i funkcję Lambda za pomocą Tworzenie chmury AWS szablon.

Użyj poniższego szablon w celu utworzenia stosu infrastruktury Bedrock-GenAI-Stack na swoim koncie AWS.

Szablon CloudFormation tworzy w Twoim imieniu następujące zasoby:

- VPC z dwoma prywatnymi podsieciami w oddzielnych strefach dostępności

- Grupy zabezpieczeń i tabele routingu

- Rola i zasady IAM do użytku przez Lambda, Amazon Bedrock i Elastyczna chmura obliczeniowa Amazon (Amazonka EC2)

Skonfiguruj punkt końcowy VPC dla Amazon Bedrock

W tej sekcji używamy Wirtualna prywatna chmura Amazon (Amazon VPC), aby skonfigurować punkt końcowy VPC dla Amazon Bedrock, aby ułatwić prywatną łączność między VPC a Amazon Bedrock.

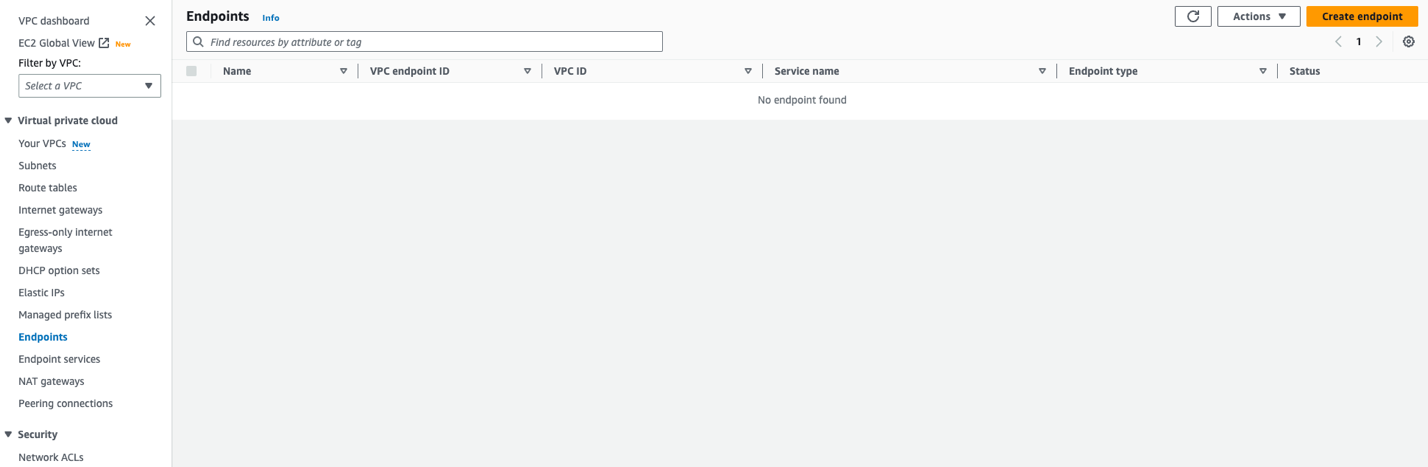

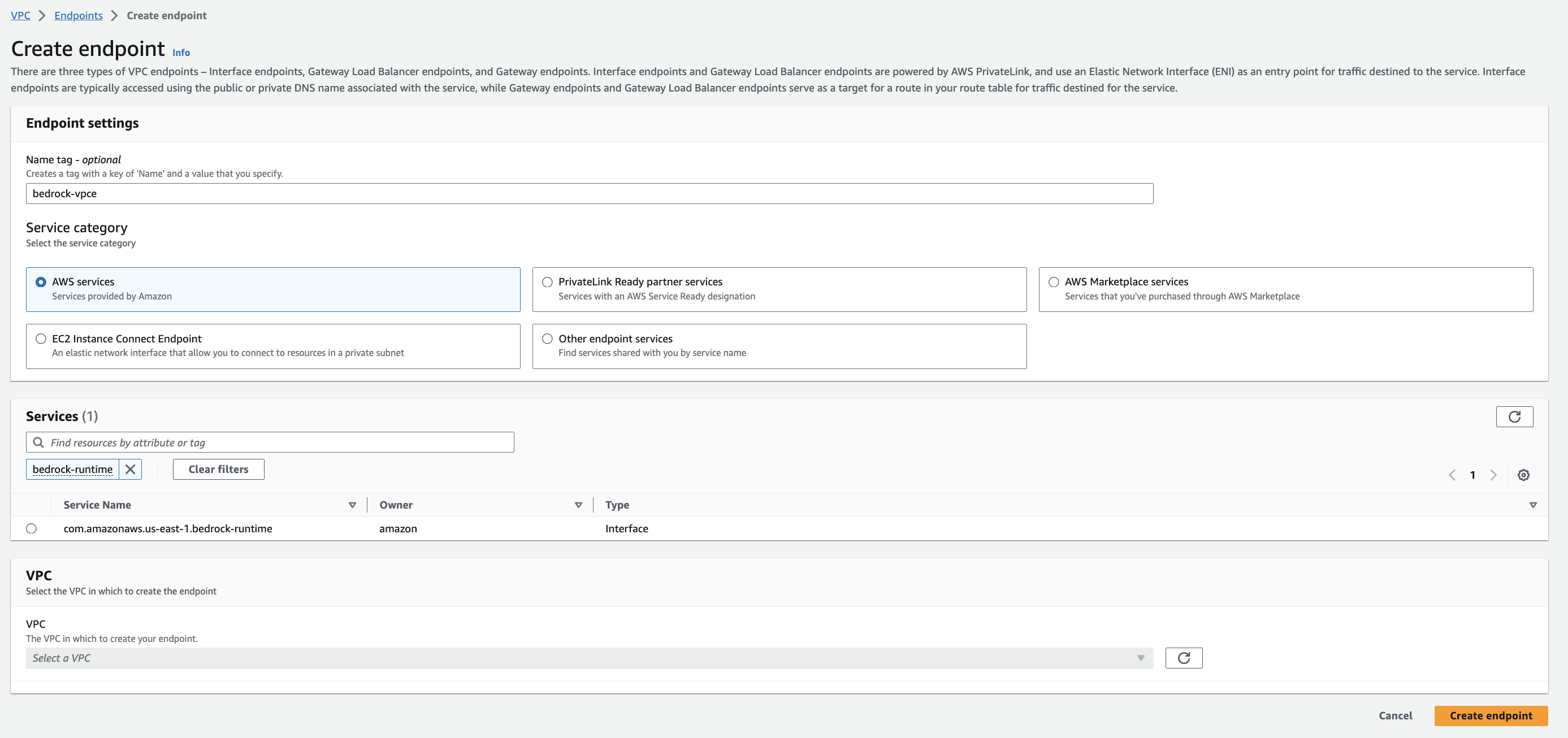

- Na konsoli Amazon VPC w sekcji Wirtualna chmura prywatna w okienku nawigacji wybierz Punkty końcowe.

- Dodaj Utwórz punkt końcowy.

- W razie zamówieenia projektu Tag z nazwą, wchodzić

bedrock-vpce. - Pod Usługi, wyszukaj bedrock-runtime i wybierz

com.amazonaws.<region>.bedrock-runtime. - W razie zamówieenia projektu VPC, określ VPC

Bedrock-GenAI-Project-vpcutworzony za pomocą stosu CloudFormation w poprzedniej sekcji.

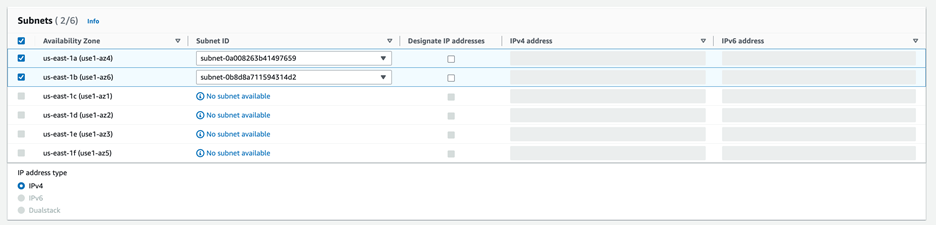

- W Podsieci sekcję, wybierz Strefy dostępności i wybierz odpowiednie identyfikatory podsieci z menu rozwijanego.

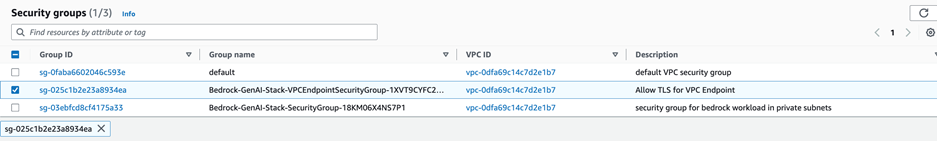

- W razie zamówieenia projektu Grupy bezpieczeństwa, wybierz grupę zabezpieczeń o nazwie grupy

Bedrock-GenAI-Stack-VPCEndpointSecurityGroup-i opisAllow TLS for VPC Endpoint.

Grupa zabezpieczeń działa jak wirtualna zapora sieciowa dla Twojej instancji, kontrolując ruch przychodzący i wychodzący. Pamiętaj, że ta grupa zabezpieczeń punktu końcowego VPC zezwala tylko na ruch pochodzący z grupy zabezpieczeń dołączonej do Twoich prywatnych podsieci VPC, co dodaje warstwę ochrony.

- Dodaj Utwórz punkt końcowy.

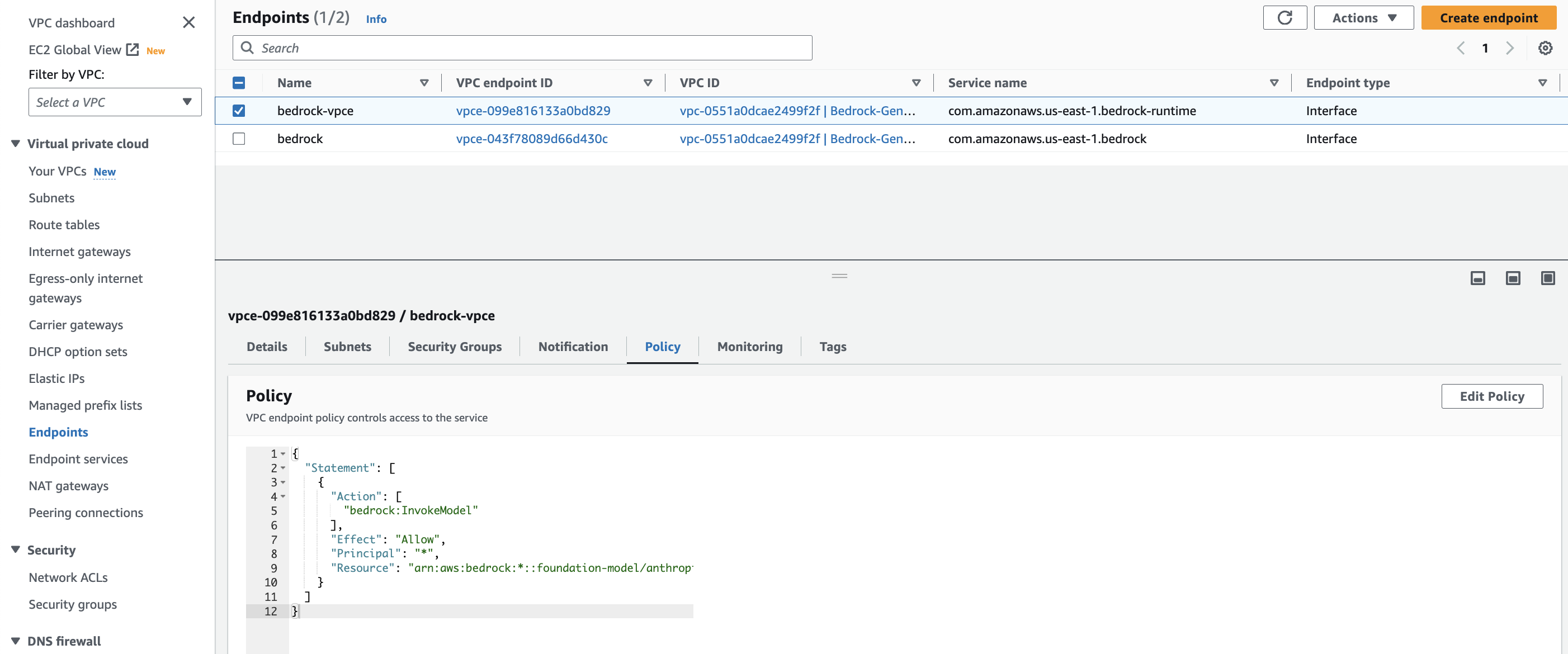

- W Polityka sekcja, wybierz Zamówienia Indywidualne i wprowadź następującą politykę najmniejszych uprawnień, aby upewnić się, że na określonym zasobie modelu podstawowego dozwolone są tylko określone działania,

arn:aws:bedrock:*::foundation-model/anthropic.claude-instant-v1dla danego podmiotu zabezpieczeń (takiego jak funkcja Lambda, rola IAM).

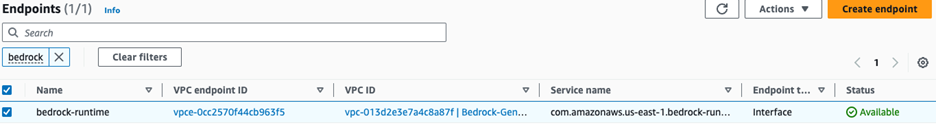

Utworzenie punktu końcowego interfejsu i zmiana jego stanu na Dostępny może zająć do 2 minut. Możesz odświeżyć stronę, aby sprawdzić najnowszy status.

Skonfiguruj funkcję Lambda w prywatnych podsieciach VPC

Wykonaj następujące kroki, aby skonfigurować funkcję Lambda:

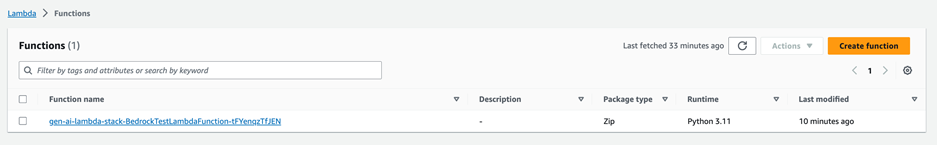

- Na konsoli Lambda wybierz Funkcje w okienku nawigacji.

- Wybierz funkcję

gen-ai-lambda-stack-BedrockTestLambdaFunction-XXXXXXXXXXXX.

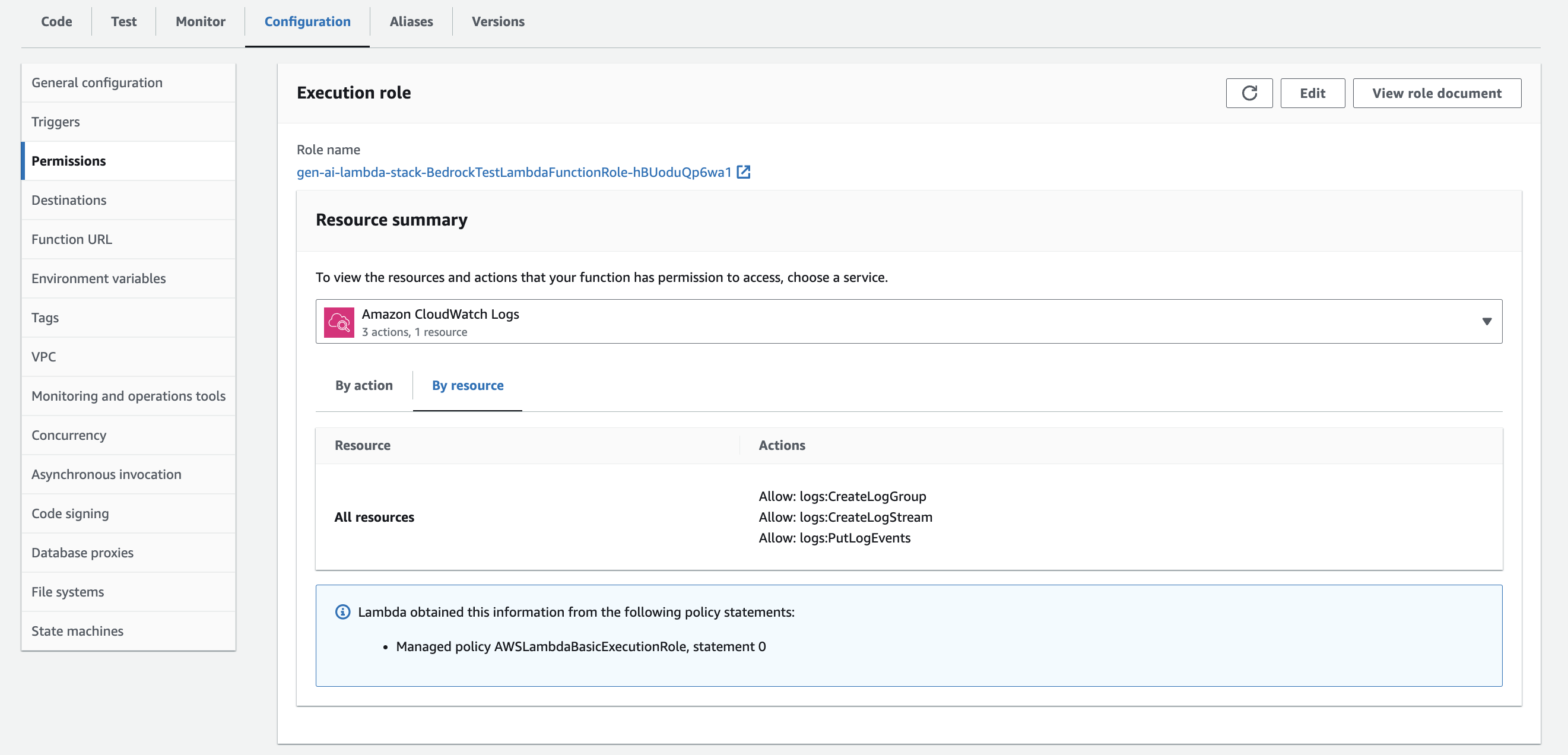

- Na systemu kartę, wybierz Uprawnienia w lewym okienku.

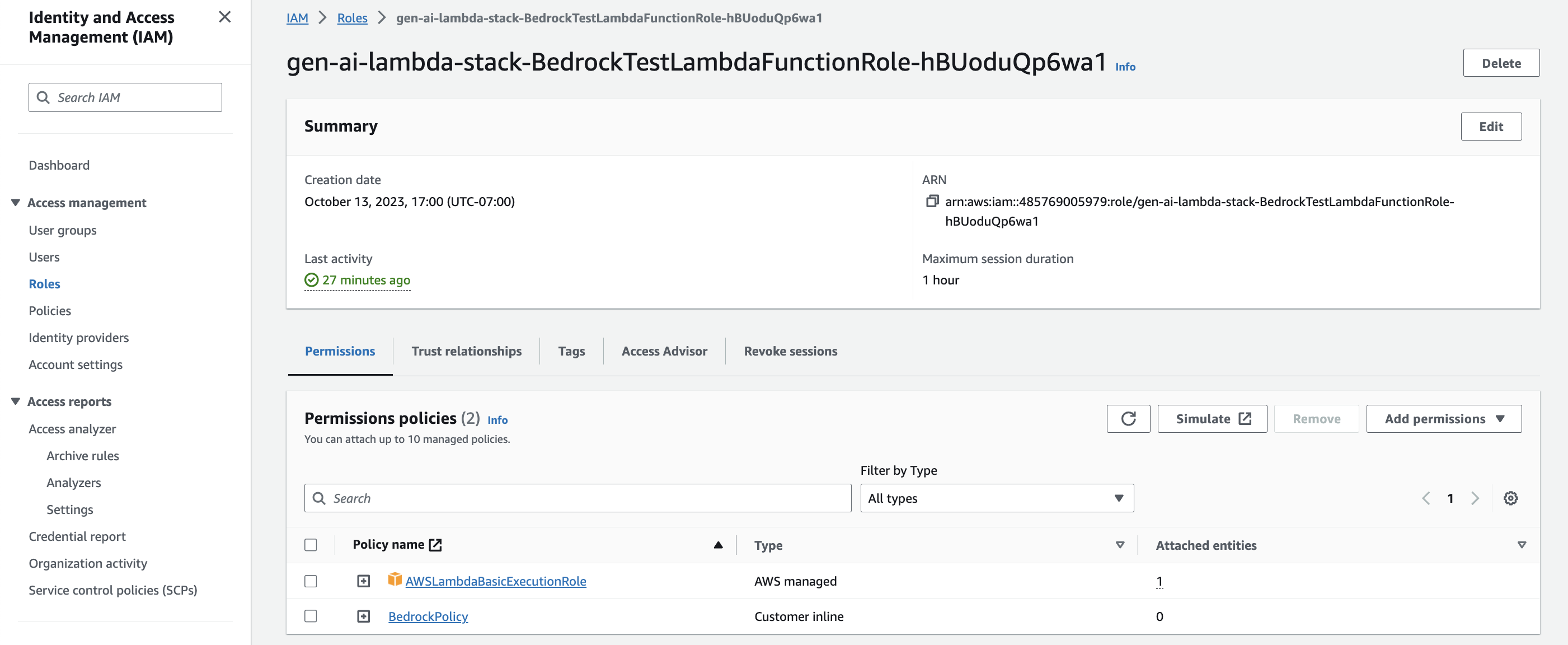

- Pod Rola wykonawcza¸ wybierz link do roli

gen-ai-lambda-stack-BedrockTestLambdaFunctionRole-XXXXXXXXXXXX.

Nastąpi przekierowanie do konsoli uprawnień.

- W Zasady uprawnień Sekcja, wybierz Dodaj uprawnienia i wybierz Utwórz politykę inline.

- Na JSON na karcie zmodyfikuj politykę w następujący sposób:

- Dodaj Następna.

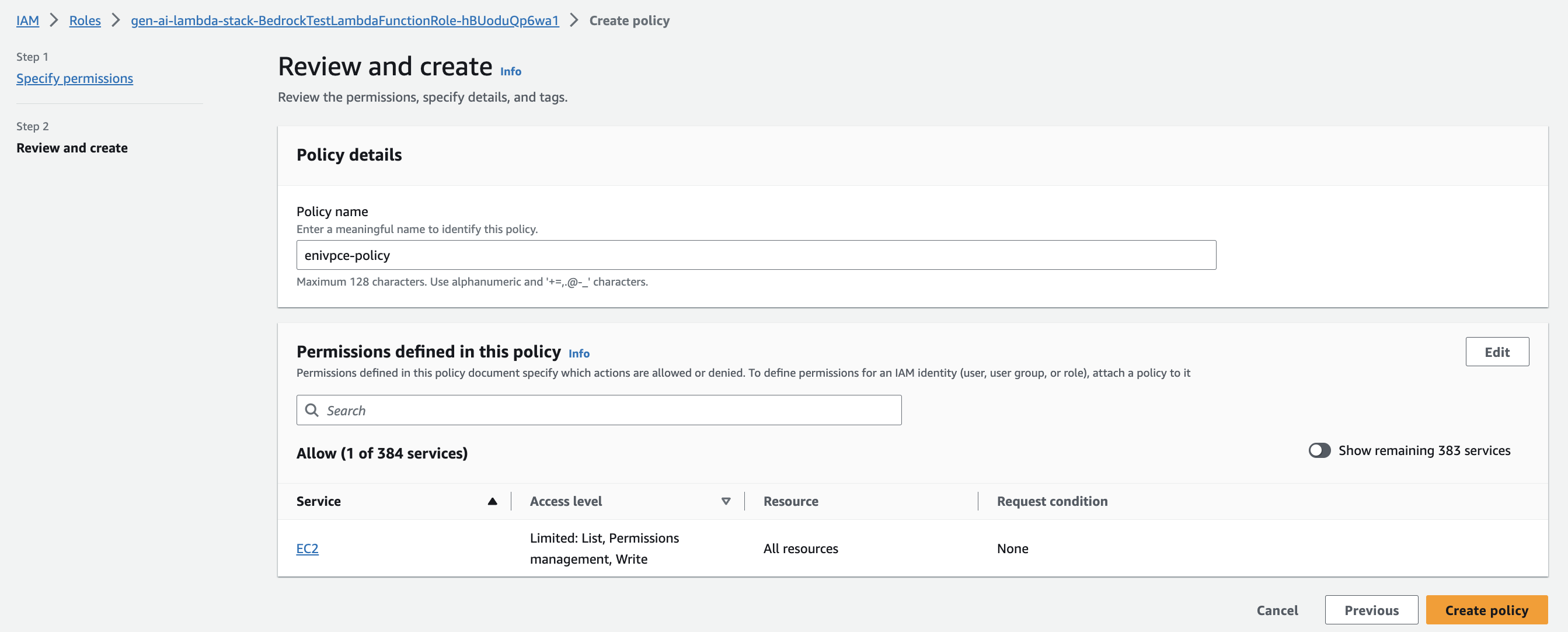

- W razie zamówieenia projektu Nazwa polityki, wchodzić

enivpce-policy. - Dodaj Utwórz politykę.

- Dodaj następującą politykę inline (podaj źródłowe punkty końcowe VPC), aby ograniczyć dostęp Lambdy do interfejsów API Amazon Bedrock tylko za pośrednictwem punktów końcowych VPC:

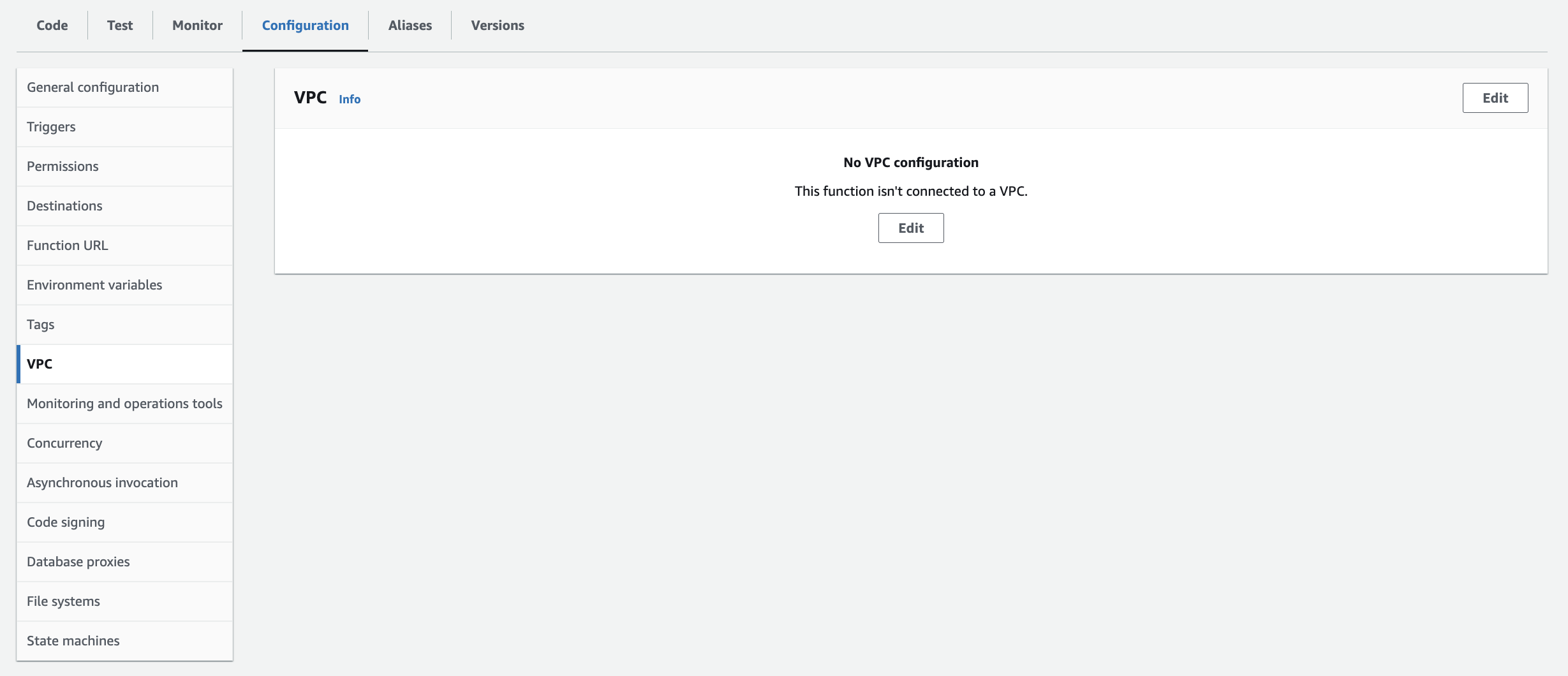

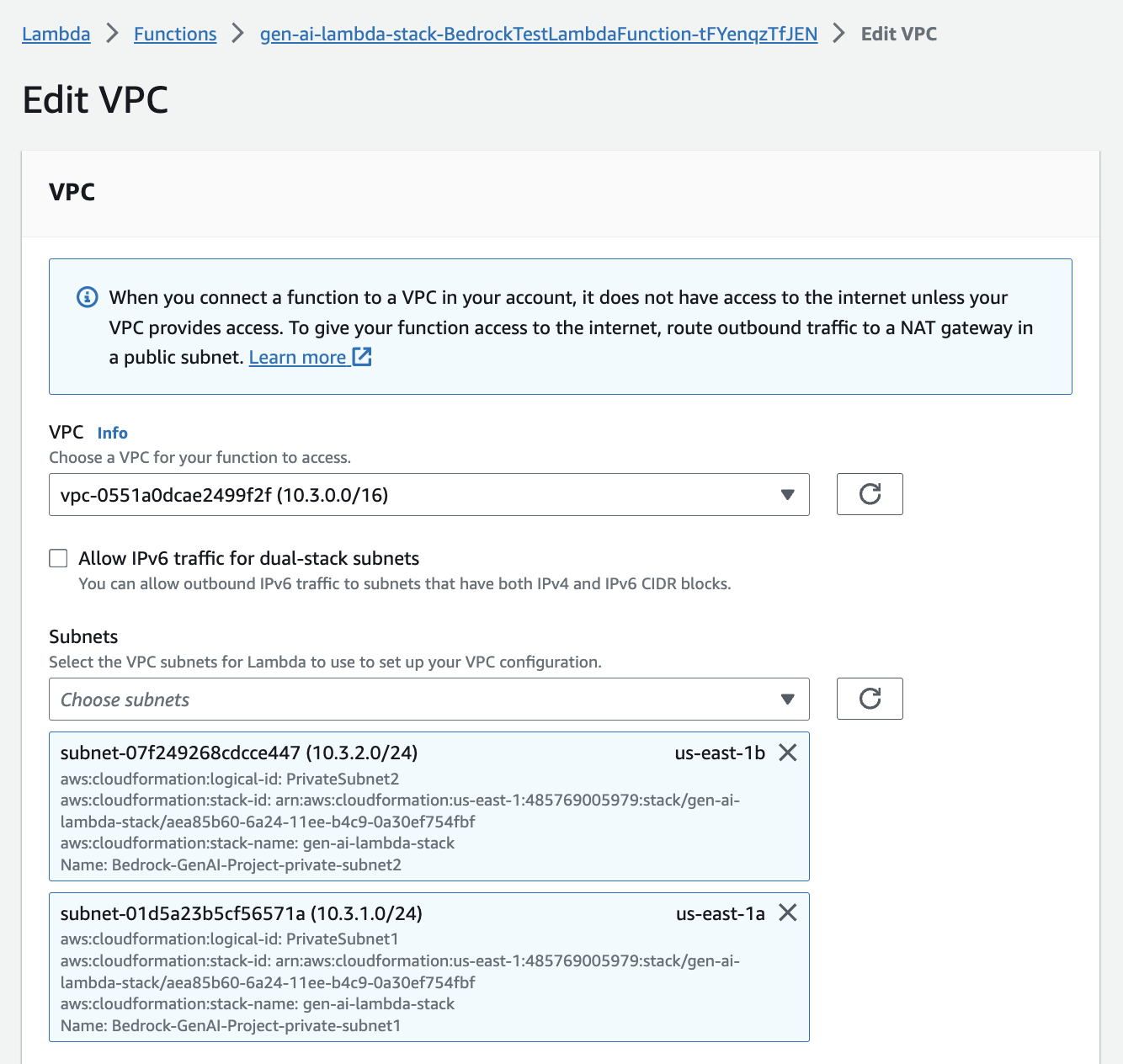

- Na stronie funkcji Lambda w pliku systemu kartę, wybierz VPC w lewym okienku, a następnie wybierz Edytuj.

- W razie zamówieenia projektu VPCwybierz

Bedrock-GenAI-Project-vpc. - W razie zamówieenia projektu Podsieci, wybierz podsieci prywatne.

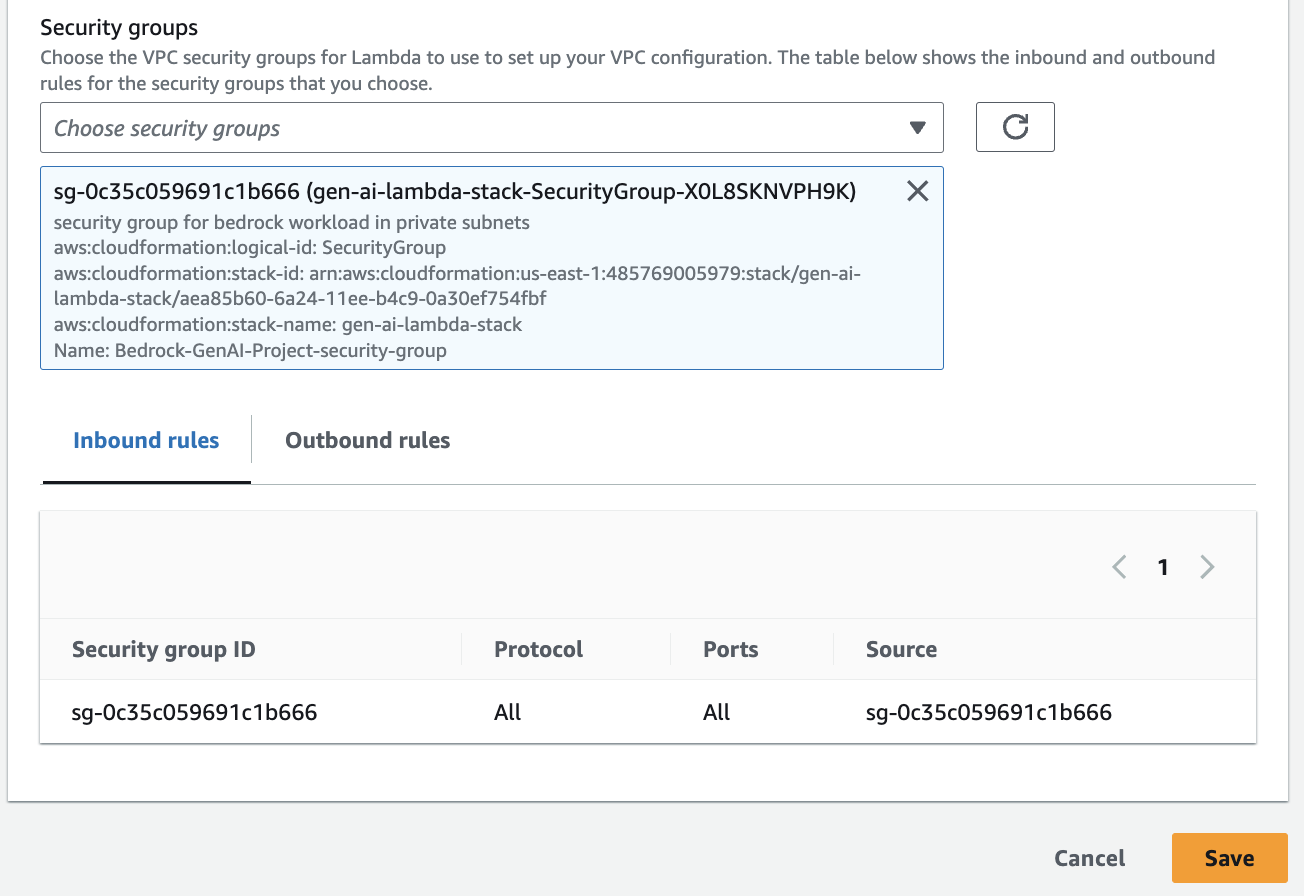

- W razie zamówieenia projektu Grupy bezpieczeństwawybierz

gen-ai-lambda-stack-SecurityGroup-(grupa zabezpieczeń dla obciążenia Amazon Bedrock w podsieciach prywatnych). - Dodaj Zapisz.

Przetestuj kontrolę dostępu prywatnego

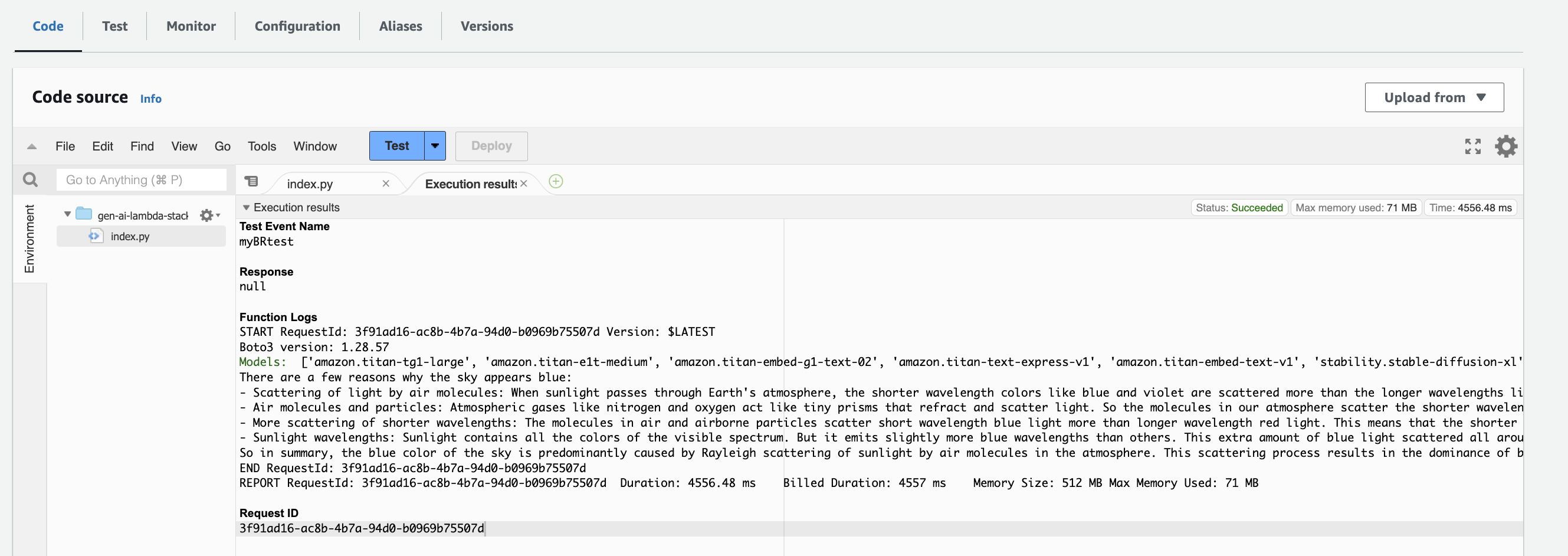

Teraz możesz przetestować kontrolę prywatnego dostępu (interfejsy API Amazon Bedrock na punktach końcowych VPC).

- Na konsoli Lambda wybierz Funkcje w okienku nawigacji.

- Wybierz funkcję

gen-ai-lambda-stack-BedrockTestLambdaFunction-XXXXXXXXXXXX. - Na Code kartę, wybierz Testowanie.

Powinieneś zobaczyć następującą odpowiedź z wywołania API Amazon Bedrock (stan: powodzenie).

- Aby odmówić dostępu do interfejsów API Amazon Bedrock przez punkty końcowe VPC, przejdź do konsoli Amazon VPC.

- Pod Wirtualna chmura prywatna w okienku nawigacji wybierz Punkty końcowe.

- Wybierz swoją polisę i przejdź do Zakładka Zasady.

Obecnie zasada punktu końcowego VPC jest ustawiona na Allow.

- Aby odmówić dostępu, wybierz Edytuj zasady.

- zmiana

AllowdoDenyi wybierz Zapisz.

Aktualizacja zasad punktu końcowego VPC może zająć do 2 minut.

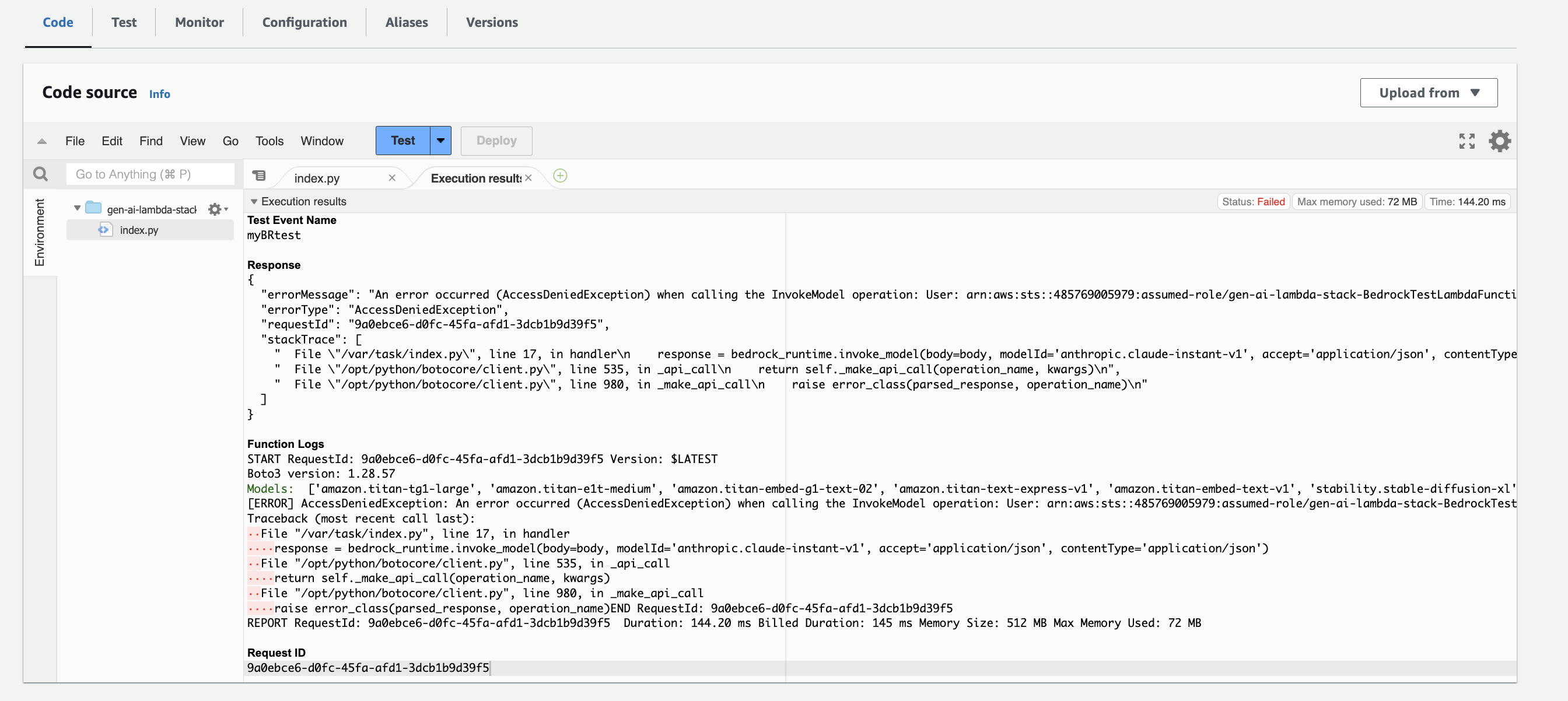

- Wróć do strony funkcji Lambda i na Code kartę, wybierz Testowanie.

Jak pokazano na poniższym zrzucie ekranu, żądanie dostępu do Amazon Bedrock za pośrednictwem punktu końcowego VPC zostało odrzucone (stan: niepowodzenie).

Podczas tego procesu testowania zademonstrowaliśmy, w jaki sposób ruch z Twojej VPC do punktu końcowego API Amazon Bedrock przechodzi przez połączenie PrivateLink, a nie przez połączenie internetowe.

Sprzątać

Wykonaj poniższe kroki, aby uniknąć ponoszenia przyszłych opłat:

Wnioski

W tym poście pokazaliśmy, jak skonfigurować i uruchomić prywatne połączenie między generatywnym obciążeniem AI wdrożonym w VPC Twojego klienta a Amazon Bedrock przy użyciu punktu końcowego interfejsu VPC obsługiwanego przez PrivateLink. Podczas korzystania z architektury omówionej w tym poście ruch między VPC Twojego klienta a Amazon Bedrock nie opuści sieci Amazon, co zapewni, że Twoje dane nie zostaną ujawnione w publicznym Internecie, co pomoże w spełnieniu wymagań dotyczących zgodności.

W następnym kroku wypróbuj rozwiązanie na swoim koncie i podziel się swoją opinią.

O autorach

Rama Vittal jest głównym architektem rozwiązań ML w AWS. Ma ponad 3-letnie doświadczenie w projektowaniu i budowaniu aplikacji rozproszonych, hybrydowych i chmurowych. Pasjonuje się tworzeniem bezpiecznych i skalowalnych rozwiązań AI/ML i Big Data, aby pomóc klientom korporacyjnym w procesie wdrażania chmury i optymalizacji w celu poprawy wyników biznesowych. W wolnym czasie jeździ na motocyklu i spaceruje ze swoim 3-letnim Sheepadoodle!

Rama Vittal jest głównym architektem rozwiązań ML w AWS. Ma ponad 3-letnie doświadczenie w projektowaniu i budowaniu aplikacji rozproszonych, hybrydowych i chmurowych. Pasjonuje się tworzeniem bezpiecznych i skalowalnych rozwiązań AI/ML i Big Data, aby pomóc klientom korporacyjnym w procesie wdrażania chmury i optymalizacji w celu poprawy wyników biznesowych. W wolnym czasie jeździ na motocyklu i spaceruje ze swoim 3-letnim Sheepadoodle!

Raya Khorsandiego jest specjalistą AI/ML w AWS, wspierającym klientów strategicznych najlepszymi praktykami AI/ML. Z tytułem magistra i doktorat z zakresu elektrotechniki i informatyki kieruje przedsiębiorstwami w budowaniu bezpiecznych, skalowalnych rozwiązań AI/ML i big data w celu optymalizacji wykorzystania chmury. Jego pasje obejmują wizję komputerową, NLP, generatywną sztuczną inteligencję i MLOps. Ray lubi grać w piłkę nożną i spędzać czas z rodziną.

Raya Khorsandiego jest specjalistą AI/ML w AWS, wspierającym klientów strategicznych najlepszymi praktykami AI/ML. Z tytułem magistra i doktorat z zakresu elektrotechniki i informatyki kieruje przedsiębiorstwami w budowaniu bezpiecznych, skalowalnych rozwiązań AI/ML i big data w celu optymalizacji wykorzystania chmury. Jego pasje obejmują wizję komputerową, NLP, generatywną sztuczną inteligencję i MLOps. Ray lubi grać w piłkę nożną i spędzać czas z rodziną.

Michael Daniels jest specjalistą AI/ML w AWS. Jego wiedza specjalistyczna polega na budowaniu i prowadzeniu rozwiązań AI/ML i generatywnych AI dla złożonych i trudnych problemów biznesowych, co zostało wzmocnione jego doktoratem. z Uniw. Teksasu i jego tytuł magistra. uzyskał tytuł licencjata informatyki ze specjalizacją w uczeniu maszynowym w Georgia Institute of Technology. Specjalizuje się w stosowaniu najnowocześniejszych technologii chmurowych w celu wprowadzania innowacji, inspirowania i przekształcania wiodących w branży organizacji, a jednocześnie skutecznie komunikuje się z interesariuszami na dowolnym poziomie i skali. W wolnym czasie można złapać Michaela na nartach lub snowboardzie w górach.

Michael Daniels jest specjalistą AI/ML w AWS. Jego wiedza specjalistyczna polega na budowaniu i prowadzeniu rozwiązań AI/ML i generatywnych AI dla złożonych i trudnych problemów biznesowych, co zostało wzmocnione jego doktoratem. z Uniw. Teksasu i jego tytuł magistra. uzyskał tytuł licencjata informatyki ze specjalizacją w uczeniu maszynowym w Georgia Institute of Technology. Specjalizuje się w stosowaniu najnowocześniejszych technologii chmurowych w celu wprowadzania innowacji, inspirowania i przekształcania wiodących w branży organizacji, a jednocześnie skutecznie komunikuje się z interesariuszami na dowolnym poziomie i skali. W wolnym czasie można złapać Michaela na nartach lub snowboardzie w górach.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://aws.amazon.com/blogs/machine-learning/use-aws-privatelink-to-set-up-private-access-to-amazon-bedrock/

- :ma

- :Jest

- :nie

- $W GÓRĘ

- 1

- 100

- 13

- 16

- 225

- 7

- 8

- 9

- 937

- a

- O nas

- dostęp

- Dostęp

- Konto

- Działania

- działania

- Dzieje Apostolskie

- dodanie

- Adresy

- Przyjęcie

- AI

- AI / ML

- dopuszczać

- dozwolony

- pozwala

- również

- Chociaż

- Amazonka

- Amazon EC2

- Amazon RDS

- Amazon Web Services

- an

- i

- Antropiczny

- każdy

- api

- Pszczoła

- Zastosowanie

- aplikacje

- Stosowanie

- architektura

- SĄ

- AS

- powiązany

- At

- zwiększać

- zwiększona

- rozszerzenia

- dostępność

- dostępny

- uniknąć

- AWS

- baza

- na podstawie

- w imieniu

- BEST

- Najlepsze praktyki

- pomiędzy

- Duży

- Big Data

- budować

- Budowanie

- biznes

- by

- wezwanie

- Połączenia

- CAN

- możliwości

- walizka

- zapasy

- pewien

- wyzwanie

- zmiana

- Zmiany

- Opłaty

- ZOBACZ

- Dodaj

- Chmura

- adopcja chmury

- Aplikacje w chmurze

- komunikować

- przyległy

- kompleks

- spełnienie

- obliczać

- komputer

- Computer Science

- Wizja komputerowa

- warunek

- połączenie

- Łączność

- Konsola

- zawartość

- moderacja treści

- kontekst

- kontrola

- kontroli

- Korporacyjny

- Odpowiedni

- Stwórz

- stworzony

- tworzy

- klient

- Klientów

- dostosować

- pionierski nowatorski

- dane

- Baza danych

- Bazy danych

- lat

- wykazać

- wykazać

- rozwijać

- wdrażane

- opis

- rozwijać

- deweloperzy

- kierować

- omówione

- dystrybuowane

- inny

- do

- z łatwością

- efekt

- faktycznie

- Inżynieria elektryczna

- Umożliwia

- zakończenia

- Punkt końcowy

- Bezpieczeństwo punktu końcowego

- Punkty końcowe

- Inżynieria

- wzmocnione

- zapewnić

- zapewnienie

- Wchodzę

- Enterprise

- klienci korporacyjni

- przedsiębiorstwa

- zapewniają

- Eter (ETH)

- przykład

- doświadczenie

- eksperyment

- ekspertyza

- narażony

- Ekspozycja

- ułatwiać

- Failed

- członków Twojej rodziny

- Federacja

- informacja zwrotna

- Znajdź

- zapora

- następujący

- następujący sposób

- W razie zamówieenia projektu

- Fundacja

- od

- w pełni

- funkcjonować

- przyszłość

- Bramka

- Generować

- generatywny

- generatywna sztuczna inteligencja

- Georgia Institute of Technology

- otrzymać

- dany

- będzie

- Zarządzanie

- Grupy

- Have

- he

- pomoc

- pomoc

- jego

- W jaki sposób

- How To

- HTML

- http

- HTTPS

- Hybrydowy

- IAM

- ID

- tożsamość

- ids

- podnieść

- in

- zawierać

- wiodący w branży

- Informacja

- Infrastruktura

- wprowadzać innowacje

- Innowacyjny

- inspirować

- przykład

- instancje

- Instytut

- instrukcje

- integrować

- Interfejs

- Internet

- połączenie internetowe

- najnowszych

- inwokuje

- IP

- Adresy IP

- IT

- podróż

- jpg

- Labs

- firmy

- warstwa

- prowadzący

- Wyprowadzenia

- nauka

- najmniej

- Pozostawiać

- lewo

- poziom

- leży

- LINK

- poszukuje

- maszyna

- uczenie maszynowe

- robić

- WYKONUJE

- zarządzane

- zarządzający

- Może..

- mechanizm

- Menu

- Michał

- minuty

- Złagodzić

- ML

- MLOps

- model

- modele

- umiar

- modyfikować

- motocykl

- Nazwa

- Nawigacja

- Nawigacja

- Potrzebować

- sieć

- Następny

- nlp

- noty

- of

- Oferty

- on

- tylko

- optymalizacja

- Optymalizacja

- or

- organizacji

- pochodzący

- Inne

- na zewnątrz

- wyniki

- koniec

- własny

- strona

- chleb

- namiętny

- uprawnienia

- plato

- Analiza danych Platona

- PlatoDane

- gra

- polityka

- polityka

- Post

- potencjał

- powered

- praktyki

- warunki wstępne

- poprzedni

- Główny

- prywatny

- przywilej

- problemy

- wygląda tak

- Produkt

- Informacje o produkcie

- własność

- ochrona

- zapewniać

- pod warunkiem,

- publiczny

- cele

- jakość

- zapytania

- szybko

- zasięg

- RAY

- Czytaj

- otrzymuje

- zażądać

- wymagania

- Zasób

- Zasoby

- odpowiedź

- ograniczające

- przejażdżki

- Rola

- role

- Routing

- bieganie

- SC

- skalowalny

- Skala

- nauka

- płynnie

- Szukaj

- Sekcja

- bezpieczne

- bezpiecznie

- bezpieczeństwo

- widzieć

- oddzielny

- Bezserwerowe

- usługa

- Usługi

- zestaw

- Share

- powinien

- pokazane

- So

- Piłka nożna

- rozwiązanie

- Rozwiązania

- Źródło

- specjalista

- specyficzny

- określony

- Spędzanie

- Stabilność

- stos

- interesariusze

- rozpoczęty

- Startups

- Zestawienie sprzedaży

- Rynek

- Ewolucja krok po kroku

- Cel

- Strategiczny

- podsieci

- podsieci

- taki

- Wspierający

- pewnie

- Brać

- Technologies

- Technologia

- szablon

- test

- Testowanie

- texas

- XNUMX

- że

- Połączenia

- ich

- Im

- następnie

- a tym samym

- Te

- one

- to

- groźba

- Przez

- czas

- TLS

- do

- narzędzia

- ruch drogowy

- Przekształcać

- próbować

- drugiej

- dla

- aż do

- Aktualizacja

- posługiwać się

- przypadek użycia

- za pomocą

- UPRAWOMOCNIĆ

- różnorodny

- wersja

- przez

- Zobacz i wysłuchaj

- Wirtualny

- wizja

- spacery

- chcieć

- była

- we

- sieć

- usługi internetowe

- jeśli chodzi o komunikację i motywację

- który

- Podczas

- będzie

- w

- bez

- workflow

- jamla

- ty

- Twój

- zefirnet

- Strefy