Internet rzeczy (IoT) szybko zmienia sposób, w jaki żyjemy i pracujemy. Inteligentne urządzenia stają się coraz bardziej powszechne w naszym społeczeństwie, infiltrując wrażliwe obszary naszego życia, takie jak nasze domy i nasze finanse. Świat biznesu i działalność gospodarcza nie były wyjątkiem, a branże takie jak gospodarka wodna, rolnictwo, logistyka i inne dziedziny stawały się coraz bardziej połączone z siecią. Chociaż przyjęcie IoT nie jest jeszcze tak powszechne, jak mogłoby być, oczekuje się, że w nadchodzących latach znacznie wzrośnie. Ponieważ technologia ta staje się coraz bardziej wszechobecna, kluczowe znaczenie ma sprostanie związanym z nią wyzwaniom bezpieczeństwa w celu ochrony danych IoT przed potencjalnymi zagrożeniami i atakami, mówi Marco Guadalupi, CTO i współzałożyciel Satelio.

Na poziomie społecznym jesteśmy już przeszkoleni w zakresie ochrony naszych danych osobowych i organizacyjnych przed naruszeniami. W tym samym duchu przyjęcie dobrych praktyk w zakresie bezpieczeństwa będzie miało zasadnicze znaczenie dla ochrony poufnych informacji przesyłanych przez urządzenia IoT. Zdajemy sobie sprawę z gwałtownego wzrostu liczby cyberataków na poufne dane i chociaż wprowadzane są polityki mające na celu zapobieganie takim naruszeniom, czynnik ludzki jest równie ważny dla powstrzymania tych ataków. Jednak jeśli chodzi o IoT, istnieją pewne luki w polityce, którymi należy zająć się na najwyższym poziomie, aby pracować nad rozwiązaniami od góry do dołu.

Kilka znanych organizacji, m.in Projekt bezpieczeństwa otwartych aplikacji internetowych (OWASP), IoTA i Fundacja Bezpieczeństwa IoT (IoTSF), stanowią pierwszą linię obrony przed naruszeniami danych i cyberprzestępczością. Nie dostarczyli jednak zestawu zaleceń dotyczących danych IoT i nie określili niezbędnych kroków ochronnych do ich wdrożenia. Ponadto proponowane zalecenia ograniczają się do bezpieczeństwa i prywatności urządzeń IoT w sieci naziemnej (TN). Zagrożenia dla IoT, takie jak Denial of Service (DoS), ataki typu Man-in-the-Middle (MitM) i cyberataki, takie jak botnet Mirai, pozostały niekontrolowane i nieuregulowane.

Biorąc pod uwagę szybki rozwój globalnych sieci komunikacyjnych dla urządzeń IoT, coraz większego znaczenia nabiera komunikacja satelitarna. Rozwój ten oznacza, że istnieje pilna potrzeba zapewnienia bezpieczeństwa urządzeń IoT w sieciach innych niż naziemne (NTN). Podczas gdy dyskutowano kilka pomysłów na rozwiązanie problemów bezpieczeństwa zintegrowanych sieci NTN-naziemnych, technologia kwantowa może stanowić atrakcyjne rozwiązanie dla bezpieczeństwa danych IoT, zwłaszcza w ochronie tych aktywów, które są kręgowcami naszych systemów społecznych, ekonomicznych i politycznych.

Jak technologia Quantum może zabezpieczyć transmisję danych IoT w krytycznych zasobach

Kwantowa dystrybucja klucza (QKD) jest alternatywą dla kryptografii opartej na algorytmach, która zapewnia bezwarunkowe bezpieczeństwo oparte na zasadach mechaniki kwantowej. QKD działa na zasadzie kodowania informacji o stanie kwantowym fotonów i wysyłania ich do odbiornika. Umożliwiając współdzielenie losowych kluczy między upoważnionymi użytkownikami, takimi jak pokładowy satelita i naziemny terminal użytkownika znajdujący się w terminalu QKD, QKD umożliwia ustanowienie sieci prywatnych bez potrzeby wstępnego procesu ręcznego udostępniania dla -wspólne klucze bezpieczeństwa.

Ponadto wykazano, że QKD jest bezpieczny przed atakami opartymi na złożoności obliczeniowej, co czyni go atrakcyjną alternatywą dla tradycyjnych metod bezpieczeństwa i metod kryptograficznych, opartych na złożoności problemów matematycznych. W przypadku QKD każda próba przechwycenia fotonów i zmierzenia ich stanu kwantowego spowodowałaby zaburzenie, które zostałoby wykryte przez odbiornik, który może zaalarmować obie strony o obecności podsłuchującego.

Głównym wyzwaniem we wdrażaniu QKD jest wymaganie dedykowanego optycznego łącza fizycznego między nadawcą a odbiorcą. Można to osiągnąć za pomocą kabli światłowodowych lub komunikacji w wolnej przestrzeni, ale obie metody mają ograniczenia, które sprawiają, że nie nadają się do niektórych zastosowań. W przeciwnym razie QKD obejmuje wysyłanie fotonów przez atmosferę, na którą mogą wpływać różne czynniki środowiskowe, takie jak warunki pogodowe, turbulencje i absorpcja atmosferyczna.

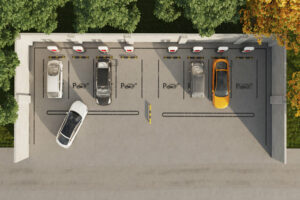

Niemniej jednak wdrożenie QKD w celu ochrony danych pobieranych z urządzeń IoT, zwłaszcza tych stosowanych do monitorowania wrażliwych danych, takich jak dane dotyczące bezpieczeństwa nieruchomości, transportu towarów lub warunków zdrowotnych, może być bardzo skuteczne w zapobieganiu naruszeniom. Ma to szczególne znaczenie w przypadku krytycznych zasobów związanych z przemysłowym Internetem rzeczy, takich jak elektrownie jądrowe, obiekty wojskowe, instytucje podatkowe i rządowe, banki i korporacje finansowe oraz inne obszary, w których naruszenie bezpieczeństwa może spowodować poważne szkody.

Projekt QUDICE: Technologia kwantowa jako europejski priorytet

Aby przezwyciężyć te ograniczenia i rozszerzyć zasięg QKD, naukowcy zaproponowali wykorzystanie satelitarnych sieci komunikacyjnych. Poza opracowaniem niezawodnych urządzeń kwantowych jest jeszcze więcej wyzwań do pokonania, takich jak problemy ze skalowalnością i potrzeba znormalizowanych protokołów. Z drugiej strony środowisko akademickie, przemysł i rządy połączyły już swoje wysiłki, współpracując w ramach projektu QUDICE, rozpoczętego w styczniu 2023 r., aby sprostać tym wyzwaniom i zapewnić praktyczne wdrożenie bezpiecznej komunikacji kwantowej dla krytycznych zasobów z przemysłowego środowiska IoT.

Konsorcjum QUDICE, skrót od Quantum Devices and Subsystems for Communications in Space, jest wspólnym wysiłkiem jedenastu partnerów z sześciu krajów europejskich, w tym Uniwersytetu w Padwie, Uniwersytetu Sorbony i Uniwersytetu Maltańskiego; instytuty badawcze ICFO i Fraunhofer; i firm technologicznych, takich jak Stellar Project, ThinkQuantum, QUSIDE, Thales Alenia Space, Argotec, Satelio.

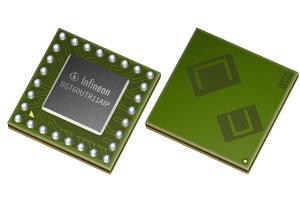

Projekt ma na celu postęp w dziedzinie kosmicznej komunikacji kwantowej poprzez opracowanie technologii oraz komponentów i podsystemów systemów, które są niezbędne do wdrożenia QKD w satelitach. Niektóre z celów wyznaczonych przez projekt to rozwój generatora liczb losowych kwantowych, satelitarnego systemu wskazywania, pozyskiwania i śledzenia, splątanego źródła fotonów, systemu 5G do obsługi przetwarzania końcowego QKD oraz usługi łączności 5G QKD-secure, a także symulacje wymagane do oceny wydajności opracowanych komponentów kwantowej komunikacji satelitarnej.

Biorąc pod uwagę skalę projektu, nie można się dziwić, że kwantowa infrastruktura komunikacyjna stała się dla Europy priorytetem w utrzymaniu konkurencyjności w światowym wyścigu technologii kwantowych. Zwłaszcza biorąc pod uwagę, że Stany Zjednoczone i Chiny intensywnie inwestują w jego rozwój, zwabione potencjałem znacznych korzyści gospodarczych, wojskowych i strategicznych. Jak dotąd celem QUDICE jest opracowanie pierwszych prototypów do końca 2023 r. i przeprowadzenie testów w 2025 r. Nie mówiąc już o tym, że w miarę ewolucji w kierunku sieci nowej generacji, takich jak 5G i 6G, satelitarne systemy zapewnią wyższy poziom bezpieczeństwa.

Podsumowując, bezpieczeństwo danych IoT ma ogromne znaczenie. Niezbędne jest ustanowienie symetrii i koordynacji w przetwarzaniu i bezpieczeństwie tych informacji, aby chronić je przed nieautoryzowanym dostępem. Brak powszechnie uznanych zasad bezpieczeństwa i prywatności oraz odpowiednich środków zaradczych utrudnia interesariuszom IoT tworzenie bezpieczniejszych systemów, zagrażając rentowności tych aplikacji. Wykorzystując QKD, możemy tworzyć prywatne sieci o nienaruszalnym bezpieczeństwie i zapewnić odpowiednią ochronę danych IoT w krytycznych zasobach.

Autorem jest Marco Guadalupi, CTO i współzałożyciel Sateliot.

Skomentuj ten artykuł poniżej lub za pośrednictwem Twitter: @IoTnow_OR !

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoAiStream. Analiza danych Web3. Wiedza wzmocniona. Dostęp tutaj.

- Wybijanie przyszłości w Adryenn Ashley. Dostęp tutaj.

- Kupuj i sprzedawaj akcje spółek PRE-IPO z PREIPO®. Dostęp tutaj.

- Źródło: https://www.iot-now.com/2023/06/02/131165-how-to-overcome-security-challenges-in-age-of-iot/

- :ma

- :Jest

- :nie

- :Gdzie

- 2023

- 2025

- 5G

- 6G

- a

- Akademia

- dostęp

- osiągnięty

- przyznał

- nabycie

- zajęcia

- adres

- odpowiednio

- Przyjęcie

- awansować

- przed

- wiek

- rolnictwo

- Cele

- Alarm

- Pozwalać

- już

- również

- alternatywny

- Chociaż

- an

- i

- każdy

- pociągający

- Zastosowanie

- bezpieczeństwo aplikacji

- aplikacje

- stosowany

- SĄ

- obszary

- artykuł

- AS

- Aktywa

- At

- Atmosfera

- atmosferyczny

- Ataki

- atrakcyjny

- autor

- upoważniony

- uniknąć

- świadomy

- Banki

- na podstawie

- BE

- stają się

- staje się

- staje

- być

- jest

- poniżej

- Korzyści

- oprócz

- Ulepsz Swój

- pomiędzy

- obie

- obie strony

- Botnet

- Dolny

- naruszenie

- naruszenia

- biznes

- ale

- by

- przewody

- CAN

- walizka

- Spowodować

- pewien

- wyzwanie

- wyzwania

- Chiny

- Współzałożyciel

- współpracę

- współpracy

- jak

- byliśmy spójni, od początku

- przyjście

- wspólny

- Komunikacja

- Komunikacja

- Firmy

- Konkurencyjność

- kompleksowość

- składniki

- konkluzja

- Warunki

- Prowadzenie

- połączony

- Łączność

- konsorcjum

- koordynacja

- Korporacje

- mógłby

- kraje

- Stwórz

- krytyczny

- istotny

- kryptograficzny

- kryptografia

- CTO

- cyberataki

- cyberprzestępczość

- dane

- Naruszenie danych

- bezpieczeństwo danych

- dedykowane

- Obrona

- Denial of Service

- wykryte

- rozwijać

- rozwinięty

- rozwijanie

- oprogramowania

- urządzenie

- urządzenia

- trudny

- omówione

- 分配

- DOS

- Gospodarczy

- Efektywne

- wysiłek

- starania

- jedenaście

- ogarnięcie

- zakończenia

- narażenie

- zapewnić

- Środowisko

- środowiskowy

- Równie

- szczególnie

- niezbędny

- zapewniają

- majątek

- Europie

- europejski

- Kraje europejskie

- Parzyste

- ewoluuje

- wyjątek

- spodziewany

- rozciągać się

- udogodnienia

- czynnik

- Czynniki

- Failed

- daleko

- pole

- Łąka

- Finanse

- budżetowy

- i terminów, a

- Trzepnięcie

- W razie zamówieenia projektu

- Fundacja

- wolna przestrzeń

- od

- luki

- generacja

- generator

- dany

- Globalne

- Gole

- dobry

- Dobre bezpieczeństwo

- towary

- Rząd

- Rządy

- Ziemia

- Rosnąć

- Have

- Zdrowie

- ciężko

- Najwyższa

- wysoko

- Domy

- W jaki sposób

- How To

- Jednak

- http

- HTTPS

- człowiek

- pomysły

- wdrożenia

- realizacja

- wykonawczych

- znaczenie

- ważny

- in

- Włącznie z

- Zwiększać

- coraz bardziej

- przemysłowy

- Przemysłowy Internet przedmiotów

- przemysłowa

- przemysł

- Informacja

- Infrastruktura

- instytucje

- zintegrowany

- Internet

- Internet przedmiotów

- inwestowanie

- Internet przedmiotów

- Urządzenie IoT

- urządzenia iot

- ODROBINA

- problemy

- IT

- JEGO

- styczeń

- Dołączył

- jpg

- Klawisz

- Klawisze

- Brak

- uruchomiona

- lewo

- poziom

- poziomy

- lubić

- Ograniczenia

- Ograniczony

- Linia

- LINK

- relacja na żywo

- Zyje

- logistyka

- zrobiony

- Główny

- utrzymać

- poważny

- robić

- WYKONUJE

- Malta

- i konserwacjami

- podręcznik

- struktura

- matematyczny

- znaczy

- zmierzyć

- mechanika

- metody

- może

- Wojsko

- MITM

- monitor

- jeszcze

- Ponadto

- niezbędny

- Potrzebować

- sieć

- sieci

- aktualności

- Następny

- Nie

- już dziś

- jądrowy

- Energia atomowa

- numer

- Cele

- of

- on

- Onboard

- or

- zamówienie

- organizacyjne

- Inne

- Inaczej

- ludzkiej,

- koniec

- Przezwyciężać

- szczególny

- strony

- wzmacniacz

- jest gwarancją najlepszej jakości, które mogą dostarczyć Ci Twoje monitory,

- osobisty

- Fotony

- fizyczny

- plato

- Analiza danych Platona

- PlatoDane

- polityka

- polityka

- polityczny

- możliwy

- przetwarzanie końcowe

- potencjał

- power

- Praktyczny

- praktyki

- obecność

- zapobiec

- Zasady

- priorytet

- prywatność

- prywatny

- problemy

- wygląda tak

- przetwarzanie

- stopniowo

- projekt

- zaproponowane

- chronić

- chroniony

- ochrona

- Ochronny

- protokoły

- prototypy

- zapewniać

- zapewnia

- Kwant

- Mechanika kwantowa

- technologia kwantowa

- Wyścig

- przypadkowy

- zasięg

- szybki

- szybko

- real

- nieruchomość

- zalecenia

- rzetelny

- Raporty

- wymagany

- wymaganie

- Badania naukowe

- Badacze

- reguły

- bezpieczniej

- taki sam

- satelita

- Satelity

- powiedzieć

- mówią

- Skalowalność

- Skala

- bezpieczne

- bezpieczeństwo

- widziany

- nadawca

- wysyłanie

- wrażliwy

- usługa

- zestaw

- kilka

- shared

- ostry

- pokazane

- bok

- znaczący

- znacznie

- SIX

- mądry

- So

- dotychczas

- Obserwuj Nas

- społeczne

- Społeczeństwo

- rozwiązanie

- Rozwiązania

- ROZWIĄZANIA

- kilka

- Źródło

- Typ przestrzeni

- kosmiczny

- określony

- interesariusze

- Stan

- Zjednoczone

- Stacje

- Gwiezdny

- Cel

- Stop

- Strategiczny

- taki

- odpowiedni

- wsparcie

- system

- systemy

- podatek

- Technologies

- Technologia

- firmy technologiczne

- terminal

- ziemski

- Testowanie

- że

- Połączenia

- ich

- Im

- Tam.

- Te

- one

- rzeczy

- to

- tych

- chociaż?

- zagrożenia

- Przez

- do

- Top

- w kierunku

- Śledzenie

- tradycyjny

- transformatorowy

- transport

- turbulencja

- wszechobecny

- bezwarunkowy

- Zjednoczony

- United States

- uniwersytet

- pilny

- Użytkownik

- Użytkownicy

- za pomocą

- różnorodny

- przez

- zdolność do życia

- Uzdatnianie wody

- Droga..

- we

- Pogoda

- sieć

- Aplikacja internetowa

- znane

- jeśli chodzi o komunikację i motywację

- który

- Podczas

- szeroko

- rozpowszechniony

- będzie

- w

- w ciągu

- bez

- Praca

- działa

- świat

- by

- lat

- jeszcze

- zefirnet