1Université de Lorraine, CNRS, Inria, LORIA, F-54000 Nancy, Francja

2Instituto de Telecomunicações, 1049-001, Lizbona, Portugalia

3Departamento de Matemática, Instituto Superior Técnico, Avenida Rovisco Pais 1049-001, Lizbona, Portugalia

Czy ten artykuł jest interesujący czy chcesz dyskutować? Napisz lub zostaw komentarz do SciRate.

Abstrakcyjny

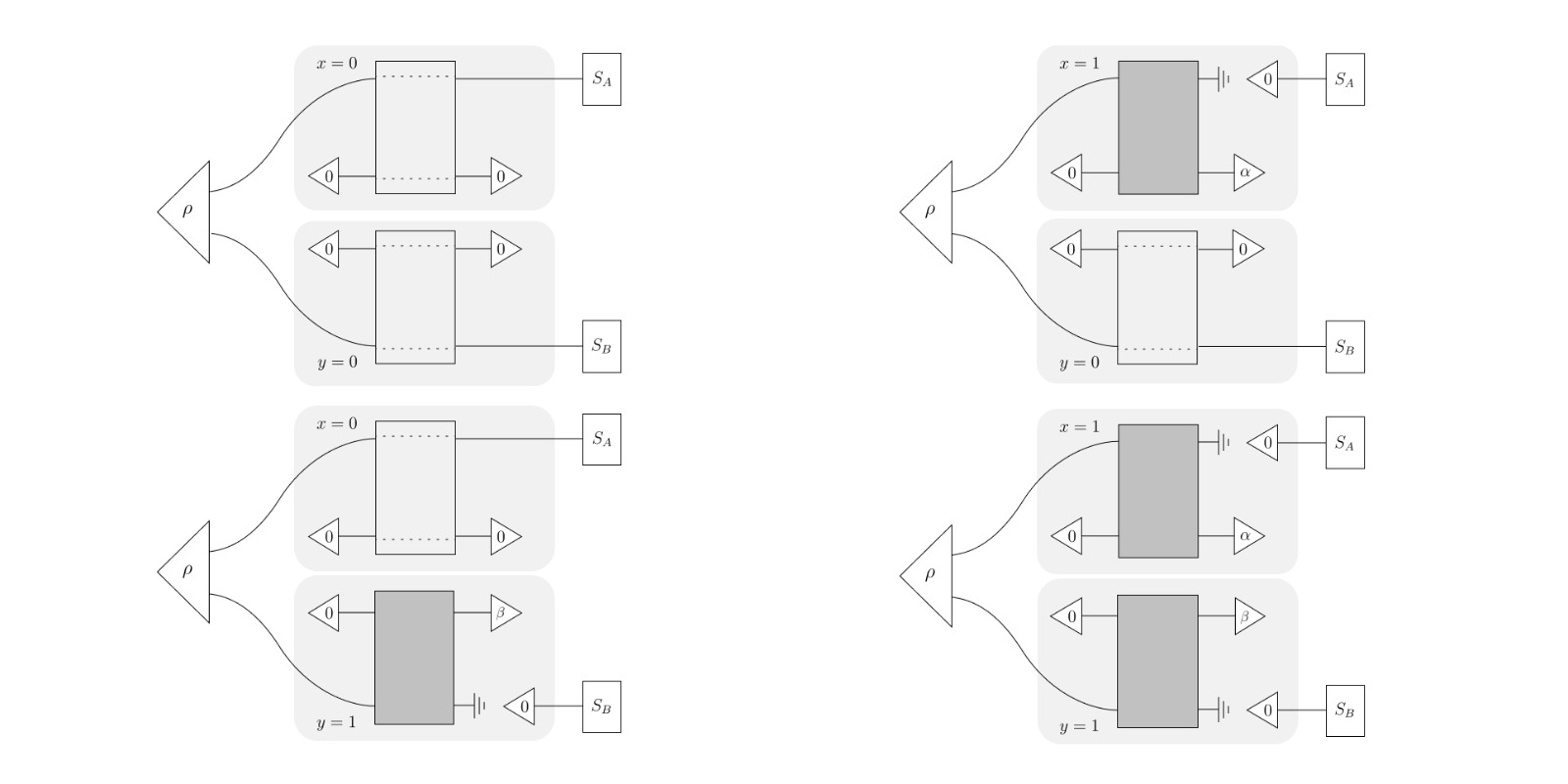

Częściowo niezależna od urządzenia dystrybucja klucza kwantowego ma na celu osiągnięcie równowagi pomiędzy najwyższym poziomem bezpieczeństwa, niezależnością od urządzenia i wykonalnością eksperymentalną. Półkwantowa dystrybucja kluczy stanowi intrygujące podejście, które ma na celu zminimalizowanie zależności użytkowników od operacji kwantowych przy jednoczesnym zachowaniu bezpieczeństwa, umożliwiając w ten sposób rozwój uproszczonych i odpornych na awarie sprzętowe protokołów kwantowych. W tej pracy przedstawiamy oparty na spójności, częściowo niezależny od urządzenia, półkwantowy protokół dystrybucji kluczy, zbudowany na odpornej na zakłócenia wersji gry o równości koherencji, która jest świadkiem różnych typów koherencji. Bezpieczeństwo zostało potwierdzone w modelu ograniczonej pamięci kwantowej, wymagającej od użytkowników wdrażania wyłącznie klasycznych operacji, w szczególności wykrywania o stałej podstawie.

Popularne podsumowanie

► Dane BibTeX

► Referencje

[1] MS Sharbaf. „Kryptografia kwantowa: nowa technologia w bezpieczeństwie sieci”. Międzynarodowa konferencja IEEE 2011 na temat technologii bezpieczeństwa wewnętrznego (HST), strony 13–19 (2011).

https:///doi.org/10.1109/THS.2011.6107841

[2] Peter W. Shor. „Algorytmy czasu wielomianowego dla rozkładu na czynniki pierwsze i logarytmów dyskretnych na komputerze kwantowym”. SIAM J. Comput., 26(5), 1484–1509 (1997).

https: / / doi.org/ 10.1137 / S0097539795293172

[3] Charlesa H. Bennetta i Gillesa Brassarda. „Kryptografia kwantowa: dystrybucja klucza publicznego i rzucanie monetą”. Informatyka teoretyczna 560, 7–11 (2014).

https: / / doi.org/ 10.1016 / j.tcs.2014.05.025

[4] Dominic Mayers i Andrew Yao. „Kryptografia kwantowa z niedoskonałym aparatem”. Materiały z 39. dorocznego sympozjum na temat podstaw informatyki (1998).

[5] Dominic Mayers i Andrew Yao. „Samotestujący aparat kwantowy”. Informacje kwantowe. Oblicz. 4, 273–286 (2004).

[6] Umesh Vazirani i Thomas Vidick. „W pełni niezależna od urządzenia dystrybucja klucza kwantowego”. Listy z przeglądu fizycznego 113 (2014).

https: / / doi.org/ 10.1103 / physrevlett.113.140501

[7] Rotem Arnon-Friedman, Frédéric Dupuis, Omar Fawzi, Renato Renner i Thomas Vidick. „Praktyczna kryptografia kwantowa niezależna od urządzenia poprzez akumulację entropii”. Komunikaty natury 9, 459 (2018).

https://doi.org/10.1038/s41467-017-02307-4

[8] S. Pironio, A. Acín, S. Massar, A. Boyer de la Giroday, DN Matsukevich, P. Maunz, S. Olmschenk, D. Hayes, L. Luo, TA Manning i et al. „Liczby losowe potwierdzone twierdzeniem Bella”. Natura 464, 1021–1024 (2010).

https: / / doi.org/ 10.1038 / nature09008

[9] Antonio Acín, Serge Massar i Stefano Pironio. „Losowość a nielokalność i splątanie”. fizyka Wielebny Lett. 108, 100402 (2012).

https: / / doi.org/ 10.1103 / PhysRevLett.108.100402

[10] Nati Aharon, André Chailloux, Iordanis Kerenidis, Serge Massar, Stefano Pironio i Jonathan Silman. „Słaby rzut monetą w ustawieniu niezależnym od urządzenia”. W poprawionych wybranych artykułach 6. Konferencji na temat teorii obliczeń kwantowych, komunikacji i kryptografii – tom 6745, str. 1–12. TQC 2011 (2011).

https://doi.org/10.1007/978-3-642-54429-3_1

[11] Ricardo Faleiro i Manuel Goulão. „Niezależna od urządzenia autoryzacja kwantowa oparta na grze Clausera-Horne-Shimony-Holt”. Fiz. Rev. A 103, 022430 (2021).

https: / / doi.org/ 10.1103 / PhysRevA.103.022430

[12] DP Nadlinger, P. Drmota, BC Nichol, G. Araneda, D. Main, R. Srinivas, DM Lucas, CJ Ballance, K. Ivanov, EY-Z. Tan, P. Sekatski, RL Urbanke, R. Renner, N. Sangouard i J.-D. Banalny. „Eksperymentalna dystrybucja klucza kwantowego potwierdzona twierdzeniem Bella”. Przyroda 607, 682–686 (2022).

https://doi.org/10.1038/s41586-022-04941-5

[13] Wei Zhang, Tim van Leent, Kai Redeker, Robert Garthoff, René Schwonnek, Florian Fertig, Sebastian Eppelt, Wenjamin Rosenfeld, Valerio Scarani, Charles C.-W. Lima i Haralda Weinfurtera. „Niezależny od urządzenia system dystrybucji kluczy kwantowych dla odległych użytkowników”. Przyroda 607, 687–691 (2022).

https: / / doi.org/ 10.1038 / s41586-022-04891-y

[14] Wen-Zhao Liu, Yu-Zhe Zhang, Yi-Zheng Zhen, Ming-Han Li, Yang Liu, Jingyun Fan, Feihu Xu, Qiang Zhang i Jian-Wei Pan. „W kierunku fotonicznej demonstracji niezależnej od urządzenia dystrybucji klucza kwantowego”. fizyka Wielebny Lett. 129, 050502 (2022).

https: / / doi.org/ 10.1103 / PhysRevLett.129.050502

[15] Marcin Pawłowski i Nicolas Brunner. „Półniezależne od urządzenia bezpieczeństwo jednokierunkowej dystrybucji klucza kwantowego”. Fiz. Rev. A 84, 010302 (2011).

https: / / doi.org/ 10.1103 / PhysRevA.84.010302

[16] Anubhav Chaturvedi, Maharishi Ray, Ryszard Veynar i Marcin Pawłowski. „O bezpieczeństwie częściowo niezależnych od urządzenia protokołów QKD”. Kwantowe przetwarzanie informacji 17, 131 (2018).

https: / / doi.org/ 10.1007 / s11128-018-1892-z

[17] Armin Tavakoli, Jędrzej Kaniewski, Tamás Vértesi, Denis Rosset i Nicolas Brunner. „Samotestowanie stanów kwantowych i pomiarów w scenariuszu przygotowania i pomiaru”. Fiz. Rev. A 98, 062307 (2018).

https: / / doi.org/ 10.1103 / PhysRevA.98.062307

[18] Armina Tavakoli. „Półniezależna od urządzenia certyfikacja niezależnych urządzeń stanu kwantowego i urządzeń pomiarowych”. Fiz. Wielebny Lett. 125, 150503 (2020).

https: / / doi.org/ 10.1103 / PhysRevLett.125.150503

[19] Thomas Van Himbeeck, Erik Woodhead, Nicolas J. Cerf, Raúl García-Patrón i Stefano Pironio. „Struktura częściowo niezależna od urządzenia, oparta na naturalnych założeniach fizycznych”. Kwant 1, 33 (2017).

https://doi.org/10.22331/q-2017-11-18-33

[20] Armin Tavakoli, Emmanuel Zambrini Cruzeiro, Erik Woodhead i Stefano Pironio. „Korelacje ograniczone informacyjnie: ogólne ramy dla systemów klasycznych i kwantowych”. Kwant 6, 620 (2022).

https://doi.org/10.22331/q-2022-01-05-620

[21] Armin Tavakoli, Emmanuel Zambrini Cruzeiro, Erik Woodhead i Stefano Pironio. „Korelacje ograniczone informacyjnie: ogólne ramy dla systemów klasycznych i kwantowych”. Kwant 6, 620 (2022).

https://doi.org/10.22331/q-2022-01-05-620

[22] Weixu Shi, Yu Cai, Jonatan Bohr Brask, Hugo Zbinden i Nicolas Brunner. „Półniezależna od urządzenia charakterystyka pomiarów kwantowych przy założeniu minimalnego nakładania się”. Fiz. Rev. A 100, 042108 (2019).

https: / / doi.org/ 10.1103 / PhysRevA.100.042108

[23] Hasan Iqbal i Walter O. Krawec. „Kryptografia półkwantowa”. Kwantowe przetwarzanie informacji 19, 97 (2020).

https://doi.org/10.1007/s11128-020-2595-9

[24] Michel Boyer, Ran Gelles, Dan Kenigsberg i Tal Mor. „Półkwantowa dystrybucja klucza”. Fiz. Rev. A 79, 032341 (2009).

https: / / doi.org/ 10.1103 / PhysRevA.79.032341

[25] Francesco Massa, Preeti Yadav, Amir Moqanaki, Walter O. Krawec, Paulo Mateus, Nikola Paunkovic, André Souto i Philip Walther. „Eksperymentalna półkwantowa dystrybucja kluczy z klasycznymi użytkownikami”. Kwant 6, 819 (2022).

https://doi.org/10.22331/q-2022-09-22-819

[26] Flavio Del Santo i Borivoje Dakić. „Równość koherencji i komunikacja w superpozycji kwantowej”. Listy z przeglądu fizycznego 124 (2020).

https: / / doi.org/ 10.1103 / physrevlett.124.190501

[27] Lievena Vandenberghe’a i Stephena Boyda. „Programowanie półokreślone”. SIAM Rev. 38, 49–95 (1996).

https: / / doi.org/ 10.1137 / 1038003

[28] Károly F. Pál i Tamás Vértesi. „Efektywność wielowymiarowych przestrzeni Hilberta przy naruszaniu nierówności dzwonowych”. Fiz. Rev. A 77, 042105 (2008).

https: / / doi.org/ 10.1103 / PhysRevA.77.042105

[29] Matthew McKague, Michele Mosca i Nicolas Gisin. „Symulowanie układów kwantowych z wykorzystaniem rzeczywistych przestrzeni Hilberta”. Fiz. Wielebny Lett. 102, 020505 (2009).

https: / / doi.org/ 10.1103 / PhysRevLett.102.020505

[30] KC Toh, MJ Todd i RH Tütüncü. „Sdpt3 — pakiet oprogramowania Matlab do programowania półokreślonego, wersja 1.3”. Metody optymalizacji i oprogramowanie 11, 545–581 (1999).

https: / / doi.org/ 10.1080 / 10556789908805762

[31] Reinhard F. Werner i Michael M. Wolf. „Nierówności i splątanie Bella” (2001). arXiv:quant-ph/0107093.

arXiv: quant-ph / 0107093

[32] J. Lofberga. „Yalmip: zestaw narzędzi do modelowania i optymalizacji w programie Matlab”. W 2004 r. Międzynarodowa Konferencja IEEE na temat Robotyki i Automatyki (IEEE nr kat. 04CH37508). Strony 284–289. (2004).

https: // doi.org/ 10.1109 / CACSD.2004.1393890

[33] Sébastien Designolle, Roope Uola, Kimmo Luoma i Nicolas Brunner. „Spójność zestawu: niezależna od podstawy kwantyfikacja spójności kwantowej”. Fiz. Wielebny Lett. 126, 220404 (2021).

https: / / doi.org/ 10.1103 / PhysRevLett.126.220404

[34] Rafael Wagner, Rui Soares Barbosa i Ernesto F. Galvão. „Nierówności świadczące o spójności, nielokalności i kontekstualności” (2023). arXiv:2209.02670.

arXiv: 2209.02670

[35] Kazuokiego Azumy. „Ważone sumy niektórych zależnych zmiennych losowych”. Matematyka Tohoku. J. (2) 19, 357–367 (1967).

https:///doi.org/10.2748/tmj/1178243286

[36] Renato Rennera. „Bezpieczeństwo dystrybucji klucza kwantowego”. International Journal of Quantum Information 6, 1–127 (2008).

https: / / doi.org/ 10.1142 / S0219749908003256

[37] Roberta Koniga, Renato Rennera i Christiana Schaffnera. „Operacyjne znaczenie entropii minimalnej i maksymalnej”. Transakcje IEEE dotyczące teorii informacji 55, 4337–4347 (2009).

https: / / doi.org/ 10.1109 / tit.2009.2025545

Cytowany przez

Niniejszy artykuł opublikowano w Quantum pod Creative Commons Uznanie autorstwa 4.0 Międzynarodowe (CC BY 4.0) licencja. Prawa autorskie należą do pierwotnych właścicieli praw autorskich, takich jak autorzy lub ich instytucje.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Motoryzacja / pojazdy elektryczne, Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- ChartPrime. Podnieś poziom swojej gry handlowej dzięki ChartPrime. Dostęp tutaj.

- Przesunięcia bloków. Modernizacja własności offsetu środowiskowego. Dostęp tutaj.

- Źródło: https://quantum-journal.org/papers/q-2023-08-22-1090/

- :Jest

- ][P

- 1

- 1.3

- 10

- 100

- 102

- 11

- 12

- 125

- 13

- 14

- 15%

- 16

- 17

- 19

- 1996

- 1998

- 1999

- 20

- 2001

- 2008

- 2011

- 2012

- 2014

- 2017

- 2018

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 30

- 31

- 32

- 33

- 36

- 6

- 7

- 77

- 8

- 84

- 9

- 98

- a

- O nas

- ABSTRACT

- dostęp

- akumulacja

- dokładnie

- Osiągać

- powiązania

- Cele

- AL

- Algorytmy

- alicja

- an

- i

- Andrew

- roczny

- aplikacje

- podejście

- SĄ

- AS

- założenie

- Założenia

- sierpnia

- autor

- autoryzacja

- Autorzy

- Automatyzacja

- b

- Bilans

- na podstawie

- BE

- Dzwon

- pomiędzy

- bob

- obie

- przerwa

- Budowanie

- wybudowany

- by

- CAN

- zdolność

- CAT

- pewien

- Certyfikacja

- Dyplomowani

- charakteryzuje

- Charles

- ZGODNY

- Moneta

- komentarz

- Lud

- Komunikacja

- Komunikacja

- zgodność

- składniki

- obliczenia

- komputer

- Computer Science

- Konferencja

- w konsekwencji

- za

- prawo autorskie

- kryptografia

- wykazać

- To

- zależny

- oprogramowania

- urządzenie

- urządzenia

- różnicować

- dyskutować

- Odległy

- 分配

- e

- E i T

- wschodzących

- Nowa technologia

- umożliwiając

- zapewnienie

- Równość

- erik

- zapewniają

- Eter (ETH)

- eksperymentalny

- rozciągać się

- wentylator

- W razie zamówieenia projektu

- Fundamenty

- Framework

- Ramy

- gra

- Ogólne

- Gilles

- cel

- sprzęt komputerowy

- Najwyższa

- posiadacze

- ojczyzna

- Homeland Security

- HTTPS

- Hugo

- IEEE

- wdrożenia

- in

- niezależność

- niezależny

- Nierówności

- Informacje

- Informacja

- Indie

- instytucje

- ciekawy

- na świecie

- intrygancki

- przedstawiać

- JEGO

- JAVASCRIPT

- Pan Jian-Wei

- Jonathan

- dziennik

- Klawisz

- Labs

- Pozostawiać

- poziom

- li

- Licencja

- Lizbona

- Główny

- utrzymanie

- matematyka

- Matthew

- Maksymalna szerokość

- znaczenie

- pomiary

- Pomiary

- mechanika

- metody

- Michał

- minimalny

- minimum

- model

- modelowanie

- Miesiąc

- Naturalny

- Natura

- Potrzebować

- sieć

- Bezpieczeństwo sieci

- Nicolas

- Nie

- z naszej

- of

- Omar

- on

- tylko

- koncepcja

- operacyjny

- operacje

- optymalizacja

- or

- oryginalny

- pakiet

- stron

- PAN

- Papier

- Papiery

- cząstka

- wykonać

- perspektywa

- Piotr

- fizyczny

- plato

- Analiza danych Platona

- PlatoDane

- teraźniejszość

- prezenty

- premia

- Zasady

- Obrady

- przetwarzanie

- Programowanie

- protokół

- protokoły

- Sprawdzony

- publiczny

- Klucz publiczny

- opublikowany

- wydawca

- Kwant

- Komputer kwantowy

- kryptografia kwantowa

- informacja kwantowa

- Mechanika kwantowa

- superpozycja kwantowa

- systemy kwantowe

- R

- Rafael

- przypadkowy

- RAY

- real

- zmniejszyć

- referencje

- poleganie

- pozostały

- szczątki

- Zasoby

- ograniczony

- przeglądu

- ROBERT

- robotyka

- s

- scenariusz

- nauka

- SDP

- bezpieczeństwo

- Poszukuje

- wybrany

- ustawienie

- ściąganie

- Syjam

- uproszczony

- Tworzenie

- obowiązuje

- swoiście

- Stan

- Zjednoczone

- statystycznie

- Stephen

- Nadal

- przechowywanie

- taki

- sumy

- przełożony

- nałożenie

- Sympozjum

- system

- systemy

- T

- Technologies

- Technologia

- Testowanie

- że

- Połączenia

- ich

- teoretyczny

- teoria

- to

- trzy

- A zatem

- Tim

- Tytuł

- do

- Toolbox

- transakcje

- zaufany

- typy

- dla

- na

- URL

- używany

- Użytkownicy

- za pomocą

- różnorodny

- wersja

- Przeciw

- przez

- NARUSZENIE

- Tom

- W

- chcieć

- we

- Podczas

- w

- w ciągu

- świadkami

- wilk

- Praca

- rok

- zefirnet