Witamy ponownie w czwartej części naszej serii blogów na temat Odzyskiwanie księgi głównej geneza. Naszym celem jest zbadanie wielu przeszkód technicznych napotykanych podczas tworzenia usługi odzyskiwania nasion oraz tego, w jaki sposób Ledger Recover, dostarczany przez Coincover, rozwiązuje je dzięki bezpiecznemu projektowi i infrastrukturze.

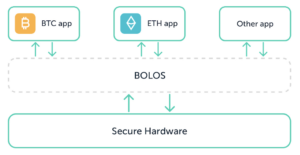

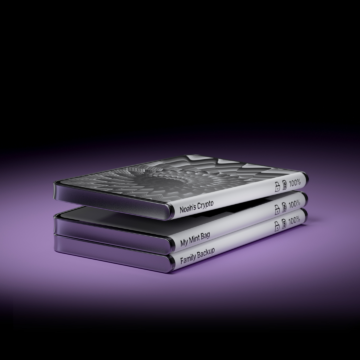

W poprzednich częściach wyjaśniliśmy, jak może wyglądać entropia frazy tajnego odzyskiwania podzielony na wiele udziałów (lub fragmentów), następnie wysyłane do zaufanych dostawców kopii zapasowych, i w końcu bezpiecznie przechowywane przy jednoczesnym zachowaniu najwyższego poziomu bezpieczeństwa.

Następne pytanie, które możesz teraz zadać, brzmi: w jaki sposób Ledger Recover może chronić entropię frazy Secret Recovery bez wprowadzania kolejnego dodatkowego mechanizmu opartego na tajnych danych, takiego jak hasło, uwierzytelnianie dwuskładnikowe lub podobne? Zwłaszcza w sytuacji, gdy mogłeś utracić dostęp do wszystkich środków uwierzytelniania cyfrowego (takich jak poczta e-mail, różne portfele sprzętowe i uwierzytelniacze itp.).

Klucz do zapewnienia użytkownikom Ledger Recover pełnej kontroli nad odblokowywaniem ich sekretów leży w wykorzystując swoją tożsamość, co jest podstawową istotą własności.

W tej części się zagłębimy weryfikacja tożsamości mechanizmy umożliwiające samodzielny dostęp do kopii zapasowej i tylko ty. Zacznijmy od kilku definicji.

Elementarz na temat weryfikacji tożsamości

weryfikacja tożsamości to proces potwierdzania dokładności i legalności deklarowanej tożsamości danej osoby. Polega na weryfikacji danych osobowych z zaufanych źródeł, jakimi są oficjalne dokumenty. Celem jest zapobieganie oszukańczym działaniom lub nieupoważnionemu dostępowi do poufnych informacji poprzez sprawdzenie poprawności podawanej tożsamości danej osoby.

Pamiętaj, że od tej pory będziemy używać VDI akronim dla Weryfikacja tożsamości.

Czekać ! Co jeśli ktoś ukradł moje dokumenty tożsamości? Czy ta osoba byłaby w stanie przejść proces weryfikacji tożsamości?

Ledger Recover jest odporny na takie scenariusze, ponieważ w trakcie procesu porównuje kilka źródeł informacji, w tym:

- Informacje potwierdzające tożsamość: dane wyodrębnione z oficjalnego dokumentu za pomocą OCR1 technologie

- Dane biometryczne2: aktualne dane pobrane od człowieka i porównane z oficjalnymi dokumentami, w przypadku Ledger Recover – z Twoją twarzą

- Kontrola żywotności: sprawdza, czy za danymi biometrycznymi stoi prawdziwy człowiek i czy nie jest to sfałszowane

- Wywiady na żywo z innego VDI usługodawcy.

Przechodzenie przez VDI Proces ten będzie wymagał nakręcenia krótkiego filmu i postępowania zgodnie z instrukcjami, aby umożliwić systemowi przechwycenie wystarczających informacji potwierdzających, że faktycznie jesteś posiadaczem przedstawionych dokumentów tożsamości.

Opanuj swój sekret: Ledger Recover daje Ci siłę jako ostateczny klucz

W Ledger promujemy samodzielność i indywidualną autonomię, dlatego weryfikacja tożsamości (VDI) jest kluczowym elementem Ledger Recover.

Wykorzystując VDI, Ledger Recover, dostarczany przez Coincover, zapewnia, że jako właściciel konta masz pełną kontrolę nad procesem odzyskiwania, zamiast polegać na metodach odzyskiwania środków społecznościowych, które wymagają zaangażowania innych lub wielu stron.

Jedna z kluczowych zalet VDI polega na tym, że wykorzystuje on wydany przez rząd dokument identyfikacyjny, który zazwyczaj jest bezpiecznie przechowywany w Twoim posiadaniu i łatwo dostępny. Oznacza to, że możesz śmiało uwierzytelnić swoją tożsamość, bez konieczności polegania na podmiotach zewnętrznych i skomplikowanych procedurach. Jest to także jedna z niewielu form uwierzytelniania, którą można przywrócić po katastrofalnych zdarzeniach, takich jak utrata wszystkiego (dokumenty, dostęp cyfrowy itp.).

Poprzez integrację VDI w ramach samodzielnego zarządzania Ledger Recover, umożliwia Ci zachowanie pełnej kontroli nad swoimi aktywami i danymi osobowymi. Usprawniony i bezpieczny proces weryfikacji stawia na pierwszym miejscu Twoją wygodę, umożliwiając Ci pewne odzyskanie konta, przy jednoczesnym przestrzeganiu zasad samodzielnej opieki i indywidualnej autonomii.

IDV nie jest zwykłym KYC…

Proces weryfikacji tożsamości różni się od pełnego procesu Poznaj swojego klienta (KYC), ponieważ priorytetowo traktujemy minimalizację niepotrzebnego ujawniania danych osobowych. Rozumiemy znaczenie ochrony Twojej prywatności, dlatego nasza metoda weryfikacji ujawnia jedynie niezbędne dane potrzebne do potwierdzenia tożsamości, zapewniając ochronę Twoich wrażliwych danych.

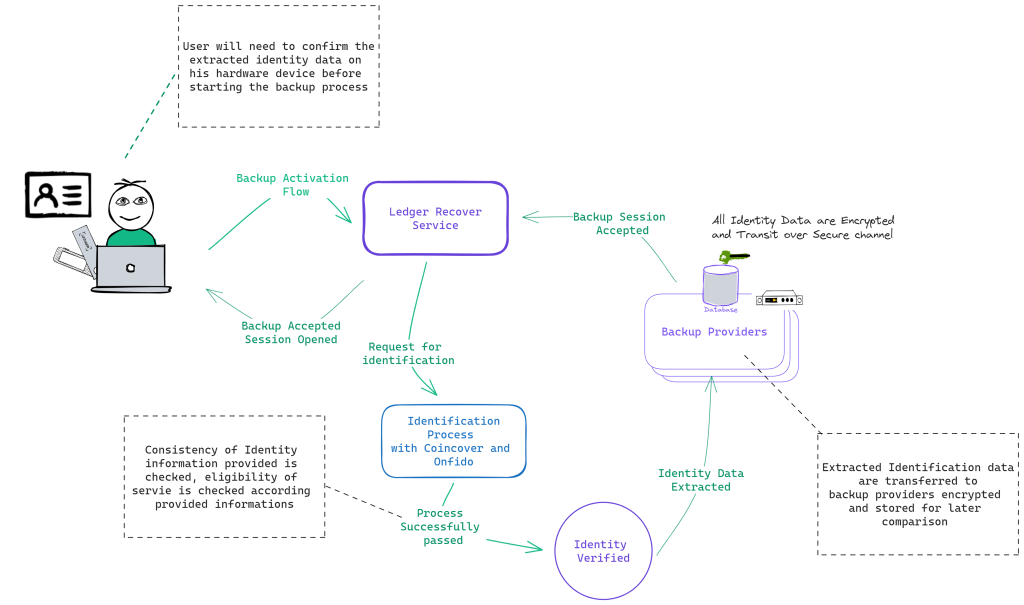

W jaki sposób Ledger Recover korzysta z dostawców usług IDV?

Podczas procesu tworzenia kopii zapasowej Ledger Recover przechwytuje dane identyfikacyjne poprzez VDI procesu identyfikacji dostawcy usług, użytkownik musi to potwierdzić na swoim urządzeniu i powiązać z udziałami w entropii Twojego Tajnego Zwrotu Odzyskiwania. Wtedy jedynym sposobem na przywrócenie kluczy prywatnych jest odblokowanie udziałów poprzez potwierdzenie swojej tożsamości dwóm z trzech dostawców kopii zapasowych za pośrednictwem dwóch niezależnych VDI usługodawcy.

Ledger Recover priorytetowo traktuje bezpieczeństwo i dokładność VDI, dlatego zatrudnia niezależnych VDI dostawcy usług, a mianowicie Coincover i Tessi, którzy wykorzystują technologię Digital IDV odpowiednio firm Onfido i Veridas.

Odzyskiwanie księgi głównej VDI Dostawcy usług są znani ze swojej wiedzy specjalistycznej i najnowocześniejszych rozwiązań w zakresie VDI branży, co czyni je idealnym wyborem dla rygorystycznego procesu weryfikacji. Zarówno Onfido, jak i Veridas opierają się na przestarzałych technologiach Atak prezentacyjny3 Wykrywanie (PAD) poziom 2 test przeprowadzony przez iBeta Quality Assurance.

Korzystając z wielu dostawców usług IDV, Ledger Recover zapewnia solidny i dokładny model procesu weryfikacji, ponieważ każdy dostawca oferuje unikalną perspektywę i zestaw algorytmów.

Wielokrotność VDIs to podstawowy mechanizm, dzięki któremu Ledger Recover gwarantuje, że żądanie Przywrócenia pochodzi od uprawnionego użytkownika. Jednak prawidłowe wdrożenie tego powoduje wiele pytań i dodatkowych względów bezpieczeństwa:

Co jednak w sytuacji, gdy obaj dostawcy usług IDV nie osiągną konsensusu?

Czy ten proces jest odporny na czas?

Co się stanie, jeśli zmienię wygląd między kopią zapasową a przywracaniem?

Jak mogę się upewnić, że wykonuję IDV dla odpowiedniego urządzenia i materiału siewnego?

Konkretnie, jak to wszystko działa w Ledger Recover? Przyjrzyjmy się niektórym szczegółom implementacji, które odpowiadają na te pytania.

Skomplikowanie weryfikacji tożsamości w ramach odzyskiwania księgi

Jak omówiono w częściach 1–3 tej serii postów na blogu, Ledger Recover posiada silne mechanizmy kryptograficzne umożliwiające dzielenie, dystrybucję, przechowywanie, gromadzenie i ponowne składanie udziałów materiału siewnego na Twoim urządzeniu. Za pomocą VDI zezwolenie na przywrócenie materiału siewnego wprowadza dwie szerokie kategorie wyzwań:

- Kiedy nastąpi odzyskanie, zweryfikuj, czy jesteś prawowitym właścicielem sekretu

- Ustanowienie silnego powiązania między Twoją tożsamością a udziałami przez cały cykl życia udziałów

Wiążąca tożsamość, udziały i urządzenia

Głównym celem wiązania Tożsamości i Udziałów jest zapewnienie, że udziały zostaną wydane wyłącznie wtedy, gdy prawdziwy człowiek udowodni swoją tożsamość, własność udziału i potwierdzi swoją zgodę na zaufanym urządzeniu. Celem jest również uniemożliwienie osobie atakującej (zewnętrznej lub wewnętrznej) przechwycenia lub zmodyfikowania jakichkolwiek etapów procesów tworzenia kopii zapasowych lub przywracania i przekierowania na własne urządzenia.

Aby zapewnić to powiązanie, Ledger Recover wprowadza kilka mechanizmów ściśle wiążących weryfikowaną tożsamość z udziałami i używanym urządzeniem.

Dane potwierdzające na samym początku procesu tworzenia kopii zapasowych i odzyskiwania

Poświęćmy chwilę na wyjaśnienie, dlaczego przechowywane są dane dotyczące Twojej tożsamości i w jaki sposób są one wykorzystywane, aby mieć pewność, że zawsze masz kontrolę nad tym, co dzieje się w procesie.

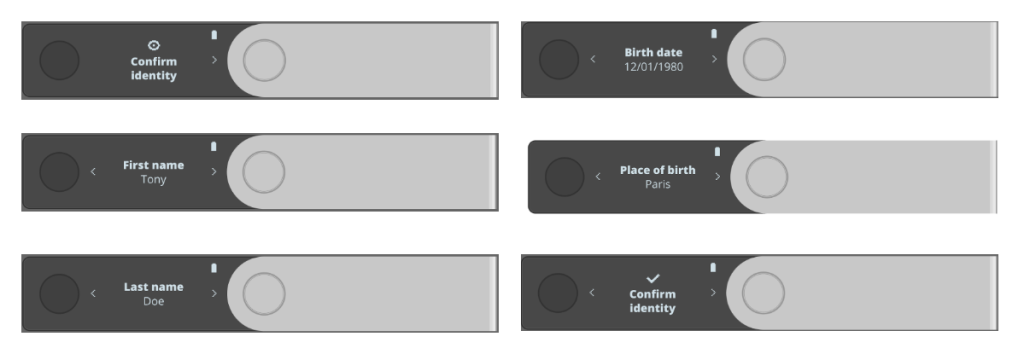

Podczas procesu tworzenia kopii zapasowej, po po wyraźnym zezwoleniu na korzystanie z usługi Ledger Recover na swoim urządzeniu sprzętowym i zdał VDI kroki, zostaniesz poproszony o potwierdzenie na zaufanym wyświetlaczu, że dzięki OCR skutecznie pobrano prawidłowe informacje z Twojego oficjalnego dokumentu.

Jeśli są one dla Ciebie prawidłowe, możesz potwierdzić proces tworzenia kopii zapasowej/przywracania i zezwolić na tworzenie kopii zapasowych/przywracanie udziałów zaszyfrowanych Seed.

To potwierdzenie na urządzeniu umożliwia korzystanie z niektórych kluczowych funkcji zabezpieczeń dla Ledger Recover:

- Rejestruje Twoją wyraźną zgodę na tworzenie kopii zapasowych/przywracanie udziału

- Umożliwia sprawdzenie na zaufanym urządzeniu sprzętowym poprawności powiązania Twoich udziałów z Twoją tożsamością.

- Umożliwia systemowi powiązanie Twojego urządzenia z bieżącymi sesjami tworzenia kopii zapasowych/przywracania, tak aby zamiast tego nie można było używać żadnego innego urządzenia.

Po tym etapie każdy udział jest wysyłany bezpiecznym kanałem do każdego Dostawcy kopii zapasowych i silnie powiązany z potwierdzonymi danymi tożsamości.

Jest to bezpośrednie zastosowanie wspólnych zasad Ledgera, polegających na jasnym podpisywaniu wszystkich interakcji i umożliwianiu „Nie ufaj, sprawdź”.

Akcje wiążące i IDV

Jak wspomniano w części 3, każdy udział jest szyfrowany w stanie spoczynku przez dostawcę kopii zapasowych przy użyciu tożsamości bezpośrednio w module HSM. Odbywa się to podczas fazy tworzenia kopii zapasowej SRP.

Aby zabezpieczyć fazę przywracania i zaufać tożsamości użytej do zwolnienia udziału, cała komunikacja z VDI dostawcy usług są zabezpieczeni (szyfrowani i uwierzytelniani) oraz wszystkie wiadomości otrzymane od dostawców usług IDV są podpisane. Podpis ten jest kontrolowany bezpośrednio w module HSM każdego dostawcy kopii zapasowych, przed wewnętrznym odszyfrowaniem udziału.

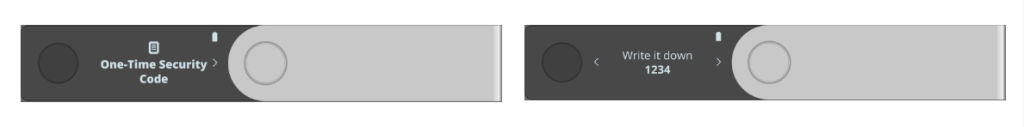

Jednorazowy kod bezpieczeństwa

Ostatnią częścią, którą należy chronić, jest VDI sam proces. Osoba atakująca mająca kontrolę nad Twoim wyświetlaczem i w jakiś sposób kradnąca Twoje dane uwierzytelniające, może spróbować zmusić Cię do przekazania VDI aby przywrócić Twoje nasiona na swoim urządzeniu.

Dlatego też proces przywracania księgi głównej został zaprojektowany tak, aby był odporny na scenariusze ataku typu Man-in-the-Middle, tworząc silne powiązanie między urządzeniem sprzętowym inicjującym odzyskiwanie a serwerem VDI procesu, przy użyciu jednorazowego kodu zabezpieczającego.

Mówiąc dokładniej, jednorazowy kod zabezpieczający to kod uzyskany ze wspólnego sekretu pomiędzy modułem HSM dostawcy kopii zapasowych księgi a urządzeniem sprzętowym. Jednorazowy kod zabezpieczający jest generowany zarówno po stronie modułu HSM, jak i na urządzeniu sprzętowym, dlatego kod ten nie może zostać przechwycony, ponieważ nigdy nie jest przesyłany. Ten kod jest unikalny, można go użyć tylko raz, jest powiązany z Twoją sesją i urządzeniem i będzie się zmieniać przy każdej próbie odzyskania.

Po wygenerowaniu tego kodu zostanie on wyświetlony tylko raz na Twoim urządzeniu: zapisz to ostrożnie; będzie potrzebny na początku procesu identyfikacji, ale nigdy więcej nie będzie pokazywany. Ten kod zostanie poproszony podczas sprawdzania aktywności i zweryfikowany. Wszelkie niepowodzenia w tym miejscu spowodują przerwanie próby odzyskania.

Księga Odzyskaj złotą zasadę bezpieczeństwa

Wszystkie sesje tworzenia kopii zapasowych i przywracania powinny rozpoczynać się od podłączenia urządzenia i wygenerowania jednorazowego kodu bezpieczeństwa. Nigdy nie wykonuj IDV dla Ledger Recover, jeśli wcześniej nie wygenerowałeś tego jednorazowego kodu bezpieczeństwa na swoim urządzeniu!

weryfikacja tożsamości

Ledger Recover opiera się na wielu niezależnych źródłach w celu uzyskania kompleksowej i rzetelnej oceny Twojej tożsamości oraz rzetelnej oceny Twojej tożsamości i zapewnia niezwykle wysoki poziom pewności co do tożsamości użytkownika wchodzącego w interakcję z systemem. Przyjrzyjmy się szczegółom dot VDI sama.

Proces tworzenia kopii zapasowej

Połączenia VDI proces tworzenia kopii zapasowej jest prosty. Celem jest zapewnienie powiązania prawdziwej tożsamości z właściwymi udziałami. Warunkiem otwarcia sesji kopii zapasowej jest dostarczenie spójnych danych w trakcie procesu: Selfie jest zgodne ze zdjęciem z Twojego dokumentu tożsamości, a Twój dokument tożsamości jest na tyle czytelny, że umożliwia wydobycie takich informacji, jak miejsce urodzenia, data urodzenia, imię, nazwisko i zdjęcie selfie.

Gdy zostanie udowodniona, że Twoja tożsamość jest spójna i możliwa do przetworzenia, dane te są następnie szyfrowane i bezpiecznie przechowywane do późniejszego porównania (zasadniczo podczas procesu odzyskiwania), a następnie skutecznie tworzona jest kopia zapasowa Twojego Tajnego Zwrotu Odzyskiwania.

Proces odzyskiwania

Proces odzyskiwania jest znacznie bardziej złożony, ponieważ sprawdza nie tylko spójność Twojej tożsamości, ale także to, czy jesteś prawowitym właścicielem udziałów.

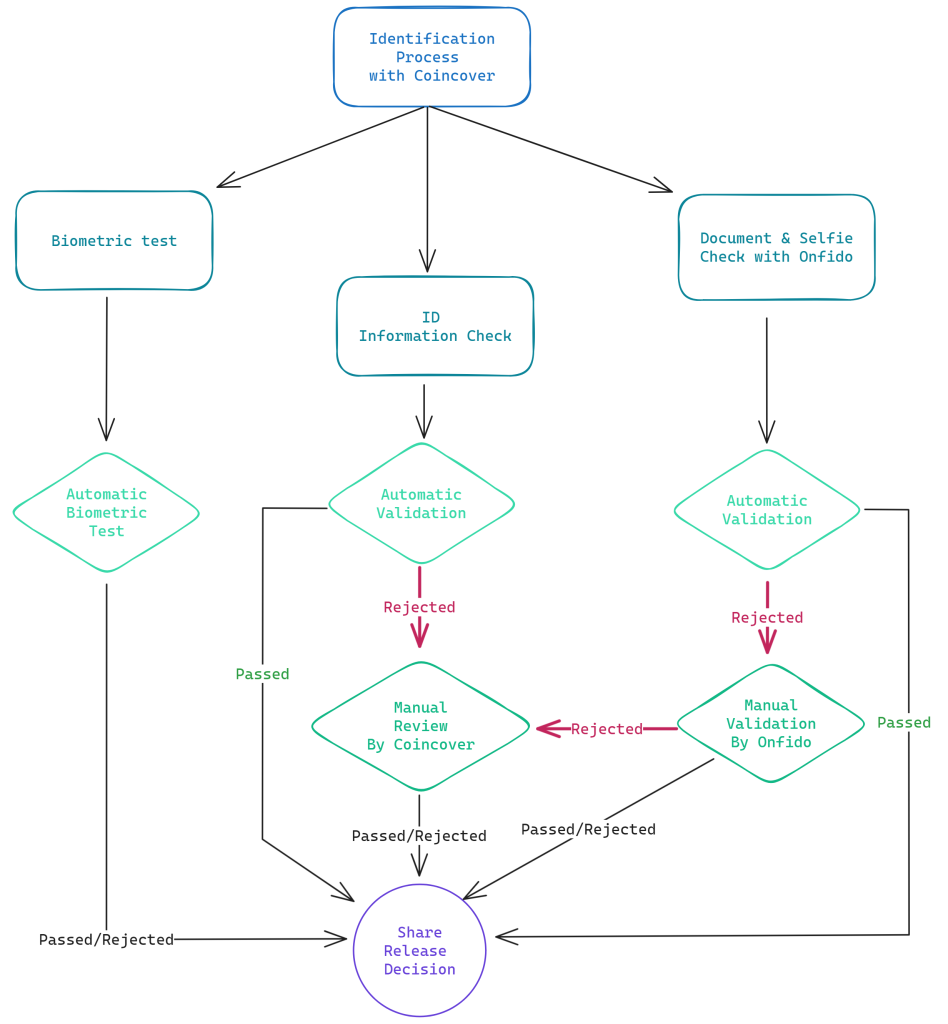

Po pierwsze, jako koncepcja centralna i wspomniana w część 3 tej serii nasz protokół opiera się na izolowaniu decyzji o zwolnieniu akcji. Oznacza to, że każdy dostawca kopii zapasowych ma swojego dedykowanego dostawcę VDI usługę akceptowania lub odrzucania żądania zwolnienia na podstawie własnego żądania VDI wynik procesu.

Aby odzyskać kopię zapasową, będziesz musiał przejść kilka testów, w tym dwa VDIs. Każdy VDI jest powiązany z częścią twojej entropii, która jest niezależnie uwalniana, jeśli identyfikacja się powiedzie.

Proces weryfikacji tożsamości u dostawcy Coincover Backup

Jedna część entropii Twojego Secret Recovery Phrase jest powierzona Coincover jako dostawcy kopii zapasowych. Coincover zapewnia również część Usługi Identyfikacji we współpracy z Onfido. Na tym etapie będziesz musiał dostarczyć zdjęcie swojego dokumentu tożsamości i nagrać film z różnymi instrukcjami.

Następnie proces przechodzi przez 3 różne walidacje:

- Test biometryczny : Porównanie selfie wykonanego podczas tworzenia kopii zapasowej i wideo. To sprawdzenie jest automatycznie potwierdzane.

- Kontrola spójności informacji identyfikacyjnych : Porównanie informacji wyodrębnionych z dokumentu identyfikacyjnego z informacjami dostarczonymi podczas tworzenia kopii zapasowej.

- Kontrola spójności dokumentu tożsamości i wideo : sprawdź autentyczność filmu i zgodność ze zdjęciem z dokumentu tożsamości oraz selfie pobranym z filmu.

Te trzy etapy przechodzą automatyczną weryfikację i, jeśli to konieczne, w przypadku, gdy wynik przetwarzania jest poniżej zadowalającego progu, poddawane są weryfikacji ręcznej.

Wtedy i tylko wtedy, gdy wszystkie te weryfikacje okażą się rozstrzygające, zabezpieczony udział zostanie ostatecznie zwolniony dla tego Dostawcy Zapasowego.

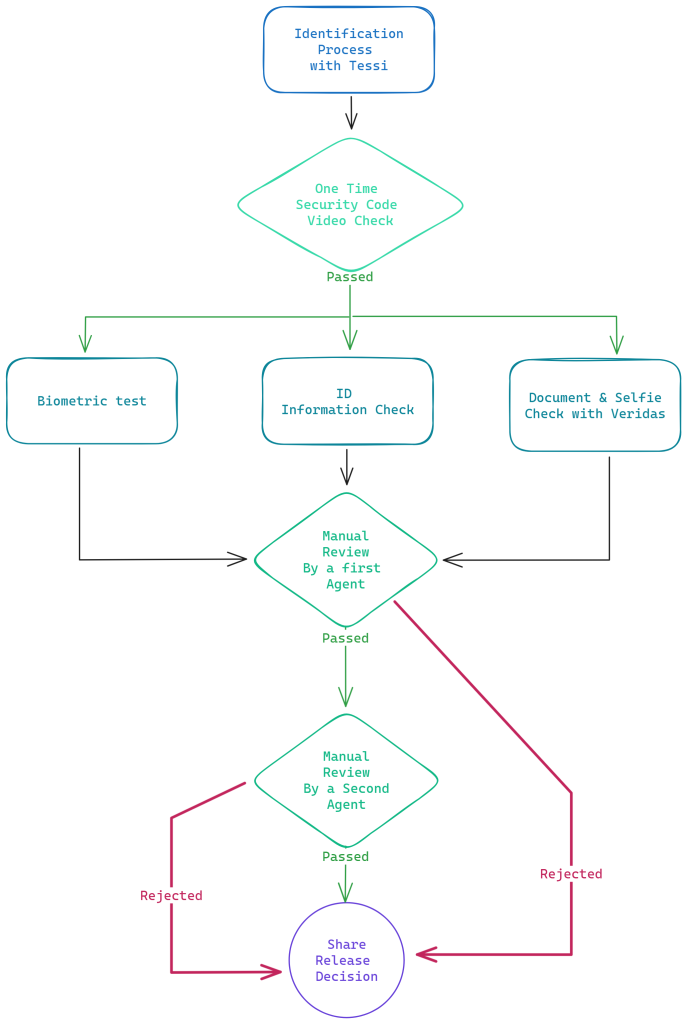

Proces weryfikacji tożsamości z Ledgerem jako dostawcą kopii zapasowych

Ledger jako dostawca kopii zapasowych korzysta z usług Tessi w celu sprawdzenia Twojej tożsamości, gdy poprosisz o przywrócenie entropii. U tego drugiego dostawcy kopii zapasowych plik VDI różni się w kilku kluczowych aspektach, o których należy wspomnieć:

- Każda identyfikacja wiąże się z dwie ręczne weryfikacje prowadzone przez przeszkolonych agentów. Ci przeszkoleni agenci upewnią się, że Twoja prośba jest autentyczna i uzasadniona.

- Wprowadza silny mechanizm powiązania urządzenia z sesją, tzw Jednorazowy kod bezpieczeństwa opisano w poprzedniej sekcji. Dzięki temu masz pewność, że skutecznie uruchamiasz plik VDI proces stworzony specjalnie dla Twojego urządzenia.

Ręczna weryfikacja identyfikacji

Jak wspomniano, godnym uwagi aspektem tego procesu jest to, że obejmuje on weryfikację dostarczonych danych przez człowieka. Podobnie jak w przypadku testów wspomnianych wcześniej dla dostawcy kopii zapasowych Coincover, weryfikacja ta jest przeprowadzana oddzielnie przez dwóch odrębnych i niepowiązanych agentów.

Jeśli – i tylko wtedy – wszystkie te weryfikacje okażą się rozstrzygające, zabezpieczony udział zostanie ostatecznie zwolniony dla tego Dostawcy Zapasowego.

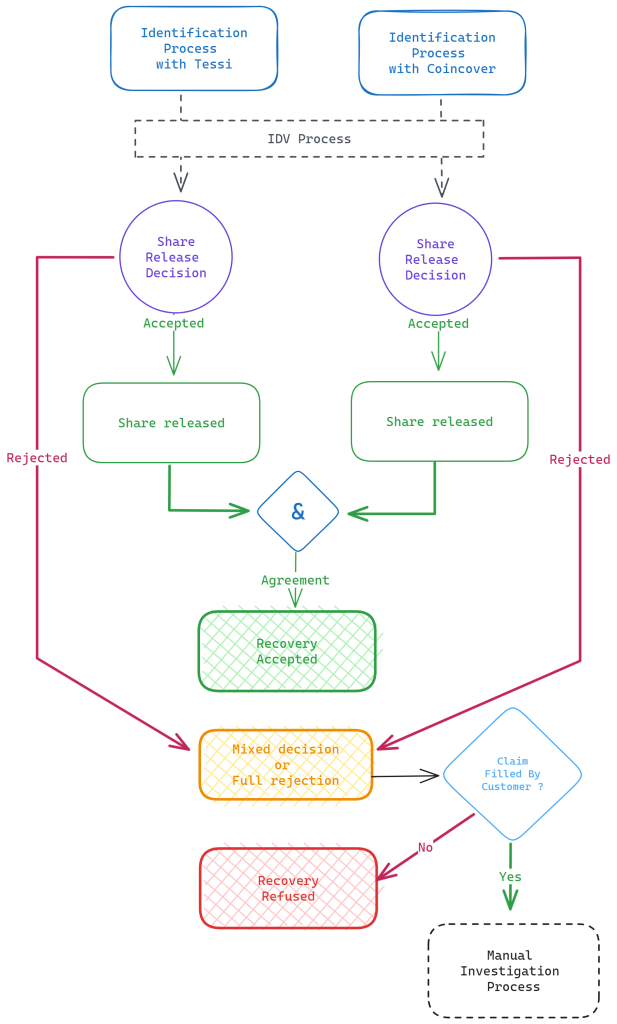

Konsolidacja decyzji

Po uruchomieniu dwóch proponowanych VDIs, system konsoliduje wyniki procesów weryfikacji. Możliwych jest tutaj kilka scenariuszy:

- Pomyślnie przeszedłeś dwa procesy weryfikacji: odzyskiwanie zostało zaakceptowane, a dwa udziały zostały wysłane bezpiecznym kanałem do Twojego urządzenia.

- Otrzymałeś mieszaną lub pełną odmowę od obu VDIsi i zdecydowałeś się nie prosić o ręczne dochodzenie: Twoje odzyskiwanie zostało przerwane.

- Otrzymałeś mieszaną lub pełną odmowę od obu VDIsi i zdecydowałeś się złożyć wniosek, aby kontynuować proces odzyskiwania: rozpoczyna się proces ręcznego dochodzenia (szczegóły poniżej).

Ręczny proces dochodzenia

Ręczny proces dochodzenia ma miejsce zawsze, gdy nie jesteś w stanie pomyślnie przejść VDI testów i prosisz o głębszą ocenę swojej prośby. Na tym etapie istnieje wzmocniony proces weryfikacji, który umożliwi Ci bezpieczny dostęp do Twojego sekretu.

Ręczny proces dochodzenia jest przeprowadzany przez Coincover. Jego głównym celem jest precyzyjne określenie przyczyny VDI proces się nie powiódł i zbierz wszelkie dodatkowe istotne i uzasadnione elementy, które mogą rozwiązać pierwotny problem.

Osiąga się to poprzez wykonanie trzeciego VDI za pomocą innego niezależnego dostawcy usług IDNow, po którym następuje rozmowa wideo ze specjalistą ds. identyfikacji przeszkolonym w ustalaniu, czy VDI odbywa się pod dowolnymi ograniczeniami.

Podczas tego czatu wideo możesz zostać wyraźnie poproszony o potwierdzenie powodów trwającego procesu identyfikacji. Dodatkowo możesz zostać poproszony o wykonanie szeregu losowych działań mających na celu wykrycie wszelkich ataków manipulacyjnych lub prezentacyjnych, takich jak:

- Trzymając dokument tożsamości, który ma zostać uchwycony przez kamerę, kładąc palec na części dowodu tożsamości istotnej dla bezpieczeństwa; lokalizacja ta jest zmienna i ustalana losowo;

- Odpowiadanie na losowo generowane pytania;

- Wykonywanie nietypowych ruchów.

Co się stanie, jeśli trzeci IDV nadal nie powiedzie się z uzasadnionego powodu?

Gdy przyczyną niepowodzenia VDIzostanie zidentyfikowany, badacz Coincover skontaktuje się z Tobą, aby zebrać wszystkie niezbędne dokumenty na poparcie Twojego roszczenia. W stosownych przypadkach w procesie dochodzenia może uczestniczyć urzędnik prawny, który:

- Spotkać się z Tobą fizycznie, aby potwierdzić Twoją tożsamość i zgłosić roszczenie; i/lub

- Potwierdź oficjalne dokumenty dostarczone na poparcie Twojego roszczenia.

Przepisy IDV dotyczące danych i prywatności

Twój VDI dane są gromadzone i przetwarzane przez Ledger Recover zgodnie z przepisami dotyczącymi prywatności, w szczególności europejskim ogólnym rozporządzeniem o ochronie danych.

Ledger gromadzi wyłącznie to, co jest absolutnie niezbędne do sprawdzenia Twojej tożsamości, tj. dane pobrane z Twojego dokumentu tożsamości (imię, nazwisko, data i miejsce urodzenia), selfie (wyciągnięte z nagrania wideo) oraz, na żądanie odzyskania, zdjęcie swój dokument tożsamości.

Zgodnie z naszą polityką przechowywania danych, Twoje VDI dane są bezpiecznie przechowywane do momentu wypisania się z usługi, a następnie archiwizowane w bazie danych o ściśle ograniczonym dostępie wyłącznie na potrzeby postępowania sądowego.

Bezpieczeństwo odgrywa kluczową rolę w ochronie Twojej prywatności, dlatego dokładamy wszelkich starań, aby obchodzić się z Twoimi danymi ze szczególną ostrożnością. W tym celu wdrożyliśmy wszelkie niezbędne środki techniczne i organizacyjne mające na celu zabezpieczenie i zabezpieczenie VDI informacje, które o Tobie posiadamy. Dlatego też Twoje dane identyfikacyjne nigdy nie są przechowywane w naszym systemie w postaci zwykłego tekstu. Podczas transportu przetwarzane są w bezpiecznej i izolowanej strefie infrastruktury z kontrolą dostępu i stałym monitorowaniem.

Aby dowiedzieć się więcej o tym, jak Ledger zarządza Twoimi danymi i Twoimi prawami, sprawdź naszą Politykę Prywatności. Więcej informacji na temat praktyk ochrony danych Coincover można znaleźć na stronie Polityka prywatności Coincover.

Niezupełnie koniec: prawie wniosek

Oto jesteśmy na końcu realizacja częścią naszej serii blogów. W tej części widzieliśmy, jak Ledger Recover wykorzystuje Twoją tożsamość jako ostateczny klucz do odblokowania kopii zapasowej. Widzieliśmy jak VDI jest używany w Ledger Recover, udoskonalony w porównaniu z istniejącymi dostawcami, a także dotknęliśmy niektórych środków zaradczych stosowanych w celu zabezpieczenia VDI samego siebie, upewniając się, że żaden napastnik, zarówno zewnętrzny, jak i wewnętrzny, nie będzie w stanie wdrożyć ataków typu man-in-the-middle na weryfikację.

Dziękuję i gratuluję przeczytania aż do tej długiej części! Powinieneś teraz mieć szczegółowy obraz bezpieczeństwa i szczegółów implementacji Ledger Recover, rozumiejąc, w jaki sposób samodzielna opieka szła w parze z wygodą i bezpieczeństwem. Wierzymy, że opracowaliśmy rozwiązanie, które pomoże użytkownikom Ledger Recover lepiej zarządzać swoimi tajnymi frazami odzyskiwania bez uszczerbku dla bezpieczeństwa i samodzielnej opieki.

Ale to nie koniec (podpowiedź w tytule). Produkt zabezpieczający jest niczym, jeśli nie obsługuje się go bezpiecznie… Jak działa Ledger Recover, aby zapewnić niezniszczalność zabezpieczeń systemu? Na to właśnie postaramy się odpowiedzieć w części 5 serii blogów Genesis of the Ledger Recover: Bezpieczeństwo operacyjne.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Motoryzacja / pojazdy elektryczne, Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- ChartPrime. Podnieś poziom swojej gry handlowej dzięki ChartPrime. Dostęp tutaj.

- Przesunięcia bloków. Modernizacja własności offsetu środowiskowego. Dostęp tutaj.

- Źródło: https://www.ledger.com/blog/part-4-genesis-of-ledger-recover-controlling-access-to-the-backup-identity-verification

- :ma

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 1

- 121

- a

- Zdolny

- O nas

- Akceptuj

- zaakceptowany

- dostęp

- dostępny

- zgodność

- Konto

- precyzja

- osiągnięty

- działania

- zajęcia

- Dodatkowy

- do tego

- przylegający

- Zalety

- Po

- ponownie

- przed

- agentów

- wymierzony

- Algorytmy

- Wszystkie kategorie

- dopuszczać

- dozwolony

- Pozwalać

- pozwala

- prawie

- wzdłuż

- również

- zawsze

- an

- i

- i infrastruktura

- Inne

- odpowiedź

- każdy

- Zastosowanie

- SĄ

- AS

- zapytać

- aspekt

- aspekty

- Aktywa

- powiązany

- zapewnienie

- At

- atakować

- Ataki

- Autentyczny

- uwierzytelniać

- uwierzytelniony

- Uwierzytelnianie

- autentyczność

- autoryzować

- automatycznie

- automatycznie

- uniknąć

- z powrotem

- poparcie

- backup

- na podstawie

- Gruntownie

- BE

- być

- zanim

- Początek

- za

- jest

- uwierzyć

- poniżej

- Ulepsz Swój

- pomiędzy

- związania

- wiążący

- biometria

- narodziny

- Blog

- obie

- związany

- Przynosi

- szeroki

- Budowanie

- ale

- by

- aparat fotograficzny

- CAN

- zdobyć

- Zajęte

- przechwytuje

- który

- prowadzone

- walizka

- katastrofalny

- kategorie

- Spowodować

- centralny

- pewność

- Dyplomowani

- wyzwania

- zmiana

- Kanał

- ZOBACZ

- Wykrywanie urządzeń szpiegujących

- wybory

- roszczenie

- twierdził,

- jasny

- dokładnie

- kod

- Coincover

- współpraca

- zbierać

- zbiera

- przyjście

- zobowiązany

- wspólny

- Komunikacja

- porównać

- w porównaniu

- porównanie

- kompletny

- kompleks

- spełnienie

- skomplikowane

- składnik

- wszechstronny

- kompromis

- pojęcie

- warunek

- przeprowadzone

- ufnie

- Potwierdzać

- potwierdzenie

- ZATWARDZIAŁY

- Podłączanie

- Zgoda

- zgoda

- Rozważania

- zgodny

- Konsoliduje

- stały

- skontaktuj się

- kontynuować

- kontrola

- kontrolowanych

- kontrolowania

- wygoda

- rdzeń

- skorygowania

- potwierdzać

- mógłby

- stworzony

- Tworzenie

- Listy uwierzytelniające

- istotny

- kryptograficzny

- Aktualny

- klient

- pionierski nowatorski

- dane

- Ochrona danych

- Baza danych

- Data

- postanowiła

- Decyzje

- dedykowane

- głębiej

- definicje

- sięgać

- Pochodny

- opisane

- Wnętrze

- zaprojektowany

- szczegółowe

- detale

- Ustalać

- ustalona

- urządzenie

- urządzenia

- różne

- cyfrowy

- kierować

- bezpośrednio

- ujawnienie

- Wyświetlacz

- odrębny

- rozprowadzać

- do

- dokument

- dokumenty

- robi

- zrobić

- na dół

- podczas

- e

- każdy

- Wcześniej

- Wcześnie

- faktycznie

- element

- zatrudnia

- upoważnia

- umożliwiając

- szyfrowane

- zakończenia

- dość

- zapewnić

- zapewnia

- zapewnienie

- podmioty

- szczególnie

- istota

- niezbędny

- Eter (ETH)

- europejski

- ewaluację

- wydarzenia

- Każdy

- wszystko

- Przede wszystkim system został opracowany

- ekspertyza

- Wyjaśniać

- wyjaśnione

- odkryj

- zewnętrzny

- dodatkowy

- wyciąg

- niezwykle

- Failed

- nie

- Brak

- Korzyści

- kilka

- wypełniać

- Film

- W końcu

- palec

- i terminów, a

- obserwuj

- następnie

- W razie zamówieenia projektu

- formularze

- Czwarty

- Framework

- nieuczciwy

- od

- pełny

- w pełni

- Ogólne

- ogólne dane

- Ogólne rozporządzenie o ochronie danych

- wygenerowane

- generujący

- Geneza

- Go

- cel

- Goes

- Złoty

- przyznanie

- Prowadzenie

- Wydarzenie

- sprzęt komputerowy

- urządzenie sprzętowe

- Portfele na sprzęt

- Have

- mający

- pomoc

- tutaj

- Wysoki

- Najwyższa

- jego

- przytrzymaj

- posiadacz

- W jaki sposób

- HTTPS

- człowiek

- Przeszkody

- i

- ID

- idealny

- Identyfikacja

- zidentyfikowane

- zidentyfikować

- tożsamość

- weryfikacja tożsamości

- VDI

- if

- wdrożenia

- realizacja

- realizowane

- wykonawczych

- znaczenie

- in

- Włącznie z

- niezależny

- niezależnie

- indywidualny

- przemysł

- Informacja

- Infrastruktura

- początkowy

- Inicjuje

- wewnątrz

- zamiast

- instrukcje

- Integracja

- interakcji

- Interakcje

- wewnętrznie

- najnowszych

- wprowadzono

- Przedstawia

- wprowadzenie

- śledztwo

- angażować

- Zaangażowanie

- dotyczy

- odosobniony

- izolacja

- problem

- IT

- JEGO

- samo

- właśnie

- Klawisz

- Klawisze

- Wiedzieć

- Znaj swojego klienta

- KYC

- Nazwisko

- później

- UCZYĆ SIĘ

- Księga główna

- Regulamin

- prawowitość

- prawowity

- poziom

- wykorzystuje

- lewarowanie

- leży

- wifecycwe

- lubić

- Ograniczony

- ograniczony dostęp

- Powiązanie

- Spór

- relacja na żywo

- dane na żywo

- Żywotność

- lokalizacja

- Popatrz

- utraty

- stracił

- zrobiony

- Główny

- utrzymać

- utrzymanie

- robić

- Dokonywanie

- mężczyzna

- zarządzanie

- zarządza

- Manipulacja

- podręcznik

- wiele

- dopasowane

- Maksymalna szerokość

- Może..

- znaczy

- środków

- mechanizm

- Mechanizmy

- Poznaj nasz

- wzmiankowany

- wiadomości

- metoda

- metody

- Środkowy

- może

- minimalizowanie

- mieszany

- model

- modyfikować

- moment

- monitorowanie

- jeszcze

- Ruchy

- dużo

- wielokrotność

- my

- Nazwa

- mianowicie

- niezbędny

- Potrzebować

- potrzebne

- nigdy

- Następny

- Nie

- dostojnik

- nic

- już dziś

- cel

- uzyskać

- OCR

- of

- Oficer

- urzędnik

- on

- pewnego razu

- ONE

- Onfido

- trwający

- tylko

- koncepcja

- działać

- przeciwny

- or

- zamówienie

- organizacyjny

- Inne

- Pozostałe

- ludzkiej,

- na zewnątrz

- wydajność

- koniec

- własny

- właściciel

- własność

- ścieżka

- Papiery

- część

- szczególny

- strony

- strony

- przechodzić

- minęło

- Hasło

- wykonać

- wykonywane

- wykonywania

- osoba

- osobisty

- perspektywa

- faza

- Zwroty

- obraz

- Miejsce

- wprowadzanie

- Równina

- plato

- Analiza danych Platona

- PlatoDane

- odgrywa

- Proszę

- polityka

- posiadanie

- możliwy

- Post

- praktyki

- precyzyjnie

- presentation

- zapobiec

- poprzedni

- elementarz

- Zasady

- Priorytet

- prywatność

- prywatny

- Klucze prywatne

- procedury

- wygląda tak

- obrobiony

- procesów

- przetwarzanie

- Produkt

- promować

- zaproponowane

- chronić

- chroniony

- ochrona

- protokół

- Sprawdzony

- zapewniać

- pod warunkiem,

- dostawca

- dostawców

- zapewnia

- cel

- cele

- jakość

- pytanie

- pytania

- Randomizowane

- generowane losowo

- dosięgnąć

- Czytający

- real

- powód

- Przyczyny

- Odebrane

- rekord

- dokumentacja

- Recover

- regeneracja

- odnosić się

- regularny

- Regulacja

- regulamin

- zwolnić

- wydany

- uwalniając

- rzetelny

- polegać

- opierając się

- szczątki

- Słynny

- zażądać

- wymagać

- sprężysty

- odpowiednio

- REST

- przywracać

- przywrócone

- przywrócenie

- dalsze

- zatrzymany

- retencja

- ujawnia

- prawo

- prawa

- rygorystyczny

- krzepki

- Rola

- run

- bieganie

- zabezpieczenie

- scenariusze

- druga

- Tajemnica

- Sekcja

- bezpieczne

- zabezpieczone

- bezpiecznie

- bezpieczeństwo

- Środki bezpieczeństwa

- nasienie

- widziany

- Opieka własna

- Ja

- wrażliwy

- wysłany

- Serie

- usługa

- Usługodawca

- usługodawcy

- Usługi

- Sesja

- Sesje

- zestaw

- kilka

- Share

- shared

- Akcje

- powinien

- pokazane

- bok

- podpisywanie

- podobny

- sytuacja

- mały

- So

- Obserwuj Nas

- rozwiązanie

- Rozwiązania

- Rozwiązuje

- kilka

- Ktoś

- Źródła

- specjalista

- swoiście

- dzielić

- STAGE

- początek

- rozpocznie

- kradnie

- Ewolucja krok po kroku

- Cel

- Nadal

- Ukradłem

- sklep

- przechowywany

- bezpośredni

- usprawniony

- rygorystyczny

- silny

- strongly

- udany

- Z powodzeniem

- taki

- wystarczający

- wsparcie

- pewnie

- system

- stół

- Brać

- trwa

- Techniczny

- Technologies

- Technologia

- test

- Testy

- XNUMX

- dzięki

- że

- Połączenia

- ich

- Im

- następnie

- Tam.

- w związku z tym

- Te

- Trzeci

- to

- tych

- trzy

- próg

- Przez

- poprzez

- Związany

- czas

- Tytuł

- do

- wzruszony

- przeszkolony

- tranzyt

- Zaufaj

- zaufany

- próbować

- drugiej

- zazwyczaj

- ostateczny

- dla

- zrozumieć

- zrozumienie

- wyjątkowy

- odblokować

- odblokowywanie

- aż do

- niezwykły

- na

- us

- Stosowanie

- posługiwać się

- używany

- Użytkownik

- Użytkownicy

- za pomocą

- Wykorzystując

- UPRAWOMOCNIĆ

- zatwierdzony

- sprawdzanie poprawności

- uprawomocnienie

- zmienna

- różnorodny

- Weryfikacja

- weryfikacje

- zweryfikowana

- zweryfikować

- weryfikacja

- początku.

- Wideo

- video chat

- Portfele

- była

- Droga..

- we

- Co

- Co to jest

- jeśli chodzi o komunikację i motywację

- ilekroć

- czy

- który

- Podczas

- dlaczego

- będzie

- w

- w ciągu

- bez

- Praca

- workflow

- by

- jeszcze

- ty

- Twój

- siebie

- zefirnet