->

Zdjęcie: fotolia / sdecoret

Internet oferuje bogaty wybór narzędzi do celów przestępczych: narzędzia do łamania haseł i skanery podatności to tylko dwa przykłady. Jednocześnie można spotkać także aplikacje internetowe, które nadają się do naruszania prywatności — na przykład wyszukiwanie wsteczne właścicieli numerów telefonów czy osób na zdjęciu.

Narzędzia te można jednak wykorzystać nie tylko do celów przestępczych lub do ustalenia tożsamości innych osób, ale można je również wykorzystać do własnego bezpieczeństwa lub w sytuacjach awaryjnych. Na przykład narzędzia do łamania haseł są często ostatecznością, jeśli zapomniałeś ważnego hasła. Skanerów podatności można również używać we własnej sieci do wykrywania, a następnie blokowania możliwych punktów wejścia dla hakerów.

Ostrzeżenie: Łamanie haseł, a nawet szpiegowanie sieci jest dozwolone przez prawo tylko wtedy, gdy dotyczy Twoich własnych haseł i własnej sieci. Jeśli spróbujesz odszyfrować hasło innej osoby lub szpiegować inną sieć, możesz zostać pociągnięty do odpowiedzialności karnej.

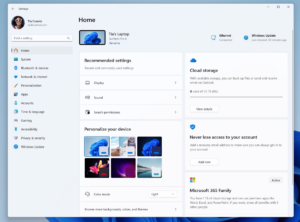

Zamień hasło systemu Windows

Edytor haseł i rejestru offline NT może także zastąpić hasła systemu Windows 10 i 11. Szczegółowy przewodnik w Internecie wyjaśnia, jak to zrobić.

IDG

Pierwszym hasłem, które należy wprowadzić po włączeniu komputera, jest zazwyczaj hasło systemu Windows. Jeśli nie znasz już tego hasła, Twoje dane nie zostaną utracone — możesz na przykład uruchomić komputer za pomocą pendrive'a lub rozruchowej płyty CD i skopiować ważne dokumenty na inny nośnik — ale zazwyczaj nie masz innego wyjścia, jak tylko ponownie zainstalować system operacyjny system.

Bezpłatne narzędzie Offline NT Password & Registry Editor oferuje wyjście. Nawet nie próbuje złamać hasła, ale po prostu nadpisuje je wybraną kombinacją znaków.

Narzędzie jest już dość stare, ostatnia wersja pochodzi z 2014 roku, ale nadal działa pod Windows 10 i 11, choć z pewnymi ograniczeniami. Na przykład komputer musi obsługiwać tryb starszej wersji podczas uruchamiania; program nie działa przy rozruchu UEFI. Ponadto dysk twardy lub dysk SSD nie może być szyfrowany za pomocą funkcji Bitlocker ani żadnego innego oprogramowania.

Należy również pamiętać, że wbudowane szyfrowanie systemu Windows, system plików EFS, jest powiązane z hasłem. Jeśli zmienisz to za pomocą Offline NT Password & Registry Editor i wcześniej zaszyfrował Twój dysk twardy, dane zostaną utracone.

Poradnik dotyczący korzystania z edytora haseł i rejestru offline NT znaleźć tutaj.

Hasła dokumentów Office

Narzędzie Advanced Office Password Recovery firmy Elcomsoft zna kilka metod złamania hasła zablokowanego pliku pakietu Office. W wersji darmowej wyszukuje hasła składające się maksymalnie z trzech liter.

IDG

Programy Microsoft 365, takie jak Word, Excel, PowerPoint itp., mogą chronić dokumenty hasłem i szyfrować. Microsoft nieco wzmacniał to szyfrowanie z każdą nową wersją.

W Internecie można zatem znaleźć całą gamę narzędzi, które potrafią złamać hasła starszych wersji Office, ale w przypadku nowszych wersji Microsoft 365 jest to prawie niemożliwe.

Jedynym wyjątkiem jest Elcomsoft Advanced Office Odzyskiwanie hasła, który może odszyfrować dokumenty ze wszystkich wersji pakietu Microsoft Office. Według producenta oprogramowanie potrafi także ustalać hasła do Wordperfect Office, Openoffice.org i kilku innych pakietów Office.

Aby proces nie trwał zbyt długo, oprogramowanie wykorzystuje jeden lub więcej procesorów graficznych. Narzędzie jest dostępne za opłatą, wersja domowa kosztuje 49 dolarów. Producent udostępnia do bezpłatnego pobrania wersję testową, która jednak wyświetla jedynie hasła o długości do trzech znaków, co i tak nie będzie wystarczające.

Dokumenty PDF zabezpieczone hasłem w programie Adobe Acrobat lub Word stanowią przypadek szczególny. Dla nich potrzebny jest osobny program, a mianowicie Elcomsoft Zaawansowane odzyskiwanie hasła do pliku PDF również za 49 dolarów. Dostępna jest również ograniczona wersja testowa tego narzędzia.

John the Ripper to program typu open source, który dzięki kilku rozszerzeniom łamie hasła z różnych formatów pakietu Office i innych programów. Może to jednak zająć kilka godzin lub nawet dni.

IDG

Alternatywą dla Elcomsoft jest darmowy program wiersza poleceń John the Ripper. Oprogramowaniem sterujesz za pomocą wiersza poleceń, więc operacja jest nieco bardziej skomplikowana. Za pomocą rozszerzeń można jednak użyć narzędzia do odszyfrowania plików Microsoft 365, a także Libre Office lub zaszyfrowanych plików ZIP.

Sprawdź, ile czasu programy Elcomsoft i Jan Rozpruwacz potrzebują czasu na ustalenie użytego hasła. Dzięki temu dowiesz się, jak bezpieczne jest Twoje hasło. Należy pamiętać, że hakerzy kryminalni mogą mieć dostęp do obecnych komputerów o dużej wydajności z kilkoma procesorami graficznymi i odpowiednio dużą mocą obliczeniową. Ich wydajność może stukrotnie przekraczać wydajność komputera PC, przynajmniej jeśli chodzi o tak specjalne zadania.

Przeskanuj własną sieć

Nmap był pierwotnie linuksowym narzędziem uruchamianym z wiersza poleceń. W międzyczasie dostępna jest również wersja dla systemu Windows z graficznym interfejsem użytkownika, co znacznie ułatwia obsługę.

IDG

Jeśli złośliwe oprogramowanie przedostanie się na Twój komputer, często będzie próbowało zainfekować także inne komputery w Twojej sieci. Jako środek zapobiegawczy możesz poddać urządzenia w swojej sieci analizie podatności. Najbardziej znanym narzędziem do tego jest oprogramowanie typu open source Nmap.

Wyszukuje otwarte porty, przez które można uzyskać dostęp do urządzenia z zewnątrz, i wnioskuje o systemie operacyjnym, jego wersji, uruchomionych usługach oraz zainstalowanej zaporze ogniowej na podstawie konfiguracji portu i innych danych. Jeśli w znalezionej konfiguracji znane są luki, haker może je wykorzystać i przejąć kontrolę nad komputerem.

Nmap jest narzędziem profesjonalnym i wymaga pewnej wiedzy na temat działania sieci. Na https://nmap.org/docs.html można znaleźć szczegółową instrukcję programu, zarówno dla wersji wiersza poleceń, jak i wersji z interfejsem Windows. Zinterpretowanie danych dostarczonych przez Nmap może wymagać przeprowadzenia badań.

Testowanie hasła Wi-Fi

Graficzny interfejs użytkownika Aircrack-ng jest bardzo rzadki. Niemniej jednak program jest trudny w użyciu i wymaga również specjalnych komponentów sprzętowych, aby w ogóle móc pobierać dane.

IDG

Bezpieczeństwo sieci Wi-Fi zależy w dużej mierze od użytego hasła. Z tego powodu hasła Wi-Fi są często bardzo długie i złożone. Aby złamać szyfrowanie Wi-Fi, konieczne jest również długotrwałe rejestrowanie i analizowanie ruchu danych pomiędzy punktem dostępowym a klientem. Alternatywnie przeprowadź atak brute-force i wypróbuj kombinacje znaków, aż uzyskasz hasło dostępu do sieci.

Narzędzie Aircrack-ng idzie w inny sposób: wyszukuje klucz wstępny, czyli klucz wymieniany między punktem dostępu a komputerem klienckim w celu szyfrowania danych. Możliwe lokalizacje to zarejestrowany ruch danych w postaci pliku lub monitorowana sieć Wi-Fi.

Aircrack-ng działa tylko z wybranymi chipsetami i antenami Wi-Fi. Nie jest też łatwy w obsłudze. Ponadto może realistycznie odszyfrować tylko krótsze hasła. Na przykład odszyfrowanie 20-cyfrowego hasła do Fritzboxa jest beznadziejne.

Jednak do testu bezpieczeństwa ta funkcja jest w sam raz: jeśli Aircrack-ng może złamać Twoje hasło Wi-Fi, jest ono za krótkie.

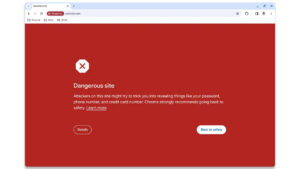

Ukrywanie swojej tożsamości w Internecie

Sieć Tor jest nadal najlepszym wyborem do poruszania się po Internecie bez wykrycia. Prawdą jest, że rejestracja za pośrednictwem Tora jest również warunkiem wstępnym odwiedzenia Dark Webu, gdzie na wielu stronach handluje się nielegalnymi towarami.

Ale Tor jest także dla wielu osób w represyjnych stanach najbezpieczniejszym sposobem uzyskiwania niewykrytego dostępu do stron internetowych, które nie są dostępne w ich własnym kraju. Tutaj, w Stanach Zjednoczonych, TOR to po prostu bezpieczny sposób na zachowanie anonimowości w Internecie. Za pośrednictwem sieci można także wysyłać e-maile czy korzystać z mediów społecznościowych – Facebook od kilku lat prowadzi własną witrynę w Dark Web.

Aby uzyskać dostęp do Tora, wszystko czego potrzebujesz to darmowy Przeglądarka Tor, dostosowaną i wstępnie skonfigurowaną wersję przeglądarki Firefox.

Jeśli chcesz być bezpieczny, użyj Live CD z dystrybucją Linuksa Tails, który umożliwia również dostęp do sieci Tor i uruchamianie za jego pomocą komputera.

Wyszukiwanie wsteczne: zdjęcia

pimeeyes to wyszukiwarka przeznaczona specjalnie do twarzy. Możesz przesłać portret na stronę internetową lub zrobić zdjęcie smartfonem, a serwis internetowy w ułamku sekundy przeszuka bazę danych w poszukiwaniu większej liczby zdjęć tej samej osoby. Następnie prezentuje znalezione zdjęcia i podaje nazwy stron internetowych, na których je znalazł.

Trzy wyszukiwania są bezpłatne, ale usługa nie podaje odpowiednich adresów internetowych. Aby je aktywować, musisz zapłacić 14.99 USD za wyszukiwanie. Na dalsze poszukiwania wykupujesz abonament, który w najtańszej wersji kosztuje 29.99 dolarów miesięcznie.

Google oferuje również podobną usługę bezpłatnie. Wyszukiwarka oferuje wyszukiwanie obrazów pod adresem www.google.com/imghp. Jeśli klikniesz symbol aparatu po prawej stronie pola wyszukiwania, możesz przesłać zdjęcie. Po kliknięciu „Wyszukaj” dostosuj sekcję obrazu, a następnie kliknij „Wyszukaj źródło obrazu”. Następnie Google wyświetli listę witryn, w których pojawia się to zdjęcie.

Jest jedna różnica między tymi dwoma usługami: Pimeyes może wyszukiwać zdjęcia tej samej osoby, dzięki czemu można je zidentyfikować na przykład po podpisie. Jest to więc usługa rozpoznawania twarzy. Z drugiej strony wyszukiwarka obrazów Google znajduje w Internecie tylko te same lub podobne zdjęcia. Jednakże obie wyszukiwarki mogą być przydatne na przykład do wyszukiwania nieuprawnionego wykorzystania obrazów chronionych prawem autorskim.

Ten artykuł został przetłumaczony z niemieckiego na angielski i pierwotnie ukazał się na pcwelt.de.

Kody kuponów

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.pcworld.com/article/2089381/the-best-hacker-tools-for-windows-professionals-at-a-glance.html

- :ma

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 1

- 10

- 11

- 17

- 2014

- 2023

- 32

- 400

- 500

- 7

- 8

- a

- Zdolny

- O nas

- dostęp

- dostęp

- dostępny

- Stosownie

- dodatek

- Adresy

- dostosować

- Adobe

- zaawansowany

- Po

- przed

- Wszystkie kategorie

- pozwala

- już

- również

- alternatywny

- amp

- an

- analiza

- w czasie rzeczywistym sprawiają,

- i

- Anonimowy

- Inne

- każdy

- pojawił się

- pojawia się

- aplikacje

- SĄ

- na około

- artykuł

- AS

- At

- atakować

- autor

- dostępny

- BE

- bo

- być

- BEST

- pomiędzy

- Blokować

- obie

- brutalna siła

- Buduje

- wbudowany

- ale

- by

- aparat fotograficzny

- CAN

- karta

- nieść

- walizka

- Kategoria

- CD

- zmiana

- charakter

- znaków

- opłata

- najtańsze

- wybór

- kliknij

- klient

- kod

- COM

- połączenie

- kombinacje

- jak

- byliśmy spójni, od początku

- komentarze

- kompleks

- skomplikowane

- składniki

- komputer

- komputery

- computing

- moc obliczeniowa

- systemu

- kontrola

- Odpowiedni

- Koszty:

- mógłby

- kraj

- pęknięcie

- świetny

- kredyt

- Karny

- CSS

- Aktualny

- dostosowane

- Ciemny

- Mroczny WWW

- dane

- Baza danych

- Data

- Daty

- Dni

- Odszyfruj

- zależy

- opis

- szczegółowe

- wykryć

- Ustalać

- urządzenie

- urządzenia

- Umierać

- różnica

- wyświetlacze

- 分配

- do

- dokumenty

- robi

- pobieranie

- napęd

- każdy

- łatwiej

- łatwo

- redaktor

- Inaczej

- e-maile

- osadzać

- szyfrowane

- szyfrowanie

- zakończenia

- silnik

- silniki

- Angielski

- zapewnić

- Wchodzę

- wejście

- itp

- Eter (ETH)

- Parzyste

- przykład

- przykłady

- przekraczać

- przewyższać

- wyjątek

- wymieniony

- Objaśnia

- Wykorzystać

- rozszerzenia

- Twarz

- rozpoznawanie twarzy

- twarze

- czynnik

- fałszywy

- Cecha

- opłata

- pole

- filet

- Akta

- Znajdź

- znajduje

- Firefox

- zapora

- i terminów, a

- obserwuj

- W razie zamówieenia projektu

- wytrzymałość

- zapomniany

- Nasz formularz

- znaleziono

- Darmowy

- od

- dalej

- niemiecki

- otrzymać

- Dać

- Goes

- towary

- Google'a

- GPU

- poprowadzi

- haker

- hakerzy

- miał

- ręka

- Ciężko

- dysk twardy

- sprzęt komputerowy

- Have

- wysokość

- pomoc

- tutaj

- Wysoki

- wysoka wydajność

- Strona główna

- GODZINY

- W jaki sposób

- How To

- Jednak

- HTML

- HTTPS

- cetnar

- ICON

- pomysł

- zidentyfikować

- tożsamość

- if

- Nielegalny

- obraz

- Wyszukiwanie obrazka

- zdjęcia

- ważny

- in

- wskaźnik

- instrukcje

- Interfejs

- Internet

- dotyczy

- IT

- JEGO

- John

- jpg

- właśnie

- Trzymać

- Klawisz

- Wiedzieć

- wiedza

- znany

- wie

- duży

- w dużej mierze

- Nazwisko

- Prawo

- najmniej

- Dziedzictwo

- Długość

- Ograniczony

- Linia

- linux

- Lista

- mało

- relacja na żywo

- lokalizacji

- zamknięty

- długo

- długi czas

- dłużej

- WYGLĄD

- stracił

- robić

- WYKONUJE

- malware

- kierownik

- zarządza

- Producent

- wiele

- wielu ludzi

- Matrix

- Maksymalna szerokość

- maksymalny

- Może..

- w międzyczasie

- zmierzyć

- Media

- średni

- metody

- Microsoft

- Microsoft 365

- Microsoft Office

- Microsoft Windows

- min

- nic

- minuty

- MIT

- Moda

- monitorowane

- Miesiąc

- jeszcze

- przeniesienie

- dużo

- musi

- Nazwa

- mianowicie

- Nazwy

- niezbędny

- Potrzebować

- sieć

- Dostęp do sieci

- sieci

- sieci

- Niemniej jednak

- Nowości

- nowsza

- Nie

- żaden

- noty

- nt

- numer

- z naszej

- październik

- of

- Oferty

- Biurowe

- nieaktywny

- często

- Stary

- starszych

- on

- ONE

- tylko

- koncepcja

- open source

- Oprogramowanie typu open source

- działać

- operacyjny

- system operacyjny

- działanie

- zoptymalizowane

- or

- pierwotnie

- Inne

- na zewnątrz

- zewnętrzne

- koniec

- własny

- właściciele

- Pakiety

- strona

- Hasło

- hasła

- Zapłacić

- PC

- Ludzie

- dla

- jest gwarancją najlepszej jakości, które mogą dostarczyć Ci Twoje monitory,

- osoba

- ZDJĘCIA

- Zdjęcia

- plato

- Analiza danych Platona

- PlatoDane

- wtyczka

- punkt

- zwrotnica

- portret

- porty

- możliwy

- Post

- power

- Premia

- teraźniejszość

- prezenty

- poprzednio

- pierwotny

- prywatność

- wygląda tak

- profesjonalny

- specjalistów

- Profil

- Program

- Programy

- OSKARŻENIE

- chronić

- ochrona

- pod warunkiem,

- cele

- całkiem

- zasięg

- Czytający

- naprawdę

- powód

- uznanie

- rekord

- nagrany

- regeneracja

- Rejestracja

- rejestr

- pozostawać

- wymagany

- Wymaga

- Badania naukowe

- Resort

- Ograniczenia

- rewers

- Bogaty

- prawo

- roboty

- bieganie

- działa

- s

- "bezpiecznym"

- najbezpieczniejszym

- taki sam

- Szukaj

- Wyszukiwarka

- Wyszukiwarki

- wyszukiwania

- druga

- Sekcja

- bezpieczne

- bezpieczeństwo

- wybrany

- wybór

- wysłać

- seo

- oddzielny

- usługa

- Usługi

- kilka

- Short

- bok

- podobny

- po prostu

- pojedynczy

- witryna internetowa

- Witryny

- smartphone

- Snap

- So

- Obserwuj Nas

- Media społecznościowe

- Tworzenie

- kilka

- Ktoś

- nieco

- Źródło

- specjalny

- swoiście

- dzielić

- szpiegowanie

- początek

- Zjednoczone

- Kij

- Nadal

- przedmiot

- abonent

- subskrypcja

- taki

- wystarczający

- odpowiedni

- wsparcie

- symbol

- system

- stół

- TAG

- Brać

- zadania

- test

- dzięki

- że

- Połączenia

- ich

- Im

- następnie

- Tam.

- w związku z tym

- Te

- one

- to

- trzy

- Przez

- A zatem

- Związany

- czas

- Tytuł

- do

- także

- narzędzie

- narzędzia

- Tor

- w obrocie

- ruch drogowy

- prawdziwy

- próbować

- Obrócenie

- i twitterze

- drugiej

- rodzaj

- Nieupoważniony

- dla

- nie wykryty

- Zjednoczony

- United States

- aż do

- URL

- posługiwać się

- używany

- Użytkownik

- Interfejs użytkownika

- zastosowania

- zazwyczaj

- różnorodny

- wersja

- początku.

- przez

- Naruszać

- z

- Luki w zabezpieczeniach

- wrażliwość

- chcieć

- wojna

- była

- Droga..

- sieć

- Aplikacje internetowe

- Strona internetowa

- strony internetowe

- DOBRZE

- jeśli chodzi o komunikację i motywację

- który

- cały

- Wi-Fi

- będzie

- okna

- w

- słowo

- Praca

- działa

- napisany

- lat

- ty

- Twój

- zefirnet

- Zamek błyskawiczny