WASHINGTON — Sjøforsvarets teknologisjef sa det hvis Pentagon allerede hadde gjort det implementerte sin "nulltillit"-tilnærming for å beskytte informasjonsnettverkene sine, kan den raskere ha oppdaget en nylig, høyprofilert lekkasje av klassifisert dokument.

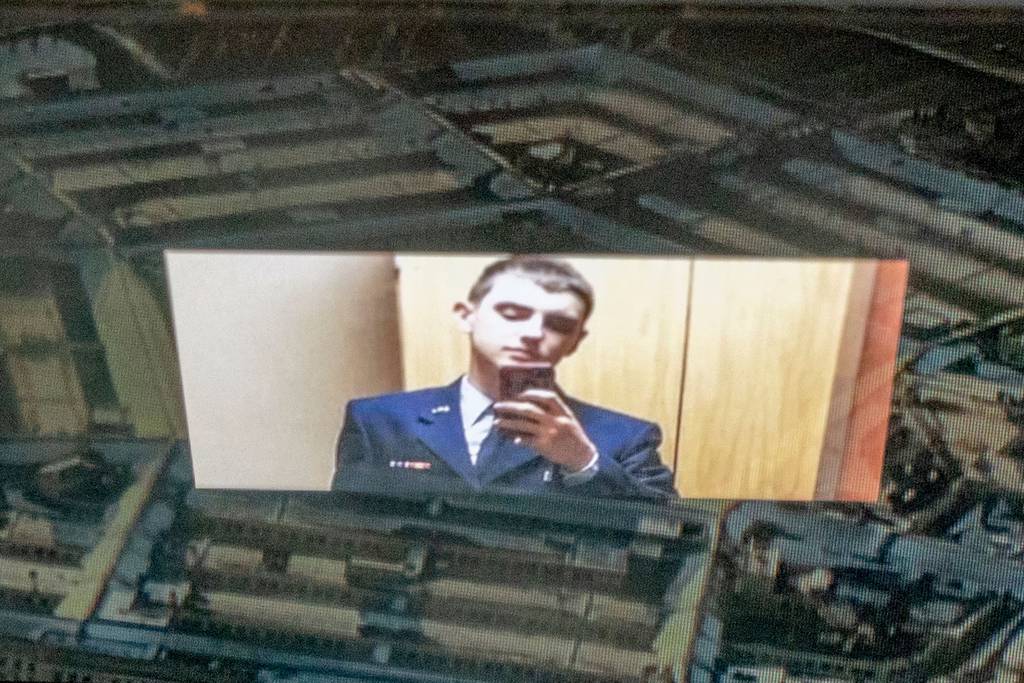

Oppdagelsen denne måneden at et 21 år gammelt medlem av Massachusetts Air National Guard med en topphemmelig sikkerhetsklarering hadde postet muligens hundrevis av graderte dokumenter til et spillnettsted kalt Discord har trukket oppmerksomhet til det amerikanske forsvarsdepartementets evne til å bekjempe trusler fra sine egne nettverk.

Navy CTO Don Yeske sa 26. april under den virtuelle C4ISRNET-konferansen at selv om en null-tillit-tilnærming til nettverksforsvar kanskje ikke har forhindret lekkasjen, ville de underliggende prinsippene ha hjulpet avdelingen med å oppdage sikkerhetsbruddet tidligere.

"Hele poenget med null tillit er å aldri stole på. Bekreft og anta alltid brudd, sa Yeske. "Du begynner fra det punktet å anta at nettverket ditt har blitt kompromittert, og hvis det ikke har blitt kompromittert, er det kompromisset uunngåelig. Insidertrusler lyser opp som et juletre når det er din tilnærming.»

Pentagon la ut sin null-tillit-strategi i november i fjor, og la ut en plan for å implementere de grunnleggende elementene i «trust no one»-tilnærmingen innen 2027. Modellen krever at brukere og deres enheter kontinuerlig evalueres.

"En del av det du gjør i en null-tillit-tilnærming er at hver gang en bestemt eiendel får tilgang, evaluerer du tilgangen i henhold til et sett med retningslinjer," sa Yeske og la merke til at han ikke har kunnskap om etterforskningen utover det som er blitt rapportert offentlig. «Denne policy-drevne evalueringen ville ha identifisert, tror jeg, et aktivitetsmønster her der noen som er nettverksadministrator, noen som er en IT-profesjonell får tilgang til denne typen informasjon . . . ville blitt avhørt."

Som svar på lekkasjen kunngjorde Pentagon 17. april at de har tilbakekalt tilgangen til høyt klassifisert informasjon for enkelte brukere og gjennomfører en 45-dagers gjennomgang av sikkerhetspolitikken. Yeske nektet å bekrefte om marinen har igangsatt en egen gjennomgang, men sa at tjenesten er "en del av det bredere DoD-teamet."

Sjøforsvaret gjør gode fremskritt med å implementere null tillit og moderniserer sitt nettverksmiljø basert på avdelingens strategi, sa Yeske og la til at 2027-fristen stort sett er realistisk hvis tjenesten kan holde seg på kurs.

"Vi fortsetter å gjøre mye utvikling og testing i det miljøet," sa han. "For å komme dit i '27 eller før det, må vi være smarte med hvordan vi kommer dit."

Courtney Albon er C4ISRNETs rom- og nye teknologireporter. Hun har dekket det amerikanske militæret siden 2012, med fokus på luftvåpenet og romstyrken. Hun har rapportert om noen av forsvarsdepartementets mest betydelige oppkjøps-, budsjett- og politiske utfordringer.

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoAiStream. Web3 Data Intelligence. Kunnskap forsterket. Tilgang her.

- Minting the Future med Adryenn Ashley. Tilgang her.

- kilde: https://www.defensenews.com/cyber/2023/04/26/zero-trust-could-have-limited-pentagon-leak-navy-cto-says/

- : har

- :er

- :ikke

- :hvor

- $OPP

- 10

- 2012

- 26

- 70

- a

- evne

- Om oss

- adgang

- aksesseres

- Tilgang

- Ifølge

- oppkjøp

- aktivitet

- legge

- AIR

- Air Force

- allerede

- alltid

- an

- og

- annonsert

- tilnærming

- April

- ER

- eiendel

- oppmerksomhet

- basert

- grunnleggende

- BE

- vært

- før du

- begynne

- tro

- Beyond

- brudd

- bredere

- budsjett

- men

- by

- som heter

- CAN

- utfordringer

- sjef

- Chief Technology Officer

- jul

- klassifisert

- bekjempe

- kommunikasjon

- kompromiss

- kompromittert

- gjennomføre

- Konferanse

- Bekrefte

- stadig

- fortsetter

- kunne

- kurs

- dekket

- CTO

- Forsvar

- Avdeling

- pålitelig

- oppdaget

- Utvikling

- Enheter

- disharmoni

- Funnet

- do

- dokument

- dokumenter

- DoD

- ikke

- Don

- trukket

- under

- elementer

- Emery

- Emerging Technology

- sikrer

- Miljø

- Eter (ETH)

- evaluere

- evaluering

- Hver

- falsk

- Fokus

- Til

- Tving

- fra

- gaming

- få

- god

- Guard

- HAD

- Ha

- he

- hjulpet

- her.

- høy profil

- svært

- Hvordan

- HTTPS

- Hundrevis

- i

- identifisert

- if

- bilder

- iverksette

- implementere

- in

- uunngåelig

- informasjon

- insider

- etterforskning

- IT

- DET ER

- jpg

- Type

- kunnskap

- Siste

- lekke

- lett

- i likhet med

- Begrenset

- Lot

- Making

- massachusetts

- Kan..

- medlem

- Militær

- modell

- Måned

- mer

- mest

- nasjonal

- nettverk

- nettverk

- Nei.

- November

- of

- Offiser

- offisiell

- on

- or

- rekkefølge

- ut

- egen

- del

- Spesielt

- Mønster

- Pentagon

- fly

- plato

- Platon Data Intelligence

- PlatonData

- Point

- Politikk

- politikk

- muligens

- profesjonell

- Progress

- beskytte

- offentlig

- avhørt

- raskt

- realistisk

- nylig

- utgitt

- pålitelig

- rapportert

- reporter

- svar

- anmeldelse

- s

- Sa

- sier

- Secret

- sikre

- sikkerhet

- sikkerhetspolitikk

- senior

- separat

- tjeneste

- sett

- hun

- signifikant

- siden

- Smart

- noen

- Noen

- Rom

- Space Force

- Snakker

- opphold

- Strategi

- lag

- Teknologi

- prinsipper

- Testing

- Det

- De

- deres

- Der.

- denne

- trusler

- tid

- til

- topp

- Treet

- sant

- Stol

- oss

- underliggende

- Brukere

- verifisere

- video

- virtuelle

- we

- Nettsted

- Hva

- når

- om

- mens

- HVEM

- med

- innenfor

- ville

- du

- Din

- zephyrnet

- null

- null tillit