Dette var ikke ditt typiske cyberutpressing situasjonen.

Mer presist fulgte det det du kan tenke på som en slitt vei, så i den forstand virket det som "typisk" (hvis du vil unnskylde bruken av ordet typisk i sammenheng med en alvorlig nettkriminalitet), men det skjedde ikke på den måten du sannsynligvis ville ha antatt først.

Fra og med desember 2020 utviklet forbrytelsen seg som følger:

- Angriperen brøt seg inn via et ukjent sikkerhetshull.

- Angriperen skaffet seg sysadmin-krefter på nettverket.

- Angriperen stjal gigabyte av konfidensielle data.

- Angriper rotet med systemlogger å dekke sporene deres.

- Angriperen krevde 50 Bitcoins (da verdt rundt 2,000,000 XNUMX XNUMX dollar) for å stille opp.

- Angriperen doxxed offeret når utpressingen ikke ble betalt.

Doxxing, hvis du ikke er kjent med begrepet, er stenografi sjargong for bevisst frigi dokumenter om en person eller et selskap for å sette dem i fare for fysisk, økonomisk eller annen skade.

Når nettkriminelle doxx individer de ikke liker, eller som de har en poengsum med de ønsker å ta et oppgjør med, er ideen ofte å sette offeret i fare for (eller i det minste i frykt for) et fysisk angrep, for eksempel ved å anklage dem om en avskyelig forbrytelse, og ønsker vigilante rettferdighet over dem, og så fortelle alle hvor de bor.

Når offeret er et selskap, er den kriminelle hensikten vanligvis å skape operasjonelt, omdømmemessig, økonomisk eller regulatorisk stress for offeret ved ikke bare å avsløre at selskapet ble utsatt for et brudd i utgangspunktet, men også bevisst frigi konfidensiell informasjon som andre kriminelle kan misbruk med en gang.

Hvis du gjør det rette og rapporterer et brudd til din lokale regulator, vil ikke regulatoren kreve at du umiddelbart publiserer detaljer som utgjør en veiledning om "hvordan hacke deg inn i selskap X akkurat nå". Hvis sikkerhetshullet som ble utnyttet senere anses å ha vært lett å unngå, kan tilsynsmyndigheten til slutt bestemme seg for å bøtelegge deg for ikke å forhindre bruddet, men vil likevel samarbeide med deg i begynnelsen for å prøve å minimere skaden og risikoen.

Heis av sin egen petard

Den gode nyheten i denne saken (bra for lov og orden, om enn ikke for gjerningsmannen) er at offeret ikke var fullt så godtroende som forbryteren så ut til å tro.

Company-1, som US Department of Justice (DOJ) kaller dem, og vi skal også, selv om identiteten deres har blitt avslørt i offentlig journal, raskt ut til å ha mistenkt en intern jobb.

Innen tre måneder etter starten av angrepet hadde FBI raidet hjemmet av den snart-å-være-eks-senior-koderen Nickolas Sharp, da i midten av 30-årene, mistenkt ham for å være gjerningsmannen.

Faktisk var Sharp, i egenskap av seniorutvikler hos Company-1, tilsynelatende "hjelpe" (vi bruker begrepet løst her) med å "utbedre" (ditto) sitt eget angrep om dagen, mens han prøvde å presse ut en $2m. løsepenger om natten.

Som en del av bysten beslagla politiet ulike dataenheter, inkludert det som viste seg å være den bærbare datamaskinen som Sharp brukte da han angrep sin egen arbeidsgiver, og spurte Sharp om hans påståtte rolle i forbrytelsen.

Sharp, ser det ut til, fortalte ikke bare Feds en pakke med løgner (eller kom med mange falske utsagn, med DOJs mer lidenskapelige ord), men gikk også på det du kan kalle en "falske nyheter" PR-motoffensiv, tilsynelatende i håp om å kaste etterforskningen av sporet.

Som DOJ sier det:

Flere dager etter at FBI utførte ransakingsordren ved SHARPs bolig, forårsaket SHARP at falske nyhetshistorier ble publisert om hendelsen og Company-1s svar på hendelsen. I disse historiene identifiserte SHARP seg selv som en anonym varsler i Company-1 som hadde jobbet med å utbedre hendelsen og feilaktig hevdet at Company-1 var blitt hacket av en uidentifisert gjerningsmann som ondsinnet skaffet root-administratortilgang til Company-1s AWS-kontoer.

Faktisk, som SHARP godt visste, hadde SHARP selv tatt Company-1s data ved å bruke legitimasjon som han hadde tilgang til, og SHARP hadde brukt disse dataene i et mislykket forsøk på å presse Company-1 for millioner av dollar.

Nesten umiddelbart etter nyhetene om datainnbruddet, falt Company-1s aksjekurs veldig plutselig fra rundt $390 til rundt $280.

Selv om prisen kan ha falt særlig på grunn av en hvilken som helst form for varsling om brudd, antyder DOJ-rapporten ganske rimelig (selv om den slutter å si som et faktum) at denne falske fortellingen, slik den ble formidlet til media av Sharp, gjorde devalueringen verre enn det ellers ville ha vært.

Sharp erkjente straffskyld i februar 2023; han ble denne uken dømt til å tilbringe seks år i fengsel etterfulgt av tre år på prøveløslatelse, og instruert til å betale oppreisning på litt over 1,500,000 XNUMX XNUMX dollar.

(Han kommer heller aldri til å få tilbake noe av det konfiskerte datautstyret sitt, men hvor nyttig det settet fortsatt ville vært hvis det ble returnert til ham etter seks år i fengsel og ytterligere tre år etter overvåket løslatelse er noens gjetning.)

Hva gjør jeg?

- Splitt og hersk. Prøv å unngå situasjoner der individuelle systemadministratorer har uhindret tilgang til alt. Det ekstra bryet med å kreve to uavhengige autorisasjoner for viktige systemoperasjoner er en liten pris å betale for den ekstra sikkerheten og kontrollen det gir deg.

- Hold uforanderlige logger. I dette tilfellet var Sharp i stand til å rote med systemlogger i et forsøk på å skjule sin egen tilgang og kaste mistanker på kolleger i stedet. Gitt hastigheten han ble tatt ut med, antar vi imidlertid at Company-1 hadde ført i det minste noen «bare skrive»-logger som dannet en permanent, ubestridelig oversikt over viktige systemaktiviteter.

- Mål alltid, anta aldri. Få uavhengig, objektiv bekreftelse av sikkerhetskrav. De aller fleste systemadministratorer er ærlige, i motsetning til Nickolas Sharp, men få av dem har 100% rett hele tiden.

De fleste systemadministratorer vi kjenner ville være glade for å ha regelmessig tilgang til en annen mening for å verifisere forutsetningene deres.

Det er en hjelp, ikke en hindring, å få kritisk cybersikkerhetsarbeid dobbeltsjekket for å sikre at det ikke bare ble startet på riktig måte, men også fullført på riktig måte.

MÅL ALLTID, TA ALDRI

Har du mangel på tid eller ekspertise til å ta seg av cybersikkerhetstrusselrespons?

Bekymret for at cybersikkerhet vil ende opp med å distrahere deg fra alle de andre tingene du trenger å gjøre?

Ta en titt på Sophos Managed Detection and Response:

24/7 trusseljakt, deteksjon og respons ▶

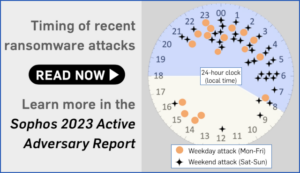

LÆR MER OM AKTIVE MIDLER

Les vår Handlebok for aktiv motstander.

Dette er en fascinerende studie av 144 virkelige angrep av Sophos Field CTO John Shier.

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoAiStream. Web3 Data Intelligence. Kunnskap forsterket. Tilgang her.

- Minting the Future med Adryenn Ashley. Tilgang her.

- Kjøp og selg aksjer i PRE-IPO-selskaper med PREIPO®. Tilgang her.

- kilde: https://nakedsecurity.sophos.com/2023/05/12/whodunnit-cybercrook-gets-6-years-for-ransoming-his-own-employer/

- : har

- :er

- :ikke

- :hvor

- $OPP

- 000

- 1

- 15%

- 2020

- 2023

- 50

- 500

- a

- I stand

- Om oss

- Absolute

- misbruk

- adgang

- Logg inn

- kontoer

- ervervet

- tvers

- aktiv

- Aktiviteter

- Ytterligere

- Etter

- Alle

- påstått

- også

- beløp

- an

- og

- Anonym

- noen

- ER

- AS

- antatt

- At

- angripe

- angripe

- Angrep

- forfatter

- autorisasjoner

- auto

- unngå

- borte

- AWS

- tilbake

- background-image

- BE

- vært

- være

- Utpressing

- grensen

- Bunn

- brudd

- Broke

- bust

- men

- by

- ring

- Samtaler

- kom

- CAN

- Kapasitet

- hvilken

- saken

- fanget

- forårsaket

- sentrum

- hevdet

- krav

- farge

- Selskapet

- Terminado

- datamaskin

- bekreftelse

- kontekst

- kontroll

- politifolk

- dekke

- skape

- Credentials

- Crime

- Criminal

- kriminelle

- kritisk

- CTO

- cybercrime

- nettkriminelle

- Cybersecurity

- dato

- datainnbrudd

- dag

- Dager

- Desember

- bestemme

- anses

- glad

- Etterspørsel

- krevde

- Avdeling

- Justisdepartementet

- Justisdepartementet (DoJ)

- detaljer

- Gjenkjenning

- Devaluering

- Utvikler

- Enheter

- Vise

- do

- dokumenter

- DOJ

- dollar

- ikke

- droppet

- lett

- slutt

- utstyr

- Selv

- alle

- alt

- eksempel

- ekspertise

- Exploited

- Faktisk

- Mislyktes

- Fallen

- falsk

- kjent

- fascinerende

- FBI

- frykt

- Februar

- FBI

- Noen få

- felt

- finansiell

- slutt

- Først

- fulgt

- følger

- Til

- dannet

- fra

- videre

- få

- gitt

- gir

- skal

- god

- veilede

- skyldig

- godtroende

- hack

- hacket

- HAD

- skje

- Ha

- he

- høyde

- hjelpe

- her.

- Gjemme seg

- ham

- hindring

- hans

- Hole

- håper

- hover

- Hvordan

- Men

- HTTPS

- Jakt

- Tanken

- identifisert

- Identitet

- if

- umiddelbart

- uforanderlige

- viktig

- in

- hendelse

- Inkludert

- uavhengig

- individuelt

- individer

- informasjon

- i stedet

- hensikt

- inn

- etterforskning

- IT

- sjargong

- Jobb

- John

- John Shier

- bare

- Justice

- holdt

- nøkkel

- kit

- Vet

- laptop

- seinere

- Law

- minst

- venstre

- ligger

- i likhet med

- leve

- lokal

- Se

- laget

- Flertall

- gjøre

- fikk til

- Margin

- max bredde

- måle

- Media

- kunne

- millioner

- minimerer

- måneder

- mer

- Naken sikkerhet

- FORTELLING

- Trenger

- nettverk

- aldri

- likevel

- nyheter

- natt

- normal

- spesielt

- varsling

- mange

- Målet

- of

- off

- ofte

- on

- bare

- operasjonell

- Drift

- Mening

- or

- rekkefølge

- Annen

- ellers

- vår

- ut

- enn

- egen

- Pakk med deg

- betalt

- del

- banen

- Betale

- betaling

- permanent

- person

- fysisk

- Sted

- plato

- Platon Data Intelligence

- PlatonData

- posisjon

- innlegg

- pr

- nettopp

- hindre

- pris

- fengsel

- sannsynligvis

- offentlig

- publisere

- publisert

- sette

- avhørt

- raskt

- Ransom

- rekord

- regelmessig

- regulator

- regulatorer

- slipp

- rapporterer

- svar

- ikke sant

- Risiko

- Rolle

- root

- Sikkerhet

- Resultat

- Søk

- Sekund

- sikkerhet

- syntes

- synes

- beslaglagt

- senior

- forstand

- dømt

- alvorlig

- bosette

- Del

- skarpe

- Shier

- Kort

- stenografi

- situasjon

- situasjoner

- SIX

- liten

- So

- solid

- noen

- fart

- bruke

- Begynn

- startet

- Still

- stjal

- Stopper

- Stories

- stresset

- Studer

- mistenkt

- SVG

- system

- Ta

- enn

- Det

- De

- deres

- Dem

- deretter

- de

- ting

- ting

- tror

- denne

- denne uka

- De

- selv om?

- trussel

- tre

- tid

- til

- også

- topp

- spor

- overgang

- gjennomsiktig

- prøve

- snudde

- to

- typisk

- Til syvende og sist

- ukjent

- I motsetning til

- URL

- us

- US Department of Justice

- bruke

- brukt

- ved hjelp av

- vanligvis

- ulike

- enorme

- verifisere

- veldig

- av

- Offer

- ønsker

- Warrant

- var

- Vei..

- we

- uke

- VI VIL

- gikk

- var

- Hva

- når

- hvilken

- mens

- whistleblower

- HVEM

- allment

- vil

- ønsker

- med

- innenfor

- ord

- ord

- Arbeid

- arbeidet

- verre

- verdt

- ville

- forfatter

- X

- år

- du

- Din

- zephyrnet