->

Bilde: Black_Kira / Shutterstock.com

Det er feil (bugs) og sikkerhetssårbarheter i koden til nesten all programvare. Jo mer omfattende koden er, jo flere er det. Mange av disse sikkerhetsfeilene oppdages over tid av brukere eller til og med av produsenten selv og kobles til med en oppdatering eller neste oppdatering. Noen er det imidlertid først sporet opp av kriminelle hackere som først holder denne kunnskapen for seg selv. De bruker da enten sikkerhetshullet selv til å trenge inn i andres systemer, eller så selger de funnet, ofte for grufulle summer.

Hva er en null dag feil?

Slike nyoppdagede sikkerhetssårbarheter kalles null dager, noen ganger også stavet 0-dag. Dette refererer til hvor lang tid produsenten har på å lukke gapet. "Null dager" betyr at selskapet ikke har tid i det hele tatt til å utvikle en patch og publisere den. Dette er fordi hackerne allerede aktivt utnytter sårbarheten. For å gjøre det bruker de en zero-day exploit, altså en metode spesielt utviklet for denne sårbarheten, og bruker den til å utføre et zero-day angrep.

Så snart programvareprodusenten får vite om sårbarheten, kan den utvikle en patch som spesifikt endrer den ansvarlige delen av koden. Eller den publiserer en oppdatering, altså en revidert og ryddet versjon av programmet hans. Så snart en oppdatering eller en oppdatering eksisterer, er utnyttelsen ikke lenger effektiv, nulldagstrusselen er offisielt over.

Men siden mange brukere ikke bruker patcher umiddelbart, men bare etter noen dagers eller ukers forsinkelse, forblir faren som utgjøres av sårbarheten en stund.

Zero-day angrep er blant de farligste av alle. For så lenge sårbarheten er ukjent for produsenter og brukere, tar de ingen forebyggende beskyttelsestiltak. I dager, noen ganger uker eller måneder kan angriperne speide ut andres datasystemer ubemerket, oppnå høyere rettigheter, laste ned konfidensiell data eller installere skadelig programvare. Antivirusverktøy er utviklet for å oppdage slike aktiviteter. Likevel lykkes angripere gang på gang med å skjule seg så godt at de noen ganger forblir uoppdaget.

Videre lesning: Den beste antivirusprogramvaren for Windows-PCer

Ettertraktet hemmelig informasjon: Premier på en million og mer

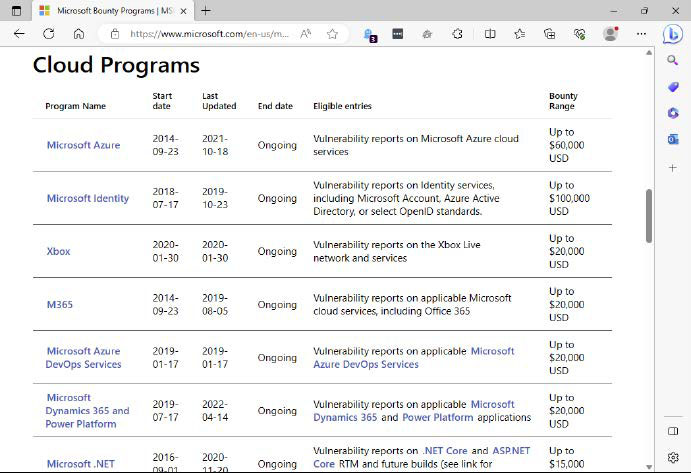

På sin bug bounty-nettside lister Microsoft opp de maksimale summene den vil betale for nylig oppdagede sikkerhetshull. For noen produkter kan finneren få opptil 100,000 XNUMX amerikanske dollar.

IDG

En null-dagers sikkerhetssårbarhet har en høy verdi på det svarte markedet. Seks- til syvsifrede summer tilbys på det mørke nettet for et nylig oppdaget og ennå ikke rettet sikkerhetshull i Windows. Men det er ikke bare kriminelle som er interessert i sårbarhetene. Tidligere har hemmelige tjenester også utnyttet hullene til å utføre angrep på databaser og infrastruktur i andre stater.

Det mest kjente eksemplet er Stuxnet: En dataorm som angivelig er utviklet av Israel og USA ble infiltrert i systemene til det iranske atomprogrammet. Gjennom flere tidligere ukjente sikkerhetshull i Windows klarte den å slå rot i systemet. Den manipulerte deretter styringen av sentrifuger for produksjon av spaltbart materiale slik at de var defekte etter kort tid, men ga ingen feilmelding.

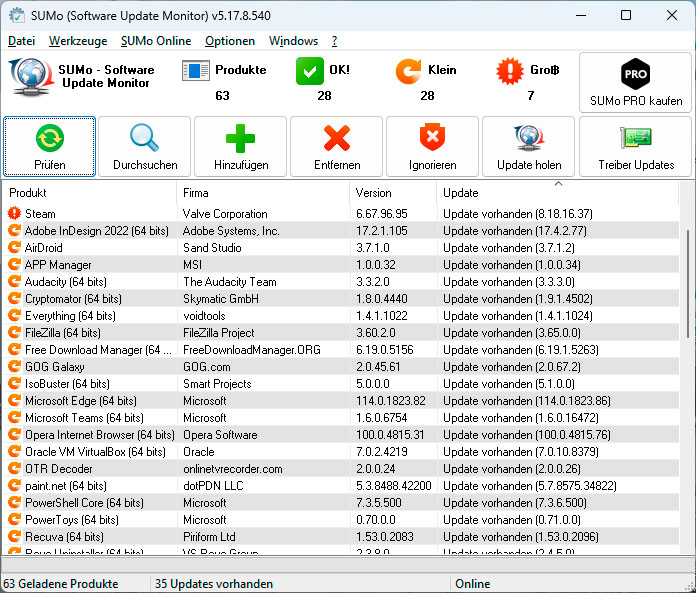

Med gratisverktøyet Sumo kan du finne ut hvilke av programmene dine oppdateringer er tilgjengelige for og deretter installere dem spesifikt.

IDG

Myndigheter og selskaper bruker også nulldagssårbarheter for industrispionasje, det vil si å benytte seg av planer for nye utbygginger, bedriftsdata og kontaktadresser. Og til slutt, hacktivister tyr også til dette middelet for å trekke oppmerksomhet til sine politiske eller sosiale mål.

På grunn av det høye farepotensialet for nulldagers feil og de høye summene som ble betalt for avsløringen av dem, har flere store programvareselskaper lansert bug-bounty-programmer. Denne "premien for feil" betales av produsenter som Microsoft for nylig oppdagede sikkerhetshull og andre feil i deres operativsystemer og applikasjoner. Dusørene er for det meste basert på alvorlighetsgraden av feilen og varierer fra tre til seks sifre.

Oppmerksomhet: De 5 farligste Wi-Fi-angrepene, og hvordan du bekjemper dem

Hvordan oppdage zero-day angrep

Når du søker etter skadelig programvare, fungerer moderne antivirusprogrammer ikke bare med virussignaturer, men også med heuristiske metoder og kunstig intelligens. Produsentene trener dem med atferdsmønstrene til kjent malware for å kunne oppdage nye varianter. Dette fungerer imidlertid bare i begrenset grad, da nulldagers utnyttelser alltid bruker forskjellige angrepsmetoder.

Atferdsbaserte sikkerhetsløsninger brukes ofte i bedrifter. Inntrengningsdeteksjonssystemer overvåker loggfiler og systeminformasjon som CPU-bruk for å identifisere iøynefallende aktiviteter i et nettverk og på individuelle datamaskiner. I dette tilfellet sender de en advarsel eller sender en e-post til administratoren. Inntrengningsforebyggende systemer går ett skritt videre og utløser automatisk mottiltak som endringer i brannmurkonfigurasjonen. Imidlertid er slike applikasjoner svært kostbare og kun egnet for bedrifter.

Finne informasjon om nye sikkerhetssårbarheter

Inntil slutten av 1990-tallet ble sikkerhetssårbarheter ikke systematisk registrert. Men ettersom nye sårbarheter ble funnet i det raskt voksende antallet Windows-applikasjoner, ble to ansatte i Mitre Corporation begynte å tenke på et fornuftig system for å registrere og administrere dem.

US Mitre Corporation ble grunnlagt i 1958 som en tenketank for de amerikanske væpnede styrkene og gir i dag råd til flere amerikanske myndigheter i sikkerhetsspørsmål. Den ideelle organisasjonen er finansiert av CISA (Cybersecurity and Infrastructure Security Agency) og DHS (Department of Homeland Security).

Resultatet av overveielsen ble CVE-systemet (Common Vulnerabilities and Exposures) introdusert i 1999. Siden den gang har alle sikkerhetssårbarheter fått et CVE-nummer eller ID i formatet CVE-XXXX-XXXXX. De fire første tegnene indikerer året hvor sårbarheten ble katalogisert, sifrene bak – det kan være flere enn fem – er den fortløpende nummereringen av sårbarheten. CVE-systemet har i mellomtiden utviklet seg til å bli en internasjonalt anerkjent standard.

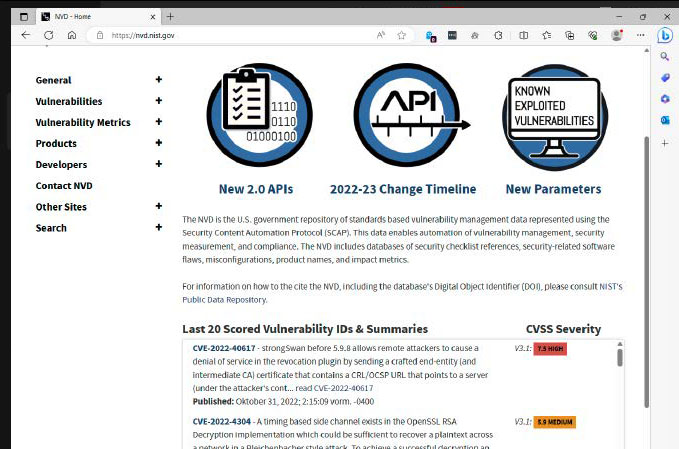

Den nasjonale sårbarhetsdatabasen i USA viser de 20 sist funnet sårbarhetene og deres CVE-numre. I tillegg er det informasjon om virkemåten og eventuelle tilgjengelige patcher.

IDG

The Mitre Corporation har satt opp nettsiden www.cve.org for CVE-databasen. Der kan du søke etter CVE-nummer eller søkeord som "Windows Kernel".

Alternativt kan du laste ned hele databasen med sine mer enn 207,000 XNUMX oppføringer. Nært knyttet til CVE-nettstedet er National Vulnerability Database (NVD). På https://nvd.nist.gov du vil finne de 20 sist identifiserte sårbarhetene, inkludert noen forklaringer og lenker til tilgjengelige patcher.

Der finner du også en vurdering av faren ved sårbarheten fra «Lav» til «Middels» til «Høy» og «Kritisk». Hvis en applikasjon du bruker vises der hvis sårbarhet er merket som "Høy" eller "Kritisk", sjekk produsentens nettsted for å se om en oppdatering allerede er tilgjengelig.

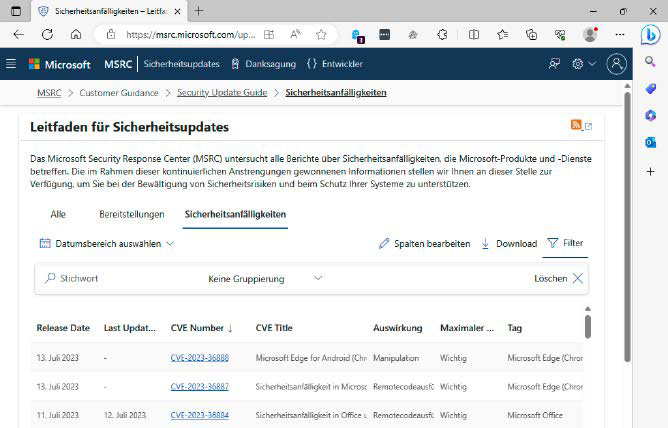

Microsoft bruker også CVE-standarden, men opprettholder sin egen liste over nylig oppdagede sårbarheter for produktene sine på https://msrc.microsoft.com/update-guide/vulnerability Selskapet distribuerer patcher automatisk via sine månedlige sikkerhetsoppdateringer; manuell installasjon er ikke nødvendig.

Selskapet publiserer nylig oppdagede sikkerhetssårbarheter i produktene sine i Microsoft Security Response Center. Du trenger ikke å bekymre deg for å installere oppdateringene, dette gjøres automatisk.

IDG

Slik beskytter du deg mot nulldagers utnyttelser

Zero-day angrep er ikke bare rettet mot selskaper. Hackergrupper prøver noen ganger også å lokke private brukere til ondsinnede nettsteder via vidt distribuerte phishing-angrep via e-post, eller å overtale dem til å installere programvare med nulldagers utnyttelser, noen ganger via lure Google-annonser.

Du kan beskytte deg selv med noen få enkle tiltak:

- Installer patcher og oppdateringer så snart de vises. Windows gjør dette automatisk som standard, så du bør ikke endre noe. Bruk verktøy som Sumo for å søke etter tilgjengelige oppdateringer for Windows-applikasjoner.

- Last kun ned programvare fra pålitelige kilder som produsentens nettsted.

- Installer bare de programmene du faktisk trenger. Jo mer programvare det er på datamaskinen, jo flere potensielle sårbarheter er det.

- Bruk en brannmur. Windows-brannmuren er slått på som standard og bør ikke deaktiveres.

- Finne ut om typiske phishing-triks brukt av kriminelle.

Hva skal jeg gjøre hvis det er problemer med oppdateringer?

Du bør alltid installere de månedlige sikkerhetsoppdateringene og oppdateringene for Windows umiddelbart for å eliminere nylig oppdagede sårbarheter.

Installasjonen av en Windows-oppdatering er imidlertid ikke alltid vellykket. Noen ganger avbryter operativsystemet prosessen med en feilmelding. I slike tilfeller kan du prøve følgende:

1. Ofte fungerte det ikke å laste ned oppdateringsfilene. Løsningen er å tømme oppdateringsbufferen og prøve på nytt. Den enkleste måten å gjøre dette på er via Windows feilsøking: Hent opp "Innstillinger" i Start-menyen og klikk på "Feilsøking -' Annen feilsøking" i kategorien "System". Klikk deretter på "Kjør" for "Windows Update" og til slutt på "Lukk". Start deretter Windows på nytt ved å åpne "Kjør"-vinduet med Windows-R-tastkombinasjonen, skriv kommandoen shutdown /g og klikk "OK". Prøv deretter å installere oppdateringene på nytt.

2. Ofte er det rett og slett ikke mer plass på C:-stasjonen. Sjekk dette ved å åpne Utforskeren og velge "Denne PCen". Det skal fortsatt være minst 32 GB ledig på C:. Hvis ikke, åpne "Minne"-alternativene i "Egenskaper" under "System" og sett "Minneoptimalisering"-bryteren til "På". Klikk på "Opprydningsanbefalinger" og se spesielt på elementene "Store eller ubrukte filer" og "Ubrukte apper". Du bør også tømme Windows-papirkurven.

Michael Crider/IDG

3. Prøv en manuell installasjon av oppdateringen. Se i "Innstillinger" under "System -' Windows Update" samt under "Oppdateringshistorikk" for en melding om en mislykket oppdatering. Noter KB-nummeret til oppdateringen og skriv det inn i Windows-oppdateringskatalogen på www.catalog.update.microsoft.com. Sørg for at oppdateringen samsvarer med Windows-versjonen din, last den ned og installer den manuelt.

4. Hvis du bruker en annen virusskanner enn Microsofts Defender, bør du avinstallere den midlertidig. Start deretter Windows på nytt og prøv å kjøre oppdateringen.

5. Koble fra eventuelle tilkoblede USB-enheter som flash-stasjoner eller ekstern lagring.

6. Åpne Windows Kontrollpanel (den enkleste måten å gjøre dette på er ved å skrive "kontroll" i søkefeltet på oppgavelinjen) og åpne Enhetsbehandling. Hvis oppføringer med et spørsmålstegn vises der, fjern denne maskinvaren ved å høyreklikke og velge "Avinstaller enhet". Prøv deretter å kjøre oppdateringen. Når du starter på nytt, vil Windows gjenkjenne enhetene igjen og installere de nyeste driverne.

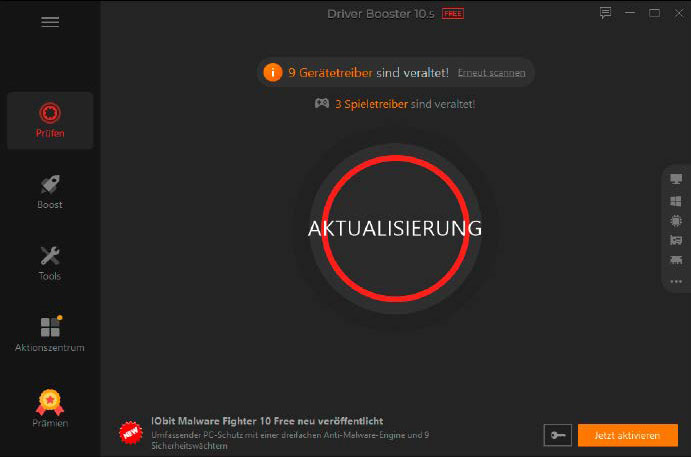

7. Oppdater driverne på datamaskinen. Bruk et verktøy som f.eks Gratis driver booster for å se etter utdaterte driverversjoner. Last ned de nyeste versjonene, sett dem opp og prøv å installere Windows-oppdateringen på nytt.

Sørg for at driverne dine er oppdatert. For eksempel kan verktøyet Driver Booster Free hjelpe deg med å søke etter utdaterte versjoner.

IDG

Denne artikkelen ble oversatt fra tysk til engelsk og dukket opprinnelig opp på pcwelt.de.

Kupongkoder

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- PlatoHelse. Bioteknologisk og klinisk etterretning. Tilgang her.

- kilde: https://www.pcworld.com/article/2113913/zero-day-exploits-how-to-protect-yourself.html

- : har

- :er

- :ikke

- $OPP

- 000

- 1

- 100

- 11

- 114

- 125

- 17

- 1999

- 20

- 2023

- 25

- 32

- 33

- 36

- 66

- 73

- 77

- 9

- a

- I stand

- Om oss

- Handling

- aktivt

- Aktiviteter

- faktisk

- tillegg

- adresser

- Etter

- en gang til

- mot

- byrå

- Alle

- nesten

- allerede

- som

- også

- Selv

- alltid

- amerikansk

- blant

- beløp

- amp

- an

- og

- og infrastruktur

- antivirus

- antivirus-programvare

- noen

- hva som helst

- vises

- dukket opp

- vises

- Søknad

- søknader

- Påfør

- ER

- væpnet

- Artikkel

- kunstig

- kunstig intelligens

- AS

- evaluering

- At

- angripe

- Angrep

- oppmerksomhet

- forfatter

- Myndigheter

- automatisk

- tilgjengelig

- basert

- BE

- fordi

- vært

- begynte

- bak

- BEST

- BIN

- til

- Svart

- booster

- gaver

- skuddpremie

- Bug

- bug bounty

- bugs

- bedrifter

- men

- by

- cache

- ring

- som heter

- CAN

- Kan få

- kort

- bære

- saken

- katalog

- Kategori

- sentrum

- endring

- Endringer

- tegn

- sjekk

- CISA

- klikk

- Lukke

- tett

- kode

- COM

- kombinasjon

- kommentarer

- Felles

- Selskaper

- Selskapet

- helt

- datamaskin

- datamaskiner

- Konfigurasjon

- tilkoblet

- påfølgende

- kontakt

- kontroll

- kontrollpanelet

- SELSKAP

- prosessor

- kreditt

- Criminal

- kriminelle

- CSS

- cve

- Cybersecurity

- Cybersecurity and Infrastructure Security Agency

- FARE

- Dangerous

- mørk

- mørk Web

- dato

- Database

- databaser

- Dato

- dag

- Dager

- Misligholde

- forsinkelse

- Den perfekte

- Avdeling

- innenriksdepartementet

- beskrivelse

- designet

- oppdage

- oppdaget

- Gjenkjenning

- utvikle

- utviklet

- utviklingen

- enhet

- Enheter

- DHS

- gJORDE

- Die

- forskjellig

- sifre

- regissert

- avsløring

- oppdaget

- distribueres

- do

- gjør

- dollar

- gjort

- ned

- nedlasting

- tegne

- stasjonen

- sjåfør

- drivere

- stasjoner

- e

- e-post

- enkleste

- Effektiv

- enten

- eliminere

- embed

- ansatte

- tom

- slutt

- Engelsk

- Enter

- går inn

- Hele

- feil

- feil

- spionasje

- Eter (ETH)

- Selv

- eksempel

- finnes

- dyrt

- forklarte

- Exploit

- Exploited

- exploits

- explorer

- omfattende

- grad

- utvendig

- Mislyktes

- falsk

- Noen få

- felt

- slåss

- tall

- Filer

- Endelig

- Finn

- Finder

- brannmur

- Først

- fem

- Blitz

- feil

- feil

- følge

- etter

- Til

- Krefter

- format

- funnet

- Stiftet

- fire

- Gratis

- fra

- finansierte

- videre

- mellomrom

- hull

- Tysk

- få

- gitt

- Go

- Mål

- Gruppens

- Økende

- hacker

- hackere

- maskinvare

- Ha

- høyde

- hjelpe

- Høy

- høyere

- hans

- Hole

- Holes

- hjemland

- Homeland Security

- Hvordan

- Hvordan

- Men

- HTML

- HTTPS

- i

- ICON

- ID

- identifisert

- identifisere

- if

- bilde

- umiddelbart

- in

- Inkludert

- indeks

- indikerer

- individuelt

- industriell

- infiltrert

- informasjon

- Infrastruktur

- installere

- installasjon

- installere

- Intelligens

- interessert

- internasjonalt

- Internet

- inn

- introdusert

- Intrusion Detection

- iransk

- Israel

- utstedelse

- saker

- IT

- varer

- DET ER

- selv

- jpg

- Hold

- nøkkel

- nøkkelord

- kunnskap

- kjent

- stor

- Late

- siste

- lansert

- minst

- i likhet med

- Begrenset

- knyttet

- lenker

- Liste

- lister

- logg

- Lang

- lenger

- Se

- taper

- opprettholder

- gjøre

- malware

- fikk til

- leder

- administrerende

- manipulert

- håndbok

- manuelt

- Produsent

- Produsenter

- mange

- merke

- merket

- marked

- fyrstikker

- materiale

- Matrix

- max bredde

- maksimal

- Kan..

- midler

- Mellomtiden

- målinger

- Meny

- melding

- metode

- metoder

- Microsoft

- millioner

- minutter

- minutter

- MIT

- Mote

- Moderne

- Overvåke

- månedlig

- måneder

- mer

- mest

- for det meste

- nasjonal

- nødvendig

- Trenger

- nettverk

- likevel

- Ny

- nylig

- neste

- nst

- Nei.

- non-profit

- non-profit organisasjon

- none

- note

- kjernekraft

- Antall

- tall

- få

- oktober

- of

- tilbudt

- offisielt

- ofte

- on

- ONE

- bare

- åpen

- åpning

- drift

- operativsystem

- operativsystemer

- optimalisert

- alternativer

- or

- rekkefølge

- organisasjon

- opprinnelig

- Annen

- ut

- enn

- egen

- side

- betalt

- panel

- del

- Spesielt

- Past

- patch

- Patches

- mønstre

- Betale

- folks

- phishing

- phishing-angrep

- planer

- plato

- Platon Data Intelligence

- PlatonData

- Tilkoblet

- plugg inn

- politisk

- poserte

- Post

- potensiell

- Premium

- Forebygging

- tidligere

- primære

- privat

- premier

- pro

- problemer

- prosess

- Produksjon

- Produkter

- Profil

- program

- program

- programmer

- programmer

- beskytte

- beskyttelse

- Beskyttende

- publisere

- utgir

- spørsmål

- område

- raskt

- Lesning

- nylig

- kjente igjen

- gjenkjenne

- registrert

- innspilling

- refererer

- forbli

- forblir

- fjerne

- velig

- Resort

- svar

- ansvarlig

- resultere

- rettigheter

- roboter

- Roland

- root

- Kjør

- Samsung

- Scout

- Søk

- søker

- Secret

- sikkerhet

- Sikkerhetsprogramvare

- sikkerhetsoppdateringer

- sikkerhetsproblem

- se

- velge

- selger

- send

- SEO

- Tjenester

- sett

- flere

- alvorlighetsgrad

- Kort

- bør

- Viser

- nedleggelse

- Shutterstock

- signaturer

- Enkelt

- ganske enkelt

- siden

- enkelt

- nettstedet

- SIX

- So

- selskap

- Software

- løsning

- Solutions

- noen

- noen ganger

- Snart

- kilde

- Kilder

- Rom

- spesielt

- spesielt

- Standard

- Begynn

- Stater

- Trinn

- Still

- lagring

- abonnent

- lykkes

- vellykket

- slik

- egnet

- summer

- sikker

- Bytte om

- byttet om

- system

- Systemer

- bord

- TAG

- Ta

- tank

- Pek

- enn

- Det

- De

- deres

- Dem

- seg

- deretter

- Der.

- Disse

- de

- tror

- tenketank

- denne

- trussel

- tre

- Gjennom

- tid

- Tittel

- til

- i dag

- verktøy

- verktøy

- Tog

- utløse

- troverdig

- prøve

- to

- typen

- etter

- uoppdaget

- ukjent

- ubrukt

- Oppdater

- oppdateringer

- URL

- us

- US Dollar

- USA

- usb

- bruke

- brukt

- Brukere

- bruker

- verdi

- versjon

- veldig

- av

- virus

- av

- Sikkerhetsproblemer

- sårbarhet

- advarsel

- var

- Vei..

- web

- Nettsted

- nettsteder

- uker

- VI VIL

- var

- Hva

- Hva er

- når

- hvilken

- mens

- HVEM

- hvem sin

- Wi-fi

- allment

- vil

- vindu

- vinduer

- Windows 11

- med

- innenfor

- uten

- Arbeid

- virker

- orm

- bekymring

- skrevet

- år

- ennå

- du

- Din

- deg selv

- zephyrnet

- null

- Zero Day

- nulldagers sårbarheter